Vorlage für die Bearbeitung von Vorfällen im Bereich Cybersicherheit Checklist

Reagieren Sie schnell und selbstbewusst auf Cyberbedrohungen mit unserer Vorlage für die Bearbeitung von Sicherheitsvorfällen. Optimieren Sie Ihren Reaktionsprozess, stellen Sie die Einhaltung von Vorschriften sicher und minimieren Sie Schäden – alles in einer einfach zu bedienenden Checkliste. Laden Sie sie jetzt herunter und stärken Sie Ihre Abwehr!

Diese Vorlage wurde 1 Mal installiert.

Erkennung und Meldung

Erste Schritte nach der Identifizierung eines möglichen Vorfalls.

Feststellungdatum

Erkennungszeitpunkt

Erfassungsmethode

Erste Beschreibung des Vorfalls

Schweregrad (falls zutreffend)

Berichtet von

Eindämmung

Maßnahmen zur Beschränkung des Umfangs und der Auswirkungen des Vorfalls.

Betroffene(r) Bereich(e): Tier

Isolierte Systeme

Anzahl der isolierten Systeme

Quarantäne-Beginndatum

Isolationsbeginn

Containment Maßnahmen Beschreibung

Isolationsbereich Standort

Ausmerzung

Die Beseitigung der Ursache des Vorfalls.

Ursachenanalyse – Zusammenfassung

Ausgenutzte Schwachstelle (falls zutreffend)

Anzahl der betroffenen Systeme

Malware-Beispiel (falls zutreffend)

Ergriffene Maßnahmen zur Behebung

Patch-Status (für betroffene Systeme)

Erholung

Die betroffenen Systeme und Daten wiederherstellen.

Wiederherstellungsbeginn

Systemwiederherstellungsstartzeit

Prozentzahl der wiederhergestellten Systeme

Detaillierte Beschreibung der durchgeführten Maßnahmen zur Wiederherstellung

Methode zur Datenintegritätsprüfung

Überprüfungsdatum Abschluss

Beschreibung von Datenverlust oder -beschädigung

Nachsorgeaktivitäten

Die Vorfallsüberprüfung, die Dokumentation der gewonnenen Erkenntnisse und die Verbesserung der Sicherheitslage.

Zusammenfassung der Ursachenermittlung

Detaillierte Ereignischronologie

Betroffene Systeme/Ressourcen

Geschätzte finanzielle Auswirkungen ($)

Datum der Nachbesprechung

Verbesserungsvorschläge

Schweregrad des Vorfalls (neu bewertet)

Recht und Compliance

Aufgaben im Zusammenhang mit gesetzlichen Anforderungen, Meldepflichten und Datenschutz.

Welche Datenschutzverletzungsgesetze sind anwendbar?

Spezifische rechtliche oder regulatorische Anforderungen?

Termin für eine Rechtsberatung?

Geschätzte Anzahl betroffener Personen

Anforderungen an Benachrichtigungen?

Zusammenfassung der Rechtsprüfung und Rechtsberatung

Rechtsberatungsdokumentation

Kommunikation

Kommunikation, sowohl intern als auch extern, bezüglich des Vorfalls.

Kommunikationsmethode

Entwurf der Erstkommunikation

Zu informierende Stakeholder

Datum der Erstkommunikation

Zeit der ersten Kontaktaufnahme

Kontaktpersonen-Details (Empfänger)

Beweissicherung

Maßnahmen zur Sicherung forensischer Beweismittel für Ermittlungen.

Datum und Uhrzeit der Beweissicherung

Genaue Zeit der Beweissicherung

Fundort der Beweismittel

Ausführliche Beschreibung der Beweismittel

Beweisfotos/Bildschirmaufnahmen

Unterschrift des Beweisaufnehmers

Bewahrungskette-Nummer

War diese Checklisten-Vorlage hilfreich?

Demonstration der Lösung für das Fallmanagement

Optimieren Sie Ihre Fallbearbeitung und verbessern Sie die Ergebnisse! ChecklistGuro zentralisiert Fallinformationen, Aufgaben und Kommunikation. Verbessern Sie die Effizienz, stellen Sie die Einhaltung von Vorschriften sicher und bieten Sie einen außergewöhnlichen Service. Verwalten Sie alles mit unserer Work OS.

Ähnliche Checklisten-Vorlagen

Real Estate Case Management Checklist Template

Mining Case Management Checklist Template

Maritime Case Management Checklist Template

Aviation Case Management Checklist Template

Pharmaceutical Case Management Checklist Template

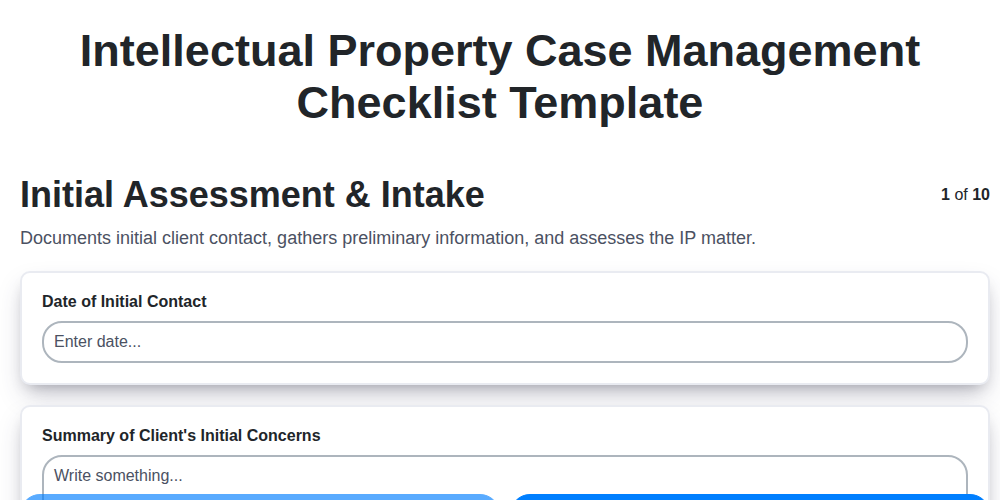

Intellectual Property Case Management Checklist Template

Product Liability Case Management Checklist Template

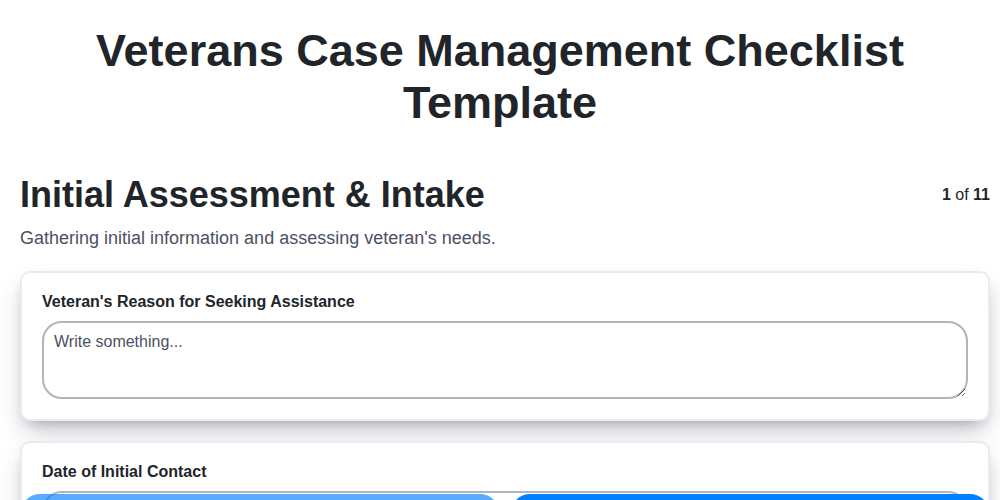

Veterans Case Management Checklist Template

Gemeinsam schaffen wir das

Benötigen Sie Hilfe bei Checklisten?

Haben Sie eine Frage? Wir helfen Ihnen gerne. Bitte senden Sie uns Ihre Anfrage, und wir werden Ihnen umgehend antworten.