ERP-Sicherheits- & Compliance-Checkliste

Stellen Sie sicher, dass Ihr ERP-System kritische Daten schützt und die regulatorischen Anforderungen erfüllt – mit unserer umfassenden Checkliste für ERP-Sicherheit & Compliance. Minimieren Sie Risiken, optimieren Sie Kontrollmechanismen und bewahren Sie Ihre Gelassenheit – laden Sie sie jetzt herunter und stärken Sie Ihr Unternehmen.

Diese Vorlage wurde 5 Mal installiert.

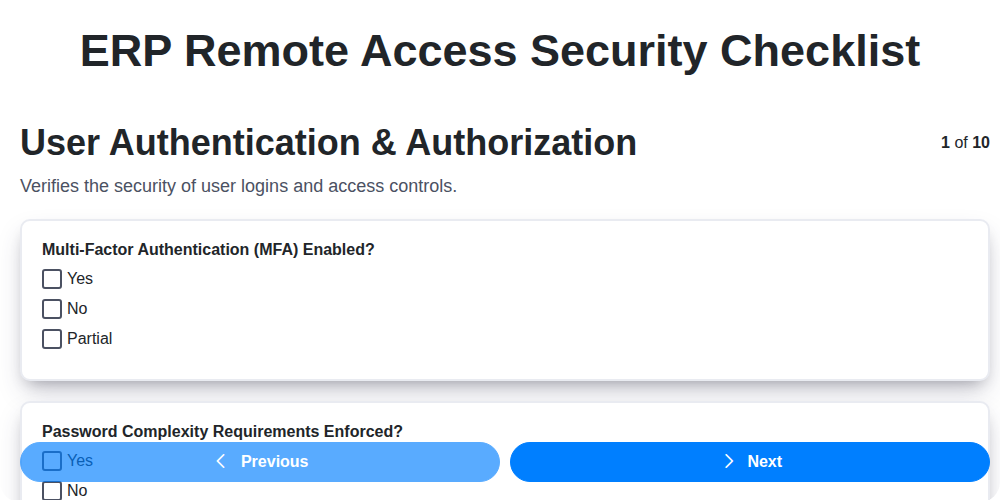

Zugriffskontrolle & Benutzerverwaltung

Überprüfen Sie Benutzerrollen, Berechtigungen und Authentifizierungsprotokolle für den Zugriff auf das ERP-System.

Benutzerauthentifizierungsmethode

Anzahl der aktiven Benutzerkonten

Implementierung der rollenbasierten Zugriffskontrolle (RBAC)

Datum der letzten Überprüfung der Benutzerzugriffe

Privilegierte Konten verifiziert?

Beschreibung des Prozesses zur Überprüfung der Benutzerzugriffsrechte

Datenverschlüsselung & -schutz

Bewerten Sie die Methoden zur Datenverschlüsselung im Ruhezustand (at rest) und bei der Übertragung (in transit) innerhalb des ERP-Systems.

Verschlüsselungsmethode im Ruhezustand

Verschlüsselungsmethode angeben (falls „Sonstige“ ausgewählt wurde)

Verschlüsselungsmethode bei der Übertragung

Verschlüsselungsmethode angeben (falls „Sonstige“ ausgewählt)

Häufigkeit der Rotation von Verschlüsselungsschlüsseln (Tage)

Schlüsselverwaltungssystem

Details zur Zugriffskontrolle auf Verschlüsselungsschlüssel

Change Management & Audit Trails

Überprüfen Sie die Change-Management-Prozesse und die Audit-Trail-Konfigurationen zur Nachverfolgung von Systemänderungen.

Änderungsantrag-ID

Änderungsbeschreibung

Datum der Einreichung des Änderungsantrags

Betroffene Module (Anzahl)

Änderungstyp (z. B. Konfiguration, Code)

Betroffene Nutzer/Abteilungen

Geplantes Implementierungsdatum

Genehmigungsunterschrift ändern

Netzwerksicherheit & Firewalls

Bewerten Sie die Netzwerksicherheitsmaßnahmen, einschließlich Firewalls und Intrusion-Detection-Systemen, die die ERP-Umgebung schützen.

Anzahl der Firewall-Regeln

Firewall-Anbieter

Dokumentationsprüfung der Firewall-Konfiguration – Anmerkungen

Anzahl der Netzwerksegmente (VLANs)

Status des Intrusion Detection/Prevention Systems (IDS/IPS)

Datum der letzten Überprüfung des Firewall-Regelwerks

Datensicherung & Disaster Recovery

Bestätigen Sie die Häufigkeit der Datensicherung, den Speicherort und die Disaster-Recovery-Verfahren für ERP-Daten.

Sicherungsintervall (z. B. täglich, wöchentlich)

Beschreibung der Backup-Speicherorte

Aufbewahrungsfrist (in Tagen/Monaten)

Sicherungstyp (Vollständig, Inkrementell, Differenziell)

Datum der letzten erfolgreichen Sicherung

Disaster-Recovery-Plan dokumentiert?

Datum der letzten Disaster-Recovery-Übung

Wiederherstellungszeitpunkt (Recovery Time Objective, RTO) (in Stunden)

Einhaltung regulatorischer Vorschriften (z. B. DSGVO, SOX)

Bewerten Sie die Einhaltung relevanter Branchenvorschriften und Compliance-Standards im Zusammenhang mit der Handhabung von ERP-Daten.

Welche regulatorischen Rahmenbedingungen sind anwendbar?

Beschreiben Sie, wie die Betroffenenrechte (z. B. Auskunftsrecht, Recht auf Löschung) innerhalb des ERP-Systems gehandhabt werden.

Anzahl der mit Drittanbietern geschlossenen Auftragsverarbeitungsverträge (AVVs).

Datum der letzten Überprüfung der Compliance-Dokumentation.

Welche Anforderungen an die Datenresidenz gelten?

Fassen Sie zusammen, wie Audit Trails für die Berichterstattung zur Einhaltung gesetzlicher Vorschriften (Regulatory Compliance Reporting) verwendet werden.

Schwachstellen-Scanning & Patch-Management

Überprüfen Sie auf regelmäßige Schwachstellenscans und die rechtzeitige Anwendung von Sicherheitspatches für die ERP-Software und die zugehörige Infrastruktur.

Datum des letzten Schwachstellenscans

Scan-Häufigkeit (Tage)

Zusammenfassung der letzten Scan-Ergebnisse

Verwendete Schwachstellenscan-Tools

Datum der letzten Patch-Bereitstellung

Link zur Dokumentation des Patch-Management-Prozesses

Patch-Bereitstellungsmethode

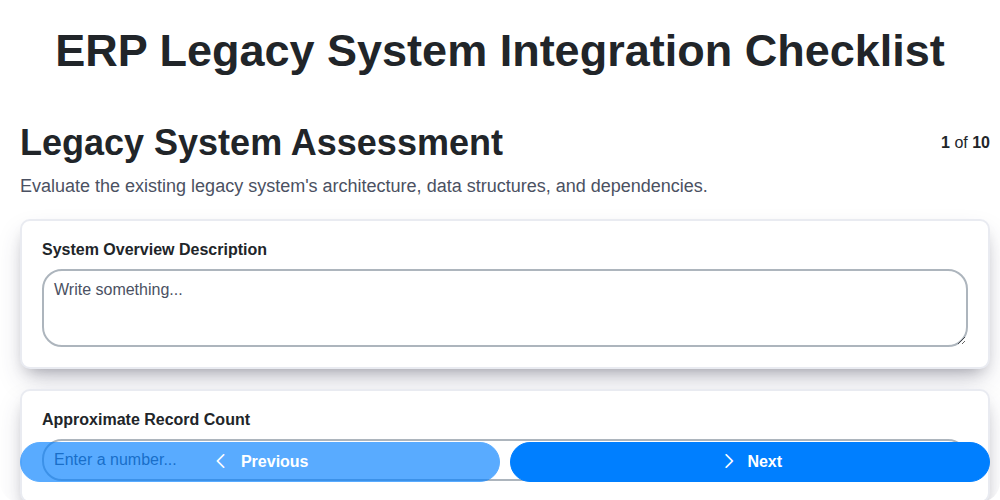

Sicherheit von Drittanbieter-Integrationen

Überprüfen Sie die Sicherheitsprotokolle und Bewertungen für die Integration von Drittanbietern in das ERP-System.

Beschreiben Sie den Zweck und die Kritikalität jeder Drittanbieter-Integration.

Integrations-Authentifizierungsmethode

Anzahl der aktiven Integrationen

Fassen Sie die Sicherheitsüberprüfungen/Bewertungen zusammen, die für jede Integration durchgeführt wurden (falls zutreffend).

Datenverschlüsselung bei der Übertragung (für jede Integration)

Datum der letzten Überprüfung der Integrationssicherheit

Reaktionsplan für Vorfälle

Überprüfen Sie die Existenz und Wirksamkeit eines Incident-Response-Plans für Sicherheitsverletzungen im ERP-System.

Definition & Umfang des Vorfalls

Anfängliche Schweregradstufe des Vorfalls

Geschätzte Anzahl der betroffenen Datensätze

Datum der Entdeckung des Vorfalls

Zeitpunkt der Incident-Erkennung

Detaillierte Beschreibung des Vorfalls

Potenziell betroffene Systeme

Unterstützende Dokumentation (Screenshots, Protokolle)

Schulung zum Sicherheitsbewusstsein

Bestätigen Sie die fortlaufenden Security-Awareness-Schulungen für Mitarbeiter, die auf das ERP-System zugreifen.

Datum des letzten Trainingsabschlusses

In der Schulung behandelte Themen

Trainingshäufigkeit (Monate)

Schulungsmethode

Zusammenfassung der jüngsten Sicherheitshinweise

War diese Checklisten-Vorlage hilfreich?

Demonstration der ERP-Lösung (Unternehmensressourcenplanung)

Sind Sie überfordert von unverbundenen Systemen? ChecklistGuro bietet eine zentrale ERP-Lösung, die Ihre Geschäftsprozesse - Finanzen, Betrieb und mehr - miteinander verbindet, um die Transparenz und Kontrolle zu verbessern. Vereinfachen Sie Abläufe und steigern Sie die Effizienz.

Ähnliche Checklisten-Vorlagen

Gemeinsam schaffen wir das

Benötigen Sie Hilfe bei Checklisten?

Haben Sie eine Frage? Wir helfen Ihnen gerne. Bitte senden Sie uns Ihre Anfrage, und wir werden Ihnen umgehend antworten.