Checkliste für das Anbieter-Management im Gesundheitswesen: Risiko & Compliance – Ihr Leitfaden zur Vermeidung von Fallstricken

Veröffentlicht: 11/28/2025 Aktualisiert: 04/23/2026

Inhaltsverzeichnis

- Einleitung: Warum das Anbieter-Management im Gesundheitswesen wichtig ist

- 1. Anbieter-Onboarding und Due Diligence: Die Grundlage schaffen

- 2. Vertragsprüfung und rechtliche Konformität: Sicherstellung der Übereinstimmung

- 3. Bewertung der finanziellen Stabilität: Minderung von Geschäftsrisiken

- 4. Sicherheit und Datenschutz: Ein kritischer Imperativ

- 5. Einhaltung der Business Associate Agreement (BAA): Der rechtliche Rahmen

- 6. Leistungsüberwachung & Berichterstattung: Erfolgsmessung

- 7. Audits und Risikoanalysen: Proaktive Identifizierung

- 8. Lieferantenbeziehungsmanagement: Aufbau starker Partnerschaften

- 9. Offboarding und Datenabruf: Eine sichere Austrittsstrategie

- Fazit: Laufende Wachsamkeit beim Management von Gesundheitsdienstleisteranbietern

- Ressourcen & Links

Kurzfassung: Müssen Sie viele Gesundheitsdienstleister verwalten? Diese Checkliste ist Ihre Rettungsleine! Sie behandelt alles von der ersten Due Diligence und rechtlichen Überprüfungen bis hin zur laufenden Leistungsüberwachung und dem Beenden der Zusammenarbeit, um sicherzustellen, dass Sie die Compliance-Anforderungen (wie HIPAA) erfüllen und Risiken minimieren. Laden Sie sie herunter, um Ihren Anbieterverwaltungs-Prozess zu optimieren und kostspielige Fehler zu vermeiden.

Einleitung: Warum das Anbieter-Management im Gesundheitswesen wichtig ist

Krankenorganisationen agieren in einem komplexen und stark regulierten Umfeld. Funktionen, Daten und Dienstleistungen werden zunehmend an externe Anbieter ausgelagert, von Cloud-Speicherdiensten bis hin zu spezialisierten Softwareentwicklern. Obwohl Partnerschaften mit Anbietern Vorteile wie Kosteneinsparungen und Zugang zu Expertise bieten, bergen sie auch erhebliche Risiken. Ein robustes Vendor Management Programm ist nicht nur eine Best Practice; es ist unerlässlich, um die Patientensicherheit zu gewährleisten, sensible Daten zu schützen und die Einhaltung gesetzlicher Vorschriften sicherzustellen. Die mangelhafte Prüfung und Verwaltung von Anbietern kann zu Datenpannen, HIPAA-Verstößen, Dienstunterbrechungen und letztendlich zu Schäden für den Ruf und die finanzielle Stabilität Ihrer Organisation führen. Diese Checkliste bietet einen Rahmen, um diesen Risiken proaktiv zu begegnen und eine widerstandsfähige Anbieterverwaltungsstrategie aufzubauen.

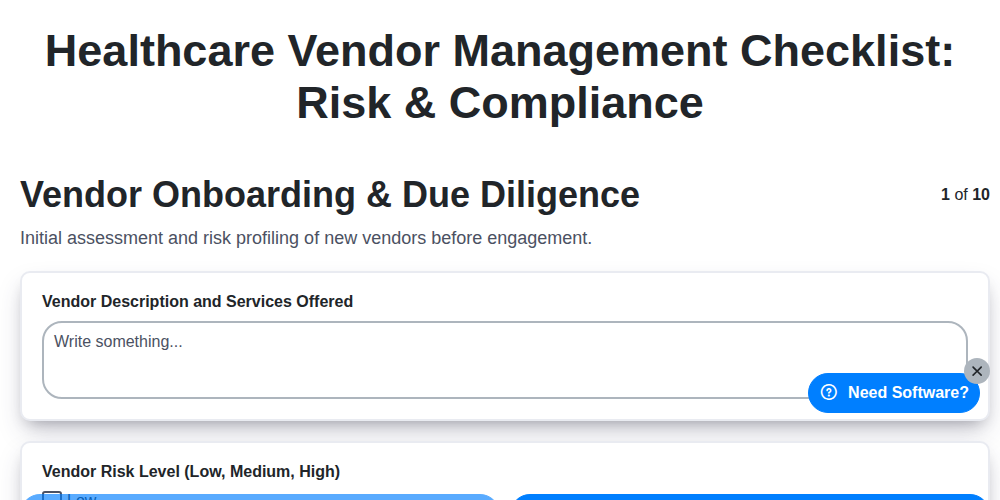

1. Anbieter-Onboarding und Due Diligence: Die Grundlage schaffen

Die Reise eines effektiven Vendor Managements beginnt lange bevor eine Dienstleistung erbracht oder Daten ausgetauscht werden. Eine gründliche Onboarding-Verfahren und Due Diligence sind entscheidend, um eine solide Grundlage zu schaffen, Risiken zu mindern und die Einhaltung von Vorschriften sicherzustellen. Diese anfängliche Phase dreht sich nicht nur um Papierkram; es geht darum, die Fähigkeiten, Prozesse und potenziellen Schwachstellen des Anbieters zu verstehen.

Hier ist, was diese kritische Phase beinhalten sollte:

- Bedarfsanalyse und Identifizierung von Anbietern: Definieren Sie klar die Anforderungen Ihres Unternehmens und identifizieren Sie potenzielle Anbieter, die diese erfüllen können. Gehen Sie über das bloße Suchen hinaus; analysieren Sie, ob die Kernkompetenzen des Anbieters mit Ihren Bedürfnissen übereinstimmen.

- Vorläufiges Screening: Führen Sie erste Hintergrundüberprüfungen durch, überprüfen Sie den Online-Ruf und die Branchenanerkennung. Achten Sie frühzeitig auf Warnsignale.

- Risikokategorisierung: Klassifizieren Sie Anbieter basierend auf dem Risikoniveau, das sie darstellen, unter Berücksichtigung von Faktoren wie Datenempfindlichkeit, Kritikalität der Dienste und regulatorisches Risiko. Anbieter mit höherem Risiko erfordern eine intensivere Due Diligence.

- Fragebögen & Selbstbeurteilungen: Führen Sie detaillierte Fragebögen durch, um die Sicherheitslage, Compliance-Praktiken und die allgemeinen Betriebskapazitäten des Anbieters zu bewerten.

- Referenzüberprüfungen: Kontaktieren Sie die Referenzen des Anbieters, um dessen Angaben zu überprüfen und seine Leistung bei anderen Kunden einzuschätzen.

- Betriebsbesichtigungen (sofern zutreffend): Für Hochrisikoanbieter sollten Vor-Ort-Besuche erwogen werden, um ihre physischen Sicherheitsmaßnahmen und ihr Betriebsumfeld zu bewerten.

- Dokumentationsprüfung: Sammeln und überprüfen Sie wichtige Anbieterdokumentationen, einschließlich Sicherheitspolicies, Zertifizierungen (z. B. SOC 2, ISO 27001) und Notfallwiederherstellungspläne.

Ein robuster Onboarding-Prozess schafft Transparenz, legt die Grundlage für eine fortlaufende Überwachung und trägt letztendlich zu einer starken und sicheren Lieferantenbeziehung bei.

2. Vertragsprüfung und rechtliche Konformität: Sicherstellung der Übereinstimmung

Der Anbietervertrag ist nicht nur ein Dokument; er ist das Fundament einer konformen und für beide Seiten vorteilhaften Beziehung. Eine überstürzte oder oberflächliche Vertragsprüfung kann Ihre Organisation anfällig für rechtliche und regulatorische Risiken machen. Diese Phase geht über das bloße Unterzeichnen eines Dokuments hinaus; es geht um die sorgfältige Abstimmung zwischen Ihren Bedürfnissen, den Fähigkeiten des Anbieters und den geltenden Gesetzen.

Hier erfahren Sie, was ein robuster Prozess zur Vertragsprüfung und zur Einhaltung rechtlicher Vorschriften beinhaltet:

- Leistungsumfang Klarheit: Stellen Sie eine kristallklare Definition der vom Anbieter zu erbringenden Leistungen, der Ergebnisse und der zu erwartenden Ergebnisse sicher. Unklarheit birgt Streit.

- Regulatorische Abstimmung: Überprüfen Sie, ob der Vertrag explizit relevante Vorschriften wie HIPAA, DSGVO, CCPA (abhängig von den verarbeiteten Daten) und branchenspezifische Vorgaben behandelt. Hierbei geht es über das bloße Nennen dieser Vorschriften hinaus - es muss aufgezeigt werden, wie der Anbieter...sicherstellenCompliance.

- Haftung und Freistellung: Überprüfen Sie gründlich Klauseln bezüglich Haftung, Freistellung und Versicherung. Definieren Sie klare Verantwortlichkeiten im Falle von Verstößen oder Vorfällen.

- Datenhoheit & Nutzungsrechte: Detaillierte Eigentümerschaft der vom Anbieter generierten, verarbeiteten oder gespeicherten Daten. Einschränkung der Nutzungsrechte auf explizit definierte Zwecke.

- Kündigungsklauseln: Klären Sie die Kündigungsbedingungen, einschließlich Strafen und Verfahren für beide Parteien. Dies bietet entscheidende Flexibilität und Sicherheit.

- Subunternehmermanagement: Wenn der Anbieter Subunternehmer einsetzt, muss der Vertrag deren Rechenschaftspflicht und Compliance-Pflichten festlegen.

- Rechtliche Überprüfung: Wenden Sie sich unbedingt an Ihren Rechtsbeistand für eine umfassende Überprüfung, um potenzielle Risiken zu identifizieren und die Vertragstreue zu gewährleisten. Lassen Sie diesen Schritt nicht aus!

Ein gründlich geprüfter Vertrag ist nicht nur ein rechtlicher Schutzschild; er ist ein Rahmenwerk für eine erfolgreiche und verantwortungsvolle Anbieterpartnerschaft.

3. Bewertung der finanziellen Stabilität: Minderung von Geschäftsrisiken

Auf einen Anbieter zu vertrauen, der finanzielle Schwierigkeiten hat, kann Ihre Organisation lähmen. Die Insolvenz eines Anbieters kann Dienste unterbrechen, Daten gefährden und Ihre medizinische Praxis potenziell rechtlichen und regulatorischen Konsequenzen aussetzen. Eine gründliche Bewertung der finanziellen Stabilität ist nicht nur Best Practice; sie ist eine entscheidende Strategie zur Risikominderung.

Hier ist, was Sie beachten sollten:

- Finanzberichte überprüfen: Lassen Sie die geprüften Jahresabschlüsse (Bilanzen, Gewinn- und Verlustrechnungen, Kapitalflussrechnungen) der letzten 3-5 Jahre anfordern und analysieren Sie diese. Achten Sie auf Trends, die auf Instabilität hindeuten, wie z. B. rückläufige Umsätze, steigende Schulden oder Verluste.

- Kreditratings: Überprüfen Sie die Bonität des Anbieters bei seriösen Agenturen (z. B. Standard & Poor's, Moody's, Fitch). Niedrigere Ratings weisen auf ein höheres Risiko hin.

- Schuldenstände: Bewerten Sie das Schulden-zu-Eigenkapital-Verhältnis des Anbieters. Ein hohes Verhältnis deutet auf übermäßige Verschuldung und potenzielle Schwierigkeiten bei der Erfüllung von Verpflichtungen hin.

- Key Performance Indicators (KPIs): Informieren Sie sich über und überprüfen Sie die wichtigsten Finanz-KPIs des Anbieters. Diese sollten mit seinem angegebenen Geschäftsmodell übereinstimmen und Leistungstrends aufzeigen.

- Eigentum und Finanzierung: Verstehen Sie die Eigentümerstruktur und die Finanzierungsquellen des Anbieters. Ein Anbieter, der stark von einem einzigen Investor abhängig ist, birgt ein höheres Risiko.

- Notfallplanung: Fragen Sie nach den eigenen Business-Continuity- und Disaster-Recovery-Plänen des Anbieters, insbesondere wie dieser bei einer wirtschaftlichen Flaute vorgehen würde.

- Regelmäßige Überwachung: Finanzielle Stabilität ist keine einmalige Beurteilung. Etablieren Sie einen Prozess zur kontinuierlichen Überwachung der finanziellen Gesundheit des Anbieters.

Die Ignorierung dieses Schritts kann Ihre Organisation anfällig machen - bewerten und überwachen Sie proaktiv und kontinuierlich die finanzielle Gesundheit Ihrer Anbieter, um die Betriebsfähigkeit zu gewährleisten.

4. Sicherheit und Datenschutz: Ein kritischer Imperativ

Im Gesundheitswesen ist Daten mehr als nur Informationen - sie sind eine Lebensader. Der Schutz von Patientendaten ist nicht nur eine rechtliche Pflicht, sondern eine grundlegende ethische Verantwortung. Ihre Dienstleister verarbeiten sensible Daten, was robuste Sicherheits- und Datenschutzpraktiken für Ihre gesamte Risikostruktur absolut kritisch macht. Dieser Punkt der Checkliste geht über die grundlegende Compliance hinaus; er erfordert einen proaktiven Ansatz.

Hier ist, was Sie bei der Anbieterbewertung überprüfen sollten:

- Sicherheitszertifizierungen und Rahmenwerke: Besitzt der Anbieter anerkannte Zertifizierungen wie HITRUST, SOC 2, ISO 27001 oder Expertise nach HIPAA Security Rule? Auch wenn dies keine garantierte Lösung ist, demonstrieren diese ein Engagement für Sicherheitspraktiken nach bestem Wissen und Gewissen.

- Datenverschlüsselung: Überprüfen Sie, ob Daten sowohl bei der Übertragung als auch im Ruhezustand verschlüsselt sind. Verstehen Sie die verwendeten Verschlüsselungsmethoden und Schlüsselverwaltungsprozesse.

- Zugriffskontrollen & Identitätsmanagement: Wie kontrolliert der Anbieter den Datenzugriff? Überprüfen Sie dessen Richtlinien für das Benutzerzugriffsmanagement, Protokolle zur Multi-Faktor-Authentifizierung und das Prinzip der geringsten Rechte.

- Schwachstellenmanagement: Welche Prozesse sind zur Identifizierung, Bewertung und Behebung von Schwachstellen vorhanden? Bitte senden Sie uns die Berichte über Schwachstellenscans und Penetrationstests.

- Incident Response Plan: Ein robuster Incident-Response-Plan ist unerlässlich. Bewerten Sie ihre Fähigkeit, Datenpannen zu erkennen, einzudämmen und sich davon zu erholen. Fordern Sie eine Kopie an und machen Sie sich mit ihren Benachrichtigungsverfahren vertraut.

- Physische Sicherheit: Besonders wichtig für Anbieter, die physische Medien handhaben oder Rechenzentren betreiben, ist sicherzustellen, dass angemessene physische Sicherheitsmaßnahmen vorhanden sind.

- Datenresidenz & Standort: Berücksichtigen Sie bei der Speicherung und Verarbeitung von Daten die rechtlichen und regulatorischen Implikationen.

- Mitarbeiterschulung: Bestätigen Sie, dass die Mitarbeiter regelmäßige Schulungen zum Thema Sicherheitsbewusstsein erhalten und für die Einhaltung der Sicherheitsrichtlinien verantwortlich gemacht werden.

Akzeptieren Sie nicht einfach Zusicherungen; fordern Sie stattdessen konkrete Beweise und eine fortlaufende Validierung ihrer Sicherheitslage.

5. Einhaltung der Business Associate Agreement (BAA): Der rechtliche Rahmen

Der Health Insurance Portability and Accountability Act (HIPAA) schreibt spezifische Schutzmaßnahmen für geschützte Gesundheitsinformationen (PHI) vor. Wenn Gesundheitsorganisationen PHI mit Dienstleistern teilen, werden diese Dienstleister zu Business Associates (BAs) und sind gesetzlich verpflichtet, die HIPAA-Standards einzuhalten. Hier wird die Vereinbarung des Business Associate (BAA) entscheidend.

Ein BAA ist ein Vertrag, der die Verantwortlichkeiten des Anbieters bezüglich PHI festlegt. Es ist nicht nur eine Formalität; es ist eine rechtliche Anforderung. Zu den Schlüsselkomponenten eines soliden BAA gehören:

- Zugelassene Nutzungen und Offenlegungen: Klar definieren, was der Anbieter mit den PHI tun darf und wann.

- Sicherheitsvorkehrungen: Spezifizierung der Sicherheitsmaßnahmen, die der Anbieter zur Wahrung von PHI implementieren muss, in Übereinstimmung mit den Anforderungen der HIPAA Security Rule.

- Meldepflichten: Darlegung der Verpflichtung des Anbieters, Datenpannen oder Sicherheitsvorfälle unverzüglich an die Gesundheitsorganisation zu melden.

- Subunternehmervereinbarungen: Sicherstellen, dass auch alle vom Anbieter genutzten Subunternehmer die Bestimmungen des BAA akzeptieren.

- HIPAA-Schulung: Bestätigung, dass der Anbieter Schulungen gemäß HIPAA für seine Mitarbeiter anbietet, die mit PHI umgehen werden.

- Kündigungsbestimmungen: Definition des Verfahrens für die Beendigung der Vereinbarung und die Rückgabe/Vernichtung von PHI bei Beendigung.

Über das Basiswissen hinaus: Verwenden Sie nicht einfach eine allgemeine BAA-Vorlage. Passen Sie sie an die spezifischen Dienstleistungen Ihres Anbieters und den Grad des Zugriffs auf PHI an. Überprüfen und aktualisieren Sie BAA regelmäßig, um Änderungen bei Vorschriften und der sich entwickelnden Verantwortung des Anbieters widerzuspiegeln. Die Nichtbeachtung konformer BAA kann zu erheblichen finanziellen Strafen und Reputationsschäden führen.

6. Leistungsüberwachung & Berichterstattung: Erfolgsmessung

Die Leistung von Dienstleistern ist kein "einstellen und vergessen"-Vorhaben. Eine kontinuierliche Überwachung und Berichterstattung sind entscheidend, um sicherzustellen, dass Ihre Dienstleister weiterhin die vereinbarten Servicelevel einhalten und sich an Ihre sich entwickelnden Bedürfnisse anpassen. Dieser Abschnitt geht über die Erst-Onboarding hinaus und befasst sich mit der laufenden Messung ihrer Wirksamkeit.

Was zu verfolgen: Leistungskennzahlen (KPIs) definierenvorherDer Vertrag beginnt. Diese sollten quantifizierbar, für die erbrachten Dienstleistungen relevant und direkt an die vertraglichen Verpflichtungen des Anbieters gebunden sein. Beispiele sind:

- Einhaltung der Service Level Agreement (SLA): Die Verfügbarkeit, Antwortzeiten, Lösungsraten und andere im SLA aufgeführte Kennzahlen verfolgen.

- Datenrichtigkeit und Vollständigkeit: Besonders wichtig für datengesteuerte Anbieter ist die Überwachung der Genauigkeit und Vollständigkeit der gelieferten Daten.

- Kundenzufriedenheit: Führen Sie Umfragen oder Feedback-Mechanismen durch, um die Zufriedenheit der internen Teams mit den Dienstleistungen des Anbieters zu ermitteln.

- Projektmeilensteine & Zeitpläne: Für projekthochgeordnete Dienstleistungen verfolgen Sie die Einhaltung der vereinbarten Meilensteine und Fristen.

- Einhaltung gesetzlicher Vorschriften: Stellen Sie sicher, dass die Leistung des Anbieters die Compliance-Pflichten Ihrer Organisation direkt unterstützt.

Berichterstattung und Überprüfung: Etablieren Sie einen regelmäßigen Berichtszyklus (z. B. monatlich, vierteljährlich) mit dem Anbieter. Dieser sollte beinhalten:

- Datenbasierte Berichte: Erstellen Sie klare, prägnante Berichte über die Leistung im Verhältnis zu den KPIs.

- Fehlerberichterstattung: Heben Sie alle SLAs-Verstöße oder signifikante Abweichungen von der erwarteten Leistung hervor.

- Kollaborative Überprüfungssitzungen: Planen Sie regelmäßige Treffen mit dem Anbieter, um die Leistung zu besprechen, Verbesserungsbereiche zu identifizieren und potenzielle Probleme proaktiv anzugehen.

Eskalationsverfahren: Klare Eskalationsverfahren für den Umgang mit Leistungsausfällen skizzieren. Diese sollten Zeitrahmen und verantwortliche Parteien spezifizieren. Dokumentieren SieallesLeistungsdaten, Protokolle der Überprüfungssitzungen und alle ergrommenen Korrekturmaßnahmen. Diese detaillierte Aufzeichnung liefert wertvolle Einblicke für zukünftige Anbieterbewertungen und Verhandlungen.

7. Audits und Risikoanalysen: Proaktive Identifizierung

Audits und Risikobewertungen sind kein "Nice to have" mehr - sie sind zu einemMust-haveim modernen Gesundheitswesen-Vendor-Management. Sie stellen eine entscheidende Verschiebung von der reaktiven Problemlösung hin zur proaktiven Risikominderung dar. Regelmäßig geplante Audits, sowohl intern als auch potenziell durch externe Spezialisten, geben einen objektiven Überblick über die Einhaltung vertraglicher Verpflichtungen, Branchenvorschriften (HIPAA, PCI DSS usw.) und Ihrer internen Sicherheitsrichtlinien durch Ihre Anbieter.

Diese Beurteilungen sollten sich nicht auf die anfängliche Einarbeitung beschränken. Ein umfassendes Programm beinhaltet:

- Periodische Prüfungen: Führen Sie mindestens jährlich, oder je nach Risikoprofil und Kritikalität des Anbieters, Audits durch.

- Risikobasierter Ansatz: Priorisieren Sie Anbieter basierend auf ihrem potenziellen Einfluss auf Patientendaten, die finanzielle Stabilität und die operationelle Kontinuität. Anbieter mit höherem Risiko erfordern häufigere und eingehendere Bewertungen.

- Bewertungsbereich: Bereiche wie Datenschutzpraktiken, Notfallreaktionspläne, Maßnahmen zur Geschäftskontinuität und Compliance-Zertifizierungen abdecken.

- Dokumentation & Behebung: Die Prüfungsergebnisse sorgfältig dokumentieren und spezifische Mängel darlegen. Klare Sanierungspläne mit Zeitrahmen erstellen und den Fortschritt überwachen. Nicht nur Probleme identifizieren -lösensie.

- Unabhängige Überprüfung: Ziehen Sie die Nutzung unabhängiger Wirtschaftsprüfungsgesellschaften für unvoreingenommene Bewertungen in Betracht, insbesondere bei Anbietern, die mit sensiblen Daten umgehen.

- Schwachstellen-Scanning: Führen Sie regelmäßig Schwachstellenscans von Systemen und Anwendungen von Drittanbietern durch (natürlich mit deren Zustimmung!), um potenzielle Sicherheitslücken zu identifizieren.

Durch die Integration von Überprüfungs- und Risikoanalysen in Ihren laufenden Anbieterverwaltungsverfahren gehen Sie über die reine Compliance hinaus und bauen eine Kultur der kontinuierlichen Verbesserung auf, was letztendlich die gesamte Sicherheitslage Ihres Unternehmens stärkt.

8. Lieferantenbeziehungsmanagement: Aufbau starker Partnerschaften

Vendor Relationship Management (VRM) geht nicht nur darum, die Compliance sicherzustellen; es geht darum, eine starke, für beide Seiten vorteilhafte Partnerschaft aufzubauen. Ein reaktiver Ansatz bei der Zusammenarbeit mit Lieferanten kann zu Missverständnissen, verpassten Gelegenheiten und letztendlich zu einem erhöhten Risiko führen. Ein proaktives VRM fördert die Zusammenarbeit und schafft für alle Beteiligten einen reibungsloseren und effizienteren Prozess.

So pflegen Sie positive Lieferantenbeziehungen:

- Regelmäßiger Austausch: Warten Sie nicht darauf, dass Probleme auftreten. Planen Sie regelmäßige Check-in-Anrufe oder -Treffen, um Leistung zu besprechen, Bedenken anzusprechen und Updates auszutauschen.

- Designierte Ansprechpartner: Bestimmen Sie auf beiden Seiten klare Ansprechpartner, um die Kommunikation und Verantwortlichkeit zu straffen.

- Feedback-Mechanismen: Implementieren Sie Systeme zur Geben und Empfangen von Feedback, sowohl formell als auch informell. Dies ermöglicht kontinuierliche Verbesserung und hilft den Anbietern, Ihre Erwartungen zu verstehen.

- Mehrwertschaffende Zusammenarbeit: Erkunden Sie Möglichkeiten für kollaborative Innovation und Problemlösung. Ein Dienstleister, der sich wertgeschätzt fühlt, ist eher bereit, sich extra einzubringen.

- Konfliktlösung: Etablieren Sie ein klares Verfahren zur fairen und effizienten Beilegung von Meinungsverschiedenheiten. Die schnelle Bearbeitung von Problemen verhindert eine Eskalation.

- Beziehungsaufbau: Fördern Sie den Aufbau von Beziehungen zwischen den Teammitgliedern auf beiden Seiten, über die reinen Ansprechpartner hinaus. Das fördert Vertrauen und gegenseitigen Respekt.

Durch die Priorisierung starker Lieferantenbeziehungen mindern Sie nicht nur Risiken, sondern maximieren auch den Wert, den Ihre Lieferanten für Ihre Gesundheitsorganisation mitbringen.

9. Offboarding und Datenabruf: Eine sichere Austrittsstrategie

Auftrittsbeziehungen, wie alle Partnerschaften, kommen irgendwann zu einem Ende. Ein gut definierter Offboarding-Prozess ist genauso entscheidend wie das Onboarding, um Risiken zu mindern und die Geschäftskontinuität zu gewährleisten. Hierbei geht es nicht nur darum, den Zugriff zu sperren; es geht um eine kontrollierte und sichere Exit-Strategie.

Wichtige Schritte für einen robusten Vendor Offboarding Prozess:

- Formelle Mitteilung und Übergabeplanung: Leiten Sie den Offboarding-Prozess mit einer formellen schriftlichen Mitteilung an den Anbieter ein, in der das Beendigungsdatum und die Übergabebestimmungen dargelegt werden. Arbeiten Sie gemeinsam an einem detaillierten Übergangsplan und weisen Sie Verantwortlichkeiten sowie Zeitpläne für die Datenübertragung und die Beendigung der Dienstleistungen zu.

- Zugriffsentzug und Systemabschaltung: Entziehen Sie sofort allen Dienstleistern den Zugriff auf Ihre Systeme, Anwendungen und Daten. Dies beinhaltet das Entfernen von Benutzerkonten, API-Schlüsseln und allen anderen Anmeldeinformationen. Führen Sie einen Protokollierungsnachweis des letzten Zugriffs durch, um die vollständige Entfernung des Zugriffs zu bestätigen.

- Datenabruf & sichere Übertragung: Dies ist von größter Bedeutung. Definieren Sie die spezifischen Anforderungen an die Datenbeschaffung im Vertrag und geben Sie Formate, Zeitrahmen und sichere Übertragsmethoden an (z. B. verschlüsselte Laufwerke, sicheres Dateitransferprotokoll - SFTP). Überprüfen Sie die Integrität und Vollständigkeit der abgerufenen Daten.

- Datenvernichtung und -zertifizierung: Verlangen Sie vom Anbieter, alle Ihre Daten in seinem Besitz endgültig zu löschen oder sicher zu vernichten. Holen Sie eine schriftliche Bestätigung vom Anbieter ein, die den Löschvorgang bestätigt und die Einhaltung Ihrer Datenaufbewahrungsrichtlinien gewährleistet.

- Rückgabe von Vermögensgegenständen: Stellen Sie sicher, dass alle physischen und digitalen Assets (Geräte, Softwarelizenzen, Dokumentationen) an Ihre Organisation zurückgegeben werden.

- Vertragsabschluss und abschließende Abrechnung: Den Lieferantenvertrag offiziell beenden, alle ausstehenden finanziellen Verpflichtungen begleichen und den gesamten Offboarding-Prozess dokumentieren.

- Dokumentation und Aufzeichnung: Dokumentieren Sie den gesamten Offboarding-Prozess sorgfältig, einschließlich Daten, ergriffener Maßnahmen, erhaltenen Zertifizierungen und etwaiger aufgetretener Probleme. Bewahren Sie diese Aufzeichnungen für die Dauer auf, die durch die regulatorischen Anforderungen festgelegt ist.

Ein schlecht durchgeführter Offboarding-Prozess kann Ihre Organisation anfällig für Datenlecks, Compliance-Verstöße und rechtliche Haftungen machen. Ein proaktiver und strukturierter Ansatz garantiert einen sicheren Austritt und schützt Ihre sensiblen Informationen.

Fazit: Laufende Wachsamkeit beim Management von Gesundheitsdienstleisteranbietern

Das Management von Gesundheitsdienstleistern ist kein einmaliger Vorgang, den man abhaken kann und vergessen kann. Die sich ständig ändernde regulatorische Landschaft, sich entwickelnde Cyberbedrohungen und die inhärenten Komplexitäten der Gesundheitsversorgung erfordern ständige Wachsamkeit. Diese Checkliste bietet einen soliden Rahmen, ist aber ein lebendes Dokument, das regelmäßige Überprüfung und Aktualisierungen erfordert. Proaktiv zu bleiben - Bewertungen zu überprüfen, BAAs zu aktualisieren und starke Lieferantenbeziehungen zu pflegen - ist von größter Bedeutung, um Risiken zu mindern, die Einhaltung von Vorschriften zu gewährleisten und Patientendaten zu schützen. Nehmen Sie eine Kultur der kontinuierlichen Bewertung und Verbesserung an, und Ihre Organisation wird gut positioniert sein, um die Herausforderungen des Vendor Managements im Gesundheitswesen erfolgreich zu bewältigen.

Ressourcen & Links

- U.S. Department of Health and Human Services - HIPAA : The official HHS website for HIPAA information, regulations, and guidance. Essential for understanding legal requirements related to patient data and vendor obligations.

- National Institute of Standards and Technology (NIST) : Provides cybersecurity frameworks and standards, including the Cybersecurity Framework, which is crucial for assessing vendor security posture and risk management.

- HITRacks : Offers vendor risk management software and resources tailored for the healthcare industry. Provides templates, assessments, and best practices for vendor due diligence.

- American Health Information Management Association (AHIMA) : Provides resources, training, and standards related to health information management, including vendor management considerations and data security.

- Information Security Continuous Monitoring (ISCM) : Vendor Risk Management Solutions. Provides risk scoring and ongoing monitoring of vendor security posture.

- Healthcare Information and Management Systems Society (HIMSS) : A global advisor, HIMSS offers resources, events, and expertise related to healthcare IT, including vendor management and cybersecurity.

- Government Publishing Office (GPO) : Provides access to federal laws, regulations, and guidance documents, including those relevant to healthcare vendor management.

- U.S. Small Business Administration (SBA) : Offers resources and guidance for assessing the financial stability of smaller vendors, particularly useful if working with startups or niche providers. Relevant for Section 3. Financial Stability Assessment.

- ISACA (Information Systems Audit and Control Association) : Provides resources and certifications related to IT governance, risk management, and compliance, useful for establishing robust audit and risk assessment processes. Relevant for Section 1, 7 & 8.

- LexisNexis : Provides legal research tools and resources to support contract review and legal compliance - essential for Section 2. Can help with understanding specific contract clauses and legal precedents.

- Dun & Bradstreet (D&B) : Offers business credit reports and financial information, which can be a valuable tool for assessing vendor financial stability - directly supports Section 4.

- Cybersecurity and Infrastructure Security Agency (CISA) : Provides resources and alerts regarding cybersecurity threats and best practices, critical for maintaining ongoing vigilance - relates to all sections, especially 4, 5, and Conclusion.

- ComplianceGRID : Offers a variety of resources related to HIPAA compliance and vendor management, and vendor risk assessments - a useful place to understand legal requirements and vendor requirements.

Häufig gestellte Fragen

Was ist Healthcare Vendor Management und warum ist es wichtig?

Vendor Management im Gesundheitswesen (HVM) ist der Prozess der Identifizierung, Bewertung, Vertragsgestaltung, Überwachung und Verwaltung von Drittanbietern, die Dienstleistungen oder Zugang zu sensiblen Daten bereitstellen. Dies ist von entscheidender Bedeutung, da Anbieter häufig geschützte Gesundheitsinformationen (PHI) verarbeiten, weshalb ein robustes Management unerlässlich ist, um die Einhaltung von Vorschriften wie HIPAA zu gewährleisten, Datenpannen zu vermeiden und finanzielle sowie Reputationsrisiken zu mindern.

Warum sollte ich eine Checkliste für das Lieferantenmanagement verwenden?

Eine Checkliste bietet einen strukturierten und konsistenten Ansatz für das Lieferantenmanagement. Sie stellt sicher, dass alle notwendigen Schritte durchgeführt werden, reduziert das Risiko, wichtige Details zu übersehen, und hilft, den Prozess in Ihrer gesamten Organisation zu standardisieren, wodurch Effizienz und Compliance verbessert werden.

Was sind die wesentlichen Risiken im Zusammenhang mit dem Management von Gesundheitsdienstleister-Anbietern?

Zu den wesentlichen Risiken gehören Datenlecks, Nichteinhaltung von HIPAA und anderen Vorschriften, Dienstunterbrechungen, unzureichende Sicherheitskontrollen, finanzielle Instabilität des Anbieters sowie Reputationsschäden. Werden diese Risiken nicht angemessen bewertet und gemanagt, kann dies zu erheblichen Strafen und Geschäftsunterbrechungen führen.

Welche Vorschriften beeinflussen das Management von Gesundheitsdienstleister-Anbietern?

Die primäre Vorschrift ist HIPAA (Health Insurance Portability and Accountability Act), genauer gesagt die HIPAA Business Associate Agreement (BAA). Andere relevante Vorschriften können staatsspezifische Gesetze zur Meldung von Datenlecks, PCI DSS (bei Bearbeitung von Zahlungskarteninformationen) und DSGVO (bei Umgang mit Daten von EU-Bürgern) umfassen.

Was muss in eine Vereinbarung zwischen Geschäftspartnern (BAA) aufgenommen werden?

Ein BAA (Business Associate Agreement) umreißt die Verantwortlichkeiten des Anbieters beim Schutz von PHI (geschützten Gesundheitsinformationen). Es sollte Details zu erlaubten Verwendungszwecken und Offenlegungen von PHI, Sicherheitsmaßnahmen, Verfahren bei Datenpannen, Beendigungsbestimmungen und die Einhaltung der Privacy- und Security Rules des HIPAA enthalten.

Was sind die wesentlichen Schritte im Prozess der Lieferantenrisikobewertung?

Die Risikobewertung umfasst die Identifizierung potenzieller Risiken, die Analyse der Eintrittswahrscheinlichkeit und der Auswirkungen dieser Risiken sowie die Entwicklung von Minderungsstrategien. Sie beinhaltet die Überprüfung der Sicherheitsrichtlinien des Anbieters, die Durchführung von Due Diligence, die Verifizierung von Zertifizierungen (z. B. SOC 2) und die Bewertung ihrer Datenschutzpraktiken.

Wie oft sollten Lieferantenrisikobewertungen durchgeführt werden?

Risikobewertungen sollten mindestens jährlich durchgeführt und bei Hochrisikobearbeitern oder bei signifikanten Änderungen (z. B. Datenpanne, Änderung der Sicherheitskontrollen) noch häufiger erfolgen. Auch ein kontinuierliches Monitoring ist zwischen den formalen Bewertungen von entscheidender Bedeutung.

Was ist kontinuierliches Vendor Monitoring und warum ist es wichtig?

Die kontinuierliche Überwachung von Dienstleistern umfasst die laufende Bewertung der Einhaltung von Vorschriften und des Sicherheitsstatus eines Dienstleisters, oft unter Verwendung automatisierter Tools und regelmäßiger Berichterstattung. Sie hilft dabei, aufkommende Risiken zu identifizieren und die fortgesetzte Einhaltung vereinbarter Standards zu gewährleisten.

Welche Dokumentation ist für das Management von Gesundheitsdienstleisteranbietern unerlässlich?

Zu den wesentlichen Dokumenten gehören Lieferantenverträge (einschließlich BAAs), Risikobewertungsberichte, Lieferantenfragebögen, Sicherheitspolicies, Prüfberichte, Incident-Response-Pläne und Lieferantenleistungsbeurteilungen. Diese Dokumentation weist auf die Sorgfaltspflicht und die Compliance-Bemühungen hin.

Wie gehe ich mit einer Datenpanne eines Anbieters um?

Führen Sie unverzüglich Ihren Incident-Response-Plan durch. Informieren Sie die betroffenen Personen und die zuständigen Aufsichtsbehörden wie von HIPAA und den geltenden Gesetzen vorgeschrieben. Führen Sie eine gründliche Untersuchung durch, um die Ursache und das Ausmaß des Verstoßes zu ermitteln, und ergreifen Sie Korrekturmaßnahmen. Kommunizieren Sie transparent mit den Beteiligten.

War dieser Artikel hilfreich?

Demonstration der Managementlösung für das Gesundheitswesen

Optimierung der Abläufe im Gesundheitswesen und Verbesserung der Patientenversorgung? ChecklistGuro's Work OS Plattform vereinfacht alles, von der Patientenplanung und Abrechnung bis hin zur Einhaltung von Vorschriften und Personalmanagement. Steigern Sie die Effizienz, reduzieren Sie den Verwaltungsaufwand und konzentrieren Sie sich auf das, was am wichtigsten ist: Ihre Patienten. Erfahren Sie, wie ChecklistGuro Ihre Gesundheitseinrichtung verändern kann!

Verwandte Artikel

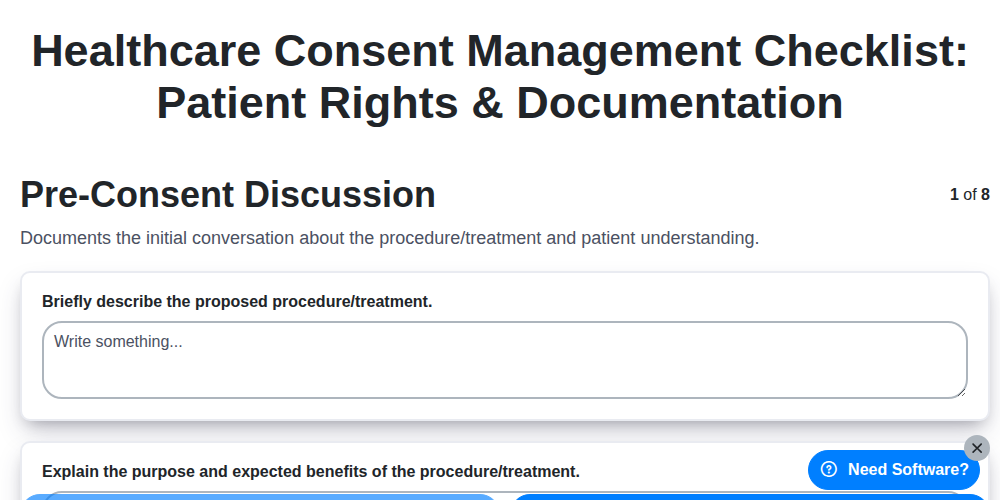

Navigating Consent: A Healthcare Consent Management Checklist for Patient Rights & Documentation

How to improve your Pharmaceutical Management

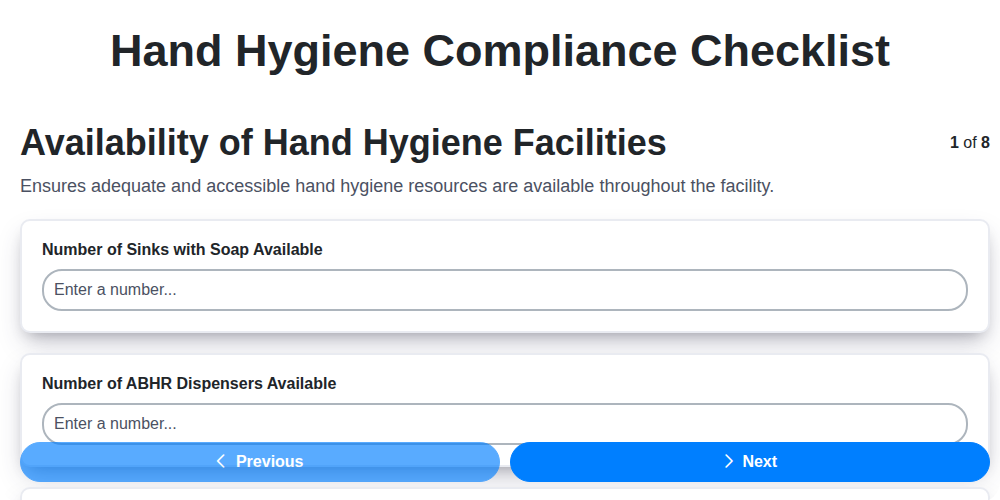

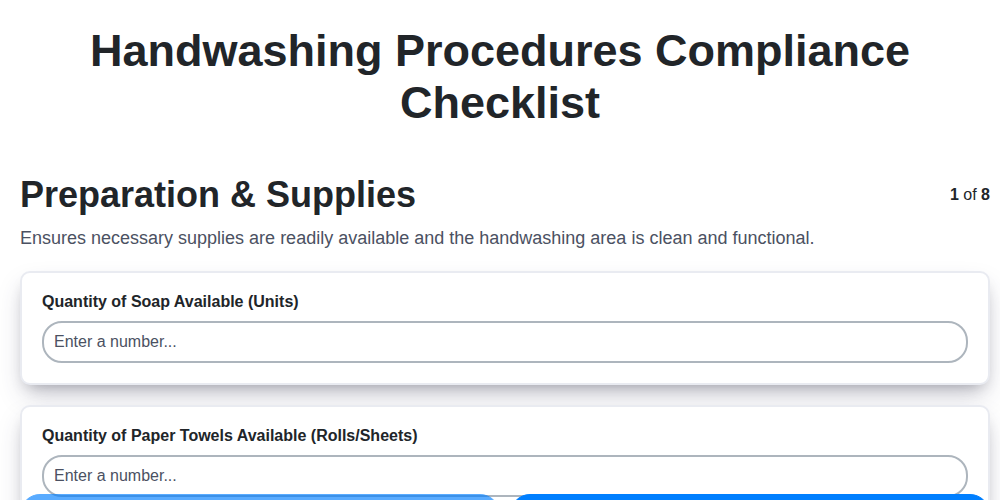

Mastering Hand Hygiene: Your Compliance Checklist Template

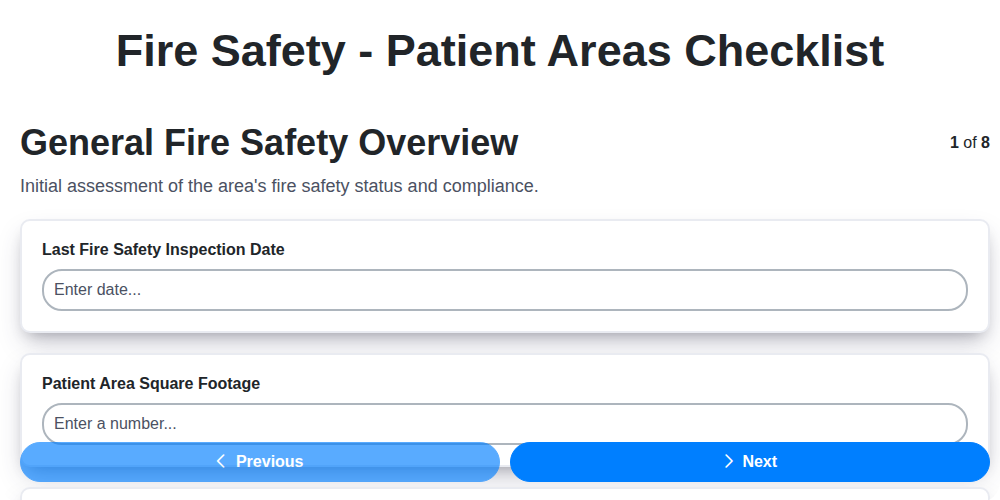

Protecting Patients: Your Fire Safety Checklist for Patient Areas

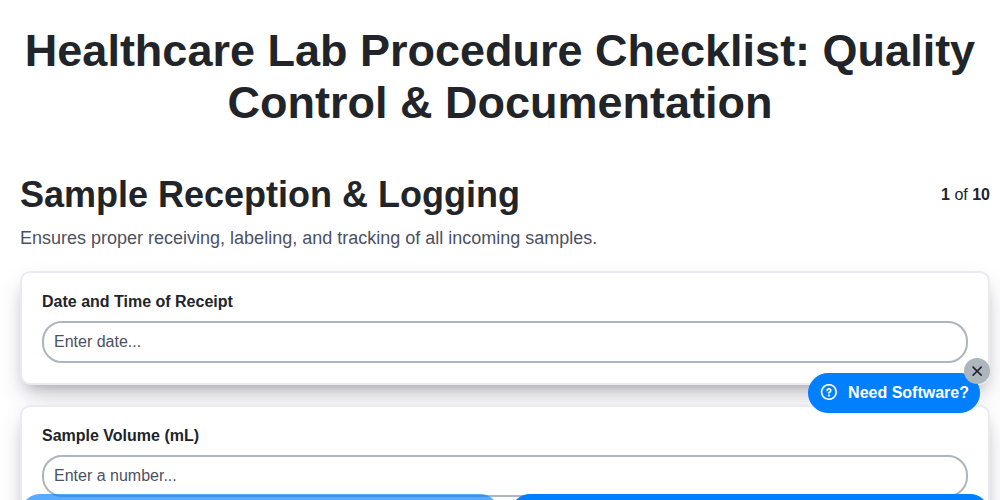

Ensuring Accuracy & Compliance: Your Healthcare Lab Procedure Checklist for Quality Control & Documentation

Händ衛生 beherrscht: Ihre Vorlage für die Compliance-Checkliste

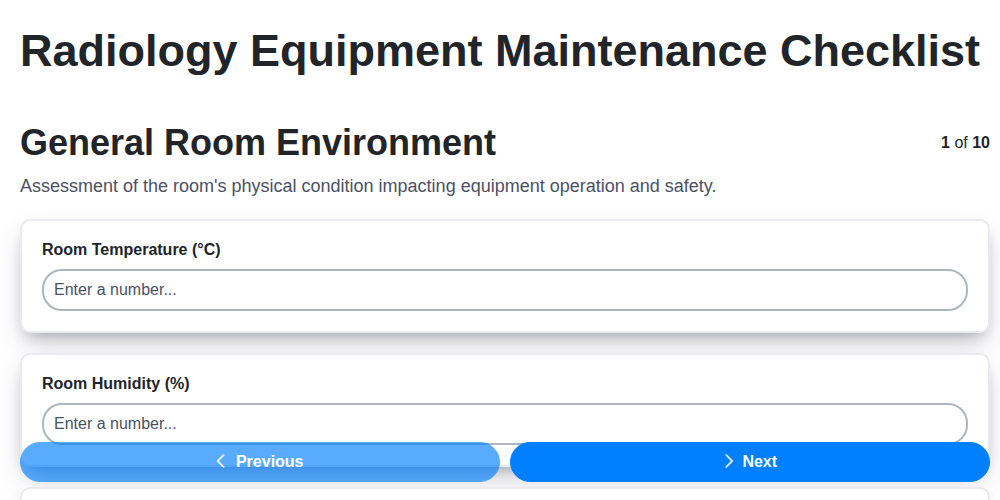

Ihre Wartungscheckliste für Radiogeräte

Elevating Care: Your Healthcare Patient Experience Checklist for Satisfaction & Feedback

Gemeinsam schaffen wir das

Benötigen Sie Hilfe bei Checklisten?

Haben Sie eine Frage? Wir helfen Ihnen gerne. Bitte senden Sie uns Ihre Anfrage, und wir werden Ihnen umgehend antworten.