Checkliste für Sicherheitsmaßnahmen im Bergbau: Eine umfassende Vorlage für die Sicherheit

Veröffentlicht: 11/20/2025 Aktualisiert: 04/23/2026

Inhaltsverzeichnis

- Einleitung: Warum eine Checkliste zur Sicherheit im Bergbau unerlässlich ist

- Geländesicherung: Schutz der Grubenbegrenzungen

- 2. Zugangskontrolle: Beschränkung des Zutritts auf befugtes Personal

- 4. Besuchermanagement: Verantwortung und Sicherheit gewährleisten

- 4. Personensicherheit: Überprüfung und Hintergrundkontrollen

- 5. Ausrüstungssicherheit: Schutz wertvoller Vermögenswerte

- 6. Daten- und Kommunikationssicherheit: Schutz sensibler Informationen

- 7. Notfallmaßnahmen & Evakuierung: Planung für Unerwartetes

- 8. Vorfallmeldung und -untersuchung: Lehren aus Sicherheitsverstößen

- 9. Sicherheitsschulungen: Mitarbeiter stärken

- 10. Auftragsnehmersicherheit: Sicherheitserweiterung auf Dritte

- 11. Regelmäßige Audits & Überprüfungen: Aufrechterhaltung der Sicherheitseffektivität

- Fazit: Aufbau einer proaktiven Sicherheitskultur

- Ressourcen & Links

Zusammengefasst: Betreiben Sie einen Bergwerk? Diese Checkliste ist Ihr unerlässlicher Leitfaden, um alle Sicherheitsaspekte abzudecken - von Zäunen und Zugangskontrollen bis hin zum Datenschutz und der Notfallvorsorge. Nutzen Sie sie, um Ihre Verfahren systematisch zu überprüfen, Schwachstellen zu identifizieren und einen sichereren und abgesicherten Bergbetrieb zu gewährleisten.

Einleitung: Warum eine Checkliste zur Sicherheit im Bergbau unerlässlich ist

Bergbauunternehmen stehen vor besonderen und gravierenden Sicherheitsherausforderungen. Über die üblichen Bedenken hinsichtlich Diebstahl und Vandalismus hinaus stellen die abgelegenen Standorte, wertvollen Ressourcen und oft gefährlichen Umgebungen verstärkte Risiken dar. Ein reaktiver Sicherheitsansatz - die Reaktion auf VorfällenachSie treten auf - ist kostspielig, störend und letztendlich unzureichend. Eine proaktive Haltung, die auf einer umfassenden Sicherheitscheckliste basiert, ist von größter Bedeutung. Diese Checkliste ist nicht nur ein Dokument; sie ist ein lebendiger Leitfaden zur Identifizierung von Schwachstellen, zur Implementierung von Kontrollen und zur Gewährleistung einer mehrschichtigen Verteidigung gegen eine breite Palette von Bedrohungen. Von der Sicherung von Personal und Ausrüstung bis hin zum Schutz wertvoller Daten und der Aufrechterhaltung der Betriebskontinuität bietet eine klar definierte Sicherheitscheckliste für den Bergbau ein wichtiges Gefühl der Sicherheit und eine spürbare Reduzierung des Risikoprofils. Sie bildet die Grundlage für ein robustes und widerstandsfähiges Sicherheitsprogramm, das hilft, Ausfallzeiten zu minimieren, Vermögenswerte zu schützen und die Sicherheit aller Beteiligten zu gewährleisten.

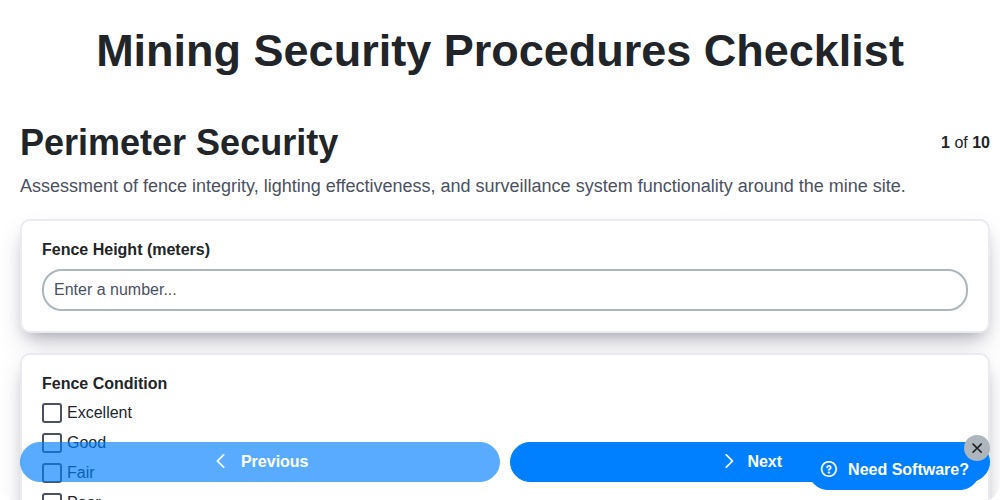

Geländesicherung: Schutz der Grubenbegrenzungen

Der erste Schutzwall für jede Bergbaubetrieb ist ein robustes Perimetersicherheitssystem. Es geht dabei nicht nur um Zäune; es ist ein gestaffelter Ansatz, der darauf ausgelegt ist, unbefugten Zutritt zu erkennen, zu verzögern und abzuschrecken. Hier ist, was Ihre Checkliste für Perimetersicherheit abdecken sollte:

- Physische Barrieren: Überprüfen Sie Zäune (Drahtgitter, Stacheldraht, Mauern) regelmäßig auf Beschädigungen, Lücken und Korrosion. Stellen Sie sicher, dass Tore sicher und ordnungsgemäß verriegelt sind, wobei die Verriegelungsmechanismen funktionieren. Ziehen Sie bei Bedarf natürliche Hindernisse wie dichtes Gestrüpp in Betracht.

- Überwachungssysteme: Kameras (Videoüberwachung) sollten alle Außenbereichspunkte abdecken, mit ausreichender Auflösung und angemessener Beleuchtung für den Betrieb in der Nacht. Überprüfen Sie regelmäßig die Kamerawinkel, die Funktionalität und die Aufnahmefähigkeiten. Implementieren Sie redundante Stromquellen für kritische Kameras.

- Beleuchtung: Eine ausreichende Außenbeleuchtung ist entscheidend für die Sichtbarkeit, insbesondere während Nachtschichten. Stellen Sie sicher, dass die Beleuchtung ordnungsgemäß funktioniert und regelmäßig gewartet wird. Erwägen Sie die Installation von Bewegungsmelder in strategisch wichtigen Bereichen.

- Streifendienste: Richten Sie regelmäßige Patrouillen ein, sowohl zu Fuß als auch mit Fahrzeugen, um den Perimeter zu überwachen und potenzielle Schwachstellen zu identifizieren. Die Patrouillenrouten sollten variiert werden, um Vorhersehbarkeit zu vermeiden.

- Intrusion Detection Systeme (IDS): Setzen Sie Intrusion Detection Systeme (IDS) wie versenkte Sensoren, Stolperdrähte oder volumetrische Detektion ein, um Sicherheitspersonal auf unbefugte Zutrittsversuche zu alarmieren. Testen und warten Sie diese Systeme regelmäßig.

- Freihaltezonen: Halten Sie klare Bereiche entlang des Perimeters ein, um Verstecke zu vermeiden und eine ungehinderte Sicht auf die Begrenzung zu gewährleisten.

- Beschilderung: Bringen Sie deutlich sichtbare Schilder an, die verbotene Bereiche kennzeichnen und vor unbefugtem Betreten warnen.

- Regelmäßige Audits: Führen Sie regelmäßige Sicherheitsüberprüfungen durch, um Schwachstellen im Schutz perimetersystems zu identifizieren und die erforderlichen Verbesserungen vorzunehmen.

2. Zugangskontrolle: Beschränkung des Zutritts auf befugtes Personal

Der Zugriffsschutz ist ein grundlegendes Element eines jeden robusten Sicherheitsprogramms. Es geht nicht nur um Schlösser und Schlüssel; es geht um die Implementierung von mehrschichtigen Schutzmaßnahmen, die die Identität überprüfen und den Zugriff auf Basis des Need-to-know-Prinzips beschränken. Ein schwacher Zugriffsschutz ist eine offene Einladung für unbefugte Personen und potenzielle Bedrohungen.

Hier eine Übersicht über wichtige Aspekte für Ihre Zugriffskontrollverfahren:

- Mehrfaktorauthentifizierung (MFA): Es ist entscheidend, über einfache Passwörter hinauszugehen. Implementieren Sie Multi-Faktor-Authentifizierung (MFA) wann immer möglich - an physischen Zugangspunkten, Netzwerk-Logins und kritischen Systemen. Die Kombination aus etwas, das man kennt (Passwort), etwas, das man besitzt (Ausweis/Token), und etwas, das man ist (Biometrie), erhöht die Sicherheit drastisch.

- Rollenbasierte Zugriffskontrolle (RBAC): Gewähren Sie Zugriffsberechtigungen auf Basis von Arbeitsrollen und Verantwortlichkeiten. Dies stellt sicher, dass Einzelpersonen nur Zugriff auf die Ressourcen haben, die sie zur Ausübung ihrer Aufgaben benötigen, und minimiert potenzielle Schäden durch Insider-Bedrohungen oder kompromittierte Konten.

- Physische Zugangspunkte: Überprüfen und aktualisieren Sie regelmäßig die physischen Zugangskontrollen, einschließlich Türen, Tore, Zäune und Serverräume. Stellen Sie sicher, dass Schlösser und Zugangskarten ordnungsgemäß verwaltet werden, und untersuchen Sie jeden unbefugten Zugangsbeschränkung unverzüglich.

- Logische Zugriffskontrollen: Sichern Sie den Netzwerkzugriff mit starken Passwörtern, VPNs, Firewalls und Intrusion-Detection-Systemen. Überprüfen Sie regelmäßig Benutzerkonten und Berechtigungen und entziehen Sie beendeten Mitarbeitern umgehend den Zugriff.

- Zugangskarten-/Schlüsselmanagement: Implementieren Sie strenge Protokolle für die Ausgabe, Verfolgung und den Rückzug von Ausweiskarten oder Schlüsseln. Führen Sie regelmäßige Audits durch, um die Verantwortlichkeit sicherzustellen und unbefugte Verteilung zu verhindern.

- Abstandhalten verhindern: Schulen Sie das Personal darin, Personen ohne sichtbare Ausweise zur Rede zu stellen und strenge Maßnahmen gegen das Verfolgen (das unbefugtes Durchlasserhalten durch Zugangspunkte) durchzusetzen.

- Regelmäßige Audits und Überprüfungen: Führen Sie regelmäßige Audits von Zugriffsprotokollen und Benutzerkonten durch, um Anomalien und potenzielle Sicherheitslücken zu identifizieren. Überprüfen Sie die Zugriffskontrollrichtlinien mindestens jährlich oder häufiger, wenn sich die Umstände ändern.

4. Besuchermanagement: Verantwortung und Sicherheit gewährleisten

Besucher sind ein notwendiger Bestandteil der meisten Unternehmen, stellen aber auch eine potenzielle Sicherheitslücke dar. Ein umfassendes Besuchermanagementsystem geht über Höflichkeit hinaus; es ist eine kritische Schutzschicht. Dieser Kontrollpunkt konzentriert sich auf die Umsetzung von Verfahren, die Risiken minimieren und die Kontrolle aufrechterhalten.

Hier sollte ein umfassender Besuchermanagementprozess beinhalten:

- Vorregistrierung: Besuchen Sie bitte, falls möglich, die Voranmeldung - idealerweise online - um den Ankunftsprozess zu beschleunigen und Hintergrundüberprüfungen (wo anwendbar und gesetzlich zulässig) durchführen zu können.

- Identitätsprüfung: Implementieren Sie strenge Verfahren zur Identitätsprüfung. Akzeptable Ausweisdokumente sollten klar definiert und konsequent durchgesetzt werden. Ziehen Sie die Verwendung von ID-Scantechnologie in Betracht.

- Zweck des Besuchs: Dokumentieren Sie stets eindeutig den Zweck des Besuchs und die Person(en), die der Besucher trifft. Dies präzisiert die erlaubten Bereiche und Tätigkeiten.

- Eskortanforderungen: Weisen Sie Besucherbesichtigungen an, insbesondere in sensiblen Bereichen. Ein benannter Mitarbeiter sollte für die Führung des Besuchers verantwortlich sein und sicherstellen, dass dieser sich innerhalb der zugelassenen Bereiche aufhält.

- Abzeichen/Zugangskontrolle: Geben Sie Besucherabzeichen deutlich mit Angabe ihres Status aus und beschränken Sie so ihren Zugang. Integrieren Sie diese Abzeichen nach Möglichkeit in Ihr Zutrittskontrollsystem.

- Abmeldeverfahren: Bitte verlangen Sie von allen Besuchern, sich bei Verlassen der Räumlichkeiten abzumelden, um sicherzustellen, dass ihre Abreise offiziell dokumentiert wird.

- Hintergrundüberprüfungen (falls zutreffend): Für bestimmte Besucherkategorien (z. B. solche, die Zugang zu besonders sensiblen Bereichen benötigen), sollten Hintergrundüberprüfungsverfahren in Betracht gezogen werden, wobei alle gesetzlichen und Datenschutzbestimmungen einzuhalten sind.

- Aktenführung: Führen Sie genaue und vollständige Aufzeichnungen aller Besucherprotokolle, einschließlich der Ein- und Austrittszeiten, des Besuchsgrundes und des begleitenden Mitarbeiters.

Durch die strikte Einhaltung dieser Praktiken können Sie das mit Besuchern verbundene Risiko erheblich reduzieren und eine sicherere Umgebung erhalten.

4. Personensicherheit: Überprüfung und Hintergrundkontrollen

Das Personal stellt für jede Organisation eine erhebliche Schwachstelle dar. Obwohl die meisten Mitarbeiter vertrauenswürdig sind, erfordert das Potenzial für Insiderbedrohungen - sei es böswillig oder unbeabsichtigt - ein umfassendes Sicherheitsprogramm für Mitarbeiter. Gründliche Überprüfungen und Hintergrundkontrollen bilden die Grundlage dieses Programms.

Es geht hier nicht nur um die Erfüllung gesetzlicher Anforderungen (obwohl dies ein entscheidender Bestandteil ist). Es geht darum, eine Kultur des Vertrauens aufzubauen und Risiken proaktiv zu mindern. Ihr Prozess sollte schichtweise aufgebaut und an verschiedene Rollen und Zugriffsebenen anpassbar sein.

Was ein umfassender Prozess zur Sicherheitsüberprüfung und Hintergrundprüfung für Mitarbeiter beinhalten sollte:

- Vorläufige Bewerberauswahl: Dies kann die Überprüfung von Angaben zu Bildung, vorheriger Beschäftigung sowie Lizenzen/Zertifikaten umfassen, wie sie im Bewerbungsformular angegeben sind.

- Referenzprüfungen: Überprüfen Sie nicht nur Namen - gehen Sie auf Referenzen ein, um eine echte Einschätzung der Arbeitsmoral, Zuverlässigkeit und Integrität des Kandidaten zu erhalten. Verwenden Sie strukturierte Fragen, um Konsistenz zu gewährleisten.

- Strafregisterauskünfte: Der Umfang dieser Prüfungen (national, Landesebene, lokal) sollte sich nach der Gefährdungspotenzial und den rechtlichen Anforderungen der jeweiligen Position richten. Es sollte ein kontinuierliches Monitoring-System zur fortlaufenden Überprüfung in Betracht gezogen werden.

- Arbeitsstellenbescheinigung: Bitte bestätigen Sie die Beschäftigungszeiträume und Stellenbezeichnungen Ihrer vorherigen Tätigkeiten, um die Richtigkeit zu überprüfen.

- Kreditprüfungen (soweit gesetzlich zulässig und stellenbezogen): Dies könnte für Positionen relevant sein, die erhebliche finanzielle Verantwortung mit sich bringen.

- Sozialen-Media-Screening (mit juristischer Prüfung): Auch wenn es immer häufiger vorkommt, ist dennoch Vorsicht geboten. Stellen Sie sicher, dass die Datenschutzbestimmungen eingehalten werden und vermeiden Sie diskriminierende Praktiken.

- Drogenkontrollen (soweit gesetzlich zulässig und arbeitsbezogen): Eine gängige Praxis in vielen Branchen.

- Sicherheitsüberprüfungen (für sensible Positionen): Dies umfasst detaillierte Hintergrundüberprüfungen und Interviews, die von autorisierten Stellen durchgeführt werden.

Jenseits der ersten Einstellung: Die Personensicherheit ist kein einmaliges Verfahren. Regelmäßige erneute Überprüfungen, insbesondere für Mitarbeiter mit erweitertem Zugriff oder in risikobehafteten Positionen, sind unerlässlich, um eine starke Sicherheitslage aufrechtzuerhalten und Veränderungen in den Umständen zu berücksichtigen. Ein kontinuierliches Überwachungssystem kann diesen Prozess unterstützen.

Denken Sie immer daran, sich von einem Rechtsanwalt beraten zu lassen, um sicherzustellen, dass Ihre Verfahren zur Personensicherheit mit allen geltenden Gesetzen und Vorschriften übereinstimmen.

5. Ausrüstungssicherheit: Schutz wertvoller Vermögenswerte

Die Ausrüstung Ihrer Organisation - von Laptops und Servern bis hin zu Spezialmaschinen - stellt eine erhebliche Investition dar und enthält oft sensible Daten. Ein robustes Geräte-Sicherheitsprogramm geht über einfache physische Schlösser hinaus; es ist ein mehrschichtiger Ansatz, um Risiken zu minimieren und die betriebliche Kontinuität aufrechtzuerhalten.

Dieser Abschnitt der Sicherheitsprüfung behandelt den Lebenszyklus von Geräten, einschließlich Beschaffung, Einsatz, Nutzung, Lagerung und Entsorgung. Wesentliche Aspekte sind:

- Bestandsaufnahme: Führen Sie ein detailliertes Inventar aller Geräte, einschließlich Seriennummern, Standort, zugewiesenen Nutzern und Wert, und aktualisieren Sie diese Liste regelmäßig.

- Physische Sicherheit: Implementieren Sie Maßnahmen zur Verhinderung von Diebstahl und unbefugtem Zugriff. Dies kann sichere Lagerbereiche, Kabelschlösser, GPS-Tracking für mobile Geräte und Alarmanlagen umfassen.

- Software- und Hardwarebedienung: Richtlinien zur autorisierten Softwareinstallation, Patching und Hardwareänderungen durchsetzen. Implementieren Sie bei Bedarf Mobile Device Management (MDM)-Lösungen.

- Verschlüsselung: Nutzen Sie die Festplattenverschlüsselung auf Laptops und anderen mobilen Geräten, um Daten im Ruhezustand zu schützen.

- Sichere Entsorgung: Legen Sie einen strengen Prozess für die Stilllegung und Entsorgung von Geräten fest, einschließlich Datenlöschung und physischer Vernichtung, um Datenverluste zu verhindern. Dokumentieren Sie den gesamten Prozess.

- Regelmäßige Audits: Führen Sie regelmäßige Audits durch, um die Einhaltung der Sicherheitsrichtlinien für Geräte zu überprüfen und Schwachstellen zu identifizieren.

Vernachlässigung der Gerätesicherheit kann zu finanziellen Verlusten, Imageschäden und rechtlichen Konsequenzen führen. Durch die Integration dieser Praktiken in Ihre Sicherheitsvorkehrungen schützen Sie aktiv Ihre wertvollen Ressourcen.

6. Daten- und Kommunikationssicherheit: Schutz sensibler Informationen

Im heutigen digitalen Umfeld ist Daten wohl Ihr wertvollster Vermögenswert. Ein Verstoß kann zu erheblichen finanziellen Verlusten, Imageschäden und rechtlichen Konsequenzen führen. Dieser Abschnitt der Sicherheitsüberprüfung konzentriert sich auf den Schutz der Informations- und Kommunikationskanäle Ihres Unternehmens.

Wichtige Überlegungen:

- Netzwerksegmentierung: Implementieren Sie Netzsegmentierung, um kritische Systeme und Daten zu isolieren und die Auswirkungen potenzieller Sicherheitsverletzungen zu begrenzen.

- Firewall-Konfiguration: Überprüfen und aktualisieren Sie regelmäßig die Firewall-Regeln, um sicherzustellen, dass unbefugten Zugriff wirksam blockiert wird.

- Datenverschlüsselung: Setzen Sie Verschlüsselung sowohl bei der Übertragung (z. B. HTTPS) als auch im Ruhezustand (z. B. durch Verschlüsselung von Festplatten und Datenbanken) ein, um die Vertraulichkeit von Daten zu schützen.

- Sicherer Fernzugriff: Implementieren Sie eine robuste Authentifizierung und Autorisierung für den Fernzugriff, einschließlich mehrstufiger Authentifizierung (MFA). Die Nutzung von VPNs sollte geprüft und gesichert werden.

- Kabellose Sicherheit: Sichern Sie Ihre drahtlosen Netzwerke mit starken Passwörtern und Verschlüsselungsprotokollen (die Verwendung von WPA3 wird empfohlen). Überprüfen Sie regelmäßig auf unautorisierte Zugangspunkte.

- Verlustdatenprävention (DLP): Erwägen Sie DLP-Tools, um die Überwachung und Verhinderung von Datenverlust zu gewährleisten und zu verhindern, dass sensible Daten Ihr Netzwerk verlassen.

- Regelmäßige Schwachstellen-Scans und Patch-Management: Proaktiv Schwachstellen in Systemen und Software identifizieren und beheben. Wo möglich, Patches automatisieren.

- Kommunikationskanalsicherheit: Sichere E-Mail-, Instant-Messaging- und Videokonferenzplattformen. Mitarbeiter über Phishing- und Social-Engineering-Taktiken schulen.

- Datensicherung und Wiederherstellung: Implementieren Sie einen robusten Daten-Backup- und -Wiederherstellungsplan mit regelmäßigen Tests, um sicherzustellen, dass Daten im Falle einer Katastrophe oder eines Cyberangriffs wiederhergestellt werden können.

Checklistenpunkte:

- Jährliche Implementierung und Überprüfung der Netzwerksegmentierung

- Die Firewall-Regeln werden vierteljährlich überprüft und aktualisiert.

- Datenverschlüsselungsprotokolle erzwungen (bei der Übertragung und im Ruhezustand)

- Mehrfaktorauthentifizierung für den Fernzugriff erforderlich.

- Drahtlose Netzwerksicherheitsprotokolle implementiert und überwacht

- Eine Datenverlustpräventionsstrategie (DLP) ist implementiert.

- Regelmäßige Schwachstellen-Scans und Patch-Zeitplan werden eingehalten.

- Sichere Kommunikationsplattform-Konfigurationen verifiziert

- Daten-Backup- und -Wiederherstellungsplan dokumentiert und getestet

7. Notfallmaßnahmen & Evakuierung: Planung für Unerwartetes

Egal wie robust Ihre präventiven Sicherheitsmaßnahmen sind, die Realität ist, dass Notfällekannundtungeschehen. Ein klar definierter Notfallplan und Evakuierungsplan ist nicht nur eine gute Idee; er ist eine kritische Komponente der umfassenden Sicherheit.

Dieser Abschnitt Ihrer Checkliste sollte sich darauf konzentrieren, sicherzustellen, dass jeder weiß, was im Notfall zu tun ist. Berücksichtigen Sie dabei folgende Hauptbereiche:

- Klare Evakuierungswege: Sind die Evakuierungswege deutlich gekennzeichnet und frei von Hindernissen? Führen Sie regelmäßig Übungen durch, um die Vertrautheit sicherzustellen.

- Festgelegte Versammlungsplätze: Richten Sie mehrere, sichere Sammelpunkte in sicherer Entfernung von Gebäuden und potenziellen Gefahren ein.

- Kommunikationsprotokolle: Wie wird die Information im Notfall verbreitet? Berücksichtigen Sie redundante Kommunikationsmethoden (z. B. Boten, Megafone) für den Fall von Stromausfällen oder Netzfehlern.

- Rollen und Verantwortlichkeiten: Weisen Sie spezifische Rollen zu (z. B. Einsatzleiter, Erste-Hilfe-Helfer) und stellen Sie sicher, dass diese ausreichend geschult sind.

- Besondere Bedürfnisse berücksichtigen: Berücksichtigen Sie die Bedürfnisse von Menschen mit Behinderungen oder Personen, die Unterstützung benötigen.

- Regelmäßige Übungen: Führen Sie regelmäßige Brandschutzübungen, Evakuierungsübungen und andere übungsorientierte Szenarien durch, um die Wirksamkeit des Plans zu testen und Verbesserungspotenziale zu identifizieren. Dokumentieren Sie die Ergebnisse der Übungen und beheben Sie alle festgestellten Mängel.

- Planprüfung und Aktualisierungen: Der Notfallplan sollte mindestens jährlich überprüft und aktualisiert werden, oder häufiger, wenn es Änderungen im Anlagenlayout, im Personal oder in den potenziellen Gefahren gibt.

Ein proaktiver und regelmäßig überprüfter Notfallplan kann das Risiko erheblich reduzieren, Personal schützen und Schäden im Falle einer Krise minimieren.

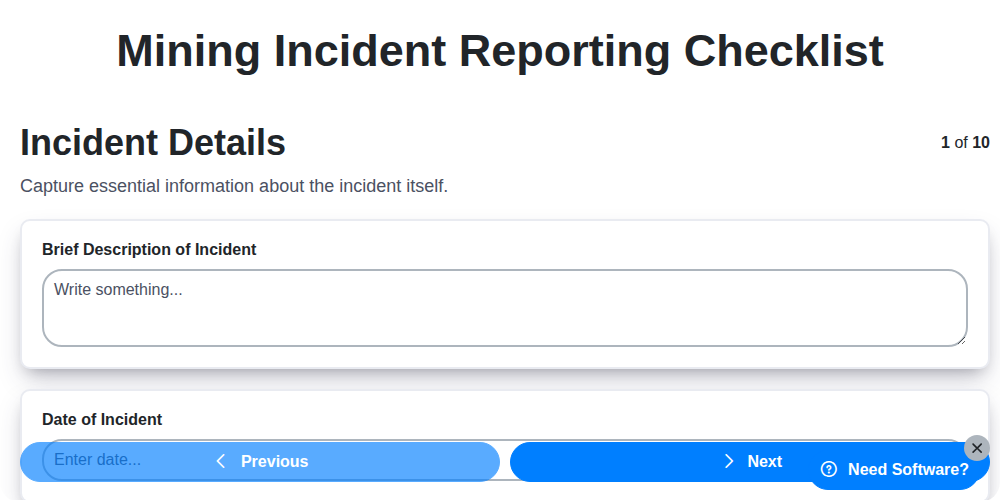

8. Vorfallmeldung und -untersuchung: Lehren aus Sicherheitsverstößen

Kein Sicherheitssystem ist perfekt. Trotz der besten Präventivmaßnahmen können Vorfällewollenpassieren. Ein robuster Prozess zur Meldung und Untersuchung von Vorfällen geht über die reine Dokumentation dessen hinaus, was schiefgelaufen ist; er dient dazu, diese Ereignisse in Verbesserungspotenziale umzuwandeln und Ihre allgemeine Sicherheitslage zu stärken.

Die Bedeutung eines klaren Berichtsprozesses:

Ein klar definierter und leicht zugänglicher Meldeverfahren ist entscheidend. Mitarbeiter, Auftragnehmer und Besucher sollten wissengenauWie und an wen verdächtige Aktivitäten oder Sicherheitsverstöße gemeldet werden sollen. Dieser Prozess sollte einfach, vertraulich (wo angemessen) sein und eine zögerungslose Meldung ohne Angst vor negativen Konsequenzen fördern. Bedenken Sie verschiedene MeldekKanäle - Telefon, E-Mail, Online-Formular - um unterschiedlichen Präferenzen und Situationen gerecht zu werden.

Untersuchung: Jenseits der Schuldzuweisung

Die Ermittlungsphase geht über die reine Identifizierung des Täters hinaus. Es ist eine tiefgreifende Untersuchung deswieundwarumdes Vorfalls. Zu klärende Fragen sind:

- Welche Schwachstellen wurden ausgenutzt?Gab es Lücken in der physischen Sicherheit, den Zugangskontrollen oder den Verfahren?

- Warum wurden diese Schwachstellen nicht früher entdeckt?Dies unterstreicht mögliche Schwächen in den Überwachungs- und Präventivmaßnahmen.

- Welche Kontrollen sind versagt, und warum?Die Überprüfung der Effektivität bestehender Sicherheitsmaßnahmen ist unerlässlich.

- Wurden die Verfahren korrekt befolgt?Das Erkennen von Abweichungen von etablierten Verfahren kann Wissenslücken oder Verfahrensmängel aufdecken.

- Was hätte den Vorfall verhindern können?Das ist die entscheidendste Frage - sie leitet die Korrekturmaßnahmen ein.

Gründliche Dokumentation:

Sorgfältige Dokumentation ist unerlässlich. Erstellen Sie ein standardisiertes Vorlagenformular für Vorfallberichte, das Folgendes erfasst:

- Datum und Uhrzeit des Vorfalls

- Ort

- Veranstaltungsbeschreibung

- Beteiligte Personen (Zeugen, Opfer, Täter)

- Sicherheitsmaßnahmen umgangen oder beeinträchtigt

- Erste Schadens- und Folgenabschätzung

- Sofort ergriffene Korrekturmaßnahmen

Kontinuierliche Verbesserung

Die Ergebnisse der Untersuchung sollten direkt die Ableitung von Korrekturmaßnahmen und Aktualisierungen der Sicherheitsprozesse beeinflussen. Lassen Sie Vorfälle nicht als isolierte Ereignisse bleiben; nutzen Sie sie als Lernmöglichkeiten, um Ihr gesamtes Sicherheitsprogramm zu verbessern. Überprüfen und aktualisieren Sie Ihren Notfallplan regelmäßig auf der Grundlage der gewonnenen Erkenntnisse.

9. Sicherheitsschulungen: Mitarbeiter stärken

Der stärkste Schutz Ihrer Organisation gegen Sicherheitsbedrohungen liegt nicht allein in physischen Barrieren oder ausgefeilter Technologie, sondern in den Menschen, die dort arbeiten. Deshalb ist ein umfassendes Sicherheitsbewusstseinstrainingsprogramm unerlässlich. Ein gut konzipiertes Programm geht über die bloße Erfüllung von Compliance-Anforderungen hinaus und befähigt Ihre Mitarbeiter aktiv, Ihre erste Verteidigungslinie zu bilden.

Was sollte ein Sicherheitsschulungsprogramm beinhalten? Es sollte ansprechend sein und regelmäßig aktualisiert werden, wobei folgende Themen behandelt werden sollten:

- Phishing und Social Engineering: Das Erkennen und Melden verdächtiger E-Mails, Anrufe und anderer Kommunikationsversuche.

- Passwortsicherheit: Starke Passwörter erstellen, die Multi-Faktor-Authentifizierung nutzen und Best Practices im Passwortmanagement verstehen.

- Datendurchführung: Sorgfältige Behandlung sensibler Informationen, sowohl digitaler als auch physischer Natur, sowie die Einhaltung von Datenschutzrichtlinien.

- Physische Sicherheit: Aufmerksamkeit auf die Umgebung zu richten, verdächtige Aktivitäten zu melden und Sicherheitsvorkehrungen zu verstehen.

- Remote Work Sicherheit: Best Practices für sicheren Fernzugriff, Geräteabsicherung und Netzwerksicherheit.

- Insiderrisiken: Die Erkennung und Meldung potenzieller Insiderrisiken, sowohl vorsätzlicher als auch unbeabsichtigter Art.

Jenseits des Inhalts,wieDie Durchführung der Schulung ist entscheidend. Interaktive Module, simulierte Phishing-Übungen und regelmäßige Updates sind effektiver als statische Präsentationen. Passen Sie die Schulung an die verschiedenen Rollen und Abteilungen in Ihrem Unternehmen an, um Relevanz sicherzustellen und die Wirkung zu maximieren. Denken Sie daran, dass konsequente Wiederholung und laufende Erinnerungen entscheidend sind, um eine sicherheitsbewusste Kultur zu erhalten. Investitionen in Sicherheitsschulungen dienen nicht nur der Verhinderung von Sicherheitslücken - sie fördern die Entwicklung eines Teams von kompetenten und aufmerksamen Mitarbeitern, die aktiv zur Gesamt-Sicherheitslage Ihres Unternehmens beitragen.

10. Auftragsnehmersicherheit: Sicherheitserweiterung auf Dritte

Die Sicherheit Ihrer Organisation beschränkt sich nicht auf Ihre eigenen Mitarbeiter und physischen Vermögenswerte. Auftragnehmer, Lieferanten und andere Dritte benötigen oft Zugang zu Ihren Einrichtungen, Systemen und Daten. Ein umfassendes Auftragnehmer-Sicherheitsmanagementprogramm ist entscheidend, um Schwachstellen zu vermeiden und Ihre allgemeine Sicherheitslage zu schützen.

Das geht über reine Hintergrundüberprüfungen hinaus (obwohl diese wichtig sind!). Ein umfassender Ansatz beinhaltet eine Lifecycle-Management-Strategie, die die Phasen vor der Einstellung, während der Beschäftigung und nach der Austrittsregelung umfasst.

Was ein solides Programm zur Sicherheitsüberwachung von Auftragnehmern beinhalten sollte:

- Risikobeurteilung: Identifizieren Sie potenzielle Risiken im Zusammenhang mit bestimmten Auftragnehmern und den Daten/Systemen, auf die diese Zugriff haben. Passen Sie die Sicherheitsanforderungen entsprechend an.

- Vertragliche Sicherheitsbestimmungen: Integrieren Sie klare Sicherheitsanforderungen und -verantwortlichkeiten in Verträge. Fügen Sie Klauseln zu Datenschutz, Vertraulichkeit und zulässiger Nutzung bei.

- Hintergrundüberprüfungen und SorgfaltspflichtprüfungenFühren Sie gründliche Hintergrundüberprüfungen und Sicherheitsüberprüfungen im Einklang mit den einschlägigen Gesetzen und Vorschriften durch.

- Zugriffssteuerung und Autorisierung: Implementieren Sie strenge Zugriffskontrollen und gewähren Sie Auftragnehmern nur den minimal notwendigen Zugriff für ihre jeweiligen Aufgaben. Überprüfen und passen Sie die Zugriffsberechtigungen regelmäßig an.

- Schulung zum Thema Sicherheit.Bieten Sie auftragnehmerbezogene Schulungen zum Thema Sicherheitsbewusstsein an, die Themen wie Phishing, Malware und Datenhandhabungsverfahren abdecken.

- Überwachung und Prüfung: Überwachen Sie kontinuierlich die Aktivitäten der Auftragnehmer und führen Sie regelmäßige Audits durch, um die Einhaltung der Sicherheitsrichtlinien sicherzustellen.

- Abgangsverfahren: Definieren Sie klare Ausstiegsverfahren, um den Zugriff umgehend zu widerrufen, Vermögenswerte zurückzuerhalten und einen sicheren Übergang bei Beendigung eines Auftrags durch einen Auftragnehmer zu gewährleisten. Dazu gehören Datenlöschung, Rücknahme von Geräten und Kontoschließung.

- Berichterstattung & VerantwortlichkeitLegen Sie klare Meldekanäle für Sicherheitsvorfälle mit Auftragnehmern fest und etablieren Sie Verantwortlichkeit für Nichteinhaltung.

Vernachlässigung der Sicherheit von Auftragnehmern kann zu erheblichen Schwachstellen in Ihren Schutzmaßnahmen führen. Proaktives und sorgfältiges Management ist unerlässlich, um einen starken und widerstandsfähigen Sicherheitsrahmen aufrechtzuerhalten.

11. Regelmäßige Audits & Überprüfungen: Aufrechterhaltung der Sicherheitseffektivität

Sicherheit ist kein einmaliges Setup und vergessen. Die Bedrohungslage verändert sich ständig, die Technologie entwickelt sich weiter und die Abläufe Ihres Unternehmens ändern sich. Deshalb sind regelmäßige Audits und Überprüfungen entscheidend, um sicherzustellen, dass Ihre Sicherheitsvorkehrungen wirksam und relevant bleiben.

Betrachten Sie es als eine präventive Wartung für Ihre Sicherheitslage. Es geht hierbei nicht nur darum, herauszufinden, waskaputt- es geht darum, Bereiche für Verbesserungen zu identifizieren, zu überprüfen, ob Ihre Kontrollen wie vorgesehen funktionieren, und Schwachstellen proaktiv zu beheben, bevor sie ausgenutzt werden können.

Was sollte eine Sicherheitsprüfung umfassen?

- Verfahrensvalidierung: Werden Ihre Verfahren korrekt befolgt? Beobachten Sie die Mitarbeiter bei der Ausführung ihrer Aufgaben und führen Sie Interviews, um ihren Ansatz zu verstehen.

- Kontrollwirksamkeit: Überprüfen Sie, ob Ihre Sicherheitsmaßnahmen (physische, technische und administrative) wie vorgesehen funktionieren und die gewünschten Ergebnisse erzielen. Dies kann die Prüfung der Zugriffskontrollen, die Überprüfung von Sicherheitsprotokollen oder die Inspektion physischer Sicherheitsvorkehrungen umfassen.

- Compliance-ÜberprüfungStellen Sie sicher, dass Ihre Sicherheitsvorkehrungen mit den einschlägigen Branchenvorschriften, den gesetzlichen Anforderungen und den internen Richtlinien übereinstimmen.

- Technologiebewertung: Bewerten Sie die Effektivität Ihrer Sicherheitsmaßnahmen und prüfen Sie Möglichkeiten zur Modernisierung oder Einführung neuer Lösungen.

- Lückenanalyse Identifizieren Sie etwaige Abweichungen zwischen Ihren aktuellen Sicherheitspraktiken und Best Practices oder gesetzlichen Anforderungen.

Häufigkeit und Umfang:

Die Häufigkeit Ihrer Prüfungen sollte sich nach dem Risikoprofil Ihres Unternehmens und den regulatorischen Anforderungen richten. Jährliche Prüfungen sind ein guter Ausgangspunkt, aber in Umgebungen mit hohem Risiko sind häufigere Überprüfungen erforderlich (z. B. vierteljährlich oder sogar monatlich). Der Umfang jeder Prüfung kann variieren - einige konzentrieren sich auf bestimmte Bereiche (wie z. B. Zugriffskontrolle), während andere umfassend sein können.

Vergessen Sie nicht die Nachverfolgung: Eine Prüfung ist nur dann wertvoll, wenn die Ergebnisse berücksichtigt werden. Erstellen Sie einen Sanierungsplan, weisen Sie die Verantwortung für die Umsetzung von Korrekturmaßnahmen zu und verfolgen Sie den Fortschritt, bis alle Probleme gelöst sind. Kontinuierliche Verbesserung ist der Schlüssel zu nachhaltiger Sicherheitseffektivität.

Fazit: Aufbau einer proaktiven Sicherheitskultur

Letztendlich geht es bei einer robusten Sicherheitsarchitektur nicht nur darum, Kontrollkästchen auf einer Checkliste abzuhaken; es geht darum, eine proaktive Sicherheitskultur zu fördern. Die regelmäßige Überprüfung und Aktualisierung dieser Checkliste für Bergbausicherheitsverfahren ist keine einmalige Aufgabe, sondern ein fortlaufender Prozess. Ermutigen Sie das Feedback aller Mitarbeiter, von den Bergleuten bis zum Management, da sie oft wertvolle Einblicke in potenzielle Schwachstellen haben. Übernehmen Sie eine Denkweise der kontinuierlichen Verbesserung, passen Sie sich verändernden Bedrohungen und technologischen Fortschritten an. Wenn Sie Sicherheit nicht als Belastung, sondern als gemeinsame Verantwortung betrachten und in den täglichen Betrieb integrieren, können Sie die Sicherheit und Resilienz Ihrer Bergbaubetriebe erheblich verbessern. Denken Sie daran, Wachsamkeit und die Verpflichtung zu bewährten Sicherheitspraktiken sind die Grundpfeiler einer sicheren und erfolgreichen Bergbaubetriebsumgebung.

Ressourcen & Links

- Occupational Safety and Health Administration (OSHA) : OSHA provides regulations and guidelines for mine safety and health, including security aspects. This is a crucial starting point for understanding legal requirements and best practices. Focus on their mining-specific standards.

- Mine Safety and Health Administration (MSHA) : MSHA is the primary federal agency responsible for regulating mine safety and health. Their website provides regulations, statistics, training materials, and resources on preventing accidents and ensuring a safe working environment. This is absolutely vital for compliance.

- Security Industry Association (SIA) : SIA is a leading trade association for the security industry. They offer resources, training, and standards for security professionals, useful for evaluating security technology and best practices across various categories.

- ASIS International : ASIS is a global community of security professionals. They offer certifications, standards, and resources related to security management, risk assessment, and physical security. Their publications and training can be helpful in developing and implementing a comprehensive security program.

- International Organization for Standardization (ISO) : ISO develops international standards for various industries. While no single ISO standard covers mining security directly, relevant standards like ISO 27001 (Information Security Management) and those related to risk management can be adapted and applied.

- National Institute of Standards and Technology (NIST) : NIST develops standards and guidelines for cybersecurity and other technical areas. Their frameworks and publications can provide valuable insights for securing data and communication systems within a mining operation. Specifically check out their Cybersecurity Framework.

- International IAAPA Foundation : While geared towards the amusement park industry, IAAPA Foundation resources on security and risk management can be applicable to mining, particularly in areas like perimeter security, visitor management, and emergency response.

- Cybersecurity and Infrastructure Security Agency (CISA) : CISA provides resources and guidance on cybersecurity threats and best practices. Given the increasing reliance on technology in mining, this is important for safeguarding digital assets and critical infrastructure.

- International Criminal Police Organization (INTERPOL) : For mining operations in international locations, INTERPOL provides information and assistance related to transnational crime and security threats. Their resources are useful for assessing risks and coordinating with local authorities.

- National Safety Council (NSC) : The NSC offers safety training programs and resources that can be adapted for mining security awareness, emphasizing proactive measures and risk reduction. While broader than just security, the principles apply.

- Risk Management Association (RMA) : RMA provides resources and professional development opportunities related to risk management, including the assessment and mitigation of security risks. Helpful in creating a risk-based security program.

Häufig gestellte Fragen

Wofür ist diese Checkliste?

Diese Checkliste soll Bergbaubetrieben helfen, ihre Sicherheitsvorkehrungen systematisch zu bewerten und zu verbessern, um ein sichereres Arbeitsumfeld für alle Mitarbeiter zu gewährleisten und Vermögenswerte vor Diebstahl und Vandalismus zu schützen. Sie dient als Vorlage, die an die jeweiligen Standorte und betrieblichen Gegebenheiten angepasst werden kann.

Wer sollte diese Checkliste verwenden?

Diese Checkliste richtet sich an eine Vielzahl von Mitarbeitern, die in der Sicherheit von Bergwerken tätig sind, darunter Sicherheitsbeauftragte, Sicherheitsverantwortliche, Bergwerksleiter und Standortleiter. Sie kann auch für externe Prüfer und Berater, die Sicherheitsvorkehrungen bewerten, von Nutzen sein.

Ersetzt diese Checkliste die gesetzlichen Anforderungen?

Nein. Diese Checkliste ist ein Leitfaden für bewährte Verfahren und sollte nicht als Ersatz für die Einhaltung aller geltenden gesetzlichen und behördlichen Anforderungen in Bezug auf Sicherheit und Schutz von Bergwerken angesehen werden. Beachten Sie stets die relevante Gesetzgebung und die einschlägigen Normen.

Kann ich diese Checkliste ändern?

Ja, absolut. Diese Checkliste ist als Vorlage gedacht. Sie sollten sie an die spezifischen Risiken, Gefahren und betrieblichen Besonderheiten Ihres Tagebaugeländes anpassen. Fügen Sie bei Bedarf Elemente hinzu, entfernen Sie sie oder ändern Sie sie.

Wie oft sollte diese Checkliste überprüft und aktualisiert werden?

Wir empfehlen, die Checkliste mindestens jährlich zu überprüfen und zu aktualisieren, oder häufiger, wenn es wesentliche Änderungen in den Bergbauaktivitäten, Sicherheitsbedrohungen oder behördlichen Anforderungen gibt. Regelmäßige Überprüfungen stellen sicher, dass sie weiterhin relevant und wirksam bleibt.

Welche Arten von Sicherheitsprozeduren sind in der Checkliste aufgeführt?

Die Checkliste deckt ein breites Spektrum an Sicherheitsbereichen ab, darunter Zugangskontrolle zum Gelände, Perimetersicherung, Überwachungssysteme, Notfallmaßnahmen, Mitarbeiterschulungen, Besuchermanagement, Gerätesicherheit und Datensicherheit.

Was bedeuten die Bewertungsmöglichkeiten (z. B. konform, teilweise konform, nicht konform)?

Diese Bewertungen dienen dazu, den Status jedes Sicherheitsprozesses klar zu veranschaulichen. Konform bedeutet, dass der Prozess vollständig umgesetzt und wirksam ist. Teilweise konform deutet darauf hin, dass Verbesserungen erforderlich sind. Nicht konform erfordert sofortige Korrekturmaßnahmen.

Wie gehe ich mit Nicht-Konformitäten um, die durch die Checkliste festgestellt wurden?

Für jede „Nichtkonformität“ muss der Grund für die Nichtkonformität dokumentiert und ein Korrekturplan erstellt werden. Es ist Verantwortlichkeit für die Umsetzung der Korrekturmaßnahmen zuzuweisen und Fertigstellungstermine festzulegen. Verfolgen Sie den Fortschritt und überprüfen Sie die Wirksamkeit der umgesetzten Lösungen.

Wo finde ich weitere Informationen zu Best Practices im Bereich Minensicherheit?

Mehrere Organisationen bieten wertvolle Informationen zur Sicherheit im Bergbau an, darunter die Mine Safety and Health Administration (MSHA), die National Mining Association (NMA) und branchenspezifische Sicherheitsberater. Nutzen Sie diese Ressourcen, um sich über neue Bedrohungen und bewährte Verfahren auf dem Laufenden zu halten.

Welche Bedeutung wird der Mitarbeiterschulung in der Checkliste zugeschrieben?

Mitarbeiterschulungen sind entscheidend, da das Personal oft die erste Verteidigungslinie gegen Sicherheitsverstöße darstellt. Eine korrekte Schulung befähigt sie, verdächtige Aktivitäten zu erkennen, Sicherheitsprotokolle einzuhalten und effektiv auf Vorfälle zu reagieren.

War dieser Artikel hilfreich?

Demonstration der Lösung für das Bergbau-Management

Maximieren Sie die Effizienz und Sicherheit im Bergbau! ChecklistGuro optimiert die Aufgabenverwaltung, die Geräteverfolgung und die Compliance-Berichterstattung. Optimieren Sie Arbeitsabläufe, reduzieren Sie Risiken und steigern Sie die Produktivität. Verwalten Sie alles mit unserer Work OS.

Verwandte Artikel

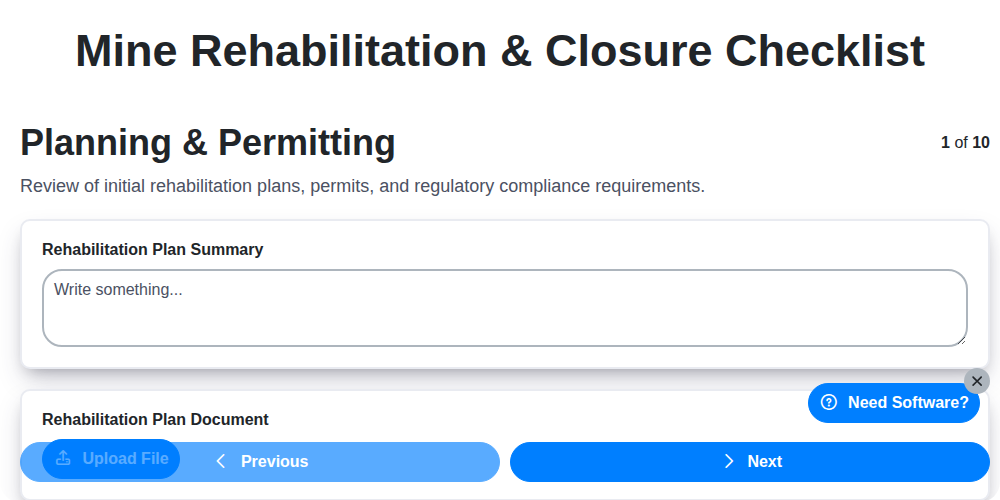

Ensuring a Sustainable Future: Your Mine Rehabilitation & Closure Checklist Guide

Ensuring Safety: Your Mining Incident Reporting Checklist Guide

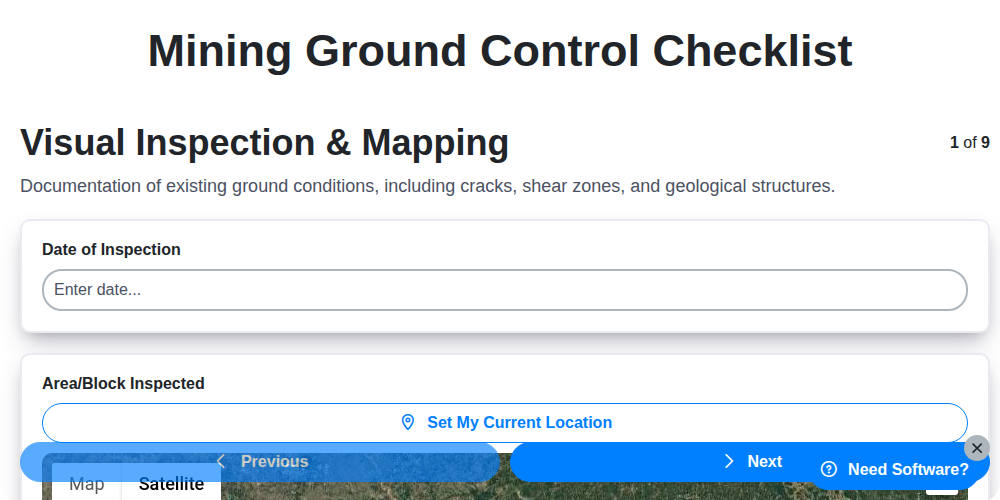

Sicherung des Bergbaus: Ihr Leitfaden zur Checkliste für Standsicherheit

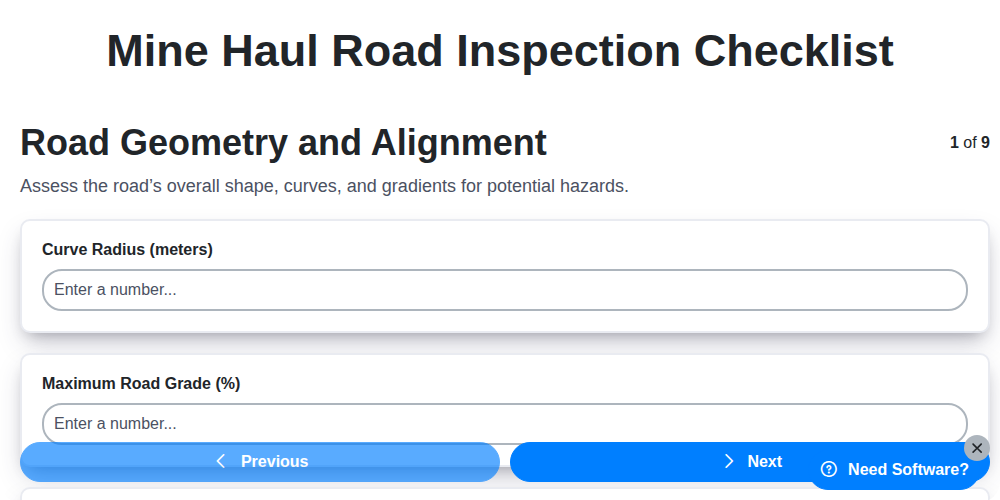

Sicherheit und Effizienz gewährleisten: Ihr Leitfaden für die Überprüfung von Erzförderwegen

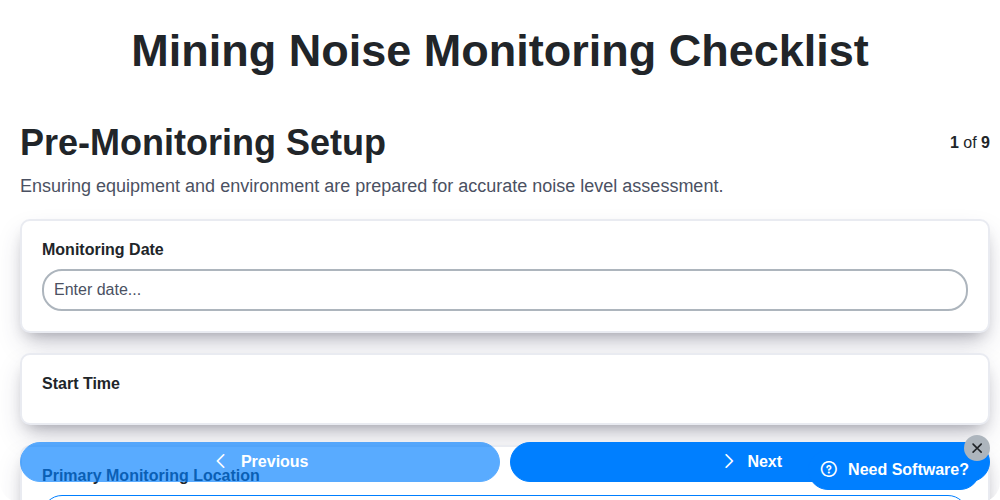

Ensuring Safety & Compliance: Your Mining Noise Monitoring Checklist Guide

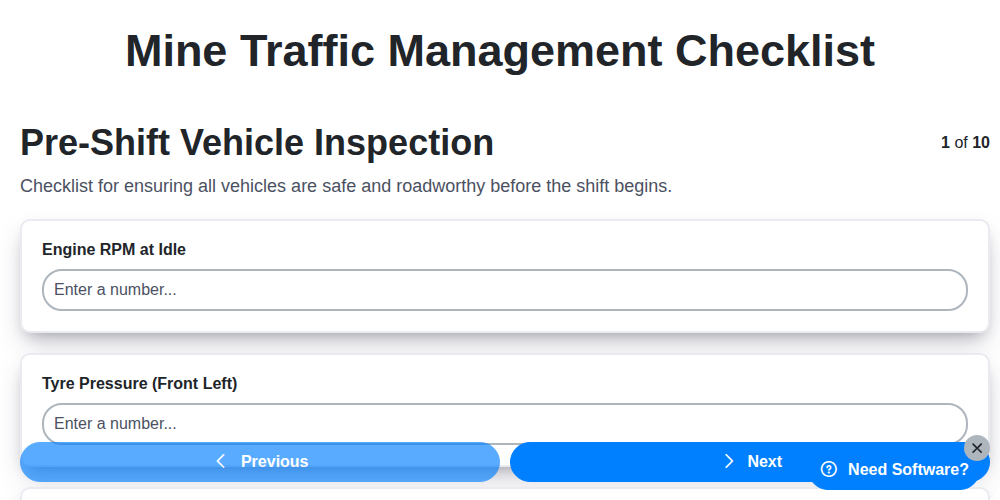

Ensuring Safety Underground: Your Mine Traffic Management Checklist Guide

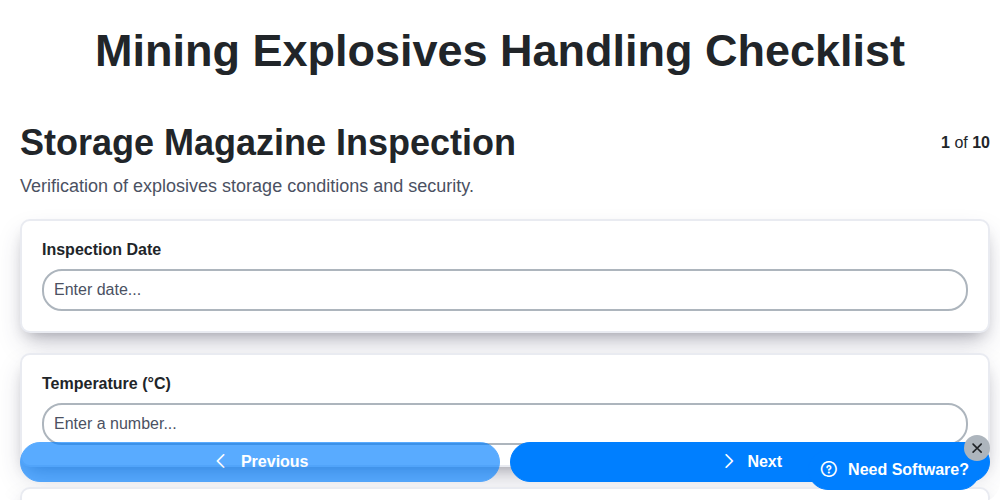

Ensuring Safety: Your Mining Explosives Handling Checklist Template

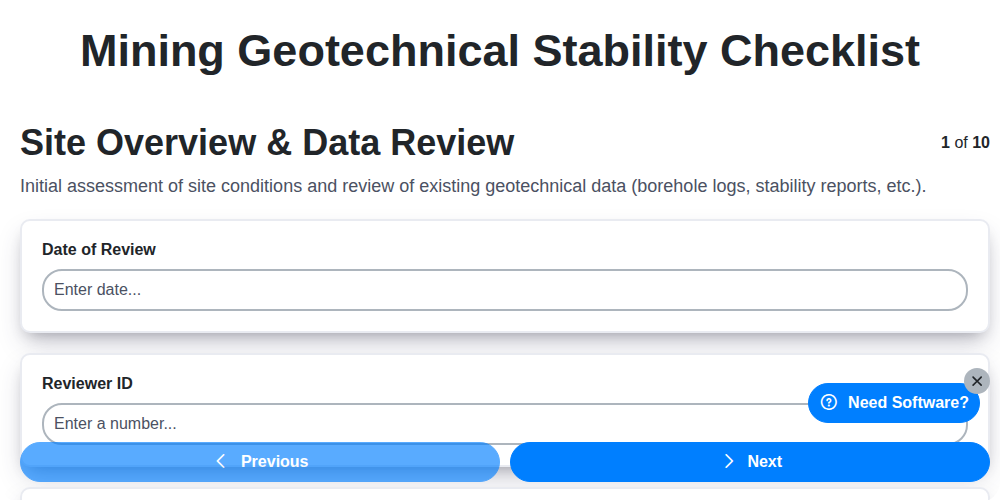

Gewährleistung der Bergwerksicherheit: Ihr Leitfaden zur geotechnischen Stabilitätsprüfung

Gemeinsam schaffen wir das

Benötigen Sie Hilfe bei Checklisten?

Haben Sie eine Frage? Wir helfen Ihnen gerne. Bitte senden Sie uns Ihre Anfrage, und wir werden Ihnen umgehend antworten.