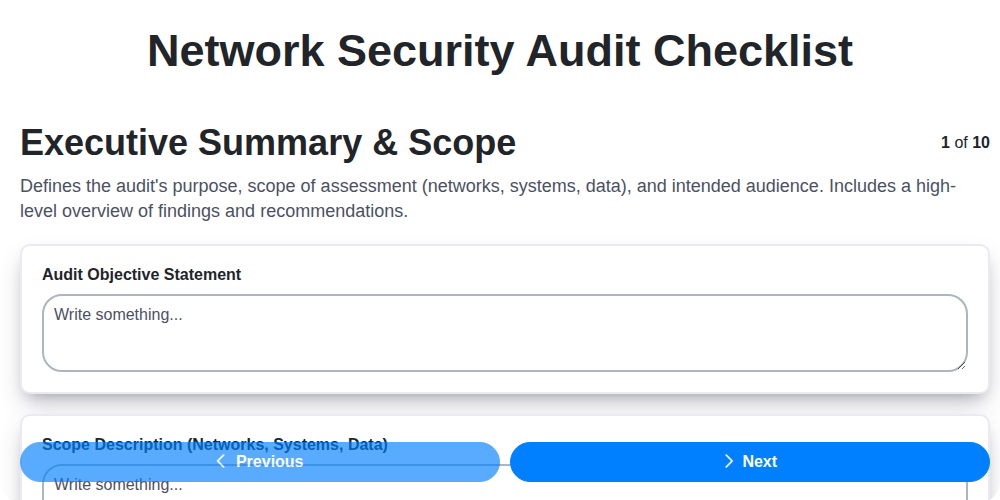

Die ultimative Checkliste für Netzwerk-Sicherheits-Audits

Veröffentlicht: 09/02/2025 Aktualisiert: 04/10/2026

Inhaltsverzeichnis

- Einleitung: Warum ein Netzwerk-Sicherheits-Audit wichtig ist

- Den Umfang definieren: Was Ihre Prüfung beinhaltet

- Netzwerkinfrastruktur-Bewertung: Grundlage der Sicherheit

- Sicherheit im drahtlosen Netzwerk: Schutz Ihres WLANs

- Endpoint Security: Schutz von Geräten und Daten

- Datensicherheit & Datenschutz: Schutz sensibler Informationen

- Zugriffs- und Identitätsmanagement: Wer kann worauf zugreifen

- Incident Response & Business Continuity: Für das Schlimmste planen

- Lieferantenrisikomanagement: Sicherheit über Ihre Mauern hinaus erweitern

- Physische Sicherheit und Netzwerkzugangspunkte: Kontrolle des physischen Zugangs

- Log-Verwaltung und -Überwachung: Kontinuierliche Sichtbarkeit und Bedrohungserkennung

- Ressourcen & Links

Kurzfassung: Benötigen Sie eine Stärkung Ihrer Netzwerksicherheit? Dieses Checklisten-Template führt Sie durch 10 Schlüsselbereiche - von Firewalls und Endpunktsicherheit bis hin zu Incident Response und Lieferantenrisiken - und bietet damit eine klare Roadmap zur Bewertung von Schwachstellen und zur Stärkung Ihrer Verteidigung. Laden Sie das Template herunter und starten Sie noch heute mit Ihrem Netzwerk-Sicherheits-Audit!

Einleitung: Warum ein Netzwerk-Sicherheits-Audit wichtig ist

Die digitale Landschaft entwickelt sich ständig weiter, und mit ihr entwickeln sich auch die Bedrohungen für die Daten und Systeme Ihres Unternehmens. Was vor einem Jahr noch als robuste Sicherheitslage galt, könnte heute eine offensichtliche Schwachstelle sein. Ein Netzwerksicherheits-Audit ist kein einmaliges Ereignis; es ist ein kontinuierlicher Prozess, eine lebenswichtige Gesundheitsprüfung Ihrer gesamten digitalen Infrastruktur.

Stellen Sie es sich wie eine körperliche Untersuchung für Ihr Unternehmen vor. Würden Sie regelmäßige Vorsorgeuntersuchungen vernachlässigen und hoffen, dass alles in Ordnung ist? Wahrscheinlich nicht. Ähnlich verleitet es auch, die Netzwerksicherheit zu vernachlässigen, was Ihre Daten, Ihren Ruf und Ihre finanzielle Stabilität gefährdet. Eine gut durchgeführte Überprüfung gibt ein klares Bild Ihres aktuellen Sicherheitszustands und identifiziert Schwachstellen.vorherBösartige Akteure können sie ausnutzen. Es geht darum, Ihre Vermögenswerte proaktiv zu schützen, die Geschäftskontinuität zu gewährleisten und das Vertrauen Ihrer Kunden und Partner zu erhalten. Dies zu ignorieren ist nicht nur riskant, es ist eine potenzielle Haftung.

Den Umfang definieren: Was Ihre Prüfung beinhaltet

Bevor man in die technischen Aspekte einer Netzwerksicherheitsprüfung einsteigt, muss der Umfang klar definiert werden. Ein schlecht definierter Umfang kann zu Zeitverschwendung, übersehenen Schwachstellen und einem falschen Gefühl der Sicherheit führen. Stellen Sie es sich vor wie die Planung einer Reise - Sie müssen genau wissen, wohin Sie gehen und wonach Sie suchen werden.

Dies ist kein Einheitsverfahren. Ihr Umfang sollte an die Größe, Komplexität und das Risikoprofil Ihrer Organisation angepasst werden. Berücksichtigen Sie dabei diese entscheidenden Faktoren:

- Systeme und Netzwerke: Umfasst die Prüfung die gesamte Netzwerkinfrastruktur oder konzentriert sie sich auf spezifische kritische Systeme (z. B. Finanzserver, Kundendatenbanken)? Seien Sie explizit.

- Geografische Standorte: Beinhaltet die Prüfung alle physischen Standorte, Zweigstellen oder nur die Hauptverwaltung?

- Benutzergruppen: Wird die Prüfung die Sicherheitsverfahren aller Benutzergruppen bewerten, einschließlich Mitarbeiter, Auftragnehmer und Gäste?

- Zeitrahmen: Wird die Prüfung historische Daten berücksichtigen oder sich ausschließlich auf den aktuellen Sicherheitszustand konzentrieren?

- Compliance-Anforderungen: Muss die Prüfung spezifische regulatorische oder branchenspezifische Compliance-Standards berücksichtigen (z. B. HIPAA, PCI DSS, DSGVO)?

- Ausnahmen: Sei gleichermaßen klar darüber, wasnichtsollte in die Prüfung einbezogen werden. Die ausdrückliche Nennung von Ausnahmen hilft, Erwartungen zu steuern und Missverständnisse zu vermeiden.

Die klare Dokumentation des Umfangs stellt sicher, dass alle Beteiligten die Ziele und Grenzen der Prüfung verstehen, was zu einer fokussierteren und effektiveren Bewertung führt.

Netzwerkinfrastruktur-Bewertung: Grundlage der Sicherheit

Ihre Netzwerkinfrastruktur ist das Fundament, auf dem alle anderen Sicherheitsmaßnahmen aufgebaut sind. Ein schwaches Fundament macht selbst die anspruchsvollsten Verteidigungsmechanismen anfällig. Dieser Abschnitt behandelt die kritischen Aspekte der Bewertung der zugrunde liegenden Struktur Ihres Netzwerks, um sicherzustellen, dass es robust und sicher ist.

Beginnen Sie mit einem umfassenden Netzwerkdiagramm. Dies ist nicht nur eine visuelle Darstellung; es ist Ihre Wegbeschreibung zum Verständnis des Datenflusses und zur Identifizierung potenzieller Engpässe. Überprüfen Sie dessen Richtigkeit - veraltete Diagramme führen zu falsch konfigurierten Sicherheitsrichtlinien.

Überprüfen Sie als Nächstes sorgfältig Ihre Firewalls. Überprüfen Sie die Regelwerke: Sind sie für die aktuelle Bedrohungslage noch angemessen? Gibt es unnötige Regeln, die ausgenutzt werden könnten? Die Ergebnisse von Penetrationstests sollten die Anpassung der Firewall-Regeln direkt beeinflussen.

Router und Switches sind wichtige Kontrollpunkte. Deaktivieren Sie alle ungenutzten Anschlüsse, um die Angriffsfläche zu reduzieren. Verpflichten Sie sich zu starken Passwortrichtlinien und setzen Sie wo immer möglich Multi-Faktor-Authentifizierung ein. Regelmäßige Firmware-Updates sind unerlässlich; Schwachstellen in Router-/Switch-Firmware sind häufige Ziele für Angreifer.

Die Segmentierung Ihres Netzwerks ist eine effektive Verteidigungsstrategie. Die Implementierung von VLANs (Virtual LANs) kann sensible Daten und Systeme isolieren und so die Auswirkungen eines möglichen Sicherheitsverstoßes begrenzen. Überprüfen Sie Ihre Netzsegmentierungsstrategie, um sicherzustellen, dass sie weiterhin wirksam ist.

Überprüfen Sie abschließend die Sicherheit Ihres drahtlosen Netzwerks. Stellen Sie sicher, dass WPA3-Verschlüsselung verwendet wird und überprüfen Sie regelmäßig Ihre Access Points auf unbefugte Geräte oder bösartige Access Points. Ein kompromittiertes drahtloses Netzwerk kann Angreifern einen Hintereingang in Ihre gesamte Infrastruktur verschaffen.

Sicherheit im drahtlosen Netzwerk: Schutz Ihres WLANs

Ihr WLAN-Netzwerk ist oft der Einfallspunkt für Angreifer, daher ist eine robuste Sicherheit von größter Bedeutung. Allein die Änderung des Standardpassworts des Routers reicht nicht aus. Tauchen wir in wichtige Schritte zum Schutz Ihres WLAN ein.

Verschlüsselung: Das Fundament der Sicherheit

Veraltete Verschlüsselungsprotokolle wie WEP und TKIP lassen sich leicht knacken.WPA3 (Wi-Fi Protected Access 3)ist der aktuelle Goldstandard - implementieren Sie ihn, wenn Ihre Geräte ihn unterstützen. AndernfallsWPA2ist eine gangbare Alternative, stellen Sie jedoch sicher, dass sie korrekt konfiguriert ist. Vermeiden Sie die Verwendung des gemischten Modi WPA/WPA2, da dies die allgemeine Sicherheit schwächen kann.

Authentifizierung: Zugriff überprüfen

Verlassen Sie sich nicht nur auf Passwörter.802.1X-Authentifizierung mit RADIUSbietet eine wesentlich stärkere Sicherheitsebene, indem es Benutzer auffordert, sich bei einem Server zu authentifizieren, bevor sie Zugriff erhalten. Für kleinere Netzwerke sind robuste Passwortrichtlinien (Länge, Komplexität, häufige Änderungen) unerlässlich.

SSID-Sichtbarkeit: Unter dem Radar bleiben

Das Verbergen Ihres SSID (Service Set Identifier) - also des Namens Ihres WLAN-Netzwerks - kann Gelegenheitsangreifer abschrecken. Auch wenn es keine hundertprozentig sichere Lösung ist, erhöht es eine kleine Hürde. Beachten Sie jedoch, dass das Verbergen Ihres SSID manchmal die Konnektivität negativ beeinflussen kann.

Gastnetzwerke: Besucher isolieren

Erstellen Sie ein separates Gastnetzwerk mit eigenem Passwort. Dies isoliert Besucher von Ihrem Hauptnetzwerk und verhindert, dass sie auf sensible Daten oder Geräte zugreifen. Beschränken Sie die Bandbreite und die Rechte, die dem Gastnetzwerk gewährt werden.

MAC-Adressfilterung: Eine begrenzte Verteidigung

MAC-Adressfilterung ermöglicht es Ihnen, festzulegen, welche Geräte basierend auf ihrer eindeutigen MAC-Adresse mit Ihrem Netzwerk verbunden werden dürfen. Allerdings können MAC-Adressen gefälscht werden, was dies zu einer schwachen Sicherheitsmaßnahme macht.

Regelmäßige Firmware-Updates: Schließen von Sicherheitslücken

Halten Sie die Firmware Ihres Routers aktuell. Hersteller veröffentlichen regelmäßig Updates, die Sicherheitslücken schließen. Aktivieren Sie, falls verfügbar, automatische Updates.

Wireless Intrusion Prevention Systems (WIPS): Erweiterte Überwachung

Erwägen Sie eine WIPS-Lösung für erweiterte Überwachung und Bedrohungserkennung. Diese Systeme können unbefugte Zugriffsversuche und bösartige Aktivitäten in Ihrem drahtlosen Netzwerk erkennen und darauf reagieren.

Endpoint Security: Schutz von Geräten und Daten

Die Endpunkte Ihrer Organisation - Laptops, Desktops, Smartphones, Tablets und sogar IoT-Geräte - stellen eine erhebliche Angriffsfläche dar. Historisch gesehen waren sie ein Hauptziel für Angreifer und sind zunehmend der Eintrittspunkt für ausgeklügelte Bedrohungen. Herkömmliche Antivirensoftware ist nicht immer ausreichend, um mit der sich entwickelnden Landschaft von heute Schritt zu halten. Eine robuste Endpoint-Sicherheitsstrategie geht weit über den grundlegenden Schutz hinaus.

Hier ist, was eine moderne Endpoint-Sicherheitsarchitektur umfassen sollte:

- Next-Generation Antivirus (NGAV): NGAV geht über signaturbasierte Erkennung hinaus und nutzt maschinelles Lernen und Verhaltensanalysen, um unbekannte Bedrohungen zu identifizieren und zu blockieren.

- Endpoint Detection and Response (EDR): EDR bietet kontinuierliches Monitoring und Echtzeit-Bedrohungserkennung auf Endpunkten, was eine schnelle Reaktion und Untersuchung von Sicherheitsvorfällen ermöglicht. Es versetzt Sicherheitsteams in die Lage, nach Bedrohungen zu suchen, Angriffsmuster zu verstehen und kompromittierte Geräte zu beheben.

- Mobile Device Management (MDM): Für Organisationen, die mobile Geräte nutzen, erzwingt MDM Sicherheitspolitiken, verwaltet Anwendungen und löscht Daten von verlorenen oder gestohlenen Geräten aus der Ferne.

- Data Loss Prevention (DLP): DLP-Lösungen verhindern, dass sensible Daten die Kontrolle des Unternehmens verlassen, sei es per E-Mail, Dateiübertragung oder externen Speichermedien.

- Anwendungssteuerung: Die Beschränkung, welche Anwendungen auf Endgeräten ausgeführt werden können, minimiert das Risiko der Ausführung von Schadsoftware. Dies kann die Whitelisting genehmigter Anwendungen beinhalten.

- Patch-Management: Die Aktualisierung von Betriebssystemen und Anwendungen mit den neuesten Sicherheitspatches ist entscheidend, um die Ausnutzung bekannter Schwachstellen zu verhindern.

- Endpunkt-Firewalls: Bieten Sie durch die Steuerung des Netzwerkverkehrs an Eingangs- und Ausgangspunkten eine zusätzliche Schutzebene.

- Schwachstellenscanning: Scannen Sie Endpunkte regelmäßig auf Schwachstellen und priorisieren Sie die Behebungsmaßnahmen.

- User and Entity Behavior Analytics (UEBA): Nutzen Sie maschinelles Lernen, um anomales Nutzerverhalten zu erkennen, das auf ein kompromittiertes Konto oder eine Bedrohung durch Insider hinweisen könnte.

Die Umsetzung dieser Maßnahmen in Kombination mit regelmäßigen Schulungen zur Sicherheitsbewusstseinsbildung für Mitarbeiter kann die Verteidigung Ihrer Organisation gegen Endpunkt-Angriffe erheblich stärken und wertvolle Daten schützen.

Datensicherheit & Datenschutz: Schutz sensibler Informationen

Daten sind das Lebenselixier der meisten modernen Organisationen, aber sie sind auch ein Hauptziel für böswillige Akteure. Ein robustes Datenschutz- und Sicherheitsprogramm dient nicht nur der Einhaltung von Vorschriften; es geht darum, Ihren Ruf zu schützen, das Kundenvertrauen zu wahren und finanzielle Risiken zu mindern.

Den Umfang der Datensicherheit verstehen

Die Datensicherheit umfasst ein breites Spektrum an Praktiken, von der Verhinderung unbefugten Zugriffs bis hin zur Gewährleistung der Datenintegrität und Verfügbarkeit. Dies beinhaltet den Schutz personenbezogener Daten (PII), Finanzunterlagen, geistiges Eigentum und aller anderen als sensibel erachteten Daten.

Schlüsselkomponenten eines Datenschutz- und Sicherheitskonzepts:

- Datenklassifizierung: Beginnen Sie damit, Ihre Daten nach ihrem Sensitivitätsniveau zu identifizieren und zu klassifizieren. Kategorisieren Sie Daten als öffentlich, intern, vertraulich oder streng vertraulich. Diese Klassifizierung bestimmt Ihre Sicherheitskontrollen.

- Zugriffskontrollen: Implementieren Sie strenge Zugriffskontrollen basierend auf dem Prinzip der geringsten Rechte. Benutzer sollten nur auf die Daten zugreifen können, die sie für die Ausübung ihrer Aufgaben benötigen. Überprüfen und aktualisieren Sie die Zugriffsberechtigungen regelmäßig.

- Verschlüsselung: Verschlüsseln Sie sensible Daten sowohl während der Übertragung (im Transit) als auch im Ruhezustand (bei Speicherung). Die Verschlüsselung macht die Daten für unbefugte Parteien unlesbar.

- Data Loss Prevention (DLP): Nutzen Sie DLP-Tools und -Richtlinien, um zu verhindern, dass sensible Daten über unbefugte Kanäle die Kontrolle des Unternehmens verlassen.

- Datenmaskierung und Tokenisierung: Ziehen Sie Datenmaskierungs- und Tokenisierungstechniken in Betracht, um sensible Daten in Nicht-Produktionsumgebungen wie Entwicklung und Test zu schützen.

- Datenschutzrichtlinien & Schulung: Entwickeln Sie klare und prägnante Datenschutzrichtlinien und bieten Sie den Mitarbeitern regelmäßige Schulungen zu Best Practices im Datenschutz. Stellen Sie die Einhaltung relevanter Vorschriften wie DSGVO, CCPA und HIPAA sicher.

- Incident Response Plan: Erstellen Sie einen detaillierten Incident Response Plan, um Datenpannen effektiv zu bewältigen, Schäden zu minimieren und die betroffenen Parteien umgehend zu benachrichtigen.

- Regelmäßige Überprüfungen und Bewertungen: Führen Sie regelmäßige Sicherheitsüberprüfungen und Schwachstellenanalysen durch, um potenzielle Schwachstellen in Ihrer Datensicherheit zu identifizieren und zu beheben.

Die Umsetzung dieser Strategien zeigt ein Engagement für den Schutz wertvoller Informationen und die Förderung einer Kultur des Datenschutzes in Ihrem Unternehmen.

Zugriffs- und Identitätsmanagement: Wer kann worauf zugreifen

Im Kern jeder robusten Netzwerksicherheitsarchitektur steht ein sorgfältiger Ansatz bei der Zugriffskontrolle und Identitätsverwaltung. Es reicht nicht aus, nur starke Passwörter zu haben; Sie benötigen ein System, das gewährleistet, dassrechtsdie Menschen haben Zugang zu dem/derrechtsRessourcen und nichts mehr. Dieses Prinzip, oft als "geringstes Privileg" bezeichnet, ist ein Eckpfeiler bei der Verhinderung von Datenschutzverletzungen und der Begrenzung der Auswirkungen kompromittierter Konten.

Über Passwörter hinaus: Ein mehrstufiger Ansatz

Die traditionelle Passwort-basierte Authentifizierung ist oft das schwächste Glied. Obwohl starke Passwörter unerlässlich sind, sollten sie Teil einer mehrschichtigen Verteidigung sein. Berücksichtigen Sie diese entscheidenden Elemente:

- Multi-Faktor-Authentifizierung (MFA): Mandatieren MFA fürallekritische Systeme und Fernzugriffspunkte. Die Kombination von etwas, das Sie wissen (Passwort), etwas, das Sie haben (Telefon, Token), und etwas, das Sie sind (Biometrie), reduziert das Risiko eines unbefugten Zugriffs erheblich.

- Rollenbasierte Zugriffskontrolle (RBAC): Anstatt Berechtigungen einzelnen Benutzern zuzuweisen, definieren Sie Rollen (z. B. Marketing Manager, Datenbankadministrator) und weisen Sie Berechtigungen basierend auf diesen Rollen zu. Dies vereinfacht die Verwaltung und gewährleistet konsistente Zugriffsrechte.

- Prinzip des geringsten Privilegs: Geben Sie Benutzern nur das Mindestmaß an Zugriff, das für die Ausübung ihrer Aufgaben erforderlich ist. Überprüfen und passen Sie Berechtigungen regelmäßig an, wenn sich Rollen ändern. Vermeiden Sie, wann immer möglich, pauschalen Administratorzugriff zu gewähren.

- Identitäts- und Zugriffsmanagement (IGA)Implementieren Sie Prozesse zur Verwaltung von Benutzeridentitäten über ihren gesamten Lebenszyklus - Onboarding, Rollenänderungen, Offboarding. Dies gewährleistet eine genaue und aktuelle Zugriffskontrolle.

- Privileged Access Management (PAM): Verwalten und überwachen Sie gezielt Konten mit erhöhten Berechtigungen (z. B. Administratoren). PAM-Lösungen stellen sichere Tresore zur Speicherung von Anmeldeinformationen bereit und erzwingen strenge Zugriffskontrollen.

- Regelmäßige Zugriffsüberprüfungen: Regelmäßig die Benutzerzugriffsrechte überprüfen, um unnötige Berechtigungen zu identifizieren und zu entfernen. Dies ist ein entscheidender Schritt zur Aufrechterhaltung einer sicheren Umgebung.

- Account-Lebenszyklus-Management: Automatisieren Sie den Prozess der Erstellung, Änderung und Löschung von Benutzerkonten, um Konsistenz und Sicherheit zu gewährleisten.

Effektive Zugangskontrolle und Identitätsmanagement geht nicht nur um Technologie; es geht darum, klare Richtlinien zu etablieren, robuste Prozesse zu implementieren und eine Kultur der Sicherheitsbewusstsein in Ihrem Unternehmen zu fördern.

Incident Response & Business Continuity: Für das Schlimmste planen

Eine robuste Sicherheitslage bedeutet nicht nur, Vorfälle zu verhindern; es bedeutet, vorbereitet zu sein, wenn sie unweigerlich eintreten. Incident Response und Business Continuity Planning sind zwei entscheidende, aber oft übersehene Aspekte einer umfassenden Sicherheitsstrategie. Während Prävention ideal ist, minimiert ein vorhandener Plan Schäden, reduziert Ausfallzeiten und wahrt den Ruf Ihres Unternehmens.

Incident Response Planning (IRP): Ihr IRP ist Ihr Handbuch für den Umgang mit Sicherheitsverletzungen. Es beschreibt die Schritte, die nach einem vermuteten oder bestätigten Vorfall einzuleiten sind, von der ersten Erkennung und Eindämmung bis zur Beseitigung und Wiederherstellung. Zu den Schlüsselelementen gehören:

- Klar definierte Rollen und Verantwortlichkeiten: Wer ist im Incident Response Team? Was sind deren spezifische Aufgaben?

- Kommunikationsprotokolle: Wie wird das Team intern und extern kommunizieren? Wer ist autorisiert, mit den Medien zu sprechen?

- Eindämmungsverfahren: Wie werden Sie die betroffenen Systeme isolieren, um weitere Schäden zu verhindern?

- Beweissicherung: Wie werden Sie Beweise für mögliche Ermittlungen oder rechtliche Verfahren sammeln und sichern?

- Post-Inspektionsanalyse: Welche Schritte werden Sie unternehmen, um die Grundursache des Vorfalls zu ermitteln und zukünftige Vorkommnisse zu verhindern?

Business Continuity Planning (BCP): Ein BCP geht über die Reaktion auf Vorfälle hinaus, indem es sich auf die Aufrechterhaltung wesentlicher Geschäftsfunktionen während und nach einem Störereignis konzentriert. Dies kann alles von einem Cyberangriff oder einer Naturkatastrophe bis hin zu einem Stromausfall oder einem Geräteausfall reichen. Ein gut definiertes BCP stellt sicher, dass kritische Betriebsabläufe mit minimalen Unterbrechungen fortgesetzt werden können. Berücksichtigen Sie dabei folgende Aspekte:

- Business Impact Analyse (BIA): Identifizieren Sie kritische Geschäftsfunktionen und bewerten Sie die Auswirkungen eines Ausfalls.

- Zielwerte für die Wiederherstellungszeit (RTOs): Bestimmen Sie die maximal zulässige Ausfallzeit für jede kritische Funktion.

- Recovery Point Objectives (RPO): Definieren Sie den maximal akzeptablen Datenverlust.

- Backup- und WiederherstellungsstrategienImplementieren Sie robuste Daten-Backup- und Wiederherstellungslösungen.

- Alternative Arbeitsformen: Verfahren für mobiles Arbeiten oder den Umzug von Betriebsstätten festlegen.

Testen ist entscheidend: Sowohl IRP als auch BCP sind nur so effektiv wie ihr letzter Test. Regelmäßige Tischübungen, Simulationen und Großübungen sind entscheidend, um die Pläne zu validieren, Schwachstellen zu identifizieren und sicherzustellen, dass das Team bereit ist, sie effektiv durchzuführen. Erstellt also nicht nur einen Plan;Übunges.

Lieferantenrisikomanagement: Sicherheit über Ihre Mauern hinaus erweitern

Die Sicherheitslage Ihrer Organisation wird nicht nur durch Ihre internen Kontrollen definiert. Drittanbieter haben oft Zugriff auf sensible Daten und kritische Systeme und stellen somit einen potenziellen Schwachpunkt dar. Ein robustes Vendor Risk Management Programm ist daher unerlässlich, um Ihr Sicherheitsumfeld zu erweitern und damit verbundene Risiken zu mindern.

Hier geht es nicht nur darum, Abhaker zu machen; es geht darum, einen kontinuierlichen Zyklus der Bewertung, Überwachung und Verbesserung aufzubauen. Folgendes ist damit verbunden:

- Verkäufer-Kategorisierung: Klassifizieren Sie Anbieter basierend auf ihrem Zugriffsniveau und der Sensibilität der von ihnen verarbeiteten Daten. Hochriskante Anbieter erfordern strengere Bewertungen.

- Sicherheitsfragebögen: Verteilen Sie standardisierte Sicherheitsfragebögen, um die Sicherheitsverfahren der Anbieter einzuschätzen. Akzeptieren Sie Antworten nicht einfach so; folgen Sie nach, um Antworten zu präzisieren und unterstützende Dokumentationen zu verlangen.

- Vertragliche Vereinbarungen: Integrieren Sie spezifische Sicherheitsanforderungen in Lieferantenverträge und legen Sie Erwartungen an Datenschutz, Vorfallreaktion und Sicherheitszertifizierungen fest.

- Laufendes Monitoring: Betrachten Sie die erste Bewertung nicht als einmaliges Ereignis. Überwachen Sie kontinuierlich die Sicherheitsleistung der Anbieter, verfolgen Sie Änderungen ihres Risikoprofils und informieren Sie sich über alle Sicherheitsvorfälle, die sie erleben könnten. Dies kann die Durchsicht von Sicherheitsberichten, die Teilnahme an Webinaren und die Nutzung von Drittanbieter-Risikomonitoring-Tools beinhalten.

- Due Diligence: Führen Sie vor der Aufnahme neuer Anbieter eine gründliche Due Diligence durch, einschließlich der Überprüfung ihres Rufs, ihrer finanziellen Stabilität und ihrer Historie von Sicherheitsverletzungen.

- Recht auf Prüfung: Behalten Sie sich das Recht vor, die Sicherheitskontrollen von Anbietern zu überprüfen, um die Einhaltung vertraglicher Verpflichtungen und bewährter Industriepraktiken zu verifizieren.

- Planung der Reaktion auf Vorfälle: Stellen Sie sicher, dass die Incident-Response-Pläne der Anbieter mit denen Ihrer Organisation abgestimmt sind und richten Sie klare Kommunikationskanäle für die Meldung und Reaktion auf Sicherheitsvorfälle ein.

Letztendlich ist ein proaktives Vendor-Risikomanagement nicht nur eine Sicherheitsempfehlung - es ist ein geschäftlicher Imperativ.

Physische Sicherheit und Netzwerkzugangspunkte: Kontrolle des physischen Zugangs

Die digitale Festung ist nur so stark wie ihr Perimeter. Die physische Sicherheit, die oft übersehen wird, ist ein grundlegendes Element jeder robusten Cybersicherheitsstrategie. Ein entschlossener Angreifer kann digitale Verteidigungsmechanismen umgehen, indem er lediglich physischen Zugang zu Ihrer Netzwerkinfrastruktur erlangt. Dieser Abschnitt skizziert wesentliche physische Sicherheitskontrollen zum Schutz Ihrer wertvollen Assets.

Sicherung der Zugangspunkte:

- Verriegelte Serverräume: Implementieren Sie strenge Zugangskontrollen für Serverräume und Rechenzentren. Biometrische Scanner, Schlüsselkarten-Systeme oder Kombinationsschlösser werden dringend empfohlen. Überprüfen Sie regelmäßig die Zugriffsprotokolle.

- Begrenzter Zugang: Physischen Zugang nur für autorisiertes Personal beschränken. Nach dem Bedarf an Wissen verfahren.

- Besuchermanagement: Ein formelles Besucherverwaltungssystem aufrechterhalten, das jederzeit die Identifizierung und Begleitung von Besuchern vorschreibt.

- Sichere Netzwerk-Gehäuse: Stellen Sie sicher, dass Netzwerk- und Technikräume sicher verschlossen und überwacht sind.

- Außensicherheit: Überprüfen Sie die Sicherheit des Außenbereichs Ihres Gebäudes, einschließlich Türen, Fenster und Landschaftsgestaltung. Beheben Sie alle Schwachstellen, die einen einfachen Zugang ermöglichen könnten.

- WLAN-Zugangspunkte: Sichern Sie die drahtlosen Zugangspunkte (APs) physisch. Stellen Sie sicher, dass sie nicht leicht zugänglich oder manipulierbar sind. Verwenden Sie starke Passwörter und aktivieren Sie Funktionen wie die MAC-Adressfilterung.

- Kameraüberwachung: Strategisch platzierte Überwachungskameras können unbefugten Zutritt verhindern und im Falle eines Einbruchs wertvolle Beweise liefern. Stellen Sie sicher, dass die Kameras alle kritischen Bereiche abdecken.

- Regelmäßige Inspektionen: Führen Sie regelmäßige physische Sicherheitsinspektionen durch, um Schwachstellen zu identifizieren und sicherzustellen, dass die Kontrollen ordnungsgemäß funktionieren.

Jenseits des Grundsätzlichen:

- Umweltkontrollen: Schützen Sie die Ausrüstung vor Umwelteinflüssen wie Feuer, Überschwemmungen und extremen Temperaturen.

- Kabelmanagement: Organisierte und gesicherte Verkabelung reduziert das Risiko versehentlicher Trennung oder böswilliger Manipulation.

- Schulung zu Sicherheitsbewusstsein: Informieren Sie die Mitarbeiter über die Bedeutung der physischen Sicherheit und ihre Rolle beim Schutz von Vermögenswerten. Ermutigen Sie sie, verdächtige Aktivitäten zu melden.

Physische Sicherheit ist ein fortlaufender Prozess. Überprüfen und aktualisieren Sie Ihre Kontrollen regelmäßig, um sich entwickelnden Bedrohungen Rechnung zu tragen und eine starke Verteidigung aufrechtzuerhalten.

Log-Verwaltung und -Überwachung: Kontinuierliche Sichtbarkeit und Bedrohungserkennung

Effektives Protokollmanagement und -monitoring sind das Fundament einer proaktiven Sicherheitslage. Es reicht nicht aus, nurhabenLogs; Sie benötigen ein System, das verdächtige Aktivitäten aktiv sammelt, analysiert und meldet. Das geht über die grundlegende Compliance hinaus; es geht darum, eine kontinuierliche Sichtbarkeit der Gesundheit Ihres Netzwerks zu gewährleisten und die Fähigkeit zu besitzen, Bedrohungen zu erkennen.vorherSie verursachen erheblichen Schaden.

Hier ist, was ein robustes Protokoll-Management und Monitoring umfassen sollte:

- Zentrales Logging: Führen Sie Protokolle aller kritischen Systeme - Server, Firewalls, Router, Endpunkte, Anwendungen - in einem einzigen, durchsuchbaren Repository zusammen. Dies beseitigt Daten-Silos und bietet eine ganzheitliche Übersicht.

- Echtzeitanalyse: Implementieren Sie eine automatisierte Analyse von Protokolldaten mithilfe von Security Information and Event Management (SIEM)-Lösungen oder anderen Tools zur Anomalieerkennung. Diese Tools können Muster, Korrelationen und Abweichungen von etablierten Basislinien identifizieren, die auf böswillige Aktivitäten hindeuten könnten.

- Alarmierung und Benachrichtigung: Konfigurieren Sie Benachrichtigungen für verdächtige Ereignisse und kritische Fehler, um eine schnelle Reaktion auf potenzielle Bedrohungen zu gewährleisten. Verschiedene Schweregrade sollten entsprechende Benachrichtigungskanäle auslösen (E-Mail, SMS, Ticketsysteme).

- Protokierrichtlinien: Klare Richtlinien zur Protokollaufbewahrung definieren und einhalten, wobei Sicherheitsbedürfnisse mit Speichergrenzen und regulatorischen Anforderungen in Einklang gebracht werden.

- Regelmäßige Überprüfung und Abstimmung: Automatisierte Systeme erfordern kontinuierliche Aufmerksamkeit. Überprüfen Sie regelmäßig die Wirksamkeit von Alarmen und passen Sie die Erkennungsregeln an, um falsch-positive Ergebnisse zu minimieren und eine genaue Bedrohungserkennung zu gewährleisten.

- Analyse des Benutzerverhaltens (UBA): Ziehen Sie in Betracht, UBA zu integrieren, um tiefere Einblicke in die Benutzeraktivität zu gewinnen und kompromittierte Konten oder interne Bedrohungen zu identifizieren.

Effektives Protokollmanagement und -monitoring sind keine einmalige Sache, die man erledigt und vergisst; sie erfordern ein kontinuierliches Engagement und eine ständige Verfeinerung, um bei sich entwickelnden Cyberbedrohungen Schritt zu halten.

Ressourcen & Links

- National Institute of Standards and Technology (NIST) : NIST develops standards and guidelines for cybersecurity, including frameworks like the Cybersecurity Framework (CSF) which is highly relevant for network security audits. Their publications provide a strong foundation for assessment criteria and best practices.

- SANS Institute : SANS offers a wide range of cybersecurity training and certifications. Their resources, including whitepapers, checklists, and articles, provide detailed information on network security auditing topics. Especially useful for deeper dives into specific technologies.

- Center for Internet Security (CIS) : CIS develops the CIS Controls and Benchmarks, a prioritized set of actions to improve cybersecurity posture. These provide a practical framework for building an audit checklist and verifying security controls. Their site also offers configuration baselines.

- Security.org : This site provides a variety of cybersecurity resources, including articles, guides, and tools. They often cover topics relevant to network security audits in a readily understandable format, suitable for various audience levels.

- Schneider Electric - Cybersecurity : While known for industrial automation, Schneider Electric has excellent resources on cybersecurity, including network segmentation guides, vulnerability assessments, and frameworks for risk management relevant to network security audits. The insights on OT (Operational Technology) are valuable if your network includes industrial controls.

- Gartner : Gartner provides research and insights on technology trends, including cybersecurity. While much of their content requires a subscription, they often publish free reports and articles on key security topics, including risk management and security audits. Useful for strategic context.

- Tenable : Tenable is a leading provider of vulnerability management solutions. Their website offers a wealth of information on vulnerability scanning, patch management, and risk assessment, all crucial components of a network security audit. They frequently publish guides and resources related to common vulnerabilities.

- Qualys : Similar to Tenable, Qualys provides vulnerability management and compliance solutions. Their site offers free tools, webinars, and articles on cybersecurity best practices and audit preparation. Offers compliance resources.

- OWASP (Open Web Application Security Project) : While focused on web application security, OWASP provides valuable insights into common vulnerabilities and attack vectors that can affect networks. Understanding these threats is essential for a comprehensive network security audit.

- Electronic Frontier Foundation (EFF) : The EFF focuses on digital rights and privacy. Their resources provide valuable context for understanding data security and privacy considerations during a network security audit, ensuring compliance with regulations like GDPR and CCPA.

- ComplianceForge : Offers a wide range of compliance resources, templates, and frameworks. Useful for aligning your audit with relevant regulatory requirements and industry standards (e.g., HIPAA, PCI DSS).

Häufig gestellte Fragen

Was ist eine Netzwerksicherheitsprüfung?

Eine Netzwerksicherheitsprüfung ist eine umfassende Überprüfung der Netzwerkinfrastruktur und der Sicherheitspraktiken eines Unternehmens. Sie identifiziert Schwachstellen, bewertet Risiken und gewährleistet die Einhaltung von Sicherheitsrichtlinien und -vorschriften. Im Grunde ist es eine Gesundheitsprüfung für die Sicherheit Ihres Netzwerks.

Warum brauche ich eine Netzwerksicherheitsprüfung?

Regelmäßige Audits helfen Ihnen, Risiken proaktiv zu erkennen und zu mindern, bevor Angreifer sie ausnutzen können. Sie stellen sicher, dass Ihre Systeme geschützt sind, die Compliance gewahrt bleibt und Ihnen ein Gefühl der Sicherheit geben.

Wer sollte ein Netzwerk-Sicherheitsaudit durchführen?

Idealerweise sollte die Prüfung ein qualifizierter Cybersecurity-Experte oder eine seriöse externe Sicherheitsfirma durchführen. Sie verfügen über die Fachkenntnis und Objektivität, um Ihr Netzwerk gründlich zu bewerten.

Wie oft sollte ich eine Netzwerksicherheitsüberprüfung durchführen?

Die Häufigkeit hängt von der Größe Ihrer Organisation, ihrem Risikoprofil und den regulatorischen Anforderungen ab. Generell wird ein jährlicher Audit empfohlen, wobei für Organisationen mit Hochrisikobereichen oder häufigen Änderungen häufigere Audits (z. B. halbjährlich oder vierteljährlich) ratsam sind.

Was ist in der Checklistenvorlage enthalten?

Die Checkliste deckt ein breites Spektrum von Bereichen ab, darunter Netzwerktopologie, Schwachstellenscans, Zugangskontrollen, Firewalls, Intrusion Detection Systeme, Datenverschlüsselung, Incident-Response-Pläne und mehr. Sie ist als Ausgangspunkt konzipiert, den Sie anpassen können.

Kann ich das Checklisten-Template anpassen?

Absolut! Die Vorlage ist so konzipiert, dass sie flexibel ist. Sie sollten sie an die spezifischen Bedürfnisse Ihrer Organisation, die Branchenvorschriften und das Risikoprofil anpassen. Fügen Sie bei Bedarf Punkte hinzu oder entfernen Sie sie.

Was ist der Unterschied zwischen einer Schwachstellenauswertung und einem Penetrationstest?

Eine Schwachstellenanalyse identifiziert potenzielle Schwächen in Ihren Systemen. Ein Penetrationstest versucht aktiv, diese Schwachstellen auszunutzen, um festzustellen, ob sie kompromittiert werden können. Ein Audit beinhaltet oft beides, obwohl es sich um unterschiedliche Tätigkeiten handelt.

Was ist „Patch-Management“ und warum ist es wichtig?

Patch-Management ist der Prozess der Anwendung von Sicherheitsupdates und -korrekturen für Software und Betriebssysteme. Dies ist entscheidend, da Schwachstellen oft durch veraltete Software ausgenutzt werden. Die Checkliste enthält Schritte zur Überprüfung Ihrer Patch-Management-Praktiken.

Wie interpretiere ich die Ergebnisse der Prüfung?

Die Checkliste wird Bereiche hervorheben, die Aufmerksamkeit erfordern. Priorisieren Sie Schwachstellen basierend auf ihrer Schwere und ihrem potenziellen Einfluss. Entwickeln Sie einen Behebungsplan, um die identifizierten Probleme anzugehen.

Wo finde ich Ressourcen, die mir helfen, die Feststellungen des Audits zu beheben?

Im Internet stehen viele Cybersicherheitsressourcen zur Verfügung, darunter Dokumentationen von Anbietern, Branchen-Best-Practices und Cybersicherheitsforen. Ihr Sicherheitsteam oder eine Beratungsfirma kann ebenfalls Unterstützung bieten.

War dieser Artikel hilfreich?

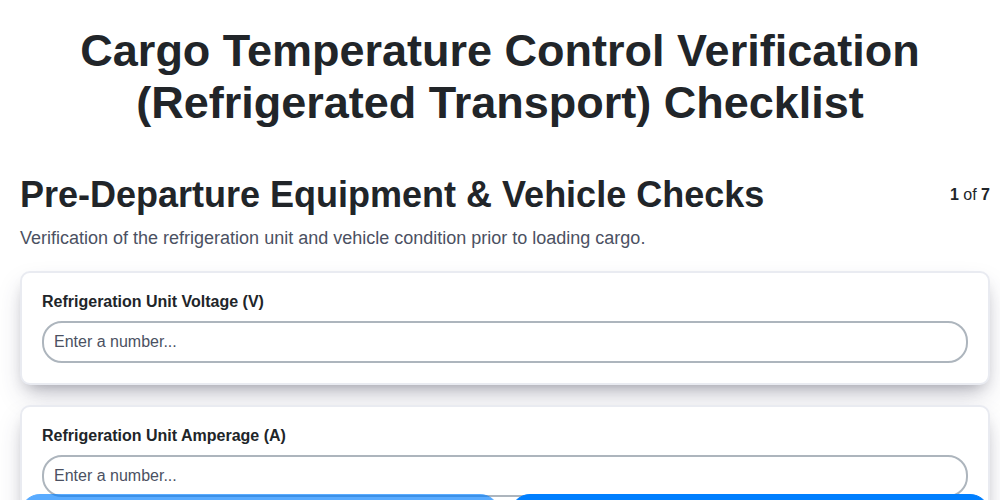

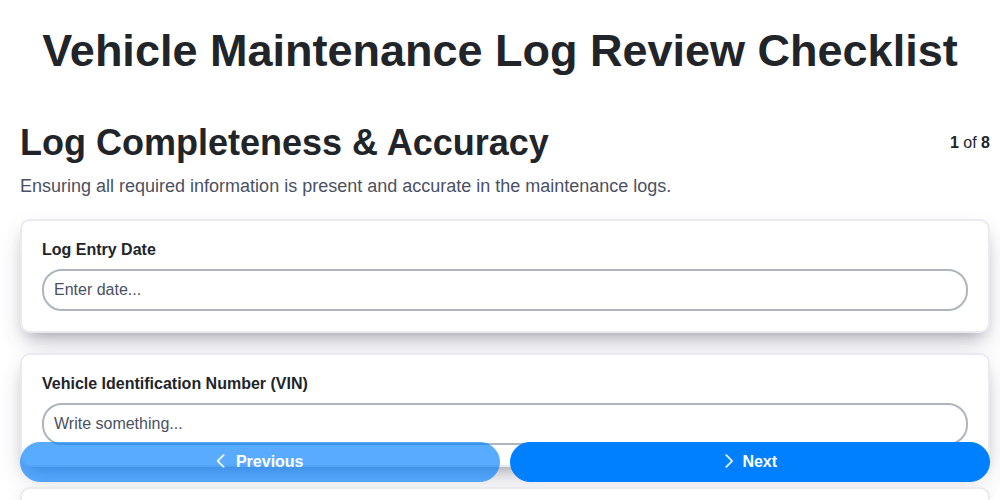

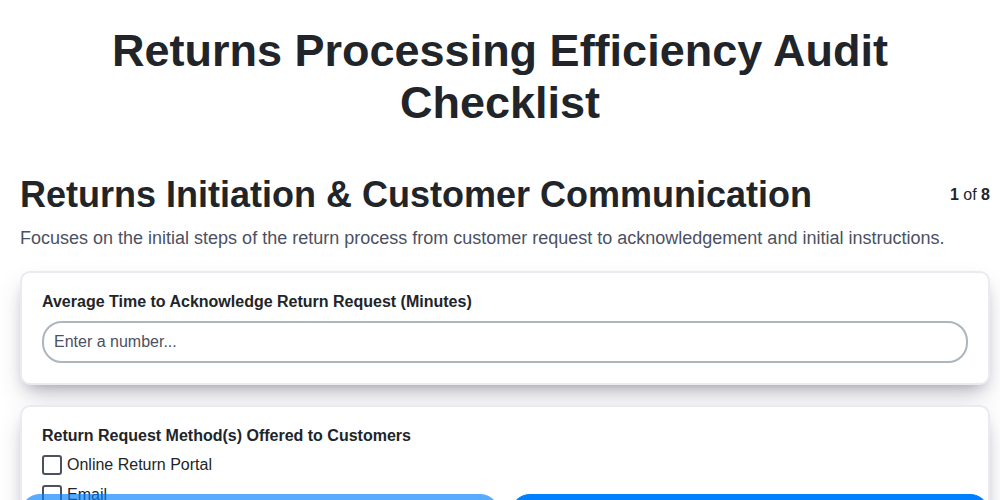

Demonstration der Logistikmanagement-Lösung

Haben Sie genug von Versandverzögerungen, verlorenen Paketen und ineffizienten Routen? ChecklistGuro's Work OS Plattform optimiert Ihre gesamte Logistikabwicklung, von der Lagerverwaltung und Auftragsabwicklung bis zur Routenoptimierung und Sendungsverfolgung. Erhalten Sie Echtzeit-Einblicke, reduzieren Sie Kosten und verbessern Sie die Kundenzufriedenheit. Erfahren Sie, wie ChecklistGuro Ihr Logistikunternehmen verändern kann!

Verwandte Artikel

The Ultimate Refrigerated Cargo Temperature Control Checklist Template

Mastering Your Fleet: A Vehicle Maintenance Log Review Template

Master Your Returns: The Ultimate Returns Processing Efficiency Audit Checklist

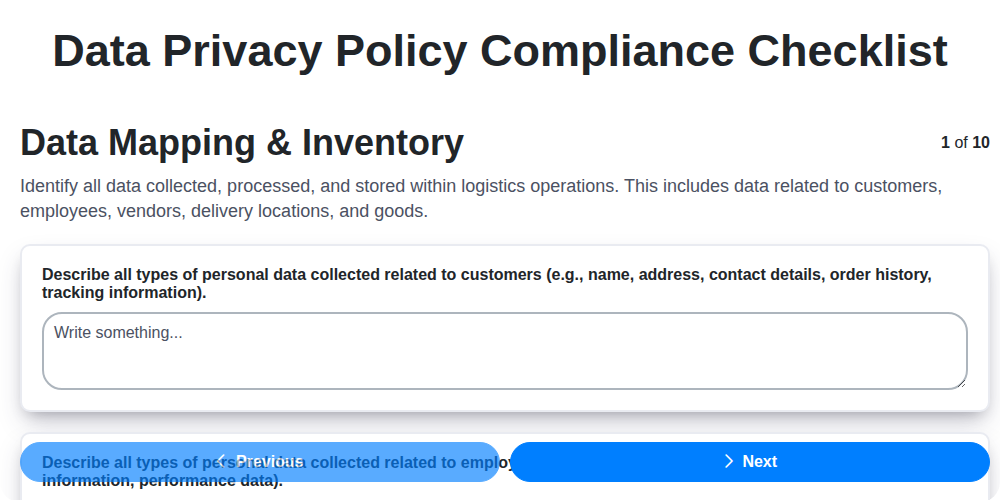

Data Privacy Policy Compliance: Your Essential Checklist Template

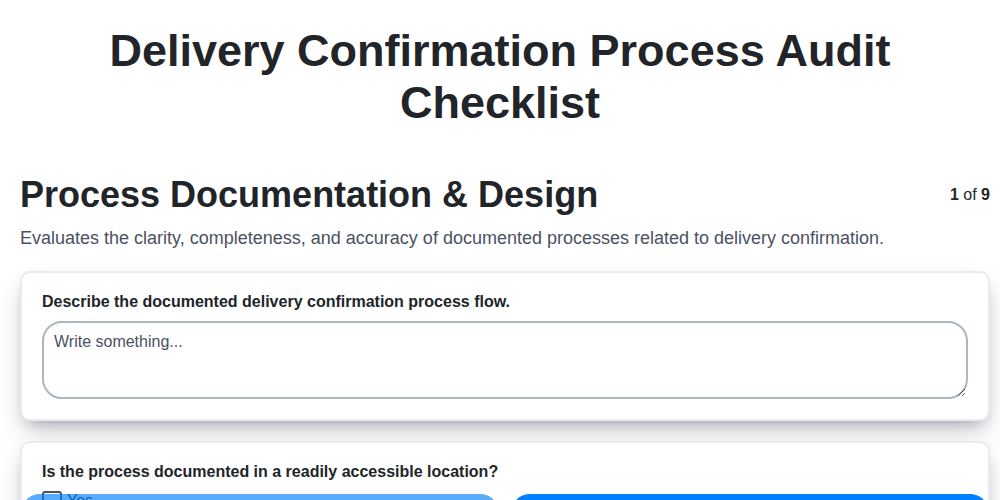

Delivery Confirmation Audit: Your Checklist Template for Process Excellence

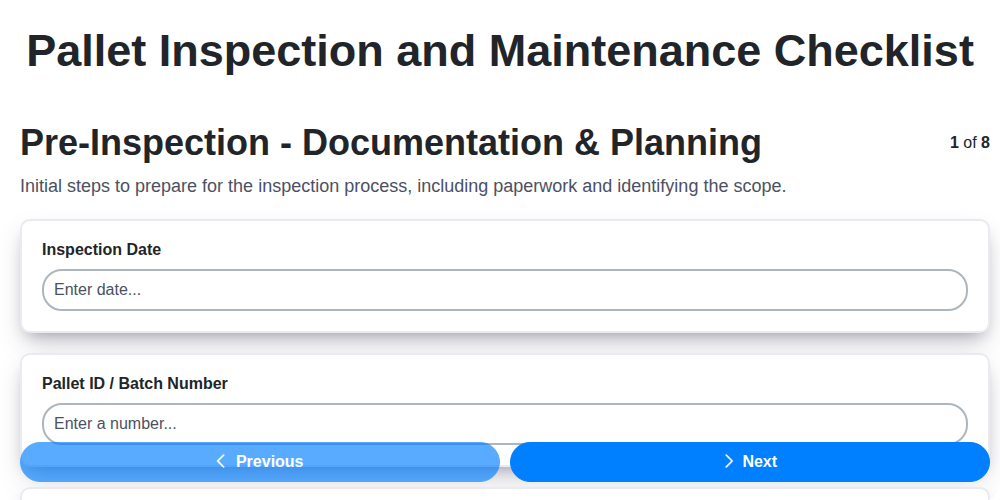

Ihre Prüf- und Wartungsliste für Europaletten

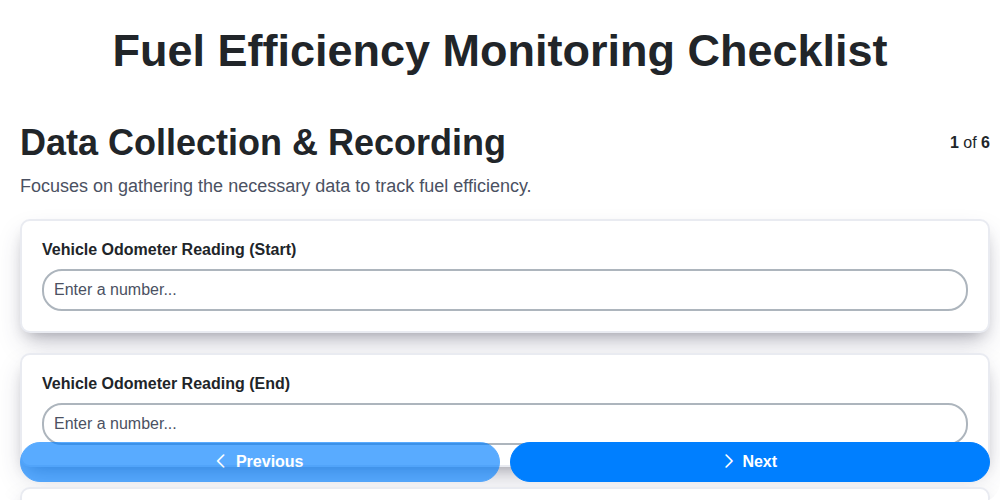

Fuel Efficiency Monitoring: Your Checklist Template for Savings

Supply Chain Risk Assessment: Your Essential Checklist Template

Gemeinsam schaffen wir das

Benötigen Sie Hilfe bei Checklisten?

Haben Sie eine Frage? Wir helfen Ihnen gerne. Bitte senden Sie uns Ihre Anfrage, und wir werden Ihnen umgehend antworten.