Die ultimative Checklisten-Vorlage für Sicherheitskamera-Tests

Veröffentlicht: 08/23/2025 Aktualisiert: 03/25/2026

Inhaltsverzeichnis

- Einleitung: Warum eine Überprüfung von Überwachungskameras unerlässlich ist

- Planung & Umfang: Definition Ihrer Prüfungsziele

- 2. Kameraplatzierung und Beurteilung des Sichtfelds

- 3. Zustand und Wartungs-Checkliste für Hardware

- 4. Netzwerksicherheit & Schwachstellenscan

- 5. Integrität der Aufzeichnungs- und Speichermedien

- 6. Datenschutz und rechtliche Aspekte

- 7. Systemintegration & Alarmfunktionen

- 8. Überprüfung von Benutzerzugriff und Berechtigungen

- 9. Zuverlässigkeit von Stromversorgung und Konnektivität

- 10. Leistungstests und Bildqualität

- 11. Dokumentation und Zukunftsplanung

- Ressourcen & Links

Zusammengefasst: Müssen Sie sicherstellen, dass Ihre Überwachungskameras tatsächlich sicher sind? Diese Checklisten-Vorlage unterteilt alles von der Kameraplatzierung und Netzwerksicherheit bis hin zur rechtlichen Konformität und Wartung, sodass Sie Ihr System problemlos überprüfen, Schwachstellen identifizieren und Ihr Eigentum und Ihre Privatsphäre schützen können.

Einleitung: Warum eine Überprüfung von Überwachungskameras unerlässlich ist

Überwachungskameras vermitteln ein Gefühl von Sicherheit und Geborgenheit, egal ob Sie Ihr Familienheim schützen oder Ihre Geschäftsräume sichern. Allerdings reicht die bloße Installation eines Systems nicht aus. Die Technologie entwickelt sich rasant, und es können Schwachstellen entstehen. Eine Überprüfung geht nicht nur darum, sicherzustellen, dass die Kameras noch...Arbeit, es geht darum, zu überprüfen, ob sie funktionieren.effektivundsicherStellen Sie sich das wie eine regelmäßige Gesundheitsuntersuchung für die Sicherheit Ihrer Immobilie vor. Diese Checkliste führt Sie durch die wesentlichen Schritte, um potenzielle Schwachstellen proaktiv zu identifizieren und zu beheben und sicherzustellen, dass Ihr System weiterhin den erwarteten Schutz bietet und den gesetzlichen Anforderungen entspricht. Vernachlässigen Sie keine regelmäßigen Überprüfungen, da Sie sich sonst Risiken aussetzen, von denen Sie möglicherweise gar nichts ahnen.

Planung & Umfang: Definition Ihrer Prüfungsziele

Bevor wir uns in die Details von Kameraperspektiven und Firmware-Updates vertiefen, ist es entscheidend, einen klaren Zweck für Ihre Überwachungskamerabewertung festzulegen. Was sind Sie?wirklichWas wollen Sie erreichen? Ein vages Gefühl, "Dinge besser zu machen", reicht nicht aus. Ein klar definierter Rahmen hält Ihre Überprüfung fokussiert und stellt sicher, dass Sie die wichtigsten Bereiche abdecken.

Betrachten Sie diese Fragen, um Ihre Ziele zu umreißen.

- Was sind Ihre größten Sicherheitsbedenken?Schützt es vor Diebstahl, überwacht es die Mitarbeiteraktivitäten, sichert es Eigentum oder etwas anderes?

- Welche Ereignisse oder Vorfälle versuchen Sie zu verhindern oder zu dokumentieren?Definieren Sie konkrete Szenarien - Paketdiebstahl, Einbrüche, Vandalismus - um Ihre Bewertung zu leiten.

- Wie hoch ist Ihr Budget und Ihr Zeitrahmen für Verbesserungen?Das Wissen um Ihre Rahmenbedingungen hilft bei der Priorisierung von Maßnahmen.

- Wer ist für die Durchführung der Überprüfung und die Umsetzung etwaiger Änderungen verantwortlich?Übertragen Sie die Verantwortung für die Rechenschaftspflicht.

- Gibt es neue Risiken oder Schwachstellen, von denen Sie wissen?Vielleicht eine kürzliche Kriminalitätswelle im Viertel oder neue Datenschutzbestimmungen.

Die klare Definition des Umfangs im Vorfeld stellt sicher, dass Ihre Überprüfung zielgerichtet, effizient ist und greifbare Ergebnisse liefert. Sie bietet außerdem einen Referenzwert, an dem Sie die Wirksamkeit aller umgesetzten Änderungen messen können.

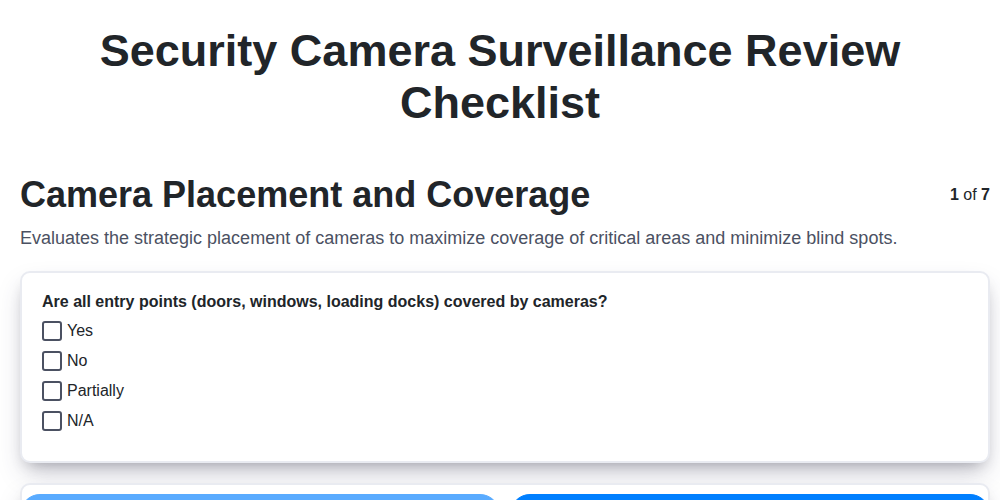

2. Kameraplatzierung und Beurteilung des Sichtfelds

Die strategische Platzierung von Kameras bildet das Fundament eines effektiven Überwachungssystems. Es reicht nicht aus, eine Kamera einfach auf einen Punkt zu richten, um sicherzustellen, dass das gewünschte Motiv zur gewünschten Zeit erfasst wird. Lassen Sie uns untersuchen, wie Sie Ihre Kameraplatzierungen optimal gestalten und einen umfassenden Sichtbereich gewährleisten können.

Das Verständnis des Sichtfelds (FoV): FoV beschränkt sich nicht nur darauf, wiebreitEine Kamera sieht; es geht um dasFlächeEs erfasst das effektiv. Ein breites Sichtfeld mag ideal klingen, kann aber dazu führen, dass weit entfernte Objekte verschwommen und klein erscheinen, was die Identifizierung erschwert. Umgekehrt konzentriert ein schmales Sichtfeld auf eine kleinere Fläche mit größerer Detailgenauigkeit, birgt aber die Gefahr, dass wichtige Ereignisse außerhalb des Blickfelds übersehen werden.

Standortüberlegungen:

- Schwerpunkte identifizieren: Konzentrieren Sie sich auf Bereiche, die am ehesten Einbruchgefährdet sind, wie zum Beispiel Eingänge, Zufahrten, Hinterhöfe und Laderampen.

- Die Körpergröße ist wichtig: Das Anbringen von Kameras in größerer Höhe reduziert das Risiko von Vandalismus und bietet eine größere Perspektive, achten Sie jedoch auf die Bildqualität; eine zu große Höhe kann Details verringern. Experimentieren Sie mit verschiedenen Höhen, um die optimale Balance zu finden.

- Eckenplatzierung: Das Positionieren von Kameras in Ecken maximiert oft deren Sichtfeld, sodass sie mehrere Richtungen abdecken können.

- Winkelanpassungen: Leichte Winkelanpassungen können die Abdeckung deutlich verbessern. Verwenden Sie einen Winkelmesser oder eine Winkelwaage für präzise Ergebnisse.

- Direktes Sonnenlicht vermeiden: Direktes Sonnenlicht kann Blendungen verursachen und Details auswaschen. Positionieren Sie die Kameras neu oder verwenden Sie Sonnenschutz.

- Testen und Iterieren: Nach der erstmaligen Platzierung,TestDie Perspektive der Kamera einnehmen. Aufnahmen machen und diese überprüfen, um blinde Bereiche und Anpassungsbedarf zu identifizieren. Scheuen Sie sich nicht, die Position zu verändern und erneut zu testen, bis Sie eine optimale Abdeckung erzielt haben.

- Betrachten Sie die Objektive: Verschiedene Objektive (Weitwinkel-, Zoom-, Veränderliche Brennweite-) bieten unterschiedliche Blickfeldcharakteristiken. Wählen Sie das Objektiv, das für die Anwendung und den Abstand zum Zielbereich geeignet ist.

- Überlappungsabdeckung: Bei der Verwendung mehrerer Kameras ist sicherzustellen, dass sich die Sichtfelder überlappen, um Lücken in der Abdeckung zu vermeiden und Redundanz zu gewährleisten. Das bedeutet, dass der Aussichtsbereich einer Kamera einen Teil des von einer anderen aufgenommenen Bereichs abdecken sollte.

3. Zustand und Wartungs-Checkliste für Hardware

Regelmäßige Hardware-Überprüfungen sind entscheidend dafür, dass Ihre Überwachungskameras zuverlässig funktionieren. Diese Checkliste beschreibt die wesentlichen Aufgaben, die Sie - idealerweise vierteljährlich oder halbjährlich - durchführen können, um Ihre Kameras in Topform zu halten.

Kamerabaugruppenprüfung:

- Körperlicher Schaden: Überprüfen Sie jede Kamera visuell auf Risse, Beulen oder andere Anzeichen von physischen Schäden, die durch Witterungseinflüsse, Vandalismus oder Unfälle verursacht wurden. Notieren Sie alle festgestellten Probleme und planen Sie Reparaturen oder Ersatzmaßnahmen.

- Witterungsbeständigkeit: Überprüfen Sie Dichtungen und Packungen auf Verschleiß, insbesondere bei Außenkameras. Bei Bedarf wetterfestes Schmiermittel auftragen.

- Linsenbeschaffenheit: Reinigen Sie die Kameralinse mit einem Mikrofasertuch und einem Objektivreiniger (vermeiden Sie aggressive Chemikalien). Fingerabdrücke, Schmutz und Flecken verschlechtern die Bildqualität erheblich.

- WohnungsbestandserhaltungStellen Sie sicher, dass das Kameragehäuse sicher befestigt ist und sich durch Vibrationen oder Witterungseinflüssen nicht gelockert hat.

- Infrarot-Emitter-Funktionalität: Soweit zutreffend, überprüfen Sie die Funktionsweise der Infrarotsender und stellen Sie sicher, dass eine ausreichende Nachtbeleuchtung gewährleistet ist.

- Kabelverbindungen: Überprüfen Sie alle Kabelverbindungen (Strom- und Datenleitungen) auf Korrosion, Abrieb oder lose Verbindungen. Sichern Sie beschädigte Kabel erneut oder ersetzen Sie diese.

Netzteil & Aufnahmegerät (DVR/NVR):

- Netzteil-Zustand: Achten Sie auf ungewöhnliche Geräusche vom Netzteil. Überprüfen Sie die Temperatur auf Überhitzung.

- Ventilationsfunktion: Stellen Sie sicher, dass alle Ventilatoren im DVR/NVR ordnungsgemäß funktionieren. Reinigen Sie sie regelmäßig von Staubablagerungen.

- Festplattenstatus (DVR/NVR): Nutzen Sie die in den DVR/NVR integrierten SMART-Überwachungstools (falls verfügbar), um den Zustand der Festplatte zu beurteilen. Sichern Sie die aufgezeichneten Daten regelmäßig.

- Belüftung: Sorgen Sie für eine ausreichende Belüftung des DVR/NVR, um eine Überhitzung zu vermeiden.

- Unterbrechungsfreie Stromversorgung (USV): Überprüfen Sie die unterbrechungsfreie Stromversorgung (USV), um sicherzustellen, dass sie bei Stromausfällen ordnungsgemäß funktioniert.

4. Netzwerksicherheit & Schwachstellenscan

Ihre Überwachungskameras sind im Wesentlichen Mini-Computer, die mit Ihrem Netzwerk verbunden sind. Wie jedes internetfähige Gerät sind sie anfällig für Cyberangriffe. Eine kompromittierte Kamera ist nicht nur ein Verstoß gegen die Privatsphäre; sie kann ein Einfallstor für Ihr gesamtes Netzwerk sein. Dieser Abschnitt geht über die bloße Änderung des Standardpassworts hinaus (obwohl diesistein entscheidender erster Schritt!)

Standardmäßige Zugangsdaten - Das größte Risiko:

Ernsthaft, wenn Sie es noch nicht getan haben, ändern Sie diese Standard-Benutzernamen und -Passwörter.sofortStandardmäßige Zugangsdaten sind das erste, wonach Hacker suchen. Verwenden Sie sichere, eindeutige Passwörter und bewahren Sie diese sicher auf.

2. Firmware-Updates - Ihre erste Verteidigungslinie:

Hersteller veröffentlichen regelmäßig Firmware-Updates, um Sicherheitslücken zu schließen.NieIgnorieren Sie diese Updates. Überprüfen Sie regelmäßig die Website des Herstellers Ihrer Kamera oder aktivieren Sie automatische Updates, falls verfügbar (aber seien Sie sich der potenziellen Risiken automatischer Updates bewusst - testen Sie diese nach Möglichkeit zuerst!). Veraltete Firmware stellt ein erhebliches Sicherheitsrisiko dar.

3. Netzwerksegmentierung (VLANs): Risiken isolieren:

Idealerweise sollten Ihre Überwachungskameras sich in einem separaten virtuellen LAN (VLAN) von Ihrem Hauptnetzwerk befinden. Dies schafft eine Barriere - selbst wenn eine Kamera kompromittiert wird, ist der Zugriff des Angreifers auf das VLAN der Kamera beschränkt, wodurch er nicht einfach auf Ihre Computer, Smart-Geräte und andere sensible Daten gelangen kann. Dies ist technisch anspruchsvoller und erfordert oft einen verwalteten Switch, aber der zusätzliche Schutz ist die Investition wert.

4. Firewall-Regeln: Kontrollierter Zugriff:

Konfigurieren Sie Ihre Firewall, um den Zugriff auf Ihre Überwachungskameras zu beschränken. Erlauben Sie nur Datenverkehr von autorisierten IP-Adressen. Blockieren Sie alle unnötigen Ports und Dienste. Eine korrekt konfigurierte Firewall fungiert als Türsteher und kontrolliert, wer und was mit Ihren Kameras kommunizieren kann.

5. UPnP und Portweiterleitung: Mit Vorsicht vorgehen:

Universal Plug and Play (UPnP) und Portweiterleitung können den Fernzugriff auf Ihre Kameras erleichtern, erhöhen aber auch Ihre Angriffsfläche erheblich. Deaktivieren Sie diese Funktionen, wenn Sie sie nicht unbedingt benötigen. Wenn Sie sie unbedingt verwenden müssen, seien Sie äußerst vorsichtig, welche Ports Sie weiterleiten und wer Zugriff hat.

6. Führen Sie einen Vulnerability-Scan durch:

Für eine gründlichere Bewertung sollten Sie einen Schwachstellenscan durchführen, der speziell auf Ihre Überwachungskameras abzielt. Es gibt sowohl kostenlose als auch kostenpflichtige Tools dafür. Diese Scans können typische Fehlkonfigurationen und Schwachstellen aufdecken, die Ihnen bei einer manuellen Überprüfung möglicherweise entgehen würden. Beachten Sie jedoch, dass einige Scans die Funktionalität der Kameras beeinträchtigen können - informieren Sie sich über das Tool und verstehen Sie dessen Funktionsweise, bevor Sie es ausführen, und testen Sie es zuerst an einer weniger kritischen Kamera.

5. Integrität der Aufzeichnungs- und Speichermedien

Die Qualität Ihres Überwachungssystems hängt nicht nur davon ab, klare Videoaufnahmen zu machen, sondern auch, diese zuverlässig zu speichern. Beschädigte Aufzeichnungsmedien können zum Verlust von Beweismitteln und einem falschen Sicherheitsgefühl führen. Hier sind einige Aspekte, die Sie in Bezug auf die Integrität der Medien beachten sollten:

SD-Kartenlebensdauer und -qualität (falls zutreffend): Wenn Ihre Kameras SD-Karten verwenden, sollten Sie sich bewusst sein, dass diese eine begrenzte Lebensdauer haben. Häufiges Aufzeichnen und Umwelteinflüsse können den Verschleiß beschleunigen. Investieren Sie in SD-Karten mit hoher Belastbarkeit und für Überwachungsanwendungen geeignete Karten von seriösen Herstellern. Überprüfen Sie die SD-Karten regelmäßig auf Fehler und tauschen Sie sie proaktiv aus - erwägen Sie einen Austausch alle 6-12 Monate, abhängig von der Nutzung.

2. DVR/NVR-Festplatten-Gesundheitszustand: DVRs (Digitale Videoaufnahmegeräte) und NVRs (Netzwerk-Videoaufnahmegeräte) nutzen Festplatten zur Speicherung von Aufnahmen. Diese Festplatten sind anfällig für Datenkorruption und mechanischen Ausfall. Implementieren Sie diese Best Practices: *SMART-Überwachung: Aktivieren Sie SMART (Self-Monitoring, Analysis and Reporting Technology) in Ihrem DVR/NVR. SMART bietet frühzeitige Warnungen vor möglichen Festplattenausfällen. *Regelmäßige Praxistests: Führen Sie regelmäßige Fahrtests über die DVR/NVR-Schnittstelle oder mit Hilfe von Drittanbieter-Diagnosetools durch. RAID-Konfiguration (dringend empfohlen): Wenn Ihr Budget dies zulässt, nutzen Sie eine RAID-Konfiguration (Redundant Array of Independent Disks). RAID bietet Datensicherheit, was bedeutet, dass Ihre Aufnahmen auch dann noch zugänglich sind, wenn eine Festplatte ausfällt. RAID 1 (Mirroring) und RAID 5 sind gängige Optionen. Überwachungs-Festplatten: Verwenden Sie Festplatten, die speziell für Anwendungen mit kontinuierlicher Aufzeichnung (Überwachungsqualität) konzipiert sind. Diese Laufwerke sind für die ständigen Lese-/Schreibzyklen ausgelegt, die in der Videoüberwachung auftreten.

3. Daten-Backup-Strategien: Verlassen Sie sich nicht ausschließlich auf den lokalen Speicher des DVR/NVR. Implementieren Sie eine robuste Backup-Strategie, um Ihre Aufnahmen vor Diebstahl, Brand oder Systemausfall zu schützen: *Cloud-Backup: Viele DVR/NVR-Hersteller bieten Cloud-Backup-Dienste an. Dies ermöglicht die Speicherung außerhalb des Standorts und stellt sicher, dass Aufnahmen auch dann zugänglich sind, wenn der lokale Speicher beeinträchtigt ist.Externe Festplatten-Backup: Sichern Sie regelmäßig Aufnahmen auf einer externen Festplatte und bewahren Sie diese an einem sicheren Ort auf. Automatisieren Sie diesen Vorgang, wo immer möglich. NAS (Network Attached Storage): Ein NAS-Gerät bietet zentralen Speicher, der über Ihr Netzwerk zugänglich ist, und ermöglicht automatisierte Backups von Ihrem DVR/NVR.

4. Mediensicherheit: Schützen Sie Ihre Aufnahmemedien vor unbefugtem Zugriff. Physische Sicherheit: Sichern Sie DVRs und NVRs an einem verschlossenen und unauffälligen Ort. Passwortschutz: Verwenden Sie für Ihr DVR/NVR und alle zugehörigen Cloud-Dienste starke, eindeutige Passwörter. *Netzwerksegmentierung: Erwägen Sie, Ihr Überwachungssystem von Ihrem Hauptnetzwerk zu isolieren, um unbefugten Zugriff zu verhindern.

6. Datenschutz und rechtliche Aspekte

Überwachungskameras bieten einen unschätzbaren Schutz, doch ihre Nutzung ist nicht ohne rechtliche und ethische Aspekte. Das Versäumnis, diese zu berücksichtigen, kann zu kostspieligen Bußgeldern, Klagen und Schädigung Ihres Rufes führen. Hier eine Übersicht über wichtige Punkte, die Sie beachten sollten:

Beschilderung: Transparenz hat höchste Priorität.

Viele Rechtsordnungenbenötigendeutliche und gut sichtbare Schilder, die darauf hinweisen, dass Videoüberwachung stattfindet. Es geht hierbei nicht nur um Höflichkeit, sondern ist oft gesetzlich vorgeschrieben. Stellen Sie sicher, dass die Schilder für alle sichtbar sind, die möglicherweise gefilmt werden, einschließlich Besuchern, Mitarbeitern und Passanten. Unklare oder versteckte Schilder sind nicht ausreichend.

Nachbarliche Grundstücke: Die Achtung von Grenzen

Achten Sie sorgfältig auf den Erfassungsbereich Ihrer Kameras. Das unbeabsichtigte oder absichtliche Aufzeichnen von Aktivitäten auf Nachbargrundstücken ohne deren Zustimmung kann rechtliche Probleme verursachen. Es ist entscheidend, die Erfassung privater Bereiche auf benachbarten Grundstücken zu minimieren. Es ist immer am besten, proaktiv zu sein und Ihre Nachbarn über Ihr Sicherheitssystem zu informieren.

Audioaufnahme: Ein sensibles Thema

Audiodateien unterliegen strengeren Bestimmungen als Videoaufnahmen. In vielen Ländern ist es illegal, Gespräche ohne die Zustimmung aller Beteiligten aufzuzeichnen. Selbst wenn Videoaufnahmen erlaubt sind, sollte man immer die Rechtmäßigkeit der Audioaufnahme am jeweiligen Ort überprüfen. Das Deaktivieren der Audioaufnahme ist oft der sicherste Weg.

Datenschutzgesetze: DSGVO, CCPA und darüber hinaus

Wenn Sie in Rechtsräumen tätig sind, die von Datenschutzgesetzen wie der Datenschutz-Grundverordnung (DSGVO) in Europa oder dem California Consumer Privacy Act (CCPA) in den USA unterliegen, müssen Sie deren spezifische Anforderungen einhalten. Dazu gehören:

- DatensparsamkeitErfassen Sie nur Daten, die unbedingt für Ihre Sicherheitszwecke erforderlich sind.

- Zweckbindung: Verwenden Sie die gesammelten Daten ausschließlich für den Zweck, für den sie erhoben wurden.

- Speichereinschränkung: Bewahren Sie Daten nur so lange auf, wie es erforderlich ist.

- Transparenz und ZustimmungSeien Sie transparent, wie Sie Daten erheben, nutzen und speichern, und holen Sie bei Bedarf eine Einwilligung ein.

Mitarbeiterüberwachung: Ein besonderer Aspekt

Wenn Ihre Überwachungskameras Mitarbeiter überwachen, müssen Sie besonders darauf achten, die Arbeitsgesetze und Datenschutzbestimmungen einzuhalten. Es ist entscheidend, Mitarbeiter ausreichend über die Überwachung zu informieren, den Zweck darzulegen und ihre berechtigten Erwartungen an Privatsphäre zu respektieren. Holen Sie sich spezifische Hinweise von einem Rechtsanwalt, der auf Arbeitsrecht spezialisiert ist.

Ständige Information: Kontinuierliche Compliance

Die Gesetze und Verordnungen zur Überwachung entwickeln sich ständig weiter. Bleiben Sie über Änderungen in der Gesetzgebung und bewährten Verfahren auf dem Laufenden, um sicherzustellen, dass Ihr System weiterhin den Vorschriften entspricht. Überprüfen Sie regelmäßig die Einstellungen Ihres Systems, die Beschilderung und die Datenverarbeitungsprozesse, um einen verantwortungsvollen und gesetzeskonformen Ansatz in Bezug auf Sicherheit zu gewährleisten.

7. Systemintegration & Alarmfunktionen

Über die bloße Aufzeichnung von Bildmaterial hinaus integriert ein wirklich effektives Überwachungssystem nahtlos in andere Sicherheitsmaßnahmen und liefert bei Bedarf zeitnahe Benachrichtigungen. Dieser Abschnitt behandelt kritische Aspekte der Systemintegration und der Benachrichtigungsfunktionen, um eine proaktive Sicherheitsstrategie zu gewährleisten.

Alarmsystem Harmonie: Wenn Ihre Kameras mit einem Alarmsystem verbunden sind, testen Sie diese Integration regelmäßig. Stellen Sie sicher, dass ausgelöste Ereignisse (Bewegungserkennung, Türkontakte/Fensterkontakte) die Kameraufzeichnung korrekt aktivieren und gegebenenfalls Behörden benachrichtigen. Fehlalarme können frustrierend sein; optimieren Sie die Empfindlichkeitseinstellungen und Zonenkonfigurationen, um unnötige Benachrichtigungen zu minimieren.

Zentrale ÜberwachungsdiensteDie Nutzung eines professionellen Überwachungsdienstes bietet eine zusätzliche Ebene der Reaktionsfähigkeit, die Sie nicht selbst replizieren können. Stellen Sie sicher, dass das Überwachungszentrum die Signalqualität empfängt und angemessen auf ausgelöste Ereignisse reagiert. Vergewissern Sie sich, dass sie festgelegte Protokolle und Verfahren befolgen und überprüfen Sie regelmäßig ihre Reaktionsfähigkeit.

Anpassbare BenachrichtigungenLassen Sie sich nicht mit generischen Benachrichtigungen zufrieden geben. Erkunden Sie die Möglichkeiten Ihres Systems, um Benachrichtigungen basierend auf spezifischen Ereignissen anzupassen. Richten Sie beispielsweise Alarme für Bewegungserkennung zu bestimmten Tageszeiten ein oder für Bewegung in ausgewiesenen Bereichen wie Einfahrten oder Hinterhöfen. Berücksichtigen Sie die Zustellmethoden: Push-Benachrichtigungen an mobile Geräte, E-Mail-Benachrichtigungen oder sogar SMS-Nachrichten für kritische Ereignisse.

Smart Home-Ökosystemintegration: Viele Überwachungskameras lassen sich mittlerweile in beliebte Smart-Home-Plattformen integrieren (z. B. Amazon Alexa, Google Assistant, Apple HomeKit). Nutzen Sie diese Integrationen, um automatisierte Abläufe zu erstellen, beispielsweise das Einschalten von Lichtern bei Bewegungserkennung oder die Anzeige von Kamerabildern auf Smart-Displays. Achten Sie jedoch auf die Privatsphäre, wenn Sie Kameradaten innerhalb eines umfassenderen Smart-Home-Ökosystems teilen.

Zweiseitige Kommunikation: Wenn Ihre Kameras eine bidirektionale Audiofunktion bieten, testen Sie diese regelmäßig. Sie kann nützlich sein, um potenzielle Eindringlinge abzuschrecken oder mit Besuchern zu kommunizieren.

Regelmäßige Tests sind entscheidend.Don's Lösung ist einfach: einmal einrichten und vergessen. Planen Sie regelmäßige Tests aller integrierten Systeme und Alarmfunktionen, um sicherzustellen, dass alles wie erwartet funktioniert. Dieser proaktive Ansatz minimiert potenzielle Schwachstellen und maximiert die Effektivität Ihres Sicherheitssystems.

8. Überprüfung von Benutzerzugriff und Berechtigungen

Überprüfen Sie regelmäßig, wer Zugriff auf Ihr Überwachungssystem hat und welche Berechtigungen diese Personen besitzen. Es kommt überraschend häufig vor, dass ehemalige Mitarbeiter oder vergessene Konten weiterhin Zugriff haben, was ein erhebliches Sicherheitsrisiko darstellt.

Hier ist, was Sie prüfen sollten:

- Kontenliste: Erstellen Sie eine vollständige Liste aller Benutzerkonten mit Zugriff auf die Kameras und Aufnahmegeräte.

- Rollenverteilung: Überprüfen Sie, ob jeder Benutzer dieMinimumDer benötigte Zugriff richtet sich nach der jeweiligen Rolle. Vergeben Sie administrative Berechtigungen nur, wenn unbedingt erforderlich. Ein Konto mit Leserechten ist für viele Nutzer vorzuziehen.

- Inaktive Konten: Identifizieren und deaktivieren oder löschen Sie alle Konten, die nicht mehr genutzt werden (ehemalige Mitarbeiter, Auftragnehmer usw.).

- Passwort-Hygiene: Fordern Sie (und gegebenenfalls durchsetzen) starke Passwortrichtlinien für alle Benutzer. Erwägen Sie die Implementierung der Multi-Faktor-Authentifizierung (MFA) für zusätzliche Sicherheit.

- Prüfprotokolle: Überprüfen Sie regelmäßig die Audit-Protokolle, um die Benutzeraktivität zu überwachen und verdächtiges Verhalten zu identifizieren.

- Neue Benutzer-Einführung: Implementiert einen standardisierten Prozess zur Gewährung des Zugriffs für neue Benutzer, wobei sichergestellt wird, dass von Anfang an die entsprechenden Genehmigungen und Berechtigungsstufen vergeben werden.

- Regelmäßiger Überprüfungsplan: Richten Sie einen wiederkehrenden Zeitplan (z. B. vierteljährlich oder jährlich) ein, um Benutzerzugriffe und Berechtigungen systematisch zu überprüfen und so eine kontinuierliche Sicherheitslage zu gewährleisten.

9. Zuverlässigkeit von Stromversorgung und Konnektivität

Ein ausgeklügeltes Überwachungssystem ist nutzlos, wenn es häufig ausfällt. Stromausfälle und unzuverlässige Netzwerkverbindungen sind häufige Fehlerquellen. Lassen Sie uns diese Schwachstellen angehen.

- Unterbrechungsfreie Stromversorgung (USV)Investieren Sie in eine unterbrechungsfreie Stromversorgung (USV) für Ihre Kameras und Aufnahmegeräte. Dies bietet eine Notstromversorgung bei Stromausfällen, um eine kontinuierliche Aufzeichnung zu gewährleisten und Datenverlust zu verhindern. Dimensionieren Sie die USV entsprechend dem Stromverbrauch Ihrer Geräte und der gewünschten Betriebszeit.

- Stromredundanz: Wenn möglich, prüfen Sie die Verwendung von zwei Netzteilen für kritische Kameras. Eines kann als Backup dienen, falls das primäre ausfällt.

- PoE (Power over Ethernet): Bei der Verwendung von PoE-Kameras stellen Sie sicher, dass ein zuverlässiger PoE-Switch verwendet wird. Erwägen Sie einen Switch mit Redundanzfunktionen.

- Netzwerkkabel-Integrität: Überprüfen Sie regelmäßig die Netzwerkkabel auf Beschädigungen. Beschädigte Kabel können zu zeitweiligen Verbindungsproblemen führen. Verwenden Sie abgeschirmte Kabel (STP), um Störungen zu minimieren.

- Drahtlose Signalstärke: Bei kabellosen Kameras sollte die Signalstärke überprüft und Interferenzen durch andere Geräte minimiert werden. Erwägen Sie die Verwendung eines WLAN-Repeater oder eines Mesh-Netzwerks, um die Reichweite zu verbessern.

- Zelluläres Backup: Für kritische Anwendungen sollten Sie Kameras mit Mobilfunk-Backup für die Aufzeichnung und Benachrichtigungsfunktionen bei längeren Stromausfällen oder Netzwerkausfällen in Betracht ziehen.

- Physische Sicherheit von Strom und Netzwerk: Schützen Sie Stromleitungen und Netzwerkkabel vor physischen Beschädigungen oder Manipulationen. Sichern Sie diese nach Möglichkeit in Schutzrohren oder abgeschirmten Leitungen.

10. Leistungstests und Bildqualität

Abgesehen von den technischen Aspekten ist die eigentliche Prüfung jedes Überwachungssystem-Setups seine Fähigkeit, in realen Szenarien verwertbares Filmmaterial zu liefern. Das bedeutet, seine Leistung unter verschiedenen Bedingungen rigoros zu bewerten. Hier erfahren Sie, wie Sie beides beurteilen können:

Leistung bei schwachem Licht: Viele Vorfälle ereignen sich nachts oder in schlecht beleuchteten Bereichen. Testen Sie die Fähigkeit Ihrer Kameras, auch bei schwachem Licht klare Bilder aufzunehmen. Achten Sie auf Rauschen, Unschärfe und die Effektivität der Infrarot(IR)-Beleuchtung. Wenn Ihre Kameras Starlight- oder verbesserte Low-Light-Sensoren besitzen, bewerten Sie deren Leistung besonders genau.

2. Genauigkeit der Bewegungserkennung: Falsche Alarme sind eine erhebliche Quelle der Frustration und können zu Nachlässigkeit führen. Testen Sie die Empfindlichkeit und Genauigkeit der Bewegungserkennung. Passen Sie die Einstellungen an, um Fehlalarme (z. B. durch Tiere, Blätter oder Schatten ausgelöst) zu minimieren, während Sie sicherstellen, dass echte Bedrohungen erkannt werden. Ziehen Sie gegebenenfalls die Verwendung von Objekterkennungsfunktionen in Betracht, um häufige Auslöser herauszufiltern.

4. Witterungsbeständigkeit: Bleibt die Bildqualität bei Regen, Schnee oder Nebel erhalten? Andernfalls positionieren Sie die Kamera neu oder erwägen Sie ein Upgrade auf ein Modell mit besserem Wetterschutz.

4. Zoom- und Digitalbildstabilisierung: Bewerten Sie die Effektivität von optischem und digitalem Zoom. Ist das Bild auch bei Zoom klar und stabil? Testen Sie die digitale Bildstabilisierung, um zu sehen, ob sie Verwacklungen und Unschärfe reduziert.

5. Farbgenauigkeit: Obwohl Schwarz-Weiß-Aufnahmen üblich sind, kann die Farbgenauigkeit wichtig sein, um bestimmte Details zu identifizieren. Prüfen Sie, ob die Farben korrekt wiedergegeben werden, insbesondere bei Tageslicht.

6. Dynamikumfang: Dies bezieht sich auf die Fähigkeit der Kamera, Szenen mit sowohl hellen als auch dunklen Bereichen gleichzeitig zu verarbeiten. Testen Sie, wie gut die Kamera Details in Szenen mit starkem Gegenlicht erfasst (z. B. eine Tür mit hellem Sonnenlicht draußen).

Durch umfassende Leistungstests können Sie Einschränkungen identifizieren und beheben, um sicherzustellen, dass Ihr Überwachungssystem zuverlässige und aussagekräftige Aufnahmen liefert, wenn es darauf ankommt.

11. Dokumentation und Zukunftsplanung

Die Dokumentation dient nicht nur der Erfüllung einer Anforderung; sie ist das Fundament für ein sicheres und anpassungsfähiges Überwachungssystem. Ein gut gepflegtes Protokollsystem ermöglicht eine effiziente Fehlerbehebung, optimierte Updates und gewährleistet die Einhaltung sich entwickelnder gesetzlicher Bestimmungen.

Hier sollten Sie dokumentieren:

- Kamera-Bestand: Modellnummern, Seriennummern, genaue Standorte (mit einer einfachen Karte oder einem Diagramm können äußerst hilfreich sein), IP-Adressen (sowohl statisch als auch DHCP-vergeben) und alle speziellen Konfigurationseinstellungen für jede Kamera.

- Netzwerkkonfiguration: Details zu Ihrer Netzwerkinfrastruktur, einschließlich Routereinstellungen, VLAN-Konfigurationen (falls zutreffend) und jeglichen Firewall-Regeln, die speziell mit Ihrem Überwachungssystem in Verbindung stehen.

- Zugriffsverläufe: Führen Sie ein Protokoll darüber, wer auf das System zugegriffen hat, wann und welche Aktionen sie durchgeführt haben. Dies ist entscheidend für die Verantwortlichkeit und die Identifizierung unautorisierter Zugriffsversuche.

- Wartungsprotokolle: Dokumentieren Sie alle durchgeführten Wartungsarbeiten, einschließlich Reinigungspläne, Firmware-Updates und sämtliche Reparaturen oder Austausche. Vermerken Sie jeweils das Datum und die ausführende Person.

- Vorfallprotokolle: Sollten Vorfälle oder Sicherheitsverletzungen auftreten, protokollieren Sie bitte sorgfältig alle Details, einschließlich Datum, Uhrzeit, ergriffene Maßnahmen und Ergebnisse.

Zukunftssicherheit Ihres Systems:

Die Sicherheitstechnik entwickelt sich ständig weiter. Um Ihre Überwachungssysteme effektiv zu halten, sollten Sie diese zukunftsorientierten Schritte in Betracht ziehen:

- Regelmäßige Technologiebewertungen: Alle ein bis zwei Jahre sollten Sie aufkommende Technologien wie KI-gestützte Analysen, Edge Computing und fortschrittliche Bedrohungserkennung überprüfen, um zu sehen, ob diese Ihrem System zugutekommen könnten.

- Skalierbarkeitsplanung: Antizipieren Sie zukünftige Anforderungen. Werden Sie weitere Kameras oder mehr Speicherkapazität benötigen? Planen Sie für Wachstum, um spätere Unterbrechungen zu vermeiden.

- Lieferantenbeziehungen: Pflegen Sie einen offenen Austausch mit Ihrem Kameraanbieter. Dieser kann wertvolle Einblicke in neue Produkte und Sicherheitsupdates geben.

- SchulungStellen Sie sicher, dass die für die Systemverwaltung verantwortlichen Mitarbeiter eine kontinuierliche Schulung zu Best Practices und neuen Technologien erhalten.

Ressourcen & Links

- Security.org : Comprehensive security system reviews, comparisons, and buying guides covering a wide range of cameras and systems. They offer detailed analysis and user feedback.

- CNET : Technology news and reviews. Their security camera section offers in-depth testing and comparison reviews, helpful for assessing performance and image quality as outlined in the checklist.

- TechRadar : Tech reviews and buying guides, covering a variety of security cameras with a focus on features, value, and ease of use. Good for user perspective and integration insights.

- Crutchfield : While known for audio/video, they offer security camera reviews often with a focus on ease of installation and user-friendliness. Helpful for checking System Integration and User Access sections.

- How-To Geek : Provides tech tutorials and guides. Search their site for 'security camera setup' or 'network security' to find practical advice for hardware condition checks, network scans, and privacy considerations.

- Consumer (Australia) : (If your audience is Australian) - Independent consumer product reviews, including security systems. Relevant for privacy compliance and legal considerations - check their relevant pages.

- StaySafe.org : Provides safety and security resources. Can provide context for privacy and legal considerations relating to camera placement and recording.

- National Vulnerability Database (NVD) : A US government repository of standards for computing and security vulnerabilities. Critical for the Network Security & Vulnerability Scan section; look up specific camera models to check for known vulnerabilities.

- Electronic Frontier Foundation (EFF) : Digital rights and privacy advocacy group. Excellent for understanding privacy compliance and legal considerations related to surveillance technologies.

- National Institute of Standards and Technology (NIST) : Provides guidelines and standards for cybersecurity and data protection. Relevant to Network Security & Vulnerability Scan and Privacy Compliance.

- Dark Reading : Cybersecurity news and analysis. Offers insights into emerging threats and vulnerabilities affecting networked devices like security cameras. Important for Network Security & Vulnerability Scan.

- Lock & Key : Provides information and resources related to security hardware, including cameras. Good for hardware condition and maintenance checklist perspectives.

- Wired : Technology and culture publication. Their security and privacy sections often cover security camera vulnerabilities and privacy concerns, relevant to the review.

- Smart Home Hive : Covers smart home technology, including security cameras. Useful for System Integration & Alert Functionality and Performance Testing sections.

Häufig gestellte Fragen

Wofür ist diese Checklisten-Vorlage gedacht?

Diese Checklistenvorlage soll Ihnen helfen, Überwachungskameras vor dem Kauf oder der Installation gründlich zu bewerten. Sie behandelt wesentliche Funktionen, technische Daten, Sicherheitsaspekte und Installationsdetails, um sicherzustellen, dass Sie die beste Kamera für Ihre Bedürfnisse auswählen.

Für wen ist diese Checklisten-Vorlage gedacht?

Diese Checkliste richtet sich an alle, die den Kauf und die Installation von Überwachungskameras in Erwägung ziehen, einschließlich Hausbesitzern, Kleinunternehmern und jedem, der sein Überwachungssystem verbessern möchte.

Welche verschiedenen Kategorien sind in der Checkliste enthalten?

Die Checkliste ist in Kategorien unterteilt, darunter Kamerafunktionen, Technische Daten, Sicherheit & Datenschutz, Installation & Stromversorgung sowie Zusätzliche Überlegungen. Jede Kategorie enthält spezifische Bewertungspunkte.

Kann ich die Checklisten-Vorlage anpassen?

Ja! Die Vorlage ist flexibel gestaltet. Fühlen Sie sich frei, Elemente hinzuzufügen, zu entfernen oder zu ändern, um sie besser an Ihre spezifischen Bedürfnisse und Prioritäten anzupassen. Fügen Sie Ihr eigenes Gewichtungssystem für besonders wichtige Elemente hinzu.

Wozu bezieht sich der Begriff „Auflösung“ und warum ist er wichtig?

Die Auflösung bezieht sich auf die Schärfe des Kamerabildes, die typischerweise in Pixeln angegeben wird (z. B. 1080p, 2K, 4K). Eine höhere Auflösung bedeutet, dass mehr Details erfasst werden, was die Identifizierung von Gesichtern und Objekten erleichtert.

Was ist HDR und warum sollte es mich interessieren?

HDR (High Dynamic Range) verbessert die Fähigkeit der Kamera, Details sowohl in hellen als auch in dunklen Bereichen einer Szene einzufangen, was zu einem ausgeglicheneren und klareren Bild führt, insbesondere bei Szenen mit hohem Kontrast.

Was bedeutet Cloud-Speicher und ist es notwendig?

Cloud-Speicher ermöglicht es, Kamerabilder auf einem entfernten Server zu speichern. Das ist nicht immer erforderlich; einige Kameras bieten lokalen Speicher über eine SD-Karte. Cloud-Speicher bietet Vorteile wie Zugänglichkeit und Schutz vor Diebstahl, ist aber oft mit einem Abonnement verbunden.

Was sollte ich bei der Auswahl einer Überwachungskamera hinsichtlich des Datenschutzes beachten?

Berücksichtigen Sie die Datenschutzeinstellungen der Kamera, Verschlüsselungsmethoden und die Richtlinien für die Datenspeicherung. Recherchieren Sie den Ruf des Herstellers bezüglich Sicherheit und Datenverarbeitung. Achten Sie darauf, wo Kameras platziert werden, um die Privatsphäre von Nachbarn oder Besuchern nicht zu verletzen.

Was ist Zwei-Faktor-Authentifizierung (2FA) und warum ist sie wichtig?

Die 2FA-Authentifizierung bietet Ihrem Kamera-Konto eine zusätzliche Sicherheitsebene, indem sie zusätzlich zu Ihrem Passwort eine zweite Verifizierungsmethode erfordert (z. B. einen Code, der an Ihr Telefon gesendet wird). Dies erschwert es unbefugten Personen erheblich, auf Ihren Kamerabildschirm zuzugreifen.

Wie verwende ich den Abschnitt Installation und Stromversorgung in der Checkliste?

Der Abschnitt „Installation & Stromversorgung“ hilft Ihnen, die Praktikabilität der Installation und Stromversorgung der Kamera zu beurteilen. Berücksichtigen Sie dabei Montageoptionen, Witterungsbeständigkeit (falls im Außenbereich), Verfügbarkeit einer Stromquelle sowie benötigte Werkzeuge oder Fachkenntnisse.

War dieser Artikel hilfreich?

Demo der Facility-Management-Lösung

Sorgen Sie dafür, dass Ihre Anlagen reibungslos laufen! ChecklistGuro optimiert Wartung, Inspektionen und das Management von Dienstleistern. Reduzieren Sie Ausfallzeiten, steigern Sie die Effizienz und verbessern Sie die Sicherheit. Verwalten Sie alles mit unserem Work OS.

Verwandte Artikel

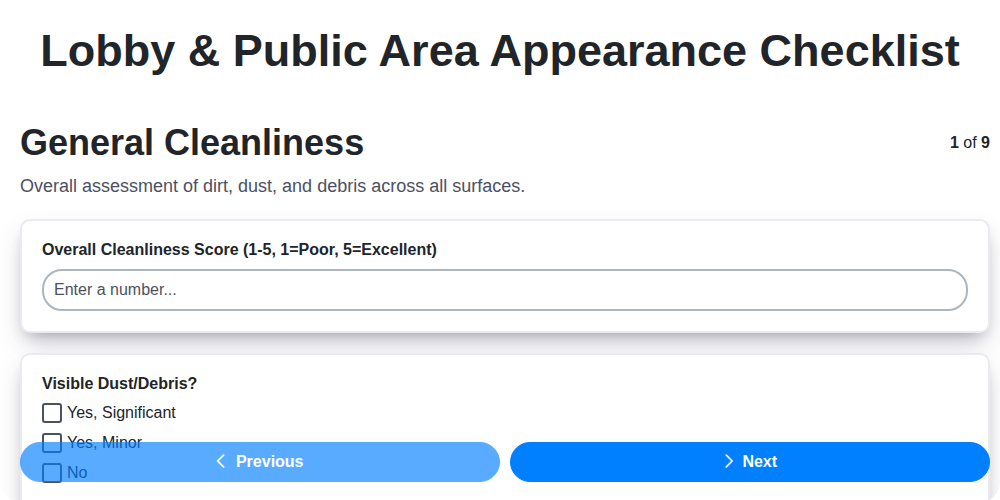

Die ultimative Checklisten-Vorlage für das Erscheinungsbild von Lobby und öffentlichem Bereich

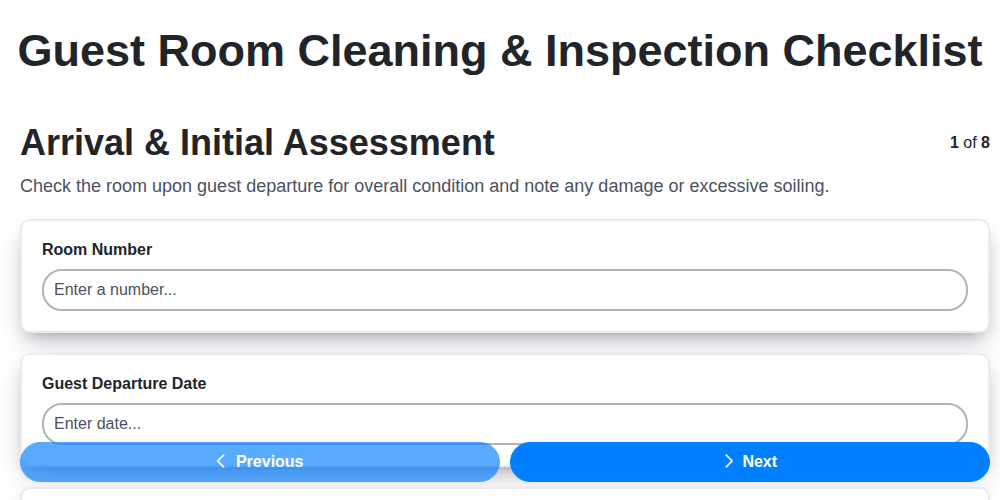

Die ultimative Vorlage für Checkliste zur Reinigung und Inspektion des Gästezimmers

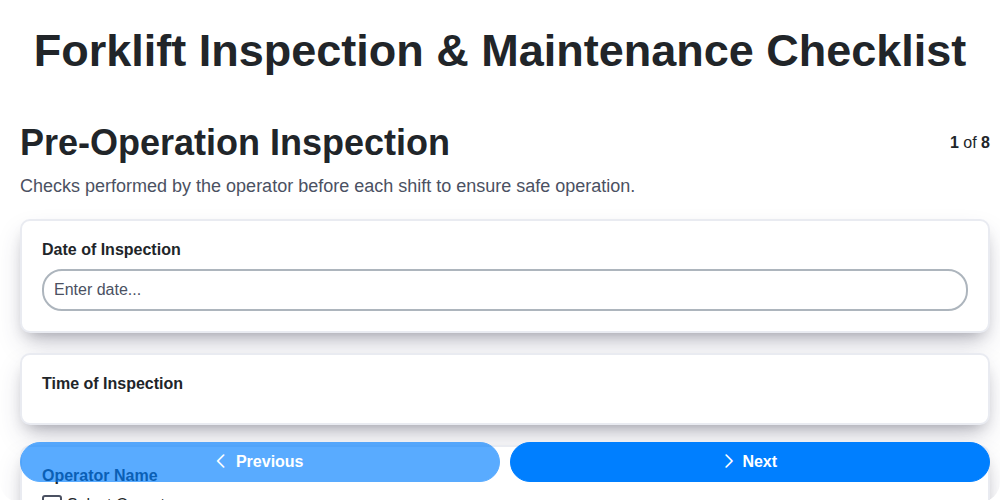

Gabelstapler-Inspektions- und Wartungscheckliste (Vorlage)

Prüfliste zur Temperaturüberwachung von Vitrinen

Notfall-Generator-Lasttest-Checklisten-Vorlage

Der ultimative Checkliste zur Kühlgeräte-Wartung: So bleiben Ihre Lebensmittel sicher.

Rolltreppe- und Laufband-Inspektionscheckliste

Checkliste für die Reinigung und Sicherheit von Industrieböden

Gemeinsam schaffen wir das

Benötigen Sie Hilfe bei Checklisten?

Haben Sie eine Frage? Wir helfen Ihnen gerne. Bitte senden Sie uns Ihre Anfrage, und wir werden Ihnen umgehend antworten.