Ihre ultimative Checkliste für die Überwachungsprotokolle von Überwachungskameras

Veröffentlicht: 08/24/2025 Aktualisiert: 03/19/2026

Inhaltsverzeichnis

- Warum ein Überwachungsprotokoll für Sicherheitskameras unerlässlich ist

- Ihr Überwachungssystem verstehen

- Überblick über die Vorlage: Was enthalten ist

- Schritt 1: Grundlegende Systemprüfungen

- Schritt 2: Überprüfung der Kameraposition und des Kamerawinkels

- Schritt 3: Aufzeichnungsstatus und Speicherverwaltung

- Schritt 4: Netzwerkverbindung und Fernzugriff

- Schritt 5: Überprüfung von Vorfällen und Dokumentation der Reaktion

- Schritt 6: Wartung und Firmware-Updates

- Schritt 7: Audioüberwachung (falls zutreffend) & Rechtliche Aspekte

- Schritt 8: Behebung häufiger Probleme

- Schritt 9: Sicherheitsüberwachung und Schutz der Perimeter

- Schritt 10: Protokolleinträge überprüfen und Trends identifizieren

- Schritt 11: Schulung und Verantwortlichkeit des Sicherheitspersonals

- Schritt 12: Anpassen Ihrer Checkliste für optimale Ergebnisse

- Ressourcen & Links

Kurz gesagt: Stellen Sie sicher, dass Ihre Überwachungskameras Ihr Eigentum *wirklich* schützen! Diese Checklistenvorlage bietet eine einfache, schrittweise Anleitung, um regelmäßig die Stromversorgung, die Aufzeichnung, das Netzwerk und die Funktionalität Ihres Systems zu überprüfen, Probleme proaktiv zu erkennen und alles zu dokumentieren. Laden Sie die Vorlage herunter und beginnen Sie noch heute, Ihre innere Ruhe zu schützen!

Warum ein Überwachungsprotokoll für Sicherheitskameras unerlässlich ist

Über die anfängliche Installation hinaus liegt der wahre Wert eines Überwachungssystem mit Kameras in seiner gleichbleibend zuverlässigen Leistung. Es reicht nicht aus, einfach nur Kameras auf wichtige Bereiche zu richten; es muss aktiv sichergestellt werden, dass sie funktionieren.wie beabsichtigtEin Monitoring-Protokoll liefert konkrete Beweise für die laufende Wartung. Stellen Sie es sich wie das Gesundheitsregister Ihres Systems vor. Ohne dieses arbeiten Sie im Blindflug und riskieren, kritische Probleme zu übersehen, bevor sie sich zu ernsthaften Problemen ausweiten - beispielsweise einen Systemausfall während eines kritischen Ereignisses, eine kompromittierte Kamera oder ein einfaches, leicht behebbares Problem, das sich verschlimmert. Es geht nicht nur um die Abschreckung von Kriminalität; es geht um die Bereitstellung zuverlässiger Beweismittel.wennEin Vorfall ereignet sich, der Ihre Vermögenswerte schützt und ein Engagement für Sicherheit und Sorgfalt demonstriert. Ein konsistentes Überwachungsprotokoll vermittelt dieses Gefühl der Beruhigung und bietet greifbaren Beweis für verantwortungsvolle Systemverwaltung.

Ihr Überwachungssystem verstehen

Überwachungssysteme sind nicht für jeden geeignet. Es ist entscheidend, die verschiedenen Kameratypen und ihre Eigenschaften zu verstehen, um die richtige Ausrüstung auszuwählen und das Gesehene richtig zu interpretieren. Lassen Sie uns die gängigsten Typen näher betrachten:

- Kuppelkameras: Dies sind die allgegenwärtigen, rund geformten Kameras, die häufig in Innenräumen oder in geschützten Außenbereichen eingesetzt werden. Ihr Design macht sie unauffällig und vandalensicher.

- Kugelkameras: Zylindrische Bullet-Kameras sind aufgrund ihrer Witterungsbeständigkeit und größeren Reichweite beliebt für die Außenüberwachung.

- PTZ-Kameras (Pan-Neige-Zoom) Bietet eine Fernsteuerung zum Schwenken über einen Bereich, Kippen nach oben und unten sowie zum Zoomen auf Details. Ideal für große Flächen, bei denen eine Kamera eine breite Abdeckung benötigt.

- Kabellose Kameras: Praktisch für eine einfache Installation und Bereiche, in denen das Verlegen von Kabeln schwierig ist. Achten Sie jedoch auf die Signalstärke und mögliche Störungen.

- IP-Kameras: Verbinden Sie sich mit Ihrem Netzwerk und nutzen Sie erweiterte Funktionen wie Fernansicht, Bewegungserkennung und Zwei-Wege-Audio.

Abgesehen vom physikalischen Erscheinungsbild, berücksichtigen Sie bitte folgende wichtige Merkmale:

- AuflösungHöhere Auflösung (z. B. 1080p, 4K) liefert schärfere Bilder und mehr Details.

- NachtsichtInfrarot-LEDs ermöglichen klare Aufnahmen bei schlechten Lichtverhältnissen.

- Weitbereichsdynamikumfang (WDR): Gleicht die Belichtung in Szenen mit starkem Kontrast aus.

- Sichtfeld (FOV): Bestimmt den Blickwinkel der Kamera. Breitere Sichtfelder erfassen eine größere Fläche, können aber das Bild verzerren.

- Power over Ethernet (PoE): Vereinfacht die Installation, indem Strom und Daten über ein einziges Kabel bereitgestellt werden.

Überblick über die Vorlage: Was enthalten ist

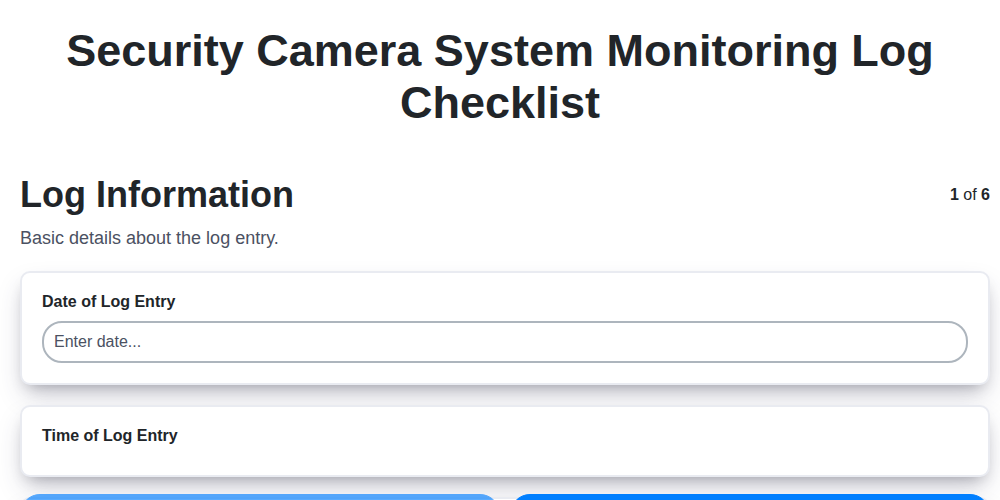

Unser Protokoll zur Überwachung der Sicherheitssysteme ist nicht nur eine Sammlung zufälliger Prüfungen - es ist ein strukturierter Rahmen, der auf konsistentes und effektives Systemmanagement ausgelegt ist. Hier ist eine Übersicht darüber, was Sie erhalten:

- Datums- und Zeitstempel: Genaue Aufzeichnungen darüber, wann jede Prüfung durchgeführt wurde.

- Beobachteridentifikation: Eindeutige Verantwortlichkeit durch Nennung des Namens der Person, die den Protokolleintrag verfasst hat.

- Kamera-ID/Standort: Ermöglicht es Ihnen, die spezifische Kamera oder den Bereich, der bewertet wird, schnell zu lokalisieren.

- Statusanzeigen: Eine einfache OK/Problem-Spalte zur sofortigen Beurteilung der Kamerazustand.

- Detaillierte Notizen-Bereich: Raum zur Dokumentation von Beobachtungen, einschließlich Anomalien oder potenziellen Problemen.

- Nachverfolgende Maßnahmen: Entscheidend ist, dass dieser Abschnitt alle ergriffenen Korrekturmaßnahmen erfasst und die Verantwortung für deren Umsetzung festlegt.

- Vordefinierte Prüfkategorien: Die Vorlage ordnet Prüfungen in logische Kategorien (Protokollinformationen, Systemstatus, Patrouillenüberprüfungen usw.) für eine umfassende Abdeckung.

- Anpassbare Felder: Die Kernelemente sind vorgegeben, aber Sie können gerne Felder hinzufügen oder ändern, um sie perfekt an Ihr System und Ihre betrieblichen Anforderungen anzupassen. Betrachten Sie dies als Ausgangspunkt, um Ihr ideales Monitoring-Tool zu entwickeln.

Schritt 1: Grundlegende Systemprüfungen

Bevor wir uns detaillierteren Bewertungen widmen, beginnen wir mit den Grundlagen. Eine defekte Stromversorgung oder ein Netzwerkproblem kann Ihr gesamtes Sicherheitssystem lahmlegen. Beginnen Sie mit einer visuellen Inspektion aller Kameras und Aufnahmegeräte. Stellen Sie sicher, dass die Betriebsanzeigen leuchten und dass keine offensichtlichen Beschädigungen vorliegen. Überprüfen Sie als Nächstes die Netzwerkverbindung. Die meisten Systeme verfügen über eine Anzeige, die den Netzwerksstatus anzeigt. Wenn die Kameras aus der Ferne zugänglich sind (über eine mobile App oder einen Webbrowser), versuchen Sie eine Verbindung herzustellen und zu überprüfen, ob sie reagieren. Dokumentieren Sie alle Probleme sofort - ein blinkendes Licht oder eine fehlende Verbindung erfordert eine sofortige Untersuchung. Übersehen Sie nichts Offensichtliches: Stellen Sie sicher, dass die Steckdosen ordnungsgemäß funktionieren und die Netzwerkkabel sicher angeschlossen sind.

Schritt 2: Überprüfung der Kameraposition und des Kamerawinkels

Mit der Zeit verschieben sich Dinge. Bäume wachsen, Möbel werden umgestellt, und selbst kleine Vibrationen können den Winkel einer Kamera subtil verändern. Eine scheinbar unbedeutende Veränderung kann das Sichtfeld einer Kamera drastisch reduzieren oder sogar blinde Flecken verursachen. Überprüfen Sie bei Ihren Routinekontrollen kurz die Positionierung jeder Kamera. Achten Sie auf:

- Hindernisse: Werden Äste, Pflanzen oder andere Objekte die Sicht teilweise versperren?

- WinkeldriftHat sich die Kamera gedreht oder geneigt, wodurch sich ihr Erfassungsbereich verändert hat? Vergleichen Sie den aktuellen Blickwinkel mit Ihrem ursprünglichen Platzierungsplan (falls vorhanden).

- Lichtveränderungen: Haben Neubauten oder Landschaftsbau die Lichtverhältnisse verändert, die Bildqualität beeinträchtigen oder Schatten werfen?

- Vandalismus/SachbeschädigungÜberprüfen Sie das Kameragehäuse und die Befestigungselemente visuell auf Beschädigungen oder Manipulationen.

Selbst eine kleine Anpassung kann einen großen Unterschied machen. Sollten Sie Probleme feststellen, richten Sie die Kamera vorsichtig neu aus, um den optimalen Blickwinkel wiederherzustellen. Dokumentieren Sie alle vorgenommenen Änderungen und die dazugehörige Begründung in Ihrem Protokoll. Denken Sie daran, dass präventives Handeln heute einen Sicherheitsverstoß später verhindern kann.

Schritt 3: Aufzeichnungsstatus und Speicherverwaltung

Das Ihre Überwachungskamerasystem tatsächlichAufnahmeDie Funktionalität hat höchste Priorität. Ein System mit Kameras, aber ohne Aufzeichnungen, ist nichts weiter als eine Sammlung teurer Dekorationen. Hier ist, was Sie prüfen sollten:

Kontinuierliche vs. ereignisgesteuerte Aufzeichnung: Bitte bestätigen Sie, dass Ihr System so eingestellt ist, dass es kontinuierlich (24/7) aufzeichnet, oder, falls Sie ereignisgesteuerte Aufzeichnung verwenden, dass die Bewegungsdetektionszonen korrekt konfiguriert sind und funktionieren. Testen Sie die Bewegungsdetektion regelmäßig, indem Sie durch ausgewiesene Bereiche gehen.

2. Zeitstempel-Aufzeichnung: Überprüfen Sie, ob die aufgezeichneten Aufnahmen korrekte Zeitstempel haben. Dies ist für Ermittlungen und rechtliche Zwecke entscheidend. Falsche Zeitstempel weisen auf ein Synchronisationsproblem hin, das umgehend korrigiert werden muss.

3. Speicherkapazität: Überwachen Sie den verfügbaren Speicherplatz auf Ihrem Aufnahmegerät (Festplatte, Cloud-Speicher, SD-Karte). Viele Systeme verfügen über Warnmeldungen bei niedrigem Speicherplatz; stellen Sie sicher, dass diese aktiviert sind und Sie zeitnah reagieren. Berechnen Sie Ihren Speicherbedarf anhand der Anzahl der Kameras, der Auflösung, der Bildrate und der Aufbewahrungsdauer.

4. Integrität der Dateien: Überprüfen Sie regelmäßig, ob die Aufnahmen vollständig und nicht beschädigt sind. Überprüfen Sie gelegentlich ältere Aufnahmen, um die Videoqualität und -integrität zu bestätigen.

5. Cloud-Speicher vs. Lokale Speicherung: Wenn Sie Cloud-Speicher nutzen, stellen Sie bitte sicher, dass Ihre Internetverbindung stabil ist und die Aufnahmen erfolgreich hochgeladen werden. Bei lokaler Speicherung sind regelmäßige Festplatten-Gesundheitsprüfungen erforderlich (siehe Wartung & Fehlerbehebung). Es empfiehlt sich, beides für Redundanz zu nutzen.

6. Aufbewahrungsrichtlinien: Legen Sie eine klare Aufbewahrungsrichtlinie fest und halten Sie diese ein - wie lange Aufzeichnungen aufbewahrt werden, bevor sie überschrieben oder gelöscht werden. Stellen Sie sicher, dass diese den gesetzlichen Anforderungen und Ihren spezifischen Bedürfnissen entspricht.

Schritt 4: Netzwerkverbindung und Fernzugriff

Ihre Überwachungskameras sind erst dann wirklich wertvoll, wenn Sie zuverlässig auf ihre Aufnahmen und Live-Bilder zugreifen können. Dieser Abschnitt befasst sich mit der Gewährleistung der Netzwerkstabilität und der Integrität Ihrer Fernzugriffsfunktionen.

Erste Prüfung: Beginnen Sie damit, zu überprüfen, ob jede Kamera innerhalb der Verwaltungsoberfläche Ihres Systems den Status verbunden anzeigt. Ein Symbol für eine fehlenden Verbindung oder eine Fehlermeldung weist auf ein Problem hin, das sofortige Aufmerksamkeit erfordert.

Ping-Test: Führen Sie einen einfachen Ping-Test von einem Computer in Ihrem Netzwerk zu jeder IP-Adresse der Kamera durch. Ein erfolgreicher Ping bestätigt die grundlegende Netzwerkkommunikation. Wenn der Ping fehlschlägt, beheben Sie Probleme an Ihrer Netzwerkinfrastruktur - überprüfen Sie Kabel, Router und Switches.

Fernzugriffstest: Wenn Sie Fernzugriff nutzen (über mobile App oder Webportal), melden Sie sich von einem externen Netzwerk an (z. B. über mobile Daten) und überprüfen Sie, ob Sie Live-Streams sehen und auf aufgezeichnetes Material zugreifen können. Achten Sie auf die Latenz (Verzögerung) - eine übermäßige Verzögerung kann die Live-Ansicht unpraktisch machen.

Sicherheitsaspekte: Bei der Überprüfung der Fernzugriffsmöglichkeiten stellen Sie sicher, dass Ihre Verbindung sicher ist. Verwenden Sie starke Passwörter und aktivieren Sie, wann immer möglich, die Zwei-Faktor-Authentifizierung (2FA). Überprüfen Sie regelmäßig die Benutzerzugriffsrechte und entziehen Sie den Zugang für ausscheidende Mitarbeiter. Wenn Sie eine Cloud-basierte Lösung verwenden, stellen Sie sicher, dass Ihre Daten sowohl bei der Übertragung als auch im Ruhezustand verschlüsselt sind. Aktualisieren Sie abschließend regelmäßig die Firmware Ihres Routers, um Sicherheitslücken zu schließen.

Schritt 5: Überprüfung von Vorfällen und Dokumentation der Reaktion

Wenn ein Alarm ausgelöst wird oder ungewöhnliche Aktivitäten festgestellt werden, sind eine gründliche Überprüfung und eine präzise Dokumentation unerlässlich. Bestrafen Sie das Ereignis nicht einfach; betrachten Sie jeden Vorfall als Lernmöglichkeit und als Chance, Ihre Sicherheitspraktiken zu verbessern. Folgendes sollte in Ihrer Dokumentation zur Ereignisüberprüfung enthalten sein:

- Datum und Uhrzeit des Vorfalls: Unverzichtbar für die Erstellung eines Zeitplans.

- Beteiligte Kamera(s): Identifizieren Sie die spezifischen Kameras, die das Ereignis aufgezeichnet haben.

- Detaillierte Ereignisbeschreibung: Was ist geschehen? Bitte so detailliert wie möglich sein. Nennen Sie Einzelheiten zu beteiligten Personen, Fahrzeugbeschreibungen oder Umgebungsfaktoren.

- Erste Reaktionsmaßnahmen: Wer hat reagiert? Welche unmittelbaren Maßnahmen wurden ergriffen (z. B. Benachrichtigung der Behörden, Information des Personals)?

- Befunde der Bildmaterialprüfung: Fassen Sie die wichtigsten Beobachtungen aus der Überprüfung des Videomaterials zusammen. Hat der Vorfall eine Bedrohung bestätigt oder war es eine Fehlalarmierung?

- Ursachenanalyse (falls zutreffend): Warum ereignete sich der Vorfall? War er auf einen Systemfehler, menschliches Versagen oder eine tatsächliche Bedrohung zurückzuführen?

- Ergriffene Maßnahmen: Welche Maßnahmen wurden ergriffen, um ähnliche Vorfälle in Zukunft zu verhindern? Dazu könnten die Anpassung der Kameraperspektiven, die Verbesserung der Beleuchtung oder die erneute Schulung des Personals gehören.

- Nacheilmaßnahmen: Gibt es noch offene Punkte im Zusammenhang mit dem Vorfall (z. B. Reparaturen, Ermittlungen)? Verantwortlichkeiten und Fristen festlegen.

- Unterschrift/Initialen des Prüfers: Sorgt für Verantwortlichkeit und bestätigt den Überprüfungsprozess.

Eine genaue und umfassende Dokumentation von Vorfällen dient nicht nur dem Rechtsschutz, sondern ist ein wichtiger Bestandteil eines proaktiven und kontinuierlich verbesserten Sicherheitssystems.

Schritt 6: Wartung und Firmware-Updates

So wie ein Auto regelmäßige Wartung benötigt, erfordert auch Ihr Überwachungssystem eine proaktive Pflege, um eine optimale Leistung und Langlebigkeit zu gewährleisten. Das Vernachlässigen dieses wichtigen Schritts kann zu unerwarteten Ausfällen, verminderter Bildqualität und gefährdetem Schutz führen.

Hier ist, was Sie berücksichtigen müssen:

- Firmware-Updates: Diese sind unerlässlich für Sicherheitsupdates, Fehlerbehebungen und manchmal auch für die Ergänzung neuer Funktionen. Überprüfen Sie regelmäßig die Website des Herstellers Ihrer Kamera auf Aktualisierungen.ImmerBefolgen Sie während des Update-Prozesses sorgfältig die Anweisungen des Herstellers. Ein Abbruch eines Updates kann Ihre Kamera unbrauchbar machen. Planen Sie diese Updates außerhalb der Stoßzeiten, um Unterbrechungen zu minimieren.

- Software-Updates (NVR/DVR/Management-Software): Ähnlich wie bei Firmware sollten Sie auch die Software Ihrer Aufnahmegeräte und Management-Plattformen aktuell halten. Diese Updates beheben oft Sicherheitslücken und verbessern die allgemeine Systemstabilität.

- Reinigung: Staub und Schmutz können die Bildqualität erheblich beeinträchtigen. Reinigen Sie die Objektive und Gehäuse der Kamera regelmäßig mit einem weichen, fusselfreien Tuch.

- Festplattenzustand (für lokale Aufnahmen): Überwachen Sie regelmäßig den Zustand Ihrer Aufnahmelaufwerke (SMART-Status). Ersetzen Sie Laufwerke, deren Lebensdauer sich dem Ende zuneigt.vorSie scheitern. Sichern Sie Ihr Filmmaterial außerdem regelmäßig.

- Elektrische Anlagenprüfungen: Überprüfen Sie die Kamerakabel und -anschlüsse visuell auf Beschädigungen, Korrosion oder lockere Verbindungen. Ziehen Sie sie gegebenenfalls fest oder ersetzen Sie sie.

- Stromversorgung prüfen: Stellen Sie sicher, dass Ihre Netzteile ordnungsgemäß funktionieren und im Laufe der Zeit nicht abgenutzt wurden. Ersetzen Sie defekte Netzteile umgehend.

Führen Sie sorgfältige Aufzeichnungen über alle durchgeführten Wartungsarbeiten, einschließlich der Daten, durchgeführten Maßnahmen und aufgetretenen Probleme. Diese Dokumentation wird bei der Fehlerbehebung zukünftiger Probleme von unschätzbarem Wert sein und die fortgesetzte Zuverlässigkeit Ihres Überwachungssystems gewährleisten.

Schritt 7: Audioüberwachung (falls zutreffend) & Rechtliche Aspekte

Audioüberwachung kann die Sicherheit erheblich verbessern, stellt aber ein rechtliches Minenfeld dar. Bevor Sie Audioaufnahmen aktivieren, recherchieren und verstehen Sie gründlich die Gesetze in Ihrer Gerichtsbarkeit. Viele Bundesstaaten und Länder haben strenge Vorschriften bezüglich Einwilligung und Benachrichtigung. An einigen Orten ist das Aufzeichnen von Gesprächen ohne die Zustimmung aller Beteiligten illegal und kann zu erheblichen Strafen führen.

Selbst wenn eine Audioaufnahme zulässig ist, wird dringend empfohlen, gut sichtbare Schilder anzubringen, die darauf hinweisen, dass Gespräche aufgezeichnet werden. Diese Transparenz hilft, rechtliche Auseinandersetzungen zu vermeiden und das Vertrauen von Personen zu gewinnen, die möglicherweise auf den Aufnahmen zu hören sind. Überprüfen Sie Ihre Audioüberwachungspraktiken regelmäßig, um die fortlaufende Einhaltung der sich entwickelnden Rechtsrahmen sicherzustellen. Ziehen Sie in Erwägung, einen Rechtsanwalt zu konsultieren, um spezifische Anforderungen, die auf Ihre Situation zutreffen, zu klären und potenzielle Haftungsrisiken zu vermeiden.

Schritt 8: Behebung häufiger Probleme

Selbst bei sorgfältiger Überwachung sind gelegentliche Probleme unvermeidlich. Hier ist eine kurze Anleitung zur Behebung einiger häufiger Probleme mit Überwachungssystemen:

Kamera offline/Kein Signal:

- Strom prüfen: Empfängt die Kamera Strom? Überprüfen Sie Steckdosen und unterbrechungsfreie Stromversorgungen.

- Netzwerkverbindung: Bitte bestätigen Sie, dass die Kamera mit Ihrem Netzwerk verbunden ist. Überprüfen Sie die Verkabelung und den Router-Status.

- IP-Adresskonflikte: Stellen Sie sicher, dass die Kamera eine eindeutige IP-Adresse hat.

- Firmware-Kompatibilität: Stellen Sie sicher, dass die Firmware der Kamera mit Ihrer Netzwerkausrüstung kompatibel ist.

2. Schlechte Bildqualität:

- Linsenreinigung: Reinigen Sie die Kameralinse vorsichtig mit einem Mikrofasertuch.

- Beleuchtungsverhältnisse: Passen Sie die Kameraposition an oder fügen Sie zusätzliches Licht hinzu.

- Auflösungseinstellungen: Überprüfen Sie, ob die Auflösungseinstellungen der Kamera für die Umgebung geeignet sind.

- Umweltfaktoren: Regen, Nebel oder Schnee können die Bildqualität beeinträchtigen. Bitte ergreifen Sie Maßnahmen zum Schutz vor Witterungseinflüssen.

4. Bewegungserkennung funktioniert nicht:

- Empfindlichkeitseinstellung: Optimieren Sie die Empfindlichkeit der Bewegungserkennung, um Fehlalarme zu vermeiden und eine zuverlässige Erkennung zu gewährleisten.

- Zonenkonfiguration: Überprüfen und passen Sie die Bewegungserkennungszonen an, um den gewünschten Bereich abzudecken.

- Hindernisse: Überprüfen Sie, ob Hindernisse den Kamerablick versperren.

- Kamerawinkel: Stellen Sie sicher, dass die Kamera eine freie Sichtlinie auf den überwachten Bereich hat.

4. Probleme bei der Aufnahme:

- Festplattenspeicher: Überprüfen Sie, ob genügend Speicherplatz auf der Festplatte für Aufnahmen vorhanden ist.

- Aufnahmeplan: Überprüfen Sie noch einmal den Aufnahmeplan, um sicherzustellen, dass er korrekt konfiguriert ist.

- Datei-Systemfehler: Führen Sie eine Dateisystemprüfung auf dem Aufnahmegerät durch.

- Softwarefehler: Starten Sie die Aufnahmesoftware oder das Gerät neu.

Wenn diese grundlegenden Problembehandlungsschritte das Problem nicht beheben, konsultieren Sie bitte die Bedienungsanleitung Ihres Kamerasystems oder wenden Sie sich an den technischen Support für Unterstützung.

Schritt 9: Sicherheitsüberwachung und Schutz der Perimeter

Regelmäßige Streifen, selbst wenn sie kurz sind, sind eine wichtige Ergänzung zu Ihrem Kamerasystem. Sie bieten ein menschliches Element - jemanden, der aktiv die Effektivität des Systems beobachtet und überprüft und Probleme identifiziert, die Kameras möglicherweise übersehen. Es geht nicht nur darum, herumzulaufen; es geht umbeobachtendBitte gib mir den zu übersetzenden englischen Text.

Hier ist, worauf Sie bei Ihren Patrouillen achten sollen:

- Physische ManipulationÜberprüfen Sie die Kameragehäuse, Verkabelung und Befestigungsmaterialien auf Anzeichen von gewaltsamem Eindringen oder Beschädigungen. Achten Sie auf alles, was ungewöhnlich erscheint.

- Vegetationsüberwucherung: Stellen Sie sicher, dass Vegetation die Kameraansichten nicht behindert oder Hindernisse schafft. Beschneiden Sie alle überhängenden Äste oder Büsche.

- Beleuchtungsprobleme: Überprüfen Sie, ob die Außenbeleuchtung ordnungsgemäß funktioniert und eine ausreichende Ausleuchtung der Kameras gewährleistet. Ersetzen Sie defekte Glühbirnen umgehend.

- Tor- und Zugangssicherheit: Überprüfen Sie Zäune, Tore und Zugangspunkte auf Anzeichen von gewaltsamem Eindringen oder Beeinträchtigung.

- Ungewöhnliche Aktivität: Beachten Sie verdächtige Personen oder Fahrzeuge in der Umgebung. Melden Sie alles Besorgniserregende den zuständigen Behörden.

- Toter-Winkel-Überprüfung: Gehen Sie regelmäßig Bereiche ab, die möglicherweise als blinde Flecken Ihrer Kameraüberwachung gelten könnten, selbst wenn Sie diese im Allgemeinen für sicher halten.

Notieren Sie während Ihrer Streifendienste in Ihrem Protokoll alle Feststellungen, einschließlich Datum, Uhrzeit und einer kurzen Beschreibung der Beobachtung.

Schritt 10: Protokolleinträge überprüfen und Trends identifizieren

Die regelmäßige Überprüfung des Überwachungsprotokolls Ihres Sicherheitssystem ist nicht nur eine Formsache, sondern dient dazu, wertvolle Erkenntnisse zu gewinnen und potenzielle Schwachstellen proaktiv zu beheben. Planen Sie feste Überprüfungszeiträume - wöchentlich, zweiwöchentlich oder monatlich, je nach Ihrem Risikoprofil und der Komplexität des Systems. Scannen Sie die Einträge nicht einfach;analysierenSie. Achten Sie auf Muster: Treten bei bestimmten Kameras wiederkehrende Probleme auf? Nehmen Fehlalarme zu? Überschreiten die Reaktionszeiten für Vorfälle regelmäßig die festgelegten Richtwerte?

Diese Trends können auf zugrunde liegende Probleme hindeuten, von fehlerhafter Hardware über fehlerhafte Konfigurationen bis hin zu einer Veränderung der Bedrohungslage. Beispielsweise kann ein plötzlicher Anstieg der Bewegungserfassungsereignisse auf ein nahegelegenes Bauprojekt oder eine erhöhte Tieraktivität hinweisen. Wiederholte Stromausfälle, die eine bestimmte Kamera betreffen, könnten einen defekten Steckkontakt oder eine überlastete Stromkreis aufzeigen. Dokumentieren Sie Ihre Feststellungen und alle ergriffenen Korrekturmaßnahmen, um eine Historie der Leistung und Wartungsarbeiten Ihres Systems zu erstellen. Diese Dokumentation wird für die zukünftige Problembehebung von unschätzbarem Wert sein und im Falle eines Vorfalls Ihre Sorgfaltspflicht unter Beweis stellen.

Schritt 11: Schulung und Verantwortlichkeit des Sicherheitspersonals

Ihre Videoüberwachungssystem ist nur so effektiv wie die Personen, die für die Überwachung verantwortlich sind. Investitionen in umfassende Schulungen für Ihr Sicherheitspersonal sind entscheidend, um sicherzustellen, dass es Kamerabilder korrekt interpretieren, effektiv auf Vorfälle reagieren und die allgemeine Funktionsfähigkeit des Systems gewährleisten kann.

Diese Schulung sollte kein einmaliges Ereignis sein. Sie sollte Folgendes beinhalten:

- Systemeinführung: Detaillierte Anleitung zu den Funktionen, der Benutzeroberfläche und den Berichtsmöglichkeiten des Kamerasystems.

- Vorfallserkennung: Spezifische Schulungen zur Identifizierung potenzieller Bedrohungen und ungewöhnlicher Aktivitäten, einschließlich des Erkennens von Mustern und des Verständnisses des Kontexts.

- Antwortverfahren: Klare Verfahren zur Reaktion auf verschiedene Arten von Alarmen und Vorfällen, einschließlich Eskalationsverfahren und Kommunikationsprotokolle.

- Dokumentation & Berichterstattung: Besonderes Augenmerk auf die Bedeutung sorgfältiger Protokolleinträge, präziser Berichterstattung und der Einhaltung von Standardarbeitsanweisungen.

- Regelmäßige Auffrischungskurse: Regelmäßige Schulungsaktualisierungen zur Wissensfestigung, zur Berücksichtigung von Systemänderungen und zur Einbeziehung von aus vergangenen Vorfällen gewonnenen Erkenntnissen.

Verantwortlichkeit ist ebenso wichtig. Deutlich definierte Rollen und Verantwortlichkeiten sollten dokumentiert und die Leistung regelmäßig überprüft werden. Es ist entscheidend, festzuhalten, wer während bestimmter Überwachungszeiträume im Dienst ist und die Einhaltung der Checklisten-Vervollständigung sicherzustellen. Überprüfen Sie regelmäßig die Protokolleinträge und geben Sie konstruktives Feedback, um die Leistung zu verbessern und einen hohen Standard der Wachsamkeit aufrechtzuerhalten. Dieser proaktive Ansatz steigert nicht nur die Sicherheitseffektivität, sondern fördert auch eine Kultur der Verantwortung und kontinuierlichen Verbesserung innerhalb Ihres Sicherheitsteams.

Schritt 12: Anpassen Ihrer Checkliste für optimale Ergebnisse

Keine zwei Sicherheitssysteme sind exakt gleich. Deshalb benötigt eine generische Checkliste, auch wenn sie als Ausgangspunkt hilfreich ist, eine Anpassung, um wirklich optimale Ergebnisse zu erzielen. Berücksichtigen Sie Ihre einzigartige Umgebung, die spezifischen Schwachstellen, die Sie mindern möchten, sowie die Expertise Ihrer Überwachungspersonal.

Führen Sie zunächst eine Liste aller Ihrer Kameras und zugehöriger Hardware - DVRs, NVRs, Netzteile, Netzwerkgeräte - an, wobei Sie deren Standorte und Verwendungszwecke dokumentieren. Beurteilen Sie anschließend jedes einzelne Element kritisch. Decken einige Kameras risikoreichere Bereiche ab, die häufigere Kontrollen erfordern? Hat eine bestimmte Kamera eine Historie von Leistungsproblemen? Müssen möglicherweise bestimmte Kamerawinkel aufgrund saisonaler Veränderungen regelmäßig angepasst werden?

Scheuen Sie sich nicht, die Standard-Checkliste zu ergänzen oder zu kürzen. Wenn Sie als Hauseigentümer ein einfaches System haben, können Sie detaillierte Schritte zur Fehlerbehebung weglassen. Umgekehrt kann ein Unternehmen mit ausgefeilten Analysen Prüfungen zur Algorithmusgenauigkeit und Datenintegrität hinzufügen. Überprüfen und verfeinern Sie Ihre Checkliste regelmäßig anhand Ihrer Erfahrungen und sich entwickelnder Sicherheitsbedürfnisse. Es ist ein lebendiges Dokument, kein statisches!

Ressourcen & Links

- Lorex Technology : Lorex is a well-known provider of security camera systems, offering comprehensive solutions and resources, including articles on system setup and maintenance. Good for understanding system components and potential features to check on in your logs.

- Ring : Ring (Amazon) provides popular security cameras and doorbells. Their help center and community forums offer insights into common camera monitoring challenges and troubleshooting tips - applicable even if you don't use Ring specifically.

- Google Nest Security : Google Nest offers integrated security systems. Their support documentation and online community can provide valuable information regarding camera health, network connectivity, and best practices for security monitoring - useful for understanding log considerations.

- Arlington Heights Security : Arlington Heights Security offers professional security system integration and monitoring. Their website provides resources and blog posts about security best practices, covering areas like perimeter integrity and incident response, providing practical context for checklist items.

- Security Sales & Integration : This website caters to security professionals, offering industry news, product reviews, and technical articles. It can provide insights into advanced security camera features and potential threats to consider when reviewing logs.

- Security Industry Association (SIA) : The SIA is a leading organization for the security industry. They provide educational resources, standards, and certifications. Their website offers insights into best practices and regulatory compliance related to security camera monitoring.

- National Cyber Security Initiative (NCSI) : NCSI provides cybersecurity training and resources. Useful for understanding potential cyber threats that could affect your security camera system and the importance of monitoring network connectivity and firmware updates.

- SANS Institute : The SANS Institute is a respected provider of cybersecurity training and certifications. While geared towards professionals, their resources can offer context on the importance of secure remote access and incident response documentation.

- National Institute of Standards and Technology (NIST) : NIST develops standards and guidelines for information security. Their publications provide a foundation for understanding secure configurations and data protection - relevant to areas like storage management and legal considerations.

- Electronic Frontier Foundation (EFF) : The EFF is a non-profit organization that advocates for digital rights. Their resources are important for understanding legal considerations related to audio monitoring and privacy.

- Privacy Rights Clearinghouse : This organization provides information and resources on privacy issues, including legal considerations related to security camera systems and data storage. Helpful for step 7 and ensuring compliance.

- Cybersecurity and Infrastructure Security Agency (CISA) : CISA provides resources and guidance on cybersecurity threats and best practices. Good for information about securing your system and recognizing potential vulnerabilities, especially relevant to firmware updates and network connectivity.

Häufig gestellte Fragen

Was ist ein Überwachungsprotokoll für Überwachungskameras und warum benötige ich eines?

Ein Protokoll der Sicherheitskameraüberwachung ist eine Aufzeichnung der während der Überwachung Ihrer Sicherheitskameras beobachteten Aktivitäten. Es ist wichtig für die Verantwortlichkeit, die Meldung von Vorfällen, den rechtlichen Schutz und die Sicherstellung konsistenter Überwachungsprozesse. Es beweist die gebotene Sorgfalt bei der Aufrechterhaltung der Sicherheit.

Welche Informationen sollten in einem Protokoll der Überwachung durch Überwachungskameras enthalten sein?

Die Vorlage enthält Datum, Uhrzeit, Namen des Überwachungsbeamten, Kamerainstallations-ID, spezifische Beobachtungen (z. B. Person betritt den Bereich, Fahrzeug parkt), ergriffene Maßnahmen (z. B. Behörden benachrichtigt, Vorfall dokumentiert) und alle erforderlichen Folgemaßnahmen. Sie ist an Ihre individuellen Bedürfnisse anpassbar.

Ist diese Vorlage für alle Arten von Überwachungssystemen geeignet (z. B. für private Haushalte, Gewerbe)?

Ja, die Vorlage ist vielseitig gestaltet. Auch wenn die Details der Beobachtungen und ergriffenen Maßnahmen je nach Umgebung (privat vs. gewerblich) variieren können, bleibt die Grundstruktur für alle Sicherheitskamera-Überwachungsszenarien anwendbar. Passen Sie die Kategorien entsprechend an.

Wie oft sollte ich das Überwachungsprotokoll der Sicherheitskamera aktualisieren?

Idealerweise sollten Sie das Protokoll in Echtzeit oder so bald wie vernünftigerweise möglich nach jeder Beobachtung aktualisieren. Konsistente und zeitnahe Einträge sind entscheidend für eine genaue Dokumentation.

Welchen Zweck hat der Abschnitt Ergriffene Maßnahmen im Protokoll?

Dieser Abschnitt dokumentiert die Schritte, die Sie als Reaktion auf eine Feststellung unternehmen. Es ist entscheidend, um verantwortungsbewusstes Handeln zu demonstrieren und einen Kontext für alle Vorfälle zu liefern. Es zeigt, dass Sie angemessen reagiert haben.

Kann ich den Bereich 'Kamera-ID' so anpassen, dass er meinen Kameranamenkonventionen entspricht?

Aber sicher! Das Feld 'Camera ID' ist ein Platzhalter. Sie können es anpassen, um es an Ihr Kamerabennennungssystem anzupassen, was die Identifizierung der jeweiligen Kamera bei einer Beobachtung erleichtert.

Wie lange sollte ich Überwachungsprotokolle von Überwachungskameras aufbewahren?

Die empfohlene Aufbewahrungsfrist richtet sich nach den gesetzlichen Bestimmungen und den Unternehmensrichtlinien. Im Allgemeinen ist es ratsam, Protokolle für mindestens ein Jahr aufzubewahren. Wenden Sie sich für eine spezifische Beratung an einen Rechtsanwalt.

Was passiert, wenn ich einen Eintrag im Protokoll übersehe?

Fehlende Einträge können die Integrität Ihrer Aufzeichnungen gefährden. Sollte eine Lücke entstehen, vermerken Sie die Auslassung und versuchen Sie, die fehlenden Details so genau wie möglich zu rekonstruieren, wobei Sie auf mögliche Ungenauigkeiten hinzuweisen haben.

Gibt es eine digitale Version dieser Checklistenvorlage?

Der Artikel bietet eine herunterladbare Vorlage, die für die Verwendung in Tabellenkalkulationsprogrammen (wie Excel oder Google Sheets) zur digitalen Dokumentation angepasst werden kann. Dies ermöglicht eine einfachere Sortierung, Suche und Datenanalyse.

Kann dieses Protokoll mir helfen, Muster oder Trends bei Sicherheitsbedenken zu erkennen?

Ja! Regelmäßige Überprüfung der Protokolleinträge ermöglicht es Ihnen, wiederkehrende Vorfälle zu erkennen, Schwachstellen zu identifizieren und Ihre Sicherheitsmaßnahmen insgesamt zu verbessern. Datenanalyse kann Bereiche aufdecken, die zusätzliche Aufmerksamkeit benötigen.

War dieser Artikel hilfreich?

Demonstration der Managementlösung für das Gastgewerbe

Der Betrieb eines Hotels, Restaurants oder eines anderen Unternehmens im Gastgewerbe ist anspruchsvoll. ChecklistGuro's Work OS Plattform vereinfacht das Management, von Reservierungen und Gästeservice bis hin zu Bestandsverwaltung und Personalplanung. Steigern Sie die Effizienz, verbessern Sie das Gästeerlebnis und steigern Sie die Rentabilität! Sehen Sie, wie ChecklistGuro Ihre Geschäftsprozesse im Gastgewerbe verändern kann.

Verwandte Artikel

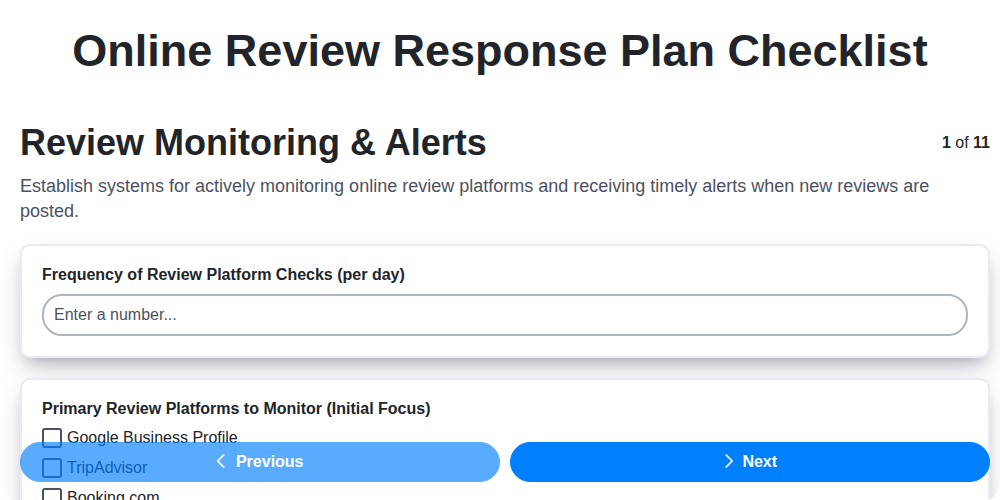

Ihr Plan für die Reaktion auf Online-Bewertungen: Eine Checklisten-Vorlage für den Erfolg

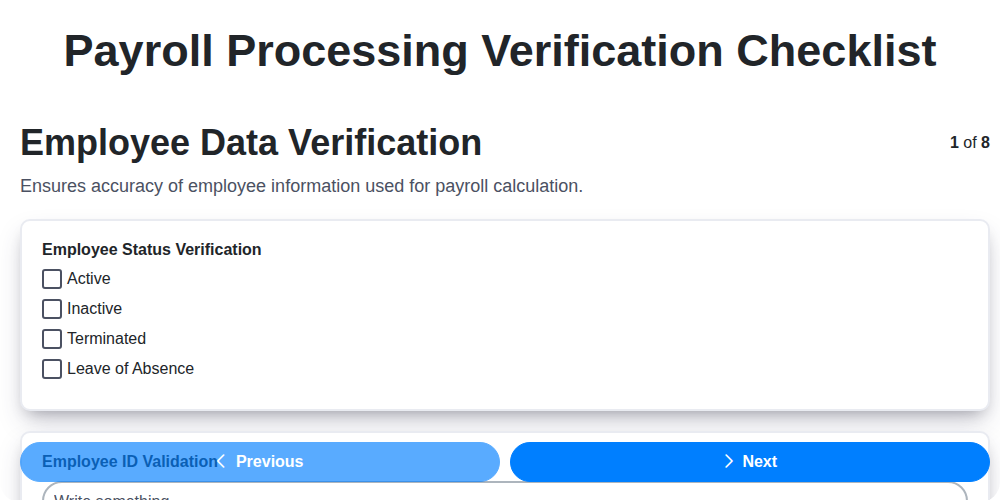

Gehaltsabrechnungs-Überprüfungs-Checklisten-Vorlage: Ihr Leitfaden zur Genauigkeit

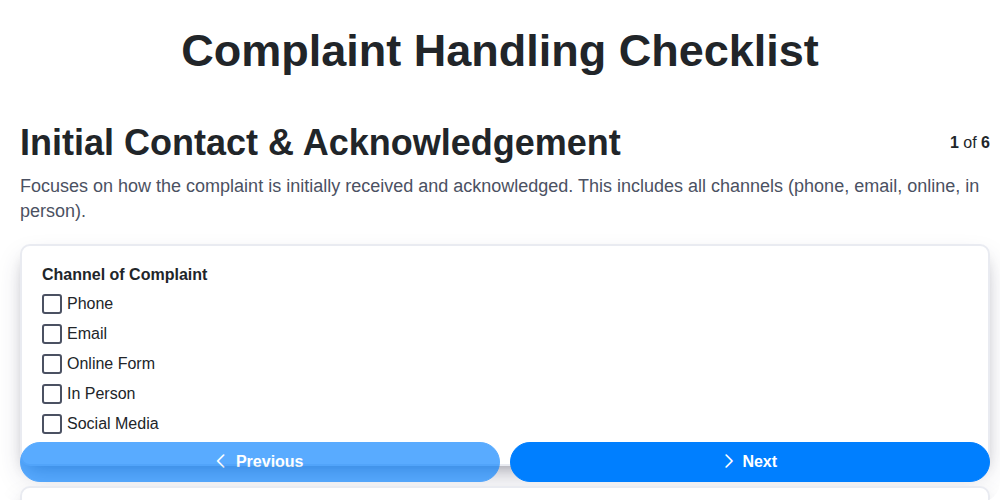

Beschwerdebearbeitungs-Checkliste: Probleme lösen & Kunden behalten

Notfall-Evakuierungsübung: Ihre Checklisten-Vorlagen-Leitfaden

Incident Response meistern: Ihre kostenlose Checklisten-Vorlage für Protokollierungsprozesse

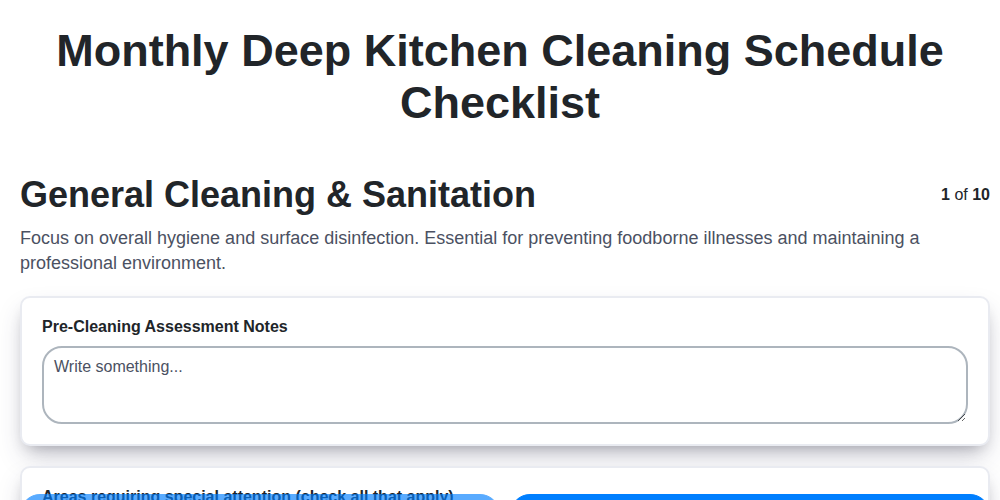

Erobern Sie Ihre Küche: Eine monatliche Checkliste für die Tiefenreinigung

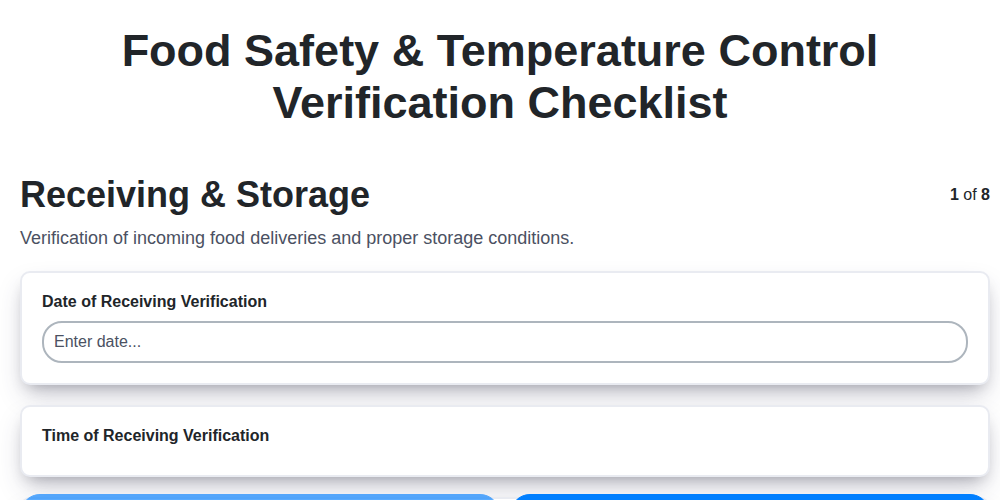

Lebensmittelsicherheit meistern: Ihre kostenlose Vorlage für die Temperaturkontrolle

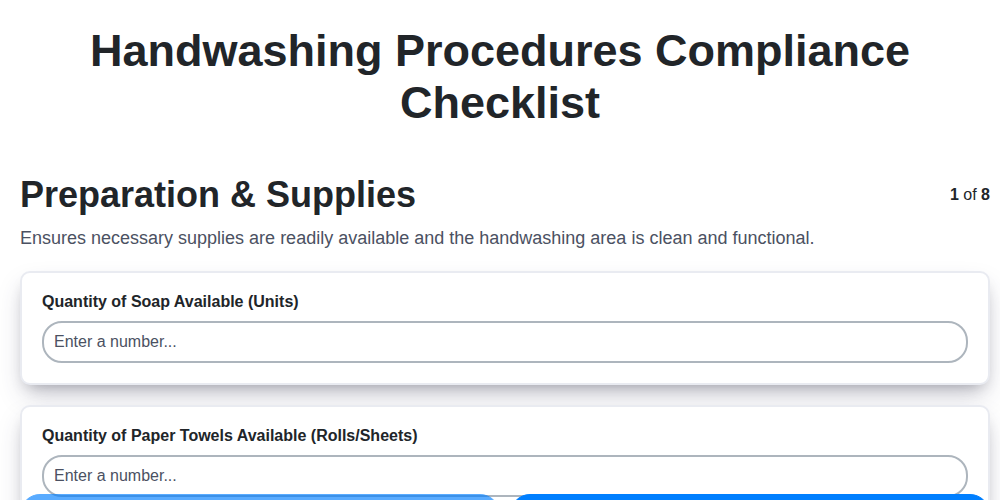

Händ衛生 beherrscht: Ihre Vorlage für die Compliance-Checkliste

Gemeinsam schaffen wir das

Benötigen Sie Hilfe bei Checklisten?

Haben Sie eine Frage? Wir helfen Ihnen gerne. Bitte senden Sie uns Ihre Anfrage, und wir werden Ihnen umgehend antworten.