Checkliste für tägliche Sicherheitsrundgänge: Ihr Leitfaden für ein sichereres Unternehmen

Veröffentlicht: 08/24/2025 Aktualisiert: 04/20/2026

Inhaltsverzeichnis

- Warum ein täglicher Sicherheitsrundgang unerlässlich ist

- Die Sicherheitsrisiken Ihres Unternehmens verstehen

- Die Kernkomponenten einer täglichen Sicherheitskontrollliste

- Perimeter-Sicherheit: Die erste Verteidigungslinie

- Sicherung von Zugangspunkten: Türen, Fenster und Tore

- Inspektion des Parkplatzes und Laderampe

- Interne Überwachung: Verkaufsfläche und Back Office

- Sicherheitskontrollen in Sanitäranlagen und Pausenräumen

- Überprüfung des Notfallausrüstungsgegenstandes und Sicherheitsprotokolls

- Funktionalität von Überwachungskameras (CCTV) und Alarmanlagen

- Störfallmeldung: Dokumentation und Nachverfolgung

- Ihre Checkliste anpassen: Maßgeschneidert für Ihr Unternehmen

- Durchführung und Aufrechterhaltung Ihrer täglichen Streifendurchführung

- Ressourcen & Links

Kurz gesagt: Überfordert von Sicherheitsfragen? Diese Checkliste gibt Ihnen einen einfachen, schrittweisen Leitfaden, um Ihr Unternehmen proaktiv zu schützen. Sie behandelt alles von der Überprüfung des Umfangs bis hin zu Alarmsystemen und hilft Ihnen, Schwachstellen zu identifizieren und eine sicherere Umgebung zu schaffen - ohne dass Sicherheitsfachwissen erforderlich ist!

Warum ein täglicher Sicherheitsrundgang unerlässlich ist

Ein reaktiver Sicherheitsansatz - Umgang mit Vorfällennachsie treten auf - ist kostspielig, störend und offen gesagt, in der heutigen Umgebung inakzeptabel. Tägliche Sicherheitsrundgänge lenken den Fokus aufPräventionStellen Sie sich den Unterschied vor, zwischen der Reaktion auf einen Einbruch und dem aktiven Abschreckung potenzieller Einbrecher, indem man einfach sichtbar und wachsam ist.

Über die Kriminalprävention hinaus ermöglicht ein regelmäßiger Patrouillenablauf die frühzeitige Identifizierung potenzieller Schwachstellen. Ein scheinbar geringfügiges Problem - ein lose zugenähtes Zaunsegment, ein flackerndes Licht, ein verstopfter Fluchtausgang - kann, wenn es unbeachtet bleibt, schnell zu einer erheblichen Sicherheitslücke werden. Regelmäßige Patrouillen erkennen solche Probleme frühzeitig, ermöglichen schnelle Reparaturen und minimieren das Risiko.

Darüber hinaus sorgen regelmäßige Patrouillen für eine sichtbare Zusicherung für Mitarbeiter und Kunden und fördern ein Gefühl von Sicherheit und Wohlbefinden. Dies trägt zu einem positiven Arbeitsumfeld bei und kann sogar Ihren Markenruf als Unternehmen stärken, das Sicherheit und Schutz priorisiert. Es ist eine Investition in die Seelenruhe aller Beteiligten.

Die Sicherheitsrisiken Ihres Unternehmens verstehen

Jedes Unternehmen, unabhängig von seiner Größe oder Branche, sieht sich einem Spektrum von Sicherheitsrisiken gegenüber. Dabei handelt es sich nicht immer um dramatische Raubüberfälle oder Cyberangriffe; oft äußern sie sich in subtileren Schwachstellen, die sich mit der Zeit ansammeln. Die Erkenntnis dieser Risiken ist der erste und wohl entscheidendste Schritt bei der Erstellung eines robusten Sicherheitskonzepts.

Lassen Sie uns die gängigen Risikokategorien aufschlüsseln:

1. Physische Sicherheitsrisiken: Dies bezieht sich auf Bedrohungen gegen Ihre physischen Räumlichkeiten und Vermögenswerte. Dies umfasst:

- Diebstahl und Vandalismus: Von kleinem Diebstahl von Waren bis hin zu vorsätzlicher Sachbeschädigung gehören diese zu den häufigen Problemen.

- Einbruchdiebstahl: Unbefugter Zutritt und Diebstahl aus Ihrem Geschäft.

- Gewalt am Arbeitsplatz: Interne oder externe Bedrohungen für die Arbeitssicherheit.

- Naturkatastrophen: Ereignisse wie Überschwemmungen, Brände oder Erdbeben können erhebliche Schäden und Störungen verursachen.

2. Cybersicherheitsrisiken: Mit der zunehmenden Abhängigkeit von digitalen Systemen sind Cybersicherheitsbedrohungen von größter Bedeutung. Dazu können gehören:

- Datenpannen: Unbefugter Zugriff auf sensible Kundendaten oder Unternehmensdaten.

- Malware & Viren: Schadsoftware, die den Betrieb stören und Informationen stehlen kann.

- Phishing-Angriffe: Täuschungsversuche, Mitarbeiter dazu zu verleiten, vertrauliche Daten preiszugeben.

- Ransomware: Eine Art von Malware, die Daten verschlüsselt und für deren Freigabe ein Lösegeld fordert.

3. Betriebsrisiken: Dies sind interne Schwachstellen, die die Sicherheit gefährden können. Beispiele hierfür sind:

- Insiderbedrohungen: Mitarbeiter oder Auftragnehmer, die die Sicherheit absichtlich oder versehentlich gefährden.

- Prozessfehler: Schwächen in internen Verfahren, die Möglichkeiten für Sicherheitslücken schaffen.

- Mangel an Schulung: Unzureichendes Bewusstsein der Mitarbeiter für Sicherheitsprotokolle.

4. Externe Risiken: Risiken, die von außerhalb der Organisation stammen.

- Lieferkettenanfälligkeiten: Sicherheitslücken bei Ihren Zulieferern oder Partnern.

- Geopolitische Instabilität: Ereignisse in anderen Ländern, die Ihre Geschäftstätigkeit beeinflussen.

Die Identifizierung und Priorisierung dieser Risiken ermöglicht es Ihnen, Ressourcen effektiv zuzuweisen und gezielte Sicherheitsmaßnahmen umzusetzen. Es ist ein kontinuierlicher Prozess, der regelmäßige Beurteilung und Anpassung an sich entwickelnde Bedrohungen erfordert.

Die Kernkomponenten einer täglichen Sicherheitskontrollliste

Lassen Sie uns die wesentlichen Schritte aufschlüsseln, denen Ihr Sicherheitsteam bei jedem Patrouille folgen sollte. Denken Sie daran, dass dies keine abschließende Liste ist und an Ihr spezifisches Anwesen und Ihre Risikobewertung angepasst werden muss. Auch die Häufigkeit der Kontrollen in jedem Bereich sollte von Ihrem Sicherheitsplan bestimmt werden.

Perimeterkontrolle: Ihre erste Verteidigungslinie

Dies ist mehr als nur das Übergehen der Grundstücksgrenze. Es geht darum, aktiv zu beobachten. Suchen Sie nach Anzeichen von Eindringen: beschädigte Zäune, gestörtes Landschaftsbild, weggeworfene Gegenstände oder ungewöhnliche Fußspuren. Achten Sie besonders auf Bereiche mit eingeschränkter Sicht oder potenziellen blinden Flecken. Vergessen Sie nicht, die Beleuchtung zu überprüfen - funktionierende Beleuchtung ist ein starker Abschreckungsgrund.

Zugangspunkte sichern: Türen und Fenster

Türen und Fenster sind Hauptziele. Überprüfen Sie, ob alle Außentüren auch während der Geschäftszeiten ordnungsgemäß abgeschlossen und verriegelt sind. Untersuchen Sie die Fenster auf jegliche Anzeichen von Beschädigungen - Kratzer, Hebelspuren oder zerbrochenes Glas -, die auf einen früheren Einbruchsversuch hindeuten könnten. Eine schnelle Sichtkontrolle kann Schwachstellen aufzeigen, die ein weniger aufmerksamer Betrachter übersehen könnte.

Sicherheitsüberwachung des Parkplatzes und des Laderampenbereichs:

Parkbereiche und Laderampen werden oft weniger genau überprüft als Haupteingänge, was sie anfällig macht. Achten Sie bei geparkten Fahrzeugen auf Anzeichen von Schäden oder Manipulationen. Seien Sie auf verdächtige Aktivitäten aufmerksam - herumsitzende Personen, unbefugte Fahrzeuge oder Anzeichen von Einbrüchen. Für Laderampen stellen Sie sicher, dass während der Anlieferung und des Versands die richtigen Sicherheitsvorkehrungen getroffen werden.

Interne Überprüfungen: Wachsamkeit aufrechterhalten

Obwohl die äußere Sicherheit entscheidend ist, ist die interne Wachsamkeit gleichermaßen wichtig. Verkaufsflächen sollten auf Ladendiebstahl und allgemeine Ordnung überprüft werden. Die Bereiche hinter den Kulissen erfordern besondere Aufmerksamkeit, um unbefugten Zutritt zu verhindern und die Bestandsverwaltung sicherzustellen. Vernachlässigen Sie nicht die Toiletten und Pausenräume; diese Bereiche können Ziele für Kleindiebstahl oder Missbrauch sein.

Katastoungerüstetheit: Ein proaktiver Ansatz

Überprüfen Sie regelmäßig Feuerlöscher (Druckmanometer prüfen), Erste-Hilfe-Kästen (Verbrauchsniveaus prüfen) und Notbeleuchtung, um die Funktionsfähigkeit sicherzustellen. Die freihalten von Evakuierungswegen und die Sicherstellung, dass Notausgänge frei zugänglich sind, sind entscheidend für die Sicherheit der Personen.

Dokumentation ist entscheidend: Meldung von Vorfällen

Jegliche ungewöhnliche Aktivität, verdächtige Personen oder Sicherheitsverletzungen müssen umgehend dokumentiert werden. Diese Dokumentation sollte Datum, Uhrzeit, Ort, Beschreibung des Vorfalls und ergriffene Maßnahmen enthalten. Eine sorgfältige Aufzeichnung liefert wertvolle Daten für die Trendanalyse, die Identifizierung von Schwachstellen und die kontinuierliche Verbesserung der Sicherheitsprotokolle.

Perimeter-Sicherheit: Die erste Verteidigungslinie

Das Umfeld Ihres Unternehmens ist die erste physische Barriere zwischen Ihren Vermögenswerten und potenziellen Bedrohungen. Die Vernachlässigung dieser kritischen Schicht setzt Ihren gesamten Betrieb einem Risiko aus. Eine robuste Perimeter-Sicherheitsstrategie geht über einen bloßen Zaun hinaus; es ist ein mehrschichtiger Ansatz, der sowohl physische als auch technologische Elemente einbezieht.

Überlegungen zu physischen Grenzen:

- Zäune & Mauern: Die Höhe, das Material und der Zustand Ihres Zauns oder Ihrer Mauern sind von größter Bedeutung. Ein Maschendrahtzaun kann gelegentliche Eindringlinge abschrecken, während eine Betonmauer ein deutlich höheres Schutzniveau bietet. Überprüfen Sie regelmäßig auf Schäden oder Durchbrüche.

- Landschaftsgestaltung: Durchdachtes Landschaftsdesign kann die Sicherheit erhöhen. Dornige Büsche oder strategisch platzierte Bäume können natürliche Barrieren bilden und mögliche Versteckmöglichkeiten verdecken. Umgekehrt kann dichte, überwachsende BepflanzungreduzierenSichtbarkeit, daher muss Ästhetik mit Sicherheitsbedürfnissen abgewogen werden.

- Beleuchtung: Eine ausreichende Umgebungsbeleuchtung ist absolut entscheidend, besonders in den Nachtstunden. Helles, gleichmäßiges Licht beseitigt Schatten und reduziert die Wahrscheinlichkeit unentdeckter Eindringlinge erheblich. Bewegungsmelder sind eine kosteneffiziente Option, aber stellen Sie sicher, dass sie keine Fehlalarme auslösen.

- Tore und Zugangspunkte: Der Zugang mit sicheren Toren und Zugangskontrollsystemen steuern. Sicherstellen, dass die Tore ordnungsgemäß gesichert und regelmäßig auf ihre Funktionsfähigkeit überprüft werden.

Technologische Perimeter-Verstärkung:

- Überwachungskameras: Strategisch platzierte Kameras dienen als sichtbare Abschreckung und liefern im Falle von Vorfällen wertvolle Beweise. Achten Sie darauf, dass die Kameras gut sichtbar sind und vor Vandalismus geschützt sind.

- Bewegungsmelder: Umrißsensoren können Bewegung erkennen und Alarme auslösen, wodurch Sicherheitspersonal vor möglichen Einbrüchen gewarnt wird.

- Intrusion Detection Systems: Fortschrittliche Systeme können verschiedene Perimeterbedrohungen erkennen, darunter Klettern, Graben und Durchschneiden.

Ein gut konzipierter und gepflegter Perimeter wirkt als starkes Abschreckungsmittel und bietet ein Frühwarnsystem für potenzielle Sicherheitsbedrohungen.

Sicherung von Zugangspunkten: Türen, Fenster und Tore

Eintrittspunkte sind die häufigsten Ziele für unbefugten Zugriff, weshalb deren Sicherheit von größter Bedeutung ist. Ein robuster Ansatz geht über das bloße Abschließen von Türen hinaus; er beinhaltet proaktive Inspektion und Wartung.

Türen: Regelmäßige Kontrollen sollten ein ordnungsgemäßes Verriegeln und die Ausrichtung bestätigen. Schwache Türrahmen lassen sich leicht eindrücken, daher sollten sie auf Schäden oder Anzeichen von Manipulation überprüft werden. Ziehen Sie in Betracht, Türen mit stärkeren Materialien zu verstärken oder eine Verstärkung der Türrahmen zu installieren, um den Widerstand zu erhöhen. Selbstschließmechanismen sollten einwandfrei funktionieren und Türspione sollten frei und ungehindert sein. Elektronische Zugangskontrollsysteme (Chipkarten, Schlüsselanhänger) erfordern regelmäßige Überprüfungen der Benutzerberechtigungen und eine umgehende Deaktivierung von verlorenen oder von ausgeschiedenen Mitarbeitern.

Windows: Fenster werden oft übersehen, aber ihre Anfälligkeit ist erheblich. Stellen Sie sicher, dass alle Fenster ordnungsgemäß verschlossen sind, und ziehen Sie in Betracht, Sicherheitsfolien anzubringen, um das Glas zu erschweren zu zerbrechen. Fenster im Erdgeschoss und leicht zugängliche Fenster erfordern besondere Aufmerksamkeit, möglicherweise einschließlich Sicherheitsgittern oder Alarmanlagen, die bei gewaltsamem Eindringen ausgelöst werden. Überprüfen Sie Fensterrahmen regelmäßig auf Risse oder Verschleiß, da diese ausgenutzt werden können.

Tore: Automatisierte Tore bieten Bequemlichkeit, aber ihre Sicherheit ist ebenso wichtig. Stellen Sie sicher, dass die Tor-Sensoren sauber und ordnungsgemäß funktionieren, um unbefugten Zutritt zu verhindern. Überprüfen Sie regelmäßig den Schließmechanismus des Tores und achten Sie auf Anzeichen von gewalttätigem Eindringen oder Manipulation. Physische Barrieren, wie Poller, können den Fahrzeugeinschluss in sensible Bereiche zusätzlich verhindern. Ziehen Sie in Betracht, Sicherheitsrundgänge speziell für Tore zu implementieren, besonders außerhalb der Stoßzeiten.

Inspektion des Parkplatzes und Laderampe

Ihr Parkplatz und der Ladebereich werden oft übersehen, stellen aber einen erheblichen Schwachpunkt dar. Sie sind zugänglich, oft schlecht beleuchtet und bieten Deckung für potenzielle Einbrecher. Hier sind die Punkte, auf die Ihr Sicherheitspatrouille achten muss:

- Fahrzeugpräsenz und -platzierung: Stellen Sie sicher, dass alle abgestellten Fahrzeuge autorisiert sind und korrekt geparkt werden, indem sie die gekennzeichneten Linien einhalten und Zufahrtswege nicht blockieren. Achten Sie auf ungewöhnliche Parkpositionen - ein Fahrzeug, das schräg oder ohne ersichtlichen Grund über einen längeren Zeitraum abgestellt ist, könnte auf verdächtige Aktivitäten hinweisen.

- Beleuchtungsfunktionalität: Ausreichende Beleuchtung ist Ihr erster Abschreckungsfaktor. Überprüfen Sie, ob alle Lichter funktionieren, insbesondere in schlecht beleuchteten Bereichen. Nicht funktionierende Lichter müssen umgehend gemeldet und repariert werden.

- Zeichen eines gewaltsamen Eindringens/Vandalismus: Überprüfen Sie die Fahrzeuge auf Anzeichen von Einbruchsversuchen oder Vandalismus. Kratzer, beschädigte Fenster oder Hebelspuren müssen dokumentiert werden.

- Verdächtige Aktivitäten: Seien Sie wachsam bei jeglichem Herumlungern, unautorisiertem Personal oder ungewöhnlichem Verhalten. Dies umfasst Personen, die auf und ab gehen, in Fahrzeuge spähen oder ihr Gesicht verbergen.

- Laderampe-Sicherheit: Für Unternehmen mit Laderampen stellen Sie sicher, dass Türen bei Nichtgebrauch ordnungsgemäß gesichert sind. Überprüfen Sie auf Anzeichen von Manipulation oder unbefugtem Zutritt. Überprüfen Sie bei Bedarf die Unversehrtheit der Siegel an Anhängern.

- Container & Müllbereiche: Stellen Sie sicher, dass die Container ordnungsgemäß gesichert sind und keine Schädlinge anziehen oder Versteckmöglichkeiten bieten. Überprüfen Sie auf Spuren von Wildernte oder unbefugtem Zutritt.

- Baugrundverhältnisse: Beachten Sie auffälligen Schutt oder Gegenstände, die auf illegale Aktivitäten hindeuten oder unaufgefordert Aufmerksamkeit erregen könnten.

Interne Überwachung: Verkaufsfläche und Back Office

Das Innere Ihres Geschäfts birgt eine einzigartige Reihe von Sicherheitsherausforderungen, die einen gezielten und detaillierten Streifendienst erfordern. Die Aufteilung Ihrer Innenkontrollen in Verkaufsfläche und Back-of-House ermöglicht eine gezielte Beachtung potenzieller Schwachstellen in jedem Bereich.

Sicherheit im Verkaufsraum: Kundenerlebnis und Schutz von Sachwerten

Im Verkaufsraum geht es nicht nur darum, den Umsatz zu maximieren; es geht darum, ein sicheres und angenehmes Umfeld für Ihre Kunden zu schaffen und gleichzeitig Ihre Ware zu schützen. Beobachten Sie während Ihrer Kontrollgänge nicht nur die visuelle Anziehungskraft der Auslagen. Achten Sie auf:

- Merchandising-Sicherheit: Sind hochwertige Gegenstände ordnungsgemäß gesichert (geschlossene Schränke, gesicherte Auslagen)? Überprüfen Sie auf Anzeichen von Manipulation an Sicherheitstags oder Verpackungen.

- Anzeigeintegrität: Sind die Auslagen ordentlich angeordnet und so, dass sie weder die Sicht für Kunden noch die für das Personal behindern? Unordentliche Auslagen können Gelegenheiten zum Verbergen schaffen.

- Kundenaktivität: Auch wenn Sie kein Polizeibeamter sind, seien Sie aufmerksam bei dem Verhalten der Kunden. Achten Sie auf Anzeichen verdächtiger Aktivitäten, wie zu langes Verweilen oder versteckte Gegenstände. Melden Sie alles Ungewöhnliche der Geschäftsleitung.

- Mitarbeiter-Bewusstsein: Kurz mit dem Verkaufspersonal interagieren, um ihr Bewusstsein für Sicherheitsprotokolle einzuschätzen und sie zu ermutigen, Bedenken zu äußern, die sie haben.

Back of House: Schutz von Vermögenswerten und Aufrechterhaltung der Kontrolle

Das hintere Betriebsgebäude - einschließlich Lagerräumen, Büros und Mitarbeiterbereichen - ist eine kritische Zone, die eine noch strengere Kontrolle erfordert. Hier werden oft Ihre wertvollsten Vermögenswerte gelagert. Priorisieren Sie diese Kontrollen:

- Zugangskontrolle: Überprüfen Sie, dass nur autorisiertes Personal Zugang zu eingeschränkten Bereichen hat. Kontrollieren Sie Türschlösser und Alarmanlagen.

- Inventursicherheit: Überwachen Sie Lagerbereiche auf Anzeichen unbefugten Betretens oder Inventurdifferenzen.

- Sicherheitsvorrichtungen der Ausrüstung: Sichere empfindliche Geräte (Computer, Kassensysteme) und stelle sicher, dass sie nicht unbeaufsichtigt bleiben.

- Abfallwirtschaft: Sichern Sie Mülleimer, um das Durchsuchen und Stehlen von weggeworfenen Gegenständen zu verhindern.

- Mitarbeiterbereiche: Überwachen Sie kurz die Pausenräume und Toiletten der Mitarbeiter, um sicherzustellen, dass sie sauber, ordentlich und sicher sind. Melden Sie alle Bedenken der Personalabteilung oder der Geschäftsleitung.

Sicherheitskontrollen in Sanitäranlagen und Pausenräumen

Diese oft übersehenen Bereiche stellen einzigartige Sicherheitsherausforderungen dar. Toiletten und Pausenräume, obwohl sie dem Komfort und der Bequemlichkeit der Mitarbeiter dienen sollen, können unbeabsichtigt zu Zielen für Diebstahl, Vandalismus oder Missbrauch werden. Eine gründliche Sicherheitsüberprüfung geht über die bloße Sauberkeit hinaus; es geht darum, Risiken zu mindern.

Hier ist, worauf Sie bei Ihren Routinepatrouillen achten sollten:

- BestandskontrolleÜberprüfen Sie auf unbefugtes Entfernen von Verbrauchsgütern wie Küchenpapier, Seife oder Toilettenartikeln. Dies könnte auf interne Diebstähle oder externen Zutritt hinweisen.

- Zeichen von Vandalismus: Verletzungen, Sachschäden an Einrichtungsgegenständen oder unbefugte Veränderungen feststellen.

- Persönliche Gegenstände: Beobachten Sie, ob persönliche Gegenstände, die unbeaufsichtigt zurückgelassen wurden, sicher erscheinen und nicht durchwühlt wurden. Obwohl der Respekt der Privatsphäre entscheidend ist, seien Sie wachsam für alles Ungewöhnliche.

- Ungewöhnliche Aktivität: Achten Sie auf herumsitzende oder unbefugte Personen. Seien Sie auf Muster oder Verhaltensweisen vorbereitet, die verdächtig erscheinen.

- Zugangskontrolle: Stellen Sie sicher, dass Türen ordnungsgemäß funktionieren und verschlossen sind, wenn sie das sein sollen. Untersuchen Sie Anzeichen von gewaltsamem Eindringen.

- Beleuchtung: Überprüfen Sie eine ausreichende Beleuchtung, um verdächtige Aktivitäten abzuschrecken und die Sichtbarkeit zu verbessern.

Regelmäßige Aufmerksamkeit für diese Bereiche demonstriert ein Engagement für das Wohlergehen der Mitarbeiter und minimiert potenzielle Sicherheitsrisiken.

Überprüfung des Notfallausrüstungsgegenstandes und Sicherheitsprotokolls

Über die allgemeine Sicherheit hinaus ist der Schutz Ihres Teams und Ihrer Vermögenswerte während eines Notfalls von größter Bedeutung. Die regelmäßige Überprüfung von Notfallausrüstung und die Einhaltung von Sicherheitsprotokollen sind nicht nur eine gute Praxis; oft ist es sogar eine gesetzliche Anforderung und kann den Unterschied zwischen einem kleineren Zwischenfall und einer größeren Krise ausmachen.

Dieser Abschnitt Ihrer Patrouillenstrecken-Checkliste sollte eine detaillierte Bewertung kritischer Sicherheitsressourcen umfassen. Beginnen Sie mit einer Sichtprüfung vonFeuerlöscherBestätigen Sie, dass sie leicht zugänglich, frei von Hindernissen sind und die Manometerwerte im grünen Bereich liegen. Dokumentieren Sie das Datum der letzten Inspektion und etwaige notwendige Wartungen. Überprüfen Sie in gleicher WeiseErste-Hilfe-Kästensicherzustellen, dass sie mit lebenswichtigen Vorräten vollständig bestückt sind und dass Verfallsdaten überwacht werden.

NotbeleuchtungDie Funktionalität ist ein weiteres wichtiges Element. Testen Sie die Notstromversorgung und bestätigen Sie, dass alle Notausgangsschilder beleuchtet und gut sichtbar sind. Überprüfen Sie, dassEvakuierungsroutenbleiben klar und frei von Hindernissen, Trümmern oder Gefahren. Ein schneller Durchgang, der eine mögliche Evakuierung simuliert, kann unvorhergesehene Hindernisse aufdecken.

Vergiss nicht zu prüfenNotfallkommunikationssystemez. B. Alarmanlagen und Durchagebarkanlagen. Ein kurzer Test dieser Systeme gewährleistet deren Funktion im Krisenfall. Stellen Sie abschließend sicher, dass die Mitarbeiter mit den Notfallverfahren und ihren Aufgaben bei einer Evakuierung oder einer anderen Notfallsituation vertraut sind. Ziehen Sie regelmäßige Übungen in Betracht, um die Schulung zu vertiefen und Verbesserungspotenziale zu identifizieren. Dokumentieren Sie alle Überprüfungen und ergriffenen Korrekturmaßnahmen.

Funktionalität von Überwachungskameras (CCTV) und Alarmanlagen

Die regelmäßige Überprüfung Ihrer CCTV- und Alarmanlage ist keine einrichten und vergessen-Aufgabe; sie ist ein zentrales Element Ihrer gesamten Sicherheitslage. Eine defekte Kamera oder ein nicht funktionierender Alarm macht Ihre Investition nutzlos.

Hier ist, was eine gründliche Funktionsprüfung beinhalten sollte:

- Kameraverifizierung: Überprüfen Sie die Kameras visuell auf Verunreinigungen (Spinnweben, Laub) und stellen Sie sicher, dass die Linsen sauber sind. Überprüfen Sie regelmäßig die aufgezeichneten Aufnahmen, insbesondere während der Stoßzeiten und nachts, um die Bildqualität und die ordnungsgemäße Aufnahme zu bestätigen. Überprüfen Sie das Datum und die Uhrzeit auf den Aufzeichnungen.

- AlarmtestungFühren Sie monatlich vollständige Systemtests durch und lösen Sie Alarme aus, um die Sensorreaktionsfähigkeit und die Kommunikation mit dem Überwachungszentrum zu bestätigen (falls zutreffend). Testen Sie die Notstromversorgungssysteme (Batterien), um die Funktionalität bei Stromausfällen zu gewährleisten.

- Konnektivitätsprüfungen: Überprüfen Sie die Internetverbindung für die Fernansicht und Alarmebenachrichtigungen. Stellen Sie sicher, dass alle Sensoren und Geräte korrekt mit der Zentralsteuerung kommunizieren.

- Software-Updates: Halten Sie alle Sicherheitssoftware und Firmware aktuell, um Schwachstellen zu beseitigen und die Leistung zu verbessern.

- DokumentationDokumentieren Sie sorgfältig alle durchgeführten Tests, einschließlich Datum, Uhrzeit und auftretender Probleme. Führen Sie ein Protokoll der durchgeführten Wartungen und installierten Software-Updates.

Störfallmeldung: Dokumentation und Nachverfolgung

Eine gründliche Meldung von Vorfällen dient nicht nur der Dokumentation dessen, was passiert ist; sie ist ein entscheidender Schritt zur kontinuierlichen Verbesserung und zur Nachweisführung der gebotenen Sorgfalt. Ein gut dokumentierter Vorfall liefert wertvolle Daten für die Analyse, hilft bei der Identifizierung von Mustern und ermöglicht Korrekturmaßnahmen, um ein Wiederauftreten zu verhindern.

Was Ihr Bericht beinhalten sollte:

Ihre Vorfallberichte sollten detailliert und konsistent sein. Zu erfassende Schlüsselinformationen umfassen:

- Datum und Uhrzeit: Genaue Zeitstempel sind unerlässlich.

- Standort: Bestimmter Ort innerhalb der Räumlichkeiten.

- Art des Vorfalls: Kategorisieren Sie den Vorfall eindeutig (z. B. Diebstahl, Vandalismus, verdächtige Aktivitäten, Verletzung).

- Beschreibung: Ein sachlicher, objektiver Bericht darüber, was geschehen ist. Meinungen oder Annahmen vermeiden.

- Beteiligte Personen: Namen und Kontaktdaten (sofern verfügbar) aller beteiligten Personen, einschließlich Zeugen.

- Ergriffene Sicherheitsmaßnahmen: Beschreiben Sie die Schritte, die das Sicherheitspersonal unmittelbar nach dem Vorfall unternommen hat.

- Schadensgutachten: Eine vorläufige Bewertung von Schäden oder Verlusten.

- Fotografische/Video-Beweise: Falls möglich, fügen Sie Fotos oder Videoaufnahmen als Beweismaterial bei.

Jenseits des Berichts: Nachbereitung

Die Dokumentation ist nur der erste Schritt. Ein robustes Vorfallmeldungsystem beinhaltet Nachverfahren:

- Überprüfung und Analyse: Überprüfen Sie regelmäßig Vorfallberichte, um Trends und potenzielle Schwachstellen in Ihren Sicherheitsprotokollen zu identifizieren.

- Korrekturmaßnahmen: Entwicklung und Umsetzung von Korrekturmaßnahmen basierend auf der Analyse von Vorfallberichten. Dies kann verbesserte Beleuchtung, verstärkte Sicherheitspatrouillen oder Mitarbeiterschulungen beinhalten.

- Kommunikation: Halten Sie die relevanten Interessengruppen über Vorfälle und ergriffene Korrekturmaßnahmen auf dem Laufenden.

- Aufzeichnung: Führen Sie genaue Aufzeichnungen über Vorfallberichte, Korrekturmaßnahmen und Nachfasskommunikation. Diese Aufzeichnungen können im Falle einer Untersuchung oder rechtlichen Schritte von unschätzbarem Wert sein.

Ihre Checkliste anpassen: Maßgeschneidert für Ihr Unternehmen

Ihre Sicherheitsrundgangs-Checkliste ist keine Einheitslösung. Was für ein belebtes Einzelhandelsgeschäft perfekt funktioniert, kann für ein ruhiges Bürogebäude oder ein weitläufiges Lagerhaus völlig irrelevant sein. Der Schlüssel zu einer wirklich effektiven Checkliste liegt in ihrer Fähigkeit, Ihre spezifische Geschäftsumgebung, potenzielle Schwachstellen und operativen Bedürfnisse widerzuspiegeln.

So erstellen Sie eine individuelle Checkliste, die über das Generische hinausgeht und maximale Wirkung erzielt:

- Ihr Grundstück planen: Beginnen Sie damit, eine detaillierte Karte Ihres Geländes zu erstellen. Identifizieren Sie alle Zugangspunkte, gefährdeten Bereiche (toten Winkel, abgelegene Ecken) und kritische Anlagen. Diese visuelle Darstellung wird Bereiche hervorheben, die besondere Aufmerksamkeit benötigen.

- Risikobewertung ist entscheidend: Führen Sie eine gründliche Risikobewertung durch. Was sind die wahrscheinlichsten Bedrohungen, denen Sie ausgesetzt sind? Vandalismus? Diebstahl? Unbefugter Zugriff? Passen Sie Ihre Checkliste an, um auf diese spezifischen Risiken einzugehen. Nehmen Sie keine Punkte auf, die für Ihre identifizierten Bedrohungen nicht relevant sind.

- Berücksichtigen Sie die Tageszeit und Jahreszeit: Ein nächtlicher Patrouille erfordert andere Kontrollen als ein Tagespatrouille. Ähnlich können saisonale Veränderungen (Schnee, Eis, dichtes Laubwerk) neue Sicherheitsbedenken verursachen. Passen Sie Ihre Checkliste entsprechend an, vielleicht mit Variationen für verschiedene Schichten oder Jahreszeiten.

- Ihr Team einbinden: Die Sicherheitskräfte vor Ort haben oft wertvolle Einblicke in mögliche Schwachstellen. Beziehen Sie sie in den Prozess der Erstellung der Checkliste ein. Ihre erste Erfahrung kann die Wirksamkeit der Checkliste erheblich verbessern.

- Asset-spezifische Überprüfungen: Wenn Sie besonders wertvolle oder sensible Vermögenswerte haben (z. B. teures Inventar, Serverräume), fügen Sie spezifische Überprüfungen hinzu, um deren Sicherheit zu gewährleisten. Dies könnte die Überprüfung von Zugriffsprotokollen, die Kontrolle der Umweltbedingungen oder die visuelle Inspektion auf Anzeichen von Manipulation umfassen.

- Regelmäßige Überprüfung und Anpassung: Ihr Geschäft entwickelt sich weiter, und Ihre Checkliste sollte es auch tun. Planen Sie regelmäßige Überprüfungen (mindestens vierteljährlich), um sicherzustellen, dass sie relevant und effektiv bleibt. Berücksichtigen Sie Feedback des Sicherheitspersonals und passen Sie sich an Vorfälle oder Beinaheunfälle an.

Durchführung und Aufrechterhaltung Ihrer täglichen Streifendurchführung

Nur eine Checkliste zu haben, reicht nicht aus; Ihr Sicherheitspersonal muss gründlich darin geschult werden, sie korrekt auszuführen, und verstehenwarumJeder Schritt ist entscheidend. Hier geht es nicht nur darum, Kästchen abzuarbeiten; es geht darum, eine proaktive Denkweise zu fördern und Beobachtungsgabe zu stärken. Die Schulung sollte Folgendes beinhalten:

- Detaillierte Schritt-für-Schritt-Anleitungen: Demonstrieren Sie jeden Punkt der Checkliste und erklären Sie dabei die potenziellen Gefahren und die angemessenen Gegenmaßnahmen.

- Szenariobasierte Übungen: Simulieren Sie häufige Sicherheitsvorfälle (z. B. verdächtige Personen, offene Türen) und lassen Sie die Streifenpatrouillen ihre Reaktion üben.

- Technische Fähigkeiten: Stellen Sie sicher, dass die Patrouillen mit der Bedienung und Interpretation von Daten aus Überwachungssystemen und Alarmanlagen komfortabel umgehen können.

- Meldeprotokolle: Skizzieren Sie klar den Prozess zur Dokumentation von Vorfällen, einschließlich des erforderlichen Detailgrades und an wen die Ergebnisse zu melden sind.

Verantwortungsbewusstsein ist ebenso unerlässlich. Überprüfen Sie regelmäßig die Patrouillendokumentationen, führen Sie Stichprobenkontrollen durch und geben Sie konstruktives Feedback. Implementieren Sie ein System zur Verfolgung der Fertigstellung und zur Behebung von Inkonsistenzen. Ermutigen Sie zu offenem Austausch und schaffen Sie eine Kultur, in der Sicherheitspersonal sich ermutigt fühlt, Bedenken zu äußern und Verbesserungsvorschläge für die Patrouillenroutine zu machen. Ein gut geschultes und verantwortungsbewusstes Patrouillenteam ist Ihr wertvollstes Gut bei der Aufrechterhaltung eines sicheren Umfelds.

Ressourcen & Links

- Security Industry Association (SIA) : The SIA is a leading trade association for the security industry. Their website offers extensive resources on security best practices, training programs, and industry standards that are relevant to developing and improving a security patrol checklist.

- ASIS International : ASIS is a global organization for security professionals. They offer certifications, standards, and resources covering risk management, security management, and loss prevention - all valuable for creating a robust security patrol program.

- National Fire Protection Association (NFPA) : While focused on fire safety, the NFPA offers critical information on emergency preparedness and safety protocols, which are essential components of any security patrol checklist. Specifically, information on fire extinguishers, emergency lighting and evacuation routes.

- Occupational Safety and Health Administration (OSHA) : OSHA's website provides guidelines and regulations regarding workplace safety, including those relating to emergency exits, hazard communication, and overall employee safety, which informs security protocol considerations.

- Cybersecurity and Infrastructure Security Agency (CISA) : While primarily focused on cyber security, CISA provides general security awareness resources that are valuable in building a comprehensive security awareness culture for employees, impacting the effectiveness of patrol routines.

- Security.org : Security.org offers a wide range of articles and guides on home and business security, often covering practical advice on security systems and patrol techniques. Useful for general security concepts and technology comparisons.

- National Burglar & Fire Alarm Association (NBFAA) : The NBFAA focuses on the proper installation, maintenance, and monitoring of alarm systems, providing insights into maintaining and verifying alarm system functionality - a key element of a security patrol checklist.

- (ISC)² : (ISC)² is a global leader in cybersecurity certifications and training. Their website offers information on security risk management principles and best practices applicable to securing a business's physical and digital assets.

- National Institute of Standards and Technology (NIST) : NIST develops standards and guidelines for information security and cybersecurity, which can be adapted for physical security assessments and informing the development of security protocols in a business setting.

- Crime Prevention Tips : This website offers practical tips and advice on crime prevention techniques, providing valuable insights that can be incorporated into a daily security patrol checklist. Focuses on actionable steps, not just theoretical knowledge.

Häufig gestellte Fragen

Was ist eine tägliche Sicherheitsüberprüfungsliste und warum brauche ich eine?

Eine tägliche Sicherheitsüberwachungs-Checkliste ist ein strukturiertes Dokument, das Aufgaben und Beobachtungen auflistet, die ein Sicherheitspatrouille während jeder Schicht durchführen sollte. Sie hilft, Konsistenz, Gründlichkeit und Verantwortlichkeit zu gewährleisten und trägt letztendlich zu einem sichereren Betriebsumfeld bei, indem potenzielle Risiken proaktiv identifiziert und angegangen werden.

Wer sollte diese Checkliste verwenden?

Diese Checkliste ist für Sicherheitspersonal, Wachleute oder jeden geeignet, der regelmäßige Sicherheitsrundgänge auf dem Gelände eines Unternehmens durchführt. Sie ist für eine Vielzahl von Unternehmen einsetzbar, von Büros und Einzelhandelsgeschäften bis hin zu Lagerhäusern und Produktionsstätten.

Kann ich die Checklistenvorlage anpassen?

Absolut! Die bereitgestellte Vorlage ist ein Ausgangspunkt. Es wird dringend empfohlen, sie an Ihre spezifischen geschäftlichen Bedürfnisse, die Umgebung und die Risikobewertungen anzupassen. Fügen Sie Elemente hinzu oder entfernen Sie welche, um Ihre einzigartigen Sicherheitsbedenken widerzuspiegeln.

Welche Art von Dingen sollten in eine Sicherheitsrundgang-Checkliste aufgenommen werden?

Zu den üblichen Überprüfungen gehören das Kontrollieren von Türen und Fenstern auf ordnungsgemäßes Schließen, die Inspektion von Alarmsystemen, die Überprüfung der Beleuchtungsfunktion, die Beobachtung auf Anzeichen von Vandalismus oder Einbruch, die Überwachung von CCTV-Kameras und das Protokollieren jeglicher verdächtiger Aktivitäten. Die Details hängen von den Risiken Ihres Geschäfts ab.

Was ist der Unterschied zwischen einer Patrouillen-Checkliste und einer Sicherheitsrisikobewertung?

Eine Sicherheitsrisikobewertung identifiziert potenzielle Bedrohungen und Schwachstellen, während eine Patrouillen-Checkliste ein Werkzeug ist, das zur Minderung der in der Bewertung identifizierten Risiken verwendet wird. Die Bewertung bildet die Grundlage für die Checkliste – die Checkliste setzt die Ergebnisse der Bewertung um.

Wie oft sollten Sicherheitsrundgänge durchgeführt werden?

Die Häufigkeit der Patrouillen hängt der Risikobewertung und den Bedürfnissen des Unternehmens. Einige Unternehmen benötigen Patrouillen stündlich, während für andere Patrouillen alle paar Stunden oder nachts ausreichen können. Berücksichtigen Sie Faktoren wie Standort, Vorfallhistorie und Geschäftszeiten.

Was soll ich tun, wenn ich während eines Patrouillendienstes etwas Verdächtiges beobachte?

Dokumentieren Sie die Beobachtung detailliert auf der Checkliste. Melden Sie sie umgehend der zuständigen Person – dies kann ein Vorgesetzter, ein Manager oder die Strafverfolgungsbehörde sein. Befolgen Sie das Protokoll Ihres Unternehmens für die Meldung von Sicherheitsvorfällen.

Wie stelle ich sicher, dass die Verantwortlichkeit gewährleistet ist, wenn ich eine Patrouillen-Checkliste verwende?

Die Patrouillenmitarbeiter müssen jedes ausgeführte Aufgabenfeld initialisieren oder unterschreiben. Führen Sie ein Protokollbuch oder eine elektronische Aufzeichnung der ausgefüllten Checklisten für Überprüfungs- und Prüfungszwecke. Dies stellt die Verantwortlichkeit sicher und ermöglicht die Leistungsbeurteilung.

Gibt es rechtliche oder regulatorische Anforderungen bezüglich Sicherheitsrundgängen?

Je nach Branche und Standort können spezifische rechtliche oder regulatorische Anforderungen an Sicherheitsrundgänge bestehen. Konsultieren Sie Rechtsberater oder Branchenexperten, um die Einhaltung aller anwendbaren Gesetze und Vorschriften zu gewährleisten.

Kann ich eine elektronische Version dieser Checkliste verwenden?

Ja! Elektronische Versionen, über Apps oder Software, können Vorteile wie Echtzeitberichterstattung, GPS-Tracking und Datenanalyse bieten. Obwohl diese Vorlage als Papierdokument verwendet werden kann, sollten Sie digitale Optionen für höhere Effizienz und bessere Aufzeichnungen in Betracht ziehen.

War dieser Artikel hilfreich?

Demonstration der Einzelhandelsmanagement-Lösung

Steigern Sie die Effizienz im Einzelhandel! ChecklistGuro vereinfacht den Betrieb von Geschäften, die Bestandsverwaltung und die Mitarbeiterschulung. Verbessern Sie das Kundenerlebnis und maximieren Sie die Rentabilität. Verwalten Sie alles mit unserer Work OS.

Verwandte Artikel

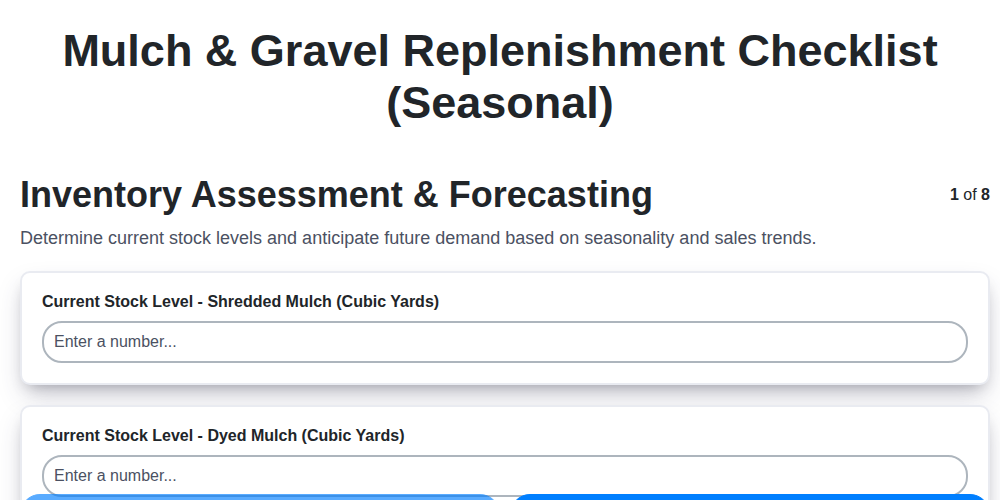

Seasonal Mulch & Gravel Checklist Template: Stay Stocked & Ready

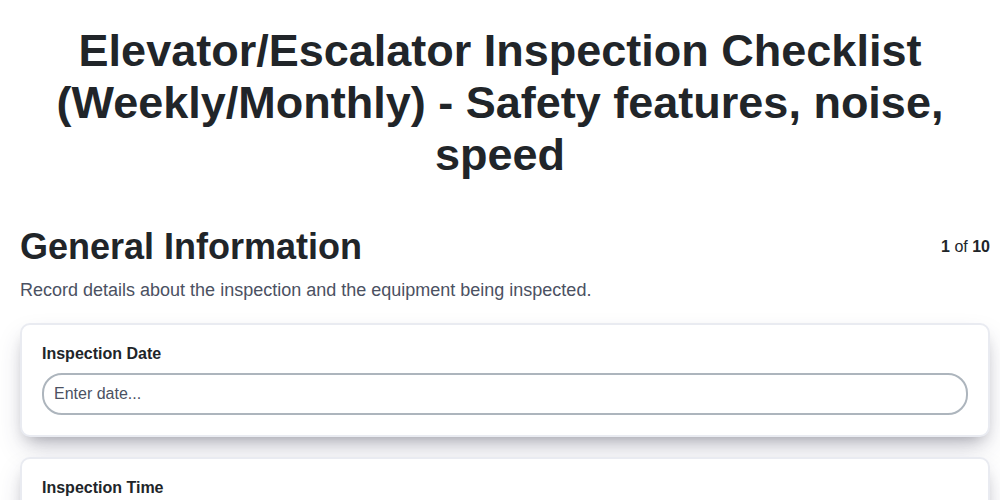

Aufzug- und Fahrtreppen-Inspektionscheckliste: Ihr Leitfaden für Sicherheit und Compliance

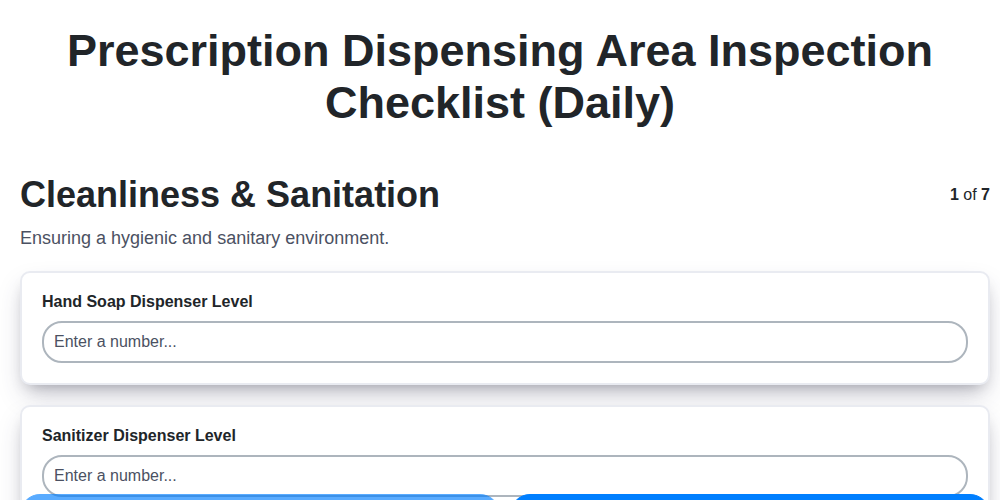

Tägliches Prüfprotokoll für den Ausgabebereich von Rezeptmedikamenten

Wöchentliche Vorlage für Müllentsorgung und Recycling

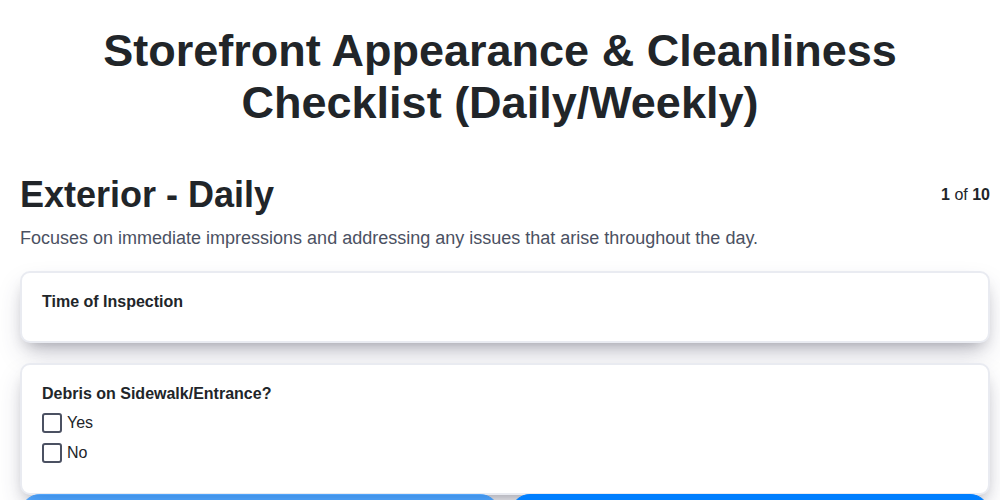

Keep Your Storefront Sparkling: Your Daily & Weekly Cleaning Checklist Template

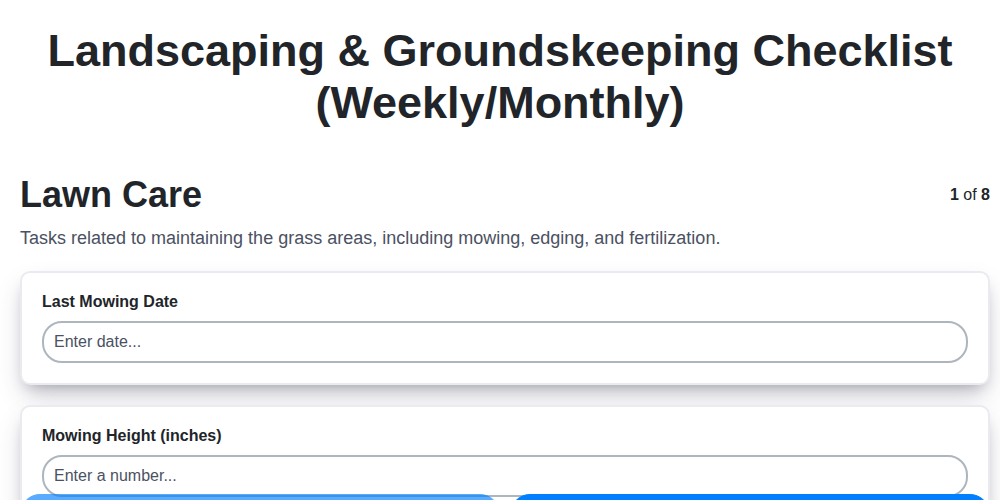

Ihre ultimative Checkliste für Landschaftsbau und Gartengrundpflege: Wöchentliche und monatliche Vorlagen

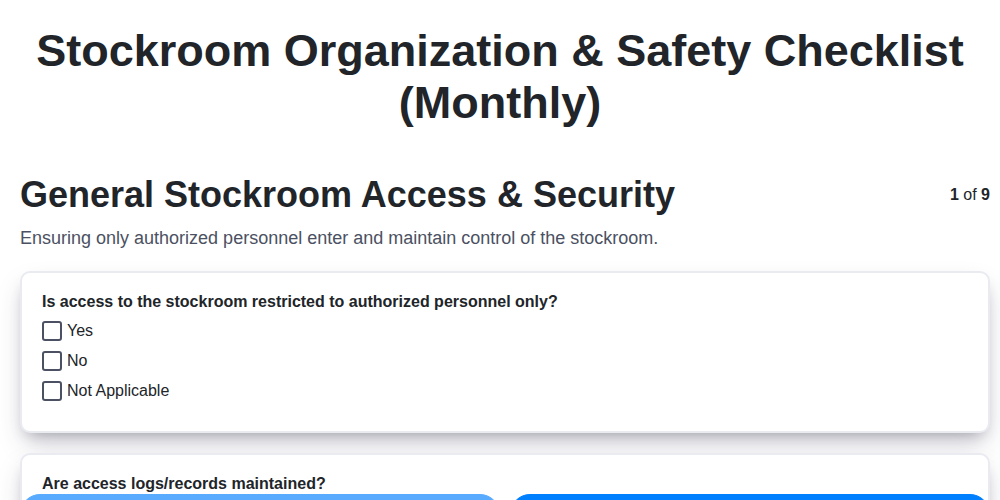

Monatliche Vorlage für Lagerbestandsorganisation und Sicherheit

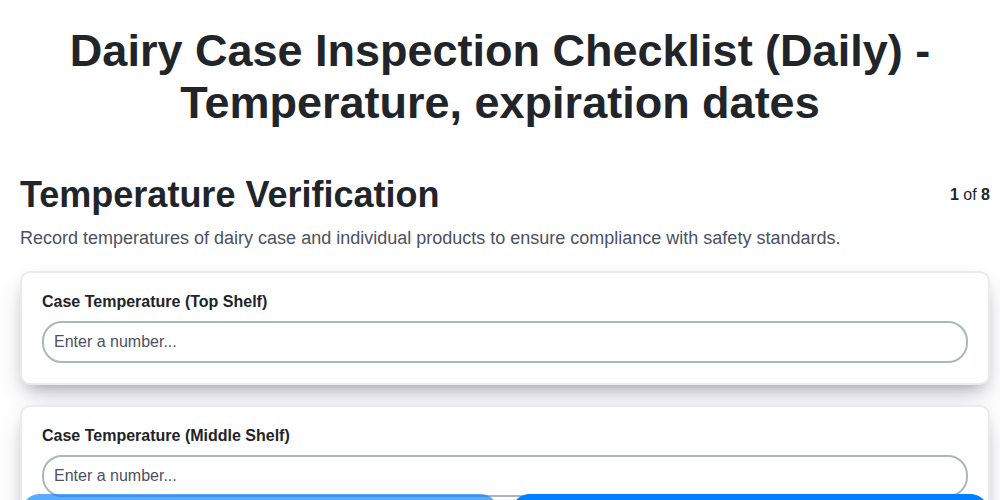

Tägliche Prüfliste für die Milchproduktkontrolle

Gemeinsam schaffen wir das

Benötigen Sie Hilfe bei Checklisten?

Haben Sie eine Frage? Wir helfen Ihnen gerne. Bitte senden Sie uns Ihre Anfrage, und wir werden Ihnen umgehend antworten.