Plantilla de Lista de Verificación para la Gestión de Casos de Incidentes de Ciberseguridad Checklist

Responda con rapidez y seguridad a las amenazas de ciberseguridad con nuestra plantilla de gestión de casos de incidentes de ciberseguridad. Agilice su proceso de respuesta, garantice el cumplimiento y minimice los daños, todo en una lista de verificación fácil de usar. ¡Descárguela ahora y fortalezca sus defensas!

Esta plantilla se instaló 1 veces.

Detección e informes

Pasos iniciales tras la identificación de un incidente potencial.

Fecha de detección

Tiempo de detección

Método de Detección

Descripción inicial del incidente

Puntuación de severidad (si aplica)

Informado por

Contención

Acciones para limitar el alcance y el impacto del incidente.

Sistema(s) Afectado(s) Nivel

Sistemas Aislados

Número de Sistemas Aislados

Fecha de inicio de aislamiento

Tiempo de inicio de aislamiento

Descripción de las medidas de contención

Zona de Aislamiento Ubicación

Erradicación

Eliminar la causa raíz del incidente.

Análisis de la Causa Raíz – Resumen

Vulnerabilidad Explotada (si aplica)

Número de sistemas afectados

Muestra de Malware (si aplica)

Pasos de corrección implementados

Estado del parche (para sistemas afectados)

Recuperación

Restaurando sistemas y datos afectados.

Fecha de inicio de la restauración del sistema

Hora de inicio de la restauración del sistema

Porcentaje de Sistemas Recuperados

Descripción detallada de las acciones de recuperación llevadas a cabo.

Método de Verificación de la Integridad de los Datos

Fecha de finalización de la verificación de datos

Descripción de cualquier pérdida o corrupción de datos

Actividad Postincidente

Revisando el incidente, documentando lecciones aprendidas y mejorando la postura de seguridad.

Resumen de la Causa Raíz del Incidente

Cronología detallada de los acontecimientos

Sistemas/Activos Afectados

Impacto Financiero Estimado ($)

Fecha de la Revisión Postincidente

Recomendaciones para mejorar

Nivel de gravedad del incidente (Reevaluado)

Legal y Cumplimiento

Tareas relacionadas con los requisitos legales, las obligaciones de información y la protección de datos.

¿Leyes aplicables sobre violaciones de datos?

¿Existen requisitos legales o reglamentarios específicos?

¿Fecha de consulta legal?

Número estimado de personas afectadas

¿Requisitos de notificación?

Resumen de la Revisión y Asesoría Legal

Documentación de Consulta Legal

Comunicación

Comunicación interna y externa relacionada con el incidente.

Método de comunicación

Borrador de comunicación inicial

Partes interesadas a notificar

Fecha de la primera comunicación

Tiempo de Primer Contacto

Datos de Contacto (Destinatario)

Conservación de la evidencia

Pasos para preservar la evidencia forense para la investigación.

Fecha y hora de la recolección de pruebas

Hora exacta de la recolección de pruebas

Ubicación de la evidencia encontrada

Descripción detallada de la evidencia

Fotos/Capturas de pantalla de pruebas

Firma del recolector de evidencias

Número de registro de cadena de custodia

¿Le resultó útil esta plantilla de lista de verificación?

Demostración de la Solución de Gestión de Casos

¡Optimice su gestión de casos y mejore los resultados! ChecklistGuro centraliza los detalles de los casos, las tareas y la comunicación. Mejore la eficiencia, garantice el cumplimiento y ofrezca un servicio excepcional. Administre todo con nuestro Work OS.

Plantillas de listas de verificación relacionadas

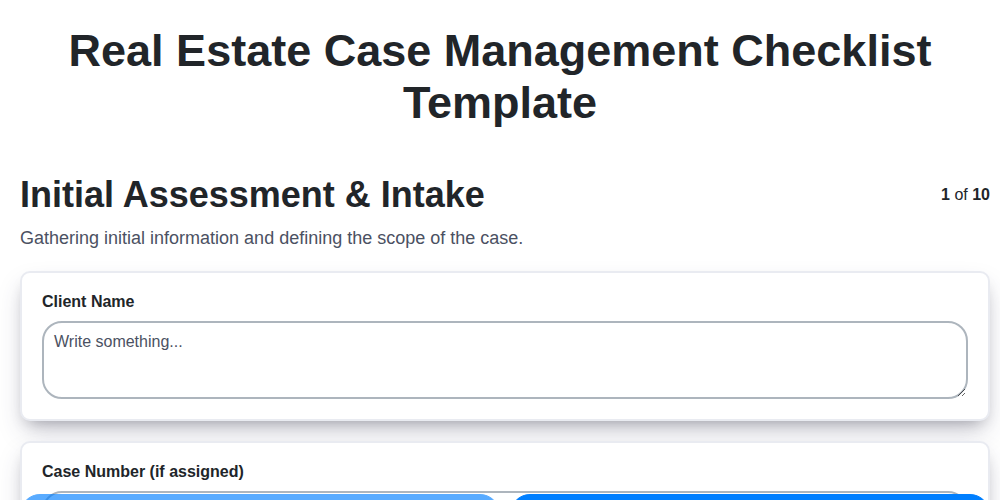

Real Estate Case Management Checklist Template

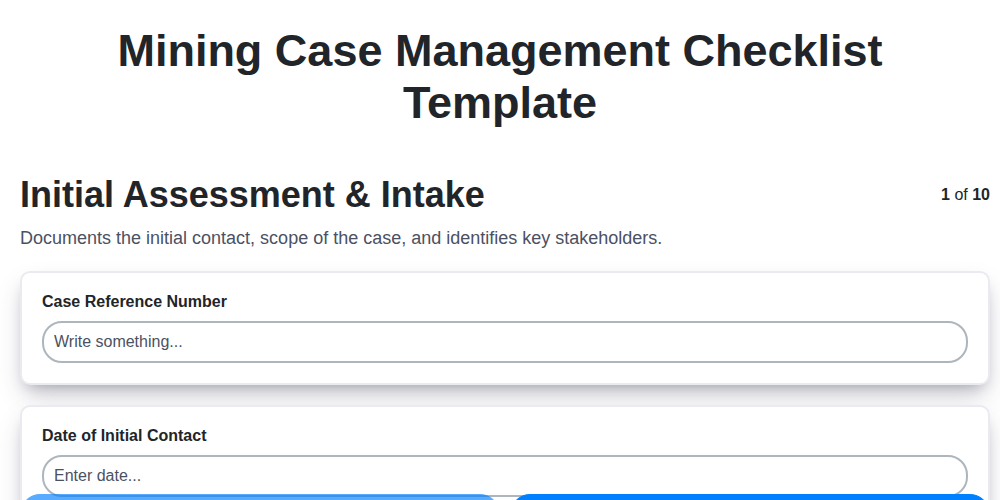

Mining Case Management Checklist Template

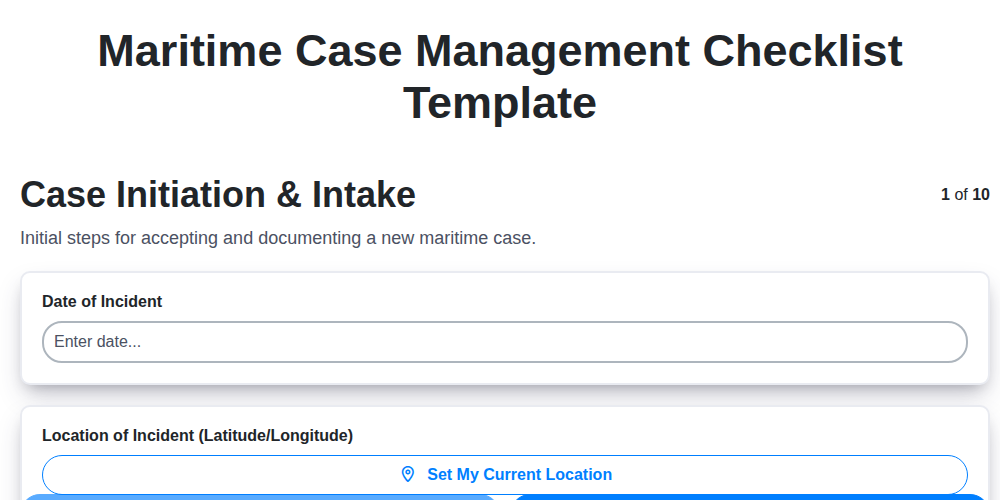

Maritime Case Management Checklist Template

Aviation Case Management Checklist Template

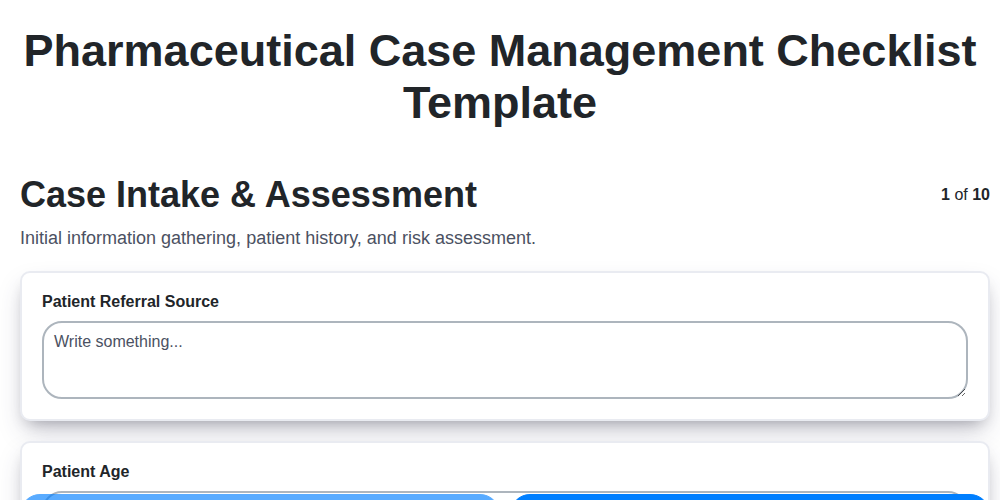

Pharmaceutical Case Management Checklist Template

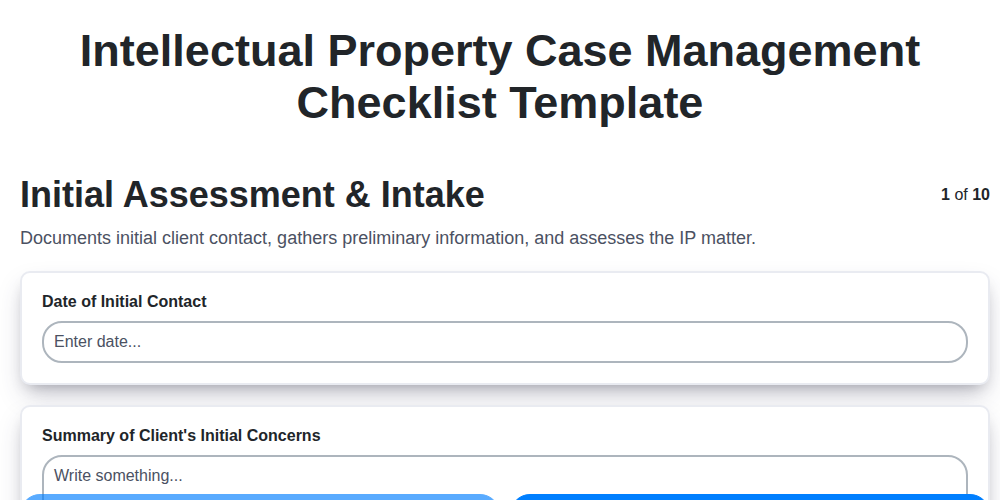

Intellectual Property Case Management Checklist Template

Product Liability Case Management Checklist Template

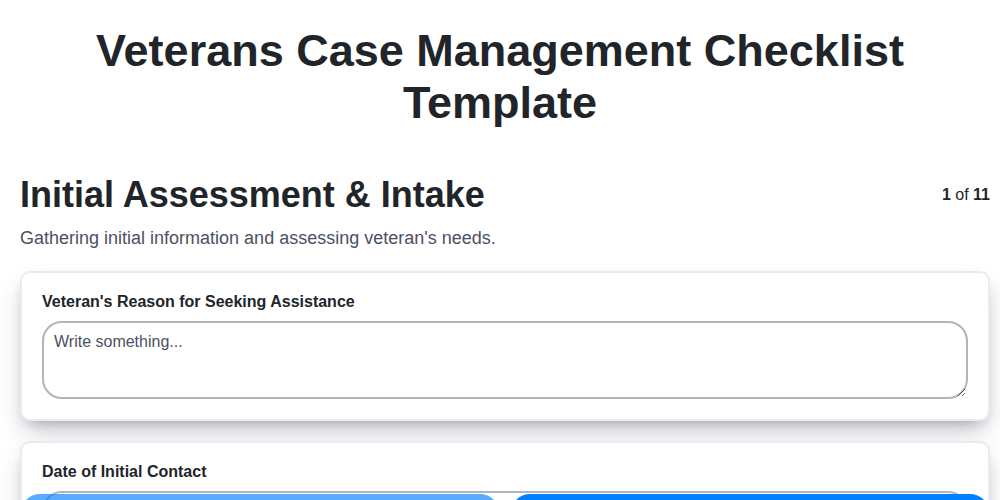

Veterans Case Management Checklist Template

Podemos hacerlo juntos

¿Necesita ayuda con las listas de verificación?

¿Tienes alguna pregunta? Estamos aquí para ayudarte. Envía tu consulta y te responderemos a la brevedad.