Lista de verificación de procedimientos de seguridad minera: Una plantilla completa para la seguridad

Publicado: 11/20/2025 Actualizado: 04/23/2026

Índice

- Introducción: Por qué una lista de verificación de seguridad minera es esencial

- 1. Seguridad Perimetral: Protegiendo los Límites de la Mina

- 2. Control de acceso: Restricción de entrada a personal autorizado

- 3. Gestión de Visitantes: Garantizando la Responsabilidad y la Seguridad

- 4. Seguridad del Personal: Cribado y Verificación de Antecedentes

- 5. Seguridad del Equipo: Salvaguarda de Activos Valiosos

- 6. Seguridad de Datos y Comunicaciones: Protección de Información Sensible

- 7. Respuesta a Emergencias y Evacuación: Planificando lo Inesperado

- 8. Reporte e investigación de incidentes: Aprendiendo de las brechas de seguridad

- 9. Capacitación en Concienciación de Seguridad: Empoderando a los Empleados

- 10. Gestión de Seguridad del Contratista: Extender la Seguridad a Terceros

- 11. Auditorías y Revisión Periódicas: Manteniendo la Efectividad de la Seguridad

- Conclusión: Construir una cultura de seguridad proactiva

- Recursos y Enlaces

En resumen: ¿Administra una mina? Esta lista de verificación es su guía esencial para cubrir todos los aspectos de seguridad, desde vallas y controles de acceso hasta protección de datos y respuesta a emergencias. Úsela para revisar sistemáticamente sus procedimientos, identificar carencias y garantizar una operación minera más segura y protegida.

Introducción: Por qué una lista de verificación de seguridad minera es esencial

Las operaciones mineras se enfrentan a desafíos de seguridad únicos y significativos. Más allá de las preocupaciones habituales de robo y vandalismo, las ubicaciones remotas, los recursos valiosos y los entornos a menudo peligrosos presentan riesgos amplificados. Un enfoque reactivo de seguridad, que implica gestionar incidentesdespuésocurren, es costoso, disruptivo y, en última instancia, insuficiente. Una postura proactiva, anclada en una lista de verificación de seguridad exhaustiva, es fundamental. Esta lista de verificación no es meramente un documento; es una hoja de ruta viva para identificar vulnerabilidades, implementar controles y garantizar una defensa por capas contra una amplia gama de amenazas. Desde la protección del personal y el equipo hasta la salvaguarda de datos valiosos y el mantenimiento de la continuidad operativa, una lista de verificación de seguridad minera bien definida ofrece una tranquilidad crucial y una reducción tangible de la exposición al riesgo. Es la base para un programa de seguridad sólido y resiliente, que ayuda a minimizar el tiempo de inactividad, proteger los activos y garantizar la seguridad de todos los involucrados.

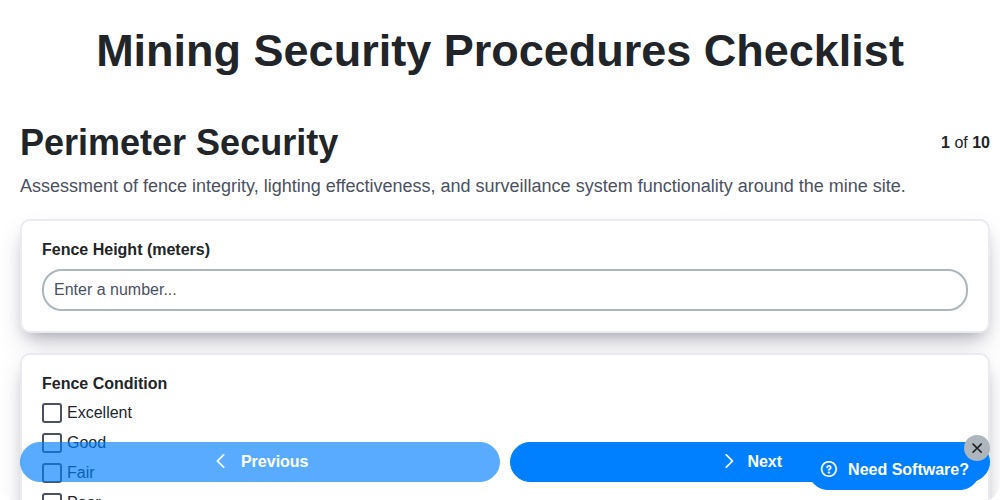

1. Seguridad Perimetral: Protegiendo los Límites de la Mina

La primera línea de defensa para cualquier operación minera es un sistema de seguridad perimetral robusto. No se trata solo de vallas; es un enfoque por capas diseñado para detectar, retrasar y disuadir el acceso no autorizado. Esto es lo que su lista de verificación de seguridad perimetral debe cubrir:

- Barreras físicas: Inspeccione regularmente las cercas (de malla, alambre de púas, muros) en busca de daños, huecos y corrosión. Asegúrese de que las puertas estén seguras y correctamente cerradas, con mecanismos de cierre funcionales. Considere barreras naturales como vegetación densa cuando sea apropiado.

- Sistemas de Vigilancia: Las cámaras (CCTV) deben cubrir todos los puntos del perímetro, con suficiente resolución e iluminación adecuada para operaciones nocturnas. Verifique regularmente los ángulos de las cámaras, la funcionalidad y las capacidades de grabación. Implemente fuentes de alimentación redundantes para cámaras críticas.

- Iluminación: Una iluminación perimetral adecuada es crucial para la visibilidad, especialmente durante turnos nocturnos. Asegúrese de que las luces funcionen correctamente y se mantengan regularmente. Considere iluminación activada por movimiento en áreas estratégicas.

- Patrullas: Establecer patrullas rutinarias, tanto a pie como en vehículo, para monitorear el perímetro e identificar vulnerabilidades potenciales. Las rutas de patrulla deben variar para evitar la predictibilidad.

- Sistemas de Detección de Intrusiones (IDS): Implementar sistemas de detección de intrusos (IDS) como sensores enterrados, alambres de paso o detección volumétrica para alertar al personal de seguridad sobre intentos de entrada no autorizados. Probar y mantener estos sistemas regularmente.

- Zonas de Despeje: Mantener zonas despejadas a lo largo del perímetro para eliminar escondites y permitir vistas desobstruidas del límite.

- Señalización: Colocar señalización clara y visible que indique áreas restringidas y advertencias contra allanamientos.

- Auditorías periódicas: Realizar auditorías de seguridad periódicas para identificar debilidades en el sistema de seguridad perimetral y realizar las mejoras necesarias.

2. Control de acceso: Restricción de entrada a personal autorizado

El control de acceso es un elemento fundamental de cualquier programa de seguridad sólido. No se trata solo de cerraduras y llaves; se trata de implementar defensas en capas que verifiquen la identidad y limiten el acceso basándose en el principio de necesidad de saber. Un sistema de control de acceso débil es una invitación abierta para personas no autorizadas y amenazas potenciales.

Aquí hay un desglose de consideraciones clave para sus procedimientos de control de acceso:

- Autenticación multifactor (MFA): Superar las contraseñas simples es crucial. Implementen MFA siempre que sea posible: puntos de acceso físicos, inicios de sesión de red y sistemas críticos. Combinar algo que sabe (contraseña), algo que tiene (tarjeta de acceso/token) y algo que es (biometría) aumenta drásticamente la seguridad.

- Control de Acceso Basado en Roles (RBAC): Otorgar permisos de acceso basados en roles y responsabilidades laborales. Esto asegura que las personas solo tengan acceso a los recursos necesarios para desempeñar sus funciones, minimizando el posible daño por amenazas internas o cuentas comprometidas.

- Puntos de Acceso Físico: Revise y actualice regularmente los controles de acceso físico, incluidas puertas, portones, vallas y salas de servidores. Asegúrese de que las cerraduras y las tarjetas de acceso se gestionen adecuadamente, e investigue inmediatamente cualquier intento de acceso no autorizado.

- Controles de Acceso Lógicos: Acceda a la red de forma segura con contraseñas robustas, VPN, firewalls y sistemas de detección de intrusiones. Revise periódicamente las cuentas de usuario y los permisos, retirando el acceso de inmediato a los empleados que hayan finalizado su relación laboral.

- Gestión de tarjetas/llaves de acceso: Implementar protocolos estrictos para la emisión, el seguimiento y la recuperación de tarjetas de acceso o llaves. Realizar auditorías periódicas para garantizar la rendición de cuentas y prevenir la distribución no autorizada.

- Prevención del cola: Capacitar al personal ferroviario para que cuestione a personas sin credenciales visibles e implemente políticas estrictas contra el tailgating (permitir que personas no autorizadas sigan a alguien por puntos de acceso).

- Auditorías y revisiones periódicas: Realizar auditorías periódicas de los registros de acceso y las cuentas de usuario para identificar anomalías y posibles debilidades de seguridad. Revisar las políticas de control de acceso al menos anualmente, o con mayor frecuencia si cambian las circunstancias.

3. Gestión de Visitantes: Garantizando la Responsabilidad y la Seguridad

Los visitantes son una parte necesaria de la mayoría de los negocios, pero también representan una posible vulnerabilidad de seguridad. Un sistema de gestión de visitantes sólido no se trata solo de ser educado; es una capa de defensa crítica. Este punto de verificación se centra en implementar procedimientos que minimicen el riesgo y mantengan el control.

Esto es lo que debería abarcar un proceso completo de gestión de visitantes:

- Preinscripción: Animar o exigir a los visitantes que se registren con antelación, idealmente en línea, para agilizar el proceso de llegada y permitir verificaciones de antecedentes (donde sea aplicable y legalmente permitido).

- Verificación de Identidad: Implementar procedimientos estrictos de verificación de identidad. Las formas de identificación aceptables deben definirse claramente y aplicarse de manera consistente. Considerar el uso de tecnología de escaneo de documentos de identidad.

- Propósito de la Visita: Documente siempre explícitamente el propósito de la visita y la(s) persona(s) con la que el visitante se reunirá. Esto aclara sus áreas y actividades permitidas.

- Requisitos de acompañantes: Se requiere el acompañamiento de visitantes, especialmente en áreas sensibles. Un empleado designado debe ser responsable de guiar al visitante y asegurar que permanezca dentro de las zonas autorizadas.

- Credencial/Control de acceso: Emitir credenciales para visitantes indicando claramente su estatus y limitando su acceso. Integrar estas credenciales con su sistema de control de acceso cuando sea posible.

- Procedimientos de Desconexión: Se requiere que todos los visitantes firmen su salida al irse, asegurando que su partida quede registrada oficialmente.

- Verificaciones de antecedentes (según corresponda): Para ciertas categorías de visitantes (por ejemplo, aquellos que requieran acceso a áreas de alta sensibilidad), considere implementar procedimientos de verificación de antecedentes, cumpliendo con todos los requisitos legales y de privacidad.

- Mantenimiento de registros: Mantenga registros precisos y completos de todos los libros de visitas, incluyendo horas de entrada/salida, propósito de la visita y el empleado acompañante.

Al adherirse rigurosamente a estas prácticas, puede reducir significativamente el riesgo asociado con los visitantes y mantener un entorno más seguro.

4. Seguridad del Personal: Cribado y Verificación de Antecedentes

El personal representa una vulnerabilidad significativa para cualquier organización. Si bien la mayoría de los empleados son dignos de confianza, el potencial de amenazas internas -ya sean maliciosas o no intencionales- exige un sólido programa de seguridad de personal. Las verificaciones exhaustivas y las comprobaciones de antecedentes son fundamentales para este programa.

No se trata solo de cumplir con los requisitos legales (aunque ese es un componente crucial). Se trata de construir una cultura de confianza y de mitigar riesgos de forma proactiva. Su proceso debe ser por capas y adaptable a diferentes roles y niveles de acceso.

Esto es lo que un proceso integral de selección de seguridad del personal y verificación de antecedentes debe abarcar:

- Selección de la Solicitud Inicial: Esto puede incluir verificar la educación, el empleo anterior y las licencias/certificaciones reclamadas en la solicitud.

- Verificaciones de referencias: No se limite a verificar nombres; interactúe con las referencias para obtener una evaluación genuina de la ética de trabajo, la fiabilidad y la integridad del candidato. Utilice preguntas estructuradas para garantizar la coherencia.

- Verificaciones de Antecedentes Penales: El alcance de estas comprobaciones (nacional, estatal, local) debe determinarse por la sensibilidad del puesto y los requisitos legales. Considere un sistema de monitoreo continuo para una verificación constante.

- Verificación de empleo: Confirme las fechas de empleo y los cargos en los puestos anteriores para verificar la exactitud.

- Verificación de crédito (donde sea legalmente permisible y relacionado con el puesto de trabajo): Esto puede ser relevante para puestos que manejan responsabilidades financieras significativas.

- Revisión de redes sociales (con revisión legal): Aunque cada vez más común, proceda con precaución y asegure el cumplimiento de las leyes de privacidad y evite prácticas discriminatorias.

- Detección de drogas (cuando sea legalmente permisible y relacionado con el trabajo): Una práctica estándar en muchas industrias.

- Investigaciones de autorización de seguridad (para roles sensibles): Esto implica verificaciones de antecedentes y entrevistas exhaustivas realizadas por agencias autorizadas.

Más allá de la contratación inicial: La seguridad del personal no es un proceso que se hace una sola vez. Es esencial realizar verificaciones periódicas, especialmente para empleados con acceso elevado o aquellos en puestos de alto riesgo, para mantener una postura de seguridad sólida y abordar cambios en las circunstancias. Un sistema de monitoreo continuo puede ayudar a automatizar este proceso.

Recuerde consultar siempre con asesoría legal para asegurarse de que sus procedimientos de seguridad del personal cumplan con todas las leyes y regulaciones aplicables.

5. Seguridad del Equipo: Salvaguarda de Activos Valiosos

El equipo de su organización, desde computadoras portátiles y servidores hasta maquinaria especializada, representa una inversión significativa y a menudo contiene datos sensibles. Un programa sólido de seguridad de equipos va más allá de simples cerraduras físicas; es un enfoque por capas para minimizar riesgos y mantener la continuidad operativa.

Esta sección de la lista de verificación de seguridad aborda el ciclo de vida del equipo, cubriendo adquisición, implementación, uso, almacenamiento y desecho. Las consideraciones clave incluyen:

- Inventario de Activos: Mantenga un inventario detallado de todo el equipo, incluyendo números de serie, ubicación, usuarios asignados y valor. Actualice esta lista regularmente.

- Seguridad Física: Implementar medidas para prevenir robos y accesos no autorizados. Esto podría incluir áreas de almacenamiento seguras, candados de cables, rastreo GPS para dispositivos móviles y sistemas de alarma.

- Controles de Software y Hardware: Aplicar políticas relativas a la instalación de software autorizado, parches y modificaciones de hardware. Implementar soluciones de gestión de dispositivos (MDM) cuando corresponda.

- Cifrado: Utilice el cifrado de disco completo en computadoras portátiles y otros dispositivos portátiles para proteger los datos en reposo.

- Eliminación segura: Establezca un proceso estricto para la desmantelación y eliminación de equipos, incluido el borrado de datos y la destrucción física para prevenir filtraciones de datos. Documente todo el proceso.

- Auditorías regulares: Realizar auditorías periódicas para verificar el cumplimiento de las políticas de seguridad del equipo e identificar vulnerabilidades.

Descuidar la seguridad del equipo puede acarrear pérdidas financieras, daños a la reputación y repercusiones legales. Al incorporar estas prácticas en sus procedimientos de seguridad, usted está protegiendo de forma proactiva sus valiosos activos.

6. Seguridad de Datos y Comunicaciones: Protección de Información Sensible

En el panorama digital actual, los datos son posiblemente su activo más valioso. Una filtración puede provocar pérdidas financieras significativas, daño reputacional y consecuencias legales. Esta sección de la lista de verificación de seguridad se centra en proteger la información y los canales de comunicación de su organización.

Consideraciones clave:

- Segmentación de red: Implementar segmentación de red para aislar sistemas y datos críticos, limitando el impacto de posibles brechas.

- Configuración del cortafuegos: Revise y actualice regularmente las reglas del cortafuegos para garantizar que bloqueen eficazmente el acceso no autorizado.

- Cifrado de datos: Emplee cifrado tanto en tránsito (ej. HTTPS) como en reposo (ej. cifrar discos duros y bases de datos) para proteger la confidencialidad de los datos.

- Acceso Remoto Seguro: Implementar autenticación y autorización robustas para acceso remoto, incluyendo autenticación multifactor (MFA). El uso de VPN debe ser auditado y asegurado.

- Seguridad Inalámbrica: Asegure sus redes inalámbricas con contraseñas robustas y protocolos de cifrado (se recomienda WPA3). Escanee regularmente en busca de puntos de acceso no autorizados.

- Prevención de Pérdida de Datos (DLP): Considere utilizar herramientas de DLP para monitorear y prevenir que los datos sensibles abandonen su red.

- Análisis de vulnerabilidades y gestión de parches periódicos: Identificar y remediar proactivamente vulnerabilidades en sistemas y software. Automatizar el parcheo cuando sea posible.

- Seguridad del Canal de Comunicación: Plataformas de correo electrónico seguro, mensajería instantánea y videoconferencia. Educar a los empleados sobre tácticas de phishing y ingeniería social.

- Copia de seguridad y recuperación de datos: Implementar un plan robusto de copia de seguridad y recuperación de datos con pruebas periódicas para garantizar que los datos puedan restaurarse en caso de desastre o ciberataque.

Elementos de la lista de verificación:

- Segmentación de red implementada y revisada anualmente

- Las reglas del firewall se revisan y actualizan trimestralmente

- Protocolos de cifrado de datos aplicados (en tránsito y en reposo)

- Se requiere autenticación multifactor para acceso remoto

- Protocolos de seguridad de red inalámbrica implementados y monitoreados

- Estrategia de prevención de pérdida de datos (DLP) implementada

- Se mantiene un calendario regular de escaneo de vulnerabilidades y aplicación de parches.

- Configuraciones de plataforma de comunicación segura verificadas

- Plan de copia de seguridad y recuperación de datos documentado y probado

7. Respuesta a Emergencias y Evacuación: Planificando lo Inesperado

Por muy robustas que sean sus medidas de seguridad preventiva, la realidad es que las emergenciaspuedeyhacersuceder. Un plan de respuesta a emergencias y de evacuación bien definido no es solo una buena idea; es un componente crítico de la seguridad general.

Esta sección de su lista de verificación debe centrarse en garantizar que todos sepan qué hacer en una crisis. Considere estas áreas clave:

- Rutas de Evacuación Claras: ¿Están claramente señalizadas y desobstruidas las rutas de evacuación? Realice simulacros periódicos para asegurar la familiaridad.

- Puntos de Reunión Designados: Establezca múltiples puntos de reunión seguros, alejados del edificio y de posibles peligros.

- Protocolos de comunicación: ¿Cómo se difundirá la información durante una emergencia? Considere métodos de comunicación de respaldo (por ejemplo, corredores, megafonía) en caso de cortes de energía o fallos de red.

- Roles y responsabilidades: Asignar roles específicos (por ejemplo, coordinadores de piso, socorristas) y asegurar que estén debidamente capacitados.

- Consideraciones para Necesidades Especiales: Tenga en cuenta las necesidades de las personas con discapacidad o aquellas que requieran asistencia.

- Ejercicios regulares: Realice simulacros de incendios, simulacros de evacuación y otros ejercicios basados en escenarios para comprobar la eficacia del plan e identificar áreas de mejora. Documente los resultados de los simulacros y corrija cualquier deficiencia.

- Revisión y actualizaciones del plan: El plan de respuesta a emergencias debe revisarse y actualizarse al menos anualmente, o con mayor frecuencia si hay cambios en la distribución de las instalaciones, el personal o las amenazas potenciales.

Un plan de respuesta a emergencias proactivo y probado regularmente puede reducir significativamente el riesgo, proteger al personal y minimizar los daños en caso de una crisis.

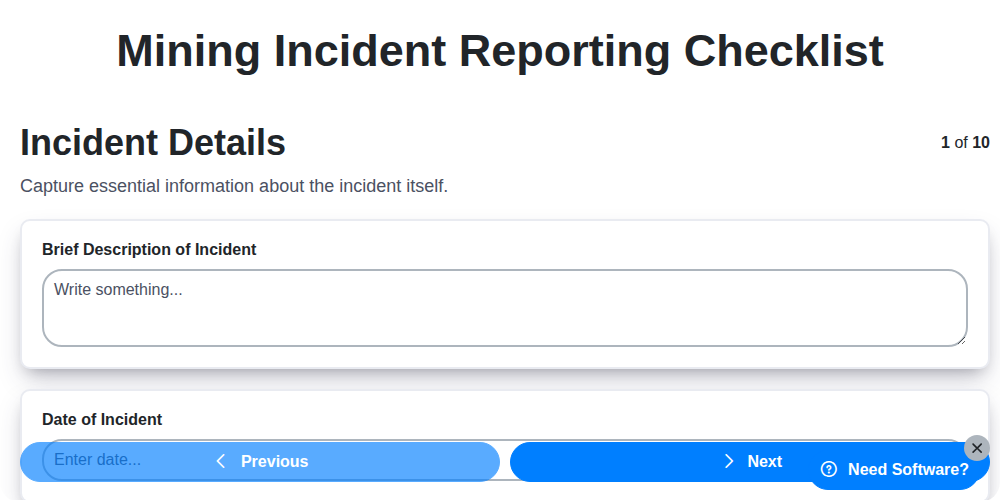

8. Reporte e investigación de incidentes: Aprendiendo de las brechas de seguridad

Ningún sistema de seguridad es perfecto. A pesar de las mejores medidas preventivas, los incidentesvoluntadsuceder. Un proceso sólido de notificación e investigación de incidentes no se trata solo de documentar lo que salió mal; se trata de transformar esos eventos en oportunidades de mejora y fortalecer su postura de seguridad general.

La importancia de un proceso de presentación de informes claro:

Un proceso de denuncia claramente definido y de fácil acceso es crucial. Los empleados, contratistas y visitantes deben saberexactamentecómo y a quién reportar actividades sospechosas o incumplimientos de seguridad. Este proceso debe ser sencillo, confidencial (cuando proceda) y fomentar la notificación rápida sin temor a represalias. Considere múltiples canales de denuncia: teléfono, correo electrónico, formulario en línea, para adaptarse a diferentes preferencias y situaciones.

Investigación: Más allá del juego de culpas:

La fase de investigación va más allá de simplemente identificar al perpetrador. Es una inmersión profunda en lacómoypor quédel incidente. Preguntas clave a hacer incluyen:

- ¿Qué vulnerabilidades fueron explotadas?¿Hubo brechas en la seguridad física, los controles de acceso o los procedimientos?

- ¿Por qué no se detectaron estas vulnerabilidades antes?Esto resalta posibles debilidades en la supervisión y las medidas preventivas.

- ¿Qué controles fallaron y por qué?Examinar la efectividad de los controles de seguridad existentes es esencial.

- ¿Se siguieron los procedimientos correctamente?Identificar desviaciones de los protocolos establecidos puede revelar deficiencias de capacitación o fallos de procedimiento.

- ¿Qué podría haber prevenido el incidente?Esta es la pregunta más importante, ya que impulsa la acción correctiva.

Documentación exhaustiva:

La documentación meticulosa es vital. Cree un formulario de informe de incidentes estandarizado que capture:

- Fecha y hora del incidente

- Ubicación

- Descripción del evento

- Personas involucradas (testigos, víctimas, perpetradores)

- Controles de seguridad eludidos o comprometidos

- Evaluación inicial del impacto y los daños

- Acciones correctivas tomadas inmediatamente

Mejora Continua:

Los hallazgos de la investigación deben informar directamente las acciones correctivas y las actualizaciones de los procedimientos de seguridad. No deje que los incidentes sean eventos aislados; utilícelos como oportunidades de aprendizaje para fortalecer todo su programa de seguridad. Revise y actualice periódicamente su plan de respuesta a incidentes basándose en las lecciones aprendidas.

9. Capacitación en Concienciación de Seguridad: Empoderando a los Empleados

La defensa más sólida de su organización contra las amenazas de seguridad no reside únicamente en barreras físicas o tecnología sofisticada; reside en las personas que la componen. Por eso, un programa sólido de concienciación sobre seguridad es absolutamente vital. Un programa bien diseñado va más allá de simplemente cumplir con una obligación; empodera activamente a sus empleados para que sean su primera línea de defensa.

¿Qué debería cubrir tu capacitación de concienciación sobre seguridad? Debe ser atractiva y actualizarse regularmente, abordando temas como:

- Phishing e ingeniería social: Reconocer e informar sobre correos electrónicos, llamadas y otros intentos de comunicación sospechosos.

- Seguridad de Contraseñas: Crear contraseñas fuertes, utilizar autenticación multifactor y comprender las mejores prácticas de gestión de contraseñas.

- Manejo de datos: Manejo adecuado de información sensible, tanto digital como física, y cumplimiento de las políticas de privacidad de datos.

- Seguridad física: Ser observador del entorno, reportar actividades sospechosas y comprender los protocolos de seguridad.

- Seguridad del Trabajo Remoto: Mejores prácticas para acceso remoto seguro, seguridad de dispositivos y seguridad de la red.

- Amenazas internas: Reconocer e informar sobre posibles riesgos de información privilegiada, tanto maliciosos como no intencionados.

Más allá del contenido,cómoImpartir la formación es crucial. Los módulos interactivos, los ejercicios de phishing simulados y las actualizaciones periódicas son más efectivos que las presentaciones estáticas. Adapte la formación a los diferentes roles y departamentos de su organización para garantizar la relevancia y maximizar el impacto. Recuerde que el refuerzo constante y los recordatorios continuos son clave para mantener una cultura concienciada sobre la seguridad. Invertir en formación de concienciación sobre seguridad no se trata solo de prevenir brechas, sino de cultivar un equipo de empleados empoderados y vigilantes que contribuyan activamente a su postura de seguridad general.

10. Gestión de Seguridad del Contratista: Extender la Seguridad a Terceros

La seguridad de su organización no se limita a sus propios empleados y activos físicos. Los contratistas, proveedores y otros terceros a menudo requieren acceso a sus instalaciones, sistemas y datos. Un sólido programa de gestión de seguridad de contratistas es crucial para prevenir vulnerabilidades y proteger su postura de seguridad general.

Esto no se trata solo de verificaciones de antecedentes (¡aunque son importantes!). Un enfoque integral incluye una estrategia de gestión del ciclo de vida que abarque el preincorporación, durante la relación laboral y la desvinculación.

Esto es lo que un sólido programa de gestión de seguridad de contratistas debería incluir:

- Evaluación de riesgos: Identificar riesgos potenciales asociados con contratistas específicos y los datos/sistemas a los que acceden. Adaptar los requisitos de seguridad en consecuencia.

- Cláusulas de Seguridad Contractual: Integre requisitos y responsabilidades de seguridad claros en los contratos. Incluya cláusulas relacionadas con la protección de datos, la confidencialidad y el uso aceptable.

- Verificaciones de Antecedentes y Diligencia Debida: Realizar exhaustivas verificaciones de antecedentes y autorizaciones de seguridad, en cumplimiento con las leyes y regulaciones pertinentes.

- Control de acceso y autorización: Implementar controles de acceso estrictos, concediendo a los contratistas solo el acceso mínimo necesario para sus tareas específicas. Revisar y ajustar periódicamente los privilegios de acceso.

- Capacitación de Conciencia de Seguridad: Proporcionar capacitación de concienciación de seguridad específica para contratistas, cubriendo temas como phishing, malware y procedimientos de manejo de datos.

- Monitoreo y Auditoría: Supervisar continuamente la actividad del contratista y realizar auditorías periódicas para garantizar el cumplimiento de las políticas de seguridad.

- Procedimientos de desvinculación: Establecer procedimientos claros de desvinculación para revocar el acceso, recuperar activos y asegurar una transición segura cuando finaliza la contratación de un contratista. Esto incluye la eliminación de datos, la recuperación de dispositivos y el cierre de cuentas.

- Informes y rendición de cuentas: Establezca canales de notificación claros para incidentes de seguridad que involucren a contratistas y establezca responsabilidad por el incumplimiento.

Descuidar la seguridad del contratista puede crear brechas significativas en sus defensas. Una gestión proactiva y diligente es esencial para mantener un marco de seguridad sólido y resistente.

11. Auditorías y Revisión Periódicas: Manteniendo la Efectividad de la Seguridad

La seguridad no es algo que se configura y se olvida. El panorama de amenazas evoluciona constantemente, la tecnología avanza y las operaciones de su organización cambian. Por eso, las auditorías y revisiones periódicas son fundamentales para garantizar que sus procedimientos de seguridad sigan siendo efectivos y relevantes.

Piénsalo como mantenimiento preventivo para tu postura de seguridad. No se trata solo de encontrar lo que estárototratan de identificar áreas de mejora, validar que sus controles funcionan según lo previsto y abordar proactivamente las vulnerabilidades antes de que puedan ser explotadas.

¿Qué debe cubrir una auditoría de seguridad?

- Validación del procedimiento: ¿Se están siguiendo correctamente los procedimientos? Observe al personal realizando tareas y entrevístelos para comprender su enfoque.

- Efectividad del Control: Verificar que sus controles de seguridad (físicos, técnicos y administrativos) funcionan según lo diseñado y logran los resultados deseados. Esto puede implicar probar los controles de acceso, revisar los registros de seguridad o examinar las medidas de seguridad física.

- Verificación de Cumplimiento: Asegúrese de que sus procedimientos de seguridad se alineen con la normativa sectorial relevante, los requisitos legales y las políticas internas.

- Evaluación Tecnológica: Evalúe la eficacia de sus tecnologías de seguridad y explore oportunidades para mejorar o implementar nuevas soluciones.

- Análisis de brechas: Identifique cualquier laguna entre sus prácticas de seguridad actuales y las mejores prácticas o requisitos normativos.

Frecuencia y Alcance:

La frecuencia de sus auditorías debe determinarse en función del perfil de riesgo y los requisitos normativos de su organización. Las auditorías anuales son un buen punto de partida, pero los entornos de alto riesgo pueden requerir revisiones más frecuentes (por ejemplo, trimestrales o incluso mensuales). El alcance de cada auditoría puede variar: algunas pueden centrarse en áreas específicas (como el control de acceso), mientras que otras pueden ser exhaustivas.

No olvides el seguimiento: Una auditoría solo es valiosa si se abordan sus hallazgos. Cree un plan de remediación, asigne la responsabilidad de implementar acciones correctivas y haga un seguimiento del progreso hasta que todos los problemas estén resueltos. La mejora continua es clave para una efectividad de seguridad sostenida.

Conclusión: Construir una cultura de seguridad proactiva

En última instancia, una postura de seguridad sólida no se trata solo de marcar casillas de una lista de verificación; se trata de fomentar una cultura de seguridad proactiva. Revisar y actualizar regularmente esta Lista de Verificación de Procedimientos de Seguridad Minera no es una tarea puntual, sino un proceso continuo. Anime la retroalimentación de todo el personal, desde mineros hasta la gerencia, ya que a menudo tienen información valiosa sobre posibles vulnerabilidades. Adopte una mentalidad de mejora continua, adaptándose a las amenazas en evolución y a los avances tecnológicos. Al ver la seguridad no como una carga sino como una responsabilidad compartida e integrarla en las operaciones diarias, puede mejorar significativamente la seguridad y la resiliencia de sus operaciones mineras. Recuerde que la vigilancia y el compromiso con las mejores prácticas de seguridad son los pilares de un entorno minero seguro y exitoso.

Recursos y Enlaces

- Occupational Safety and Health Administration (OSHA) : OSHA provides regulations and guidelines for mine safety and health, including security aspects. This is a crucial starting point for understanding legal requirements and best practices. Focus on their mining-specific standards.

- Mine Safety and Health Administration (MSHA) : MSHA is the primary federal agency responsible for regulating mine safety and health. Their website provides regulations, statistics, training materials, and resources on preventing accidents and ensuring a safe working environment. This is absolutely vital for compliance.

- Security Industry Association (SIA) : SIA is a leading trade association for the security industry. They offer resources, training, and standards for security professionals, useful for evaluating security technology and best practices across various categories.

- ASIS International : ASIS is a global community of security professionals. They offer certifications, standards, and resources related to security management, risk assessment, and physical security. Their publications and training can be helpful in developing and implementing a comprehensive security program.

- International Organization for Standardization (ISO) : ISO develops international standards for various industries. While no single ISO standard covers mining security directly, relevant standards like ISO 27001 (Information Security Management) and those related to risk management can be adapted and applied.

- National Institute of Standards and Technology (NIST) : NIST develops standards and guidelines for cybersecurity and other technical areas. Their frameworks and publications can provide valuable insights for securing data and communication systems within a mining operation. Specifically check out their Cybersecurity Framework.

- International IAAPA Foundation : While geared towards the amusement park industry, IAAPA Foundation resources on security and risk management can be applicable to mining, particularly in areas like perimeter security, visitor management, and emergency response.

- Cybersecurity and Infrastructure Security Agency (CISA) : CISA provides resources and guidance on cybersecurity threats and best practices. Given the increasing reliance on technology in mining, this is important for safeguarding digital assets and critical infrastructure.

- International Criminal Police Organization (INTERPOL) : For mining operations in international locations, INTERPOL provides information and assistance related to transnational crime and security threats. Their resources are useful for assessing risks and coordinating with local authorities.

- National Safety Council (NSC) : The NSC offers safety training programs and resources that can be adapted for mining security awareness, emphasizing proactive measures and risk reduction. While broader than just security, the principles apply.

- Risk Management Association (RMA) : RMA provides resources and professional development opportunities related to risk management, including the assessment and mitigation of security risks. Helpful in creating a risk-based security program.

Preguntas frecuentes

¿Para qué es esta lista de verificación?

Esta lista de verificación está diseñada para ayudar a las operaciones mineras a evaluar y mejorar sistemáticamente sus procedimientos de seguridad, garantizando un entorno de trabajo más seguro para todo el personal y protegiendo los activos contra robos y vandalismo. Sirve como plantilla para ser personalizada para sitios mineros y contextos operativos específicos.

¿Quién debería usar esta lista de verificación?

Esta lista de verificación está destinada a ser utilizada por una amplia gama de personal involucrado en la seguridad minera, incluidos gerentes de seguridad, oficiales de seguridad, supervisores de minas y gerentes de sitio. También puede ser valiosa para auditores y consultores externos que evalúan las prácticas de seguridad.

¿Es esta lista de verificación un sustituto de los requisitos legales?

No. Esta lista de verificación es una guía de mejores prácticas y no debe considerarse un sustituto del cumplimiento de todos los requisitos legales y reglamentarios aplicables relacionados con la seguridad y la protección de las minas. Consulte siempre la legislación y las normas pertinentes.

¿Puedo modificar esta lista de verificación?

Sí, absolutamente. Esta lista de verificación está destinada a ser una plantilla. Debe adaptarla para reflejar los riesgos, peligros y detalles operativos únicos de su emplazamiento minero. Añada, elimine o modifique los elementos según sea necesario.

¿Con qué frecuencia se debe revisar y actualizar esta lista de verificación?

Recomendamos revisar y actualizar la lista de verificación al menos anualmente, o con mayor frecuencia si hay cambios significativos en las operaciones mineras, las amenazas de seguridad o los requisitos normativos. La revisión regular garantiza su relevancia y eficacia continuas.

¿Qué tipos de procedimientos de seguridad cubre la lista de verificación?

La lista de verificación cubre una amplia gama de áreas de seguridad, incluyendo el control de acceso al sitio, la seguridad del perímetro, los sistemas de vigilancia, los procedimientos de respuesta a emergencias, la capacitación de empleados, la gestión de visitantes, la seguridad del equipo y la seguridad de los datos.

¿Qué significan las opciones de puntuación/calificación (ej. Conforme, Parcialmente conforme, No conforme)?

Estas calificaciones tienen como objetivo proporcionar una comprensión clara del estado de cada procedimiento de seguridad. 'Cumple' indica que el procedimiento está totalmente implementado y es efectivo. 'Parcialmente Cumple' sugiere que se necesitan mejoras. 'No Cumple' requiere una acción correctiva inmediata.

¿Cómo puedo abordar los hallazgos de 'Incumplimiento' identificados por la lista de verificación?

Por cada hallazgo de No Cumplimiento, documentar el motivo del incumplimiento y desarrollar un plan de acción correctiva. Asignar la responsabilidad de la implementación de las acciones correctivas y establecer plazos de finalización. Dar seguimiento al progreso y verificar la efectividad de las soluciones implementadas.

¿Dónde puedo encontrar más información sobre las mejores prácticas de seguridad de mina?

Varias organizaciones ofrecen recursos valiosos sobre seguridad minera, incluyendo la Administración de Seguridad y Salud en Minas (MSHA), la Asociación Nacional Minera (NMA) y consultores de seguridad especializados en la industria. Consulte estos recursos para mantenerse informado sobre las amenazas emergentes y las mejores prácticas.

¿Cuál es la importancia de la capacitación de los empleados mencionada en la lista de verificación?

La capacitación de los empleados es crucial porque el personal suele ser la primera línea de defensa contra las brechas de seguridad. Una capacitación adecuada los equipa para identificar actividades sospechosas, seguir los protocolos de seguridad y responder eficazmente a los incidentes.

¿Te resultó útil este artículo?

Demostración de la Solución de Gestión Minera

¡Maximice la eficiencia y la seguridad en las operaciones mineras! ChecklistGuro optimiza la gestión de tareas, el seguimiento de equipos y la elaboración de informes de cumplimiento. Optimice los flujos de trabajo, reduzca los riesgos y aumente la productividad. Administre todo con nuestro Work OS.

Artículos relacionados

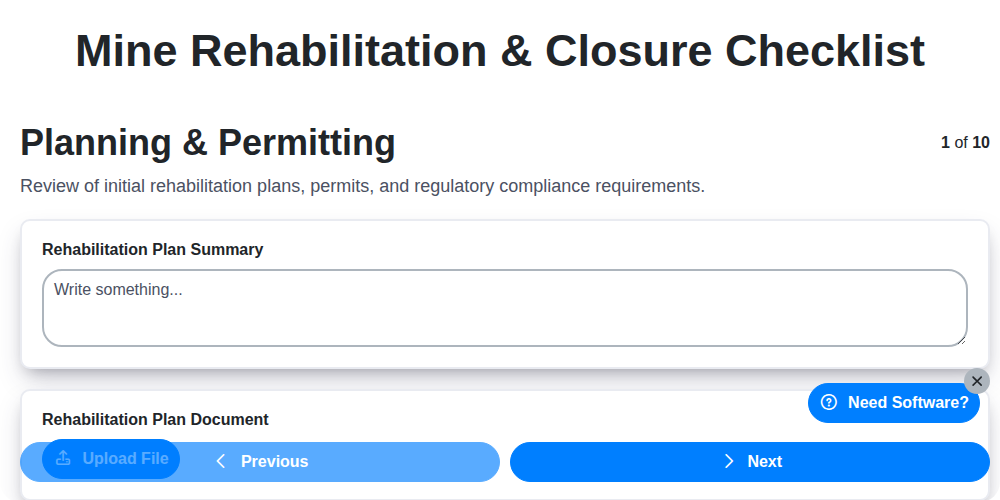

Ensuring a Sustainable Future: Your Mine Rehabilitation & Closure Checklist Guide

Ensuring Safety: Your Mining Incident Reporting Checklist Guide

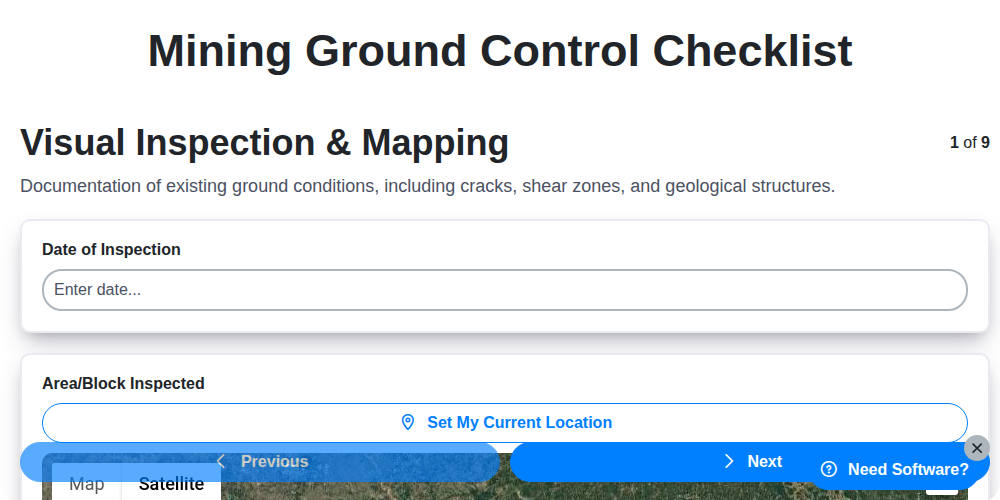

Dominando la Seguridad Minera: Su Guía para la Lista de Verificación de Control de Terreno

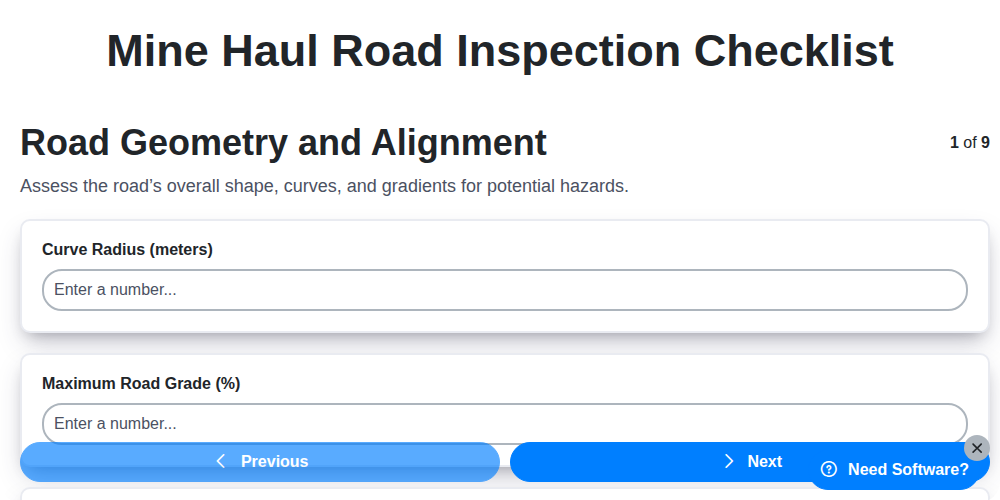

Asegurando la Seguridad y Eficiencia: Su Guía de Lista de Verificación para la Inspección de Caminos de Transporte de Minas

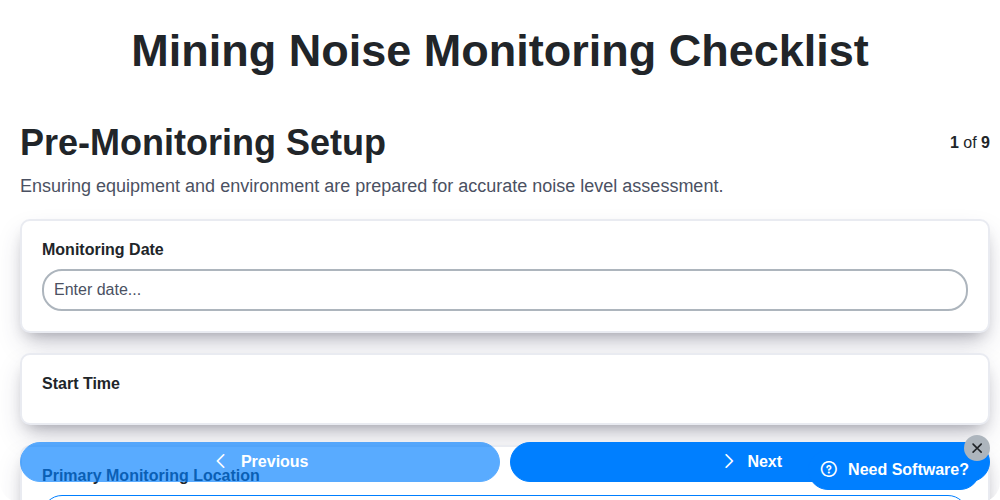

Ensuring Safety & Compliance: Your Mining Noise Monitoring Checklist Guide

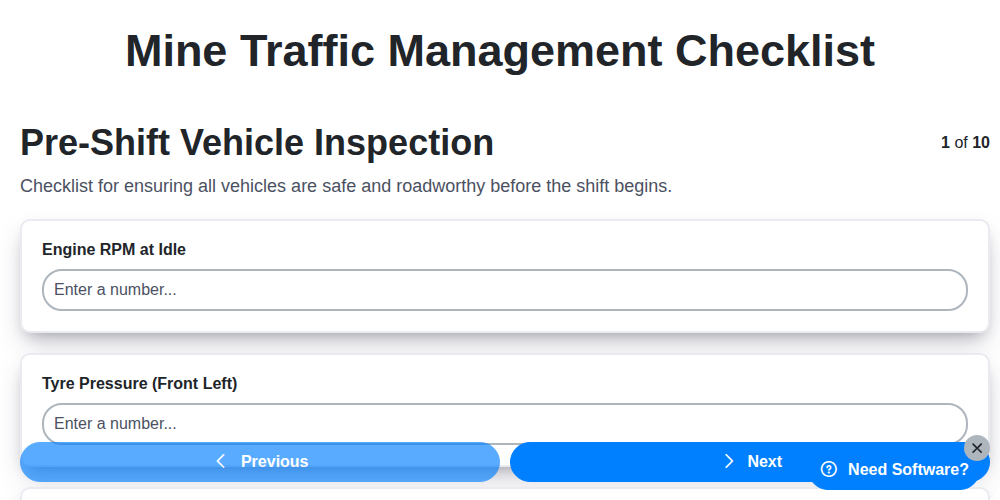

Ensuring Safety Underground: Your Mine Traffic Management Checklist Guide

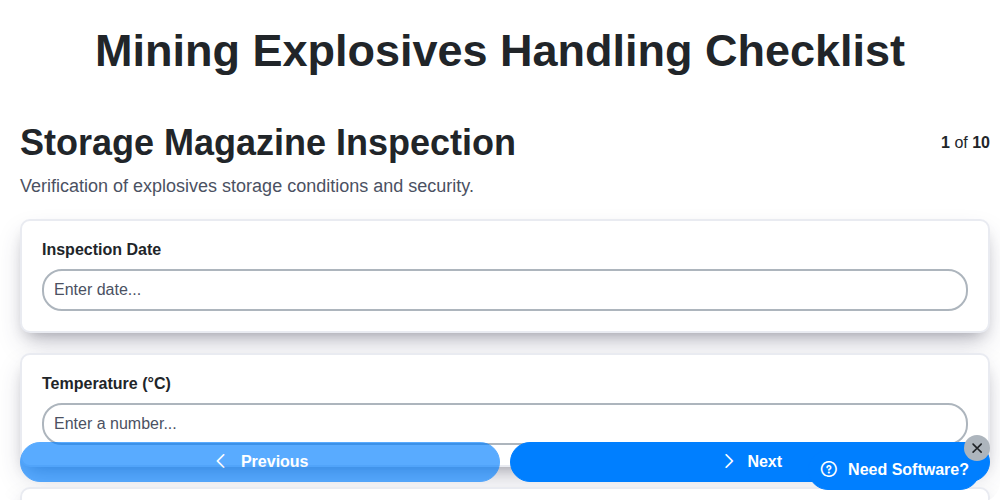

Ensuring Safety: Your Mining Explosives Handling Checklist Template

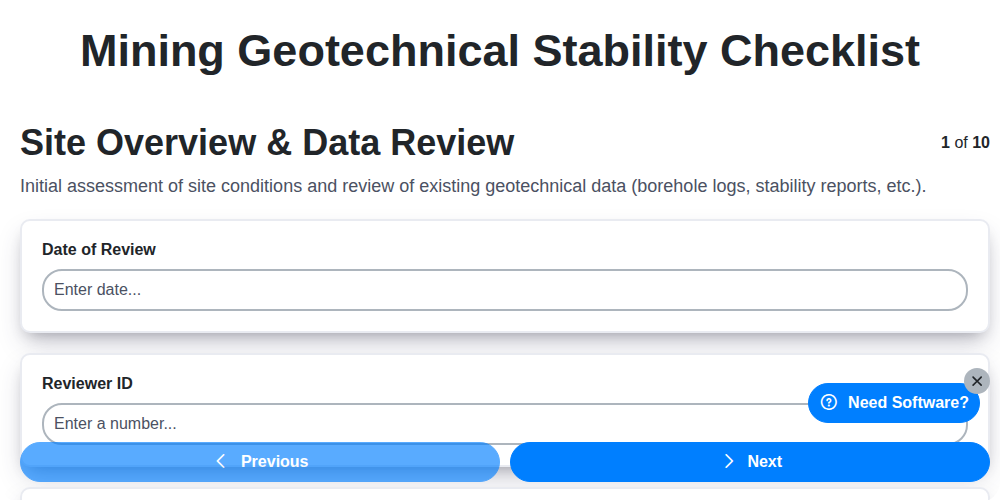

Ensuring Mine Safety: Your Geotechnical Stability Checklist Guide

Podemos hacerlo juntos

¿Necesita ayuda con las listas de verificación?

¿Tienes alguna pregunta? Estamos aquí para ayudarte. Envía tu consulta y te responderemos a la brevedad.