Auditoría de Seguridad de Red Checklist

¡Fortalece tu red logística! 🛡️ Nuestra lista de verificación de auditoría de seguridad de red garantiza la protección de datos, previene interrupciones y salvaguarda tu cadena de suministro. Descárgala ahora y mantente a la vanguardia de las amenazas cibernéticas en el dinámico mundo de la logística. #logística #ciberseguridad #auditoría #seguridaddelared #cadenade suministro

Resumen Ejecutivo y Alcance

Define el propósito de la auditoría, el alcance de la evaluación (redes, sistemas, datos) y el público destinatario. Incluye una visión general de los hallazgos y recomendaciones.

Declaración de los objetivos de la auditoría

Descripción del alcance (Redes, Sistemas, Datos)

Número de Localizaciones Incluidas en la Auditoría

Fecha de inicio de la auditoría

Fecha de finalización de la auditoría (estimada)

Áreas de Negocio de Logística Incluidas

Sistemas dentro del alcance (seleccione todas las opciones aplicables)

Contacto principal para la auditoría

Resumen de Riesgos Observados (Evaluación Inicial)

Evaluación de la Infraestructura de Red

Evalúa la postura de seguridad de los dispositivos de red principales (routers, switches, firewalls) y sus configuraciones.

Número de cortafuegos en uso

Proveedor de cortafuegos

Resumen de la Revisión del Conjunto de Reglas de Firewall

Versión actual del firmware del router (Especificar para los routers clave)

Número de VLANs en uso

Segmentación de seguridad VLAN implementada (seleccione todas las que correspondan)

Última fecha de actualización del firmware del router (Especificar para routers clave)

Seguridad de Redes Inalámbricas

Se enfoca en la seguridad de las redes inalámbricas utilizadas para el rastreo de vehículos, las operaciones de almacén y los dispositivos de los empleados.

Número de Puntos de Acceso Inalámbricos (PAsI)

Protocolo de cifrado inalámbrico en uso

Protocolos de seguridad de red inalámbrica habilitados.

Método de autenticación de red inalámbrica

Descripción de la segmentación de la red inalámbrica (p. ej., invitados, empleados, vehículos)

Archivos de configuración de red inalámbrica (p. ej., Puntos de acceso, Controlador)

Fecha de la última evaluación de seguridad de la red inalámbrica

SSID(s) en uso

Seguridad de puntos finales

Evalúa la seguridad de los dispositivos que se conectan a la red, incluyendo ordenadores portátiles de los empleados, dispositivos móviles y dispositivos IoT (por ejemplo, sensores de rastreo).

Número de Portátiles Facilitados por la Empresa

Número de Dispositivos Móviles (Gestionados por la Empresa)

Software de protección de terminales en uso

Especificar software de protección de terminales Otros (si se seleccionó lo anterior)

Características de seguridad habilitadas en los puntos finales (seleccione todas las que correspondan)

Proceso de Gestión de Parches de Puntos Finales

Fecha de finalización del último ciclo de gestión de parches

Describe el proceso para integrar nuevos puntos finales a la red.

Seguridad y Privacidad de los Datos

Examina la protección de datos logísticos sensibles, incluyendo detalles de envíos, información del cliente y planificación de rutas.

Cumplimiento de la Cifrado de Datos en Reposo

Cumplimiento de la Cifrado de Datos en Tránsito

Describa el esquema de clasificación de datos en uso (p. ej., Público, Confidencial, Restringido).

Número aproximado de registros de clientes procesados anualmente.

¿Qué regulaciones de protección de datos se aplican a la organización? (Seleccione todas las que correspondan).

Describe las políticas y procedimientos de conservación de datos. ¿Durante cuánto tiempo se almacenan los datos?

Suba una copia de la política de privacidad (si está disponible).

Fecha de la última evaluación de impacto en la protección de datos (EIPD).

Control de Acceso y Gestión de Identidades

Revisa los derechos de acceso de los usuarios, los mecanismos de autenticación y las prácticas de administración de cuentas.

Implementación de Autenticación Multifactor (MFA)

Aplicación de la política de complejidad de contraseñas

Umbral de Bloqueo de Cuenta (Intentos de Inicio de Sesión Fallidos)

Prácticas de Gestión del Acceso con Privilegios (PAM)

Fecha de la última revisión de acceso del usuario

Descripción de los Procedimientos de Incorporación y Desvinculación de Usuarios

Uso de Proveedor de Identidad Centralizado (IdP)

Respuesta a Incidentes y Continuidad del Negocio

Evalúa la capacidad de la organización para detectar, responder y recuperarse de incidentes de seguridad e interrupciones en las operaciones logísticas.

Objetivo de Tiempo de Recuperación Estimado (RTO) en Horas

Objetivo de Punto de Recuperación Estimado (RPO) en Horas

Describe el plan actual de respuesta a incidentes (PRAI).

¿Qué departamentos están involucrados en el proceso de respuesta a incidentes?

Fecha de la última revisión del plan de respuesta a incidentes.

Resumir los ejercicios recientes de simulación de respuesta a incidentes (simulacros) y los hallazgos.

Métodos de comunicación utilizados durante un incidente (seleccione uno)

Suba una copia del Plan de Continuidad del Negocio (PCN).

Gestión de Riesgos de Proveedores

Se centra en las prácticas de seguridad de los proveedores externos que ofrecen servicios logísticos críticos (por ejemplo, sistemas de gestión de transporte, proveedores de rastreo GPS).

¿Se completaron los cuestionarios de seguridad de los proveedores?

Número de proveedores auditados anualmente.

Resumen de la Metodología de Evaluación de Riesgos de Proveedores

Controles de seguridad verificados en acuerdos con proveedores (Seleccione todas las que correspondan)

Fecha de la última auditoría de seguridad del proveedor

¿Se revisaron los informes de auditoría de seguridad de los proveedores?

Descripción de las políticas de retención de datos del proveedor

Seguridad física y puntos de acceso a la red.

Considera la seguridad física de la infraestructura de red, los centros de datos y el control de acceso a los recursos de la red.

¿Están las salas de red/salas de servidores físicamente aseguradas?

¿Qué tipo de control de acceso se implementa?

Número de puntos de acceso a la red (routers, switches, firewalls) expuestos sin barreras físicas.

Describa los procedimientos de acceso de visitantes a las áreas de la red.

¿Están los cuartos de cableado cerrados con llave?

Sube un diagrama de la distribución de la sala de equipos.

¿Hay videovigilancia de las áreas de la red?

Ubicación de la infraestructura de red principal (p. ej., sala de servidores, router principal).

Gestión y Monitoreo de Registros

Revisión de las prácticas de registro y la capacidad de supervisar la actividad de la red para detectar comportamientos sospechosos y eventos de seguridad.

Número de registros de seguridad generados diariamente

¿Se utiliza un sistema de registro centralizado?

Descripción de la política de conservación de registros (duración, ubicación de almacenamiento, método de eliminación)

¿Qué fuentes de registro se están monitorizando actualmente?

¿Los registros están encriptados en reposo?

Tiempo necesario para revisar los registros en busca de anomalías

Describe el proceso para responder a las alertas generadas por los registros.

¿Están las alertas de registros integradas con un sistema de respuesta a incidentes?

¿Le resultó útil esta plantilla de lista de verificación?

Demostración de la Solución de Gestión de Logística

¿Está cansado de retrasos en los envíos, paquetes perdidos y rutas ineficientes? La plataforma Work OS de ChecklistGuro optimiza toda su operación logística, desde la gestión del almacén y el cumplimiento de pedidos hasta la optimización de rutas y el seguimiento de entregas. Obtenga visibilidad en tiempo real, reduzca los costos y mejore la satisfacción del cliente. ¡Descubra cómo ChecklistGuro puede transformar su negocio de logística!

Plantillas de listas de verificación relacionadas

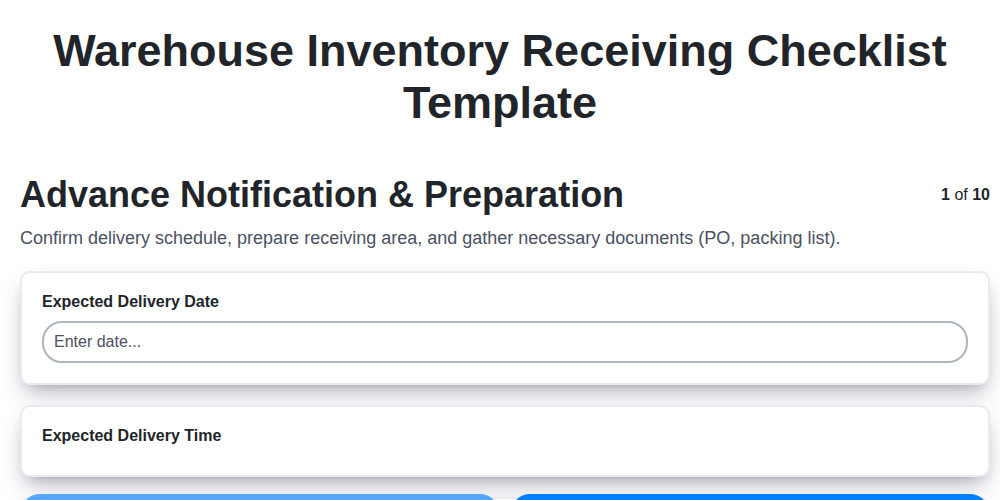

Plantilla de Lista de Verificación para la Recepción de Inventario en Almacén

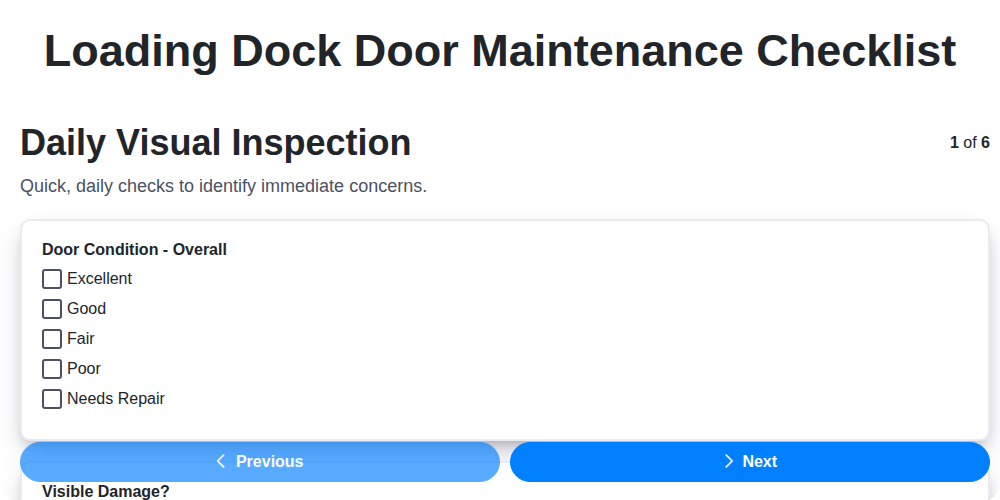

Mantenimiento de puertas de muelles de carga

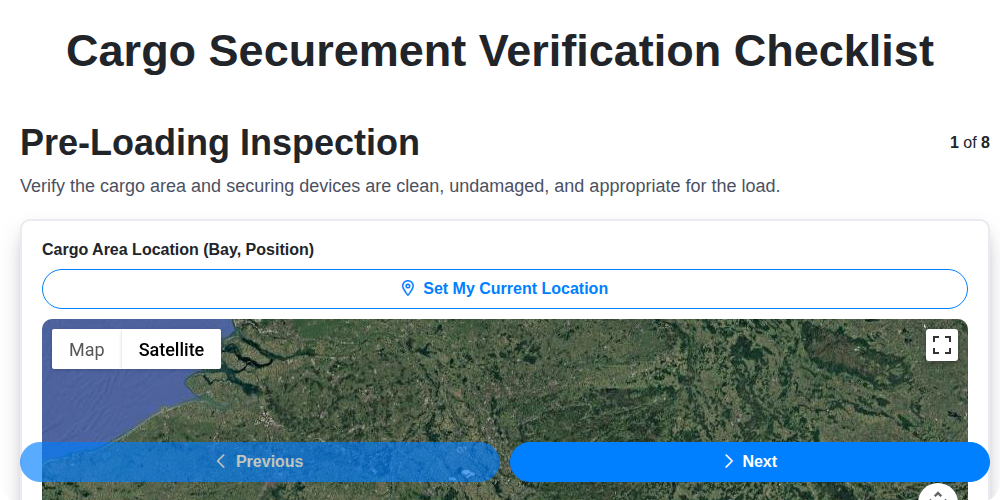

Verificación de la sujeción de la carga

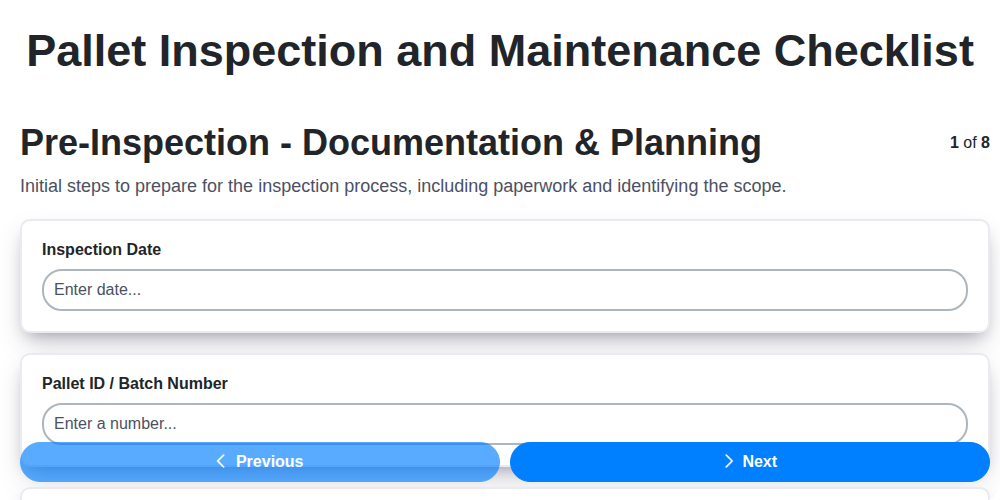

Inspección y Mantenimiento de Palets

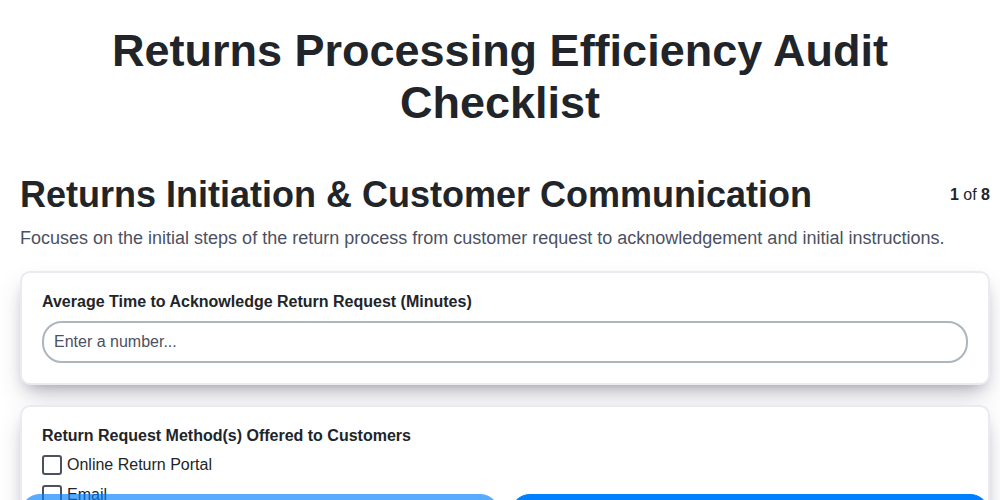

Returns Processing Efficiency Audit

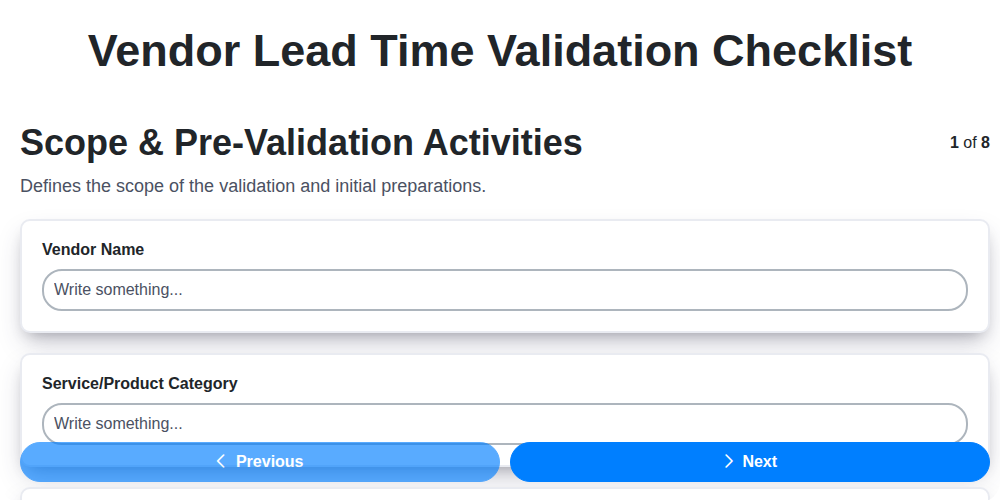

Vendor Lead Time Validation

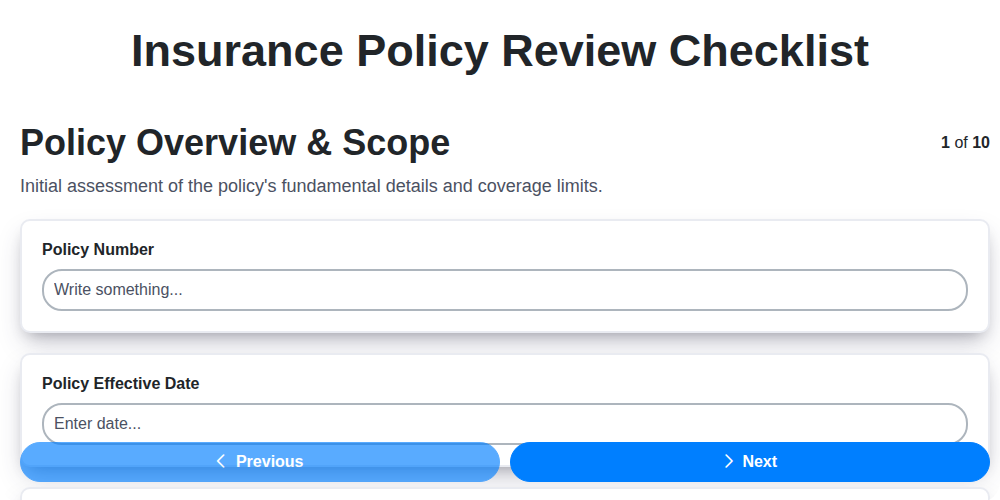

Revisión de la póliza de seguro

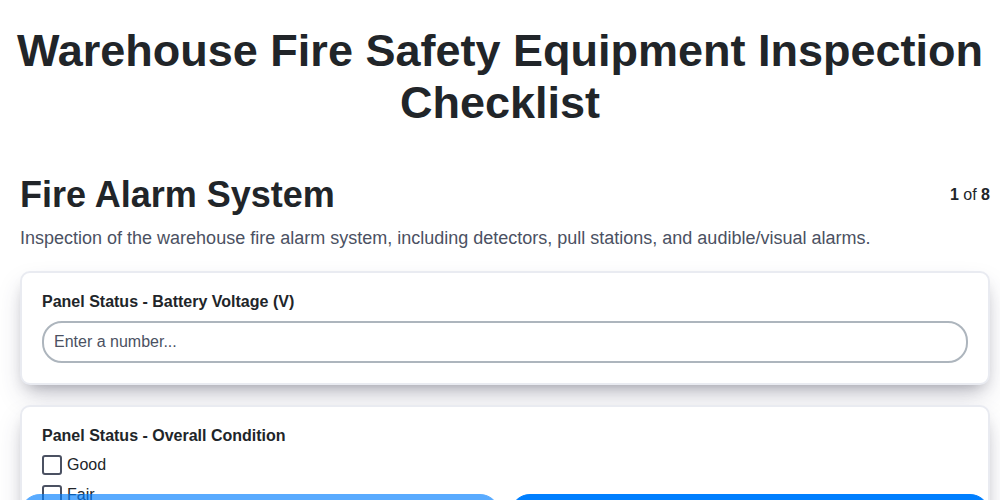

Inspección de equipos de seguridad contra incendios en almacenes

Podemos hacerlo juntos

¿Necesita ayuda con las listas de verificación?

¿Tienes alguna pregunta? Estamos aquí para ayudarte. Envía tu consulta y te responderemos a la brevedad.