Pruebas de Copia de Seguridad y Recuperación: Tu Plantilla de Lista de Verificación

Publicado: 09/01/2025 Actualizado: 03/22/2026

Índice

- Introducción: Por qué son importantes las pruebas de copia de seguridad y recuperación de datos

- Comprender su panorama de copias de seguridad y recuperación

- La plantilla de lista de verificación: Una guía paso a paso.

- Definición del alcance: ¿Qué necesita protección?

- 2. Verificación de la copia de seguridad: Asegurando que los datos se están guardando

- 3. Pruebas de Restauración de la Funcionalidad: La Verificación Crucial

- Validación de la Integridad de los Datos: Confirmación de la Precisión de los Datos Recuperados

- 6. Prueba del Objetivo de Tiempo de Recuperación (RTO): Medición del Tiempo de Inactividad

- 6. Pruebas del Objetivo de Punto de Recuperación (RPO): Minimizar la Pérdida de Datos

- Validación del Entorno de Recuperación ante Desastres: Preparándose para lo Peor

- 8. Documentación e Informes: Seguimiento de su progreso

- 9. Automatización: Optimización de su proceso de pruebas

- 10. Errores Comunes a Evitar

- El Factor Humano: Capacitación y Responsabilidades

- 12. Mejora Continua: Revisión y Actualizaciones Regulares

- Conclusión: Sus datos están seguros con pruebas regulares.

- Recursos y Enlaces

TL;DR: ¿Le preocupa la pérdida de datos? Esta plantilla de lista de verificación lo guía a través de las pruebas de sus copias de seguridad, desde verificar que existen hasta simulaciones completas de recuperación ante desastres. Asegura que sus datos puedan *realmente* recuperarse cuando sea necesario, minimizando el tiempo de inactividad y protegiendo su negocio. ¡Descargue la plantilla y comience a probar hoy mismo!

Introducción: Por qué son importantes las pruebas de copia de seguridad y recuperación de datos

La pérdida de datos puede ser la peor pesadilla de una empresa. Ya sea por un ciberataque malicioso, una falla de hardware, un desastre natural o incluso un error humano, las consecuencias pueden ser devastadoras: pérdida de ingresos, daño a la reputación, responsabilidades legales y interrupción de las operaciones. Si bien implementar una estrategia sólida de respaldo de datos es el primer paso crucial, simplementeteniendoLas copias de seguridad no son suficientes. Una copia de seguridad que falla cuando más la necesitas es esencialmente inútil.

La verificación y recuperación de copias de seguridad es el componente crítico, a menudo pasado por alto, de un plan de protección de datos realmente resiliente. Se trata del proceso de validar periódicamente que sus copias de seguridad son funcionales, que sus procedimientos de recuperación funcionan como se espera y que puede cumplir con sus Objetivos de Tiempo de Recuperación (OTR) y Objetivos de Punto de Recuperación (OPR). Esto no se trata simplemente de cumplir con un requisito de cumplimiento; se trata de garantizar que su negocio pueda continuar operando o reanudar sus actividades rápidamente frente a circunstancias imprevistas. Esta entrada de blog le guiará a través de una lista de verificación integral para garantizar que su plan de recuperación de datos no sea solo un documento, sino una red de seguridad confiable para su negocio.

Comprender su panorama de copias de seguridad y recuperación

Antes de sumergirnos en la lista de verificación de pruebas, es crucial comprender el entorno en el que se está operando. No se trata solo de saber...¿qué?Estás haciendo una copia de seguridad; se trata de comprender la complejidad de tu entorno de datos y las diversas tecnologías involucradas.

Considere estos elementos clave:

- Tipos de datos y volúmenes: ¿Está trabajando principalmente con archivos, bases de datos, máquinas virtuales o una combinación de ellas? El volumen de datos impacta significativamente los tiempos de respaldo y recuperación.

- Tecnologías de Respaldo: ¿Qué software o soluciones de respaldo está utilizando? Comprender sus capacidades y limitaciones es vital para una prueba eficaz. ¿Está utilizando instantáneas, copias de seguridad completas, copias de seguridad incrementales o un enfoque híbrido?

- Ubicaciones de almacenamiento: ¿Dónde se almacenan sus copias de seguridad? ¿En el sitio, fuera del sitio, basadas en la nube o una combinación? Cada ubicación tiene sus propias consideraciones de seguridad y accesibilidad.

- Dependencias de la red.Sus procesos de copia de seguridad y recuperación a menudo dependen de la conectividad de la red. Evalúe el ancho de banda de la red y los posibles cuellos de botella que podrían afectar el rendimiento.

- Dependencias de la aplicación: Muchas aplicaciones tienen dependencias complejas con otros sistemas. Identifique estas dependencias para asegurar una recuperación completa y coordinada.

- Requisitos reglamentarios: Ciertas industrias tienen requisitos estrictos de protección y recuperación de datos (por ejemplo, HIPAA, GDPR). Asegúrese de que sus procesos se ajusten a estas regulaciones.

La plantilla de lista de verificación: Una guía paso a paso.

¿Listo para poner esto en práctica? Estamos proporcionando una plantilla para guiar sus pruebas de copia de seguridad y recuperación de datos. Aunque se le anima a personalizarla significativamente según su entorno particular, esto proporciona una base sólida. Cada paso incluye preguntas clave que debe hacerse y acciones que debe llevar a cabo.¡Descarga la lista de verificación completa y editable al final de este artículo!

Aquí tienes una explicación de cómo usar la plantilla:

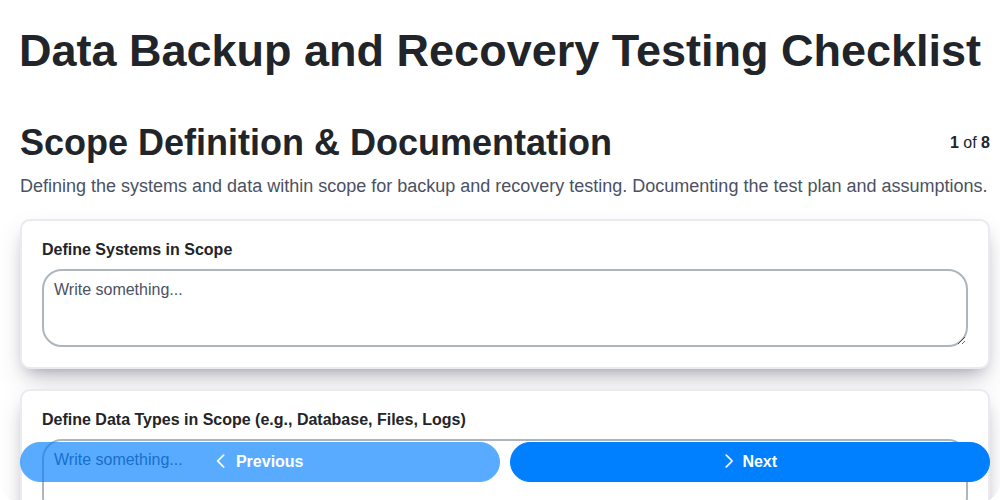

Definición y documentación del alcance:

- Preguntas para hacer: ¿Qué sistemas/aplicaciones están dentro del alcance? ¿Quién es responsable de cada copia de seguridad? ¿Cuáles son las dependencias entre los sistemas?

- Acciones: Cree un documento que liste todos los sistemas dentro del alcance. Diagrama los flujos de datos. Asigna la responsabilidad de mantenimiento de las copias de seguridad.

- Campos de plantilla: Nombre del Sistema, Aplicación, Tipos de Datos, Propietario, Calendario, Ubicación.

Verificación de la copia de seguridad:

- Preguntas para hacer: ¿Se están completando las copias de seguridad correctamente? ¿Están los tamaños de las copias de seguridad dentro de los rangos esperados? ¿Se están revisando los archivos de registro?

- Acciones: Programa la monitorización automatizada de la finalización de las copias de seguridad. Verifica manualmente una muestra de copias de seguridad. Revisa los registros en busca de errores.

- Campos de plantilla: Fecha/Hora de la Copia de Seguridad, Estado (Éxito/Fallo), Tamaño, Notas de Revisión del Registro.

4. Pruebas de Restauración de la Funcionalidad:

- Preguntas para hacer: ¿Podemos restaurar archivos, bases de datos y máquinas virtuales con éxito? ¿Los datos restaurados son accesibles y funcionales?

- Acciones: Realice pruebas de restauración periódicas. Documente el proceso de restauración. Mida los tiempos de restauración.

- Campos de plantilla: Tipo de dato restaurado, Ubicación de restauración, Éxito/Fracaso, Tiempo empleado, Notas.

Validación de la integridad de los datos:

- Preguntas para hacer: ¿Los datos restaurados están completos y son correctos? ¿La funcionalidad de la aplicación está intacta?

- Acciones: Verifique los recuentos de archivos y el contenido de los datos. Realice pruebas de la aplicación. Utilice herramientas de verificación de sumas de comprobación.

- Campos de plantilla: Verificación de conteo de archivos, verificación del contenido de los datos, resultados de pruebas de la aplicación, resultados de verificación de checksum.

5. Pruebas del Objetivo de Tiempo de Recuperación (RTO):

- Preguntas para hacer: ¿Cuánto tiempo lleva el cambio al entorno de recuperación ante desastres? ¿Se han abordado correctamente las dependencias?

- Acciones: Simule un desastre y mida el tiempo de conmutación por error. Documente cualquier problema encontrado.

- Campos de plantilla: Hora de inicio de conmutación por error, hora de finalización de conmutación por error, tiempo total, problemas encontrados.

Validación del entorno de recuperación ante desastres:

- Preguntas que hacer: ¿Está el entorno DR operativo? ¿Podemos acceder a los datos y las aplicaciones?

- Acciones: Realice una prueba DR completa. Valide la conectividad de la red y las dependencias de las aplicaciones.

- Campos de Plantilla: Estado del entorno, Resultados de la prueba de conectividad de la red, Resultados de las pruebas de la aplicación.

7. Documentación e Informes:

- Preguntas para hacer: ¿Está toda la prueba documentada? ¿Se comunican los resultados a los interesados?

- Acciones: Mantén un registro detallado de todas las actividades de prueba. Elabora un informe resumen.

- Campos de Plantilla: Fecha del examen, Nombre del examinador, Resumen de resultados, Recomendaciones.

Definición del alcance: ¿Qué necesita protección?

Definir qué abarca su plan de copia de seguridad y recuperación de datos es el paso fundamental. No basta con decir simplemente todo - eso es poco práctico e ineficiente. En su lugar, necesita un enfoque estructurado. Empiece por identificar sus funciones empresariales críticas: aquello que absolutamentedebe¿Qué funciones son esenciales para que tu negocio sobreviva? Los datos que respaldan esas funciones se convierten en tu prioridad.

Considere estos factores:

- Tipo de dato: Clasifique los datos según su nivel de sensibilidad: datos de clientes, registros financieros, propiedad intelectual, registros operativos. Una mayor sensibilidad exige copias de seguridad más frecuentes y procedimientos de recuperación más estrictos.

- Dependencia de la Aplicación¿Qué aplicaciones dependen de qué datos? Un fallo en una aplicación puede propagarse e impactar a otras. Mapee estas dependencias para garantizar una protección integral.

- Requisitos reglamentarios: Las regulaciones específicas del sector (HIPAA, GDPR, PCI DSS) a menudo dictan requisitos específicos de protección de datos.

- Impacto empresarial: Cuantifique el impacto potencial en los negocios por la pérdida de datos para cada sistema crítico. Esto ayuda a priorizar los esfuerzos y a asignar los recursos de manera efectiva.

- Ubicación del sistema: ¿Dónde se almacenan los datos? Servidores locales, almacenamiento en la nube, aplicaciones SaaS: cada ubicación requiere diferentes estrategias de respaldo.

Cree un inventario de datos: una lista detallada de todos los sistemas, aplicaciones y activos de datos. Clasifique cada entrada según su criticidad y confidencialidad. Este inventario servirá como su guía para diseñar un plan de copia de seguridad y recuperación específico y eficaz. No olvide revisar y actualizar periódicamente este inventario a medida que evoluciona su negocio.

2. Verificación de la copia de seguridad: Asegurando que los datos se están guardando

Es fácil asumir que las copias de seguridad se están ejecutando sin problemas, pero una copia de seguridad fallida de la que no se tiene conocimiento es una bomba de tiempo. La verificación de copias de seguridad va más allá de simplemente confiar en los informes automatizados. Se trata de confirmar activamente que sus datos se están guardando y que las copias de seguridad son realmente viables.

Más allá del Informe: Si bien el software de copia de seguridad automatizada suele proporcionar informes, estos pueden ser a veces engañosos. Pueden indicar éxito incluso cuando se han producido errores. No confíe únicamente en ellos.

Qué verificar:

- Revisión de Archivos de Registro: Revise periódicamente los archivos de registro de su software de copia de seguridad. Busque errores, advertencias o actividad inusual. Estos registros a menudo contienen información crucial que los informes automatizados no capturan.

- Validación del tamaño de la copia de seguridad: Compara el tamaño de tus copias de seguridad con los valores esperados. Copias de seguridad inesperadamente pequeñas podrían indicar transferencias de datos incompletas.

- Verificación del conteo de archivos: Verifique el número de archivos y carpetas en sus copias de seguridad para asegurarse de que se haya capturado todos los datos previstos.

- Verificaciones Manuales de Muestra: Periódicamente, inspeccione manualmente una pequeña muestra de copias de seguridad. Abra algunos archivos para asegurarse de que sean legibles y no estén dañados.

- Verificaciones de la política de retención: Verifique que las copias de seguridad se estén conservando según su política de retención definida.

La automatización puede ayudar: Si bien las verificaciones manuales son importantes, considere automatizar algunas tareas de verificación. Muchas soluciones de respaldo ofrecen funciones de verificación integradas o permiten la integración con herramientas de scripting para realizar verificaciones automatizadas. Un script sencillo que compare recuentos de archivos o verifique códigos de error comunes puede ahorrar tiempo significativo y mejorar la precisión.

3. Pruebas de Restauración de la Funcionalidad: La Verificación Crucial

La verificación de la restauración de la funcionalidad no es solo otro elemento en una lista de verificación; es la confirmación definitiva de su estrategia completa de copia de seguridad y recuperación. Es fácil para...supongamosSus respaldos están funcionando correctamente según los informes y las verificaciones automatizadas. Sin embargo, esas verificaciones rara vez simulan un escenario de restauración real. Ahí es donde la cosa se pone seria: ¿puede recuperar realmente sus datos cuando lo necesita?necesidad¿A dónde?

Esta prueba implica más que simplemente pulsar un botón de restaurar. Requiere un proceso deliberado y documentado. Elija una muestra representativa de sus datos: esto podría ser un archivo único, una base de datos, una máquina virtual o incluso un servidor completo. Documente los pasos de restauración meticulosamente. Luego,verificarlos datos restaurados. No asumas que todo está bien. Verifica el número de archivos, el contenido de los datos, la funcionalidad de la aplicación y el acceso de los usuarios. ¿Funciona todo como se esperaba?

Este proceso no se trata de encontrar algo incorrecto; se trata de confirmar tus suposiciones e identificar posibles cuellos de botella o errores.antesSe produce un desastre. Piense en ello como un ensayo general para una crisis: es mejor encontrar y solucionar los problemas ahora que buscar una solución a marchas forzadas durante una emergencia. Realizar regularmente estas restauraciones - recomendamos al menos anualmente, y con mayor frecuencia para los sistemas críticos - proporciona una tranquilidad invaluable y garantiza que esté verdaderamente preparado.

Validación de la Integridad de los Datos: Confirmación de la Precisión de los Datos Recuperados

La validación de la integridad de los datos va más allá de simplemente confirmar una restauración.completado Se trata de demostrar que los datos recuperados sonprecisoyutilizable Imagina restaurar una base de datos solo para descubrir que los campos críticos están dañados o faltan: ¡eso es tan malo como no tener recuperación alguna!

Este paso implica un enfoque multifacético. Para las copias de seguridad de archivos, es vital verificar el número de archivos, sus tamaños y las fechas de modificación en comparación con la fuente original. Abra una muestra representativa de archivos para asegurarse de que sean legibles y contengan el contenido esperado. Para las bases de datos, ejecute comprobaciones de integridad, realice consultas de muestra para garantizar que las relaciones de datos se mantengan intactas y valide los informes críticos. Los propietarios de las aplicaciones también deben participar en este proceso, realizando pruebas esenciales de la funcionalidad de la aplicación para garantizar que se cumplan las dependencias de datos. Considere la posibilidad de utilizar herramientas de verificación de sumas de comprobación; estas generan una huella digital única para los archivos, lo que le permite comparar fácilmente los datos recuperados con los originales. No acorte este paso; es su última línea de defensa contra datos inutilizables.

6. Prueba del Objetivo de Tiempo de Recuperación (RTO): Medición del Tiempo de Inactividad

Su Objetivo de Tiempo de Recuperación (RTO) representa el período máximo aceptable que su empresa puede tolerar estar inactiva tras un evento disruptivo. La prueba del RTO es el proceso crucial para validar si su plan de recuperación puede...realmente alcanzar esa meta. No es suficiente paradefiniruna entidad de recuperación; necesitasprobarPuedes lograrlo.

Este tipo de prueba es intrínsecamente más compleja que simplemente restaurar un archivo. Típicamente implica simular un desastre a gran escala, lo que podría significar la conmutación por desastre a un sitio de recuperación ante desastres, la restauración desde copias de seguridad en un entorno secundario o la ejecución de un procedimiento de escalamiento predefinido. El objetivo es medir lacompletoproceso de recuperación, desde la interrupción inicial hasta la funcionalidad operativa completa.

Qué medir:

Durante las pruebas de RTO, registre meticulosamente lo siguiente:

- Hora de Declarar Desastre: ¿Cuánto tiempo lleva reconocer el evento e iniciar el proceso de recuperación?

- Tiempo de conmutación por error: Si se utiliza un sitio DR, ¿cuánto tiempo tarda el cambio?

- Tiempo de Restauración de Datos: ¿Cuánto tiempo lleva restaurar los datos y los sistemas?

- Verificación de la solicitud: ¿Cuánto tiempo se necesita para confirmar que todas las aplicaciones críticas están funcionando correctamente?

- Restauración del acceso de usuarios: ¿Cuánto tiempo tardarán los usuarios en acceder a los sistemas y datos necesarios?

Consideraciones importantes:

- Interrupción planificada: Las pruebas de RTO implican intrínsecamente tiempo de inactividad. Comuniquen el corte programado a los interesados con suficiente antelación.

- Alcance y complejidad: Comience con un alcance limitado y aumente gradualmente la complejidad de la prueba.

- La documentación es clave: Documente exhaustivamente todo el proceso, incluyendo cualquier desviación del plan y las lecciones aprendidas.

- Revisión periódica: Las pruebas RTO deben realizarse regularmente, idealmente anualmente, o con mayor frecuencia para sistemas críticos para el negocio, para garantizar una preparación continua.

6. Pruebas del Objetivo de Punto de Recuperación (RPO): Minimizar la Pérdida de Datos

Su Objetivo de Punto de Recuperación (RPO) define la cantidad máxima de datos que puede permitirse perder de forma realista en caso de un incidente disruptivo. No es solo un número teórico; es una decisión empresarial basada en la criticidad de sus datos y el impacto de una posible pérdida de datos. La verificación del RPO confirma que la frecuencia de sus copias de seguridad se ajusta a este objetivo crítico.

Piensa en esto: si tu RPO es de 4 horas, significa que estás dispuesto a perder hasta 4 horas de trabajo. Esta decisión debe estar fundamentada en una comprensión profunda de tus procesos de negocio y dependencias de datos. Las copias de seguridad frecuentes reducen drásticamente la pérdida potencial de datos, pero también consumen más almacenamiento y recursos.

Para probar su RPO, simule un escenario de pérdida de datos y evalúe la cantidad de datos perdidos antes de la última copia de seguridad exitosa. Si la cantidad de datos perdidos excede su RPO definido, es necesario aumentar la frecuencia de sus copias de seguridad. Considere factores como el volumen de transacciones, las tasas de modificación de datos y el impacto potencial en el negocio de la pérdida de datos al determinar su programación de respaldo adecuada. Las pruebas constantes y proactivas de RPO son un componente vital de un plan de recuperación de datos sólido, que mitiga el riesgo y protege los activos valiosos de su empresa.

Validación del Entorno de Recuperación ante Desastres: Preparándose para lo Peor

Su entorno de recuperación ante desastres (DR), ya sea un centro de datos secundario, una réplica basada en la nube o una combinación de ambos, es el salvavidas de su negocio ante un evento catastrófico. Validar este entorno no es solo una buena práctica; es unrequisitopara la continuidad del negocio. Esta sección va más allá de la simple replicación de datos y se centra en garantizar que su sitio de recuperación ante desastres pueda realmentefuncióncomo una alternativa viable para su ubicación principal.

¿Qué implica la validación del entorno DR?

Va más allá de simplemente confirmar que los datos se han copiado. Aquí tienes un desglose:

- Pruebas de conmutación por errorEsta es la clave de la validación. Simule un desastre, quizás un corte de energía o una falla de red en su sitio principal, e inicie un cambio por alto a su entorno de DR. Monitoree todo el proceso, anotando el tiempo que tarda el cambio por alto y el impacto en las aplicaciones y servicios.

- Verificación de Dependencias de la Aplicación: Asegúrese de que todas las aplicaciones críticas puedan comunicarse entre sí y con los servicios necesarios dentro del entorno DR. Esto incluye las conexiones a bases de datos, los servicios de autenticación y las API externas.

- Pruebas de Conectividad de RedVerifique que el enrutamiento de la red, las reglas del firewall y la resolución de DNS estén configurados correctamente en el entorno DR para permitir el acceso tanto de usuarios internos como externos.

- Acceso y Autenticación de Usuarios: Confirme que los usuarios pueden iniciar sesión correctamente en las aplicaciones y acceder a los datos dentro del entorno DR. Pruebe diferentes roles y permisos de usuario.

- Pruebas de rendimiento: Evalúe el rendimiento de las aplicaciones y servicios en el entorno DR bajo carga. ¿Es adecuado para manejar el tráfico de producción?

- Pruebas de Recuperación Invertida: Igualmente importante es probar elregresara su sitio principal después de que se haya utilizado el entorno DR. Esto asegura una transición fluida al funcionamiento normal.

La documentación es clave: La documentación detallada de todo el proceso de validación del entorno de DR, incluyendo los resultados de las pruebas y cualquier problema identificado, es esencial para la mejora continua y la auditabilidad. Recuerde actualizar su plan de DR basándose en los hallazgos de estas pruebas de validación.

8. Documentación e Informes: Seguimiento de su progreso

La documentación no se trata solo de marcar casillas; es la base de una estrategia fiable de recuperación de datos. Cada prueba realizada, ya sea una verificación sencilla de respaldo o un ejercicio de recuperación ante desastres a gran escala, debe quedar registrada meticulosamente. Esto no es únicamente para fines de auditoría (aunque eso es, sin duda, una ventaja), sino que es vital para identificar tendencias, precisar debilidades y demostrar una mejora continua.

Su documentación debe incluir:

- Procedimientos de prueba: Una guía clara y paso a paso que describe cómo se llevó a cabo cada prueba. Esto asegura la consistencia y permite a otros replicar las pruebas.

- Resultados de las pruebas: Registros detallados de los resultados, incluyendo el estado de aprobado/reprobado, marcas de tiempo y cualquier error encontrado.

- Hallazgos y Problemas: Un registro de cualquier problema detectado durante las pruebas, junto con las soluciones propuestas y los responsables de la corrección.

- Acciones de remediación: Documentación de los pasos seguidos para resolver los problemas identificados y un cronograma de finalización.

- Personal responsable: Identifique claramente quién realizó la prueba y quién es responsable de resolver cualquier problema identificado.

- Control de versionesMantén el control de versiones de tu documentación para rastrear los cambios y asegurar que todos trabajen con la información más reciente.

Más allá de los resultados inmediatos, considere la creación de informes periódicos que resuman el progreso de sus pruebas. Estos informes deben destacar indicadores clave, como el tiempo de recuperación, la pérdida de datos y los índices de éxito de las pruebas. Comparta estos informes con los interesados para demostrar la efectividad de su plan de recuperación de datos y fomentar una cultura de mejora continua. Un proceso bien documentado y revisado periódicamente es un proceso resiliente.

9. Automatización: Optimización de su proceso de pruebas

Automatizar la copia de seguridad de sus datos y las pruebas de recuperación no es solo algo deseable, sino una necesidad para la eficiencia y la precisión. Las pruebas manuales son propensas a errores humanos, consumen mucho tiempo y son difíciles de escalar. La automatización libera a su equipo de TI para que se concentre en iniciativas estratégicas, al tiempo que garantiza una validación consistente y fiable de su plan de recuperación.

Así es como la automatización puede agilizar tu proceso de pruebas:

- Pruebas Programadas: Automatice las pruebas de verificación y restauración de forma regular, para que se ejecuten según un horario predefinido, sin intervención manual.

- Ejecución consistente: Asegúrese de que las pruebas se realicen de la misma manera cada vez, eliminando la variabilidad y mejorando la fiabilidad.

- Retroalimentación más rápida: Reciba resultados e notificaciones instantáneas al finalizar la prueba, lo que permite una identificación y resolución más rápida de los problemas.

- Integración con herramientas existentes: Integre su automatización de pruebas con las herramientas de copia de seguridad y monitorización existentes para obtener una visión unificada de su estado de protección de datos.

- Riesgo reducido de error: Minimizar el potencial de errores humanos durante los procedimientos de prueba.

Si bien algunos aspectos de las pruebas de recuperación ante desastres requieren inherentemente la intervención manual (como la validación de la funcionalidad de la aplicación después de la restauración), muchas tareas repetitivas pueden ydeberíapodría automatizarse. Explore la creación de scripts, herramientas especializadas de automatización de recuperación e integración con su software de copia de seguridad para mejorar significativamente la eficiencia y eficacia de sus pruebas.

10. Errores Comunes a Evitar

Las pruebas de copia de seguridad y recuperación de datos, aunque esenciales, a menudo están plagadas de problemas recurrentes. Evitar estas trampas comunes puede mejorar drásticamente la eficacia de tu plan.

Asumiendo que las copias de seguridad están funcionando: No confíes ciegamente en los informes de tu software de copia de seguridad. La verificación manual es esencial.

2. Descuidar la frecuencia de las pruebas: Las pruebas anuales no son suficientes para los sistemas críticos. Una validación más frecuente proporciona confianza continua.

Falta de documentación: Sin procedimientos claros y documentación de resultados, corres el riesgo de repetir errores y obstaculizar la mejora continua.

Alcance insuficiente: No incluir todos los sistemas y datos críticos deja importantes lagunas en tu protección.

5. Ignorar las dependencias de la aplicación: Los procesos de respaldo deben tener en cuenta las complejas relaciones entre las aplicaciones y los datos.

6. Capacidad de almacenamiento insuficiente: Asegúrese de que su almacenamiento de respaldo tenga suficiente capacidad para adaptarse a los crecientes volúmenes de datos.

Banda ancha de red deficiente: Una banda de red limitada puede ralentizar las copias de seguridad y las restauraciones, prolongando el tiempo de inactividad.

8. Falta de participación empresarial: La recuperación de datos no es solo un problema de TI; involucre a los interesados del negocio en las pruebas y la planificación.

10. Omitir las comprobaciones de la integridad de los datos: Restaurar datos corruptos es tan malo como perderlos por completo. Valide la integridad de los datos después de cada restauración de prueba.

10. Incumplimiento de la Actualización del Plan: Sus datos, sistemas y necesidades empresariales evolucionan. Revise y actualice su plan de respaldo y recuperación periódicamente.

El Factor Humano: Capacitación y Responsabilidades

La tecnología solo puede llevarte hasta cierto punto. Un plan impecable de respaldo y recuperación es inútil si tu equipo no sabe cómo ejecutarlo. El factor humano - la capacitación, las responsabilidades claras y la comunicación constante - a menudo es el eslabón más débil en la protección de datos.

La capacitación es clave:

No asumas que todo el mundo comprende el proceso de copia de seguridad y recuperación. Proporciona capacitación regular para todo el personal involucrado, cubriendo temas como:

- Identificar fallos de respaldo y escalar los problemas.

- Ejecutando restauraciones de prueba.

- Comprender sus roles en el plan de recuperación ante desastres.

- Identificar posibles riesgos de seguridad e informar sobre actividades sospechosas.

Responsabilidades claramente definidas:

Defina roles y responsabilidades específicas para todos los aspectos del proceso de copia de seguridad y recuperación. ¿Quién es responsable de iniciar las copias de seguridad? ¿Quién verifica la finalización exitosa? ¿Quién ejecuta las restauraciones? Documente estos roles y asegúrese de que todos comprendan sus obligaciones. Una matriz RACI (Responsable, Rinde cuentas, Consultado, Informado) puede ser una herramienta valiosa para aclarar los roles.

La comunicación es primordial.

Establecer canales de comunicación claros y procedimientos para reportar incidentes y coordinar los esfuerzos de recuperación. Comunicar regularmente las actualizaciones y los cambios al plan para asegurar que todos estén informados. Realizar ejercicios de mesa para simular escenarios de desastre y probar los protocolos de comunicación.

Más allá de la informática:

Recuerde que la recuperación de datos no es solo un problema de TI. Los interesados del negocio, los jefes de departamento e incluso los usuarios finales tienen un papel que desempeñar. Proporcióneles el conocimiento y las herramientas que necesitan para apoyar el proceso de recuperación.

Invirtiendo en capacitación y estableciendo responsabilidades claras, puede fortalecer la postura general de protección de datos y asegurar una recuperación exitosa cuando más importa.

12. Mejora Continua: Revisión y Actualizaciones Regulares

La copia de seguridad y recuperación de datos no es una tarea de configúralo y olvídate. El panorama de TI, las necesidades de tu empresa y las amenazas que enfrentas evolucionan constantemente. Tu plan de copia de seguridad y recuperación debe evolucionar con ellos.

Realice revisiones periódicas, al menos anualmente, pero idealmente con mayor frecuencia, para evaluar la eficacia de su plan. Esta revisión debe abarcar cada paso de la lista de verificación de pruebas, analizar los resultados e identificar áreas de mejora.

Considere estas preguntas durante su revisión:

- ¿Ha habido alguna modificación en nuestra infraestructura de TI? (Nuevos servidores, aplicaciones, migraciones a la nube)

- ¿Existen nuevos requisitos reglamentarios o mejores prácticas de la industria?

- ¿Hemos identificado alguna carencia o debilidad a través de pruebas anteriores?

- ¿Siguen siendo apropiados nuestros objetivos de RTO y RPO para el negocio?

- ¿Está nuestra documentación actualizada y precisa?

De acuerdo con sus hallazgos, actualice su plan, procedimientos y calendario de pruebas en consecuencia. Documente todos los cambios y comuníquelos al personal pertinente. Este ciclo continuo de revisión, actualización y pruebas asegura que sus datos permanezcan protegidos contra un panorama de amenazas en constante evolución y se ajusten a las necesidades de su empresa.

Conclusión: Sus datos están seguros con pruebas regulares.

Su plan de respaldo y recuperación de datos no es más que el reflejo de su compromiso con su prueba regular. No caiga en la trampa de asumir que todo funciona a la perfección solo porque sus respaldos se están ejecutando. Las pruebas proactivas no son solo una práctica recomendada, sino una salvaguarda vital contra la pérdida de datos potencialmente catastrófica y la paralización. Al seguir consistentemente esta lista de verificación, no solo está respaldando sus datos, sino asegurando su resistencia, la continuidad de su negocio y su tranquilidad. Haga de las pruebas de respaldo y recuperación de datos una parte innegociable de su estrategia de TI y esté seguro sabiendo que sus datos están realmente seguros.

Recursos y Enlaces

- ServiceNow : ServiceNow offers a comprehensive platform for IT service management, including disaster recovery and business continuity planning. They provide information on DRaaS (Disaster Recovery as a Service) and related testing methodologies; useful for understanding broader DR strategies.

- Amazon Web Services (AWS) : AWS provides a wealth of documentation on backup and recovery options within their cloud services. Their whitepapers and case studies offer practical insights into designing and testing robust DR plans, especially when leveraging cloud infrastructure. Focus on their Backup, Disaster Recovery & Migration section.

- Microsoft Azure : Similar to AWS, Azure offers extensive resources for backup and recovery testing. Their Azure Site Recovery documentation is particularly relevant for testing application and data recovery scenarios. Look into their Recovery Services offerings.

- Google Cloud Platform (GCP) : GCP offers backup and disaster recovery solutions. Explore their documentation on Cloud Storage, Backup and DR, and recovery options to inform your testing strategies. Look for best practices for application recovery.

- Veeam : Veeam is a leading provider of data protection and backup solutions. Their website has numerous articles, white papers, and guides specifically addressing backup and recovery testing best practices and methodologies, with a focus on practical implementation.

- IBM : IBM offers various data protection and disaster recovery solutions, particularly relevant for enterprise environments. Their whitepapers and case studies address robust testing procedures and industry best practices.

- Druva : Druva provides cloud-native data protection and disaster recovery as a service. Their resources often discuss automated testing and continuous validation of backup and recovery processes, valuable for streamlining your testing regime.

- CISA (Cybersecurity and Infrastructure Security Agency) : CISA provides cybersecurity guidance and best practices, including resources for disaster recovery and business continuity. Review their publications related to data protection and incident response for a broader context of DR testing.

- Disaster Recovery Journal : A resource for DR professionals, providing articles and webinars on testing, planning, and implementation. It contains practical testing scenarios and best practices for a range of industries.

- NIST (National Institute of Standards and Technology) : NIST develops standards and guidelines for cybersecurity and data protection. Their publications provide a foundational understanding of DR principles and offer benchmarks for testing effectiveness. Specifically, look for publications on business continuity and disaster recovery.

- IT Governance : IT Governance provides training, consultancy, and resources related to IT compliance and security, including guidance on disaster recovery planning and testing frameworks. They may offer templates and structured approaches to testing your DR plans.

- BMC : BMC Software offers IT management solutions, including backup and recovery tools. Their website provides information on best practices for disaster recovery planning and testing, often focusing on automation and orchestration.

Preguntas frecuentes

¿Qué es la prueba de copia de seguridad y recuperación de datos, y por qué es importante?

La prueba de copias de seguridad y recuperación es el proceso de verificar que sus datos de respaldo estén completos, sean coherentes y se puedan restaurar con éxito. Es crucial porque confirma que su plan de recuperación ante desastres realmente funciona ante un evento real de pérdida de datos, minimizando el tiempo de inactividad y la pérdida de información.

¿Por qué necesito una plantilla de lista de verificación para la prueba de copias de seguridad y recuperación de datos?

Una lista de verificación garantiza un proceso de pruebas consistente y reproducible, evitando que se omitan pasos críticos. También ayuda a documentar los resultados, demostrando el cumplimiento y proporcionando un registro de auditoría claro.

¿Cuáles son los componentes clave que se incluyen típicamente en una lista de verificación para pruebas de respaldo y recuperación de datos?

Entre los elementos comunes se incluyen la verificación del éxito de las copias de seguridad, las pruebas de los procedimientos de restauración (archivo, aplicación, sistema), la validación de la integridad de los datos después de la restauración, la evaluación de los objetivos de tiempo de recuperación (RTO) y los objetivos de punto de recuperación (RPO), y la documentación de los resultados de las pruebas.

¿Con qué frecuencia debo realizar pruebas de copia de seguridad y recuperación de datos?

Idealmente, se deberían realizar pruebas completas de copia de seguridad y recuperación al menos una vez al año. Se recomienda realizar pruebas con mayor frecuencia (trimestralmente o incluso mensualmente) para sistemas críticos y datos que cambian rápidamente.

¿Qué significan 'RTO' y 'RPO' en el contexto de las pruebas de recuperación de datos?

El RTO (Objetivo de Tiempo de Recuperación) es el tiempo máximo de inactividad aceptable para un sistema o aplicación. El RPO (Objetivo de Punto de Recuperación) es la pérdida de datos máxima aceptable medida en tiempo. Las pruebas verifican que puede cumplir con estos objetivos.

¿Qué documentación se debe incluir después de completar una prueba de respaldo y recuperación de datos?

Su documentación debe incluir la fecha de la prueba, el entorno de prueba, los procedimientos seguidos, los resultados (aprobado/fallido), cualquier problema encontrado y los pasos de corrección realizados. También debe ser aprobada por los interesados pertinentes.

¿Se puede personalizar esta plantilla de lista de verificación para diferentes tipos de datos y sistemas?

Sí, la plantilla proporcionada es un punto de partida y debe personalizarse para reflejar las necesidades específicas de su entorno. Adáptela a sus tipos de datos, sistemas y procedimientos de recuperación.

¿Cuál es la diferencia entre una prueba de restauración completa y una prueba de restauración incremental?

Una prueba de restauración completa implica restaurar todos los datos desde la copia de seguridad. Una prueba incremental se centra en restaurar únicamente los cambios desde la última copia de seguridad completa o incremental, proporcionando una prueba más rápida de conjuntos de datos específicos.

¿Qué debo hacer si una prueba de copia de seguridad y recuperación de datos falla?

Investigue de inmediato la causa de la falla. Documente los hallazgos y cree un plan de remediación. Realice una nueva prueba del proceso tras implementar las correcciones para asegurarse de que el problema se haya resuelto.

¿Dónde puedo encontrar más recursos o mejores prácticas para la copia de seguridad y recuperación de datos?

Busque recursos de organizaciones de ciberseguridad de reconocido prestigio (como NIST o SANS), la documentación de su proveedor de respaldo y las directrices de cumplimiento específicas de la industria.

¿Te resultó útil este artículo?

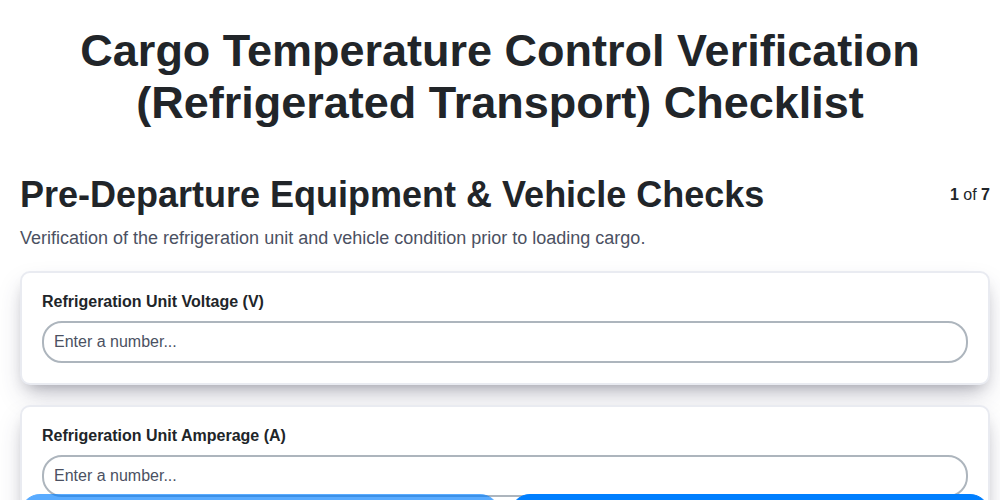

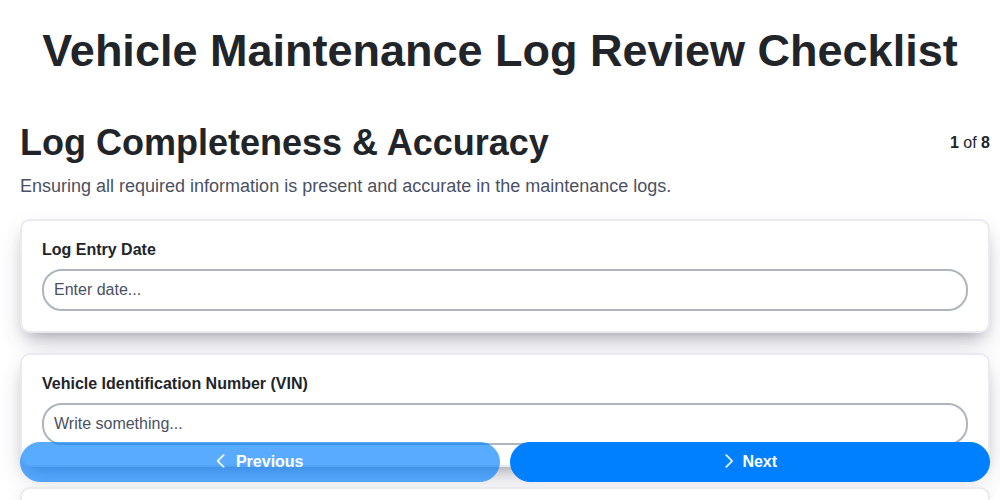

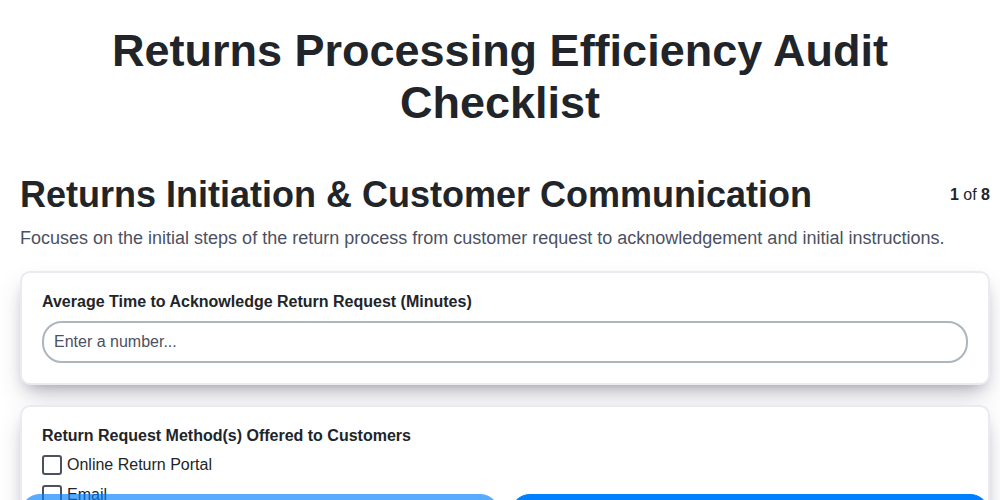

Demostración de la Solución de Gestión de Logística

¿Está cansado de retrasos en los envíos, paquetes perdidos y rutas ineficientes? La plataforma Work OS de ChecklistGuro optimiza toda su operación logística, desde la gestión del almacén y el cumplimiento de pedidos hasta la optimización de rutas y el seguimiento de entregas. Obtenga visibilidad en tiempo real, reduzca los costos y mejore la satisfacción del cliente. ¡Descubra cómo ChecklistGuro puede transformar su negocio de logística!

Artículos relacionados

The Ultimate Refrigerated Cargo Temperature Control Checklist Template

Mastering Your Fleet: A Vehicle Maintenance Log Review Template

Master Your Returns: The Ultimate Returns Processing Efficiency Audit Checklist

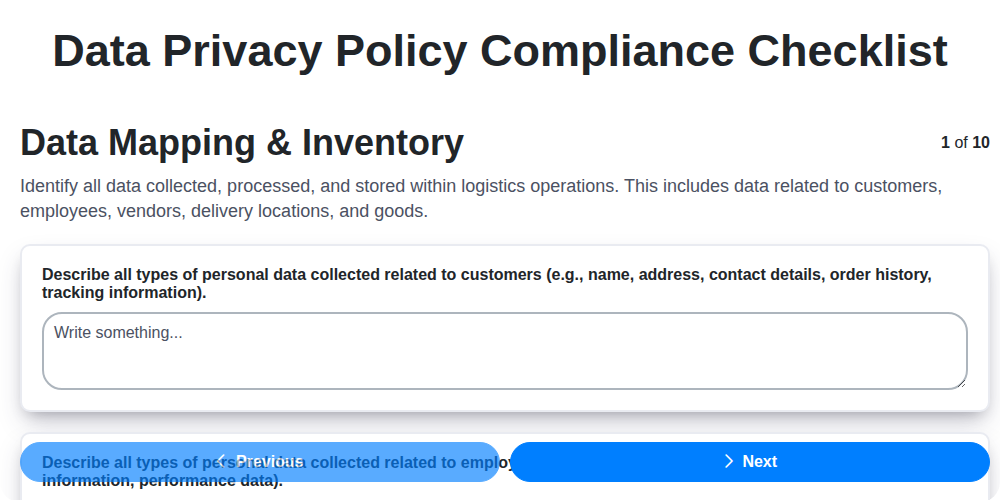

Data Privacy Policy Compliance: Your Essential Checklist Template

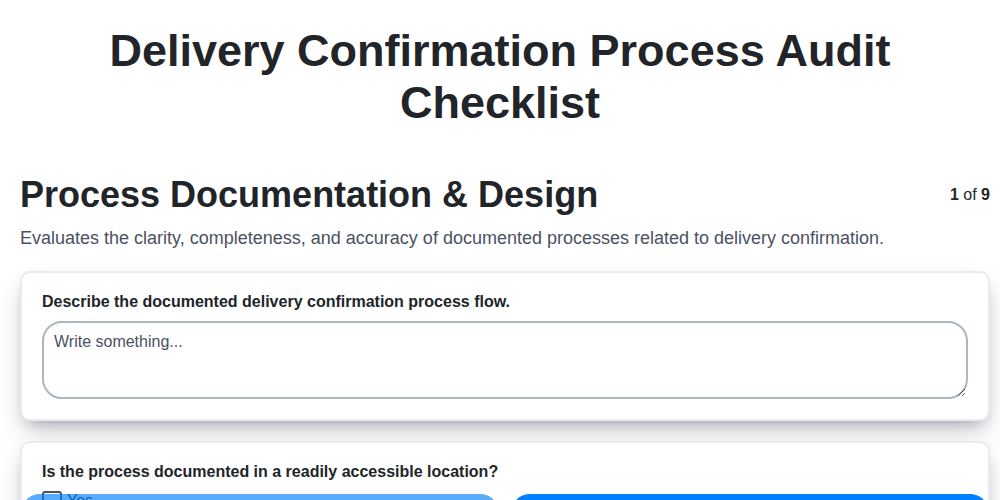

Delivery Confirmation Audit: Your Checklist Template for Process Excellence

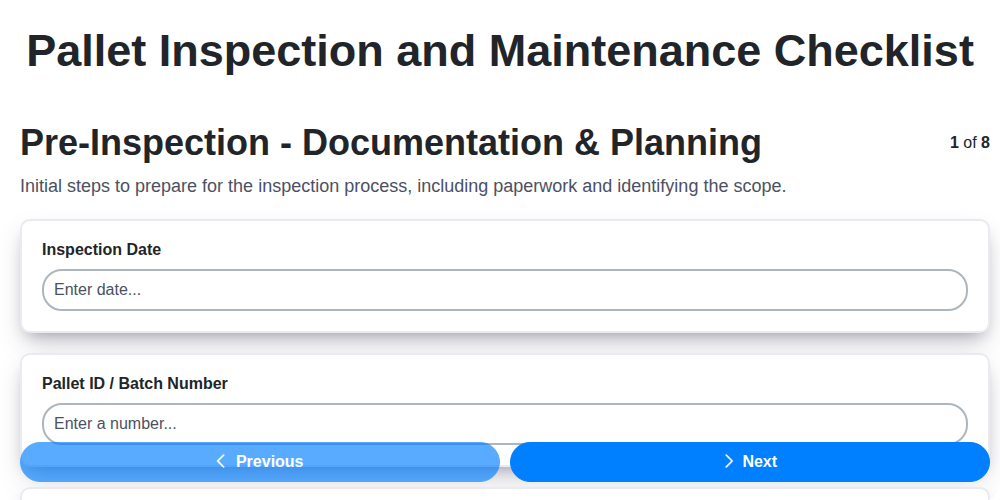

Tu plantilla de verificación e inspección y mantenimiento de palets.

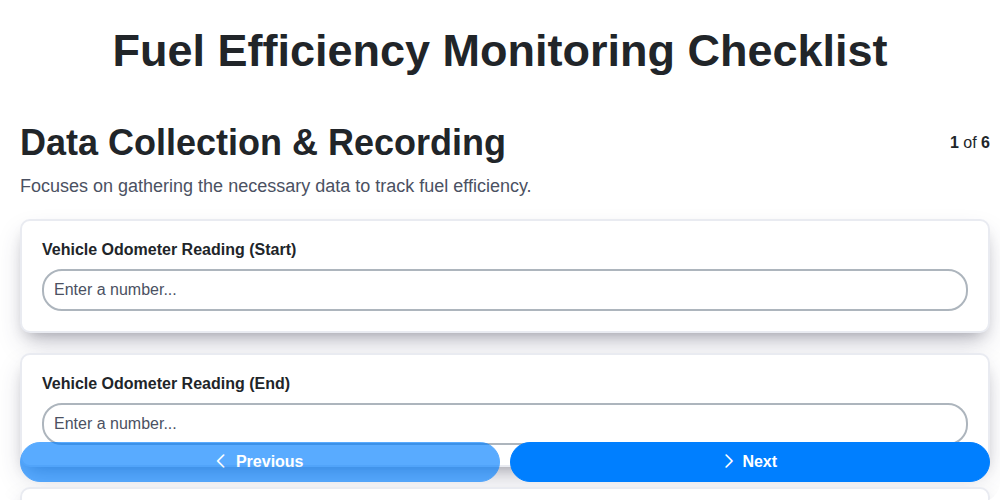

Fuel Efficiency Monitoring: Your Checklist Template for Savings

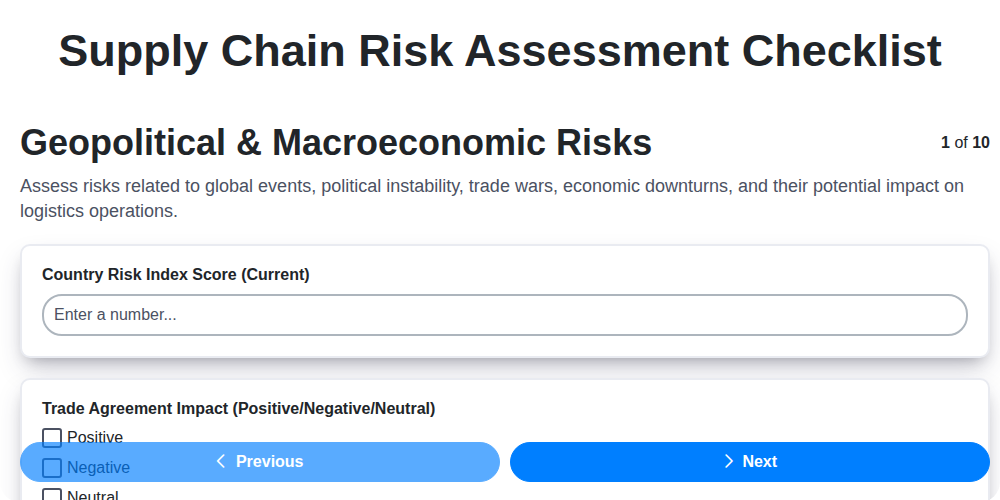

Supply Chain Risk Assessment: Your Essential Checklist Template

Podemos hacerlo juntos

¿Necesita ayuda con las listas de verificación?

¿Tienes alguna pregunta? Estamos aquí para ayudarte. Envía tu consulta y te responderemos a la brevedad.