La guía definitiva para revisar y elegir cámaras de seguridad.

Publicado: 08/23/2025 Actualizado: 03/25/2026

Índice

- Introducción: Por qué una reseña de cámaras de seguridad es esencial

- Planificación y Alcance: Definición de los Objetivos de su Revisión

- 2. Ubicación de la cámara y evaluación del campo de visión

- 3. Estado y Lista de Verificación de Mantenimiento del Hardware

- 5. Seguridad de la red y análisis de vulnerabilidades

- 5. Integridad de los medios de grabación y almacenamiento.

- 6. Cumplimiento de la Privacidad y Consideraciones Legales

- Integración del sistema y funcionalidad de alertas

- Revisión del Acceso y Permisos de Usuario

- 9. Fiabilidad de la Energía y la Conectividad

- 10. Pruebas de Rendimiento y Calidad de Imagen

- 11. Documentación y Planificación Futura

- Recursos y Enlaces

Resumen: ¿Necesita asegurarse de que sus cámaras de seguridad estén realmente protegidas? Esta plantilla de lista de verificación detalla todo, desde la ubicación de las cámaras y la seguridad de la red hasta el cumplimiento legal y el mantenimiento, para que pueda revisar fácilmente su sistema, identificar debilidades y proteger su propiedad y privacidad.

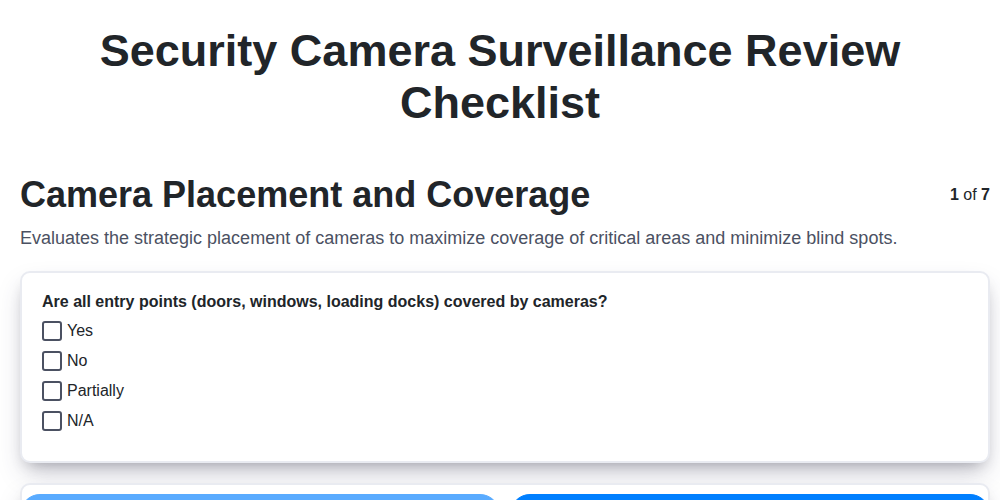

Introducción: Por qué una reseña de cámaras de seguridad es esencial

Las cámaras de seguridad ofrecen una sensación de seguridad y tranquilidad, ya sea protegiendo su hogar familiar o salvaguardando las instalaciones de su negocio. Sin embargo, simplemente instalar un sistema no es suficiente. La tecnología evoluciona rápidamente y pueden surgir vulnerabilidades. Una revisión no se trata simplemente de asegurar que las cámaras aún...trabajo, se trata de verificar que estén funcionando.efectivamenteyde forma seguraPiensa en ello como un chequeo de salud regular para las defensas de tu propiedad. Esta lista de verificación te guiará a través de los pasos esenciales para identificar y abordar de forma proactiva posibles debilidades, asegurando que tu sistema continúe brindando la protección que esperas y cumpla con los requisitos legales. Ignorar las revisiones periódicas puede dejarte expuesto a riesgos que quizás ni siquiera imagines.

Planificación y Alcance: Definición de los Objetivos de su Revisión

Antes de profundizar en los detalles técnicos de los ángulos de cámara y las actualizaciones de firmware, es crucial establecer un propósito claro para tu revisión del sistema de vigilancia. ¿Cuál es...realmente¿Qué está intentando lograr? Un vago sentimiento de mejorar las cosas no es suficiente. Un alcance bien definido mantendrá su revisión enfocada y garantizará que aborde las áreas más críticas.

Considere estas preguntas para definir sus objetivos.

- ¿Cuáles son sus principales preocupaciones de seguridad?¿Está disuadiendo el robo, monitoreando la actividad de los empleados, protegiendo la propiedad o algo más?

- ¿Qué eventos o incidentes está intentando prevenir o documentar?Define situaciones específicas - robo de paquetes, allanamientos, vandalismo - para guiar su evaluación.

- ¿Cuál es su presupuesto y plazo para las mejoras? Conocer sus limitaciones ayudará a priorizar las acciones.

- ¿Quién es responsable de llevar a cabo la revisión y de implementar cualquier cambio?Asigne la responsabilidad para la rendición de cuentas.

- ¿Hay algún nuevo riesgo o vulnerabilidad de la que sepa?Quizás una ola de crímenes reciente en el vecindario, o nuevas regulaciones sobre la protección de datos.

Definir claramente el alcance desde el principio garantizará que su revisión sea específica, eficiente y ofrezca resultados concretos. También proporciona una línea de base contra la cual puede medir la efectividad de cualquier cambio que implemente.

2. Ubicación de la cámara y evaluación del campo de visión

La ubicación estratégica de las cámaras es la base de un sistema de vigilancia eficaz. Simplemente apuntar una cámara a un lugar no garantiza que capture lo que necesita, cuando lo necesita. Analicemos cómo optimizar realmente la ubicación de sus cámaras y asegurar un campo de visión completo.

Comprender el Campo de Visión (CdV): FoV no se trata solo de cómoancho/auna cámara ve; se trata de loáreacaptura eficazmente. Un FoV amplio podría sonar ideal, pero puede hacer que los objetos distantes aparezcan borrosos y pequeños, dificultando su identificación. Por el contrario, un FoV estrecho se enfoca en un área más pequeña con mayor detalle, pero corre el riesgo de perder eventos cruciales que ocurren fuera de su campo de visión.

Consideraciones sobre la ubicación.

- Priorizar los puntos vulnerables.Concéntrese en las áreas más susceptibles a intrusiones, como accesos, entradas de vehículos, patios traseros y muelles de carga.

- La altura importa: Colocar las cámaras a mayor altura reduce el riesgo de vandalismo y proporciona una perspectiva más amplia, pero tenga en cuenta la calidad de la imagen; una altura excesiva puede disminuir el detalle. Experimente con diferentes alturas para encontrar el equilibrio óptimo.

- Colocación en esquina: Colocar cámaras en las esquinas a menudo maximiza su campo de visión, permitiéndoles cubrir múltiples direcciones.

- Ajustes de ángulo: Pequeños ajustes en el ángulo pueden mejorar drásticamente la cobertura. Utilice un transportador o un buscador de ángulos para mayor precisión.

- Evitar la luz solar directa: La luz solar directa puede causar deslumbramiento y difuminar los detalles. Reubique las cámaras o utilice parasoles.

- Probar y Repetir: Tras la colocación inicial,pruebala perspectiva de la cámara. Graba imágenes y revísalas para identificar puntos ciegos y áreas que requieren ajuste. No tengas miedo de reposicionar y volver a probar hasta lograr una cobertura óptima.

- Considera las lentes: Diferentes lentes (gran angular, zoom, de distancia variable) ofrecen diferentes características de campo de visión. Elija la lente adecuada para la aplicación y la distancia al área objetivo.

- Cobertura de Solapamiento: Al utilizar múltiples cámaras, asegúrese de que los campos de visión se superpongan para eliminar huecos en la cobertura y proporcionar redundancia. Esto significa que la vista de una cámara debe cubrir parte del área captada por otra.

3. Estado y Lista de Verificación de Mantenimiento del Hardware

Las revisiones periódicas del hardware son vitales para garantizar que sus cámaras de seguridad continúen funcionando de manera confiable. Esta lista de verificación describe las tareas esenciales que puede realizar - idealmente de forma trimestral o semestral - para mantener sus cámaras en óptimas condiciones.

Inspección de la Unidad de Cámara:

- Daño físico: Inspeccione visualmente cada cámara en busca de grietas, abolladuras u otros signos de daños físicos causados por el clima, el vandalismo o accidentes. Anote cualquier problema y programe las reparaciones o reemplazos.

- Impermeabilización: Verifique las juntas y empaquetaduras para detectar signos de desgaste, especialmente en cámaras para exteriores. Aplique lubricante impermeable si es necesario.

- Condición de la lente: Limpia la lente de la cámara con un paño de microfibra y solución limpiadora para lentes (evita productos químicos agresivos). Manchas, suciedad y huellas dactilares degradan significativamente la calidad de la imagen.

- Integridad de la ViviendaAsegúrese de que la carcasa de la cámara esté firmemente fijada y no se haya aflojado debido a vibraciones o condiciones climáticas.

- Funcionalidad del Emisor Infrarrojo (IR): Si procede, verificar que los emisores IR funcionan correctamente, proporcionando una iluminación nocturna adecuada.

- Conexiones de cable: Inspeccione todas las conexiones de cables (de alimentación y de datos) en busca de corrosión, deshilachados o conexiones flojas. Asegure o reemplace los cables dañados.

Fuente de alimentación y dispositivo de grabación (DVR/NVR):

- Estado de la fuente de alimentación (PSU): Escucha si hay ruidos inusuales provenientes de la fuente de alimentación. Verifica si hay sobrecalentamiento.

- Función de ventilación: Asegúrese de que todos los ventiladores del DVR/NVR estén funcionando correctamente. Limpie regularmente la acumulación de polvo.

- Estado del disco duro (DVR/NVR): Utilice las herramientas de monitorización SMART integradas en el DVR/NVR (si están disponibles) para evaluar el estado del disco duro. Realice copias de seguridad de los datos grabados de forma regular.

- Ventilación: Asegúrese de que haya una ventilación adecuada alrededor del DVR/NVR para evitar el sobrecalentamiento.

- Alimentación de respaldo (SAI): Pruebe el SAI (Sistema de Alimentación Ininterrumpida) para asegurarse de que funciona correctamente durante cortes de energía.

5. Seguridad de la red y análisis de vulnerabilidades

Sus cámaras de seguridad son esencialmente miniordenadores conectados a su red. Al igual que cualquier dispositivo conectado a Internet, son susceptibles a ciberataques. Una cámara comprometida no es solo una violación de la privacidad; puede ser una puerta de entrada a toda su red. Esta sección va más allá de simplemente cambiar la contraseña predeterminada (aunque esoes¡un primer paso vital!).

Credenciales Predeterminadas: El Mayor Riesgo

En serio, si aún no lo has hecho, cambia esos nombres de usuario y contraseñas predeterminados.inmediatamente Las credenciales predeterminadas son lo primero que buscan los hackers. Utilice contraseñas fuertes y únicas, y guárdelas de forma segura.

Actualizaciones de firmware: su primera línea de defensa.

Los fabricantes lanzan regularmente actualizaciones de firmware para corregir vulnerabilidades de seguridad.NuncaIgnora estas actualizaciones. Consulta regularmente la página web del fabricante de tu cámara o habilita las actualizaciones automáticas si están disponibles (pero comprende los posibles riesgos de las actualizaciones automáticas; ¡pruébalas primero, si es posible!). El firmware desactualizado es un riesgo de seguridad importante.

4. Segmentación de la red (VLAN): Aislamiento del riesgo:

Idealmente, sus cámaras de seguridad deberían estar en una VLAN (Red de Área Local virtual) separada de su red principal. Esto crea una barrera: incluso si una cámara se ve comprometida, el acceso del atacante se limita a la VLAN de la cámara, impidiéndole llegar fácilmente a sus computadoras, dispositivos inteligentes y otros datos sensibles. Esto es más técnico y a menudo requiere un switch gestionado, pero la seguridad adicional vale la inversión.

4. Reglas del cortafuegos: Acceso controlado:

Configura tu cortafuegos para restringir el acceso a tus cámaras de seguridad. Permite únicamente el tráfico procedente de direcciones IP autorizadas. Bloquea todos los puertos y servicios innecesarios. Un cortafuegos correctamente configurado actúa como un guardián, controlando quién y qué puede comunicarse con tus cámaras.

5. UPnP y Reenvío de Puertos: Proceda con Precaución:

UPnP y el redireccionamiento de puertos pueden facilitar el acceso remoto a tus cámaras, pero también aumentan significativamente tu superficie de ataque. Si no los necesitas absolutamente, desactívalos. Si debes usarlos, ten mucho cuidado con los puertos que rediriges y quién tiene acceso.

7. Considere un análisis de vulnerabilidades:

Para una evaluación más exhaustiva, considere realizar un análisis de vulnerabilidades específicamente dirigido a sus cámaras de seguridad. Existen herramientas gratuitas y de pago disponibles. Estos análisis pueden identificar configuraciones erróneas y vulnerabilidades que podría pasar por alto manualmente. Sin embargo, tenga en cuenta que algunos análisis pueden interrumpir la funcionalidad de la cámara; investigue y comprenda la herramienta antes de ejecutarla, y pruébela primero en una cámara menos crítica.

5. Integridad de los medios de grabación y almacenamiento.

La calidad de su sistema de vigilancia no depende solo de capturar video claro, sino también de preservarlo de manera confiable. Los medios de grabación comprometidos pueden conducir a la pérdida de pruebas y a una falsa sensación de seguridad. Aquí tiene algunos aspectos a considerar para la integridad de los medios:

Durabilidad y calidad de la tarjeta SD (si aplica): Si sus cámaras utilizan tarjetas SD, comprenda que tienen una vida útil limitada. La grabación frecuente y los factores ambientales pueden acelerar el desgaste. Invierta en tarjetas SD de alta durabilidad y clasificadas para videovigilancia de marcas reconocidas. Revise periódicamente las tarjetas SD en busca de errores y reemplácelas de forma proactiva; considere un programa de reemplazo cada 6 a 12 meses, según el uso.

Salud del disco duro DVR/NVR: Los DVR (Digital Video Recorders) y los NVR (Network Video Recorders) dependen de discos duros para almacenar grabaciones. Estos discos son susceptibles a la corrupción de datos y al fallo mecánico. Implemente estas mejores prácticas: *Monitoreo Inteligente: Activa la tecnología SMART (Automonitoreo, Análisis e Informes) en tu DVR/NVR. SMART proporciona alertas tempranas de posibles fallos en el disco duro. Pruebas de conducción periódicas: Realice pruebas de campo periódicas a través de la interfaz DVR/NVR o utilizando herramientas de diagnóstico de terceros. Configuración RAID (Altamente Recomendado): Si su presupuesto lo permite, utilice una configuración RAID (Redundancia de Discos Independientes). RAID proporciona redundancia de datos, lo que significa que si un disco falla, su material sigue siendo accesible. RAID 1 (espejo) y RAID 5 son opciones comunes. Discos Duros de Grado de Vigilancia: Utilice discos duros diseñados específicamente para aplicaciones de grabación continua (de grado de vigilancia). Estos discos están construidos para soportar los constantes ciclos de lectura/escritura inherentes a la vigilancia por video.

3. Estrategias de Copia de Seguridad de Datos: No dependa únicamente del almacenamiento local del DVR/NVR. Implemente una estrategia de respaldo sólida para proteger sus grabaciones contra robo, incendio o fallas del sistema: *Copia de seguridad en la nube: Muchos fabricantes de DVR/NVR ofrecen servicios de copia de seguridad en la nube. Esto proporciona almacenamiento fuera del sitio y asegura que las grabaciones sean accesibles incluso si el almacenamiento local se ve comprometido. Copia de seguridad de disco duro externo: Copia regularmente los videos a un disco duro externo y guárdalos en un lugar seguro. Automatiza este proceso siempre que sea posible. NAS (Almacenamiento en Red): Un dispositivo NAS ofrece almacenamiento centralizado al que se puede acceder a través de su red, lo que permite realizar copias de seguridad automatizadas desde su DVR/NVR.

4. Seguridad de los medios: Proteja sus medios de grabación del acceso no autorizado. Seguridad física: Asegure los DVR y NVR en un lugar cerrado y fuera de la vista. Protección con contraseña: Utilice contraseñas fuertes y únicas para su DVR/NVR y para cualquier servicio en la nube asociado. Segmentación de la red: Considere aislar su red de vigilancia de su red principal para prevenir el acceso no autorizado.

6. Cumplimiento de la Privacidad y Consideraciones Legales

Las cámaras de seguridad ofrecen una protección invaluable, pero su uso no está exento de consideraciones legales y éticas. No abordar estas cuestiones puede acarrear multas costosas, demandas judiciales y daños a su reputación. A continuación, se presenta un resumen de los aspectos clave a tener en cuenta:

Carteles: La transparencia es primordial.

Muchas jurisdiccionesrequerirSeñalización clara y visible que indique que hay cámaras de vigilancia en funcionamiento. Esto no se trata simplemente de cortesía; a menudo es un requisito legal. Asegúrese de que la señalización sea visible para cualquier persona que pueda estar siendo grabada, incluyendo visitantes, empleados y transeúntes. Las señales vagas u ocultas son insuficientes.

Propiedades Vecinas: Respeto a los Límites

Considere cuidadosamente el campo de visión de sus cámaras. Grabar actividades en propiedades vecinas, ya sea intencionalmente o no, sin consentimiento puede generar problemas legales. Es crucial minimizar la captación de zonas privadas en propiedades adyacentes. Siempre es mejor ser proactivo y comunicarse con sus vecinos sobre su sistema de seguridad.

Grabación de audio: Zona sensible

La grabación de audio está sujeta a regulaciones más estrictas que la grabación de video. En muchos lugares, es ilegal grabar conversaciones sin el consentimiento de todas las partes involucradas. Incluso si la grabación de video es permitida, siempre verifique la legalidad de la captura de audio en su ubicación específica. Deshabilitar la grabación de audio suele ser el enfoque más seguro.

Leyes de Protección de Datos: RGPD, CCPA y Más Allá

Si opera en jurisdicciones regidas por leyes de protección de datos como el Reglamento General de Protección de Datos (RGPD) en Europa o la Ley de Privacidad del Consumidor de California (CCPA) en los Estados Unidos, debe cumplir con sus requisitos específicos. Esto incluye:

- Minimización de datos: Recopile únicamente los datos que sean absolutamente necesarios para sus fines de seguridad.

- Limitación de Propósito: Utilice los datos recopilados únicamente para el propósito para el que fueron obtenidos.

- Límite de almacenamiento: Conserve los datos solo durante el tiempo necesario.

- Transparencia y Consentimiento: Sea transparente sobre cómo recopila, utiliza y almacena datos, y obtenga el consentimiento cuando sea necesario.

Vigilancia de los empleados: Una consideración especial

Si sus cámaras de seguridad monitorean a los empleados, debe tener especial cuidado de cumplir con las leyes laborales y las regulaciones de privacidad. Es fundamental proporcionar a los empleados una notificación adecuada sobre la vigilancia, explicar el propósito de la misma y respetar sus expectativas razonables de privacidad. Consulte con un abogado especializado en derecho laboral para obtener asesoramiento específico.

Mantenerse Informado: Cumplimiento Continuo

Las leyes y regulaciones sobre vigilancia están en constante evolución. Manténgase informado sobre los cambios legislativos y las mejores prácticas para garantizar que su sistema siga siendo conforme. Revise periódicamente la configuración de su sistema, la señalización y los procedimientos de manejo de datos para mantener un enfoque responsable y legal en materia de seguridad.

Integración del sistema y funcionalidad de alertas

Más allá de simplemente grabar imágenes, un sistema de cámaras de seguridad verdaderamente eficaz se integra perfectamente con otras medidas de seguridad y proporciona alertas oportunas cuando es necesario. Esta sección cubre aspectos críticos de la integración del sistema y la funcionalidad de las alertas para garantizar una postura de seguridad proactiva.

Sistema de Alarma Harmony: Si sus cámaras están conectadas a un sistema de alarma, pruebe regularmente esta integración. Asegúrese de que los eventos activados (detección de movimiento, sensores de puertas/ventanas) activen correctamente la grabación de la cámara y, potencialmente, alerten a las autoridades. Los falsos positivos pueden ser frustrantes; ajuste la configuración de sensibilidad y las zonas para minimizar las alertas innecesarias.

Servicios de Monitoreo CentralizadoUtilizar un servicio de monitoreo profesional añade una capa de capacidad de respuesta que no puede replicarse por su cuenta. Confirme que el centro de monitoreo está recibiendo la integridad de la señal y respondiendo con precisión a los eventos activados. Asegúrese de que sigan los protocolos y procedimientos establecidos, y verifique periódicamente su capacidad de respuesta.

Notificaciones de Alertas Personalizables: No te conformes con alertas genéricas. Explora las capacidades de tu sistema para personalizar las notificaciones según eventos específicos. Por ejemplo, configura alertas para detectar movimiento durante horas concretas, o para detectar movimiento en áreas designadas como entradas de vehículos o patios traseros. Considera los métodos de entrega: notificaciones push en dispositivos móviles, alertas por correo electrónico o incluso mensajes SMS para eventos críticos.

Integración del ecosistema de hogar inteligente.Muchas cámaras de seguridad ahora se integran con plataformas populares para hogares inteligentes (por ejemplo, Amazon Alexa, Google Assistant, Apple HomeKit). Explore estas integraciones para crear rutinas automatizadas, como encender las luces al detectar movimiento o mostrar las imágenes de la cámara en pantallas inteligentes. Sin embargo, tenga en cuenta las consideraciones de privacidad al compartir datos de la cámara dentro de un ecosistema más amplio para el hogar inteligente.

Comunicación bidireccional: Si sus cámaras ofrecen audio bidireccional, pruebe esta función regularmente. Puede ser útil para disuadir a posibles intrusos o comunicarse con visitantes.

Las pruebas periódicas son clave.No es cuestión de simplemente configurarlo y olvidarlo. Programe pruebas periódicas de todos los sistemas integrados y funciones de alerta para asegurar que todo funciona como se espera. Este enfoque proactivo minimiza las posibles vulnerabilidades y maximiza la efectividad de su sistema de seguridad.

Revisión del Acceso y Permisos de Usuario

Revise periódicamente quién tiene acceso a su sistema de cámaras de seguridad y qué permisos posee. Es sorprendentemente común que antiguos empleados o cuentas olvidadas conserven acceso, lo que supone un riesgo de seguridad importante.

Aquí tienes lo que hay que revisar:

- Lista de cuentas: Elabora una lista completa de todas las cuentas de usuario con acceso a las cámaras y los dispositivos de grabación.

- Asignación de rolesVerifique que cada usuario tenga elmínimonivel de acceso requerido para su función. Evite otorgar privilegios administrativos a menos que sea absolutamente necesario. Una cuenta de solo lectura es preferible para muchos usuarios.

- Cuentas inactiva: Identifique y desactive o elimine cualquier cuenta que ya no esté en uso (empleados anteriores, contratistas, etc.).

- Higiene de contraseñasFomente (y potencialmente haga cumplir) prácticas sólidas de contraseñas para todos los usuarios. Considere implementar la autenticación multifactorial (MFA) para mayor seguridad.

- Registros de auditoría: Revisar periódicamente los registros de auditoría para supervisar la actividad de los usuarios e identificar cualquier comportamiento sospechoso.

- Incorporación de Nuevos Usuarios: Implementa un proceso estandarizado para otorgar acceso a nuevos usuarios, asegurando que se asignen las aprobaciones y los niveles de permisos adecuados desde el principio.

- Calendario de Revisiones Periódicas: Establezca un calendario recurrente (por ejemplo, trimestral o anual) para revisar sistemáticamente los accesos y permisos de los usuarios, garantizando una postura de seguridad continua.

9. Fiabilidad de la Energía y la Conectividad

Un sistema de vigilancia sofisticado es inútil si está frecuentemente fuera de servicio. Los cortes de energía y las conexiones de red poco fiables son puntos de fallo comunes. Abordemos estas vulnerabilidades:

- Fuente de Alimentación Ininterrumpida (SAI)Invierte en un SAI (Sistema de Alimentación Ininterrumpida) para tus cámaras y dispositivos de grabación. Esto proporciona energía de respaldo durante cortes de energía, asegurando una grabación continua y previniendo la pérdida de datos. Dimensiona el SAI adecuadamente en función del consumo eléctrico de tus equipos y el tiempo de autonomía deseado.

- Redundancia de energíaSi es posible, explore la posibilidad de utilizar fuentes de alimentación duales para las cámaras críticas. Una puede servir como respaldo en caso de fallo de la principal.

- PoE (Power over Ethernet): Si utiliza cámaras PoE, asegúrese de tener un switch PoE fiable. Considere un switch con funciones de redundancia.

- Integridad del cable de red: Inspeccione regularmente los cables de red para detectar daños. Los cables dañados pueden causar problemas de conectividad intermitentes. Utilice cables blindados (STP) para minimizar las interferencias.

- Nivel de la señal inalámbrica: Para cámaras inalámbricas, verifique la intensidad de la señal y minimice las interferencias de otros dispositivos. Considere usar un amplificador Wi-Fi o una red de malla para mejorar la cobertura.

- Copia de seguridad celular: Para aplicaciones críticas, considere cámaras con respaldo celular para capacidades de grabación y notificación durante cortes prolongados de energía o de red.

- Seguridad física de la energía y la red.Proteja los cables de alimentación y de red de daños físicos o manipulaciones. Asegúrelos dentro de conductos o vías protegidas siempre que sea posible.

10. Pruebas de Rendimiento y Calidad de Imagen

Más allá de los aspectos técnicos, la verdadera prueba de cualquier sistema de cámaras de seguridad es su capacidad para ofrecer imágenes útiles en escenarios reales. Esto implica evaluar rigurosamente su rendimiento en diversas condiciones. Aquí te explicamos cómo evaluar ambos:

Rendimiento con poca luz: Muchos incidentes ocurren de noche o en áreas con poca iluminación. Prueba la capacidad de tus cámaras para capturar imágenes nítidas en condiciones de poca luz. Busca ruido, desenfoque y la efectividad de la iluminación infrarroja (IR). Si tus cámaras tienen sensores starlight o de mejora de poca luz, evalúa específicamente sus capacidades.

2. Precisión en la detección de movimiento: Las alarmas falsas son una fuente importante de frustración y pueden llevar a la complacencia. Pruebe la sensibilidad y la precisión de la detección de movimiento. Ajuste la configuración para minimizar los falsos positivos (por ejemplo, provocados por animales, hojas o sombras) garantizando al mismo tiempo la detección de amenazas reales. Considere utilizar funciones de reconocimiento de objetos, si están disponibles, para filtrar los desencadenantes más comunes.

4. Resistencia a la intemperie: ¿Mantiene la cámara la calidad de la imagen durante la lluvia, la nieve o la niebla? Si no, reposiciónela o considere actualizar a una cámara con mejor protección contra la intemperie.

4. Estabilización de imagen con zoom y digital: Evalúe la efectividad del zoom óptico y del zoom digital. ¿La imagen es clara y estable, incluso al acercarla? Pruebe la estabilización de imagen digital para ver si reduce las vibraciones y el desenfoque.

5. Precisión del color: Si bien las imágenes en blanco y negro son habituales, la precisión del color puede ser importante para identificar detalles específicos. Evalúe si los colores se reproducen con exactitud, especialmente durante las horas de luz.

6. Rango dinámico: Esto se refiere a la capacidad de la cámara para manejar escenas con áreas tanto claras como oscuras simultáneamente. Pruebe qué tan bien la cámara captura los detalles en escenas con un fuerte contraluz (por ejemplo, una puerta con luz solar intensa en el exterior).

Al realizar pruebas exhaustivas de rendimiento, puede identificar y abordar cualquier limitación, garantizando que su sistema de cámaras de seguridad ofrezca imágenes fiables y útiles cuando más las necesite.

11. Documentación y Planificación Futura

La documentación no se trata solo de marcar una casilla; es la base de un sistema de vigilancia seguro y adaptable. Un sistema de registro bien mantenido permite una resolución de problemas eficiente, actualizaciones optimizadas y garantiza el cumplimiento de los requisitos legales en constante evolución.

Aquí es lo que deberías estar documentando:

- Inventario de Cámaras: Números de modelo, números de serie, ubicaciones exactas (un mapa o diagrama sencillo puede ser de gran ayuda), direcciones IP (tanto estáticas como asignadas por DHCP) y cualquier configuración especial para cada cámara.

- Configuración de red: Detalles sobre su infraestructura de red, incluyendo la configuración del router, configuraciones VLAN (si aplica) y cualquier regla de firewall relacionada específicamente con su sistema de videovigilancia.

- Registros de acceso: Mantenga un registro de quién ha accedido al sistema, cuándo y qué acciones ha realizado. Esto es vital para la rendición de cuentas y la identificación de intentos de acceso no autorizado.

- Registros de mantenimiento: Documentar todas las tareas de mantenimiento realizadas, incluyendo los horarios de limpieza, las actualizaciones de firmware y cualquier reparación o reemplazo. Incluir las fechas y quién realizó el trabajo.

- Registros de Incidentes: Si se producen incidentes o brechas de seguridad, registre meticulosamente los detalles, incluyendo la fecha, la hora, las acciones tomadas y los hallazgos.

Preparar tu sistema para el futuro:

La tecnología de seguridad está en constante evolución. Para mantener su sistema de vigilancia eficaz, considere estos pasos con visión de futuro:

- Evaluaciones Tecnológicas Periódicas: Cada año o dos, revise tecnologías emergentes como el análisis impulsado por IA, la computación en el borde y la detección avanzada de amenazas para ver si podrían beneficiar a su sistema.

- Planificación de la escalabilidad: Anticipe las necesidades futuras. ¿Necesitará agregar más cámaras o capacidad de almacenamiento? Planifique el crecimiento para evitar interrupciones más adelante.

- Relaciones con proveedores: Mantén una comunicación abierta con tu proveedor de cámaras. Ellos pueden ofrecerte información valiosa sobre nuevos productos y actualizaciones de seguridad.

- Capacitación: Asegúrese de que el personal responsable de la gestión del sistema reciba capacitación continua sobre las mejores prácticas y las nuevas tecnologías.

Recursos y Enlaces

- Security.org : Comprehensive security system reviews, comparisons, and buying guides covering a wide range of cameras and systems. They offer detailed analysis and user feedback.

- CNET : Technology news and reviews. Their security camera section offers in-depth testing and comparison reviews, helpful for assessing performance and image quality as outlined in the checklist.

- TechRadar : Tech reviews and buying guides, covering a variety of security cameras with a focus on features, value, and ease of use. Good for user perspective and integration insights.

- Crutchfield : While known for audio/video, they offer security camera reviews often with a focus on ease of installation and user-friendliness. Helpful for checking System Integration and User Access sections.

- How-To Geek : Provides tech tutorials and guides. Search their site for 'security camera setup' or 'network security' to find practical advice for hardware condition checks, network scans, and privacy considerations.

- Consumer (Australia) : (If your audience is Australian) - Independent consumer product reviews, including security systems. Relevant for privacy compliance and legal considerations - check their relevant pages.

- StaySafe.org : Provides safety and security resources. Can provide context for privacy and legal considerations relating to camera placement and recording.

- National Vulnerability Database (NVD) : A US government repository of standards for computing and security vulnerabilities. Critical for the Network Security & Vulnerability Scan section; look up specific camera models to check for known vulnerabilities.

- Electronic Frontier Foundation (EFF) : Digital rights and privacy advocacy group. Excellent for understanding privacy compliance and legal considerations related to surveillance technologies.

- National Institute of Standards and Technology (NIST) : Provides guidelines and standards for cybersecurity and data protection. Relevant to Network Security & Vulnerability Scan and Privacy Compliance.

- Dark Reading : Cybersecurity news and analysis. Offers insights into emerging threats and vulnerabilities affecting networked devices like security cameras. Important for Network Security & Vulnerability Scan.

- Lock & Key : Provides information and resources related to security hardware, including cameras. Good for hardware condition and maintenance checklist perspectives.

- Wired : Technology and culture publication. Their security and privacy sections often cover security camera vulnerabilities and privacy concerns, relevant to the review.

- Smart Home Hive : Covers smart home technology, including security cameras. Useful for System Integration & Alert Functionality and Performance Testing sections.

Preguntas frecuentes

¿Para qué sirve esta plantilla de lista de verificación?

Esta plantilla de lista de verificación está diseñada para ayudarle a evaluar exhaustivamente las cámaras de seguridad antes de comprarlas o instalarlas. Cubre características esenciales, especificaciones técnicas, consideraciones de seguridad y aspectos de instalación para garantizar que elija la cámara que mejor se adapte a sus necesidades.

¿Para quién es esta plantilla de lista de verificación?

Esta lista de verificación es para cualquier persona que esté considerando comprar e instalar cámaras de seguridad, incluyendo propietarios de viviendas, dueños de pequeños negocios y cualquiera que busque mejorar su sistema de vigilancia.

¿Cuáles son las diferentes categorías en la lista de verificación?

La lista de verificación está dividida en categorías que incluyen Características de la Cámara, Especificaciones Técnicas, Seguridad y Privacidad, Instalación y Alimentación, y Consideraciones Adicionales. Cada categoría tiene puntos específicos a evaluar.

¿Puedo personalizar la plantilla de la lista de verificación?

¡Sí! La plantilla está diseñada para ser flexible. Siéntase libre de añadir, eliminar o modificar elementos para que se adapte mejor a sus necesidades y prioridades específicas. Incluya su propio sistema de ponderación para los elementos que le sean particularmente importantes.

¿A qué se refiere el término resolución y por qué es importante?

La resolución se refiere a la nitidez de la imagen de una cámara, generalmente medida en píxeles (por ejemplo, 1080p, 2K, 4K). Una resolución más alta significa que se captura más detalle, lo que facilita la identificación de rostros y objetos.

¿Qué es HDR y por qué debería importarme?

HDR (rango dinámico alto) mejora la capacidad de la cámara para capturar detalles tanto en las áreas brillantes como en las oscuras de una escena, lo que resulta en una imagen más equilibrada y nítida, especialmente en entornos de alto contraste.

¿Qué significa almacenamiento en la nube y es necesario?

El almacenamiento en la nube permite guardar las grabaciones de su cámara de forma remota en un servidor. No siempre es necesario; algunas cámaras ofrecen almacenamiento local a través de tarjeta SD. El almacenamiento en la nube ofrece ventajas como la accesibilidad y la protección contra el robo, pero a menudo conlleva una tarifa de suscripción.

¿Qué debo considerar sobre la privacidad al elegir una cámara de seguridad?

Considere la configuración de privacidad de la cámara, los métodos de encriptación y las políticas de almacenamiento de datos. Investigue la reputación del fabricante en cuanto a seguridad y manejo de datos. Tenga en cuenta la ubicación de las cámaras para evitar infringir la privacidad de vecinos o visitantes.

¿Qué es la autenticación de dos factores (2FA) y por qué es importante?

La autenticación de dos factores (2FA) añade una capa adicional de seguridad a tu cuenta de cámara, requiriendo un segundo método de verificación (como un código enviado a tu teléfono) además de tu contraseña. Esto dificulta considerablemente que usuarios no autorizados accedan al vídeo de tu cámara.

¿Cómo utilizo la sección Instalación y Alimentación de la lista de verificación?

La sección 'Instalación y Alimentación' le ayuda a evaluar la viabilidad de instalar y alimentar la cámara. Considere las opciones de montaje, la resistencia a la intemperie (si es para exteriores), la disponibilidad de una fuente de alimentación y cualquier herramienta o experiencia requerida.

¿Te resultó útil este artículo?

Demostración de la solución de gestión de instalaciones

¡Mantenga sus instalaciones operando sin problemas! ChecklistGuro optimiza el mantenimiento, las inspecciones y la gestión de proveedores. Reduzca los tiempos de inactividad, optimice la eficiencia y mejore la seguridad. Administre todo con nuestro sistema operativo de trabajo.

Artículos relacionados

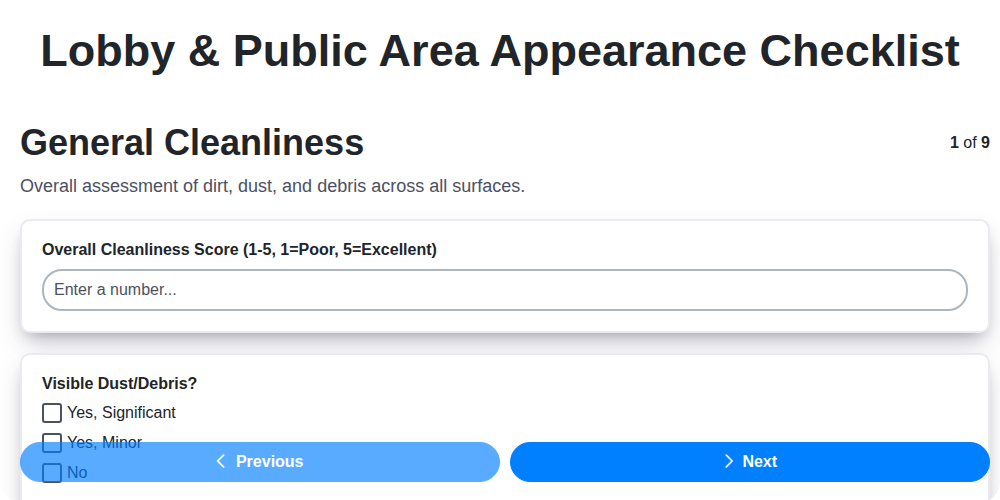

La plantilla definitiva de lista de verificación para la apariencia del vestíbulo y áreas públicas.

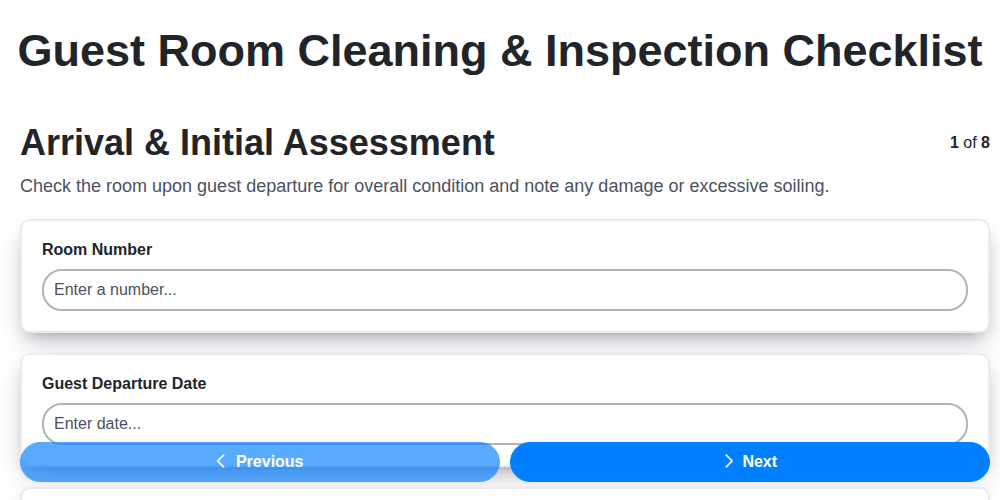

La plantilla definitiva de limpieza e inspección de habitaciones de huéspedes.

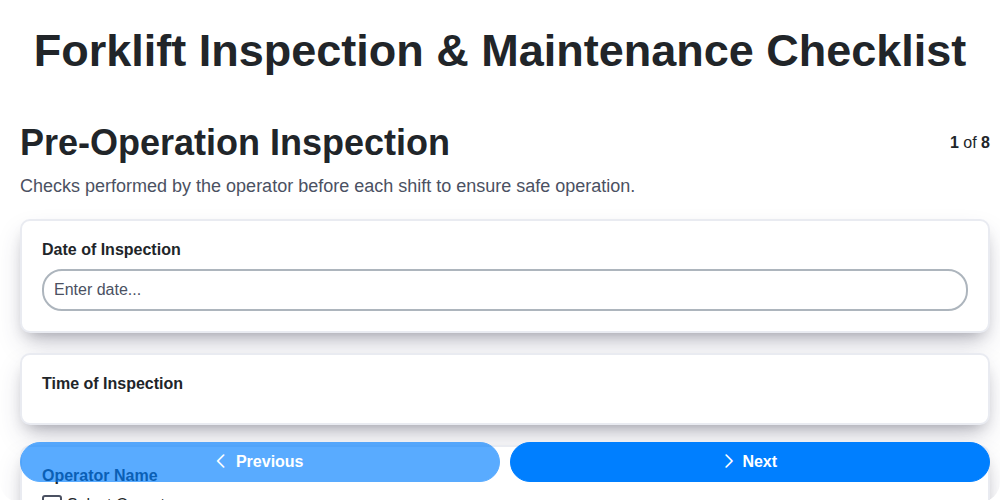

Plantilla de verificación e inspección y mantenimiento de montacargas

Plantilla de verificación del monitoreo de temperatura de vitrinas

Lista de verificación para pruebas de carga de generador de emergencia

La guía definitiva de mantenimiento de refrigeración: Mantén tus alimentos seguros

Plantilla de verificación para ascensores mecánicos y escaleras móviles

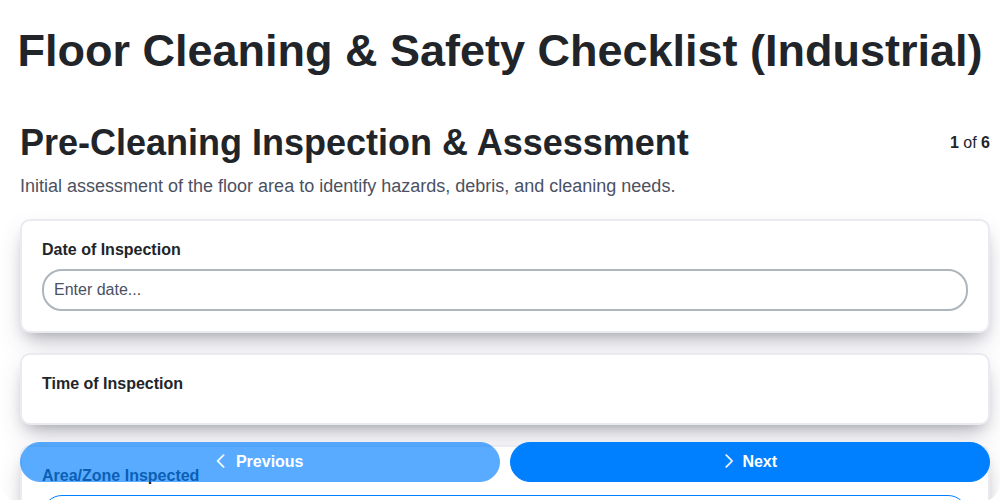

Plantilla de verificación para limpieza y seguridad de pisos industriales

Podemos hacerlo juntos

¿Necesita ayuda con las listas de verificación?

¿Tienes alguna pregunta? Estamos aquí para ayudarte. Envía tu consulta y te responderemos a la brevedad.