Tu plantilla de control de registro definitivo para monitoreo de cámaras de seguridad

Publicado: 08/24/2025 Actualizado: 03/19/2026

Índice

- ¿Por qué un registro de supervisión de cámaras de seguridad es esencial?

- Comprender su sistema de cámaras de seguridad

- Visión general de la plantilla: ¿Qué incluye?

- Paso 1: Verificaciones básicas de la salud del sistema

- Paso 2: Verificación de la ubicación y el ángulo de la cámara

- Paso 3: Estado de Grabación y Administración del Almacenamiento

- Paso 4: Conectividad de red y acceso remoto

- Paso 5: Revisión de Incidentes y Documentación de Respuesta

- Paso 6: Mantenimiento y Actualizaciones de Firmware

- Paso 7: Monitoreo de Audio (si aplica) y Consideraciones Legales

- Paso 8: Solución de problemas comunes

- Paso 9: Patrulla de Seguridad e Integridad del Perímetro

- Paso 10: Revisión de los registros y detección de tendencias

- Paso 11: Capacitación y Responsabilidad del Personal de Seguridad

- Paso 12: Personalizar tu lista de verificación para obtener resultados óptimos.

- Recursos y Enlaces

TL;DR: ¡Asegúrese de que sus cámaras de seguridad *realmente* estén protegiendo su propiedad! Esta plantilla de lista de verificación proporciona una guía sencilla y paso a paso para revisar regularmente la alimentación, la grabación, la red y la funcionalidad de su sistema, detectando problemas de forma proactiva y documentando todo. ¡Descargue la plantilla y comience a proteger su tranquilidad hoy mismo!

¿Por qué un registro de supervisión de cámaras de seguridad es esencial?

Más allá de la instalación inicial, el verdadero valor de un sistema de cámaras de seguridad reside en su rendimiento constante y fiable. No basta con simplemente tener cámaras apuntando a áreas clave; es necesario asegurarse activamente de que estén funcionando.como estaba previstoUn registro de monitoreo proporciona evidencia concreta de este mantenimiento continuo. Considérelo como el historial de salud de su sistema. Sin él, está operando a ciegas, posiblemente pasando por alto problemas críticos antes de que se agraven hasta convertirse en problemas serios: una falla del sistema durante un evento crítico, una cámara comprometida o un problema simple y fácilmente solucionable que se agrava. No se trata solo de disuadir el crimen; se trata de proporcionar evidencia confiable.siOcurre un incidente, protegiendo sus activos y demostrando un compromiso con la seguridad y la debida diligencia. Un registro de monitoreo constante proporciona esa tranquilidad y una prueba tangible de una gestión responsable del sistema.

Comprender su sistema de cámaras de seguridad

Los sistemas de cámaras de seguridad no son una solución única para todos. Comprender los diferentes tipos de cámaras y sus características es crucial para seleccionar el equipo adecuado e interpretar lo que se está viendo. Desglosemos los tipos más comunes:

- Cámaras de domo: Estas son las cámaras redondeadas y omnipresentes, a menudo utilizadas en interiores o en áreas exteriores protegidas. Su diseño las hace discretas y resistentes al vandalismo.

- Cámaras tipo balaDe forma cilíndrica, las cámaras tipo bala son populares para la vigilancia exterior debido a su resistencia a la intemperie y mayor alcance.

- Cámaras PTZ (Pan-Tilt-Zoom): Ofrezca control remoto para desplazar la vista a través de un área, inclinar hacia arriba y hacia abajo, y acercar detalles. Ideal para áreas extensas donde una sola cámara necesita una cobertura amplia.

- Cámaras inalámbricas: Práctico para una instalación sencilla y en zonas donde el cableado es difícil. No obstante, preste atención a la intensidad de la señal y posibles interferencias.

- Cámaras IP: Conéctate a tu red y ofrece funciones avanzadas como la visualización remota, la detección de movimiento y el audio bidireccional.

Más allá del aspecto físico, considere estas características clave:

- Resolución: Una resolución más alta (p. ej., 1080p, 4K) proporciona imágenes más nítidas y mayor detalle.

- Visión nocturna: Los LEDs infrarrojos (IR) permiten obtener imágenes nítidas en condiciones de poca luz.

- Amplio rango dinámico (ARD): Equilibra la exposición en escenas con iluminación de alto contraste.

- Campo de visión (FOV): Determina el ángulo de visión de la cámara. Los FOV más amplios cubren un área mayor, pero pueden distorsionar la imagen.

- Energía a través de Ethernet (PoE): Simplifica la instalación al proporcionar alimentación y datos a través de un único cable.

Visión general de la plantilla: ¿Qué incluye?

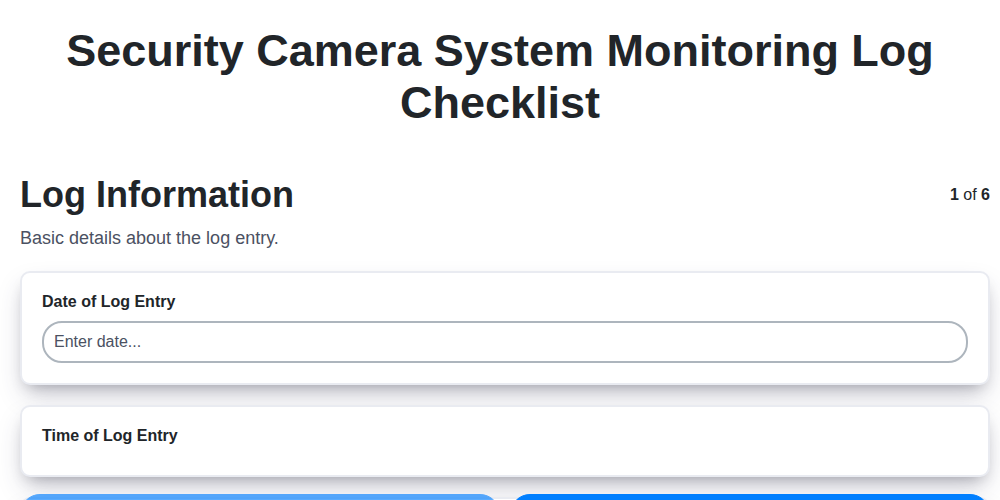

Nuestro registro de supervisión del sistema de cámaras de seguridad no es solo una recopilación de comprobaciones aleatorias; es un marco estructurado diseñado para una gestión del sistema consistente y eficaz. A continuación, se detalla lo que obtendrá:

- Marcas de fecha y hora: Registros precisos de cuándo se realizó cada verificación.

- Identificación del observador: Responsabilidad clara con el nombre de la persona que completa la entrada del registro.

- ID de cámara/Ubicación: Le permite identificar rápidamente la cámara o el área que se está evaluando.

- Indicadores de estado: Una columna sencilla de OK/Problema para una evaluación inmediata del estado de la cámara.

- Sección de Notas Detalladas: Espacio para documentar observaciones, incluyendo cualquier anomalía o problema potencial.

- Acciones de seguimiento: Es fundamental que esta sección registre cualquier medida correctiva adoptada y asigne la responsabilidad de su cumplimiento.

- Categorías de verificación predefinidas: La plantilla organiza las verificaciones en categorías lógicas (Información del Registro, Estado del Sistema, Verificaciones de Patrulla, etc.) para una cobertura exhaustiva.

- Campos Personalizables: Si bien se proporcionan los elementos esenciales, puede añadir o modificar campos para que se ajusten perfectamente a su sistema y necesidades operativas. Considérenlo como un punto de partida para crear su herramienta de monitorización ideal.

Paso 1: Verificaciones básicas de la salud del sistema

Antes de sumergirse en evaluaciones más detalladas, comience con lo fundamental. Una fuente de alimentación defectuosa o un problema de red pueden paralizar todo su sistema de seguridad. Empiece por inspeccionar visualmente todas las cámaras y dispositivos de grabación. Confirme que los indicadores de energía están encendidos y que no hay signos evidentes de daños. A continuación, verifique la conectividad de la red. La mayoría de los sistemas tendrán un indicador que muestre el estado de la red. Si las cámaras son accesibles de forma remota (a través de una aplicación móvil o un navegador web), intente conectarse y verifique que responden. Documente cualquier problema de inmediato: una luz intermitente o la imposibilidad de conectarse justifican una investigación inmediata. No pase por alto lo obvio: asegúrese de que los enchufes funcionan correctamente y que los cables de red están conectados de forma segura.

Paso 2: Verificación de la ubicación y el ángulo de la cámara

Con el tiempo, las cosas cambian. Los árboles crecen, los muebles se reorganizan e incluso las vibraciones más pequeñas pueden alterar sutilmente el ángulo de una cámara. Un cambio aparentemente insignificante puede reducir drásticamente el campo de visión de una cámara o incluso crear puntos ciegos. Durante tus revisiones periódicas, evalúa brevemente la posición de cada cámara. Busca:

- Obstáculos: ¿Ramas, plantas u otros objetos están obstruyendo parcialmente la vista?

- Deriva angular: ¿Ha girado o se ha inclinado la cámara, alterando su área de cobertura? Compare la vista actual con su plan de ubicación original (si lo tiene).

- Cambios de iluminación: ¿Ha alterado la nueva construcción o el paisajismo las condiciones de iluminación, afectando la calidad de la imagen o creando sombras?

- Vandalismo/Manipulación: Inspeccione visualmente la carcasa de la cámara y el hardware de montaje para detectar cualquier signo de daño o manipulación.

Incluso un pequeño ajuste puede marcar una gran diferencia. Si nota algún problema, reposicione la cámara cuidadosamente para restaurar su ángulo de visión óptimo. Documente cualquier cambio realizado y la razón detrás de ellos en su registro. Recuerde, una acción preventiva ahora puede evitar una brecha de seguridad más adelante.

Paso 3: Estado de Grabación y Administración del Almacenamiento

Asegurarse de que su sistema de cámaras de seguridad realmentegrabaciónEs primordial. Un sistema con cámaras pero sin imágenes es simplemente una colección de adornos costosos. Aquí está lo que debe verificar:

Grabación Continua vs. Grabación Activada por Evento: Confirme que su sistema esté configurado para grabar de forma continua (24/7) o, si utiliza grabación activada por eventos, que las zonas de detección de movimiento estén configuradas y funcionando correctamente. Pruebe regularmente la detección de movimiento caminando por las áreas designadas.

2. Marcas de tiempo de grabación: Verifique que las marcas de tiempo en las grabaciones sean precisas. Esto es crucial para investigaciones y fines legales. Si las marcas de tiempo son incorrectas, esto indica un problema de sincronización que necesita corrección inmediata.

3. Capacidad de almacenamiento: Supervise el espacio de almacenamiento disponible en su dispositivo de grabación (disco duro, almacenamiento en la nube, tarjeta SD). Muchos sistemas tienen alertas para almacenamiento bajo; asegúrese de que estén habilitadas y responda con prontitud. Calcule sus necesidades de almacenamiento en función del número de cámaras, la resolución, la velocidad de fotogramas y el período de conservación.

4. Integridad de archivos: Verifique periódicamente si las grabaciones están completas y no están dañadas. Revise aleatoriamente grabaciones antiguas para confirmar la calidad y la integridad del video.

5. Almacenamiento en la nube frente al almacenamiento local: Si utiliza almacenamiento en la nube, verifique que su conexión a Internet sea estable y que las grabaciones se estén subiendo correctamente. El almacenamiento local requiere comprobaciones periódicas del estado del disco duro (consulte Mantenimiento y solución de problemas). Considere tener ambos para redundancia.

6. Políticas de Retención: Establezca y cumpla con una política de conservación clara: cuánto tiempo se almacenan las grabaciones antes de ser sobrescritas o eliminadas. Asegúrese de que esto se alinee con los requisitos legales y sus necesidades específicas.

Paso 4: Conectividad de red y acceso remoto

Sus cámaras de seguridad solo son verdaderamente valiosas si puede acceder de forma fiable a sus imágenes y grabaciones. Esta sección se centra en garantizar la estabilidad de la red y la integridad de sus capacidades de acceso remoto.

Verificación inicial: Comience confirmando que cada cámara muestra un estado de conectado dentro de la interfaz de administración de su sistema. Un icono de desconexión o un mensaje de error indican un problema que requiere atención inmediata.

Prueba de Ping: Realice una prueba de ping sencilla desde un ordenador en su red a la dirección IP de cada cámara. Un ping exitoso confirma una comunicación básica en red. Si el ping falla, solucione problemas de su infraestructura de red: revise cables, routers y switches.

Prueba de Acceso Remoto: Si utiliza acceso remoto (a través de la aplicación móvil o el portal web), inicie sesión desde una red externa (por ejemplo, utilizando datos móviles) y verifique que pueda ver los flujos en vivo y acceder a las grabaciones. Preste atención a la latencia (retraso): un retraso excesivo puede hacer que la visualización en vivo sea poco práctica.

Consideraciones de seguridad: Al probar el acceso remoto, asegúrese de que su conexión sea segura. Utilice contraseñas robustas y habilite la autenticación de dos factores (2FA) siempre que sea posible. Revise periódicamente los permisos de acceso de los usuarios y revoque el acceso de los empleados que hayan sido dados de baja. Si está utilizando una solución basada en la nube, verifique que sus datos estén cifrados tanto durante la transmisión como en reposo. Por último, mantenga actualizado el firmware de su router para corregir cualquier vulnerabilidad de seguridad.

Paso 5: Revisión de Incidentes y Documentación de Respuesta

Cuando se activa una alarma o se detecta actividad inusual, es primordial realizar una revisión exhaustiva y una documentación precisa. No descarte simplemente el evento; trate cada incidente como una oportunidad de aprendizaje y una posibilidad de perfeccionar sus prácticas de seguridad. Aquí le indicamos qué incluir en la documentación de la revisión de incidentes:

- Fecha y hora del incidente: Esencial para establecer una línea de tiempo.

- Cámara(s) involucrada(s): Identifique las cámaras específicas que captaron el evento.

- Descripción detallada del evento: ¿Qué ocurrió? Sea lo más específico posible. Incluya detalles de cualquier persona involucrada, descripciones de vehículos o factores ambientales.

- Acciones de Respuesta Inicial: ¿Quién respondió? ¿Qué medidas inmediatas se tomaron (por ejemplo, contactar a las autoridades, notificar al personal)?

- Hallazgos de la revisión de los videos. Resume las observaciones clave tras revisar las imágenes. ¿El incidente confirmó una amenaza o fue una falsa alarma?

- Análisis de la causa raíz (si aplica): ¿Por qué ocurrió el incidente? ¿Fue debido a una falla del sistema, error humano o una amenaza real?

- Acciones correctivas adoptadas: ¿Qué medidas se tomaron para prevenir incidentes similares en el futuro? Esto podría incluir ajustar los ángulos de las cámaras, mejorar la iluminación o volver a capacitar al personal.

- Acciones de seguimiento: ¿Existen tareas pendientes relacionadas con el incidente (por ejemplo, reparaciones, investigaciones)? Asignar responsabilidades y plazos.

- Firma/Iniciales del revisor: Establece la responsabilidad y verifica el proceso de revisión.

Mantener una documentación precisa y exhaustiva de los incidentes no se trata solo de protección legal; es un componente vital de un sistema de seguridad proactivo y en continua mejora.

Paso 6: Mantenimiento y Actualizaciones de Firmware

Al igual que un coche necesita un mantenimiento regular, tu sistema de cámaras de seguridad requiere un mantenimiento proactivo para garantizar un rendimiento y una durabilidad óptimos. Descuidar este paso crucial puede provocar fallos inesperados, una calidad de imagen reducida y una seguridad comprometida.

Aquí está lo que necesita incluir:

- Actualizaciones de firmware: Son esenciales para las actualizaciones de seguridad, correcciones de errores y, a veces, para añadir nuevas funciones. Consulte regularmente la página web del fabricante de su cámara para obtener actualizaciones.SiempreSiga cuidadosamente las instrucciones del fabricante durante el proceso de actualización; interrumpir una actualización puede inutilizar su cámara. Programe estas actualizaciones durante las horas de menor actividad para minimizar las interrupciones.

- Actualizaciones de Software (NVR/DVR/Software de Administración): Al igual que con el firmware, mantén actualizado el software que controla tus dispositivos de grabación y plataformas de gestión. Estas actualizaciones a menudo abordan vulnerabilidades de seguridad y mejoran la estabilidad general del sistema.

- Limpieza física: El polvo y la suciedad pueden degradar significativamente la calidad de la imagen. Limpie periódicamente las lentes y los cuerpos de la cámara con un paño suave y sin pelusas.

- Estado del disco duro (para grabación local): Supervise regularmente el estado de salud de sus discos duros de grabación (estado SMART). Reemplace los discos que se acercan al final de su vida útil.antesfracasan. También, respalda tu material de grabación con frecuencia.

- Inspecciones de cableado: Inspeccione visualmente los cables y conexiones de la cámara para detectar daños, corrosión o conexiones flojas. Apriete o reemplace según sea necesario.

- Verificaciones de la fuente de alimentación: Asegúrese de que sus fuentes de alimentación estén funcionando correctamente y que no se hayan deteriorado con el tiempo. Reemplace las fuentes de alimentación defectuosas sin demora.

Mantenga registros meticulosos de todas las actividades de mantenimiento realizadas, incluyendo fechas, acciones tomadas y cualquier problema encontrado. Esta documentación será invaluable para solucionar problemas futuros y garantizar la confiabilidad continua de su sistema de cámaras de seguridad.

Paso 7: Monitoreo de Audio (si aplica) y Consideraciones Legales

La vigilancia por audio puede mejorar significativamente la seguridad, pero es un terreno legal complicado. Antes de habilitar la supervisión de audio, investigue y comprenda a fondo las leyes vigentes en su jurisdicción. Muchos estados y países tienen regulaciones estrictas sobre el consentimiento y la notificación. En algunos lugares, grabar conversaciones sin el consentimiento de todas las partes involucradas es ilegal y puede acarrear severas sanciones.

Aunque la grabación de audio esté permitida, se recomienda encarecidamente colocar señalización clara que indique que las conversaciones están siendo grabadas. Esta transparencia ayuda a evitar desafíos legales y fomenta la confianza con las personas que puedan quedar registradas en la grabación. Revise periódicamente sus prácticas de monitoreo de audio para garantizar el cumplimiento continuo de los marcos legales en evolución. Considere consultar con un profesional legal para aclarar los requisitos específicos aplicables a su situación y evitar posibles responsabilidades.

Paso 8: Solución de problemas comunes

Incluso con una supervisión diligente, los contratiempos ocasionales son inevitables. Aquí tiene una guía rápida para solucionar algunos problemas comunes de sistemas de cámaras de seguridad:

Cámara desconectada/Sin señal:

- Verificar energía: ¿Está recibiendo energía la cámara? Verifique los enchufes y los sistemas de respaldo.

- Conectividad de red: Confirme que la cámara está conectada a su red. Verifique el cableado y el estado del router.

- Conflictos de Dirección IP: Asegúrese de que la cámara tenga una dirección IP única.

- Compatibilidad con el firmware: Asegúrese de que el firmware de la cámara sea compatible con sus equipos de red.

Baja calidad de la imagen:

- Limpieza de lentes: Limpie suavemente la lente de la cámara con un paño de microfibra.

- Condiciones de iluminación: Ajuste la posición de la cámara o añada iluminación adicional.

- Configuración de resolución: Verifica que la resolución de la cámara sea la adecuada para el entorno.

- Factores ambientales: La lluvia, la niebla o la nieve pueden degradar la calidad de la imagen. Considere tomar medidas de protección contra la intemperie.

4. Detección de Movimiento No Funciona:

- Ajuste de sensibilidad: Ajuste la sensibilidad de la detección de movimiento para evitar falsas alarmas y garantizar una detección fiable.

- Configuración de Zonas: Revise y ajuste las zonas de detección de movimiento para cubrir el área deseada.

- Obstáculos: Verifica si hay algún objeto que bloquee la visión de la cámara.

- Posicionamiento de la cámara: Asegúrese de que la cámara tenga una línea de visión despejada hacia el área que se está vigilando.

4. Problemas de grabación:

- Espacio en disco duro: Verifique si hay suficiente espacio en el disco duro para las grabaciones.

- Horario de grabación: Verifica cuidadosamente el cronograma de grabación para asegurarte de que esté configurado correctamente.

- Errores del sistema de archivos: Realice una comprobación del sistema de archivos en el dispositivo de grabación.

- Fallos de software: Reinicie el software de grabación o el dispositivo.

Si estos pasos básicos de solución de problemas no resuelven el problema, consulte el manual de su sistema de cámara o contacte con el soporte técnico para obtener ayuda.

Paso 9: Patrulla de Seguridad e Integridad del Perímetro

Los patrullajes regulares, incluso los breves, son un complemento crucial para su sistema de cámaras. Proporcionan un elemento humano: alguien que observa y verifica activamente la efectividad del sistema e identifica problemas que las cámaras podrían pasar por alto. No se trata simplemente de dar una vuelta; se trata de...observando.

Aquí tienes lo que debes buscar durante tus patrullas:

- Manipulación física: Verifique los compartimentos de las cámaras, el cableado y el hardware de montaje para detectar cualquier señal de entrada forzada o daño. Busque cualquier cosa que parezca fuera de lugar.

- Crecimiento excesivo de la vegetación. Asegúrese de que la vegetación no esté obstruyendo las vistas de las cámaras ni creando puntos ciegos. Recorte cualquier rama o arbusto que se esté invadiendo.

- Problemas de iluminación: Verifique que la iluminación perimetral funcione correctamente y proporcione una iluminación adecuada para las cámaras. Reemplace las bombillas quemadas con prontitud.

- Seguridad de accesos y puntos de entrada: Inspeccione las puertas, vallas y puntos de acceso para detectar cualquier señal de entrada forzada o compromiso.

- Actividad inusual: Preste atención a cualquier persona o vehículo sospechoso en la zona. Informe cualquier cosa que le preocupe a las autoridades competentes.

- Verificación de puntos ciegos: De vez en cuando, recorra las áreas que podrían considerarse puntos ciegos de la cobertura de sus cámaras, incluso si cree que son generalmente seguras.

Recuerde documentar cualquier hallazgo durante sus patrullas en su registro de monitoreo, incluyendo la fecha, la hora y una breve descripción de la observación.

Paso 10: Revisión de los registros y detección de tendencias

Revisar regularmente el registro de monitoreo de su sistema de cámaras de seguridad no se trata solo de marcar casillas; es cuestión de descubrir información valiosa y abordar proactivamente posibles vulnerabilidades. Intente programar períodos de revisión dedicados: semanales, quincenales o mensuales, según su perfil de riesgo y la complejidad del sistema. No se limite a revisar las entradas;analizarellos. Busquen patrones: ¿ciertas cámaras están experimentando problemas recurrentes? ¿están aumentando las alarmas falsas? ¿los tiempos de respuesta a incidentes exceden consistentemente los indicadores de referencia establecidos?

Estas tendencias pueden indicar problemas subyacentes, desde fallas de hardware hasta configuraciones incorrectas, o incluso señalar un cambio en el panorama de amenazas. Por ejemplo, un aumento repentino de eventos de detección de movimiento podría indicar un proyecto de construcción cercano o un incremento en la actividad de la fauna. Interrupciones recurrentes de energía que afecten a una cámara específica podrían revelar un enchufe defectuoso o un circuito sobrecargado. Documente sus hallazgos y cualquier acción correctiva tomada, creando un registro histórico del rendimiento y los esfuerzos de mantenimiento de su sistema. Esta documentación será invaluable para la resolución de problemas futuros y para demostrar la debida diligencia en caso de un incidente.

Paso 11: Capacitación y Responsabilidad del Personal de Seguridad

Su sistema de cámaras de seguridad no es más efectivo que las personas responsables de monitorearlo. Invertir en una capacitación integral para su personal de seguridad es primordial para garantizar que puedan interpretar correctamente las imágenes de las cámaras, responder eficazmente ante incidentes y mantener la salud general del sistema.

Esta capacitación no debería ser un evento único. Debe incluir:

- Familiarización con el sistema: Instrucciones detalladas sobre las características, la interfaz y las funcionalidades de generación de informes del sistema de cámara.

- Reconocimiento de Incidentes: Capacitación específica en la identificación de amenazas potenciales y actividades inusuales, incluyendo el reconocimiento de patrones y la comprensión del contexto.

- Procedimientos de respuesta: Protocolos claros para responder a diferentes tipos de alertas e incidentes, incluyendo procedimientos de escalamiento y protocolos de comunicación.

- Documentación e Informes: Énfasis en la importancia de registros meticulosos, informes precisos y el cumplimiento de los procedimientos operativos estándar.

- Cursos de actualización periódicos: Actualizaciones periódicas de capacitación para reforzar el conocimiento, abordar los cambios en el sistema e incorporar las lecciones aprendidas de incidentes pasados.

La rendición de cuentas es igualmente importante. Se deben documentar claramente los roles y responsabilidades, y se debe evaluar el desempeño de forma regular. Es crucial llevar un registro de quién está de guardia durante períodos específicos de monitoreo y garantizar el cumplimiento de la finalización de listas de verificación. Revise regularmente las entradas del registro y proporcione retroalimentación constructiva para mejorar el desempeño y mantener un alto nivel de vigilancia. Este enfoque proactivo no solo mejora la efectividad de la seguridad, sino que también fomenta una cultura de responsabilidad y mejora continua dentro de su equipo de seguridad.

Paso 12: Personalizar tu lista de verificación para obtener resultados óptimos.

Ningún sistema de seguridad es exactamente igual. Por eso, una lista de verificación genérica, aunque útil como punto de partida, necesita personalización para ofrecer resultados verdaderamente óptimos. Considere su entorno único, las vulnerabilidades específicas que intenta mitigar y la experiencia de su personal de monitoreo.

Comience por listar todas sus cámaras y el hardware asociado - DVRs, NVRs, fuentes de alimentación, dispositivos de red - indicando sus ubicaciones y propósitos. Luego, evalúe críticamente cada elemento. ¿Algunas cámaras cubren áreas de mayor riesgo que requieren inspecciones más frecuentes? ¿Una cámara en particular tiene un historial de problemas de rendimiento? Quizás un ángulo de cámara específico necesita ajustes regulares debido a los cambios estacionales.

No tenga miedo de añadir o quitar elementos de la lista de verificación estándar. Si usted es propietario y tiene un sistema sencillo, podría omitir pasos detallados de resolución de problemas. Por el contrario, una empresa con análisis avanzados podría agregar comprobaciones de la precisión de los algoritmos y la integridad de los datos. Revise y refine su lista de verificación regularmente basándose en la experiencia y las necesidades de seguridad en evolución. ¡Es un documento vivo, no uno estático!

Recursos y Enlaces

- Lorex Technology : Lorex is a well-known provider of security camera systems, offering comprehensive solutions and resources, including articles on system setup and maintenance. Good for understanding system components and potential features to check on in your logs.

- Ring : Ring (Amazon) provides popular security cameras and doorbells. Their help center and community forums offer insights into common camera monitoring challenges and troubleshooting tips - applicable even if you don't use Ring specifically.

- Google Nest Security : Google Nest offers integrated security systems. Their support documentation and online community can provide valuable information regarding camera health, network connectivity, and best practices for security monitoring - useful for understanding log considerations.

- Arlington Heights Security : Arlington Heights Security offers professional security system integration and monitoring. Their website provides resources and blog posts about security best practices, covering areas like perimeter integrity and incident response, providing practical context for checklist items.

- Security Sales & Integration : This website caters to security professionals, offering industry news, product reviews, and technical articles. It can provide insights into advanced security camera features and potential threats to consider when reviewing logs.

- Security Industry Association (SIA) : The SIA is a leading organization for the security industry. They provide educational resources, standards, and certifications. Their website offers insights into best practices and regulatory compliance related to security camera monitoring.

- National Cyber Security Initiative (NCSI) : NCSI provides cybersecurity training and resources. Useful for understanding potential cyber threats that could affect your security camera system and the importance of monitoring network connectivity and firmware updates.

- SANS Institute : The SANS Institute is a respected provider of cybersecurity training and certifications. While geared towards professionals, their resources can offer context on the importance of secure remote access and incident response documentation.

- National Institute of Standards and Technology (NIST) : NIST develops standards and guidelines for information security. Their publications provide a foundation for understanding secure configurations and data protection - relevant to areas like storage management and legal considerations.

- Electronic Frontier Foundation (EFF) : The EFF is a non-profit organization that advocates for digital rights. Their resources are important for understanding legal considerations related to audio monitoring and privacy.

- Privacy Rights Clearinghouse : This organization provides information and resources on privacy issues, including legal considerations related to security camera systems and data storage. Helpful for step 7 and ensuring compliance.

- Cybersecurity and Infrastructure Security Agency (CISA) : CISA provides resources and guidance on cybersecurity threats and best practices. Good for information about securing your system and recognizing potential vulnerabilities, especially relevant to firmware updates and network connectivity.

Preguntas frecuentes

¿Qué es un registro de vigilancia de cámaras de seguridad y por qué lo necesito?

Un registro del historial de vigilancia de cámaras de seguridad es un documento que detalla la actividad observada durante el monitoreo de sus cámaras. Es importante para la rendición de cuentas, la elaboración de informes de incidentes, la protección legal y la garantía de procedimientos de monitoreo consistentes. Demuestra la debida diligencia en el mantenimiento de la seguridad.

¿Qué información debe incluirse en un registro de monitoreo de cámaras de seguridad?

La plantilla incluye la fecha, la hora, el nombre del oficial de monitoreo, el ID de la cámara, observaciones específicas (p. ej., persona entrando, vehículo estacionado), acciones tomadas (p. ej., notificado a las autoridades, incidente documentado) y cualquier acción de seguimiento requerida. Es personalizable según sus necesidades específicas.

¿Es esta plantilla adecuada para todo tipo de sistemas de cámaras de seguridad (por ejemplo, residenciales, comerciales)?

Sí, la plantilla está diseñada para ser versátil. Aunque los detalles de las observaciones y las acciones tomadas pueden variar según el entorno (residencial o comercial), la estructura central sigue siendo aplicable a todos los escenarios de monitoreo con cámaras de seguridad. Ajuste las categorías según corresponda.

¿Con qué frecuencia debo actualizar el registro de monitoreo de la cámara de seguridad?

Idealmente, se debe actualizar el registro en tiempo real o lo antes posible después de cada observación. Las entradas consistentes y oportunas son cruciales para mantener un registro preciso.

¿Cuál es el propósito de la sección Acciones Realizadas en el registro?

Esta sección documenta los pasos que usted sigue en respuesta a una observación. Es fundamental para demostrar una actuación responsable y proporcionar contexto para cualquier incidente que ocurra. Ayuda a mostrar que respondió de manera adecuada.

¿Puedo personalizar la sección de ID de Cámara para que coincida con mis convenciones de nombres de cámaras?

¡Por supuesto! El campo ID de Cámara es un marcador de posición. Puedes modificarlo para que coincida con tu sistema de nombres de cámaras, facilitando así la identificación de la cámara específica involucrada en una observación.

¿Cuánto tiempo debería conservar los registros de monitoreo de cámaras de seguridad?

El período de conservación recomendado varía en función de los requisitos legales y la política de la empresa. En general, es aconsejable conservar los registros durante al menos un año. Consulte con un asesor jurídico para obtener una orientación específica.

¿Qué ocurre si me pierdo una entrada en el registro de seguimiento?

Las omisiones pueden comprometer la integridad de sus registros. Si se produce una falta, anote la omisión e intente reconstruir los detalles faltantes con la mayor precisión posible, indicando la posible inexactitud.

¿Existe una versión digital de esta plantilla de lista de verificación?

El artículo proporciona una plantilla descargable, la cual puede adaptarse para su uso en programas de hojas de cálculo (como Excel o Google Sheets) para llevar registros digitales. Esto permite una clasificación, búsqueda y análisis de datos más sencillos.

¿Puede este registro ayudarme a identificar patrones o tendencias en las preocupaciones de seguridad?

¡Sí! Revisar periódicamente las entradas del registro le permite identificar incidentes recurrentes, detectar vulnerabilidades y mejorar sus medidas de seguridad en general. El análisis de datos puede revelar áreas que necesitan atención adicional.

¿Te resultó útil este artículo?

Demostración de la Solución de Gestión de Hostelería

Gestionar un hotel, restaurante u otro negocio de hostelería es exigente. La plataforma Work OS de ChecklistGuro simplifica la gestión, desde las reservas y los servicios al cliente hasta el inventario y la programación del personal. ¡Mejore la eficiencia, mejore la experiencia del cliente y aumente la rentabilidad! Descubra cómo ChecklistGuro puede transformar sus operaciones de hostelería.

Artículos relacionados

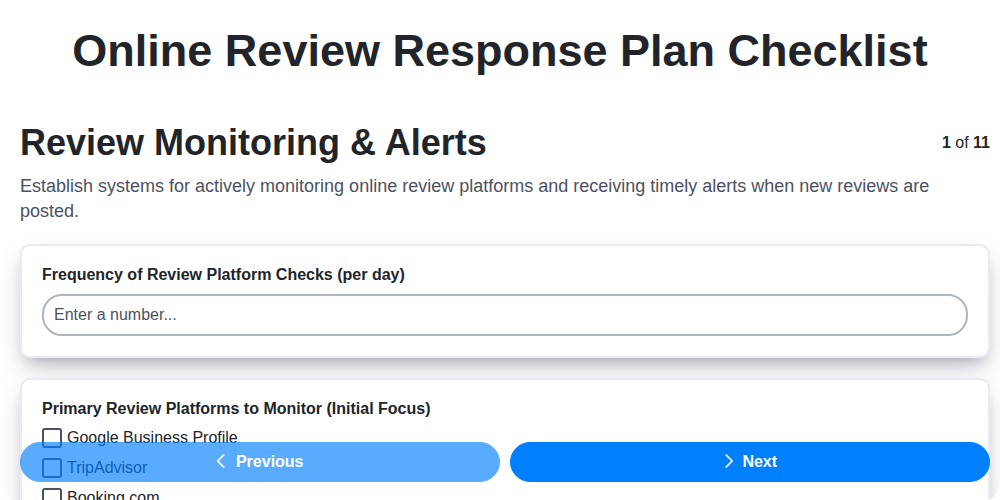

Plan de Respuesta a Reseñas en Línea: Una Plantilla de Verificación para el Éxito

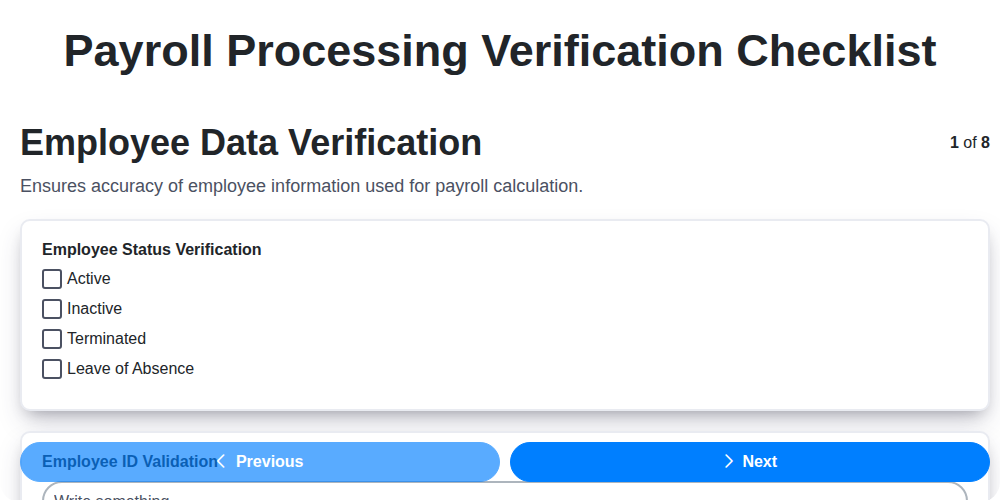

Plantilla de verificación del procesamiento de nóminas: Su guía para la precisión

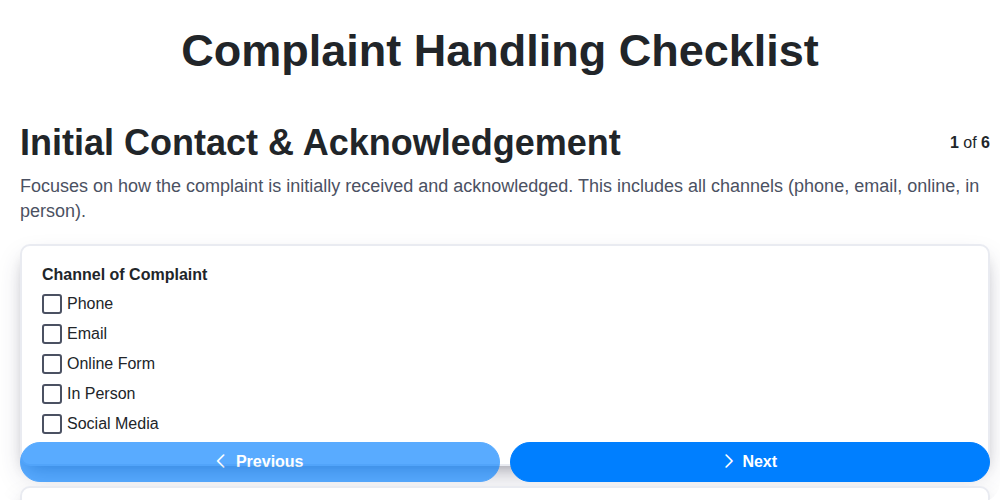

Plantilla de gestión de reclamaciones: Resolver problemas y fidelizar clientes

Documentación de Simulacro de Evacuación de Emergencia: Guía de su Modelo de Lista de Verificación

Dominar la Respuesta a Incidentes: Tu Plantilla Gratuita de Lista de Verificación para Protocolos de Reporte

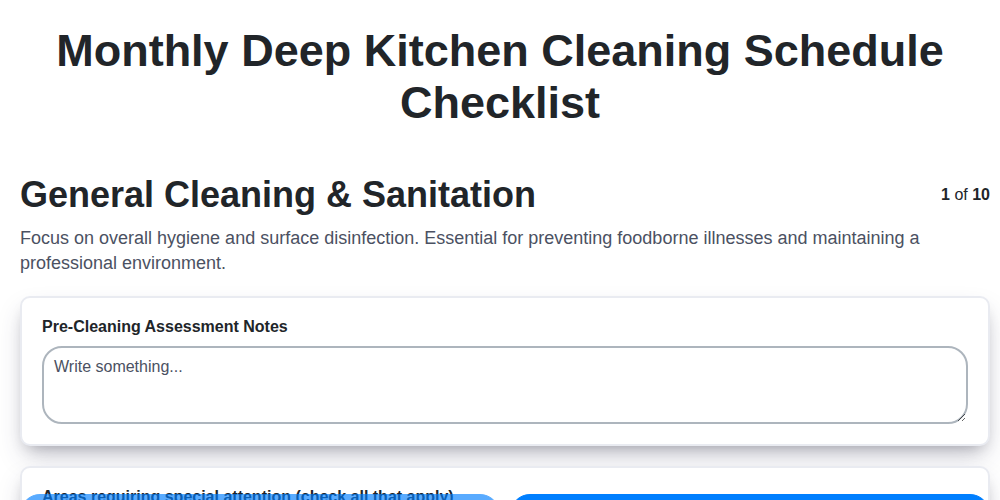

Domina tu Cocina: Plantilla Mensual de Limpieza Profunda

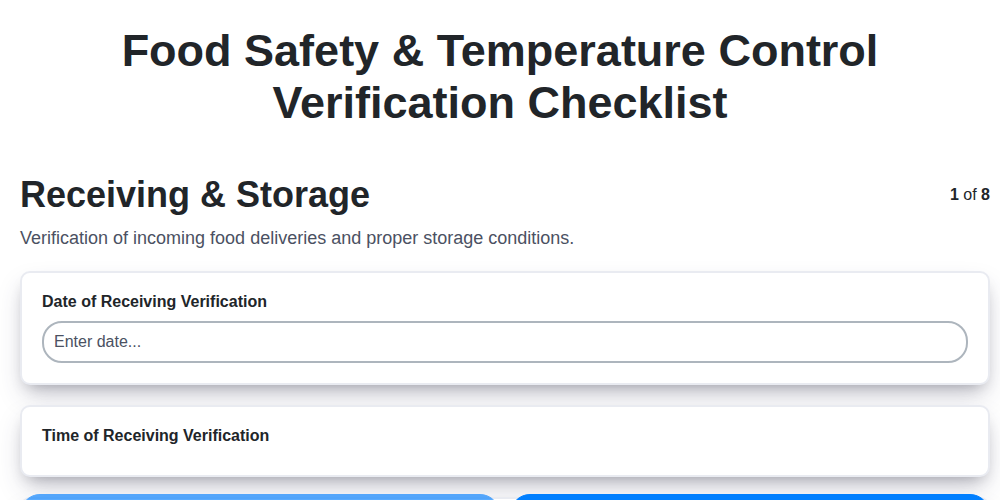

Dominar la seguridad alimentaria: tu plantilla gratuita de control de temperaturas.

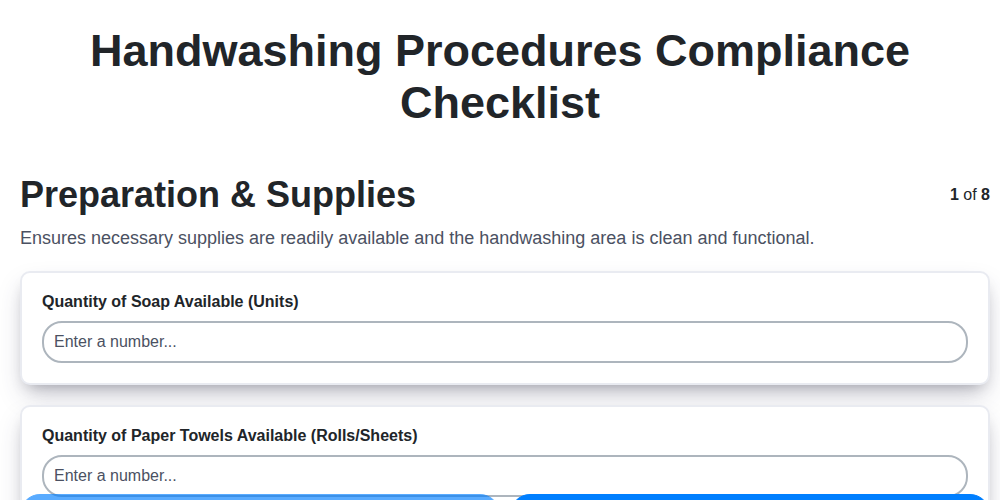

Dominar la Higiene de Manos: Plantilla de Lista de Verificación de Cumplimiento

Podemos hacerlo juntos

¿Necesita ayuda con las listas de verificación?

¿Tienes alguna pregunta? Estamos aquí para ayudarte. Envía tu consulta y te responderemos a la brevedad.