Szablon listy kontrolnej zarządzania incydentami cyberbezpieczeństwa Checklist

Szybko i pewnie reaguj na zagrożenia cybernetyczne dzięki naszej Szablonowi Listy Kontrolnej Zarządzania Incydentami Bezpieczeństwa. Usprawnij proces reagowania, zapewnij zgodność i zminimalizuj szkody – wszystko w jednej, łatwej w użyciu liście kontrolnej. Pobierz teraz i wzmocnij swoje zabezpieczenia!

Ten szablon został zainstalowany 1 razy.

Wykrywanie i zgłaszanie

Pierwsze kroki po zidentyfikowaniu potencjalnego incydentu.

Data wykrycia

Czas wykrycia

Metoda detekcji

Początkowy opis zdarzenia

Wynik istotności (jeśli dotyczy)

Zgłoszono przez

Izolacja

Działania mające na celu ograniczenie zakresu i wpływu tego incydentu.

Dotknięte system(y) Poziom

Izolowane systemy

Liczba odizolowanych systemów

Data rozpoczęcia izolacji

Czas rozpoczęcia izolacji

Opis działań ograniczających

Strefa Izolacji Lokalizacja

Wyrzucanie

Usunięcie przyczyny tego incydentu.

Podsumowanie analizy przyczyn źródłowych

Wykorzystana podatność (jeśli dotyczy)

Liczba dotkniętych systemów

Próba złośliwego oprogramowania (jeśli dotyczy)

Podejście do naprawy

Status aktualizacji (dla dotkniętych systemów)

Odzyskanie

Przywracanie dotkniętych systemów i danych.

Data rozpoczęcia przywracania systemu

Godzina rozpoczęcia przywracania systemu

Procent odzyskanych systemów

Szczegółowy opis podjętych działań naprawczych

Metoda weryfikacji integralności danych

Data weryfikacji – data zakończenia

Opis utraty lub uszkodzenia danych

Działania po incydencie

Analiza incydentu, udokumentowanie wyciągniętych wniosków oraz poprawa bezpieczeństwa.

Podsumowanie przyczyny zasadniczej zdarzenia

Szczegółowy harmonogram wydarzeń

Zainstalowane systemy/aktywa

Szacowany wpływ finansowy ($)

Data przeglądu po incydencie

Sugestie dotyczące usprawnień

Poziom powagi zdarzenia (ponowna ocena)

Prawo i Zgodność z Przepisami

Zadania związane z wymogami prawnymi, obowiązkami sprawozdawczymi i ochroną danych osobowych.

Dotyczące naruszeń danych przepisy prawa?

Konkretne wymogi prawne lub regulacyjne?

Termin konsultacji prawnej?

Szacowana liczba dotkniętych osób

Wymagania dotyczące powiadomień?

Podsumowanie przeglądu prawnego i opinii.

Dokumentacja konsultacji prawnej

Komunikacja

Komunikaty wewnętrzne i zewnętrzne dotyczące incydentu.

Metoda komunikacji

Wstępna wersja komunikatu

Osoby do powiadomienia

Data pierwszego kontaktu

Pierwszy kontakt

Dane kontaktowe osoby kontaktowej (odbiorcy)

Zachowanie dowodów

Kroki mające na celu zachowanie dowodów rzeczowych na potrzeby śledztwa.

Data i godzina zebrania dowodów

Dokładny czas zebrania dowodów

Lokalizacja odnalezionych dowodów

Szczegółowy opis dowodów

Zdjęcia/Zrzuty ekranu dowodów

Podpis osoby zbierającej dowody

Numer protokołu łańcucha dowodowego

Czy ten szablon listy kontrolnej był pomocny?

Demonstracja rozwiązania do zarządzania sprawami

Usprawnij swoje sprawy i popraw wyniki! ChecklistGuro centralizuje szczegóły sprawy, zadania i komunikację. Popraw efektywność, zapewnij zgodność i zapewnij wyjątkową obsługę. Zarządzaj wszystkim za pomocą naszej platformy Work OS.

Powiązane szablony list kontrolnych

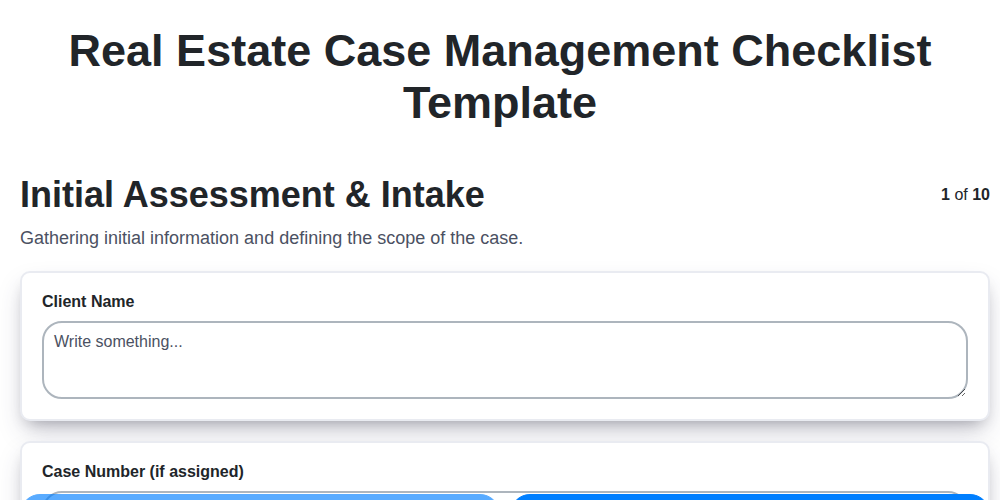

Real Estate Case Management Checklist Template

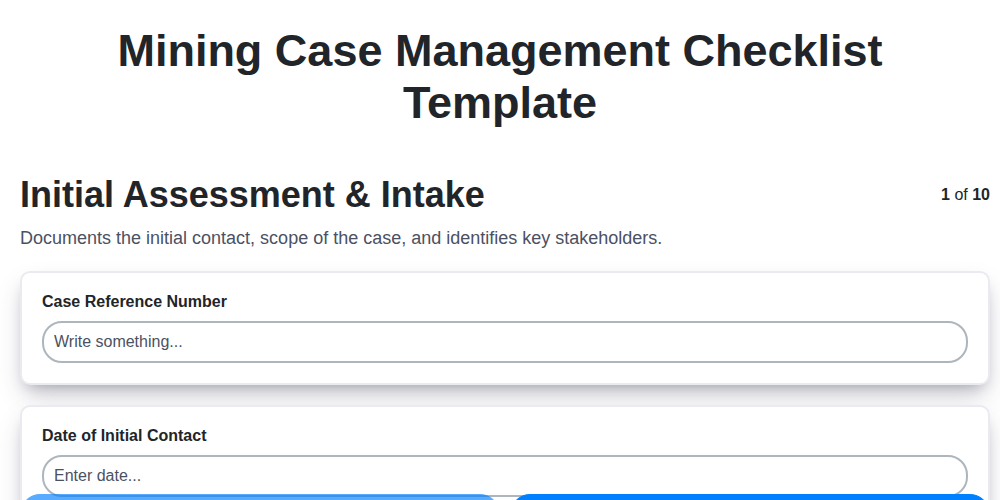

Mining Case Management Checklist Template

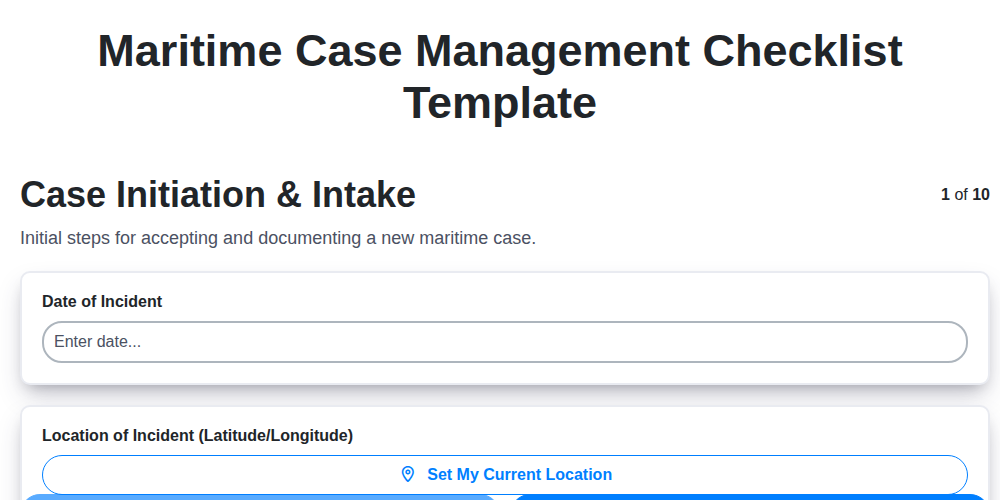

Maritime Case Management Checklist Template

Aviation Case Management Checklist Template

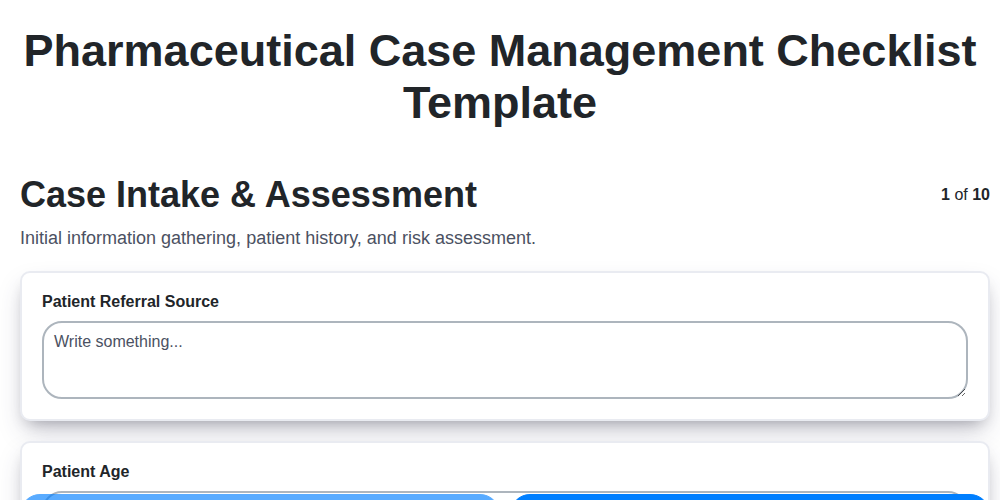

Pharmaceutical Case Management Checklist Template

Intellectual Property Case Management Checklist Template

Product Liability Case Management Checklist Template

Veterans Case Management Checklist Template

Możemy to zrobić razem

Potrzebujesz pomocy z listami kontrolnymi?

Masz pytanie? Jesteśmy tu, aby pomóc. Prześlij zapytanie, a my szybko na nie odpowiemy.