Audyt bezpieczeństwa sieci Checklist

Wzmocnij swoją sieć logistyczną! 🛡️ Nasza lista kontrolna audytu bezpieczeństwa sieci gwarantuje ochronę danych, zapobiega zakłóceniom i zabezpiecza łańcuch dostaw. Pobierz teraz i bądź przed zagrożeniami cybernetycznymi w dynamicznie zmieniającym się świecie logistyki. #logistyka #cyberbezpieczeństwo #audyt #bezpieczeństwoSieci #łańcuchdostaw

Streszczenie wykonawcze i zakres

Określa cel audytu, zakres oceny (sieci, systemy, dane) i grupę docelową. Zawiera ogólny przegląd ustaleń i rekomendacji.

Oświadczenie celu audytu

Zakres Opisu (Sieci, Systemy, Dane)

Liczba lokalizacji objętych audytem

Data rozpoczęcia audytu

Szacowana data zakończenia audytu

Zakresy biznesowe logistyki objęte

Systemy w zakresie (Zaznacz wszystkie pasujące)

Główny kontakt dla audytu

Krótki przegląd zaobserwowanych ryzyk (Wstępna ocena)

Ocena infrastruktury sieciowej

Ocenia stan bezpieczeństwa kluczowych urządzeń sieciowych (routerów, przełączników, zapór sieciowych) oraz ich konfiguracji.

Liczba używanych zapór sieciowych

Dostawca zapory sieciowej

Podsumowanie przeglądu zestawu reguł zapory sieciowej

Aktualna wersja oprogramowania routera (wskazać dla kluczowych routerów)

Liczba używanych VLAN-ów

Zaimplementowano segmentację bezpieczeństwa VLAN (Zaznaczyć wszystkie odpowiednie)

Ostatnia data aktualizacji oprogramowania routera (Określić dla kluczowych routerów)

Bezprzewodowe bezpieczeństwo sieci

Skupia się na bezpieczeństwie sieci bezprzewodowych używanych do monitorowania pojazdów, operacji magazynowych i urządzeń pracowników.

Liczba bezprzewodowych punktów dostępowych (WAP)

Używany protokół szyfrowania bezprzewodowego

Włączono protokoły bezpieczeństwa sieci bezprzewodowej

Metoda uwierzytelniania sieci bezprzewodowej

Opis segmentacji sieci bezprzewodowej (np. goście, pracownicy, pojazdy)

Pliki konfiguracyjne sieci bezprzewodowej (np. punkty dostępu, kontroler)

Ostatnia data oceny bezpieczeństwa sieci bezprzewodowej

Aktywne SSID

Bezpieczeństwo punktów końcowych

Ocenia bezpieczeństwo urządzeń podłączających się do sieci, w tym laptopów pracowników, urządzeń mobilnych i urządzeń IoT (np. czujników śledzących).

Liczba laptopów wydanych przez firmę

Liczba urządzeń mobilnych (zarządzane przez firmę)

Oprogramowanie Endpoint Protection w użyciu

Określ oprogramowanie antywirusowe „Inne” (jeśli wybrano wyżej)

Aktywowane funkcje bezpieczeństwa na urządzeniach końcowych (wybierz wszystkie pasujące)

Proces zarządzania łatami punktów końcowych

Data zakończenia ostatniego cyklu zarządzania łatami

Opisz proces włączania nowych punktów końcowych do sieci

Bezpieczeństwo danych i prywatność

Badanie ochrony wrażliwych danych logistycznych, w tym szczegółów przesyłek, informacji o klientach i planowania tras.

Zgodność z szyfrowaniem danych w spoczynku

Zgodność szyfrowania danych w transmisji

Opisz stosowany schemat klasyfikacji danych (np. Publiczny, Poufny, Ograniczony).

Szacowana liczba rocznie przetwarzanych rekordów klientów.

Jakie przepisy dotyczące prywatności danych mają zastosowanie do organizacji? (Zaznaczyć wszystkie odpowiednie)

Opisz polityki i procedury retencji danych. Jak długo dane są przechowywane?

Załącz kopię polityki prywatności danych (jeśli jest dostępna).

Data ostatniej oceny wpływu na prywatność danych (DPIA).

Kontrola dostępu i zarządzanie tożsamością

Przeglądam prawa dostępu użytkowników, mechanizmy uwierzytelniania oraz praktyki zarządzania kontami.

Wdrożenie uwierzytelniania wieloskładnikowego (MFA)

Egzekwowanie polityki złożoności haseł

Próg blokady konta (Nieudane próby logowania)

Praktyki Zarządzania Dostępem Prywilejami (PAM)

Data ostatniego logowania użytkownika

Opis procedur włączania/wyłączania użytkownika

Wykorzystanie Centralnego Dostawcy Tożsamości (IdP)

Reagowanie na incydenty i ciągłość działania biznesu

Ocenia zdolność organizacji do wykrywania, reagowania na incydenty bezpieczeństwa oraz zakłócenia w operacjach logistycznych i przywracania pełnej sprawności.

Szacowany Cel Okresu Przywrócenia (RTO) w godzinach

Szacowany Cel Punktu Odzyskiwania (RPO) w godzinach

Opisz aktualny Plan Reagowania na Incydenty (IRP)

Jakie działy są zaangażowane w proces reagowania na incydenty?

Ostatnia data przeglądu planu reagowania na incydenty

Podsumuj ostatnie symulowane ćwiczenia reakcji na incydenty (ćwiczenia) i wnioski.

Metody komunikacji używane podczas incydentu (wybierz jedną)

Prześlij kopię Planu Ciągłości Działania (BCP)

Zarządzanie ryzykiem dostawców

Skupia się na praktykach bezpieczeństwa zewnętrznych dostawców usług logistycznych (np. systemy zarządzania transportem, dostawcy usług śledzenia GPS).

Wypełnione ankiety bezpieczeństwa dostawców?

Liczba audytowanych rocznie sprzedawców

Podsumowanie metodyki oceny ryzyka dostawców

Kontrole bezpieczeństwa zweryfikowane w umowach z dostawcami (Zaznacz wszystkie pasujące)

Data ostatniego audytu bezpieczeństwa dostawcy

Przegląd raportów audytu bezpieczeństwa dostawców?

Opis polityk przechowywania danych dostawcy

Bezpieczeństwo fizyczne i punkty dostępu do sieci

Rozpatruje bezpieczeństwo fizyczne infrastruktury sieciowej, centrów danych i kontrolę dostępu do zasobów sieciowych.

Czy pomieszczenia sieciowe/serwerownie są fizycznie zabezpieczone?

Jaki typ kontroli dostępu jest wdrożony?

Liczba punktów dostępowych sieci (routery, switche, firewalle) eksponowanych bez barier fizycznych?

Opisz procedury dostępu dla odwiedzających do obszarów sieciowych.

Czy szafy kablowe są zamknięte?

Załaduj schemat układu serwerowni.

Czy w obszarach sieciowych jest monitoring wideo?

Lokalizacja głównej infrastruktury sieciowej (np. szafa serwerowa, główny router)

Zarządzanie logami i monitorowanie

Praktyki rejestrowania logów oraz możliwość monitorowania aktywności sieci w celu wykrycia podejrzanego zachowania i incydentów bezpieczeństwa.

Liczba dziennie generowanych logów bezpieczeństwa

Używany system scentralizowanego logowania?

Opis polityki retencji dzienników (okres, lokalizacja przechowywania, metoda utylizacji)

Jakie źródła logów są obecnie monitorowane?

Czy logi są szyfrowane w spoczynku?

Czas potrzebny na sprawdzenie logów pod kątem anomalii

Opisz proces reagowania na alerty generowane przez logi.

Czy alerty logów są zintegrowane z systemem reagowania na incydenty?

Czy ten szablon listy kontrolnej był pomocny?

Demonstracja rozwiązania do zarządzania logistyką

Masz dość opóźnień w dostawach, zagubionych paczek i nieefektywnych tras? Platforma Work OS firmy ChecklistGuro usprawnia całą Twoją działalność logistyczną, od zarządzania magazynem i realizacji zamówień, po optymalizację tras i śledzenie dostaw. Zyskaj wgląd w czasie rzeczywistym, zmniejsz koszty i popraw satysfakcję klientów. Dowiedz się, jak ChecklistGuro może zrewolucjonizować Twoją działalność logistyczną!

Powiązane szablony list kontrolnych

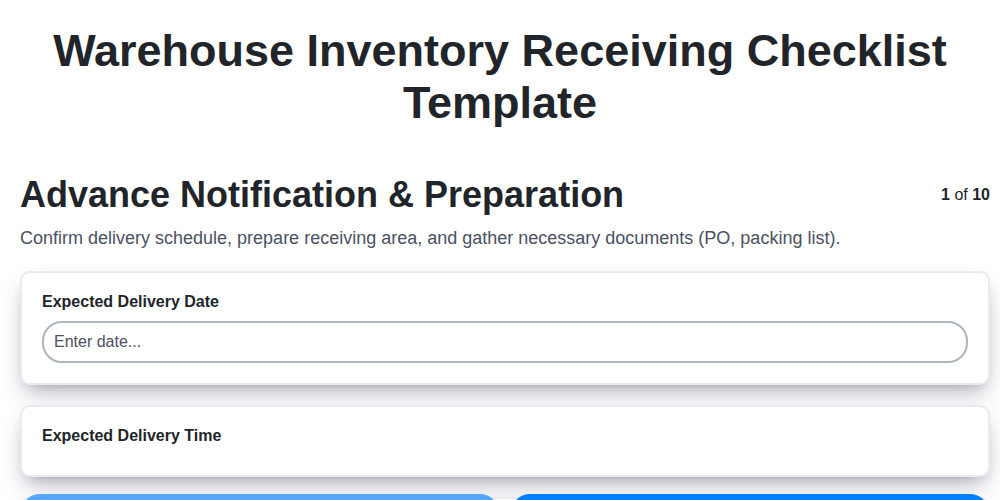

Szablon listy kontrolnej odbioru zapasów magazynowych

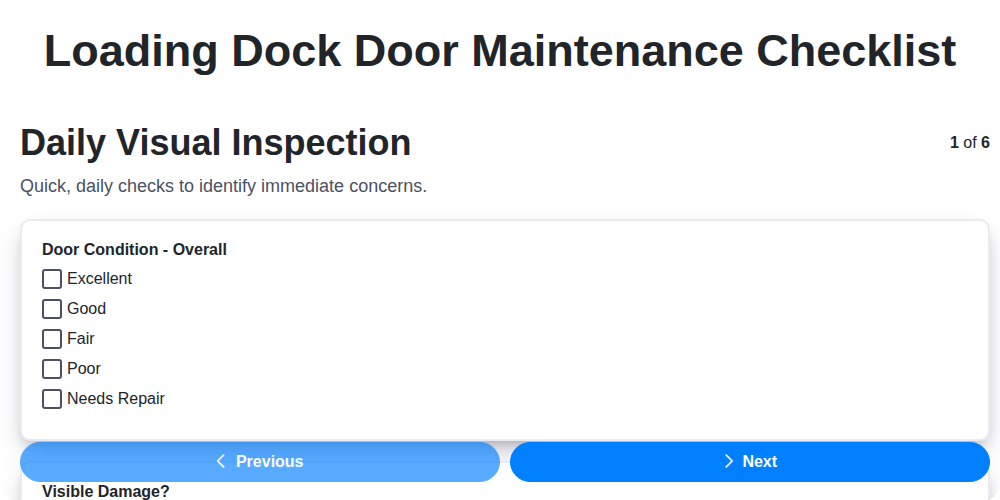

Konserwacja bram do doków załadunkowych

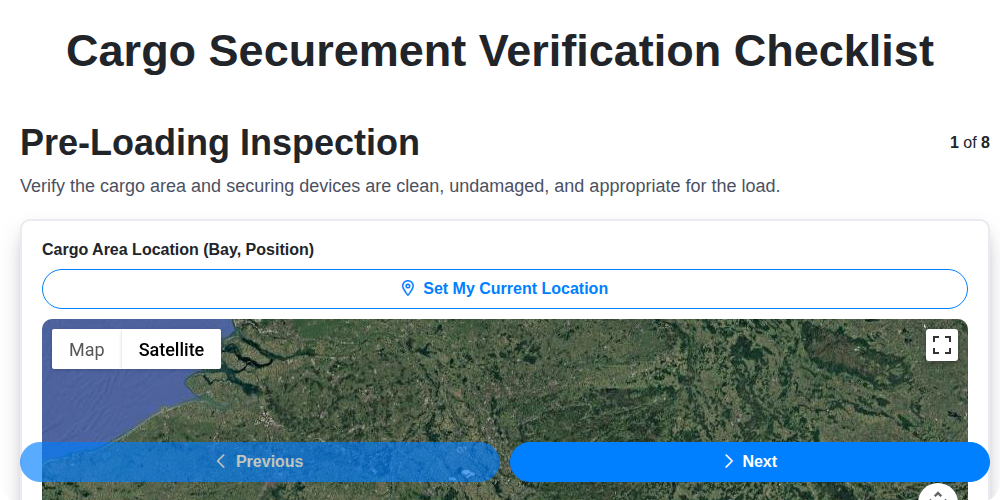

Weryfikacja zabezpieczenia ładunku

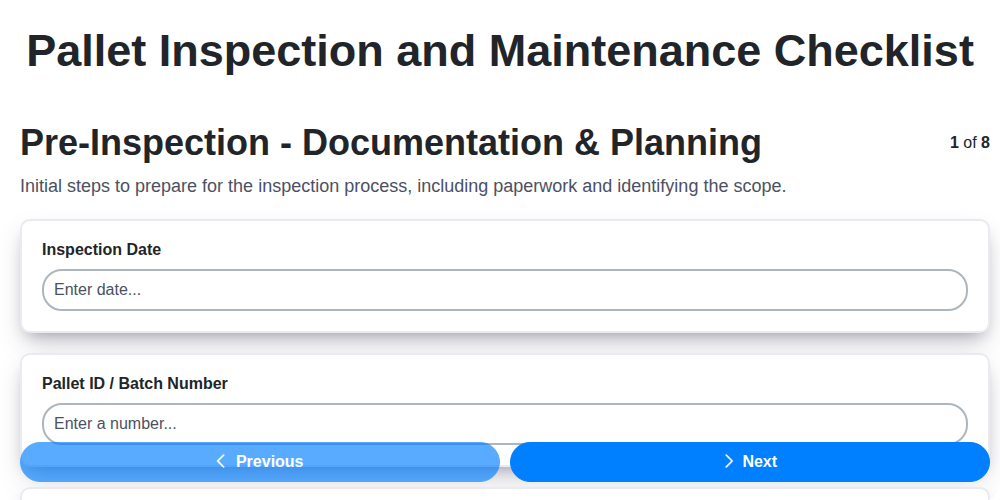

Kontrola i konserwacja palet

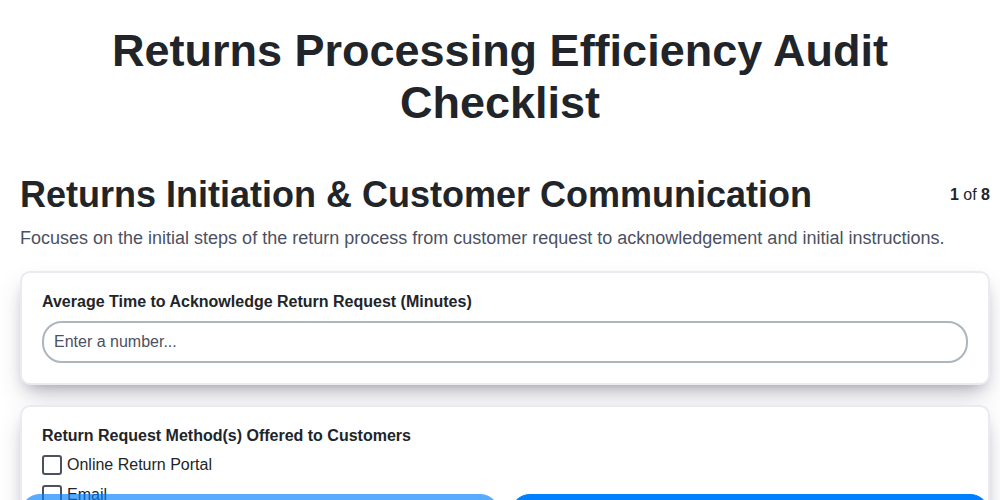

Returns Processing Efficiency Audit

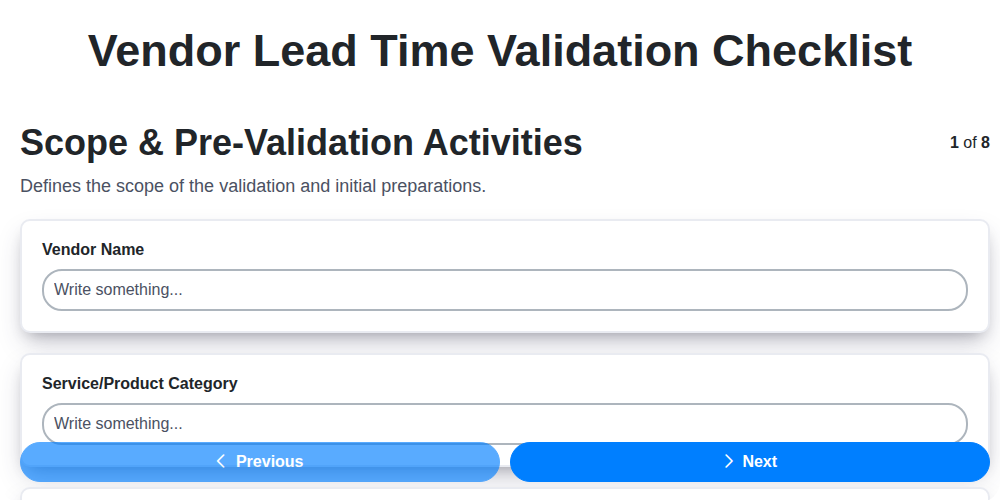

Vendor Lead Time Validation

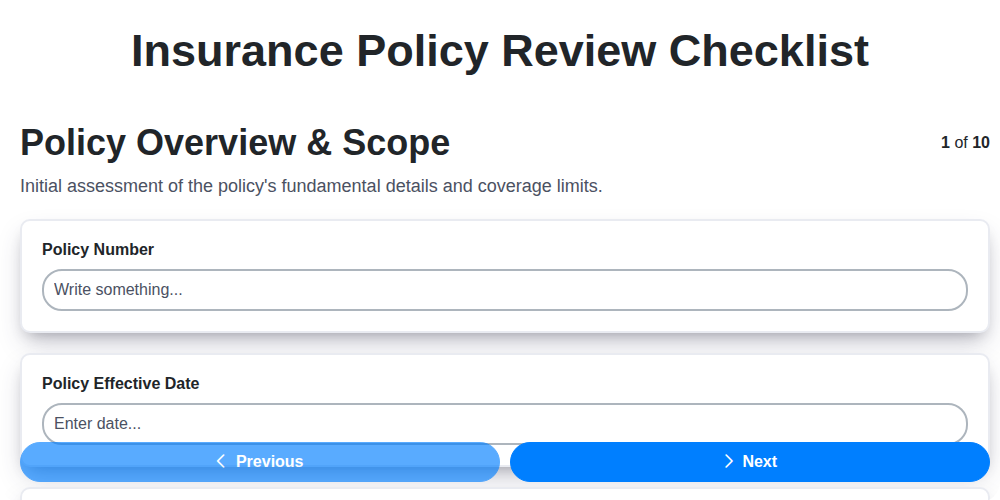

Przegląd polisy ubezpieczeniowej

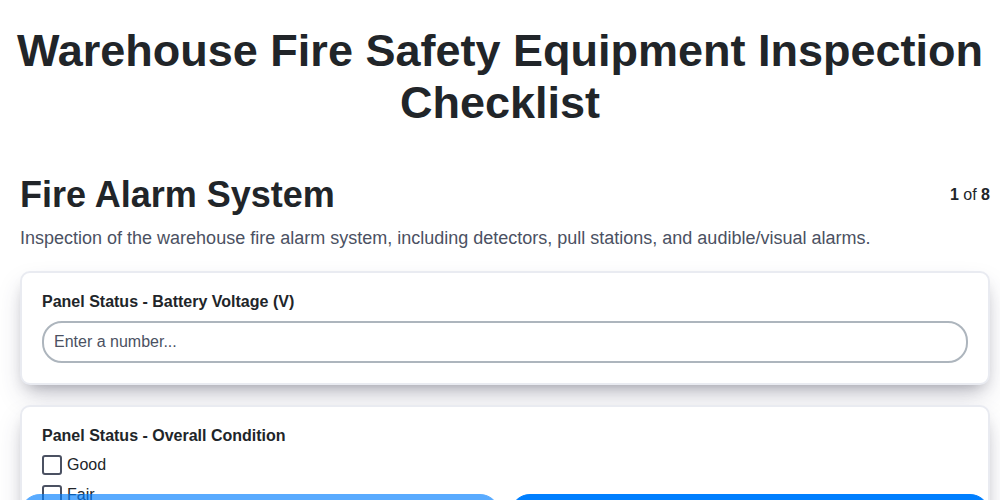

Kontrola wyposażenia przeciwpożarowego w magazynie

Możemy to zrobić razem

Potrzebujesz pomocy z listami kontrolnymi?

Masz pytanie? Jesteśmy tu, aby pomóc. Prześlij zapytanie, a my szybko na nie odpowiemy.