Maîtriser la réponse aux incidents : Votre modèle de liste de contrôle gratuit pour les rapports

Publié: 08/24/2025 Mis à jour: 03/22/2026

Table des matières

- Introduction : Pourquoi un protocole de réponse aux incidents robuste est essentiel

- Comprendre les éléments clés de la gestion des incidents

- Votre modèle de liste de contrôle gratuit pour le protocole de déclaration d'incidents

- Phase 1 : Identification et confinement initial

- Phase 2 : Procédures de reporting détaillées

- Phase 3 : Enquête approfondie et analyse

- Phase 4 : Mesures correctives et prévention

- Phase 5 : Communication et gestion des parties prenantes

- Phase 6 : Formation et sensibilisation : instaurer une culture proactive

- Phase 7 : Amélioration continue : Examen et perfectionnement de votre protocole

- Considérations juridiques et réglementaires relatives aux déclarations d'incidents

- Téléchargez dès maintenant votre modèle de liste de contrôle gratuit pour la déclaration des incidents !

- Ressources et liens

TL;DR : Besoin de gérer efficacement les incidents ? Téléchargez notre modèle de liste de contrôle gratuit ! Il vous guide à travers chaque étape - de la réponse initiale et du signalement à l'enquête, en passant par les actions correctives et l'amélioration continue - vous permettant ainsi d'apprendre de vos erreurs et de prévenir les problèmes futurs. Téléchargez-le dès maintenant pour optimiser votre processus de gestion des incidents !

Introduction : Pourquoi un protocole de réponse aux incidents robuste est essentiel

Les incidents, malheureusement, font partie intégrante de la réalité de toute organisation. Ils peuvent aller de simples erreurs et quasi-accidents à des blessures graves et des pannes d'équipement. S'il peut être tentant de les considérer comme des événements isolés, ne pas les traiter efficacement peut avoir des conséquences considérables. Un protocole de gestion des incidents robuste ne se limite pas à de la paperasserie et à la conformité ; il s'agit de protéger vos collaborateurs, de sauvegarder vos actifs et de préserver votre réputation.

Imaginez ceci : un protocole bien défini transforme une situation potentiellement dommageable en une occasion précieuse d'apprentissage. Il vous permet d'identifier les causes sous-jacentes, de mettre en œuvre des actions correctives et d'éviter la répétition d'incidents similaires. De plus, il démontre un engagement envers la sécurité et l'amélioration continue, favorisant ainsi la confiance auprès des employés, des clients et des parties prenantes. En fin de compte, une approche proactive et structurée de la gestion des incidents est un investissement dans la santé et la résilience à long terme de votre organisation.

Comprendre les éléments clés de la gestion des incidents

Une réponse efficace aux incidents ne consiste pas à réagir, mais à un processus soigneusement orchestré, reposant sur plusieurs piliers clés. Décomposons les éléments essentiels qui sous-tendent une réponse solide et fiable.

Préparation et planification : Ce n'est pas quelque chose qu'on fait.aprèsUn incident se produit. Il s'agit du travail préparatoire effectué au préalable. Cela comprend la définition des rôles et responsabilités, l'établissement de canaux de communication, l'identification des actifs critiques et l'élaboration de plans de réponse aux incidents adaptés aux menaces potentielles. Des exercices de table réguliers et des simulations sont essentiels pour tester ces plans et garantir la préparation.

Identification : L'identification précise et rapide est primordiale. Cela nécessite de mettre en place des mécanismes de signalement clairs et de former les employés à reconnaître les incidents potentiels, des écarts subtils par rapport au fonctionnement normal aux violations de sécurité flagrantes. L'utilisation d'outils de surveillance et de systèmes de gestion des informations et des événements de sécurité (SIEM) peut automatiser certains aspects de cette phase.

Confinement : Une fois qu'un incident est confirmé, la priorité immédiate est de limiter son impact. Le confinement peut impliquer d'isoler les systèmes affectés, de désactiver les comptes compromis ou d'arrêter les services - dans le but de prévenir tout dommage ou fuite de données supplémentaire. La rapidité et la fermeté sont essentielles ici.

Éradication : Cette phase consiste à éliminer la cause profonde de l'incident. Il ne suffit pas de simplement stopper la menace immédiate ; il faut identifier et éliminer les vulnérabilités qui l'ont permis. Cela nécessite souvent une analyse technique approfondie et des mesures correctives.

RepriseRétablir les systèmes et les données affectés à leur fonctionnement normal. Cela peut impliquer une restauration à partir de sauvegardes, une reconstruction des systèmes ou la réimplémentation de contrôles de sécurité. Une vérification approfondie de l'intégrité des données et de la fonctionnalité est essentielle.

Leçons apprises (activité post-incident) : Un élément crucial et souvent négligé. Une revue formelle de l'incident, de la réponse et de l'efficacité des contrôles existants. Documenter les constatations, identifier les points à améliorer et mettre à jour les politiques et procédures en fonction de ces enseignements est essentiel pour éviter la récurrence. Cela permet de boucler la boucle et de renforcer continuellement la capacité globale de réponse aux incidents.

Votre modèle de liste de contrôle gratuit pour le protocole de déclaration d'incidents

Prêt à optimiser votre processus de déclaration d'incidents ? Nous sommes ravis de vous fournir un modèle de liste de contrôle complet et personnalisable pour guider votre équipe à chaque étape, de l'identification initiale au suivi et à l'examen.

Ce n'est pas simplement un document statique ; c'est un outil dynamique conçu pour être adapté à vos besoins spécifiques et aux réglementations de votre secteur. À l'intérieur, vous trouverez :

- Listes de contrôle détaillées pour chaque étape décrite dans le protocole en 9 étapes (tel que décrit dans l'article ci-dessus).

- Espace de personnalisation : Ajoutez ou modifiez facilement les étapes, attribuez les responsabilités et fixez des échéances spécifiques à vos opérations.

- Un format convivial.Que vous l'utilisiez en version numérique ou que vous l'imprimiez, notre modèle est conçu pour la clarté et la facilité d'utilisation.

- Conseils et meilleures pratiques : Des notes intégrées fournissent des conseils sur les difficultés courantes et les bonnes pratiques pour une déclaration d'incidents efficace.

Nous nous engageons à vous aider à créer un lieu de travail plus sûr et plus résilient. Cette liste de contrôle n'est qu'une composante de cet engagement : nous espérons qu'elle permettra à votre équipe d'identifier, de traiter et de tirer les leçons des incidents de manière proactive.

Phase 1 : Identification et confinement initial

Les premiers instants qui suivent un incident sont cruciaux. Une identification rapide et précise, suivie d'une confinement immédiat, ont un impact significatif sur le potentiel de préjudice supplémentaire et posent les bases d'une enquête approfondie. Mais comment reconnaître un incident nécessitant un signalement, et que doit-on faire dans un premier temps ?

Au-delà de l'évidence : Un incident n'est pas toujours un événement dramatique. Il peut s'agir d'un frôlement - une situation où une erreur ou un dysfonctionnementpresquea causé des dommages. La reconnaissance des quasi-accidents est essentielle pour identifier et traiter de manière proactive les dangers potentiels avant qu'ils ne dégénèrent en incidents réels. Voici quelques signaux à prendre en compte :

- Bruits ou odeurs inhabituels : Un bruit étrange, une odeur inhabituelle, ou tout élément sortant de l'ordinaire justifient une enquête.

- Pannes d'équipement : Tout dysfonctionnement, même mineur, doit être signalé.

- Écarts par rapport au processus : Lorsque le processus n'est pas suivi comme prévu, c'est un signe que quelque chose pourrait ne pas aller.

- Observations des employés : Encouragez les employés à signaler tout ce qui leur paraît anormal, quelle que soit l'apparence insignifiante que cela puisse avoir.

Confinement immédiat - Vos premières actions : Une fois qu'un incident est identifié, hiérarchisez les étapes suivantes :

- Assurer la sécurité : Votre priorité immédiate est la sécurité de toutes les personnes impliquées et des personnes se trouvant à proximité. Portez les premiers soins si nécessaire et assurez-vous que les lieux sont sécurisés.

- Arrêtez le processus : Si possible, arrêtez en toute sécurité l'activité ou le processus qui a provoqué l'incident. L'essentiel est d'éviter une aggravation.

- Isolez la zone : Restreindre l'accès à la zone concernée afin d'éviter de nouvelles blessures ou dégâts. Utiliser des barrières, une signalisation ou du personnel pour contrôler l'accès.

- Préserver les preuves : Évitez de perturber les lieux, sauf si cela s'avère absolument nécessaire pour garantir la sécurité. Des photos ou vidéos des lieux avant toute modification peuvent s'avérer inestimables pour l'enquête.

- Prévenir le personnel désigné : Informez immédiatement votre superviseur, le responsable de la sécurité ou la personne-ressource désignée, conformément au protocole de votre organisation.

Phase 2 : Procédures de reporting détaillées

Le rapport initial, bien qu'essentiel pour une action immédiate, manque souvent de la profondeur nécessaire à une analyse approfondie et à des mesures préventives. C'est là que la procédure de reporting détaillée entre en jeu. Ne considérez pas cela comme une paperasse supplémentaire ; voyez-le comme une contribution à un lieu de travail plus sûr et mieux informé.

Voici les attentes, et pourquoi chaque élément est important :

- Date et heure : Des registres précis sont essentiels pour identifier les tendances et les schémas au fil du temps.

- Lieu : La localisation précise permet d'évaluer les risques de manière ciblée et d'améliorer l'environnement.

- Personnes concernées : Identifier toutes les personnes concernées, les témoins et les intervenants. Recueillir leurs coordonnées si possible.Veuillez respecter les réglementations en matière de confidentialité lors de la collecte de données personnelles.

- Description détaillée des événements : Fournissez un exposé clair, concis et objectif de ce qui s'est passé.sansattribuer la responsabilité. Concentrez-vous sur les faits : quoi, où, quand, qui, comment.

- Matériel et fournitures utilisés : Veuillez énumérer tout l'équipement, les matériaux ou les substances impliqués dans l'incident. Indiquez les numéros de modèle, les numéros de série et les numéros de lot le cas échéant.

- Conditions environnementales : Notez les facteurs environnementaux pertinents : éclairage, conditions météorologiques, niveaux sonores, etc.

- Preuves photographiques/vidéo : Capturez des preuves photographiques ou vidéo de la scène et de tous les dommages. Veillez à documenter et à archiver correctement ces fichiers.

- Déclarations de témoins : Si des témoins sont disponibles, recueillez leurs déclarations par écrit ou sur enregistrement dès que possible.

- Facteurs contributifs : Consignez tous les facteurs contributifs connus ou suspectés : panne d'équipement, formation insuffisante, erreurs de procédure, défaillances de communication.Ceci est à des fins d'analyse, et non de punition.

- Mesures correctives prises : Décrivez les mesures immédiates prises pour gérer l'incident et éviter qu'il se reproduise.

- Recommandations pour une prévention future : Inclure des suggestions d'amélioration des processus, des équipements ou de la formation afin de minimiser la probabilité d'incidents similaires.

N'oubliez pas de relire le rapport pour vérifier son exactitude et son exhaustivité avant de le soumettre à l'autorité compétente.

Exemples de situations de déclaration d'incidents

Bien voici quelques exemples de situations d'incident pour illustrer comment le protocole s'applique dans différents contextes. Ils ne sont pas exhaustifs, mais devraient donner une image plus précise de ce qui doit être signalé et à qui.

Scénario 1 : Presque un accident - Danger trébuchement

Un employé traversait l'entrepôt lorsqu'il a évité de justesse de trébucher sur un palette mal placé. Aucun blessure n'est survenue, mais le risque de chute grave était bien présent.

- Rapport d'actions : L'employé doit immédiatement signaler tout incident manqué à son superviseur en utilisant le formulaire de déclaration d'incident désigné. Le formulaire doit préciser l'emplacement du palette, le danger potentiel et tout facteur contributif (par exemple, un éclairage insuffisant, un passage obstrué). Le superviseur engagera une brève enquête afin de déterminer la cause profonde et de mettre en œuvre des mesures correctives, telles que l'amélioration du marquage des allées ou l'ajustement des procédures de placement des palettes.

Scénario 2 : Blessure mineure - Découpe au doigt

Un technicien de laboratoire s'est accidentellement coupé au doigt en manipulant de la verrerie. La coupure nécessite un pansement et les premiers soins.

- Rapport d'action : Le technicien doit recevoir immédiatement les premiers soins, puis remplir un rapport d'incident décrivant l'événement, les outils impliqués et les facteurs contributifs (par exemple, gants usés, formation inadéquate). Ce rapport doit être soumis au service de la sécurité pour examen et ajustements potentiels de la formation ou de l'équipement.

Scénario 3 : Violation de la sécurité - E-mail suspect

Un employé reçoit un e-mail suspect qui semble être une tentative d'hameçonnage. Il le signale au service informatique.

- Rapport d'action : Le service informatique doit enregistrer l'incident, enquêter sur l'e-mail et informer le personnel concerné. Bien qu'aucune violation de données n'ait eu lieu, ce rapport met en évidence une vulnérabilité potentielle qui nécessite d'être corrigée, par exemple, grâce à une formation supplémentaire en cybersécurité pour les employés.

Scénario 4 : Réclamation client - Produit endommagé

Un client signale avoir reçu un produit endommagé.

- Rapport d'action : Le conseiller du service client doit enregistrer la réclamation de manière détaillée, en incluant les informations sur le produit, la nature des dommages et les coordonnées du client. Ce rapport doit être transmis au service du contrôle qualité pour enquête et mesures correctives afin d'éviter que de tels problèmes ne se reproduisent à l'avenir.

Scénario 5 : Dysfonctionnement de l'équipement - Message d'erreur du chariot élévateur

Un opérateur de chariot élévateur reçoit un message d'erreur sur l'écran du chariot.

- Rapport d'action : L'opérateur doit immédiatement signaler l'erreur à son supérieur. La machine élévatrice doit être retirée du service en attendant l'inspection et la réparation. Le rapport d'incident doit détailler le message d'erreur ainsi que toute condition de fonctionnement inhabituelle survenue avant la panne.

Phase 3 : Enquête approfondie et analyse

Une fois les mesures correctives planifiées, le travail commence réellement : une enquête et une analyse approfondies. Cette phase dépasse le rapport initial et vise à déterminer les causes profondes de l'incident, et non simplement les symptômes. Une enquête superficielle peut mener à des solutions inefficaces et à des problèmes récurrents.

L'équipe d'enquête - idéalement composée de personnel formé et possédant une expertise pertinente - devrait recueillir les preuves avec méticulosité. Cela comprend l'examen des témoignages, l'analyse des journaux de bord, l'inspection des lieux et l'étude de toute documentation pertinente (procédures de sécurité, registres de formation, rapports de maintenance). Il est essentiel de rester objectif et d'éviter les conclusions hâtives ; l'objectif est de comprendre.quois'est produit,commentcela s'est produit, et surtout,Pourquoi ?Ça s'est produit.

Des techniques comme les 5 Pourquoi peuvent s'avérer extrêmement précieuses ici. Poser à plusieurs reprises la question < Pourquoi ? > permet de déceler les différentes couches de facteurs contributifs et de révéler les problèmes systémiques sous-jacents. Par exemple, si un employé trébuche et tombe, le premier < Pourquoi ? > pourrait être : < Parce que le sol était mouillé >. Mais en creusant davantage - < Pourquoi le sol était-il mouillé ? > - on pourrait révéler un problème d'entretien ou un défaut dans le processus de nettoyage. Cette analyse plus approfondie met en lumière des opportunités de mesures préventives qui vont au-delà du simple nettoyage du sol.

La documentation tout au long du processus d'enquête est primordiale. Des notes détaillées, des photographies et des entretiens enregistrés fournissent un rapport clair et justifiable des conclusions. De plus, ces données peuvent être analysées pour identifier des tendances et des schémas : des incidents similaires se produisent-ils dans des lieux spécifiques ou impliquent-ils des tâches particulières ? Cette approche fondée sur les données permet d'apporter des améliorations ciblées et de mettre en œuvre des mesures de prévention des risques.

Phase 4 : Mesures correctives et prévention

L'enquête révèle les causes profondes - voici maintenant la phase cruciale qui consiste à transformer ces conclusions en améliorations concrètes. Il ne s'agit pas seulement de résoudre le problème immédiat ; il s'agit de l'empêcher de se reproduire et de construire un système plus résilient.

Élaboration d'un plan d'action ciblé : Une simple liste de corrections ne suffira pas. Le plan d'actions correctivesdoits'attaquer aux causes profondes identifiées dans le rapport d'enquête. Cela implique de définir clairement des actions spécifiques, d'attribuer la responsabilité à des personnes disposant de l'autorité et de l'expertise nécessaires à leur mise en œuvre, et d'établir des échéances réalistes pour leur réalisation. Des tâches vagues comme < améliorer la communication > doivent être décomposées en étapes concrètes - par exemple, < Mettre en place des points de sécurité hebdomadaires pour l'équipe A > ou < Élaborer une nouvelle fiche de remise des tâches standardisée. >

Priorisation et répartition des ressources : Toutes les mesures correctives ne se valent pas. Déterminez les priorités en fonction de leur impact potentiel sur la sécurité et l'efficacité opérationnelle. Mobilisez les ressources nécessaires - personnel, équipement, formation - pour garantir une mise en œuvre réussie. Ne sous-estimez pas l'importance de l'adhésion de tous les niveaux de l'organisation ; communiquez clairement le raisonnement derrière les mesures correctives et la manière dont elles contribuent à un environnement de travail plus sûr et plus performant.

Au-delà des solutions immédiates : Mesures proactives : La véritable prévention va au-delà de la réaction aux incidents. Elle nécessite d'identifier et de maîtriser de manière proactive les dangers potentiels.avantElles mènent à des problèmes. Cela peut impliquer le renforcement des contrôles existants, la mise en œuvre de nouvelles mesures de sécurité, la refonte des processus et la promotion d'une culture d'amélioration continue où les employés sont habilités à identifier et à signaler les risques potentiels.

Vérification et développement durable : La simple mise en œuvre de mesures correctives ne suffit pas. Établissez un système de vérification de l'efficacité de ces actions et de leur capacité à atteindre les résultats souhaités. Cela peut impliquer des audits, des inspections ou un suivi des performances. Il est crucial de garantir la pérennité de ces changements en les intégrant aux procédures opérationnelles standard, en assurant une formation continue et en examinant régulièrement leur efficacité. Une mesure corrective qui disparaît aussi vite que l'incident qu'elle visait à prévenir est une perte de temps.

Techniques d'analyse des causes profondes

Sonder les symptômes immédiats d'un incident est essentiel pour éviter qu'il ne se reproduise. Tandis que l'identificationquoice qui s'est passé est important, la compréhensionpourquoiC'est là - la découverte des causes profondes - que réside la véritable prévention. Plusieurs techniques peuvent vous aider à révéler ces problèmes plus profonds. Voici un aperçu de certaines des méthodes les plus efficaces :

Les 5 Pourquoi : Cette technique, bien que d'apparence simple, consiste à poser de manière répétée la question Pourquoi ? Chaque réponse sert de base pour la question Pourquoi ? suivante, permettant ainsi d'aller au fond du problème et d'en identifier la cause fondamentale. Par exemple : Incident : Chute d'un employé.Pourquoi l'employé est-il tombé ? Parce que le sol était mouillé.Pourquoi le sol était-il mouillé ?Parce qu'un tuyau a fui.Pourquoi le tuyau a-t-il fuit ?Parce qu'il était corrodé.Pourquoi était-ce corrodé ?Parce que ce n'était pas inspecté régulièrement.Pourquoi n'a-t-on pas procédé à des inspections régulières ?Parce qu'il n'y avait pas de programme de maintenance prévu.Cela révèle un problème systémique : absence d'un programme de maintenance préventive.

Diagram de cause à effet (diagramme de Ishikawa) Également connu sous le nom de diagramme de cause à effet, cet outil visuel permet de faire un brainstorming sur les causes potentielles, en les classant dans des catégories principales telles que : *Les gens : Erreur humaine, lacunes en matière de formation, manque de communication. *Méthodes : Procédures inadéquates, processus mal conçus. Machines : Panne d'équipement, problèmes de maintenance. *Matériel : Matériaux défectueux, spécifications incorrectes. *Mesure : Données erronées, relevés inexacts. *Environnement : Éclairage, température, niveaux sonores. Cela aide les équipes à explorer systématiquement tous les facteurs contributifs.

3. Analyse des arbres de défaillance (AAD) : FTA est une approche descendante et déductive qui permet de visualiser la séquence d'événements menant à un résultat indésirable spécifique (l'événement racine). Elle utilise des portes logiques (ET, OU, NON) pour illustrer comment plusieurs facteurs se combinent pour provoquer l'incident. Ceci est particulièrement utile pour les systèmes complexes et critiques pour la sécurité.

Analyse des obstacles : Cette technique porte sur l'identification et l'évaluation des mesures de contrôle (barrières) qui étaient en place pour prévenir l'incident. Elle examine pourquoi ces barrières ont échoué ou étaient insuffisantes. Cela met en évidence les faiblesses du système de gestion de la sécurité.

5. Analyse des modifications : Lorsqu'un incident fait suite à un changement important (nouveau processus, nouvel équipement), cette technique examine comment ce changement a pu contribuer au problème. Elle évalue si le changement a été suffisamment planifié, testé et communiqué.

Le choix de la technique appropriée (ou d'une combinaison de techniques) dépend de la complexité de l'incident et des ressources disponibles. Quelle que soit la méthode employée, l'objectif est d'identifier les problèmes systémiques, et non de désigner des responsables.

Phase 5 : Communication et gestion des parties prenantes

Une communication efficace lors d'un incident ne consiste pas seulement à informer ; il s'agit de maintenir la confiance, de gérer la perception et de démontrer un engagement envers la sécurité et l'amélioration continue. La manière dont vous communiquez après un incident peut être aussi déterminante que l'incident lui-même.

Communication interne : Informer votre équipe

Immédiatement après un incident, privilégiez une communication claire et concise auprès des employés concernés et des responsables pertinents. Reconnaissez l'incident, exposez les premières constatations (sans spéculer ni attribuer de responsabilité), et expliquez les mesures prises pour enquêter et résoudre la situation. Des mises à jour régulières, même pour simplement indiquer que l'enquête est en cours, permettent d'éviter les rumeurs et de maintenir le moral. Utilisez divers canaux - courriels, réunions d'équipe, tableaux d'affichage - pour vous assurer que chacun reçoit l'information. La transparence est essentielle ; communiquez ce que vous savez et soyez ouvert sur ce que vousne... passais encore.

Communication Externe : Gérer la perception publique

La nécessité d'une communication externe dépend entièrement de la gravité et de la nature de l'incident. Un simple accident de chute peut ne nécessiter qu'une communication interne. Une déversement environnemental majeur, en revanche, exige un engagement immédiat et proactif avec les autorités réglementaires, les médias et la communauté locale.Consultez systématiquement vos services juridiques et de relations publiques avant de publier toute déclaration externe.Les points importants à considérer sont les suivants :

- Obligations légales : Comprenez vos obligations légales de déclaration et assurez-vous d'être en conformité.

- Organismes de réglementation : Informez rapidement les organismes de réglementation compétents.

- Relations Presse : Désignez un porte-parole pour gérer les demandes des médias.

- Engagement communautaire : Répondre aux préoccupations et apporter des assurances à la communauté concernée.

- Surveillance des médias sociaux : Surveillez activement les plateformes de médias sociaux pour toute mention de l'incident et répondez de manière appropriée.

Maîtriser le récit :

Une communication proactive minimise les spéculations et vous permet de contrôler le récit entourant l'incident. Le silence ou une communication tardive engendre souvent la méfiance et peut aggraver l'impact négatif. Gardez à l'esprit qu'une simple perception de manque de transparence peut être préjudiciable.

Attribution des responsabilités et fixation des échéances

Attribuer les responsabilités et fixer des échéances claires ne consiste pas seulement à cocher des cases ; c'est le maillon essentiel entre l'identification des mesures correctives et leur mise en œuvre effective. Un plan brillant qui prend la poussière ne sert à rien.

Lorsque vous élaborez votre plan d'action suite à une enquête d'incident, désignez clairementquiest responsable de chaque tâche spécifique. Évitez les affectations vagues comme quelqu'un s'en chargera. Nommez plutôt une personne ou une équipe précise. Cela garantit la responsabilisation et l'appropriation.

Outre l'attribution des responsabilités, fixez des échéances réalistes et mesurables pour chaque point d'action. Tenez compte des dépendances : certaines actions peuvent devoir être terminées avant que d'autres ne puissent commencer. N'hésitez pas à ajuster les échéances si des difficultés imprévues surviennent, mais communiquez ces modifications de manière proactive à toutes les parties prenantes. Documentez ces attributions et ces échéances dans un emplacement centralisé, accessible à tout le personnel concerné. Un suivi régulier et un suivi de l'avancement permettront de maintenir le processus sur la bonne voie et de garantir que les mesures correctives soient mises en œuvre efficacement et dans les délais prévus.

Phase 6 : Formation et sensibilisation : instaurer une culture proactive

La formation et la sensibilisation ne sont pas simplement une case à cocher sur une liste de conformité ; elles constituent le fondement d'une culture de sécurité véritablement proactive. Il s'agit de passer d'une réaction aux incidents à une anticipation et une prévention des problèmes avant qu'ils ne surviennent. Cela exige une approche multifacette, bien au-delà d'une présentation ponctuelle.

Voici comment développer cette prise de conscience :

- Intégration des nouveaux employés : Intégrez la déclaration des incidents et les protocoles de sécurité dès le premier jour d'emploi. Clarifiez que la déclaration est encouragée, et non punie, et qu'elle témoigne d'un engagement envers l'amélioration continue.

- Cours de perfectionnement réguliers : La sécurité n'est pas un événement ponctuel. Mettez en œuvre des sessions de formation régulières - trimestrielles, semestrielles ou annuelles - pour renforcer les procédures et présenter les mises à jour du protocole.

- Formation ciblée : Ne présumez pas qu'une approche < taille unique> soit suffisante. Adaptez la formation en fonction des rôles, des responsabilités départementales et des domaines à risque identifiés. Un opérateur de machine, par exemple, a besoin d'une formation différente de celle d'un employé administratif.

- Au-delà des murs de la classe : Éloignez-vous des environnements d'apprentissage traditionnels. Utilisez des séances de sensibilisation, de courtes vidéos, des affiches, et même des modules d'apprentissage ludiques pour maintenir la sécurité au premier plan.

- Implication du leadership : Le soutien visible et actif de la direction est crucial. Lorsque les responsables participent à des formations, discutent ouvertement des préoccupations liées à la sécurité et démontrent un engagement envers le signalement, cela crée un exemple puissant pour l'ensemble de l'organisation.

- Renforcement positif : Reconnaître et récompenser les employés qui participent activement aux initiatives de sécurité, signalent les quasi-accidents et contribuent à un lieu de travail plus sûr. Cela renforce le message selon lequel le signalement est valorisé et apprécié.

- Accent sur la déclaration des quasi-accidents.Encouragez la déclaration des quasi-accidents - incidents quin'a paspouvoir entraîner des blessures ou des dommages, mais avait lepotentielafin d'y parvenir. L'analyse des quasi-accidents fournit des informations précieuses sur les dangers potentiels et permet d'intervenir de manière proactive.

- Canaux de communication ouverts : Mettez en place plusieurs voies pour que les employés puissent signaler leurs préoccupations en matière de sécurité, y compris des options de signalement anonymes. Cela favorise une culture de confiance et garantit que même les questions sensibles soient traitées.

Phase 7 : Amélioration continue : Examen et perfectionnement de votre protocole

Revoir et affiner régulièrement votre protocole de déclaration des incidents n'est pas une tâche ponctuelle ; c'est la pierre angulaire d'une culture de sécurité véritablement efficace. Considérez-le comme un document évolutif, constamment mis à jour pour répondre aux nouveaux défis et intégrer les leçons précieuses tirées. Mais comment s'assurer que ce processus d'amélioration continue est significatif et a un impact réel ?

Voici une approche pratique :

- Plongée dans les données : Ne vous contentez pas de collecter des rapports d'incidents ;analyserIls. Recherchez les thèmes récurrents, les causes communes et les domaines où les rapports pourraient être incohérents ou incomplets. L'analyse des tendances au fil du temps peut révéler des faiblesses systémiques.

- Boucles de rétroaction : Sollicitez activement les commentaires de toutes les personnes impliquées - les personnes ayant signalé l'incident, les enquêteurs, la direction, et même les personnes touchées par les incidents. Les enquêtes anonymes et les groupes de discussion peuvent être extrêmement utiles pour identifier les angles morts.

- Vérifiez votre processus : Effectuez des audits périodiques du processus de déclaration lui-même. Les formulaires sont-ils faciles à comprendre ? La formation est-elle adéquate ? Les délais de réponse sont-ils acceptables ? Envisagez à la fois les audits internes et externes.

- Établir une référence par rapport aux meilleures pratiques : Étudier les références du secteur et les meilleures pratiques afin d'identifier les axes d'amélioration. N'hésitez pas à vous inspirer des réussites d'autrui.

- Modifications apportées au document : Documentez minutieusement toute modification apportée au protocole, y compris la justification de ces modifications. Cela permet de garantir une traçabilité claire et d'assurer la cohérence.

- Transmettre les mises à jour : Lorsqu'un protocole est mis à jour, communiquez clairement et efficacement ces modifications à tout le personnel concerné. Une formation de remise à niveau pourrait s'avérer nécessaire.

En fin de compte, un protocole de déclaration d'incidents dynamique ne sert pas seulement à prévenir de futurs incidents ; il s'agit de favoriser une culture d'apprentissage, de responsabilisation et d'amélioration continue - une culture où chacun se sent habilité à contribuer à un lieu de travail plus sûr.

Considérations juridiques et réglementaires relatives aux déclarations d'incidents

La compréhension du cadre juridique et réglementaire relatif aux déclarations d'incidents est primordiale. Le non-respect de ces règles peut entraîner des amendes importantes, des actions en justice et une atteinte à la réputation. Les exigences varient considérablement en fonction du secteur d'activité, de la localisation géographique et de la nature même de l'incident.

Voici une ventilation des points clés à considérer :

L'OSHA (Administration de la sécurité et de la santé au travail) - États-Unis : Pour les lieux de travail aux États-Unis, l'OSHA impose le signalement des blessures graves sur le lieu de travail, des décès et de certains rejets de produits chimiques dangereux. Des délais et des formulaires de déclaration précis (comme le formulaire 300A) sont prescrits. Le défaut de déclaration peut entraîner des inspections et des pénalités.

2. Réglementations spécifiques à l'industrie : De nombreux secteurs d'activité sont confrontés à des exigences de déclaration plus strictes. En voici quelques exemples : *Soins de santé : Les réglementations HIPAA régissent la confidentialité et la sécurité des informations relatives aux patients, ce qui affecte la manière dont les incidents liés aux soins sont déclarés et gérés. Les lois spécifiques à chaque État concernant la déclaration des événements indésirables sont également courantes.Transport : Les secteurs de l'aviation, du transport maritime et du transport routier sont soumis à des exigences de déclaration strictes, appliquées par des organismes tels que la FAA, la Garde côtière américaine et le DOT.Fabrication : Les installations manipulant des matières dangereuses sont soumises aux obligations de déclaration de l'EPA en vertu de l'EPCRA (Emergency Planning and Community Right-to-Know Act).

Lois locales et régionales : Ne négligez pas les réglementations étatiques et locales. De nombreuses juridictions ont leurs propres lois sur la déclaration d'incidents, qui peuvent couvrir un champ d'événements plus large que les lois fédérales.

4. Confidentialité et sécurité des données : La gestion des informations personnelles relatives à l'incident, y compris les données des employés et des clients, doit être conforme aux lois applicables en matière de protection de la vie privée, telles que le RGPD (Europe) et le CCPA (Californie).

Conservation des enregistrements : Les réglementations précisent souvent la durée de conservation des rapports d'incidents et de la documentation associée. Veillez à ce que vos pratiques de conservation des données soient conformes à ces exigences.

Protection des lanceurs d'alerte : Soyez conscient des lois protégeant les employés qui signalent des incidents. Les représailles à l'encontre des lanceurs d'alerte sont souvent illégales et peuvent entraîner de lourdes conséquences juridiques.

Avertissement : Il ne s'agit pas d'un avis juridique. Consultez un conseiller juridique pour vous assurer d'être en pleine conformité avec toutes les lois et réglementations applicables.

Téléchargez dès maintenant votre modèle de liste de contrôle gratuit pour la déclaration des incidents !

Prêt à simplifier votre processus de déclaration d'incidents et à renforcer votre culture de la sécurité ? Nous offrons une liste de contrôle complète et personnalisable pour la déclaration d'incidents - entièrement gratuite !

Ce n'est pas qu'une simple liste ; c'est un outil pratique conçu pour vous guider à chaque étape du processus de déclaration d'incidents, de la réponse initiale au suivi et à l'amélioration. Il décompose les neuf étapes essentielles décrites dans cet article en tâches concrètes, garantissant ainsi la cohérence et la rigueur au sein de votre organisation.

Ce que vous obtiendrez :

- Une liste de contrôle imprimable répertoriant les neuf domaines clés de déclaration d'incidents.

- Espace réservé aux notes personnalisées et aux ajustements pour répondre à vos besoins spécifiques.

- Une ressource précieuse pour la formation des employés et le renforcement des bonnes pratiques.

N'attendez pas - prenez le contrôle de vos déclarations d'incidents et créez un lieu de travail plus sûr et plus résilient.

Ressources et liens

- NIST Computer Security Incident Handling Guide (CSIRTF) : A foundational resource for understanding incident response principles and guidelines. NIST's guide provides a comprehensive framework for establishing an incident response capability.

- SANS Institute : SANS offers a wide range of incident response training, certifications (GIAC), and resources covering various aspects of incident handling and digital forensics. Excellent for in-depth learning and professional development.

- CSIRT Resource Center : A collection of resources for Computer Security Incident Response Teams (CSIRTs), covering incident handling, threat intelligence, and collaboration.

- CISA (Cybersecurity and Infrastructure Security Agency) : CISA provides alerts, advisories, and best practices related to cybersecurity incident response and recovery, offering actionable guidance for organizations.

- Splunk Cybersecurity Resources : Splunk provides tools for security information and event management (SIEM) that aid in incident detection and response. Their resources provide insight into incident response best practices.

- Rapid7 : Rapid7 offers vulnerability management and threat detection tools. They have a blog and resources related to incident response and threat intelligence.

- Mandiant (now part of Google Cloud) : Mandiant is a leader in threat intelligence and incident response. Their website provides reports, blog posts, and insights on global cyber threats and how to handle them.

- Palo Alto Networks Cybersecurity Resources : Palo Alto Networks provides tools and resources related to cybersecurity, including incident response planning, analysis and containment.

- CERT Coordination Center : Operated by Carnegie Mellon University, the CERT/CC provides incident response expertise and resources, including vulnerability notes and incident handling guidance.

- ISO/IEC 27035: Information security incident management : This international standard provides guidelines for establishing, implementing, maintaining, and continually improving an information security incident management system.

- Einstein Security : Einstein Security offers expertise and resources in incident response including a free incident response checklist.

Questions fréquemment posées

Qu'est-ce que la réponse aux incidents ?

La gestion des incidents est le processus consistant à endiguer, éradiquer et se remettre d'un incident de sécurité, comme une violation de données ou une compromission de système. C’est une approche structurée visant à minimiser les dommages et à rétablir les opérations normales.

Pourquoi ai-je besoin d'un protocole de déclaration des incidents ?

Un protocole de rapport garantit la cohérence et la clarté lors des interventions en cas d'incident. Il établit qui doit être informé, quand et comment, afin d'éviter les retards et les malentendus susceptibles d'aggraver l'impact d'un incident.

Ce modèle de liste de contrôle convient-il à toutes les organisations ?

Bien que le modèle soit conçu pour être adaptable, il convient le mieux aux organisations de petite et moyenne taille. Les grandes entreprises disposant d'une infrastructure plus complexe pourraient avoir besoin de le personnaliser davantage pour répondre à leurs besoins spécifiques. Il constitue néanmoins un excellent point de départ, quelle que soit la taille de l'entreprise.

Quelles informations dois-je inclure dans mon rapport d'incident ?

Les informations essentielles comprennent une description détaillée de l'incident, les systèmes affectés, le calendrier, l'évaluation de l'impact (financier, réputationnel), les actions entreprises et les recommandations pour éviter qu'il ne se reproduise. Le modèle fournit une liste exhaustive pour vous guider.

Comment puis-je personnaliser le modèle de liste de contrôle ?

Le modèle est conçu pour être facilement personnalisable. Examinez chaque élément et adaptez-le afin qu'il corresponde aux rôles, aux responsabilités, aux systèmes et aux procédures de reporting de votre organisation. Ajoutez ou supprimez des éléments selon vos besoins. Remplacez les rôles exemples par les membres réels de votre équipe.

Qui devrait être inclus dans la chaîne de signalement des incidents ?

Les rôles typiques incluent les membres de l'équipe de réponse aux incidents, la direction informatique, les conseillers juridiques, les relations publiques et la direction. Le modèle de liste de contrôle fournit des exemples, mais adaptez-le à la structure de votre organisation.

Quelle est la différence entre un incident et un événement ?

Un *événement* est toute occurrence observable dans un système ou un réseau. Un *incident* est un événement qui enfreint les politiques de sécurité ou menace l'intégrité du système. Tous les incidents ne sont pas des événements, mais tous les incidents commencent comme des événements.

Quelles considérations juridiques ou réglementaires dois-je prendre en compte lors du signalement d'incidents ?

Selon la nature de l'incident et les données concernées, vous pourriez avoir des obligations légales de déclarer les faits aux autorités compétentes (comme celles liées au RGPD ou à la loi HIPAA) ou aux personnes affectées. Consultez un conseiller juridique pour vous assurer de respecter la réglementation.

À quelle fréquence devrais-je réviser et mettre à jour cette liste de contrôle ?

Examinez et mettez à jour la liste de contrôle au moins une fois par an, ou plus fréquemment si les systèmes, les processus ou le cadre réglementaire de votre organisation évoluent. Après un incident majeur, une révision est particulièrement importante.

Où puis-je trouver des ressources supplémentaires sur la réponse aux incidents ?

Les ressources comprennent le guide de gestion des incidents de sécurité informatique du NIST, le SANS Institute et les organisations de cybersécurité spécifiques à l'industrie. Les équipes juridiques et de conformité de votre organisation sont également des ressources précieuses.

Cet article vous a-t-il été utile ?

Démonstration de la solution de gestion de l'hôtellerie

Gérer un hôtel, un restaurant ou une autre entreprise du secteur de l'hôtellerie est une tâche exigeante. La plateforme Work OS de ChecklistGuro simplifie la gestion, des réservations et des services aux clients, en passant par la gestion des stocks et la planification des horaires du personnel. Améliorez l'efficacité, optimisez l'expérience client et augmentez la rentabilité ! Découvrez comment ChecklistGuro peut transformer vos opérations dans le secteur de l'hôtellerie.

Articles connexes

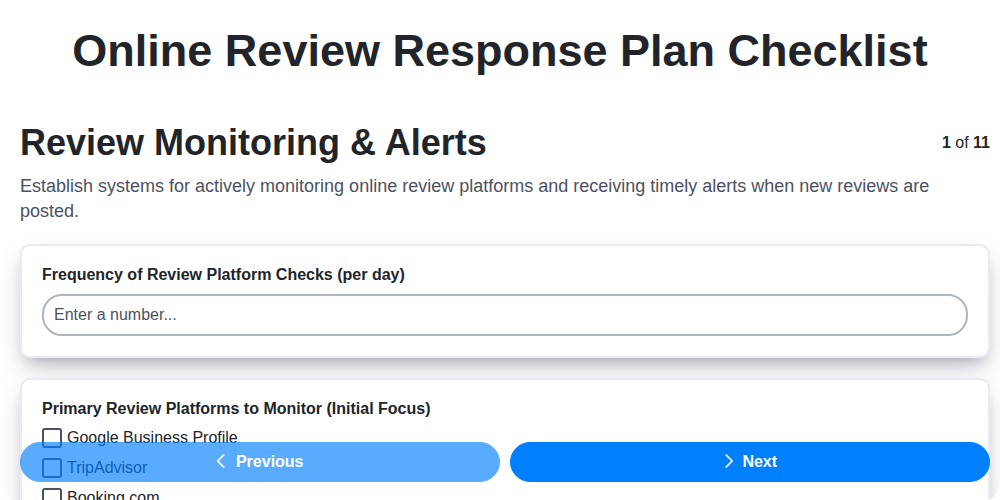

Votre plan de réponse aux avis en ligne : un modèle de liste de contrôle pour réussir

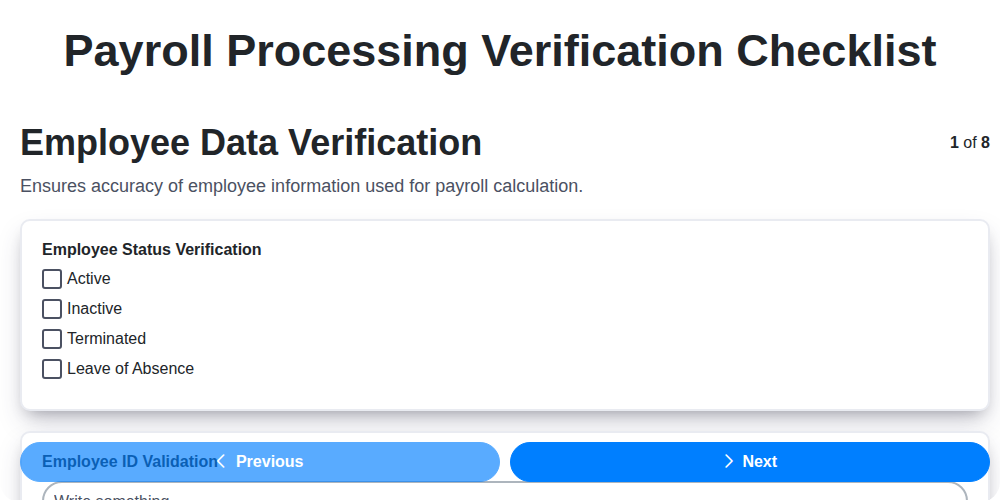

Modèle de vérification du traitement de la paie : Votre guide pour l’exactitude

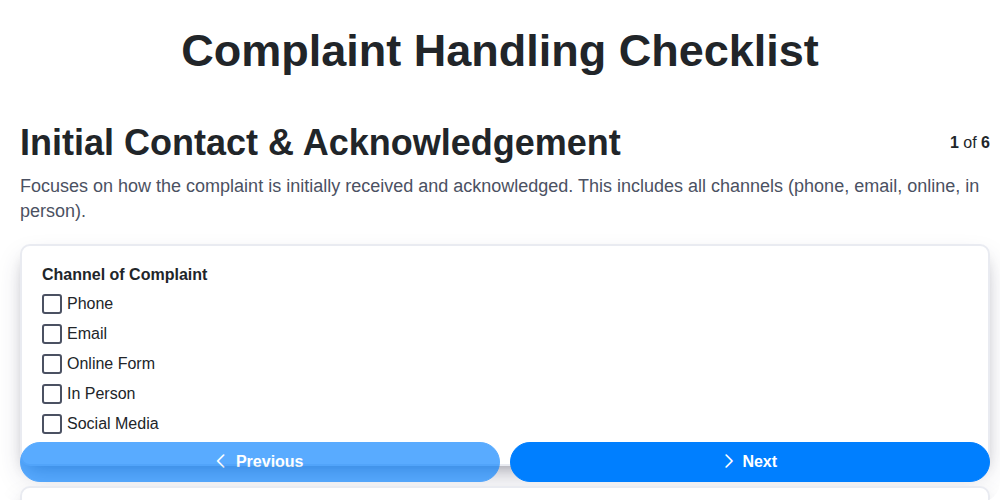

Modèle de liste de contrôle pour la gestion des réclamations : résoudre les problèmes et fidéliser les clients

Documentation des exercices d'évacuation d'urgence : Votre guide de modèle de liste de contrôle

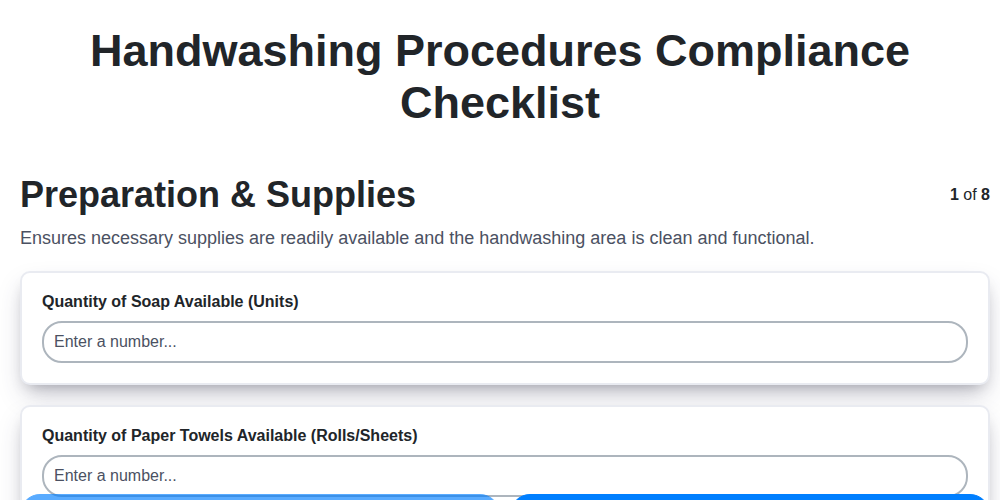

Maîtriser l'hygiène des mains : Votre modèle de liste de contrôle de conformité

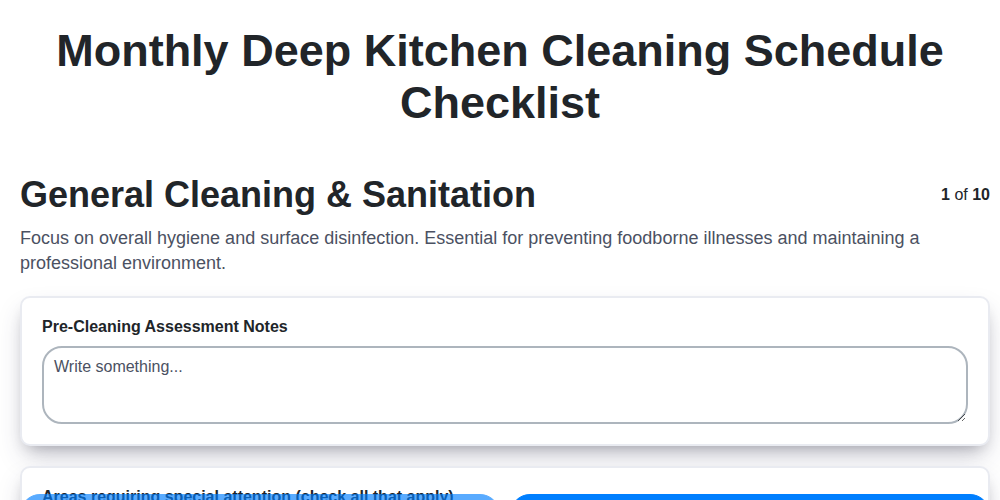

Conquête de votre cuisine : Modèle de liste de vérification de nettoyage en profondeur mensuel

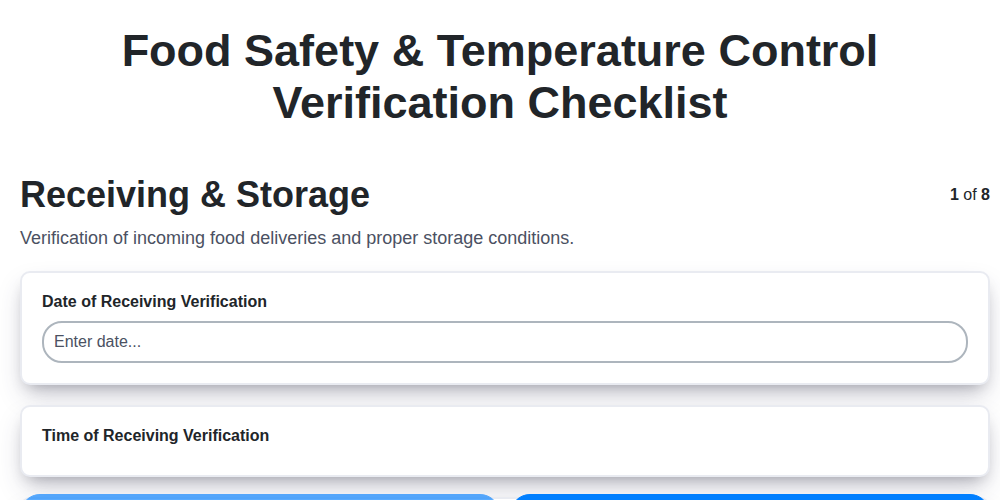

Maîtriser la sécurité alimentaire : Votre modèle de liste de contrôle gratuit pour le contrôle des températures

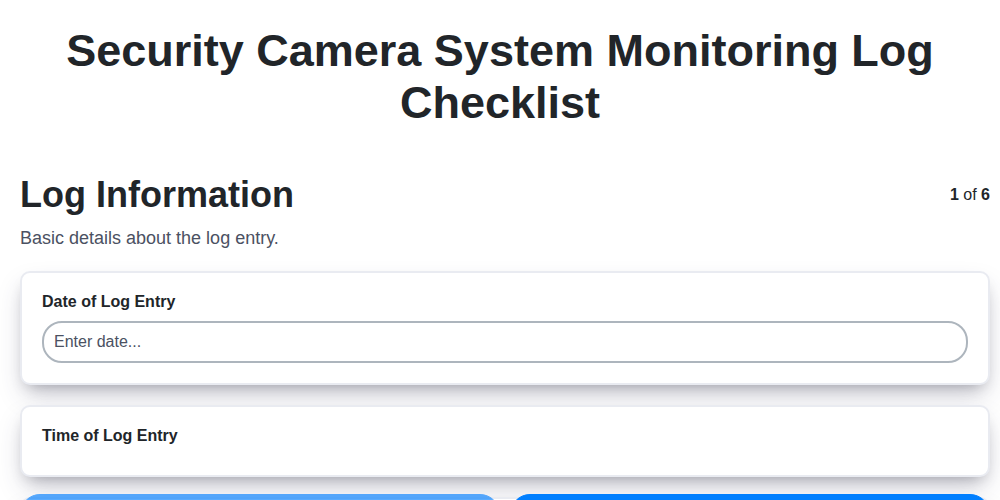

Votre modèle de liste de contrôle ultime pour la surveillance des caméras de sécurité

Nous pouvons le faire ensemble

Besoin d'aide avec les listes de contrôle?

Vous avez une question ? Nous sommes là pour vous aider. Veuillez soumettre votre demande et nous vous répondrons rapidement.