Liste de contrôle des procédures de sécurité minière : Un modèle complet pour la sécurité

Publié: 11/20/2025 Mis à jour: 04/23/2026

Table des matières

- Introduction : Pourquoi une liste de contrôle de sécurité minière est essentielle

- Sécurité périmétrique : protection des limites de la mine

- Contrôle d'accès : Restriction de l'accès au personnel autorisé

- 4. Gestion des visiteurs : garantir la responsabilisation et la sécurité

- Sécurité du personnel : Dépistage et vérifications d'antécédents

- 5. Sécurité des équipements : protection des actifs précieux

- 6. Sécurité des données et des communications : Protection des informations sensibles

- 7. Intervention d'urgence et évacuation : Préparer l'imprévu

- 8. Déclaration et enquête sur les incidents : Tirer les leçons des failles de sécurité

- Formation de sensibilisation à la sécurité : Donner aux employés les moyens d'agir

- Gestion de la sécurité des prestataires : Étendre la sécurité aux tiers

- 11. Audits réguliers et examens : maintenir l'efficacité de la sécurité

- Conclusion : Construire une culture de la sécurité proactive

- Ressources et liens

TL;DR : Exploitation minière ? Cette liste de contrôle est votre guide essentiel pour couvrir tous les aspects de la sécurité, des clôtures et des contrôles d'accès à la protection des données et à la gestion des situations d'urgence. Utilisez-la pour examiner systématiquement vos procédures, identifier les lacunes et garantir une exploitation minière plus sûre et plus sécurisée.

Introduction : Pourquoi une liste de contrôle de sécurité minière est essentielle

Les activités minières sont confrontées à des défis sécuritaires uniques et importants. Au-delà des préoccupations habituelles de vol et de vandalisme, les sites isolés, les ressources précieuses et les environnements souvent dangereux présentent des risques accrus. Une approche réactive en matière de sécurité - c'est-à-dire gérer les incidents...aprèsElles surviennent - est coûteuse, perturbante et, en fin de compte, insuffisante. Une approche proactive, ancrée dans une liste de contrôle de sécurité complète, est primordiale. Cette liste de contrôle n'est pas simplement un document ; c'est une feuille de route dynamique pour identifier les vulnérabilités, mettre en œuvre des mesures de contrôle et garantir une défense multicouche contre un large éventail de menaces. De la protection du personnel et de l'équipement à la sauvegarde de données précieuses et au maintien de la continuité opérationnelle, une liste de contrôle de sécurité minière bien définie offre une tranquillité d'esprit cruciale et une réduction tangible de l'exposition aux risques. Elle constitue le fondement d'un programme de sécurité robuste et résilient, contribuant à minimiser les temps d'arrêt, à protéger les actifs et à assurer la sécurité de toutes les personnes impliquées.

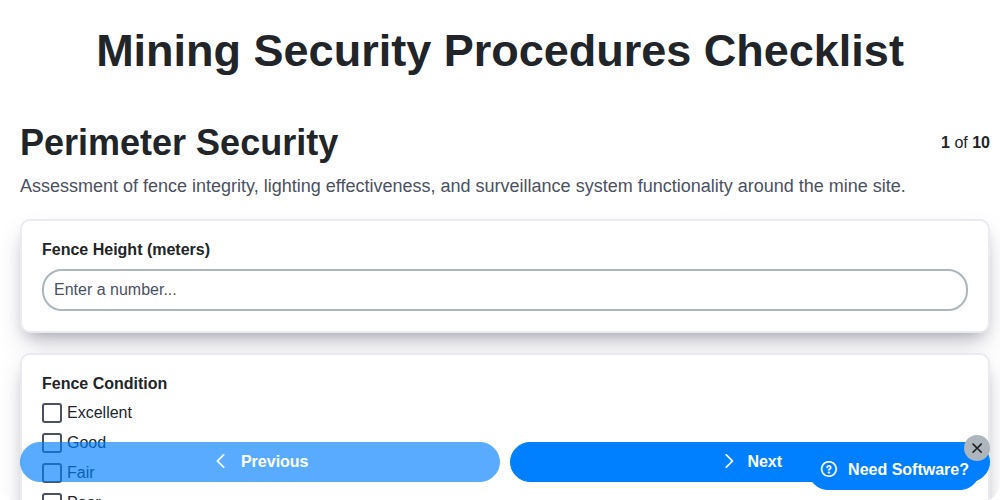

Sécurité périmétrique : protection des limites de la mine

La première ligne de défense pour toute opération minière est un système de sécurité périmétrique robuste. Il ne s'agit pas seulement de clôtures ; c'est une approche en plusieurs niveaux conçue pour détecter, retarder et dissuader les accès non autorisés. Voici ce que votre liste de contrôle de sécurité périmétrique devrait couvrir :

- Barrières physiques : Inspectez régulièrement les clôtures (grillage, barbelés, murs) pour détecter tout dommage, espace et corrosion. Assurez-vous que les portails sont bien verrouillés et condamnés, avec des mécanismes de verrouillage fonctionnels. Envisagez des obstacles naturels tels que la végétation dense lorsque cela est approprié.

- Systèmes de surveillanceLes caméras (CCTV) doivent couvrir tous les points du périmètre, avec une résolution suffisante et un éclairage adéquat pour le fonctionnement de nuit. Vérifiez régulièrement les angles de vue, le bon fonctionnement et les capacités d'enregistrement des caméras. Mettez en œuvre des sources d'alimentation redondantes pour les caméras critiques.

- Éclairage : Un éclairage périmétrique adéquat est crucial pour la visibilité, particulièrement pendant les quarts de nuit. Assurez-vous que les lumières fonctionnent correctement et qu'elles sont entretenues régulièrement. Envisagez d'installer des éclairages à détecteur de mouvement dans les zones stratégiques.

- Patrouilles : Mettre en place des patrouilles régulières, à pied et en véhicule, pour surveiller le périmètre et identifier d'éventuelles vulnérabilités. Les itinéraires de patrouille doivent être variés afin d'éviter toute prévisibilité.

- Systèmes de détection d'intrusion (SDI)Mettez en œuvre des systèmes de détection d'intrusion tels que des capteurs enterrés, des fils à déclenchement ou une détection volumétrique afin d'alerter le personnel de sécurité en cas de tentative d'intrusion. Testez et entretenez régulièrement ces systèmes.

- Zones de dégagement : Préservez des zones dégagées tout le long du périmètre pour éliminer les cachettes et permettre une vue sans obstacle de la limite.

- Signalisation : Installez une signalétique claire et visible indiquant les zones interdites et les avertissements contre l'intrusion.

- Audits réguliers : Effectuez des audits de sécurité périodiques afin d'identifier les faiblesses du système de sécurité périmétrique et apportez les améliorations nécessaires.

Contrôle d'accès : Restriction de l'accès au personnel autorisé

Le contrôle d'accès est un élément fondamental de tout programme de sécurité robuste. Il ne s'agit pas seulement de serrures et de clés, mais de la mise en œuvre de défenses à plusieurs niveaux qui vérifient l'identité et limitent l'accès selon le principe du besoin d'en savoir. Un système de contrôle d'accès faible est une invitation ouverte aux personnes non autorisées et aux menaces potentielles.

Voici un aperçu des points clés à prendre en compte pour vos procédures de contrôle d'accès :

- Authentification Multi-Facteur (AMF) : Il est crucial de dépasser les mots de passe simples. Mettez en œuvre l'authentification multi-facteurs (AMF) partout où cela est possible : aux points d'accès physiques, pour les connexions réseau et pour les systèmes critiques. Combiner ce que vous savez (mot de passe), ce que vous possédez (carte d'accès/jeton) et ce que vous êtes (biométrie) augmente considérablement la sécurité.

- Contrôle d'accès basé sur les rôles (RBAC) : Attribuez les droits d'accès en fonction des rôles et des responsabilités. Cela garantit que chaque personne n'a accès qu'aux ressources nécessaires à l'accomplissement de ses tâches, ce qui permet de minimiser les dommages potentiels causés par des menaces internes ou des comptes compromis.

- Points d'accès physiques : Vérifiez et mettez régulièrement à jour les dispositifs de contrôle d'accès physique, notamment les portes, les portails, les clôtures et les salles serveurs. Assurez-vous que les serrures et les badges d'accès sont gérés de manière appropriée, et enquêtez immédiatement sur toute tentative d'accès non autorisée.

- Contrôles d'accès logiques : Sécurisez l'accès au réseau grâce à des mots de passe robustes, des VPN, des pare-feu et des systèmes de détection d'intrusion. Examinez régulièrement les comptes utilisateurs et les autorisations, en supprimant l'accès des employés ayant quitté l'entreprise rapidement.

- Gestion des badges/clés d'accès : Mettre en place des protocoles stricts pour la remise, le suivi et la récupération des badges d'accès ou des clés. Effectuer des audits réguliers pour garantir la responsabilisation et prévenir toute distribution non autorisée.

- Prévention du calage arrière.Former le personnel pour qu'il interpelle les personnes ne présentant pas de pièces d'identité et fasse respecter une politique stricte contre le col-de-pinte (permettre à des personnes non autorisées de suivre quelqu'un à travers les points d'accès).

- Audits et examens réguliers : Effectuez des audits périodiques des journaux d'accès et des comptes utilisateurs afin d'identifier les anomalies et les faiblesses potentielles en matière de sécurité. Examinez les politiques de contrôle d'accès au moins une fois par an, ou plus fréquemment si les circonstances l'exigent.

4. Gestion des visiteurs : garantir la responsabilisation et la sécurité

Les visiteurs font partie intégrante de la plupart des entreprises, mais ils représentent également une vulnérabilité potentielle en matière de sécurité. Un système de gestion des visiteurs performant ne se limite pas à la courtoisie ; c'est une couche de défense essentielle. Ce point de la liste de contrôle porte sur la mise en place de procédures visant à minimiser les risques et à maintenir le contrôle.

Voici ce qu'un processus complet de gestion des visiteurs devrait englober :

- Pré-inscription : Encouragez ou exigez que les visiteurs s'inscrivent à l'avance, idéalement en ligne, afin de faciliter le processus d'arrivée et permettre la vérification des antécédents (si cela s'avère applicable et juridiquement autorisé).

- Vérification d'identité : Mettez en œuvre des procédures strictes de vérification d'identité. Les pièces d'identité acceptables doivent être clairement définies et appliquées de manière cohérente. Étudiez la possibilité d'utiliser une technologie de numérisation des pièces d'identité.

- Objet de la visite : Documentez toujours de manière explicite l'objectif de la visite et les personnes que le visiteur rencontre. Cela précise les zones et les activités auxquelles il est autorisé.

- Exigences concernant l'escorte : Confier l'accompagnement des visiteurs, notamment dans les zones sensibles. Un employé désigné doit être responsable de guider le visiteur et de s'assurer qu'il reste dans les zones autorisées.

- Badge/Contrôle d'accès : Délivrez des badges de visiteur indiquant clairement leur statut et limitant leur accès. Intégrez ces badges à votre système de contrôle d'accès dans la mesure du possible.

- Procédure de départ : Il est obligatoire pour tous les visiteurs de s'inscrire au départ, afin d'enregistrer officiellement leur départ.

- Vérifications des antécédents (le cas échéant) : Pour certaines catégories de visiteurs (par exemple, celles nécessitant l'accès à des zones particulièrement sensibles), envisagez de mettre en place des procédures de vérification d'antécédents, dans le respect de toutes les exigences légales et de confidentialité.

- Conservation des documents : Tenez à jour des registres précis et complets de tous les visiteurs, comprenant les heures d'entrée et de sortie, le motif de la visite et l'employé accompagnateur.

En respectant scrupuleusement ces pratiques, vous pouvez réduire considérablement les risques liés aux visiteurs et maintenir un environnement plus sécurisé.

Sécurité du personnel : Dépistage et vérifications d'antécédents

Le personnel représente une vulnérabilité significative pour toute organisation. Bien que la plupart des employés soient dignes de confiance, le risque de menaces internes - qu'elles soient malveillantes ou non intentionnelles - exige un programme de sécurité du personnel robuste. Un examen minutieux et des vérifications d'antécédents constituent les bases de ce programme.

Il ne s'agit pas seulement de satisfaire aux exigences légales (bien que cela constitue un élément crucial). Il s'agit de construire une culture de confiance et de gérer de manière proactive les risques. Votre processus doit être structuré et adaptable aux différents rôles et niveaux d'accès.

Voici ce qu'une procédure complète de vérification de la sécurité du personnel et d'enquête de fonds devrait englober :

- Présélection initiale des candidatures : Cela peut comprendre la vérification des diplômes, des expériences professionnelles antérieures et des licences/certifications indiquées dans la candidature.

- Vérifications des références : Ne vous contentez pas de vérifier les noms - engagez-vous avec les références afin d'obtenir une évaluation authentique de l'éthique de travail, de la fiabilité et de l'intégrité du candidat. Utilisez des questions structurées pour garantir la cohérence.

- Vérifications des antécédents judiciaires : L'étendue de ces vérifications (nationales, régionales, locales) doit être déterminée par la sensibilité du poste et les exigences légales. Envisagez la mise en place d'un système de surveillance continue pour une vérification permanente.

- Vérification d'emploi : Veuillez confirmer les dates d'emploi et les intitulés de poste des précédents emplois afin de vérifier l'exactitude.

- Vérifications de crédit (lorsque cela est légalement permis et pertinent pour l'emploi) : Cela peut être pertinent pour les postes impliquant des responsabilités financières importantes.

- Dépistage des médias sociaux (avec examen par un conseiller juridique) : Bien que de plus en plus répandue, agissez avec prudence et assurez-vous de respecter les lois sur la protection de la vie privée et d'éviter toute pratique discriminatoire.

- Dépistage de drogues (lorsque la législation l'autorise et est lié au poste) : Une pratique courante dans de nombreux secteurs.

- Enquêtes de vérification de l'aptitude (pour les postes sensibles) : Cela implique des vérifications approfondies et des entretiens réalisés par des agences agréées.

Au-delà de l'embauche initiale : La sécurité du personnel n'est pas une démarche ponctuelle. Le réexamen périodique, particulièrement pour les employés disposant d'un accès étendu ou occupant des postes à risque, est essentiel pour maintenir une posture de sécurité solide et prendre en compte les changements de circonstances. Un système de surveillance continue peut aider à automatiser ce processus.

N'oubliez pas de consulter un conseiller juridique pour vous assurer que vos procédures de sécurité du personnel sont conformes à toutes les lois et réglementations applicables.

5. Sécurité des équipements : protection des actifs précieux

L'équipement de votre organisation - des ordinateurs portables et serveurs aux machines spécialisées - représente un investissement important et contient souvent des données sensibles. Un programme de sécurité de l'équipement robuste va au-delà des simples serrures physiques ; il s'agit d'une approche par couches pour minimiser les risques et maintenir la continuité opérationnelle.

Cette section de la liste de contrôle de sécurité traite du cycle de vie des équipements, couvrant l'acquisition, le déploiement, l'utilisation, le stockage et la mise au rebut. Les points clés à prendre en considération sont les suivants :

- Inventaire des actifs : Tenez un inventaire détaillé de tous les équipements, comprenant les numéros de série, leur emplacement, les utilisateurs auxquels ils sont attribués et leur valeur. Mettez régulièrement à jour cette liste.

- Sécurité physique : Mettre en œuvre des mesures pour prévenir le vol et les accès non autorisés. Cela pourrait inclure des zones de stockage sécurisées, des antivols, le suivi GPS pour les appareils mobiles et des systèmes d'alarme.

- Commandes logicielles et matérielles : Appliquer les politiques relatives à l'installation de logiciels autorisés, aux correctifs et aux modifications matérielles. Mettre en œuvre des solutions de gestion des appareils (MDM) lorsque cela est approprié.

- Chiffrement : Utilisez le chiffrement du disque entier sur les ordinateurs portables et autres appareils mobiles afin de protéger les données au repos.

- Élimination sécurisée : Mettre en place une procédure stricte pour la mise hors service et l'élimination des équipements, incluant la suppression des données et la destruction physique afin de prévenir les violations de données. Documenter l'intégralité de ce processus.

- Audits réguliers : Réalisez des audits périodiques afin de vérifier la conformité aux politiques de sécurité des équipements et d'identifier les vulnérabilités.

Négliger la sécurité des équipements peut entraîner des pertes financières, nuire à la réputation et avoir des conséquences juridiques. En intégrant ces pratiques dans vos procédures de sécurité, vous protégez proactivement vos actifs précieux.

6. Sécurité des données et des communications : Protection des informations sensibles

Dans le paysage numérique actuel, les données sont sans doute votre atout le plus précieux. Une violation peut entraîner des pertes financières considérables, des dommages à la réputation et des conséquences juridiques. Cette section de la liste de contrôle de sécurité est axée sur la protection des canaux d'information et de communication de votre organisation.

Points importants à considérer :

- Segmentation du réseau : Mettez en œuvre une segmentation réseau pour isoler les systèmes et données critiques, limitant ainsi l'impact de potentielles failles de sécurité.

- Configuration du pare-feu : Examinez et mettez à jour régulièrement les règles du pare-feu afin de vous assurer qu'elles bloquent efficacement les accès non autorisés.

- Chiffrement des données : Utilisez le chiffrement à la fois lors du transit (par exemple, HTTPS) et au repos (par exemple, en chiffrant les disques durs et les bases de données) pour protéger la confidentialité des données.

- Accès distant sécurisé : Mettre en œuvre une authentification et une autorisation robustes pour l'accès distant, incluant une authentification multi-facteurs (AMF). L'utilisation des VPN doit être auditée et sécurisée.

- Sécurité sans fil : Sécurisez vos réseaux sans fil avec des mots de passe robustes et des protocoles de chiffrement (la norme WPA3 est recommandée). Effectuez régulièrement des analyses à la recherche de points d'accès non autorisés.

- Prévention de la perte de données (PLD) : Envisagez d'utiliser des outils DLP pour surveiller et empêcher les données sensibles de quitter votre réseau.

- Analyse régulière des vulnérabilités et gestion des correctifs : Identifier et corriger proactivement les vulnérabilités des systèmes et des logiciels. Automatiser les correctifs lorsque cela est possible.

- Sécurité des canaux de communication : Plateformes de messagerie sécurisée, de messagerie instantanée et de visioconférence. Former les employés aux techniques de phishing et de manipulation psychologique.

- Sauvegarde et restauration des données : Mettez en place un plan de sauvegarde et de récupération des données robuste, avec des tests réguliers, afin de garantir la possibilité de restaurer les données en cas de sinistre ou de cyberattaque.

Éléments de la liste de contrôle :

- Segmentation du réseau mise en œuvre et revue annuellement.

- Les règles du pare-feu sont examinées et mises à jour trimestriellement.

- Protocoles de chiffrement des données appliqués (en transit et au repos).

- Authentification multi-facteurs requise pour l'accès à distance.

- Protocoles de sécurité des réseaux sans fil mis en œuvre et surveillés.

- Stratégie de prévention de la perte de données (DLP) en place

- Programme régulier de balayage des vulnérabilités et de correction des correctifs maintenu.

- Configurations de la plateforme de communication sécurisée vérifiées.

- Plan de sauvegarde et de restauration des données documenté et testé.

7. Intervention d'urgence et évacuation : Préparer l'imprévu

Peu importe la robustesse de vos mesures de sécurité préventives, la réalité est que les urgencespeutetfaireIl est essentiel de savoir comment réagir. Un plan d'intervention d'urgence et d'évacuation bien défini n'est pas seulement une bonne idée, c'est un élément essentiel de la sécurité globale.

Cette partie de votre liste de contrôle doit se concentrer sur la garantie que chacun sache ce qu'il doit faire en cas de crise. Veuillez considérer les points clés suivants :

- Itinéraires d'évacuation clairement indiqués : Les itinéraires d'évacuation sont-ils clairement indiqués et dégagés ? Effectuez des exercices réguliers pour vous assurer de leur familiarité.

- Points de rassemblement désignés : Aménagez plusieurs points de rassemblement sûrs, éloignés du bâtiment et des dangers potentiels.

- Protocoles de communication : Comment l'information sera-t-elle diffusée en cas d'urgence ? Envisagez des méthodes de communication de secours (par exemple, des émissaires, des mégaphones) en cas de coupures de courant ou de pannes de réseau.

- Rôles et responsabilités : Attribuez des rôles précis (par exemple, des marshals du sol, des intervenants en premiers secours) et assurez-vous qu'ils soient correctement formés.

- Considérations relatives aux besoins spécifiques : Tenez compte des besoins des personnes handicapées ou nécessitant une assistance.

- Exercices réguliers : Effectuez régulièrement des exercices d'incendie, des exercices d'évacuation et d'autres simulations basées sur des scénarios afin de tester l'efficacité du plan et d'identifier les axes d'amélioration. Documentez les résultats des exercices et corrigez les éventuelles lacunes.

- Examen et mises à jour des plans : Le plan d'intervention d'urgence doit être examiné et mis à jour au moins une fois par an, ou plus fréquemment en cas de modifications de l'aménagement des locaux, du personnel ou des menaces potentielles.

Un plan d'intervention d'urgence proactif et régulièrement testé peut significativement réduire les risques, protéger le personnel et minimiser les dégâts en cas de crise.

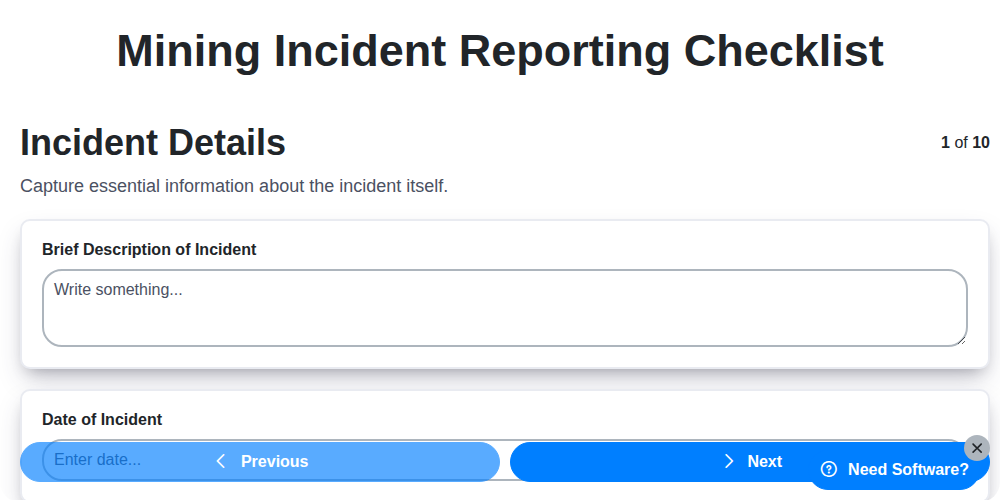

8. Déclaration et enquête sur les incidents : Tirer les leçons des failles de sécurité

Aucun système de sécurité n'est parfait. Malgré les meilleures mesures préventives, des incidentsvoudraIl ne s'agit pas seulement de constater ce qui s'est passé. Un processus de déclaration et d'enquête sur les incidents rigoureux ne consiste pas uniquement à documenter les erreurs, mais aussi à transformer ces événements en opportunités d'amélioration et à renforcer votre posture de sécurité globale.

L'importance d'un processus de reporting clair :

Un processus de signalement clair et facilement accessible est crucial. Les employés, les contractuels et les visiteurs doivent savoirexactement comment et à qui ils doivent signaler les activités suspectes ou les violations de sécurité. Ce processus doit être simple, confidentiel (le cas échéant) et encourager les signalements rapides sans crainte de représailles. Envisagez plusieurs canaux de signalement - téléphone, courriel, formulaire en ligne - pour répondre aux différentes préférences et situations.

Enquête : Au-delà des récriminations.

La phase d'enquête va au-delà de la simple identification du coupable. C'est une exploration approfondie de lacommentetpourquoide l'incident. Les questions clés à poser sont les suivantes :

- Quelles vulnérabilités ont été exploitées ? Y avait-il des lacunes en matière de sécurité physique, de contrôle d'accès ou de procédures ?

- Pourquoi ces vulnérabilités n'ont-elles pas été détectées plus tôt ?Cela met en lumière des faiblesses potentielles dans les systèmes de surveillance et les mesures de prévention.

- Quels dispositifs ont défailli, et pourquoi ?L'examen de l'efficacité des dispositifs de sécurité existants est essentiel.

- Les procédures ont-elles été suivies correctement ? L'identification des écarts par rapport aux protocoles établis peut révéler des lacunes en matière de formation ou des failles procédurales.

- Qu'est-ce qui aurait pu empêcher l'incident ? C'est la question la plus cruciale - elle motive les actions correctives.

Documenter avec minutie :

Une documentation méticuleuse est essentielle. Créez un formulaire de rapport d'incident normalisé qui doit capturer :

- Date et heure de l'incident

- Lieu

- Description de l'événement

- Personnes impliquées (témoins, victimes, auteurs)

- Contrôles de sécurité contournés ou compromis

- Évaluation initiale de l'impact et des dommages

- Mesures correctives prises immédiatement

Amélioration continue

Les conclusions de l'enquête doivent directement éclairer les mesures correctives et les mises à jour des procédures de sécurité. Ne laissez pas les incidents être des événements isolés ; utilisez-les comme des opportunités d'apprentissage pour renforcer l'ensemble de votre programme de sécurité. Examinez et mettez à jour régulièrement votre plan de réponse aux incidents en fonction des leçons apprises.

Formation de sensibilisation à la sécurité : Donner aux employés les moyens d'agir

La meilleure défense de votre organisation contre les menaces de sécurité ne réside pas uniquement dans les obstacles physiques ou les technologies sophistiquées, mais dans les personnes qui la composent. C'est pourquoi un programme de sensibilisation à la sécurité robuste est absolument essentiel. Un programme bien conçu va au-delà du simple respect des obligations réglementaires ; il permet activement à vos employés de devenir votre première ligne de défense.

Que devrait couvrir votre formation de sensibilisation à la sécurité ? Elle devrait être engageante et régulièrement mise à jour, en abordant des sujets tels que :

- Phishing et ingénierie sociale : Identifier et signaler les courriels, les appels téléphoniques et autres tentatives de communication suspectes.

- Sécurité des mots de passe : Créer des mots de passe robustes, utiliser l'authentification multi-facteurs et comprendre les meilleures pratiques en matière de gestion des mots de passe.

- Gestion des données : La manipulation appropriée des informations sensibles, qu'elles soient numériques ou physiques, ainsi que le respect des politiques de confidentialité des données.

- Sécurité physique : Être attentif à l'environnement, signaler les activités suspectes et comprendre les procédures de sécurité.

- Sécurité du télétravail : Les meilleures pratiques pour un accès distant sécurisé, la sécurité des appareils et la sûreté du réseau.

- Menaces internes : Identifier et signaler les risques internes potentiels, qu'ils soient malveillants ou non intentionnels.

Au-delà du contenu,CommentLa manière dont vous dispensez la formation est cruciale. Des modules interactifs, des simulations d'hameçonnage et des mises à jour régulières sont plus efficaces que des présentations statiques. Adaptez la formation aux différents rôles et services au sein de votre organisation pour garantir sa pertinence et maximiser son impact. N'oubliez pas que le renforcement constant et les rappels réguliers sont essentiels pour maintenir une culture de la sécurité. Investir dans la sensibilisation à la sécurité ne sert pas seulement à prévenir les violations - il s'agit de former une équipe d'employés autonomisés, vigilants, qui contribuent activement à votre posture de sécurité globale.

Gestion de la sécurité des prestataires : Étendre la sécurité aux tiers

La sécurité de votre organisation ne se limite pas à vos propres employés et à vos actifs physiques. Les sous-traitants, les fournisseurs et les autres tiers ont souvent besoin d'accéder à vos locaux, à vos systèmes et à vos données. Un programme de gestion de la sécurité des sous-traitants rigoureux est essentiel pour prévenir les vulnérabilités et protéger votre posture de sécurité globale.

Il ne s'agit pas seulement de vérifications d'antécédents (même si elles sont importantes !). Une approche globale comprend une stratégie de gestion du cycle de vie, englobant la pré-intégration, la période d'engagement et le désengagement.

Voici ce qu'un programme de gestion de la sécurité des sous-traitants devrait inclure :

- Évaluation des risques : Identifier les risques potentiels liés aux prestataires spécifiques et aux données/systèmes auxquels ils ont accès. Adapter les exigences de sécurité en conséquence.

- Clauses de sécurité contractuelles : Intégrez des exigences et des responsabilités claires en matière de sécurité dans les contrats. Incluez des clauses relatives à la protection des données, à la confidentialité et à l'utilisation acceptable.

- Vérifications et examens de référence : Effectuer des vérifications approfondies des antécédents et des habilitations de sécurité, conformément aux lois et réglementations applicables.

- Contrôle d'accès et autorisation : Mettez en œuvre des contrôles d'accès stricts, en n'accordant aux contractuels que le niveau d'accès minimal nécessaire à l'exécution de leurs tâches spécifiques. Examinez et ajustez régulièrement les droits d'accès.

- Formation de sensibilisation à la sécurité : Fournir une formation de sensibilisation à la sécurité spécifiquement adaptée aux contractuels, couvrant des sujets tels que le phishing, les logiciels malveillants et les procédures de gestion des données.

- Suivi et vérification : Surveillez en continu les activités des entrepreneurs et effectuez des audits périodiques afin de garantir le respect des politiques de sécurité.

- Procédures de départ.Établir des procédures de départ claires pour révoquer rapidement l'accès, récupérer les actifs et garantir une transition sécurisée lorsque l'engagement d'un contractuel prend fin. Cela comprend la suppression des données, la restitution des appareils et la clôture des comptes.

- Déclaration et reddition de comptes : Définir des canaux de signalement clairs pour les incidents de sécurité impliquant des sous-traitants et établir la responsabilité en cas de non-respect.

Négliger la sécurité des sous-traitants peut créer des failles importantes dans vos défenses. Une gestion proactive et rigoureuse est essentielle pour maintenir un cadre de sécurité solide et résilient.

11. Audits réguliers et examens : maintenir l'efficacité de la sécurité

La sécurité n'est pas une solution à installer et à oublier. Le paysage des menaces évolue constamment, la technologie progresse et les activités de votre organisation changent. C'est pourquoi des audits et des examens réguliers sont essentiels pour garantir que vos procédures de sécurité restent efficaces et pertinentes.

Considérez cela comme un entretien préventif pour votre posture de sécurité. Il ne s'agit pas seulement de détecter ce qui est...cassé(e)Il s'agit d'identifier les axes d'amélioration, de vérifier que vos contrôles fonctionnent comme prévu et de traiter de manière proactive les vulnérabilités avant qu'elles ne puissent être exploitées.

Que devrait couvrir un audit de sécurité ?

- Validation de la procédure : Vos procédures sont-elles suivies correctement ? Observez le personnel effectuant les tâches et interrogez-le afin de comprendre son approche.

- Efficacité des contrôles : Vérifiez que vos contrôles de sécurité (physiques, techniques et administratifs) fonctionnent comme prévu et atteignent les résultats souhaités. Cela peut impliquer de tester les contrôles d'accès, d'examiner les journaux de sécurité ou d'analyser les mesures de sécurité physique.

- Vérification de la conformité.Assurez-vous que vos procédures de sécurité sont conformes aux réglementations sectorielles, aux exigences légales et aux politiques internes.

- Évaluation technologique : Évaluez l'efficacité de vos technologies de sécurité et explorez les opportunités de mise à niveau ou de mise en œuvre de nouvelles solutions.

- Analyse des écartsIdentifiez les éventuels écarts entre vos pratiques de sécurité actuelles et les bonnes pratiques ou les exigences réglementaires.

Fréquence et portée :

La fréquence de vos audits doit être déterminée par le profil de risque de votre organisation et par les exigences réglementaires. Les audits annuels constituent un bon point de départ, mais les environnements à risque élevé peuvent nécessiter des revues plus fréquentes (par exemple, trimestrielles, voire mensuelles). La portée de chaque audit peut varier : certains peuvent se concentrer sur des domaines spécifiques (comme le contrôle d'accès), tandis que d'autres peuvent être exhaustifs.

N'oubliez pas le suivi : Un audit n'a de valeur que si ses conclusions sont prises en compte. Élaborez un plan d'actions correctives, attribuez la responsabilité de leur mise en œuvre et suivez les progrès jusqu'à la résolution de tous les problèmes. L'amélioration continue est la clé d'une efficacité sécuritaire durable.

Conclusion : Construire une culture de la sécurité proactive

En fin de compte, une posture de sécurité robuste ne se limite pas à cocher des cases sur une liste de contrôle ; il s'agit de favoriser une culture de sécurité proactive. L'examen et la mise à jour réguliers de cette liste de contrôle des procédures de sécurité minière ne constituent pas une tâche ponctuelle, mais un processus continu. Encouragez les retours d'expérience de tout le personnel, des mineurs à la direction, car ils détiennent souvent des informations précieuses sur les vulnérabilités potentielles. Adoptez un état d'esprit d'amélioration continue, en vous adaptant aux menaces en constante évolution et aux avancées technologiques. En considérant la sécurité non pas comme un fardeau, mais comme une responsabilité partagée et en l'intégrant aux opérations quotidiennes, vous pouvez considérablement améliorer la sécurité et la résilience de vos activités minières. N'oubliez pas que la vigilance et l'engagement envers les meilleures pratiques en matière de sécurité sont les fondations d'un environnement minier sûr et prospère.

Ressources et liens

- Occupational Safety and Health Administration (OSHA) : OSHA provides regulations and guidelines for mine safety and health, including security aspects. This is a crucial starting point for understanding legal requirements and best practices. Focus on their mining-specific standards.

- Mine Safety and Health Administration (MSHA) : MSHA is the primary federal agency responsible for regulating mine safety and health. Their website provides regulations, statistics, training materials, and resources on preventing accidents and ensuring a safe working environment. This is absolutely vital for compliance.

- Security Industry Association (SIA) : SIA is a leading trade association for the security industry. They offer resources, training, and standards for security professionals, useful for evaluating security technology and best practices across various categories.

- ASIS International : ASIS is a global community of security professionals. They offer certifications, standards, and resources related to security management, risk assessment, and physical security. Their publications and training can be helpful in developing and implementing a comprehensive security program.

- International Organization for Standardization (ISO) : ISO develops international standards for various industries. While no single ISO standard covers mining security directly, relevant standards like ISO 27001 (Information Security Management) and those related to risk management can be adapted and applied.

- National Institute of Standards and Technology (NIST) : NIST develops standards and guidelines for cybersecurity and other technical areas. Their frameworks and publications can provide valuable insights for securing data and communication systems within a mining operation. Specifically check out their Cybersecurity Framework.

- International IAAPA Foundation : While geared towards the amusement park industry, IAAPA Foundation resources on security and risk management can be applicable to mining, particularly in areas like perimeter security, visitor management, and emergency response.

- Cybersecurity and Infrastructure Security Agency (CISA) : CISA provides resources and guidance on cybersecurity threats and best practices. Given the increasing reliance on technology in mining, this is important for safeguarding digital assets and critical infrastructure.

- International Criminal Police Organization (INTERPOL) : For mining operations in international locations, INTERPOL provides information and assistance related to transnational crime and security threats. Their resources are useful for assessing risks and coordinating with local authorities.

- National Safety Council (NSC) : The NSC offers safety training programs and resources that can be adapted for mining security awareness, emphasizing proactive measures and risk reduction. While broader than just security, the principles apply.

- Risk Management Association (RMA) : RMA provides resources and professional development opportunities related to risk management, including the assessment and mitigation of security risks. Helpful in creating a risk-based security program.

Questions fréquemment posées

À quoi sert cette liste de contrôle ?

Cette liste de contrôle est conçue pour aider les opérations minières à évaluer et à améliorer systématiquement leurs procédures de sécurité, garantissant ainsi un environnement de travail plus sûr pour tout le personnel et protégeant les biens contre le vol et le vandalisme. Elle sert de modèle à adapter aux sites miniers et aux contextes opérationnels spécifiques.

À qui s’adresse cette liste de contrôle ?

Cette liste de contrôle est destinée à être utilisée par un large éventail de personnel impliqué dans la sécurité minière, notamment les responsables de la sécurité, les agents de sécurité, les superviseurs de mine et les gestionnaires de site. Elle peut également être précieuse pour les auditeurs externes et les consultants évaluant les pratiques de sécurité.

Ce document remplace-t-il les obligations légales ?

Non. Cette liste de contrôle est un guide de bonnes pratiques et ne doit pas être considérée comme un substitut au respect des obligations légales et réglementaires applicables en matière de sécurité et sûreté minière. Consultez toujours la législation et les normes pertinentes.

Puis-je modifier cette liste de contrôle ?

Oui, absolument. Cette liste de contrôle est fournie à titre indicatif. Vous devriez l’adapter pour refléter les risques, les dangers et les spécificités opérationnelles uniques de votre site minier. Ajoutez, supprimez ou modifiez les éléments selon les besoins.

À quelle fréquence cette liste de contrôle devrait-elle être révisée et mise à jour ?

Nous recommandons de revoir et de mettre à jour la liste de contrôle au moins une fois par an, ou plus fréquemment en cas de changements importants dans les opérations minières, les menaces à la sécurité ou les exigences réglementaires. Un examen régulier garantit sa pertinence et son efficacité continues.

Quels types de procédures de sécurité sont couverts dans la liste de contrôle ?

La liste de contrôle couvre un large éventail de domaines de sécurité, notamment le contrôle d'accès au site, la sécurité périmétrique, les systèmes de surveillance, les procédures de réponse aux situations d'urgence, la formation du personnel, la gestion des visiteurs, la sécurité des équipements et la sécurité des données.

Que signifient les options de notation/évaluation (par exemple, Conforme, Pariellement conforme, Non conforme) ?

Ces évaluations visent à fournir une compréhension claire du statut de chaque procédure de sécurité. Conforme indique que la procédure est entièrement mise en œuvre et efficace. Conformité partielle suggère des améliorations sont nécessaires. Non conforme requiert une action corrective immédiate.

Comment puis-je traiter les constatations de non-conformité identifiées par la liste de contrôle ?

Pour chaque constatation de non-conformité, documenter la raison de la non-conformité et élaborer un plan d'actions correctives. Attribuer la responsabilité de la mise en œuvre des actions correctives et fixer des échéances de réalisation. Suivre l'avancement et vérifier l'efficacité des solutions mises en place.

Où puis-je trouver plus d'informations sur les meilleures pratiques en matière de sécurité minière ?

Plusieurs organisations proposent des ressources précieuses sur la sécurité minière, notamment la Mine Safety and Health Administration (MSHA), la National Mining Association (NMA), et des consultants spécialisés en sécurité minière. Consultez ces ressources pour vous tenir informé des menaces émergentes et des meilleures pratiques.

Quelle est l'importance de la formation des employés mentionnée dans la liste de contrôle ?

La formation du personnel est essentielle, car ce dernier constitue souvent le premier rempart contre les failles de sécurité. Une formation adéquate les habilite à identifier les activités suspectes, à suivre les protocoles de sécurité et à réagir efficacement en cas d'incident.

Cet article vous a-t-il été utile ?

Démonstration de la solution de gestion minière

Maximisez l'efficacité et la sécurité des opérations minières ! ChecklistGuro rationalise la gestion des tâches, le suivi des équipements et la production de rapports de conformité. Optimisez les flux de travail, réduisez les risques et augmentez la productivité. Gérez tout cela grâce à notre plateforme Work OS.

Articles connexes

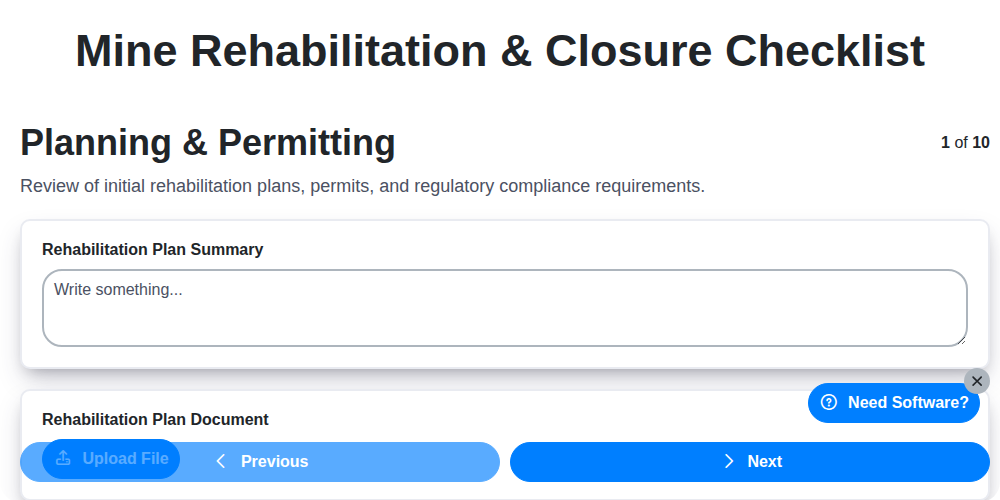

Ensuring a Sustainable Future: Your Mine Rehabilitation & Closure Checklist Guide

Ensuring Safety: Your Mining Incident Reporting Checklist Guide

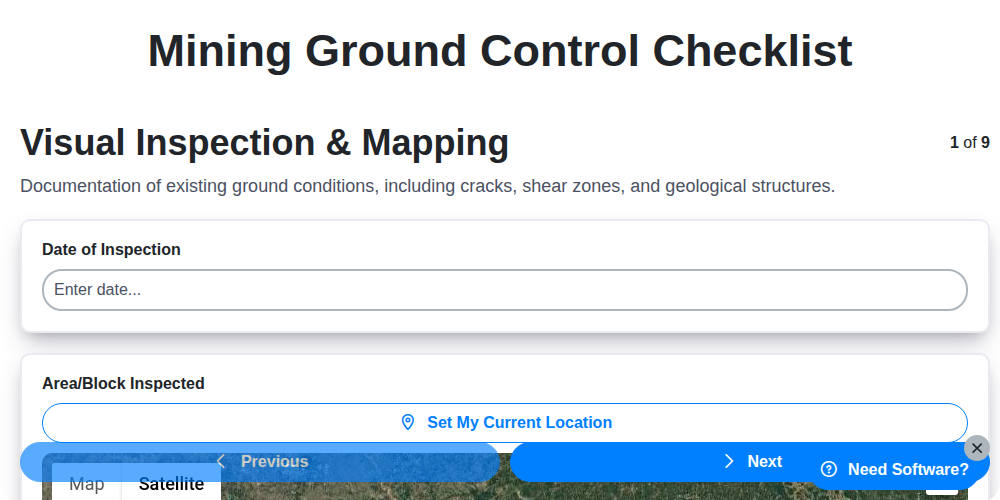

Maîtriser la sécurité minière : votre guide pour la liste de contrôle du contrôle du sol

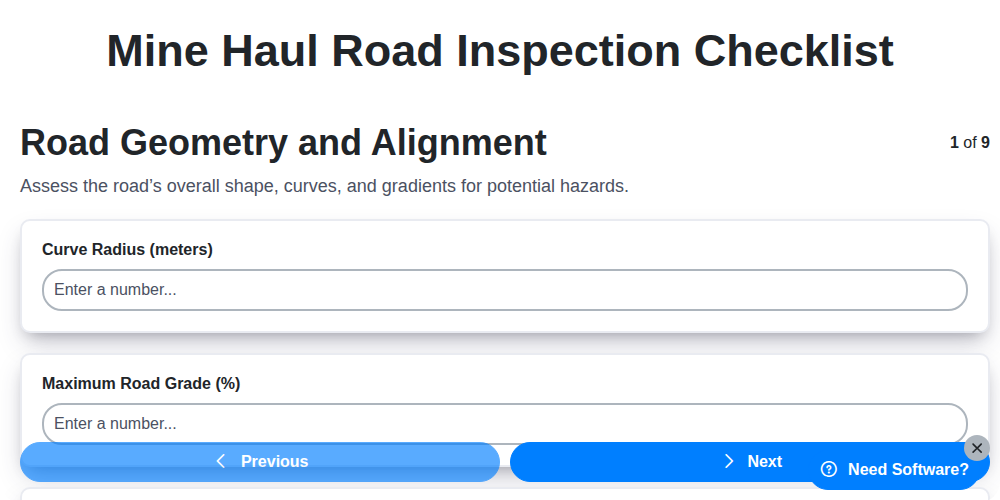

Assurer la sécurité et l'efficacité : Votre guide de contrôle pour l'inspection des voies de transport de votre mine

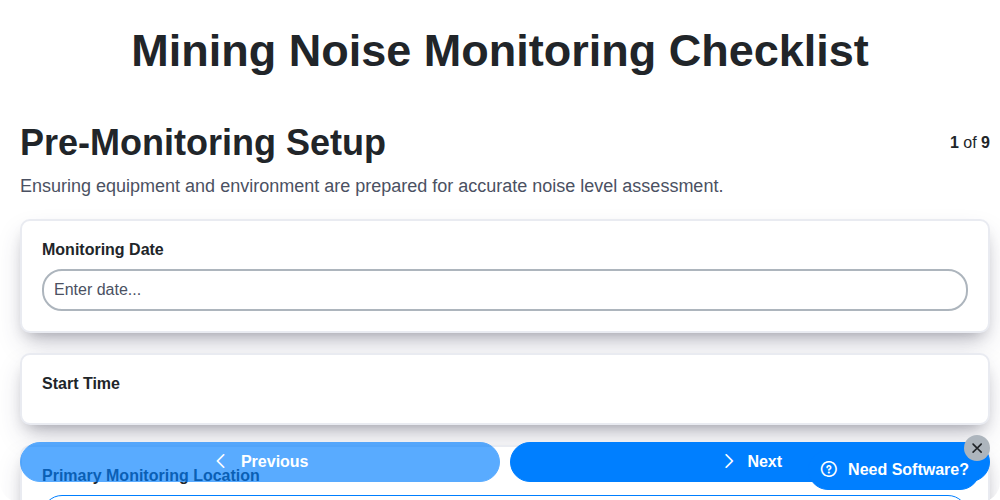

Ensuring Safety & Compliance: Your Mining Noise Monitoring Checklist Guide

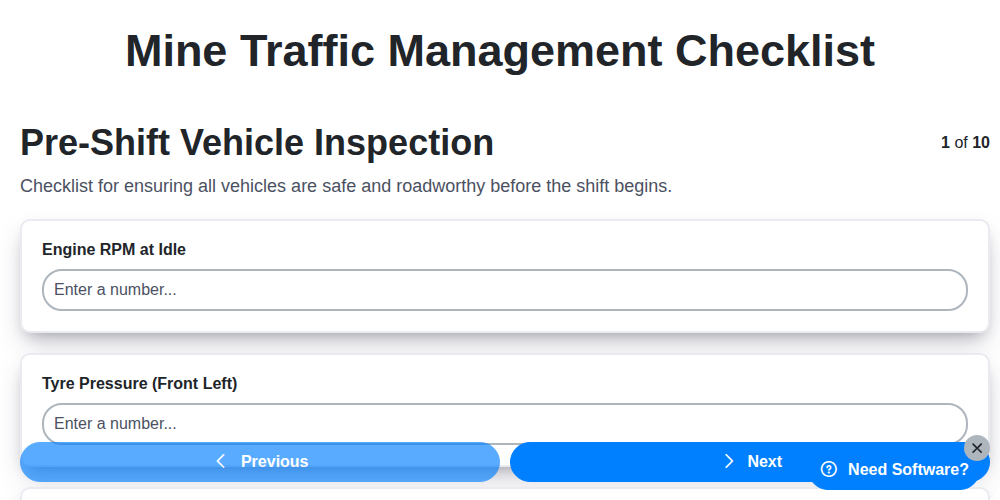

Ensuring Safety Underground: Your Mine Traffic Management Checklist Guide

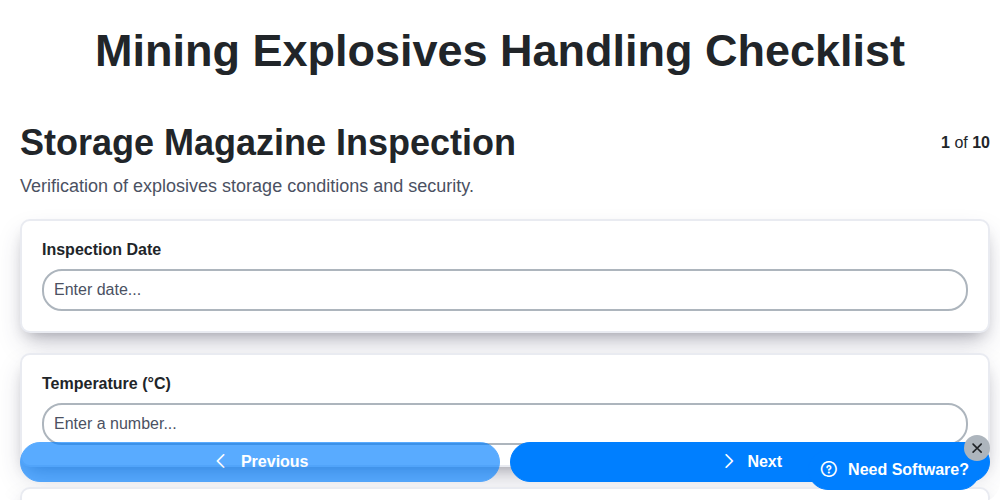

Ensuring Safety: Your Mining Explosives Handling Checklist Template

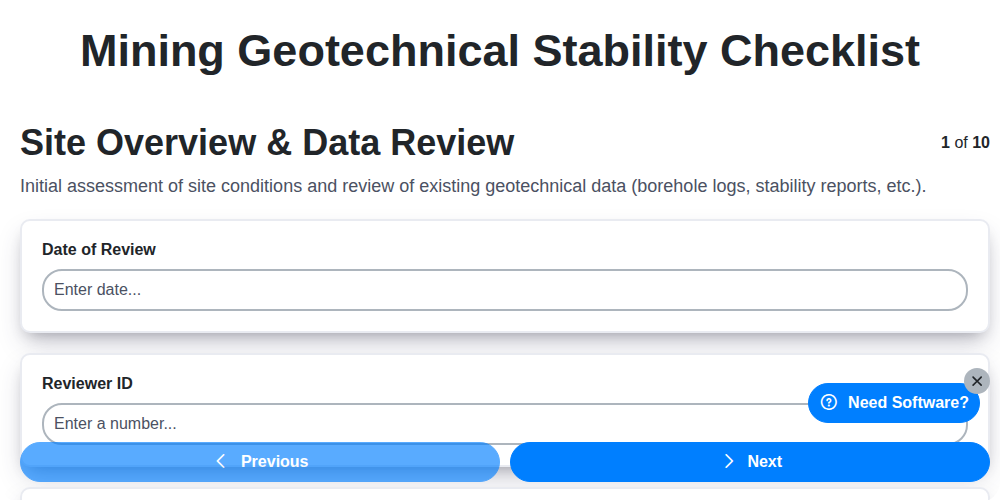

Ensuring Mine Safety: Your Geotechnical Stability Checklist Guide

Nous pouvons le faire ensemble

Besoin d'aide avec les listes de contrôle?

Vous avez une question ? Nous sommes là pour vous aider. Veuillez soumettre votre demande et nous vous répondrons rapidement.