Lista kontrolna procedur bezpieczeństwa górniczego: Kompleksowy wzorzec dla bezpieczeństwa

Opublikowano: 11/20/2025 Zaktualizowano: 04/23/2026

Spis treści

- Wprowadzenie: Dlaczego lista kontrolna bezpieczeństwa kopalni jest niezbędna

- 1. Ochrona obwodowa: Ochrona granic kopalni

- 2. Kontrola dostępu: Ograniczenie wejścia dla autoryzowanego personelu

- 3. Zarządzanie wizytami: Zapewnienie odpowiedzialności i bezpieczeństwa

- 4. Bezpieczeństwo Personelu: Kontrole i Weryfikacje Danych

- 5. Bezpieczeństwo sprzętu: Ochrona wartościowych aktywów

- 6. Bezpieczeństwo danych i komunikacji: Ochrona poufnych informacji

- 7. Reagowanie na sytuacje kryzysowe i ewakuacja: Planowanie na nieprzewidziane zdarzenia

- 8. Sprawozdawczość z incydentów i dochodzenie: Uczenie się na błędach bezpieczeństwa

- 9. Szkolenia z zakresu świadomości bezpieczeństwa: Wzmacnianie pracowników

- 10. Zarządzanie bezpieczeństwem wykonawcy: Rozszerzenie bezpieczeństwa na strony trzecie

- 11. Regularne audyty i przeglądy: Utrzymanie skuteczności bezpieczeństwa

- Podsumowanie: Budowanie proaktywnej kultury bezpieczeństwa

- Zasoby i linki

TLDR: Prowadzenie kopalni? Ta lista kontrolna to Twój niezbędny przewodnik, który pomoże Ci pokryć wszystkie aspekty bezpieczeństwa - od ogrodzeń i kontroli dostępu po ochronę danych i reagowanie na sytuacje kryzysowe. Użyj jej do systematycznej rewizji swoich procedur, identyfikacji luk i zapewnienia bezpieczniejszej, bardziej zabezpieczonej działalności górniczej.

Wprowadzenie: Dlaczego lista kontrolna bezpieczeństwa kopalni jest niezbędna

Działania górnicze napotykają unikalne i znaczące wyzwania związane z bezpieczeństwem. Poza typowymi obawami dotyczącymi kradzieży i wandalizmu, odległe lokalizacje, cenne zasoby i często niebezpieczne środowisko stanowią wzmożone ryzyko. Reaktywne podejście do bezpieczeństwa - zajmowanie się incydentamipoIch występowanie jest kosztowne, zakłócające i ostatecznie niewystarczające. Proaktywne podejście, oparte na kompleksowej liście kontroli bezpieczeństwa, jest kluczowe. Ta lista kontrolna nie jest jedynie dokumentem; to żywa mapa drogowa identyfikująca podatności, wdrażająca środki kontrolne i zapewniająca wielowarstwową obronę przed szerokim spektrum zagrożeń. Od ochrony personelu i sprzętu po zabezpieczenie cennych danych i utrzymanie ciągłości działania, dobrze zdefiniowana lista kontrolna bezpieczeństwa w górnictwie zapewnia kluczowy spokój ducha i namacalne zmniejszenie ryzyka. Jest to fundament solidnego i odpornego programu bezpieczeństwa, pomagający minimalizować przestój, chronić aktywa i zapewnić bezpieczeństwo wszystkim zaangażowanym.

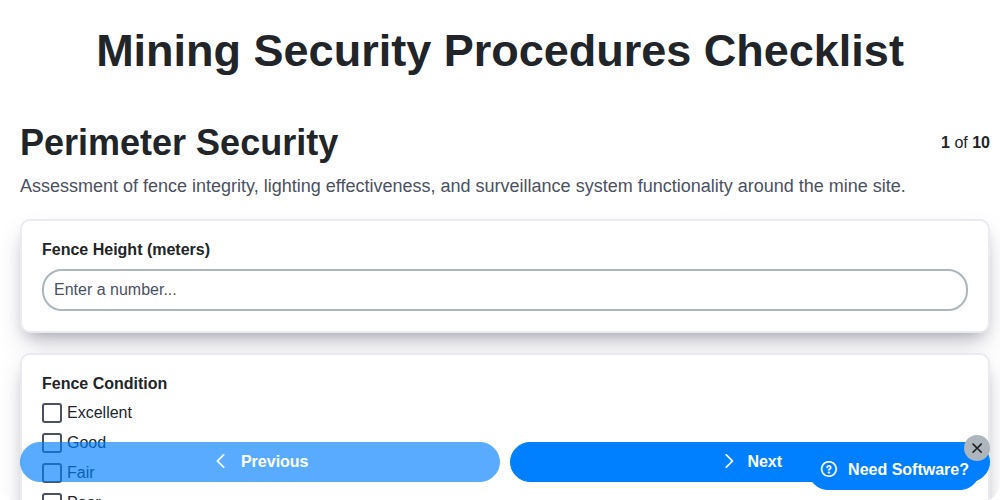

1. Ochrona obwodowa: Ochrona granic kopalni

Pierwszą linią obrony dla każdej kopalni jest solidny system zabezpieczeń obwodowych. Nie chodzi tylko o płoty; to wielopoziomowe podejście mające na celu wykrycie, spowolnienie i odstraszenie nieautoryzowanego dostępu. Oto co powinien obejmować Twój zestaw kontrolny dla zabezpieczeń obwodowych:

- Bariery fizyczne: Regularnie kontroluj ogrodzenia (siatka, drut kolczasty, mury) pod kątem uszkodzeń, szczelin i korozji. Upewnij się, że bramy są zabezpieczone i odpowiednio zamknięte, z działającymi mechanizmami blokującymi. Rozważ naturalne bariery, takie jak gęsta roślinność, w odpowiednich miejscach.

- Systemy monitoringu: Kamery (monitoring CCTV) powinny obejmować wszystkie punkty obwodowe, z odpowiednią rozdzielczością i oświetleniem adekwatnym do pracy nocnej. Regularnie sprawdzać kąty widzenia kamer, funkcjonalność i możliwości nagrywania. Wdrożyć podwójne źródła zasilania dla krytycznych kamer.

- Oświetlenie: Odpowiednie oświetlenie obwodowe jest kluczowe dla widoczności, zwłaszcza podczas zmian nocnych. Upewnij się, że oświetlenie działa poprawnie i jest regularnie konserwowane. Rozważ zastosowanie oświetlenia czujnikowego w strategicznych obszarach.

- Patrole: Ustanowienie rutynowych patroli, pieszych i pojazdami, w celu monitorowania obwodu i identyfikacji potencjalnych słabych punktów. Trasy patrolowe powinny być zmienne, aby zapobiec przewidywalności.

- Systemy wykrywania włamań (IDS): Wprowadź systemy wykrywania intruzy, takie jak ukryte czujniki, zapalniki czy detekcja objętościowa, aby ostrzec personel bezpieczeństwa o nieautoryzowanych próbach wejścia. Regularnie testuj i konserwuj te systemy.

- Strefy przejezdności: Utrzymuj czyste strefy wzdłuż obrzeży, aby wyeliminować miejsca ukrycia i umożliwić niezakłócone widoki na granicę.

- Tablice informacyjne: Umieść wyraźne i widoczne oznakowanie wskazujące na strefy ograniczone oraz ostrzeżenia przed wtargnięciem.

- Regularne audyty: Przeprowadzaj okresowe audyty bezpieczeństwa w celu zidentyfikowania słabych punktów w systemie zabezpieczeń obwodowych i dokonania niezbędnych ulepszeń.

2. Kontrola dostępu: Ograniczenie wejścia dla autoryzowanego personelu

Kontrola dostępu jest podstawowym elementem każdego solidnego programu bezpieczeństwa. Nie chodzi tylko o zamki i klucze; chodzi o wdrażanie warstwowych zabezpieczeń, które weryfikują tożsamość i ograniczają dostęp na podstawie zasady potrzebania do wiedzy. Słaby system kontroli dostępu to zaproszenie dla nieuprawnionych osób i potencjalnych zagrożeń.

Oto zestawienie kluczowych kwestii do rozważenia przy procedurach kontroli dostępu:

- Uwierzytelnianie wieloskładnikowe (MFA): Odejście od prostych haseł jest kluczowe. Wdrażaj uwierzytelnianie wieloskładnikowe (MFA) tam, gdzie to możliwe - punkty fizycznego dostępu, logowanie do sieci oraz krytyczne systemy. Połączenie czegoś, co wiesz (hasło), czegoś, co masz (karta dostępu/token) i czegoś, kim jesteś (biometria) drastycznie zwiększa bezpieczeństwo.

- Kontrola dostępu oparta na rolach (RBAC): Udzielaj uprawnień dostępu na podstawie ról i obowiązków zawodowych. Zapewnia to, że osoby mają dostęp tylko do zasobów niezbędnych do wykonywania swoich obowiązków, minimalizując potencjalne szkody wynikające z zagrożeń wewnętrznych lub skompromitowanych kont.

- Punkty fizycznego dostępu: Regularnie przeglądaj i aktualizuj fizyczne kontrole dostępu, w tym drzwi, bramy, płoty i pomieszczenia serwerowe. Upewnij się, że zamki i karty dostępu są odpowiednio zarządzane, a wszelkie próby nieautoryzowanego dostępu są natychmiast badane.

- Kontrole Dostępu Logicznego: Zapewnij dostęp do sieci poprzez silne hasła, VPN-y, firewalle i systemy wykrywania włamań. Regularnie przeglądaj kont użytkowników i uprawnienia, niezwłocznie odcinając dostęp byłym pracownikom.

- Zarządzanie kartami dostępu/kluczami: Wprowadzić rygorystyczne protokoły wydawania, śledzenia i odzyskiwania kart dostępu lub kluczy. Przeprowadzać regularne audyty w celu zapewnienia odpowiedzialności i zapobieżenia nieautoryzowanemu wydawaniu.

- Zapobieganie "kolegowaniu" (jazda za plecami): Szkolić personel do kwestionowania osób bez widocznych uprawnień oraz egzekwowania rygorystycznych zasad zakazujących hakowania (przepuszczania osób nieuprawnionych za kimś przez punkty dostępu).

- Regularne audyty i przeglądy: Przeprowadzaj okresowe audyty dzienników dostępu i kont użytkowników, aby zidentyfikować anomalie i potencjalne słabości bezpieczeństwa. Przeglądaj polityki kontroli dostępu co najmniej corocznie, lub częściej, jeśli zmienią się okoliczności.

3. Zarządzanie wizytami: Zapewnienie odpowiedzialności i bezpieczeństwa

Osoby odwiedzające są nieodzowną częścią większości firm, ale stanowią również potencjalne zagrożenie bezpieczeństwa. Solidny system zarządzania gośćmi to nie tylko kwestia uprzejmości; to kluczowy element obrony. Ten punkt kontrolny skupia się na wdrożeniu procedur minimalizujących ryzyko i utrzymujących kontrolę.

Oto co powinien obejmować kompleksowy proces zarządzania odwiedzającymi:

- Wstępna rejestracja: Zachęcać lub wymagać od odwiedzających wcześniejszej rejestracji, najlepiej online, w celu przyspieszenia procesu przybycia i umożliwienia sprawdzenia przeszłości (tam, gdzie ma to zastosowanie i jest prawnie dozwolone).

- Weryfikacja tożsamości: Wprowadź ścisłe procedury weryfikacji tożsamości. Akceptowalne formy dokumentów tożsamości powinny być jasno określone i konsekwentnie egzekwowane. Rozważ użycie technologii skanowania dokumentów.

- Cel wizyty: Zawsze wyraźnie dokumentuj cel wizyty oraz osobę lub osoby, które odwiedzany spotyka. Uściśla to obszary i działania, na które ma pozwolenie.

- Wymagania dla konwojów: Wymagane jest eskortowanie odwiedzających, zwłaszcza w strefach wrażliwych. Wyznaczony pracownik powinien odpowiadać za przewodnictwo dla odwiedzającego i zapewnić, że pozostaje on w zatwierdzonych strefach.

- Identyfikator/Kontrola dostępu: Wydawaj identyfikatory dla odwiedzających, jasno wskazujące ich status i ograniczające im dostęp. Tam, gdzie to możliwe, integruj te identyfikatory ze swoim systemem kontroli dostępu.

- Procedury wylogowania: Wymagać od wszystkich odwiedzających podpisania listy przy wyjeździe, co gwarantuje oficjalne udokumentowanie ich wyjazdu.

- Sprawdzenie przeszłości (w razie potrzeby): Dla niektórych kategorii odwiedzających (np. tych wymagających dostępu do wysoce wrażliwych obszarów) rozważ wdrożenie procedur weryfikacji przeszłości, przestrzegając wszystkich wymogów prawnych i dotyczących prywatności.

- Prowadzenie zapisów: Prowadzić dokładne i kompletne zapisy wszystkich rejestrów odwiedzających, w tym godziny wjazdu/wyjazdu, cel wizyty oraz pracownika towarzyszącego.

Ścisłe przestrzeganie tych praktyk pozwala znacząco zredukować ryzyko związane z odwiedzającymi i utrzymać bardziej bezpieczne środowisko.

4. Bezpieczeństwo Personelu: Kontrole i Weryfikacje Danych

Personel stanowi znaczące zagrożenie dla każdej organizacji. Chociaż większość pracowników jest godna zaufania, potencjał zagrożeń wewnętrznych - czy to złośliwych, czy przypadkowych - wymaga solidnego programu bezpieczeństwa kadrowe. Dogłębne badania i weryfikacje przeszłości są fundamentem tego programu.

Nie chodzi tylko o spełnianie wymogów prawnych (choć jest to kluczowy element). Chodzi o budowanie kultury zaufania i proaktywne zarządzanie ryzykiem. Twój proces powinien być wielowarstwowy i dostosowywalny do różnych ról i poziomów dostępu.

Oto co powinien obejmować kompleksowy proces badania bezpieczeństwa personelu i weryfikacji przeszłości:

- Wstępna selekcja aplikacji: Może to obejmować weryfikację wykształcenia, poprzedniego zatrudnienia oraz uprawnień/certyfikatów wskazanych w aplikacji.

- Weryfikacja referencjiNie ograniczaj się tylko do sprawdzania nazwisk - angażuj się w rozmowy z referencjami, aby uzyskać prawdziwą ocenę etyki pracy, niezawodności i uczciwości kandydata. Używaj ustrukturyzowanych pytań, aby zapewnić spójność.

- Sprawdzenie niekarnego przeszłości: Zakres tych kontroli (krajowych, stanowych, lokalnych) powinien być określony przez wrażliwość stanowiska i wymogi prawne. Rozważ system ciągłego monitorowania w celu bieżącej weryfikacji.

- Weryfikacja zatrudnienia: Proszę potwierdzić daty zatrudnienia i stanowiska pracy na poprzednich stanowiskach w celu weryfikacji poprawności.

- Sprawdzenie historii kredytowej (tam, gdzie jest to prawnie dozwolone i związane z pracą): Może być to istotne w przypadku stanowisk z dużymi odpowiedzialnościami finansowymi.

- Przegląd mediów społecznościowych (z konsultacją prawną): Chociaż staje się to coraz powszechniejsze, postępuj z rozwagą i upewnij się, że przestrzegasz przepisów o prywatności oraz unikaj praktyk dyskryminujących.

- Testowanie narkotykowe (tam, gdzie jest to dozwolone prawnie i związane z pracą): Standardowa praktyka w wielu branżach.

- Dochodzenia w sprawie nadania przepustki bezpieczeństwa (dla stanowisk wrażliwych): Obejmuje to dogłębne sprawdzenie przeszłości i wywiady przeprowadzone przez uprawnione agencje.

Po wstępnym zatrudnieniu: Bezpieczeństwo personelu to nie jednorazowy proces. Okresowe ponowne przeszkolenie, szczególnie dla pracowników z podwyższonym dostępem lub pełniących stanowiska wysokiego ryzyka, jest niezbędne do utrzymania silnej postawy bezpieczeństwa i reagowania na zmiany okoliczności. System ciągłego monitorowania może pomóc w automatyzacji tego procesu.

Pamiętaj, aby zawsze skonsultować się z prawnikiem, upewniając się, że procedury bezpieczeństwa personelu są zgodne ze wszystkimi obowiązującymi przepisami prawa i regulacjami.

5. Bezpieczeństwo sprzętu: Ochrona wartościowych aktywów

Sprzęt Państwa organizacji - od laptopów i serwerów po specjalistyczne maszyny - stanowi znaczącą inwestycję i często przechowuje wrażliwe dane. Solidny program bezpieczeństwa sprzętu wykracza poza proste zamki fizyczne; to wielowarstwowe podejście mające na celu minimalizację ryzyka i utrzymanie ciągłości działania.

Ten rozdział listy kontrolnej bezpieczeństwa dotyczy cyklu życia sprzętu, obejmując pozyskanie, wdrożenie, użytkowanie, przechowywanie i utylizację. Kluczowe aspekty to:

- Inwentaryzacja aktywów: Prowadź szczegółowy inwentarz całego sprzętu, włączając numery seryjne, lokalizację, przydzielonych użytkowników i wartość. Regularnie aktualizuj tę listę.

- Bezpieczeństwo fizyczne: Wprowadź środki zapobiegające kradzieżom i nieautoryzowanemu dostępowi. Może to obejmować zabezpieczone strefy magazynowe, blokady kablowe, lokalizację GPS dla urządzeń mobilnych oraz systemy alarmowe.

- Kontrole oprogramowania i sprzętu: Egzekwuj polityki dotyczące autoryzowanej instalacji oprogramowania, łatania oraz modyfikacji sprzętu. Tam, gdzie to odpowiednie, wdrażaj rozwiązania do zarządzania urządzeniami (MDM).

- Szyfrowanie: Wykorzystuj pełne szyfrowanie dysku na laptopach i innych przenośnych urządzeniach, aby chronić dane w spoczynku.

- Bezpieczna utylizacja: Ustanowienie rygorystycznego procesu wycofywania z eksploatacji i utylizacji sprzętu, obejmującego kasowanie danych oraz fizyczne zniszczenie w celu zapobieżenia naruszeniom danych. Udokumentowanie całego procesu.

- Regularne audyty: Przeprowadzaj okresowe audyty, aby zweryfikować zgodność z politykami bezpieczeństwa sprzętu i zidentyfikować luki.

Ignorowanie bezpieczeństwa sprzętu może prowadzić do strat finansowych, uszczerbku na reputacji i konsekwencji prawnych. Wprowadzając te praktyki do swoich procedur bezpieczeństwa, proaktywnie chronisz swoje cenne aktywa.

6. Bezpieczeństwo danych i komunikacji: Ochrona poufnych informacji

W dzisiejszym cyfrowym krajobrazie dane można uznać za najbardziej wartościowy zasób. Wyciek może prowadzić do znaczących strat finansowych, szkód wizerunkowych i konsekwencji prawnych. Ten rozdział listy kontrolnej bezpieczeństwa koncentruje się na ochronie informacji i kanałów komunikacji Państwa organizacji.

Kluczowe uwagi:

- Segmentacja sieci: Wprowadź segmentację sieci, aby odizolować krytyczne systemy i dane, ograniczając wpływ potencjalnych naruszeń.

- Konfiguracja zapory sieciowej: Regularnie przeglądaj i aktualizuj reguły zapory sieciowej, aby zapewnić skuteczne blokowanie nieautoryzowanego dostępu.

- Szyfrowanie danych: Zastosuj szyfrowanie zarówno w tranzycie (np. HTTPS), jak i w spoczynku (np. szyfrowanie dysków twardych i baz danych), aby chronić poufność danych.

- Zabezpieczony dostęp zdalny: Zaimplementuj solidne uwierzytelnianie i autoryzację dla zdalnego dostępu, w tym uwierzytelnianie wieloskładnikowe (MFA). Użycie VPN powinno być audytowane i zabezpieczone.

- Bezprzewodowe zabezpieczenia: Zabezpiecz swoje sieci bezprzewodowe silnymi hasłami i protokołami szyfrowania (zalecany WPA3). Regularnie skanuj pod kątem nieautoryzowanych punktów dostępowych.

- Zapobieganie Utracie Danych (DLP): Rozważ użycie narzędzi DLP do monitorowania i zapobiegania wyciekowi wrażliwych danych z sieci.

- Regularne skanowanie podatności i zarządzanie poprawkami: Proaktywnie identyfikować i usuwać luki w systemach i oprogramowaniu. Automatyzować łatanie tam, gdzie to możliwe.

- Bezpieczeństwo kanału komunikacyjnego: Bezpieczne platformy e-mailowe, komunikatorów i konferencji wideo. Szkolenie pracowników z taktyk phishingu i inżynierii społecznej.

- Kopia zapasowa danych i odzyskiwanie danychWdrożyć solidny plan kopii zapasowych danych i ich odzyskiwania z regularnym testowaniem, aby zapewnić możliwość przywrócenia danych w przypadku katastrofy lub ataku cybernetycznego.

Punkty kontrolne:

- Segmentacja sieci wdrażana i przeglądana corocznie

- Reguły zapory sieciowej przeglądane i aktualizowane kwartalnie

- Wdrożenie protokołów szyfrowania danych (w transmisji i w spoczynku)

- Wymagane uwierzytelnianie wieloskładnikowe dla zdalnego dostępu

- Wdrożone i monitorowane protokoły bezpieczeństwa sieci bezprzewodowej

- Wdrożenie strategii zapobiegania utracie danych (DLP)

- Utrzymywany regularny harmonogram skanowania podatności i łatania

- Zweryfikowano konfiguracje platformy komunikacyjnej

- Zdokumentowany i przetestowany plan kopii zapasowych i odzyskiwania danych

7. Reagowanie na sytuacje kryzysowe i ewakuacja: Planowanie na nieprzewidziane zdarzenia

Niezależnie od tego, jak solidne są Twoje środki zapobiegawcze bezpieczeństwa, rzeczywistość jest taka, że sytuacje kryzysowemożeidowydarzy się. Dobrze opracowany plan reagowania kryzysowego i ewakuacyjny to nie tylko dobry pomysł, ale kluczowy element ogólnego bezpieczeństwa.

Ta część Twojej listy kontrolnej powinna skupiać się na upewnieniu się, że wszyscy wiedzą, co robić w kryzysie. Rozważ następujące kluczowe obszary:

- Wyznaczone drogi ewakuacyjne: Czy drogi ewakuacyjne są wyraźnie oznaczone i niezakryte? Przeprowadzaj regularne ćwiczenia, aby zapewnić znajomość tras.

- Wyznaczone punkty zbiórki: Ustal wiele bezpiecznych punktów zbiórki z dala od budynku i potencjalnych zagrożeń.

- Protokóły komunikacyjne: Jak będą rozpowszechniane informacje w sytuacji zagrożenia? Rozważyć metody komunikacji zapasowej (np. biegacze, megafony) na wypadek awarii zasilania lub przeciążenia sieci.

- Rola i obowiązki: Przypisz konkretne role (np. marszałków sali, ratowników medycznych) i upewnij się, że są one odpowiednio przeszkolone.

- Uwzględnienie specjalnych potrzeb: Wziąć pod uwagę potrzeby osób z niepełnosprawnościami lub wymagających pomocy.

- Regularne ćwiczenia: Prowadzić regularne ćwiczenia przeciwpożarowe, ewakuacyjne i inne ćwiczenia sytuacyjne, aby przetestować skuteczność planu i zidentyfikować obszary do poprawy. Dokumentować wyniki ćwiczeń i zajmować się wszelkimi brakami.

- Przegląd planu i aktualizacje: Plan reagowania kryzysowego powinien być przeglądany i aktualizowany co najmniej corocznie, lub częściej, jeśli nastąpią zmiany w układzie obiektu, personelu lub potencjalnych zagrożeniach.

Proaktywny i regularnie testowany plan reagowania kryzysowego może znacząco zredukować ryzyko, chronić personel i minimalizować szkody w przypadku kryzysu.

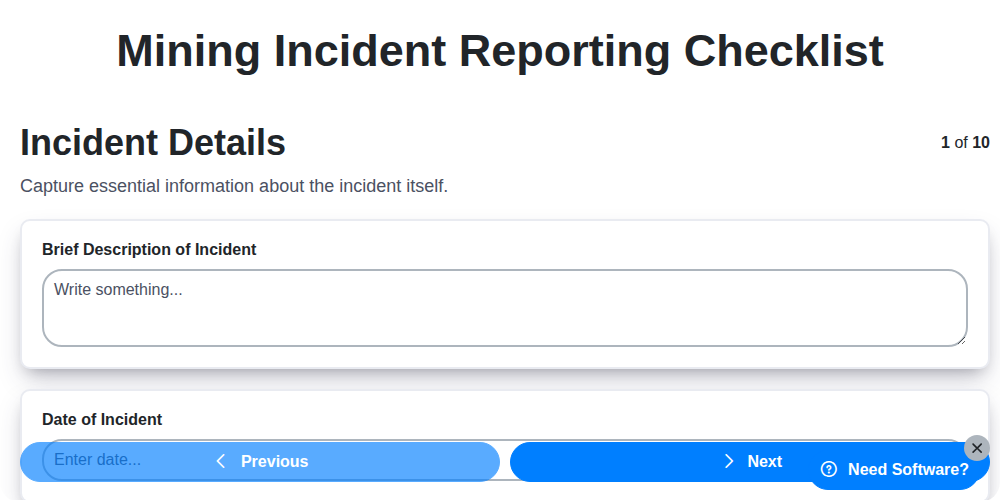

8. Sprawozdawczość z incydentów i dochodzenie: Uczenie się na błędach bezpieczeństwa

Żaden system bezpieczeństwa nie jest doskonały. Pomimo najlepszych środków zapobiegawczych, incydentybędzieMoże się zdarzyć. Solidny proces zgłaszania i dochodzenia w sprawie incydentów nie polega tylko na dokumentowaniu tego, co poszło nie tak; chodzi o przekształcanie tych wydarzeń w okazje do poprawy i wzmacnianie ogólnej postawy bezpieczeństwa.

Znaczenie jasnego procesu raportowania:

Jasno określony i łatwo dostępny proces zgłaszania jest kluczowy. Pracownicy, podwykonawcy i odwiedzający powinni wiedziećdokładniejak i do kogo zgłaszać podejrzaną aktywność lub naruszenia bezpieczeństwa. Ten proces powinien być prosty, poufny (tam, gdzie to stosowne) i zachęcać do szybkiego zgłaszania bez obawy przed odwetem. Rozważanie wielu kanałów zgłoszeniowych - telefoniczny, e-mailowy, formularz online - aby sprostać różnym preferencjom i sytuacjom.

Dochodzenie: Poza grą obwiniania:

Faza dochodzeniowa wykracza poza proste zidentyfikowanie sprawcy. To dogłębne zagłębienie się wjakidlaczegoco do zdarzenia. Kluczowe pytania do zadania to:

- Jakie luki zostały wykorzystane?Czy istniały luki w fizycznym bezpieczeństwie, kontroli dostępu lub procedurach?

- Dlaczego te luki nie zostały wykryte wcześniej?Podkreśla to potencjalne słabości w monitorowaniu i środkach zapobiegawczych.

- Jakie kontrole zawiodły i dlaczego?Analiza skuteczności istniejących środków bezpieczeństwa jest niezbędna.

- Czy procedury zostały poprawnie przeprowadzone?Identyfikacja odchyleń od obowiązujących protokołów może ujawnić luki w szkoleniu lub w procedurach.

- Co mogło zapobiec incydentowi?To jest najbardziej kluczowe pytanie - napędza działania korygujące.

Dokumentowanie dokładnie

Dokładna dokumentacja jest kluczowa. Stwórz ujednolicony formularz raportu o incydencie, który zbiera:

- Data i czas zdarzenia

- Lokalizacja

- Opis wydarzenia

- Osoby zaangażowane (świadkowie, ofiary, sprawcy)

- Kontrole bezpieczeństwa pominięte lub naruszone

- Wstępna ocena skutków i zniszczeń

- Natychmiast podjęte działania naprawcze

Ciągłe doskonalenie:

Wyniki śledztwa powinny bezpośrednio wpłynąć na działania korygujące i aktualizacje procedur bezpieczeństwa. Nie traktuj incydentów jako pojedynczych przypadków; wykorzystaj je jako okazję do nauki, aby wzmocnić cały swój program bezpieczeństwa. Regularnie przeglądaj i aktualizuj plan reagowania na incydenty, bazując na zdobytych doświadczeniach.

9. Szkolenia z zakresu świadomości bezpieczeństwa: Wzmacnianie pracowników

Najsilniejszą obroną Państwa organizacji przed zagrożeniami bezpieczeństwa nie są wyłącznie bariery fizyczne czy zaawansowana technologia; to ludzie pracujący w tej organizacji. Dlatego solidny program szkolenia z zakresu świadomości bezpieczeństwa jest absolutnie kluczowy. Dobrze zaprojektowany program wykracza poza samo zaznaczenie wymogu zgodności; aktywnie uprawnia Państwa pracowników, aby stanowili pierwszą linię obrony.

Czego powinna dotyczyć szkolenie z zakresu świadomości bezpieczeństwa? Powinno być angażujące i regularnie aktualizowane, poruszając takie tematy jak:

- Phishing i inżynieria społeczna: Wykrywanie i zgłaszanie podejrzanych e-maili, połączeń i innych prób komunikacji.

- Bezpieczeństwo hasła: Tworzenie silnych haseł, używanie uwierzytelniania wieloskładnikowego oraz znajomość najlepszych praktyk zarządzania hasłami.

- Obsługa danych: Prawidłowe obchodzenie się z wrażliwymi informacjami, zarówno cyfrowymi, jak i fizycznymi, oraz przestrzeganie polityk prywatności danych.

- Bezpieczeństwo fizyczne: Obserwowanie otoczenia, zgłaszanie podejrzanej aktywności i rozumienie protokołów bezpieczeństwa.

- Bezpieczeństwo pracy zdalnej: Najlepsze praktyki dotyczące bezpiecznego zdalnego dostępu, bezpieczeństwa urządzeń i ochrony sieci.

- Wewnętrzne zagrożenia: Wykrywanie i raportowanie potencjalnych ryzyk związanych z nadużyciem informacji poufnych, zarówno celowych, jak i nieumyślnych.

Poza treścią,jakDostarczanie szkolenia jest kluczowe. Interaktywne moduły, symulowane ćwiczenia z phishingiem i regularne aktualizacje są bardziej skuteczne niż statyczne prezentacje. Dopasuj szkolenie do różnych ról i działów w swojej organizacji, aby zapewnić relewantność i zmaksymalizować wpływ. Pamiętaj, że konsekwentne wzmacnianie i ciągłe przypomnienia są kluczem do utrzymania świadomej bezpieczeństwem kultury. Inwestowanie w szkolenia z zakresu świadomości bezpieczeństwa nie polega tylko na zapobieganiu naruszeniom - chodzi o wychowanie zespołu uprawnionych, czujnych pracowników, którzy aktywnie przyczyniają się do ogólnego poziomu bezpieczeństwa.

10. Zarządzanie bezpieczeństwem wykonawcy: Rozszerzenie bezpieczeństwa na strony trzecie

Bezpieczeństwo Państwa organizacji nie ogranicza się wyłącznie do własnych pracowników i aktywów fizycznych. Kontraktorzy, dostawcy i inne strony trzecie często wymagają dostępu do Państwa obiektów, systemów i danych. Solidny program zarządzania bezpieczeństwem kontraktorów jest kluczowy dla zapobiegania lukom i ochrony ogólnego poziomu bezpieczeństwa.

Nie chodzi tu tylko o sprawdzenie przeszłości (choć są ważne!). Kompleksowe podejście obejmuje strategię zarządzania całym cyklem życia, obejmującą okres przed zatrudnieniem, trwania współpracy oraz po zakończeniu zatrudnienia.

Oto co powinien zawierać solidny program zarządzania bezpieczeństwem kontrahenta:

- Ocena ryzyka: Określ potencjalne ryzyka związane z konkretnymi wykonawcami oraz danymi/systemami, do których mają dostęp. Dostosuj wymagania bezpieczeństwa odpowiednio.

- Klauzule gwarancyjne umowne: Włącz jasne wymagania i odpowiedzialności dotyczące bezpieczeństwa do umów. Zawrzyj klauzule dotyczące ochrony danych, poufności i dopuszczalnego użytkowania.

- Sprawdzenia przeszłości i weryfikacja: Przeprowadzić dokładne sprawdzenie przeszłości i nadanie zezwoleń bezpieczeństwa, zgodnie z obowiązującymi prawami i przepisami.

- Kontrola dostępu i autoryzacja: Wprowadź ścisłe kontrole dostępu, udzielając podwykonawcom tylko minimalnego dostępu niezbędnego do wykonywania ich konkretnych zadań. Regularnie przeglądaj i dostosowuj uprawnienia dostępu.

- Szkolenie z zakresu świadomości bezpieczeństwa: Zapewnienie szkoleń z zakresu świadomości bezpieczeństwa dostosowanych do kontraktorów, obejmujących tematy takie jak phishing, złośliwe oprogramowanie i procedury obchodzenia się z danymi.

- Monitorowanie i audytowanie: Ciągle monitorować działania wykonawcy i przeprowadzać okresowe audyty w celu zapewnienia zgodności z politykami bezpieczeństwa.

- Procedury wycofania pracownika: Ustanowienie jasnych procedur zakończenia współpracy, aby niezwłocznie odwołać dostęp, odebrać aktywa i zapewnić bezpieczny proces przejęcia, gdy kontrakt z kontrahentem dobiega końca. Obejmuje to usuwanie danych, odbiór urządzeń i zamknięcie kont.

- Raportowanie i odpowiedzialność: Określ jasne kanały raportowania incydentów bezpieczeństwa dotyczących wykonawców i ustanów odpowiedzialność za nieprzestrzeganie tych kanałów.

Ignorowanie bezpieczeństwa podwykonawców może stworzyć znaczące luki w Twoich zabezpieczeniach. Proaktywne i staranne zarządzanie jest niezbędne do utrzymania solidnych i odpornych ram bezpieczeństwa.

11. Regularne audyty i przeglądy: Utrzymanie skuteczności bezpieczeństwa

Bezpieczeństwo to nie coś, co raz ustawi się i zapomina. Krajobraz zagrożeń nieustannie się zmienia, technologia się rozwija, a operacje Twojej organizacji się zmieniają. Dlatego regularne audyty i przeglądy są kluczowe, aby zapewnić, że Twoje procedury bezpieczeństwa pozostają skuteczne i aktualne.

Rozważ to jako konserwację zapobiegawczą dla swojego poziomu bezpieczeństwa. Nie chodzi tylko o znalezienie tego, co jestzepsuty- chodzi o identyfikowanie obszarów do poprawy, weryfikację, czy Twoje zabezpieczenia działają zgodnie z przeznaczeniem, oraz proaktywne adresowanie luk bezpieczeństwa zanim zostaną wykorzystane.

Czego powinien obejmować audyt bezpieczeństwa?

- Walidacja procedury: Czy procedury są przestrzegane prawidłowo? Obserwuj personel wykonujący zadania i przeprowadzaj z nim wywiady, aby zrozumieć ich podejście.

- Skuteczność Kontroli: Zweryfikuj, czy Twoje środki bezpieczeństwa (fizyczne, techniczne i administracyjne) działają zgodnie z projektem i osiągają zamierzone wyniki. Może to wiązać się z testowaniem kontroli dostępu, przeglądaniem dzienników bezpieczeństwa lub badaniem fizycznych środków bezpieczeństwa.

- Weryfikacja zgodności: Upewnij się, że Twoje procedury bezpieczeństwa są zgodne z odpowiednimi przepisami branżowymi, wymogami prawnymi i wewnętrznymi politykami.

- Ocena technologii: Oceń skuteczność swoich technologii bezpieczeństwa i poszukaj możliwości ulepszenia lub wdrożenia nowych rozwiązań.

- Analiza luk: Zidentyfikuj wszelkie luki między Twoimi obecnymi praktykami bezpieczeństwa a najlepszymi praktykami lub wymogami regulacyjnymi.

Częstotliwość i zakres:

Częstotliwość audytów powinna być określona przez profil ryzyka i wymogi regulacyjne Państwa organizacji. Coroczne audyty stanowią dobry punkt wyjścia, ale środowiska o wysokim poziomie ryzyka mogą wymagać częstszych przeglądów (np. kwartalnych, a nawet miesięcznych). Zakres każdego audytu może się różnić - niektóre mogą skupiać się na określonych obszarach (jak kontrola dostępu), podczas gdy inne mogą być kompleksowe.

Nie zapomnij o kontynuacji: Audyt jest wartościowy tylko wtedy, gdy sformuowane wnioski zostaną uwzględnione. Opracuj plan naprawczy, przypisz odpowiedzialność za wdrożenie działań korygujących i monitoruj postępy, aż wszystkie problemy zostaną rozwiązane. Ciągłe doskonalenie jest kluczem do utrzymania skuteczności zabezpieczeń.

Podsumowanie: Budowanie proaktywnej kultury bezpieczeństwa

Ostatecznie, solidna postawa bezpieczeństwa to nie tylko odhaczanie punktów ze spisu kontrolnego; to pielęgnowanie proaktywnej kultury bezpieczeństwa. Regularne przeglądanie i aktualizowanie tego Kontrolnika Procedur Bezpieczeństwa Górniczego to nie jednorazowe zadanie, lecz ciągły proces. Zachęcaj do zgłaszania uwag od wszystkich pracowników, od górników po kierownictwo, ponieważ często posiadają oni cenne spostrzeżenia dotyczące potencjalnych luk. Przyjmij postawę ciągłego doskonalenia, dostosowując się do zmieniających się zagrożeń i postępów technologicznych. Postrzegając bezpieczeństwo nie jako obciążenie, ale jako wspólną odpowiedzialność i integrując je z codzienną pracą, możesz znacząco podnieść poziom bezpieczeństwa i odporność swoich kopalnianych operacji. Pamiętaj, że czujność i zaangażowanie w najlepsze praktyki bezpieczeństwa to filary bezpiecznego i udanego środowiska górniczego.

Zasoby i linki

- Occupational Safety and Health Administration (OSHA) : OSHA provides regulations and guidelines for mine safety and health, including security aspects. This is a crucial starting point for understanding legal requirements and best practices. Focus on their mining-specific standards.

- Mine Safety and Health Administration (MSHA) : MSHA is the primary federal agency responsible for regulating mine safety and health. Their website provides regulations, statistics, training materials, and resources on preventing accidents and ensuring a safe working environment. This is absolutely vital for compliance.

- Security Industry Association (SIA) : SIA is a leading trade association for the security industry. They offer resources, training, and standards for security professionals, useful for evaluating security technology and best practices across various categories.

- ASIS International : ASIS is a global community of security professionals. They offer certifications, standards, and resources related to security management, risk assessment, and physical security. Their publications and training can be helpful in developing and implementing a comprehensive security program.

- International Organization for Standardization (ISO) : ISO develops international standards for various industries. While no single ISO standard covers mining security directly, relevant standards like ISO 27001 (Information Security Management) and those related to risk management can be adapted and applied.

- National Institute of Standards and Technology (NIST) : NIST develops standards and guidelines for cybersecurity and other technical areas. Their frameworks and publications can provide valuable insights for securing data and communication systems within a mining operation. Specifically check out their Cybersecurity Framework.

- International IAAPA Foundation : While geared towards the amusement park industry, IAAPA Foundation resources on security and risk management can be applicable to mining, particularly in areas like perimeter security, visitor management, and emergency response.

- Cybersecurity and Infrastructure Security Agency (CISA) : CISA provides resources and guidance on cybersecurity threats and best practices. Given the increasing reliance on technology in mining, this is important for safeguarding digital assets and critical infrastructure.

- International Criminal Police Organization (INTERPOL) : For mining operations in international locations, INTERPOL provides information and assistance related to transnational crime and security threats. Their resources are useful for assessing risks and coordinating with local authorities.

- National Safety Council (NSC) : The NSC offers safety training programs and resources that can be adapted for mining security awareness, emphasizing proactive measures and risk reduction. While broader than just security, the principles apply.

- Risk Management Association (RMA) : RMA provides resources and professional development opportunities related to risk management, including the assessment and mitigation of security risks. Helpful in creating a risk-based security program.

Najczęściej zadawane pytania

Po co jest ta lista kontrolna?

Ta lista kontrolna została zaprojektowana, aby pomóc operacjom górniczym w systematycznej ocenie i ulepszaniu swoich procedur bezpieczeństwa, zapewniając bezpieczniejsze środowisko pracy dla całego personelu oraz chroniąc aktywa przed kradzieżą i wandalizmem. Służy jako szablon, który należy dostosować do konkretnych lokalizacji kopalń i kontekstów operacyjnych.

Kto powinien skorzystać z tej listy kontrolnej?

Lista kontrolna ta przeznaczona jest dla szerokiego zakresu personelu zaangażowanego w bezpieczeństwo kopalń, w tym menedżerów ochrony, oficerów BHP, nadzorców kopalń i kierowników obiektu. Może być również wartościowa dla zewnętrznych audytorów i konsultantów oceniających praktyki bezpieczeństwa.

Czy ta lista kontrolna zastępuje wymogi prawne?

Nie. Ta lista kontrolna to przewodnik najlepszych praktyk i nie powinna być traktowana jako zamiennik przestrzegania wszystkich obowiązujących przepisów prawnych i regulacji dotyczących bezpieczeństwa i ochrony kopalń. Zawsze konsultuj się z odpowiednimi przepisami i normami.

Czy mogę zmodyfikować tę listę kontrolną?

Tak, absolutnie. Ta lista kontrolna ma służyć jako szablon. Powinni Państwo dostosować ją, aby odzwierciedlała unikalne ryzyka, zagrożenia i specyfikę operacyjną Państwa kopalni. Dodawać, usuwać lub modyfikować punkty w razie potrzeby.

Jak często należy przeglądać i aktualizować tę listę kontrolną?

Rekomendujemy przegląd i aktualizację listy kontrolnej przynajmniej raz w roku, a częściej, jeśli dochodzi do istotnych zmian w operacjach na kopalni, zagrożeniach bezpieczeństwa lub wymogach regulacyjnych. Regularny przegląd zapewnia jej ciągłą trafność i skuteczność.

Jakie rodzaje procedur bezpieczeństwa są zawarte w liście kontrolnym?

Lista kontrolna obejmuje szeroki zakres obszarów bezpieczeństwa, w tym kontrolę dostępu na teren obiektu, bezpieczeństwo obwodowe, systemy nadzoru, procedury reagowania kryzysowego, szkolenia pracowników, zarządzanie odwiedzającymi, bezpieczeństwo sprzętu oraz bezpieczeństwo danych.

Co oznaczają opcje oceniania/oceniania (np. Zgodny, Częściowo zgodny, Nie zgodny)?

Te oceny mają na celu zapewnienie jasnego zrozumienia statusu każdej procedury bezpieczeństwa. Oznaczenie „Zgodne” wskazuje, że procedura jest w pełni wdrożona i skuteczna. „Częściowo zgodne” sugeruje konieczność ulepszeń. „Niezgodne” wymaga natychmiastowych działań korygujących.

Jak mogę zaadresować ustalenia Niezgodne z listy kontrolnej?

Dla każdego stwierdzenia „Niezgodności” należy udokumentować przyczynę niezgodności i opracować plan działań korygujących. Przypisać odpowiedzialność za wdrożenie działań korygujących i ustalić terminy ich zakończenia. Śledzić postępy i weryfikować skuteczność wdrożonych rozwiązań.

Gdzie mogę znaleźć więcej informacji o najlepszych praktykach w zakresie bezpieczeństwa moich danych?

Kilka organizacji oferuje wartościowe zasoby dotyczące bezpieczeństwa kopalń, w tym Mine Safety and Health Administration (MSHA), National Mining Association (NMA) oraz specjaliści ds. bezpieczeństwa branżowi. Zapoznaj się z tymi zasobami, aby być na bieżąco z pojawiającymi się zagrożeniami i najlepszymi praktykami.

Jakie znaczenie ma szkolenie pracowników wspomniane w kontrolnej liście?

Szkolenie pracowników jest kluczowe, ponieważ personel często stanowi pierwszą linię obrony przed naruszeniami bezpieczeństwa. Odpowiednie szkolenie wyposaża ich w umiejętność identyfikowania podejrzanej aktywności, przestrzegania protokołów bezpieczeństwa oraz skutecznego reagowania na incydenty.

Czy ten artykuł był pomocny?

Demonstracja rozwiązania do zarządzania górnictwem

Maksymalizuj efektywność i bezpieczeństwo w operacjach górniczych! ChecklistGuro usprawnia zarządzanie zadaniami, śledzenie sprzętu i raportowanie zgodności. Zoptymalizuj przepływy pracy, zmniejsz ryzyko i zwiększ produktywność. Zarządzaj wszystkim za pomocą naszej platformy Work OS.

Powiązane artykuły

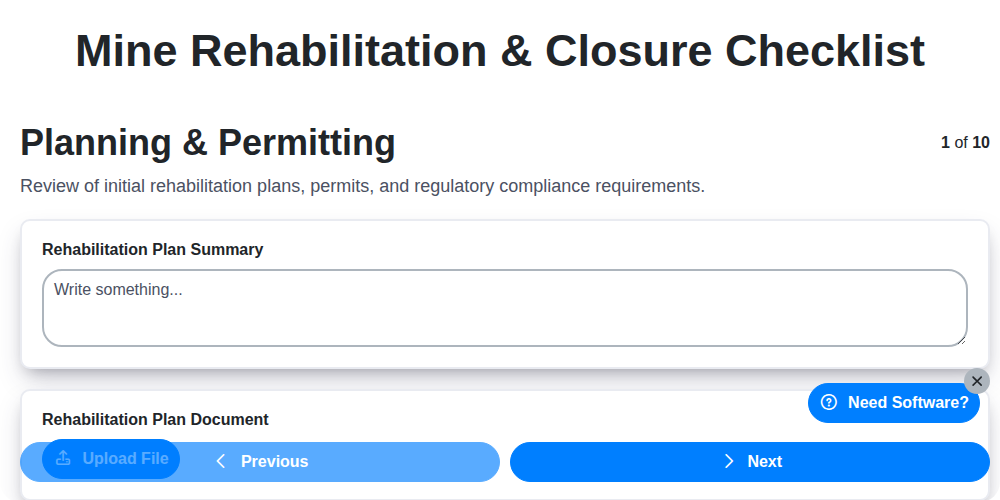

Ensuring a Sustainable Future: Your Mine Rehabilitation & Closure Checklist Guide

Ensuring Safety: Your Mining Incident Reporting Checklist Guide

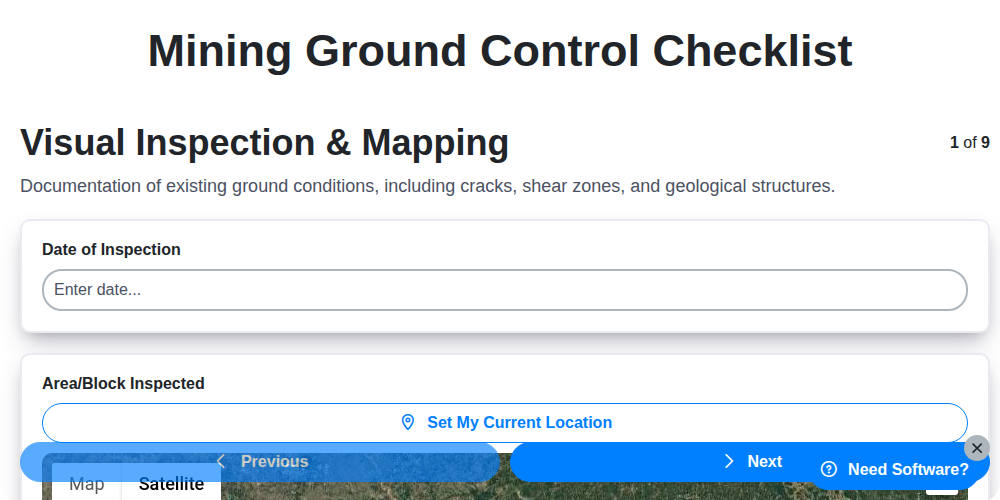

Mistrzostwo Bezpieczeństwa Kopalni: Twój Przewodnik po Kontroli Stanu Wyrobiska

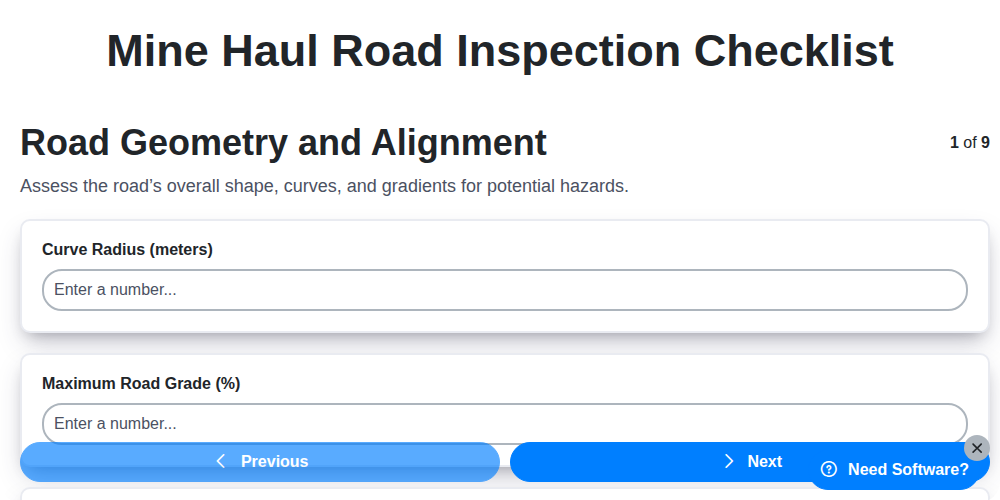

Ensuring Safety & Efficiency: Your Mine Haul Road Inspection Checklist Guide

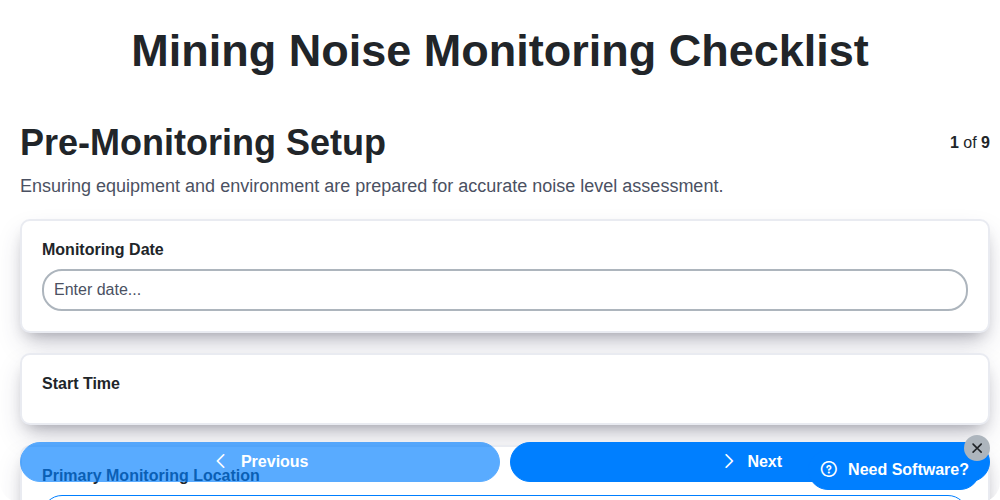

Ensuring Safety & Compliance: Your Mining Noise Monitoring Checklist Guide

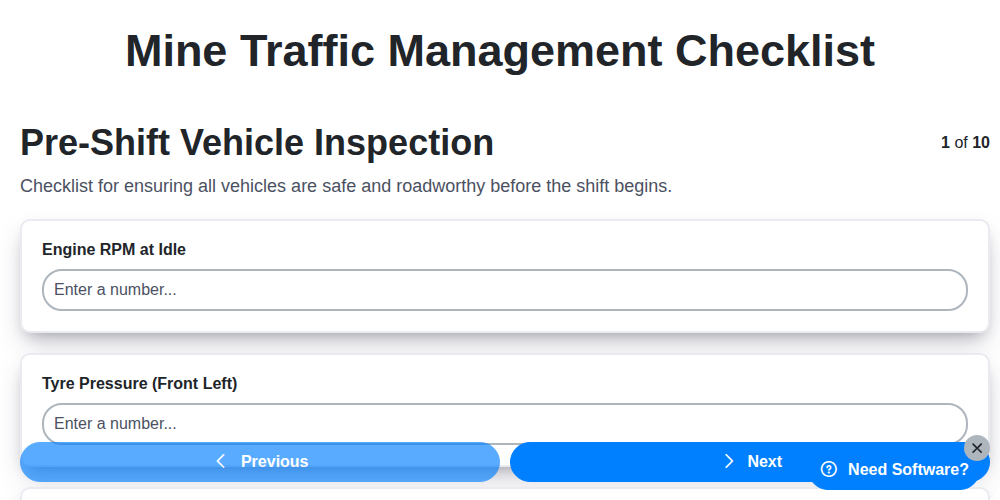

Ensuring Safety Underground: Your Mine Traffic Management Checklist Guide

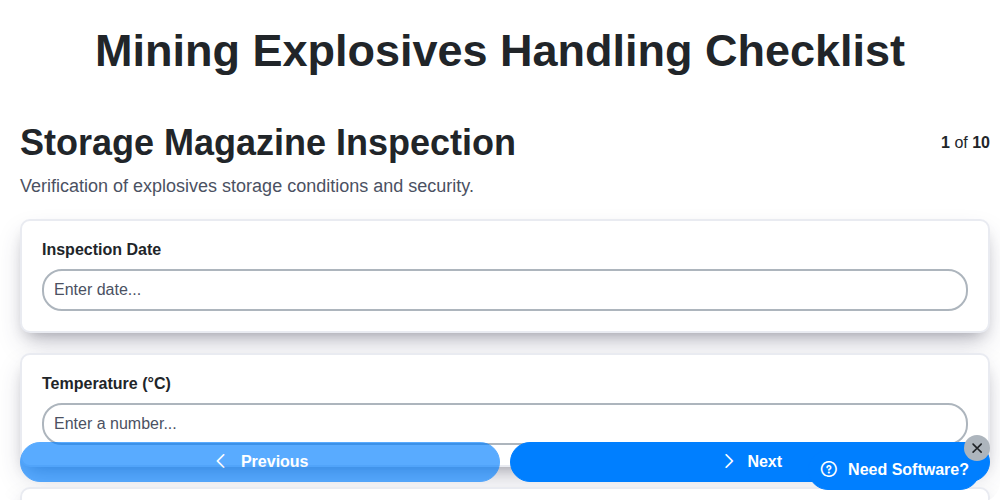

Ensuring Safety: Your Mining Explosives Handling Checklist Template

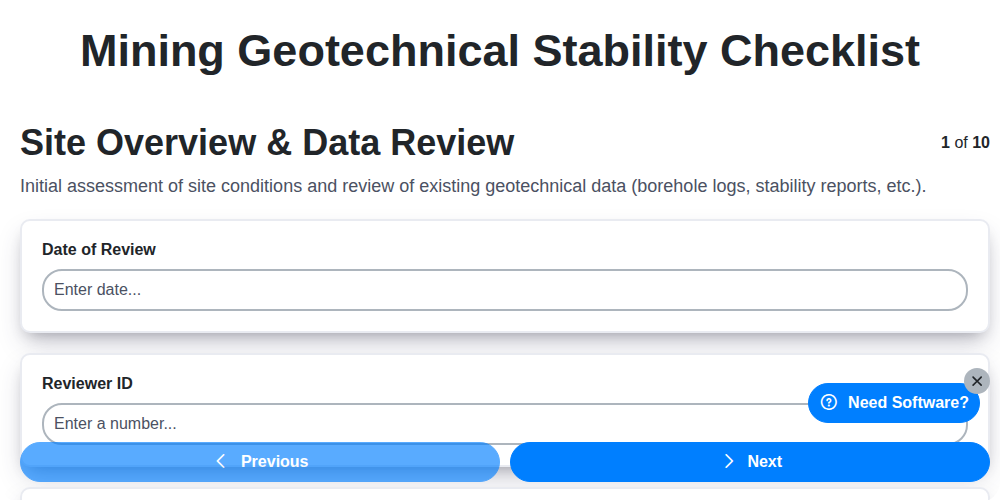

Ensuring Mine Safety: Your Geotechnical Stability Checklist Guide

Możemy to zrobić razem

Potrzebujesz pomocy z listami kontrolnymi?

Masz pytanie? Jesteśmy tu, aby pomóc. Prześlij zapytanie, a my szybko na nie odpowiemy.