La Grille d'Évaluation Complète pour Caméras de Surveillance

Publié: 08/23/2025 Mis à jour: 03/25/2026

Table des matières

- Introduction : Pourquoi une évaluation de caméra de sécurité est essentielle

- Planification et portée : Définir les objectifs de votre examen

- 2. Positionnement de la caméra et évaluation du champ de vision

- 4. État du matériel et liste de contrôle de maintenance

- Sécurité du réseau et analyse de vulnérabilités

- Intégrité des supports d'enregistrement et de stockage

- 6. Conformité à la confidentialité et considérations juridiques

- Intégration du système et fonctionnalités d'alerte

- 9. Examen des accès et autorisations utilisateur

- 9. Fiabilité de l'alimentation et de la connectivité

- 10. Tests de performance et qualité d'image

- 11. Documentation et planification future

- Ressources et liens

TL;DR : Vous souhaitez vous assurer que vos caméras de sécurité sont réellement sécurisées ? Ce modèle de liste de contrôle détaille tout, du positionnement des caméras à la sécurité du réseau, en passant par la conformité légale et la maintenance, afin de vous permettre d'examiner facilement votre système, d'identifier les failles et de protéger votre propriété et votre vie privée.

Introduction : Pourquoi une évaluation de caméra de sécurité est essentielle

Les caméras de surveillance offrent un sentiment de sécurité et de tranquillité d'esprit, que ce soit pour protéger votre maison familiale ou sécuriser vos locaux commerciaux. Cependant, se contenter d'installer un système ne suffit pas. La technologie évolue rapidement et des vulnérabilités peuvent apparaître. Une vérification ne sert pas seulement à s'assurer que les caméras fonctionnent encore...travail, il s'agit de vérifier qu'ils fonctionnent.efficacementetsolidementConsidérez cela comme un examen de santé régulier pour les défenses de votre propriété. Cette liste de contrôle vous guidera à travers les étapes essentielles pour identifier et traiter de manière proactive les faiblesses potentielles, garantissant que votre système continue d'assurer la protection que vous attendez et qu'il respecte les exigences légales. Négliger ces examens réguliers peut vous exposer à des risques que vous ignoreriez même.

Planification et portée : Définir les objectifs de votre examen

Avant de plonger dans les détails techniques des angles de prise de vue et des mises à jour du firmware, il est crucial d'établir un objectif clair pour votre évaluation du système de surveillance. Qu'êtes-vousvraimentQu'essayez-vous d'accomplir ? Un vague sentiment de faire les choses mieux ne suffit pas. Une portée clairement définie permettra de concentrer votre évaluation et de vous assurer que vous abordez les aspects les plus importants.

Considérez ces questions pour définir vos objectifs.

- Quelles sont vos principales préoccupations en matière de sécurité ? Est-ce que cela dissuade le vol, surveille l'activité des employés, protège les biens, ou autre chose ?

- Quels événements ou incidents essayez-vous de prévenir ou de documenter ?Définissez des scénarios spécifiques - vol de colis, cambriolages, vandalisme - afin de guider votre évaluation.

- Quel est votre budget et quel délai pour les améliorations ? Connaître vos contraintes permettra de prioriser les actions.

- Qui est responsable de réaliser l'examen et de mettre en œuvre les modifications éventuelles ?Attribuez la responsabilité.

- Y a-t-il de nouveaux risques ou vulnérabilités dont vous avez connaissance ?Peut-être une récente vague de criminalité dans le quartier, ou de nouvelles réglementations en matière de protection des données.

Définir clairement la portée dès le départ permettra de cibler votre évaluation, de la rendre efficace et d'obtenir des résultats concrets. Cela fournit également un point de référence à partir duquel vous pouvez mesurer l'efficacité des modifications que vous mettez en œuvre.

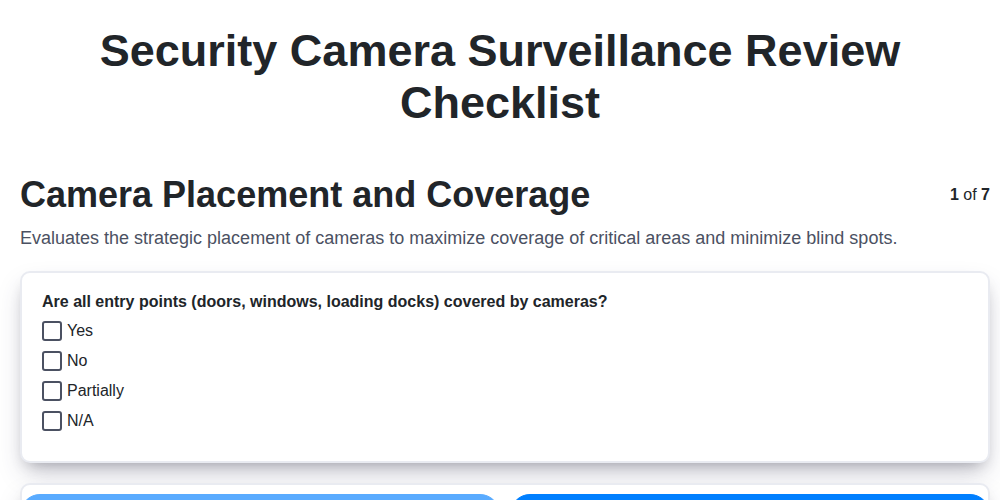

2. Positionnement de la caméra et évaluation du champ de vision

Le positionnement stratégique des caméras est la base d'un système de surveillance efficace. Pointer une caméra sur un endroit ne garantit pas qu'elle capturera ce dont vous avez besoin, au moment où vous en avez besoin. Décomposons ensemble comment optimiser véritablement l'emplacement de vos caméras et garantir un champ de vision complet.

Comprendre le champ de vision (FoV) : Le champ de vision ne se limite pas à la manièrelarge une caméra voit ; il s'agit de lazoneCela capture efficacement. Un champ de vision large peut sembler idéal, mais il peut entraîner le flou et la réduction de la taille des objets éloignés, rendant leur identification difficile. Inversement, un champ de vision étroit se concentre sur une zone plus restreinte avec plus de détails, mais risque de manquer des événements cruciaux se déroulant en dehors de son champ de vision.

Considérations relatives au positionnement.

- Hiérarchiser les points vulnérables : Concentrez-vous sur les zones les plus susceptibles d'être visées, comme les entrées, les allées, les cours arrière et les quais de chargement.

- La taille compte.Placer les caméras plus en hauteur réduit le risque de vandalisme et offre une perspective plus large, mais veillez à la qualité de l'image ; une hauteur excessive peut diminuer les détails. Expérimentez avec différentes hauteurs pour trouver le meilleur compromis.

- Placement d'angle : Positionner les caméras dans les coins permet souvent de maximiser leur champ de vision, leur permettant de couvrir plusieurs directions.

- Réglages d'angle : De légers ajustements d'angle peuvent considérablement améliorer la couverture. Utilisez un rapporteur ou un angleur pour plus de précision.

- Éviter l'exposition directe au soleil : La lumière directe du soleil peut provoquer des reflets et atténuer les détails. Répositionnez les caméras ou utilisez des pare-soleil.

- Tester et itérer : Après placement initial,testl'angle de la caméra. Enregistrez des images et revoyez-les pour identifier les angles morts et les zones nécessitant un ajustement. N'hésitez pas à repositionner et à refaire des tests jusqu'à obtenir une couverture optimale.

- Considérez les lentilles.Différents objectifs (grand-angle, zoom, focale variable) offrent des caractéristiques de champ de vision différentes. Choisissez l'objectif approprié à l'application et à la distance par rapport à la zone cible.

- Chevauchement de la couverture : Lorsque vous utilisez plusieurs caméras, assurez-vous que leurs champs de vision se chevauchent afin d'éliminer les zones d'ombre et de garantir une redondance. Cela signifie que le champ de vision d'une caméra doit recouvrir une partie de la zone capturée par une autre.

4. État du matériel et liste de contrôle de maintenance

Les vérifications régulières du matériel sont essentielles pour garantir le bon fonctionnement fiable de vos caméras de surveillance. Cette liste de contrôle décrit les tâches indispensables que vous pouvez effectuer - idéalement tous les trois mois ou tous les six mois - pour maintenir vos caméras en parfait état.

Inspection du module caméra :

- Dommages physiques : Inspectez visuellement chaque caméra pour détecter les fissures, les bosses ou tout autre signe de dommage physique causé par les intempéries, le vandalisme ou des accidents. Signalez tout problème et planifiez les réparations ou les remplacements nécessaires.

- Étanchéité : Vérifiez l'état des joints et des membranes d'étanchéité, particulièrement pour les caméras d'extérieur. Appliquez un lubrifiant d'étanchéité si nécessaire.

- État de la lentille : Nettoyez l'objectif de l'appareil photo avec un chiffon en microfibre et un produit de nettoyage spécifique pour objectifs (évitez les produits chimiques agressifs). Les traces de doigts, la saleté et les empreintes digitales dégradent considérablement la qualité de l'image.

- Intégrité du logementVérifiez que le boîtier de la caméra est solidement fixé et qu'il ne s'est pas desserré à cause des vibrations ou des intempéries.

- Fonctionnalité de l'émetteur infrarouge (IR) : Vérifiez, si nécessaire, que les émetteurs IR fonctionnent correctement et fournissent une illumination nocturne adéquate.

- Connexions câblées : Vérifiez tous les branchements de câbles (alimentation et données) à la recherche de corrosion, d'effilochage ou de connexions lâches. Ré-assurez ou remplacez les câbles endommagés.

Alimentation et dispositif d'enregistrement (DVR/NVR) :

- État de l'alimentation (PSU) : Écoutez les bruits anormaux provenant de l'alimentation. Vérifiez qu'il n'y a pas de surchauffe.

- Fonctionnalités du ventilateur : Vérifiez que tous les ventilateurs du DVR/NVR fonctionnent correctement. Nettoyez régulièrement l'accumulation de poussière.

- État du disque dur (DVR/NVR) : Utilisez les outils de surveillance SMART intégrés au DVR/NVR (le cas échéant) pour évaluer l'état du disque dur. Effectuez régulièrement une sauvegarde des données enregistrées.

- Ventilation : Assurez-vous de maintenir une ventilation adéquate autour de l'enregistreur numérique/enregistreur réseau pour éviter la surchauffe.

- Alimentation de secours (Onduleur) : Vérifiez l'onduleur (alimentation sans interruption) pour vous assurer qu'il fonctionne correctement en cas de coupure de courant.

Sécurité du réseau et analyse de vulnérabilités

Vos caméras de surveillance sont essentiellement de mini-ordinateurs connectés à votre réseau. Comme tout appareil connecté à Internet, elles sont susceptibles d'être victimes de cyberattaques. Une caméra compromise n'est pas seulement une atteinte à la vie privée ; elle peut être une porte d'entrée vers l'ensemble de votre réseau. Cette section va au-delà du simple changement du mot de passe par défaut (bien que celaestune première étape essentielle !

Identifiants par défaut - Le plus grand risque :

Sérieusement, si vous ne l'avez pas déjà fait, changez ces noms d'utilisateur et mots de passe par défaut.immédiatementLes informations d'identification par défaut sont la première chose que recherchent les pirates. Utilisez des mots de passe forts et uniques, et stockez-les en toute sécurité.

Mises à jour du firmware - Votre première ligne de défense :

Les fabricants publient régulièrement des mises à jour du micrologiciel pour corriger les vulnérabilités de sécurité.JamaisIgnorez ces mises à jour. Consultez régulièrement le site web du fabricant de votre appareil photo, ou activez les mises à jour automatiques si l'option est disponible (mais comprenez les risques potentiels des mises à jour automatiques - testez-les d'abord si possible !). Un firmware obsolète présente un risque majeur pour la sécurité.

4. Segmentation du réseau (VLAN) : Isolement des risques :

Idéalement, vos caméras de sécurité devraient se trouver sur un VLAN (réseau local virtuel) distinct de votre réseau principal. Cela crée une barrière : même si une caméra est compromise, l'accès de l'attaquant est limité au VLAN de la caméra, l'empêchant d'atteindre facilement vos ordinateurs, vos appareils intelligents et vos autres données sensibles. Cela est plus technique et nécessite souvent un commutateur géré, mais la sécurité accrue en vaut largement la dépense.

4. Règles du pare-feu : Accès contrôlé :

Configurez votre pare-feu pour restreindre l'accès à vos caméras de sécurité. N'autorisez que le trafic provenant d'adresses IP autorisées. Bloquez tous les ports et services inutiles. Un pare-feu correctement configuré agit comme un gardien, contrôlant qui et quoi peut communiquer avec vos caméras.

5. UPnP et redirection de port : Procéder avec prudence :

UPnP (Universal Plug and Play) et la redirection de ports peuvent faciliter l'accès à distance de vos caméras, mais ils augmentent considérablement votre surface d'attaque. Si vous n'en avez pas absolument besoin, désactivez-les. Si vous devez absolument les utiliser, soyez extrêmement vigilant quant aux ports que vous redirigez et à qui vous accordez l'accès.

7. Envisagez une analyse de vulnérabilités :

Pour une évaluation plus approfondie, envisagez de réaliser une analyse de vulnérabilités ciblant spécifiquement vos caméras de surveillance. Des outils gratuits et payants sont disponibles. Ces analyses peuvent identifier des erreurs de configuration et des vulnérabilités que vous pourriez manquer manuellement. Toutefois, soyez conscient que certaines analyses peuvent perturber le fonctionnement des caméras : renseignez-vous et comprenez l'outil avant de l'utiliser, et testez-le d'abord sur une caméra moins critique.

Intégrité des supports d'enregistrement et de stockage

La qualité de votre système de surveillance dépend non seulement de la capture de vidéos claires, mais aussi de leur conservation fiable. Des supports d'enregistrement compromis peuvent entraîner la perte de preuves et un faux sentiment de sécurité. Voici ce qu'il faut considérer pour l'intégrité des supports :

Durée de vie et qualité de la carte SD (si applicable) : Si vos caméras utilisent des cartes SD, sachez qu'elles ont une durée de vie limitée. L'enregistrement fréquent et les facteurs environnementaux peuvent accélérer l'usure. Investissez dans des cartes SD de haute endurance, conçues pour la surveillance, de marques réputées. Vérifiez régulièrement les cartes SD à la recherche d'erreurs et remplacez-les de manière proactive - prévoyez un cycle de remplacement tous les 6 à 12 mois, selon l'utilisation.

État du disque dur DVR/NVR : Les enregistreurs vidéo numériques (DVR) et les enregistreurs vidéo réseau (NVR) s'appuient sur des disques durs pour stocker les enregistrements. Ces disques sont susceptibles de corruption de données et de pannes mécaniques. Mettez en œuvre les bonnes pratiques suivantes : *Surveillance intelligente : Activez la technologie SMART (Autocontrôle, Analyse et Rapports) sur votre enregistreur DVR/NVR. SMART fournit des alertes précoces de défaillance potentielle du disque. *Tests de conduite réguliers : Effectuer des tests de performance périodiques via l'interface DVR/NVR ou en utilisant des outils de diagnostic tiers. *Configuration RAID (Fortement recommandé) : Si votre budget le permet, utilisez une configuration RAID (Redundant Array of Independent Disks). Le RAID assure une redondance des données, ce qui signifie que si un disque tombe en panne, vos séquences restent accessibles. Le RAID 1 (miroitage) et le RAID 5 sont des choix courants. Disques durs de qualité surveillance : Utilisez des disques durs spécialement conçus pour les applications d'enregistrement continu (qualité surveillance). Ces disques sont conçus pour supporter les cycles de lecture/écriture constants inhérents à la vidéosurveillance.

3. Stratégies de sauvegarde des données : Ne vous fiez pas uniquement au stockage local du DVR/NVR. Mettez en place une stratégie de sauvegarde fiable pour protéger vos enregistrements contre le vol, l'incendie ou une défaillance du système : *Sauvegarde dans le cloud : De nombreux fabricants de DVR/NVR proposent des services de sauvegarde dans le cloud. Cela offre un stockage hors site et garantit que les enregistrements restent accessibles même si le stockage local est compromis.Sauvegarde sur disque dur externe : Copiez régulièrement les séquences sur un disque dur externe et conservez-les dans un endroit sûr. Automatisez ce processus dans la mesure du possible. NAS (Network Attached Storage) : Un dispositif NAS offre un stockage centralisé, accessible sur l'ensemble de votre réseau, et permet la sauvegarde automatique depuis votre enregistreur numérique (DVR/NVR).

Sécurité des médias : Protégez vos supports d'enregistrement contre tout accès non autorisé. Sécurité physique : Sécurisez les enregistreurs DVR et NVR dans un endroit verrouillé et hors de vue.Protection par mot de passe : Utilisez des mots de passe forts et uniques pour votre DVR/NVR et tous les services cloud associés. Segmentation du réseau : Envisagez d'isoler votre réseau de surveillance de votre réseau principal afin d'empêcher tout accès non autorisé.

6. Conformité à la confidentialité et considérations juridiques

Les caméras de surveillance offrent une protection inestimable, mais leur utilisation n'est pas sans considérations juridiques et éthiques. Ne pas prendre en compte ces aspects peut entraîner des amendes coûteuses, des poursuites judiciaires et nuire à votre réputation. Voici un aperçu des points clés à prendre en considération :

Signalisation : La transparence est primordiale.

De nombreuses juridictionsnécessiterune signalisation claire et visible indiquant que des caméras de surveillance sont en service. Il ne s'agit pas seulement de courtoisie ; c'est souvent une obligation légale. Assurez-vous que la signalisation soit visible par toute personne susceptible d'être enregistrée, notamment les visiteurs, les employés et les passants. Une signalisation vague ou dissimulée est insuffisante.

Propriétés voisines : Respect des limites

Examinez attentivement le champ de vision de vos caméras. L'enregistrement, intentionnel ou non, d'activités se déroulant sur les propriétés voisines sans autorisation peut entraîner des problèmes juridiques. Il est essentiel de minimiser la captation des zones privées des propriétés adjacentes. Il est toujours préférable d'être proactif et de communiquer avec vos voisins au sujet de votre système de sécurité.

Enregistrement audio : Zone sensible

L'enregistrement audio est soumis à des réglementations plus strictes que l'enregistrement vidéo. Dans de nombreux endroits, il est illégal d'enregistrer des conversations sans le consentement de toutes les personnes concernées. Même si l'enregistrement vidéo est autorisé, vérifiez toujours la légalité de la capture audio dans votre lieu spécifique. Désactiver l'enregistrement audio est souvent la solution la plus sûre.

Lois relatives à la protection des données : RGPD, CCPA et au-delà

Si vous opérez dans des juridictions soumises à des lois sur la protection des données, comme le Règlement Général sur la Protection des Données (RGPD) en Europe ou la loi californienne sur la protection des consommateurs (CCPA) aux États-Unis, vous devez respecter leurs exigences spécifiques. Cela comprend :

- Minimisation des données : Ne collectez que les données strictement nécessaires à vos besoins de sécurité.

- Limitation de l'usage : Utilisez les données collectées uniquement aux fins pour lesquelles elles ont été recueillies.

- Limitation de stockage : Conservez les données uniquement pendant la durée nécessaire.

- Transparence et Consentement : Soyez transparent sur la manière dont vous collectez, utilisez et stockez les données, et obtenez le consentement requis.

Surveillance des employés : une considération particulière

Si vos caméras de surveillance filment vos employés, vous devez accorder une attention particulière au respect de la législation du travail et de la réglementation en matière de confidentialité. Il est essentiel d'informer adéquatement vos employés concernant la surveillance, d'expliquer son objectif et de respecter leurs attentes légitimes en matière de vie privée. Consultez un conseiller juridique spécialisé en droit du travail pour obtenir des conseils spécifiques.

Rester informé : Conformité continue

Les lois et réglementations concernant la surveillance sont en constante évolution. Tenez-vous informé des modifications législatives et des meilleures pratiques afin de garantir la conformité de votre système. Examinez régulièrement les paramètres de votre système, la signalétique et les procédures de gestion des données pour maintenir une approche responsable et légale en matière de sécurité.

Intégration du système et fonctionnalités d'alerte

Au-delà de la simple enregistrement de séquences, un système de caméras de sécurité véritablement efficace s'intègre parfaitement aux autres mesures de sécurité et fournit des alertes en temps voulu lorsque nécessaire. Cette section aborde les aspects cruciaux de l'intégration du système et des fonctionnalités d'alerte afin de garantir une posture de sécurité proactive.

Système d'alarme Harmonie : Si vos caméras sont connectées à un système d'alarme, testez régulièrement cette intégration. Vérifiez que les événements déclenchés (détection de mouvement, capteurs de porte/fenêtre) activent correctement l'enregistrement de la caméra et, éventuellement, alertent les autorités. Les fausses alertes peuvent être frustrantes ; ajustez les paramètres de sensibilité et les configurations des zones afin de minimiser les alertes inutiles.

Services de surveillance centralisée : L'utilisation d'un service de surveillance professionnelle ajoute une couche de réactivité que vous ne pouvez pas reproduire vous-même. Assurez-vous que le centre de surveillance reçoit un signal de qualité et réagit avec précision aux événements déclenchés. Vérifiez qu'il respecte les protocoles et procédures établis, et vérifiez périodiquement sa réactivité.

Notifications d'alerte personnalisables : Ne vous contentez pas d'alertes génériques. Explorez les possibilités de votre système pour personnaliser les notifications en fonction d'événements spécifiques. Par exemple, configurez des alertes pour la détection de mouvement pendant des heures précises, ou pour les mouvements dans des zones désignées comme les allées ou les jardins. Pensez aux méthodes de notification : notifications push sur les appareils mobiles, alertes par e-mail, ou même des SMS pour les événements critiques.

Intégration d'un écosystème domotique : De nombreuses caméras de sécurité s'intègrent désormais aux plateformes populaires de maison connectée (par exemple, Amazon Alexa, Google Assistant, Apple HomeKit). Explorez ces intégrations pour créer des routines automatisées, comme l'allumage des lumières à la détection d'un mouvement ou l'affichage des flux vidéo sur des écrans connectés. Toutefois, soyez attentif aux considérations relatives à la confidentialité lors du partage des données de la caméra au sein d'un écosystème de maison connectée plus large.

Communication bidirectionnelle : Si vos caméras offrent un audio bidirectionnel, testez régulièrement cette fonctionnalité. Elle peut être utile pour dissuader les intrus potentiels ou communiquer avec les visiteurs.

Les tests réguliers sont essentiels : Ce n'est pas une solution installez et oubliez. Planifiez des tests périodiques de tous les systèmes intégrés et des fonctions d'alerte afin de garantir que tout fonctionne comme prévu. Cette approche proactive minimise les vulnérabilités potentielles et maximise l'efficacité de votre système de sécurité.

9. Examen des accès et autorisations utilisateur

Examinez régulièrement qui a accès à votre système de caméras de surveillance et quelles autorisations lui sont accordées. Il est étonnamment fréquent que d'anciens employés ou des comptes oubliés conservent un accès, ce qui représente un risque de sécurité important.

Voici ce qu'il faut vérifier :

- Liste des comptes : Établir une liste exhaustive de tous les comptes utilisateurs ayant accès aux caméras et aux dispositifs d'enregistrement.

- Attribution des rôles : Vérifiez que chaque utilisateur possède leminimumLe niveau d'accès requis pour leur fonction. Évitez d'accorder des privilèges administratifs sauf si cela s'avère absolument nécessaire. Un compte en lecture seule est préférable pour de nombreux utilisateurs.

- Comptes inactifs : Identifiez et désactivez ou supprimez tous les comptes qui ne sont plus utilisés (anciens employés, contractuels, etc.).

- Hygiène des mots de passe : Encouragez (et appliquez si nécessaire) de bonnes pratiques en matière de mots de passe pour tous les utilisateurs. Envisagez de mettre en œuvre l'authentification multifacteur (MFA) pour renforcer la sécurité.

- Journaux d'audit : Examinez périodiquement les journaux d'audit pour surveiller l'activité des utilisateurs et identifier tout comportement suspect.

- Nouvelle intégration des utilisateurs : Mettez en place un processus standardisé pour l'octroi d'accès aux nouveaux utilisateurs, garantissant que les autorisations et les niveaux d'accès appropriés soient attribués dès le départ.

- Calendrier des examens périodiques : Établir un calendrier récurrent (par exemple, trimestriel ou annuel) afin d'examiner systématiquement les accès et les autorisations des utilisateurs, et garantir une posture de sécurité continue.

9. Fiabilité de l'alimentation et de la connectivité

Un système de surveillance sophistiqué est inutile s'il est fréquemment hors service. Les pannes de courant et les connexions réseau peu fiables sont des points de défaillance courants. Abordons ces vulnérabilités :

- OnduleurInvestissez dans un onduleur pour vos caméras et appareils d'enregistrement. Cela fournit une alimentation de secours en cas de panne, garantissant un enregistrement continu et évitant toute perte de données. Dimensionnez l'onduleur de manière appropriée en fonction de la consommation électrique de votre équipement et de l'autonomie souhaitée.

- Redondance de l'alimentation électrique.Si possible, étudiez la possibilité d'utiliser des alimentations redondantes pour les caméras critiques. L'une peut servir de secours en cas de défaillance de l'alimentation principale.

- PoE (Power over Ethernet) : Si vous utilisez des caméras PoE, assurez-vous d'avoir un commutateur PoE fiable. Envisagez un commutateur doté de fonctionnalités de redondance.

- Intégrité des câbles réseau : Inspectez régulièrement les câbles réseau pour détecter tout dommage. Des câbles endommagés peuvent entraîner des problèmes de connectivité intermittente. Utilisez des câbles blindés (STP) afin de minimiser les interférences.

- Puissance du signal sans fil : Pour les caméras sans fil, vérifiez la force du signal et minimisez les interférences provenant d'autres appareils. Envisagez d'utiliser un répéteur Wi-Fi ou un réseau maillé pour améliorer la couverture.

- Sauvegarde cellulaire : Pour les applications critiques, envisagez des caméras dotées d'une sauvegarde cellulaire pour l'enregistrement et les notifications en cas de pannes de courant ou de réseau prolongées.

- Sécurité physique de l'alimentation et du réseau : Protégez les câbles électriques et les câbles réseau contre les dommages physiques ou les tentatives de sabotage. Assurez-les dans des conduits ou des chemins protégés chaque fois que possible.

10. Tests de performance et qualité d'image

Au-delà des aspects techniques, l' véritable test de tout système de caméra de sécurité réside dans sa capacité à fournir des images exploitables dans des situations réelles. Cela implique d'évaluer rigoureusement ses performances dans diverses conditions. Voici comment procéder pour les deux :

Performances en basse lumière : De nombreux incidents se produisent de nuit ou dans des zones peu éclairées. Testez la capacité de vos caméras à capturer des images nettes dans des conditions de faible luminosité. Recherchez le bruit, le flou et l'efficacité de l'éclairage infrarouge (IR). Si vos caméras sont équipées de capteurs starlight ou à faible luminosité améliorée, évaluez spécifiquement leurs performances.

2. Précision de la détection de mouvement : Les fausses alertes sont une source majeure de frustration et peuvent entraîner une complaisance. Testez la sensibilité et la précision de la détection de mouvement. Ajustez les paramètres pour minimiser les faux positifs (par exemple, déclenchés par des animaux, des feuilles ou des ombres) tout en vous assurant que les menaces réelles sont détectées. Envisagez d'utiliser des fonctions de reconnaissance d'objets, si disponibles, pour filtrer les déclenchements les plus courants.

4. Résistance aux intempéries : L'appareil photo conserve-t-il une qualité d'image pendant la pluie, la neige ou le brouillard ? Si ce n'est pas le cas, repositionnez-le ou envisagez de passer à un appareil photo offrant une meilleure protection contre les intempéries.

Zoom et stabilisation d'image numérique : Évaluez l'efficacité du zoom optique et du zoom numérique. L'image est-elle nette et stable, même à fort grossissement ? Testez la stabilisation d'image numérique pour vérifier si elle réduit les vibrations et le flou.

5. Fidélité des couleurs : Bien que les images en noir et blanc soient courantes, la précision des couleurs peut être importante pour identifier des détails spécifiques. Évaluez si les couleurs sont restituées fidèlement, particulièrement pendant les heures d'ensoleillement.

6. Plage dynamique : Cela concerne la capacité de l'appareil photo à gérer des scènes présentant à la fois des zones lumineuses et des zones sombres simultanément. Testez la capacité de l'appareil photo à capturer les détails dans des scènes avec un contre-jour prononcé (par exemple, une porte avec de la lumière vive à l'extérieur).

En effectuant des tests de performance approfondis, vous pouvez identifier et corriger les éventuelles limitations, garantissant ainsi que votre système de caméras de sécurité fournit des images fiables et utiles lorsque cela est le plus nécessaire.

11. Documentation et planification future

La documentation ne se limite pas à une simple case à cocher ; c'est le socle d'un système de surveillance sécurisé et adaptable. Un système d'enregistrement bien entretenu permet un dépannage efficace, des mises à jour simplifiées et garantit la conformité aux exigences légales en constante évolution.

Voici ce que vous devriez documenter :

- Inventaire des appareils photo : Numéros de modèle, numéros de série, emplacements exacts (une simple carte ou un schéma peut être extrêmement utile), adresses IP (statiques et attribuées par DHCP) et toutes les configurations spéciales pour chaque caméra.

- Configuration réseau : Les détails concernant votre infrastructure réseau, notamment les paramètres du routeur, les configurations VLAN (si applicable) et toutes les règles de pare-feu spécifiquement liées à votre système de surveillance.

- Journaux d'accès : Conservez un enregistrement des personnes ayant accédé au système, de leur date d'accès et des actions qu'elles ont effectuées. Ceci est essentiel pour l'établissement des responsabilités et l'identification des tentatives d'accès non autorisées.

- Journaux de maintenance : Documenter toutes les tâches de maintenance effectuées, y compris les calendriers de nettoyage, les mises à jour du micrologiciel et toute réparation ou remplacement. Indiquer les dates et la personne ayant effectué les travaux.

- Journaux des incidents : En cas d'incidents ou de failles de sécurité, enregistrez scrupuleusement les détails, notamment la date, l'heure, les mesures prises et les conclusions.

Sécuriser l'avenir de votre système :

La technologie de sécurité évolue constamment. Pour maintenir l'efficacité de votre système de surveillance, voici quelques mesures prospectives à envisager :

- Évaluations technologiques régulières : Tous les un ou deux ans, examinez les technologies émergentes telles que l'analyse basée sur l'IA, l'informatique en périphérie et la détection avancée des menaces afin de déterminer si elles pourraient être bénéfiques à votre système.

- Planification de l'évolutivité : Anticipez les besoins futurs. Aurez-vous besoin d'ajouter davantage de caméras ou de capacité de stockage ? Prévoyez une marge de croissance pour éviter les perturbations ultérieures.

- Relations fournisseurs : Entretenez une communication ouverte avec votre fournisseur de caméras. Il peut vous fournir des informations précieuses sur les nouveaux produits et les mises à jour de sécurité.

- Formation : Veiller à ce que le personnel chargé de la gestion du système reçoive une formation continue sur les meilleures pratiques et les nouvelles technologies.

Ressources et liens

- Security.org : Comprehensive security system reviews, comparisons, and buying guides covering a wide range of cameras and systems. They offer detailed analysis and user feedback.

- CNET : Technology news and reviews. Their security camera section offers in-depth testing and comparison reviews, helpful for assessing performance and image quality as outlined in the checklist.

- TechRadar : Tech reviews and buying guides, covering a variety of security cameras with a focus on features, value, and ease of use. Good for user perspective and integration insights.

- Crutchfield : While known for audio/video, they offer security camera reviews often with a focus on ease of installation and user-friendliness. Helpful for checking System Integration and User Access sections.

- How-To Geek : Provides tech tutorials and guides. Search their site for 'security camera setup' or 'network security' to find practical advice for hardware condition checks, network scans, and privacy considerations.

- Consumer (Australia) : (If your audience is Australian) - Independent consumer product reviews, including security systems. Relevant for privacy compliance and legal considerations - check their relevant pages.

- StaySafe.org : Provides safety and security resources. Can provide context for privacy and legal considerations relating to camera placement and recording.

- National Vulnerability Database (NVD) : A US government repository of standards for computing and security vulnerabilities. Critical for the Network Security & Vulnerability Scan section; look up specific camera models to check for known vulnerabilities.

- Electronic Frontier Foundation (EFF) : Digital rights and privacy advocacy group. Excellent for understanding privacy compliance and legal considerations related to surveillance technologies.

- National Institute of Standards and Technology (NIST) : Provides guidelines and standards for cybersecurity and data protection. Relevant to Network Security & Vulnerability Scan and Privacy Compliance.

- Dark Reading : Cybersecurity news and analysis. Offers insights into emerging threats and vulnerabilities affecting networked devices like security cameras. Important for Network Security & Vulnerability Scan.

- Lock & Key : Provides information and resources related to security hardware, including cameras. Good for hardware condition and maintenance checklist perspectives.

- Wired : Technology and culture publication. Their security and privacy sections often cover security camera vulnerabilities and privacy concerns, relevant to the review.

- Smart Home Hive : Covers smart home technology, including security cameras. Useful for System Integration & Alert Functionality and Performance Testing sections.

Questions fréquemment posées

À quoi sert ce modèle de liste de contrôle ?

Ce modèle de liste de contrôle est conçu pour vous aider à évaluer soigneusement les caméras de sécurité avant de les acheter ou de les installer. Il couvre les fonctionnalités essentielles, les spécifications techniques, les considérations de sécurité et les aspects liés à l’installation afin de vous assurer de choisir la caméra la mieux adaptée à vos besoins.

À qui s'adresse ce modèle de liste de contrôle ?

Cette liste de contrôle s'adresse à toute personne envisageant d'acheter et d'installer des caméras de surveillance, qu'il s'agisse de propriétaires, de propriétaires de petites entreprises ou de toute personne souhaitant améliorer son système de surveillance.

Quelles sont les différentes catégories dans la liste de contrôle ?

La liste de contrôle est divisée en catégories comprenant les caractéristiques de l’appareil photo, les spécifications techniques, la sécurité et la confidentialité, l’installation et l’alimentation, ainsi que des considérations supplémentaires. Chaque catégorie comporte des points d’évaluation spécifiques.

Puis-je personnaliser le modèle de liste de contrôle ?

Oui ! Le modèle est conçu pour être flexible. N’hésitez pas à ajouter, supprimer ou modifier des éléments pour mieux répondre à vos besoins et priorités spécifiques. Ajoutez votre propre système de pondération pour les éléments qui vous sont particulièrement importants.

À quoi correspond le terme « résolution » et pourquoi est-il important ?

La résolution fait référence à la netteté de l'image d'une caméra, généralement mesurée en pixels (par exemple, 1080p, 2K, 4K). Une résolution plus élevée signifie que davantage de détails sont capturés, ce qui facilite la reconnaissance des visages et des objets.

Qu'est-ce que le HDR et pourquoi devrais-je m'en soucier ?

L'HDR (High Dynamic Range) améliore la capacité de l'appareil photo à capturer les détails dans les zones lumineuses et sombres d'une scène, ce qui donne une image plus équilibrée et plus nette, particulièrement dans les environnements à contraste élevé.

Qu'est-ce que le stockage en nuage et est-ce indispensable ?

Le stockage en nuage permet de stocker vos enregistrements vidéo à distance sur un serveur. Ce n'est pas toujours nécessaire ; certaines caméras offrent un stockage local via une carte SD. Le stockage en nuage offre des avantages comme l'accessibilité et la protection contre le vol, mais implique souvent des frais d'abonnement.

Quelles considérations relatives à la vie privée dois-je prendre en compte lors du choix d'une caméra de sécurité ?

Tenez compte des paramètres de confidentialité de la caméra, des méthodes de cryptage et des politiques de stockage des données. Renseignez-vous sur la réputation du fabricant en matière de sécurité et de gestion des données. Soyez attentif au placement des caméras afin d'éviter de porter atteinte à la vie privée des voisins ou des visiteurs.

Qu'est-ce que l'authentification à deux facteurs (2FA) et pourquoi est-elle importante ?

L'authentification à deux facteurs (2FA) ajoute une couche de sécurité supplémentaire à votre compte caméra, en exigeant une méthode de vérification secondaire (comme un code envoyé à votre téléphone) en plus de votre mot de passe. Cela rend beaucoup plus difficile pour les utilisateurs non autorisés d'accéder au flux de votre caméra.

Comment utiliser la section « Installation et alimentation » de la liste de contrôle ?

La section « Installation et Alimentation » vous aide à évaluer la faisabilité de l'installation et de l'alimentation de la caméra. Tenez compte des options de fixation, de la résistance aux intempéries (si utilisation en extérieur), de la disponibilité d'une source d'alimentation, ainsi que des outils ou compétences éventuels requis.

Cet article vous a-t-il été utile ?

Démonstration de la solution de gestion des installations

Assurez le bon fonctionnement de vos installations ! ChecklistGuro simplifie la maintenance, les inspections et la gestion des fournisseurs. Réduisez les temps d'arrêt, optimisez l'efficacité et améliorez la sécurité. Gérez tout cela grâce à notre Work OS.

Articles connexes

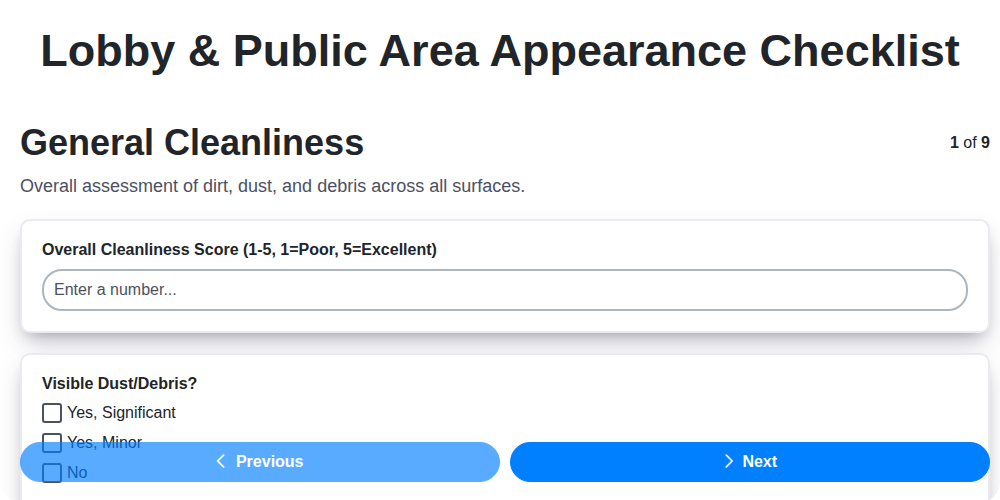

La Grille d'Apparence Ultime pour les Hall d'entrée et Espaces Publics

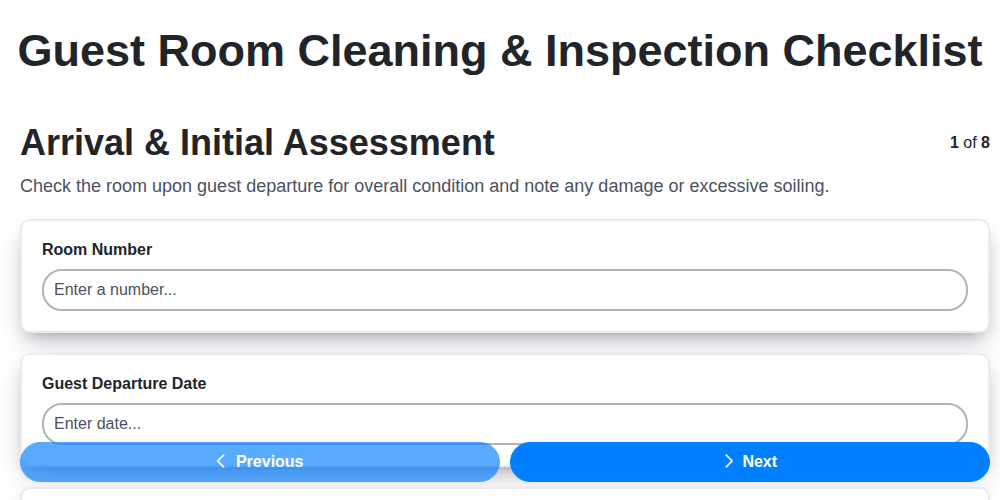

Le modèle ultime de liste de contrôle pour le nettoyage et l'inspection des chambres d'hôtes

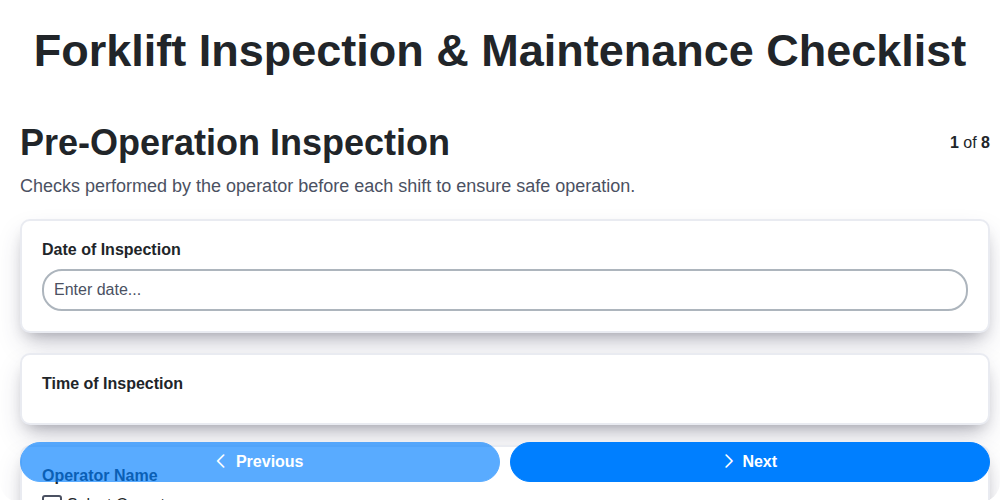

Modèle de liste de contrôle pour l'inspection et la maintenance des chariots élévateurs

Modèle de liste de contrôle de surveillance de la température des vitrines

Modèle de liste de contrôle pour tests de charge d'un groupe électrogène de secours

La Liste de Contrôle Ultime pour l'Entretien de la Réfrigération : Assurer la Sécurité de Vos Aliments

Modèle de contrôle des escaliers mécaniques et des tapis roulants

Modèle de liste de contrôle pour le nettoyage industriel et la sécurité des sols

Nous pouvons le faire ensemble

Besoin d'aide avec les listes de contrôle?

Vous avez une question ? Nous sommes là pour vous aider. Veuillez soumettre votre demande et nous vous répondrons rapidement.