Testy kopii zapasowych i odzyskiwania danych: Szablon listy kontrolnej

Opublikowano: 09/01/2025 Zaktualizowano: 03/22/2026

Spis treści

- Wprowadzenie: Dlaczego testy kopii zapasowej i odzyskiwania danych są ważne.

- Zrozumienie Krajobrazu Kopii Zapasowych i Odzyskiwania Danych

- Szablon listy kontrolnej: Przewodnik krok po kroku

- Określanie zakresu: Co wymaga ochrony?

- 2. Weryfikacja kopii zapasowej: Upewnianie się, że dane są zapisywane

- 3. Testowanie przywracania funkcjonalności: Krytyczny sprawdzian rzeczywistości

- 4. Weryfikacja integralności danych: Potwierdzanie dokładności odzyskanych danych

- 6. Testowanie Celu Czasu Odzyskiwania (RTO): Pomiar Czasu Przestołu

- 7. Testowanie Punktu Odzyskiwania (RPO): Minimalizacja Utraty Danych

- 7. Weryfikacja Środowiska Odzyskiwania Danych: Przygotowanie na Najgorsze

- 8. Dokumentacja i Raportowanie: Monitorowanie postępów

- 9. Automatyzacja: Usprawnianie procesu testowania

- 10. Typowe pułapki, których należy unikać

- Człowiek jako czynnik: Szkolenia i odpowiedzialność

- 12. Ciągłe doskonalenie: Regularne przeglądy i aktualizacje

- Wniosek: Twoje dane są bezpieczne dzięki regularnym testom.

- Zasoby i linki

TL;DR: Martwi się utratą danych? Ten szablon listy kontrolnej przeprowadzi Cię przez testowanie kopii zapasowych - od weryfikacji ich istnienia, po pełne symulacje odzyskiwania po katastrofie. Upewnia się, że dane można *naprawdę* odzyskać, kiedy jest to potrzebne, minimalizując przestoje i chroniąc Twoją firmę. Pobierz szablon i zacznij testować już dziś!

Wprowadzenie: Dlaczego testy kopii zapasowej i odzyskiwania danych są ważne.

Utrata danych może być koszmarem dla każdego przedsiębiorstwa. Niezależnie od przyczyny - złośliwy atak cybernetyczny, awaria sprzętu, katastrofa naturalna, a nawet błąd ludzki - konsekwencje mogą być druzgocące: straty finansowe, uszczerbek na reputacji, odpowiedzialność prawna i zakłócenia w działalności. Chociaż wdrożenie solidnej strategii tworzenia kopii zapasowych danych to pierwszy kluczowy krok, samoposiadającKopia zapasowa to za mało. Kopia zapasowa, która zawodzi, kiedy jej najbardziej potrzebujesz, jest praktycznie bezużyteczna.

Testowanie tworzenia kopii zapasowych i odzyskiwania danych to krytyczny, często pomijany, element prawdziwie odpornego planu ochrony danych. Polega na regularnym weryfikowaniu, czy kopie zapasowe są sprawne, czy procedury odzyskiwania działają zgodnie z oczekiwaniami i czy można spełnić założone cele czasu odzyskiwania (RTO) oraz cele punktu odzyskiwania (RPO). Chodzi tu nie tylko o formalne spełnienie wymogów, ale o zapewnienie ciągłości działania firmy - lub jej szybkiego wznowienia - w obliczu nieprzewidzianych okoliczności. W tym wpisie na blogu przeprowadzimy Cię przez kompleksową listę kontrolną, która zagwarantuje, że Twój plan odzyskiwania danych to nie tylko dokument, ale niezawodna siatka bezpieczeństwa dla Twojej firmy.

Zrozumienie Krajobrazu Kopii Zapasowych i Odzyskiwania Danych

Zanim przejdziemy do listy kontrolnej testów, kluczowe jest zrozumienie otoczenia, w którym działamy. To nie jest tylko o wiedzy...coKopiujesz dane; chodzi o zrozumienie złożoności Twojego środowiska danych i używanych technologii.

Rozważ następujące kluczowe elementy:

- Typy danych i pojemności: Czy zajmujecie się głównie plikami, bazami danych, maszynami wirtualnymi, czy też kombinacją tych elementów? Wielkość danych znacząco wpływa na okna czasowe tworzenia kopii zapasowych i czas ich odzyskiwania.

- Technologie tworzenia kopii zapasowych: Jakie oprogramowanie lub rozwiązania do tworzenia kopii zapasowych wykorzystujesz? Zrozumienie jego możliwości i ograniczeń jest kluczowe dla skutecznych testów. Czy używasz migawek, pełnych kopii zapasowych, przyrostowych kopii zapasowych, czy też podejścia hybrydowego?

- Lokalizacje przechowywania: Gdzie przechowywane są Twoje kopie zapasowe? Na miejscu, poza siedzibą, w chmurze, czy w połączeniu? Każde miejsce wiąże się z własnymi rozważaniami dotyczącymi bezpieczeństwa i dostępności.

- Zależności sieciowe: Twoje procesy tworzenia kopii zapasowych i odzyskiwania często zależą od połączenia z siecią. Oceń przepustowość sieci i potencjalne wąskie gardła, które mogą wpłynąć na wydajność.

- Zależności aplikacji: Wiele aplikacji posiada złożone zależności od innych systemów. Należy zidentyfikować te zależności, aby zapewnić kompleksowe i skoordynowane odzyskiwanie.

- Wymagania regulacyjne: Konkretne branże mają ścisłe wymogi dotyczące ochrony i odzyskiwania danych (np. HIPAA, GDPR). Upewnij się, że Twoje procesy są zgodne z tymi regulacjami.

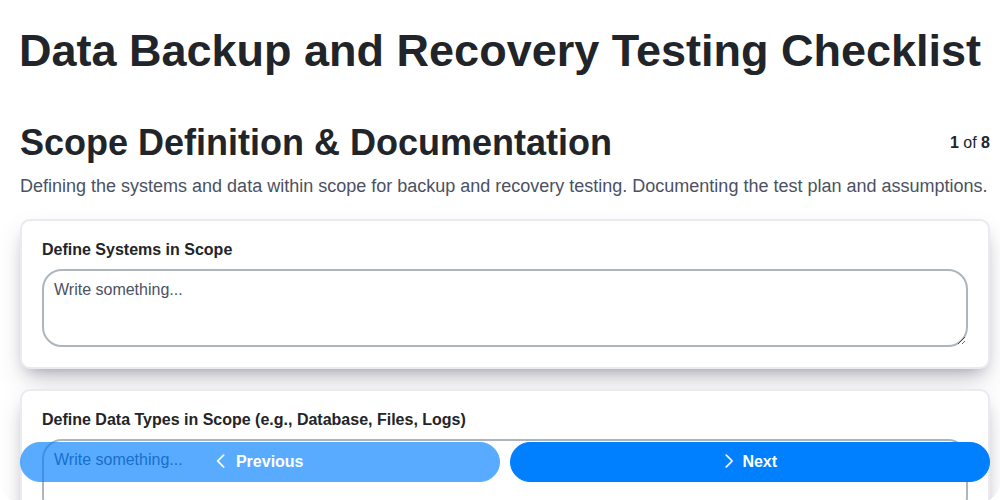

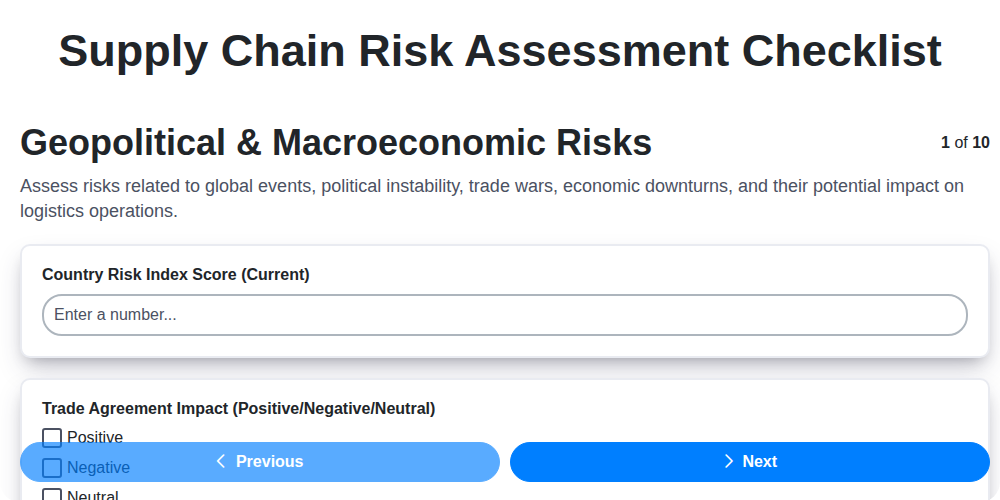

Szablon listy kontrolnej: Przewodnik krok po kroku

Gotowi do działania? Przygotowaliśmy szablon, który pomoże przeprowadzić testy odzyskiwania i tworzenia kopii zapasowych danych. Choć zachęcamy do jego znacznego dostosowania do Państwa specyficznego środowiska, stanowi on solidną podstawę. Każdy krok zawiera kluczowe pytania, które należy zadać, oraz czynności do wykonania.Pobierz pełną, edytowalną listę kontrolną na dole tego artykułu!

Oto instrukcja, jak korzystać z tego szablonu:

Definicja zakresu i dokumentacja:

- Pytania do zadania: Jakie systemy/aplikacje są objęte zakresem? Kto jest odpowiedzialny za każdą kopię zapasową? Jakie są zależności między systemami?

- Działania: Utwórz dokument zawierający listę wszystkich systemów objętych zakresem. Zaznacz schematycznie przepływ danych. Przypisz odpowiedzialność za utrzymanie kopii zapasowych.

- Pola szablonu: Nazwa Systemu, Aplikacja, Typy Danych, Właściciel, Harmonogram, Lokalizacja.

Weryfikacja kopii zapasowej:

- Pytania do zadania: Czy kopie zapasowe wykonywane są pomyślnie? Czy rozmiary kopii zapasowych mieszczą się w oczekiwanych zakresach? Czy pliki dziennika są sprawdzane?

- Działania: Zaplanuj automatyczny monitoring ukończenia kopii zapasowych. Ręcznie sprawdź próbę kopii zapasowych. Przejrzyj logi pod kątem błędów.

- Pola formularza: Data/Czas kopii zapasowej, Status (Sukces/Błąd), Rozmiar, Uwagi dotyczące przeglądu logów.

4. Testowanie przywracania funkcjonalności:

- Pytania do zadania: Czy uda się pomyślnie przywrócić pliki, bazy danych i maszyny wirtualne? Czy dane po przywróceniu będą dostępne i sprawne?

- Działania: Regularnie przeprowadzaj testy przywracania. Dokumentuj proces przywracania. Mierz czas przywracania.

- Pola szablonu: Typ danych odzyskany, Lokalizacja odzysku, Sukces/Niepowodzenie, Czas trwania, Uwagi.

Weryfikacja integralności danych:

- Pytania do zadania: Czy odzyskane dane są kompletne i dokładne? Czy funkcjonalność aplikacji jest nienaruszona?

- Działania: Zweryfikuj liczbę plików i zawartość danych. Przeprowadź testy aplikacji. Wykorzystaj narzędzia do weryfikacji sum kontrolnych.

- Pola szablonu: Weryfikacja liczby plików, Weryfikacja zawartości danych, Wyniki testów aplikacji, Wyniki weryfikacji sum kontrolnych.

6. Czas odzyskiwania (RTO):

- Pytania do zadania: Ile czasu zajmuje przełączenie na środowisko DR? Czy zależności zostały prawidłowo uwzględnione?

- Działania: Zsymuluj katastrofę i zmierz czas przełączenia zapasowego. Udokumentuj wszelkie napotkane problemy.

- Pola szablonu: Czas Rozpoczęcia Przełączenia, Czas Zakończenia Przełączenia, Czas Całkowity, Napotkane Problemy.

6. Weryfikacja środowiska odzyskiwania po awarii:

- Pytania do zadania: Czy środowisko DR jest sprawne? Czy mamy dostęp do danych i aplikacji?

- Działania: Wykonaj pełny test DR. Zweryfikuj łączność sieciową i zależności aplikacji.

- Pola szablonu: Stan środowiska, wyniki testu połączenia sieciowego, wyniki testów aplikacji.

7. Dokumentacja i Raportowanie:

- Pytania do zadania: Czy cały proces testowania jest udokumentowany? Czy wyniki są przekazywane zainteresowanym stronom?

- Działania: Prowadź szczegółowy rejestr wszystkich działań testowych. Utwórz podsumowujący raport.

- Pola formularza: Data testu, Imię testera, Podsumowanie wyników, Zalecenia.

Określanie zakresu: Co wymaga ochrony?

Określenie, co wchodzi w zakres planu tworzenia kopii zapasowych i odzyskiwania danych, jest pierwszym, fundamentalnym krokiem. Samo stwierdzenie wszystko jest niewystarczające - byłoby to niepraktyczne i nieefektywne. Zamiast tego potrzebujesz ustrukturyzowanego podejścia. Rozpocznij od zidentyfikowania kluczowych funkcji biznesowych - czego absolutniemusiećJakie działania muszą być podejmowane, aby Twoja firma przetrwała? Dane wspierające te funkcje stają się Twoim priorytetem.

Rozważ następujące czynniki:

- Typ danych: Skategoryzuj dane ze względu na ich poufność - dane klientów, dokumentacja finansowa, własność intelektualna, dzienniki operacyjne. Wyższa poufność wymaga częstszych kopii zapasowych i bardziej rygorystycznych procedur odzyskiwania.

- Zależność aplikacji: Które aplikacje korzystają z jakich danych? Awaria jednej aplikacji może się rozprzestrzenić i wpłynąć na inne. Zmapuj te zależności, aby zapewnić kompleksową ochronę.

- Wymagania regulacyjne: Przemysłowe regulacje (HIPAA, GDPR, PCI DSS) często określają konkretne wymagania dotyczące ochrony danych.

- Wpływ na działalność biznesową: Określ potencjalny wpływ utraty danych na działalność dla każdego krytycznego systemu. Pomaga to w ustalaniu priorytetów i efektywnym przydzielaniu zasobów.

- Lokalizacja systemu: Gdzie przechowywane są dane? Serwery on-premise, magazyn w chmurze, aplikacje SaaS - każda lokalizacja wymaga innych strategii tworzenia kopii zapasowych.

Utwórz inwentaryzację danych - szczegółową listę wszystkich systemów, aplikacji i zasobów danych. Skategoryzuj każdy wpis na podstawie jego krytyczności i poufności. Ten inwentaryzacja będzie Twoim przewodnikiem przy projektowaniu ukierunkowanego i skutecznego planu tworzenia kopii zapasowych i odzyskiwania danych. Pamiętaj, aby regularnie przeglądać i aktualizować ten inwentaryzację, w miarę ewolucji Twojego biznesu.

2. Weryfikacja kopii zapasowej: Upewnianie się, że dane są zapisywane

Łatwo założyć, że kopie zapasowe działają bez problemów, ale nieudana kopia, o której nie wiesz, to bomba z opóźnieniem. Weryfikacja kopii zapasowych wykracza poza poleganie na automatycznych raportach. Chodzi o aktywne potwierdzanie, że dane są zapisywane i że kopie zapasowe są rzeczywiście sprawne.

Poza Raportem: Choć oprogramowanie do automatycznego tworzenia kopii zapasowych zazwyczaj generuje raporty, te raporty czasami mogą wprowadzać w błąd. Mogą wskazywać na sukces, nawet jeśli wystąpiły błędy. Nie polegaj wyłącznie na nich.

Co sprawdzić:

- Przegląd logów: Regularnie sprawdzaj pliki dzienników oprogramowania do tworzenia kopii zapasowych. Szukaj błędów, ostrzeżeń lub nietypowej aktywności. Te dzienniki często zawierają kluczowe informacje, które pomijają automatyczne raporty.

- Weryfikacja rozmiaru kopii zapasowej: Porównaj rozmiar swoich kopii zapasowych z oczekiwanymi wartościami. Nieoczekiwanie małe kopie zapasowe mogą wskazywać na niekompletne transfery danych.

- Weryfikacja liczby plików: Sprawdź liczbę plików i folderów w kopie zapasowej, aby upewnić się, że wszystkie dane, które miały zostać skopiowane, zostały uwzględnione.

- Ręczne sprawdzanie próbek: Regularnie sprawdzaj ręcznie losową próbkę kopii zapasowych. Otwórz kilka plików, aby upewnić się, że są czytelne i nieuszkodzone.

- Sprawdzenia polityki retencji: Upewnij się, że kopie zapasowe są przechowywane zgodnie z zdefiniowaną polityką retencji.

Automatyzacja może pomóc: Choć ręczne sprawdzanie jest ważne, rozważ zautomatyzowanie niektórych zadań weryfikacyjnych. Wiele rozwiązań do tworzenia kopii zapasowych oferuje wbudowane funkcje weryfikacji lub umożliwia integrację z narzędziami do skryptów, aby przeprowadzać automatyczne kontrole. Prosty skrypt porównujący liczbę plików lub sprawdzający typowe kody błędów może zaoszczędzić znaczną ilość czasu i poprawić dokładność.

3. Testowanie przywracania funkcjonalności: Krytyczny sprawdzian rzeczywistości

Testowanie odzyskiwania funkcjonalności to nie tylko kolejna pozycja na liście kontrolnej; to ostateczny test rzeczywistości dla całej strategii tworzenia kopii zapasowych i odzyskiwania. Łatwo jest...zakładaćTwoje kopie zapasowe działają prawidłowo, zgodnie z raportami i automatycznymi kontrolami. Jednak te kontrole rzadko symulują scenariusz prawdziwej odzyskiwania. Tam właśnie sprawa się wyjaśnia - czy naprawdę jesteś w stanie odzyskać swoje dane, kiedy...potrzebado?

Ten test to nie ogranicza się jedynie do kliknięcia przycisku "odzyskiwanie". Wymaga przemyślanego, udokumentowanego procesu. Wybierz reprezentatywną próbkę swoich danych - może to być pojedynczy plik, baza danych, maszyna wirtualna, a nawet cały serwer. Uporządkuj i udokumentuj kroki przywracania szczegółowo. Następnie,weryfikowaćOdzyskane dane. Nie zakładaj, że wszystko jest w porządku. Sprawdź liczbę plików, zawartość danych, funkcjonalność aplikacji i dostęp użytkowników. Czy wszystko działa zgodnie z oczekiwaniami?

Ten proces nie polega na wykrywaniu błędów; chodzi o potwierdzenie założeń oraz identyfikację potencjalnych wąskich gardeł lub pomyłek.przedNiewłaściwie działa jakaś awaria. Wyobraź sobie to jako próbę generalną przed kryzysowym momentem - lepiej znaleźć i naprawić problemy teraz niż gorączkowo działać w sytuacji nagłej. Regularne przeprowadzanie tych odnowień - rekomendujemy przynajmniej raz w roku, a częściej dla systemów krytycznych - zapewnia bezcenne poczucie bezpieczeństwa i gwarantuje, że jesteś naprawdę przygotowany.

4. Weryfikacja integralności danych: Potwierdzanie dokładności odzyskanych danych

Weryfikacja integralności danych wykracza poza zwykłe potwierdzenie przywrócenia.ukończonyChodzi o udowodnienie, że odzyskane dane sądokładnyiużytecznyWyobraź sobie, że przywracasz bazę danych, a potem okazuje się, że kluczowe pola są uszkodzone lub brakujących - to tak złe, jak brak możliwości odzyskania w ogóle!

Ten etap wymaga wieloaspektowego podejścia. W przypadku tworzenia kopii zapasowych plików, kluczowe jest zweryfikowanie liczby plików, ich rozmiarów i dat modyfikacji względem oryginalnego źródła. Otwórz reprezentatywną próbkę plików, aby upewnić się, że są czytelne i zawierają oczekiwane dane. W przypadku baz danych, wykonaj testy integralności, uruchom przykładowe zapytania w celu sprawdzenia poprawności relacji między danymi i zweryfikuj krytyczne raporty. W procesie powinni również uczestniczyć właściciele aplikacji, przeprowadzając kluczowe testy funkcjonalności aplikacji, aby zapewnić zachowanie zależności od danych. Rozważ użycie narzędzi do weryfikacji sum kontrolnych - generują one unikalny odcisk cyfrowy dla plików, co pozwala łatwo porównać odzyskane dane z oryginalnymi. Nie skracaj tego etapu; jest to twoja ostatnia linia obrony przed nieużywalnymi danymi.

6. Testowanie Celu Czasu Odzyskiwania (RTO): Pomiar Czasu Przestołu

Twój Cel Czasu Przywrócenia (RTO) określa maksymalny dopuszczalny czas, jaki Twój biznes może tolerować w przypadku niedostępności po zakłóceniu. Testowanie RTO to kluczowy proces weryfikujący, czy Twój plan odzyskiwania funkcjonowania...właściwieosiągnąć ten cel. Samo to nie wystarczy.definiowaćRTO; musiszudowodnićMożesz to osiągnąć.

Ten rodzaj testu jest z natury bardziej złożony niż zwykłe przywrócenie pliku. Zazwyczaj wiąże się z symulacją katastrofy pełnej skali - może to oznaczać przełączenie na lokalizację odzyskiwania po awarii, przywracanie z kopii zapasowych do środowiska zapasowego lub uruchomienie zdefiniowanej procedury eskalacji. Celem jest pomiar...całkowityproces powrotu do sprawności, od początkowego zakłócenia do pełnej funkcjonalności operacyjnej.

Co mierzyć:

Podczas testów RTO, skrupulatnie monitoruj poniższe elementy:

- Czas ogłosić stan nadzwyczajny: Ile czasu zajmuje rozpoznanie zdarzenia i rozpoczęcie procesu odzyskiwania?

- Czas przełączania: Jeśli korzystasz z witryny DR, ile czasu zajmuje przełączenie?

- Czas przywracania danych: Ile czasu zajmuje odzyskanie danych i systemów?

- Weryfikacja zgłoszenia: Ile czasu zajmie potwierdzenie, że wszystkie krytyczne aplikacje działają poprawnie?

- Przywracanie dostępu użytkownika: Jak długo użytkownicy będą mieli dostęp do niezbędnych systemów i danych?

Ważne uwagi:

- Zaplanowane przerwy: Testy RTO wiążą się nieodłącznie z przestojami. Poinformuj interesariuszy o planowanym przestoju z odpowiednim wyprzedzeniem.

- Zasięg i złożoność: Zacznij od ograniczonego zakresu i stopniowo zwiększaj złożoność testu.

- Dokumentacja jest kluczowa.Dokładnie udokumentuj cały proces, w tym wszelkie odchylenia od planu oraz wyciągnięte wnioski.

- Regularne przeglądy: Testy RTO powinny być przeprowadzane regularnie - idealnie corocznie, lub częściej w przypadku systemów krytycznych dla działalności - aby zapewnić ciągłą gotowość.

7. Testowanie Punktu Odzyskiwania (RPO): Minimalizacja Utraty Danych

Twój cel punktu odzyskiwania (RPO) określa maksymalną ilość danych, której realnie możesz sobie pozwolić na utratę w przypadku zakłócenia. To nie jest jedynie teoretyczna liczba, lecz decyzja biznesowa oparta na krytyczności Twoich danych i wpływie potencjalnej utraty danych. Testowanie RPO weryfikuje, czy częstotliwość tworzenia kopii zapasowych jest zgodna z tym kluczowym celem.

Wyobraź sobie to w ten sposób: jeśli Twój RPO wynosi 4 godziny, oznacza to, że jesteś gotów stracić do 4 godzin pracy. Ta decyzja powinna być podyktowana dogłębnym zrozumieniem procesów biznesowych i zależności danych. Częste tworzenie kopii zapasowych drastycznie zmniejsza potencjalną utratę danych, ale także zużywa więcej miejsca i zasobów.

Aby przetestować swój RPO, zasymuluj scenariusz utraty danych i oceń ilość danych utraconych przed ostatnim udanym kopią zapasową. Jeśli utracona ilość danych przekracza zdefiniowany RPO, należy zwiększyć częstotliwość tworzenia kopii zapasowych. Określając odpowiedni harmonogram tworzenia kopii zapasowych, weź pod uwagę takie czynniki, jak wolumen transakcji, tempo modyfikacji danych oraz potencjalny wpływ utraty danych na działalność biznesową. Regularne i proaktywne testowanie RPO jest kluczowym elementem solidnego planu odzyskiwania danych, minimalizując ryzyko i chroniąc cenne zasoby Twojej firmy.

7. Weryfikacja Środowiska Odzyskiwania Danych: Przygotowanie na Najgorsze

Wasze środowisko odzyskiwania po awarii (DR) - niezależnie od tego, czy jest to drugi ośrodek danych, replika w chmurze, czy kombinacja - to linia życia dla Waszej firmy w przypadku katastrofalnego zdarzenia. Walidacja tego środowiska to nie tylko dobra praktyka; to...wymógdla zapewnienia ciągłości działania. Ta sekcja wykracza poza prostą replikację danych i koncentruje się na upewnieniu się, że twój system DR jest w rzeczywistości w stanie...funkcjajako realną alternatywę dla głównego miejsca.

Co obejmuje walidacja środowiska DR?

To nie jest tylko potwierdzenie, że dane zostały skopiowane. Oto szczegółowe wyjaśnienie:

- Testy przełączania zapasowego: To jest sedno walidacji. Symuluj katastrofę - na przykład awarię zasilania lub awarię sieci w twojej głównej lokalizacji - i zainicjuj przełączenie na środowisko DR. Monitoruj cały proces, notując czas trwania przełączenia oraz wpływ na aplikacje i usługi.

- Weryfikacja zależności aplikacji: Upewnij się, że wszystkie krytyczne aplikacje mogą się komunikować ze sobą oraz z niezbędnymi usługami w środowisku DR. Obejmuje to połączenia z bazami danych, usługi uwierzytelniania i zewnętrzne API.

- Testowanie łączności sieciowej: Zweryfikuj konfigurację routingu sieci, reguł zapory ogniowej oraz rozdzielania DNS w środowisku DR, aby zapewnić dostęp dla użytkowników wewnętrznych i zewnętrznych.

- Dostęp użytkownika i uwierzytelnianiePotwierdź, że użytkownicy mogą pomyślnie logować się do aplikacji i uzyskiwać dostęp do danych w środowisku DR. Przetestuj różne role i uprawnienia użytkowników.

- Testy wydajności: Oceń wydajność aplikacji i usług w środowisku DR pod obciążeniem. Czy jest wystarczająca, aby obsłużyć ruch produkcyjny?

- Testy odwróconego przełączania zapasowego: Nie mniej ważne jest przetestowaniepowrótdo głównego środowiska po zakończeniu korzystania z środowiska DR. Zapewnia to płynne przejście do normalnego działania.

Dokumentacja jest kluczowa. Szczegółowa dokumentacja całego procesu weryfikacji środowiska DR, zawierająca wyniki testów i wszelkie zidentyfikowane problemy, jest niezbędna dla ciągłego doskonalenia i możliwości audytu. Pamiętaj, aby aktualizować swój plan DR w oparciu o wyniki tych testów weryfikacyjnych.

8. Dokumentacja i Raportowanie: Monitorowanie postępów

Dokumentacja to nie tylko odhaczanie punktów - to fundament niezawodnej strategii odzyskiwania danych. Każdy wykonany test, od prostego sprawdzenia kopii zapasowej po pełnoprawne ćwiczenia przywracania po awarii, musi być skrupulatnie udokumentowany. Nie służy to jedynie celom audytowym (choć to z pewnością korzyść!), ale jest kluczowe dla identyfikacji trendów, wytypowania słabych punktów i wykazania ciągłego doskonalenia.

Twoja dokumentacja powinna zawierać:

- Procedury testowe: Jasny, krok po kroku przewodnik opisujący, jak przeprowadzono każde testowanie. Zapewnia to spójność i umożliwia innym powtórzenie testów.

- Wyniki testów: Szczegółowe zapisy wyników, w tym status zaliczenia/niezaliczenia, znaczniki czasu oraz wszelkie napotkane błędy.

- Odkrycia i problemy: Rejestr wszelkich problemów wykrytych podczas testów, wraz z proponowanymi rozwiązaniami oraz odpowiedzialnymi osobami za ich usunięcie.

- Działania naprawcze: Dokumentacja podjętych kroków mających na celu rozwiązanie zidentyfikowanych problemów oraz harmonogram realizacji.

- Odpowiedzialne osoby: Wyraźnie określ, kto przeprowadził test oraz kto jest odpowiedzialny za rozwiązanie zidentyfikowanych problemów.

- Kontrola wersjiUtrzymuj kontrolę wersji dokumentacji, aby śledzić zmiany i mieć pewność, że wszyscy pracują z najnowszymi informacjami.

Poza natychmiastowymi wynikami, warto tworzyć regularne raporty podsumowujące postępy w testach. Raporty te powinny uwzględniać kluczowe wskaźniki, takie jak czas odzyskiwania, utrata danych i wskaźniki powodzenia testów. Udostępniaj te raporty zainteresowanym stronom, aby zademonstrować skuteczność planu odzyskiwania danych i promować kulturę ciągłego doskonalenia. Dobrze udokumentowany i regularnie weryfikowany proces to proces odporny.

9. Automatyzacja: Usprawnianie procesu testowania

Automatyzacja kopii zapasowych danych i testowanie procedur odzyskiwania to nie tylko miły dodatek - to konieczność dla efektywności i dokładności. Testy wykonywane ręcznie są podatne na błędy ludzkie, czasochłonne i trudne do skalowania. Automatyzacja zwalnia Twój zespół IT, umożliwiając mu skupienie się na strategicznych inicjatywach, jednocześnie zapewniając spójne i niezawodne weryfikowanie planu odzyskiwania.

Oto jak automatyzacja może usprawnić Twój proces testowania:

- Zaplanowane testy: Automatyzuj regularne testy weryfikacyjne i przywracania, aby uruchamiały się według z góry określonego harmonogramu, bez konieczności ręcznej interwencji.

- Spójne wdrażanieNależy wykonywać testy w taki sam sposób za każdym razem, eliminując zmienność i zwiększając wiarygodność.

- Szybsze opinie: Otrzymuj natychmiastowe wyniki i powiadomienia po zakończeniu testu, co umożliwia szybsze wykrywanie i rozwiązywanie problemów.

- Integracja z istniejącymi narzędziami: Zintegruj automatyzację testów z istniejącymi narzędziami tworzenia kopii zapasowych i monitoringu, aby uzyskać zintegrowany wgląd w bezpieczeństwo danych.

- Zmniejszone ryzyko błędu: Zminimalizuj potencjalność wystąpienia błędów ludzkich podczas procedur testowych.

Chociaż niektóre aspekty testowania odzyskiwania po awarii z natury wymagają zaangażowania ręcznego (jak weryfikacja funkcjonalności aplikacji po przywróceniu), wiele powtarzalnych zadań można ipowinienAutomatyzacja jest możliwa. Zapoznaj się ze skryptowaniem, wyspecjalizowanymi narzędziami do automatyzacji odzyskiwania oraz z integracją z oprogramowaniem do tworzenia kopii zapasowych, aby znacząco zwiększyć wydajność i skuteczność testów.

10. Typowe pułapki, których należy unikać

Testowanie tworzenia kopii zapasowych i odzyskiwania danych, choć niezbędne, często boryka się z powtarzającymi się problemami. Unikanie tych typowych pułapek może znacząco poprawić skuteczność Twojego planu.

Zakładając, że kopie zapasowe działają: Nie ufaj ślepo raportom oprogramowania do tworzenia kopii zapasowych. Niezbędne jest ręczne weryfikowanie.

2. Zaniedbywanie Częstotliwości Testów: Roczne testy to za mało w przypadku systemów krytycznych. Bardziej częsta weryfikacja zapewnia stałą pewność.

Brak dokumentacji: Bez jasnych procedur i dokumentacji wyników ryzykujesz powtarzanie błędów i utrudnianie ciągłego doskonalenia.

Niewystarczający zakres.Niezawarcie wszystkich kluczowych systemów i danych pozostawia poważne luki w Twoim zabezpieczeniu.

5. Ignorowanie zależności aplikacji: Procesy tworzenia kopii zapasowych muszą uwzględniać skomplikowane relacje między aplikacjami a danymi.

6. Niewystarczająca pojemność pamięci: Upewnij się, że Twoje urządzenie do tworzenia kopii zapasowych ma wystarczającą pojemność, aby pomieścić rosnące ilości danych.

7. Słaba przepustowość sieci: Ograniczona przepustowość sieci może spowalniać tworzenie kopii zapasowych i przywracanie danych, co wydłuża czas przestoju.

9. Brak zaangażowania w działalność biznesową: Odzyskiwanie danych to nie tylko problem IT - zaangażuj w testy i planowanie interesariuszy biznesowych.

9. Pomijanie kontroli integralności danych: Odzyskiwanie uszkodzonych danych jest równie złe, co ich całkowita utrata. Weryfikuj integralność danych po każdym odzyskaniu.

10. Niezaktualizowanie planu: Twoje dane, systemy i potrzeby biznesowe się rozwijają. Regularnie przeglądaj i aktualizuj plan tworzenia kopii zapasowych i odzyskiwania danych zgodnie z tym.

Człowiek jako czynnik: Szkolenia i odpowiedzialność

Technologia może cię doprowadzić tylko do pewnego stopnia. Bezbłędny plan tworzenia kopii zapasowych i ich odzyskiwania jest bezużyteczny, jeśli twój zespół nie wie, jak go zrealizować. Człowieczy element - szkolenia, jasne zakresy odpowiedzialności i stała komunikacja - często stanowi najsłabsze ogniwo w ochronie danych.

Szkolenia są kluczowe.

Nie zakładaj, że każdy rozumie proces tworzenia kopii zapasowych i odzyskiwania danych. Zapewnij regularne szkolenia dla wszystkich zaangażowanych pracowników, obejmujące tematy takie jak:

- Identyfikacja awarii kopii zapasowych i eskalacja problemów.

- Wykonywanie przywracania testowego.

- Zrozumienie ich ról w planie powrotu do działania.

- Rozpoznawanie potencjalnych zagrożeń bezpieczeństwa i zgłaszanie podejrzanych działań.

Wyraźnie Zdefiniowane Obowiązki:

Określ konkretne role i obowiązki dla wszystkich aspektów procesu tworzenia kopii zapasowych i przywracania danych. Kto jest odpowiedzialny za inicjowanie kopii zapasowych? Kto weryfikuje pomyślne zakończenie? Kto wykonuje przywracanie danych? Udokumentuj te role i upewnij się, że każdy rozumie swoje obowiązki. Macierz RACI (Odpowiedzialny, Rozliczalny, Konsultowany, Informowany) może być cennym narzędziem do doprecyzowania ról.

Komunikacja jest najważniejsza.

Ustal jasne kanały komunikacji i procedury zgłaszania incydentów oraz koordynacji działań związanych z przywracaniem stanu. Regularnie informuj wszystkich o aktualizacjach i zmianach w planie. Przeprowadzaj ćwiczenia stołowe, aby symulować scenariusze katastrof i testować procedury komunikacyjne.

Poza IT:

Pamiętaj, że odzyskiwanie danych to nie tylko problem IT. Interesariusze biznesowi, szefowie działów, a nawet użytkownicy końcowi mają w tym swój udział. Zapewnijcie im wiedzę i narzędzia, których potrzebują, aby wesprzeć proces odzyskiwania.

Inwestując w szkolenia i ustalając jasne zakresy odpowiedzialności, możesz wzmocnić całą postawę w zakresie ochrony danych i zapewnić udane odzyskiwanie w sytuacjach, gdy jest ono najbardziej potrzebne.

12. Ciągłe doskonalenie: Regularne przeglądy i aktualizacje

Kopie zapasowe i odzyskiwanie danych to nie zadanie typu "ustaw i zapomnij". Krajobraz IT, potrzeby Twojej firmy i zagrożenia, z jakimi się mierzycie, ciągle się zmieniają. Wasz plan tworzenia kopii zapasowych i odzyskiwania danych musi ewoluować razem z nimi.

Regularnie przeprowadzaj przeglądy - przynajmniej raz w roku, a idealnie częściej - aby ocenić skuteczność planu. Przegląd ten powinien obejmować każdy krok listy kontrolnej testów, analizować wyniki i identyfikować obszary wymagające poprawy.

Rozważ poniższe pytania podczas przeglądu:

- Czy zaszły jakieś zmiany w naszej infrastrukturze IT?Nowe serwery, aplikacje, migracje do chmury

- Czy pojawiły się nowe wymogi regulacyjne lub najlepsze praktyki branżowe?

- Czy podczas poprzednich testów zidentyfikowaliśmy jakieś luki lub słabości?

- Czy nasze cele dotyczące czasu odzyskiwania (RTO) i punktu odzyskiwania (RPO) są nadal odpowiednie dla firmy?

- Czy nasza dokumentacja jest aktualna i dokładna?

W oparciu o Twoje ustalenia, zaktualizuj plan, procedury oraz harmonogram testów. Udokumentuj wszystkie zmiany i przekaż je osobom odpowiedzialnym. Ten ciągły cykl przeglądu, aktualizacji i testów zapewnia ochronę danych przed stale zmieniającym się krajobrazem zagrożeń i dostosowuje się do potrzeb Twojej firmy.

Wniosek: Twoje dane są bezpieczne dzięki regularnym testom.

Twój plan tworzenia kopii zapasowych i odzyskiwania danych jest tak dobry, jak Twoje zaangażowanie w jego regularne testowanie. Nie daj się zwieść przekonaniu, że wszystko działa idealnie tylko dlatego, że kopie zapasowe są wykonywane. Proaktywne testy to nie tylko najlepsza praktyka - to kluczowe zabezpieczenie przed potencjalnie katastrofalną utratą danych i paraliżującym przestojem. Systematyczne sprawdzanie tej listy nie tylko pozwala tworzyć kopie zapasowe, ale przede wszystkim zapewnia odporność danych, ciągłość działania Twojej firmy i spokój ducha. Uczynienie testowania kopii zapasowych i odzyskiwania danych nieodłączną częścią Twojej strategii IT, pozwoli Ci spać spokojnie, wiedząc, że Twoje dane są naprawdę bezpieczne.

Zasoby i linki

- ServiceNow : ServiceNow offers a comprehensive platform for IT service management, including disaster recovery and business continuity planning. They provide information on DRaaS (Disaster Recovery as a Service) and related testing methodologies; useful for understanding broader DR strategies.

- Amazon Web Services (AWS) : AWS provides a wealth of documentation on backup and recovery options within their cloud services. Their whitepapers and case studies offer practical insights into designing and testing robust DR plans, especially when leveraging cloud infrastructure. Focus on their Backup, Disaster Recovery & Migration section.

- Microsoft Azure : Similar to AWS, Azure offers extensive resources for backup and recovery testing. Their Azure Site Recovery documentation is particularly relevant for testing application and data recovery scenarios. Look into their Recovery Services offerings.

- Google Cloud Platform (GCP) : GCP offers backup and disaster recovery solutions. Explore their documentation on Cloud Storage, Backup and DR, and recovery options to inform your testing strategies. Look for best practices for application recovery.

- Veeam : Veeam is a leading provider of data protection and backup solutions. Their website has numerous articles, white papers, and guides specifically addressing backup and recovery testing best practices and methodologies, with a focus on practical implementation.

- IBM : IBM offers various data protection and disaster recovery solutions, particularly relevant for enterprise environments. Their whitepapers and case studies address robust testing procedures and industry best practices.

- Druva : Druva provides cloud-native data protection and disaster recovery as a service. Their resources often discuss automated testing and continuous validation of backup and recovery processes, valuable for streamlining your testing regime.

- CISA (Cybersecurity and Infrastructure Security Agency) : CISA provides cybersecurity guidance and best practices, including resources for disaster recovery and business continuity. Review their publications related to data protection and incident response for a broader context of DR testing.

- Disaster Recovery Journal : A resource for DR professionals, providing articles and webinars on testing, planning, and implementation. It contains practical testing scenarios and best practices for a range of industries.

- NIST (National Institute of Standards and Technology) : NIST develops standards and guidelines for cybersecurity and data protection. Their publications provide a foundational understanding of DR principles and offer benchmarks for testing effectiveness. Specifically, look for publications on business continuity and disaster recovery.

- IT Governance : IT Governance provides training, consultancy, and resources related to IT compliance and security, including guidance on disaster recovery planning and testing frameworks. They may offer templates and structured approaches to testing your DR plans.

- BMC : BMC Software offers IT management solutions, including backup and recovery tools. Their website provides information on best practices for disaster recovery planning and testing, often focusing on automation and orchestration.

Najczęściej zadawane pytania

Czym jest testowanie kopii zapasowych i odzyskiwania danych i dlaczego jest ważne?

Testowanie kopii zapasowych i odzyskiwania danych to proces weryfikacji, czy Twoje dane kopii zapasowej są kompletne, spójne i można je pomyślnie odzyskać. Jest to kluczowe, ponieważ potwierdza, czy Twój plan odzyskiwania po awarii faktycznie działa w przypadku realnego zdarzenia utraty danych, minimalizując przestoje i straty danych.

Dlaczego potrzebuję szablonu listy kontrolnej do testowania tworzenia kopii zapasowych i przywracania danych?

Lista kontrolna zapewnia spójny i powtarzalny proces testowania, zapobiegając pomijaniu kluczowych etapów. Pomaga również w dokumentowaniu wyników, co pozwala na wykazanie zgodności i zapewnia przejrzysty ślad audytu.

Jakie kluczowe elementy zazwyczaj zawiera lista kontrolna testowania kopii zapasowych i odzyskiwania danych?

Wspólne elementy obejmują weryfikację powodzenia kopii zapasowej, testowanie procedur przywracania (plików, aplikacji, systemu), sprawdzanie integralności danych po przywróceniu, ocenę celów czasu odzyskiwania (RTO) oraz celów punktu odzyskiwania (RPO) oraz dokumentowanie wyników testów.

Jak często powinienem przeprowadzać testy odzyskiwania i kopi zapasowych danych?

Idealnie, pełne testy tworzenia kopii zapasowych i przywracania powinny być przeprowadzane przynajmniej raz w roku. Częstsze testy (kwartalne, a nawet miesięczne) są zalecane dla systemów krytycznych i danych, które szybko się zmieniają.

Czym oznaczają skróty RTO i RPO w kontekście testowania odzyskiwania danych?

RTO (cel czasu odzyskiwania) to maksymalny dopuszczalny czas niedostępności systemu lub aplikacji. RPO (cel punktu odzyskiwania) to maksymalna dopuszczalna utrata danych mierzona w czasie. Testy weryfikują, czy można spełnić te cele.

Jaką dokumentację należy dołączyć po zakończeniu testu kopii zapasowej i przywracania danych?

Wasza dokumentacja powinna zawierać datę testu, środowisko testowe, przestępane procedury, wyniki (pozytywny/negatywny), wszelkie napotkane problemy oraz podjęte działania naprawcze. Powinna być również zatwierdzona przez odpowiednich interesariuszy.

Czy ten szablon listy kontrolnej można dostosować do różnych rodzajów danych i systemów?

Tak, podany szablon to punkt wyjścia i powinien być dostosowany do specyficznych potrzeb Twojego środowiska. Dopasuj go do typów danych, systemów i procedur odzyskiwania.

Jaka jest różnica między pełnym a przyrostowym testem przywracania?

Test pełnego przywracania obejmuje przywrócenie wszystkich danych z kopii zapasowej. Test przyrostowy skupia się na przywróceniu tylko zmian od ostatniej pełnej kopii zapasowej lub kopii zapasowej przyrostowej, zapewniając szybsze testowanie konkretnych zbiorów danych.

Co powinienem zrobić, jeśli test kopii zapasowej i odzyskiwania danych się nie powiedzie?

Natychmiast zbadajcie przyczynę awarii. Udokumentujcie wyniki i opracujcie plan naprawczy. Ponownie przetestujcie proces po wprowadzeniu poprawek, aby upewnić się, że problem został rozwiązany.

Gdzie mogę znaleźć więcej zasobów lub najlepszych praktyk dotyczących tworzenia kopii zapasowych danych i ich odzyskiwania?

Szukaj zasobów od renomowanych organizacji zajmujących się cyberbezpieczeństwem (takich jak NIST lub SANS), dokumentacji dostawcy kopii zapasowych oraz wytycznych dotyczących zgodności specyficznych dla danej branży.

Czy ten artykuł był pomocny?

Demonstracja rozwiązania do zarządzania logistyką

Masz dość opóźnień w dostawach, zagubionych paczek i nieefektywnych tras? Platforma Work OS firmy ChecklistGuro usprawnia całą Twoją działalność logistyczną, od zarządzania magazynem i realizacji zamówień, po optymalizację tras i śledzenie dostaw. Zyskaj wgląd w czasie rzeczywistym, zmniejsz koszty i popraw satysfakcję klientów. Dowiedz się, jak ChecklistGuro może zrewolucjonizować Twoją działalność logistyczną!

Powiązane artykuły

The Ultimate Refrigerated Cargo Temperature Control Checklist Template

Mastering Your Fleet: A Vehicle Maintenance Log Review Template

Master Your Returns: The Ultimate Returns Processing Efficiency Audit Checklist

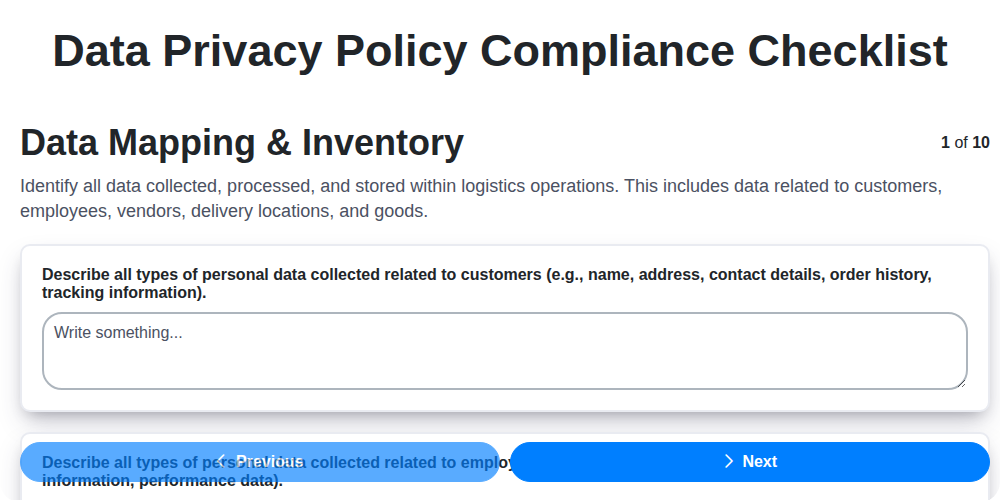

Data Privacy Policy Compliance: Your Essential Checklist Template

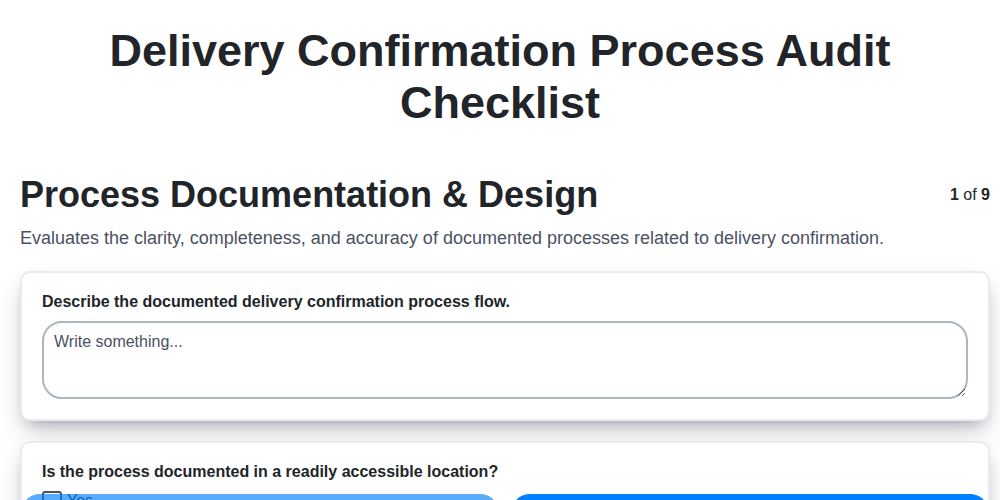

Delivery Confirmation Audit: Your Checklist Template for Process Excellence

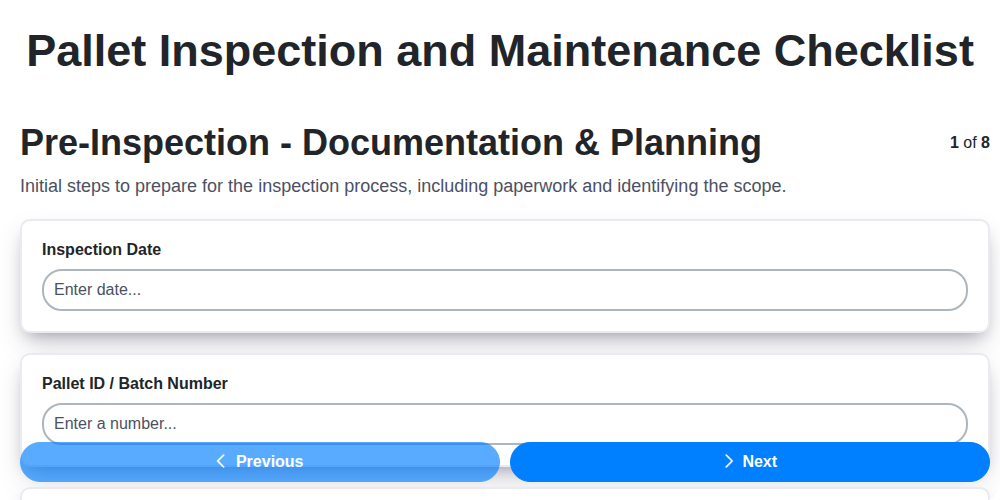

Szablon listy kontrolnej inspekcji i konserwacji palet.

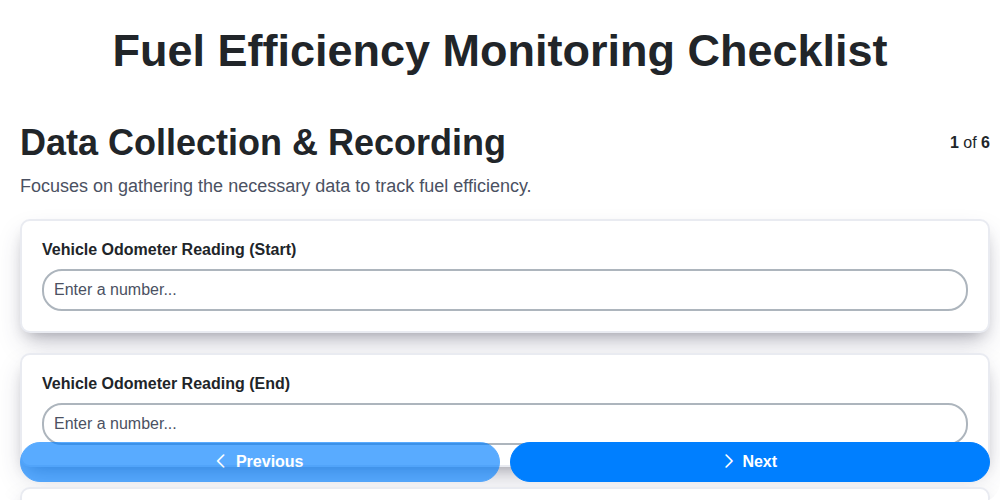

Fuel Efficiency Monitoring: Your Checklist Template for Savings

Supply Chain Risk Assessment: Your Essential Checklist Template

Możemy to zrobić razem

Potrzebujesz pomocy z listami kontrolnymi?

Masz pytanie? Jesteśmy tu, aby pomóc. Prześlij zapytanie, a my szybko na nie odpowiemy.