Szablon kompleksowej listy kontrolnej do inspekcji centrów danych

Opublikowano: 09/10/2025 Zaktualizowano: 03/22/2026

Spis treści

- Dlaczego lista kontrolna inspekcji centrum danych jest niezbędna

- Kluczowe obszary centrum danych do kontroli

- Infrastruktura energetyczna: Zapewnienie niezawodności

- Systemy chłodzenia: Utrzymywanie optymalnej temperatury

- Sieć i łączność: Weryfikacja wydajności

- Bezpieczeństwo fizyczne: Ochrona Twoich zasobów

- Dokumentacja i Zgodność z Przepisami: Spełnianie Standardów Regulacyjnych

- Wdrażanie i dostosowywanie listy kontrolnej

- Zasoby i linki

TL;DR: Utrzymuj działanie centrum danych bez zakłóceń i unikaj kosztownych przestojów dzięki tej kompleksowej liście kontrolnej! Obejmuje ona wszystko, od zasilania i chłodzenia po bezpieczeństwo i odzyskiwanie po awarii, pomagając w identyfikacji i naprawie potencjalnych problemów *zanim* wpłyną one na Twoją działalność. Pobierz szablon i dostosuj go do swoich indywidualnych potrzeb, aby w sposób proaktywny zarządzać centrum danych.

Dlaczego lista kontrolna inspekcji centrum danych jest niezbędna

Centra danych stanowią kręgosłup nowoczesnego biznesu, zasilając wszystko, od obsługi klienta po kluczowe transakcje finansowe. Pojedyncza, nieprzewidziana awaria - spowodowana na przykład przerwą w dostawie prądu, awarią układu chłodzenia lub naruszeniem bezpieczeństwa - może wywołać lawinę konsekwencji: straty finansowe, uszczerbek na reputacji, kary regulacyjne i potencjalne zakłócenia w działalności. Proaktywna konserwacja to nie tylko najlepsza praktyka; to konieczność biznesowa.

Kompleksowa lista kontrolna inspekcji centrum danych zapewnia systematyczny i powtarzalny proces identyfikowania słabości, zanim eskalują one do poważnych incydentów. Pozwala to przejść od reaktywnego rozwiązywania problemów do działań zapobiegawczych. Wyobraźcie sobie to jako regularne badania stanu zdrowia dla waszej infrastruktury cyfrowej - wychwytywanie drobnych problemów, zanim przerodzą się w poważne kłopoty. To proaktywne podejście nie tylko minimalizuje przestoje i redukuje związane z nimi koszty, ale także demonstruje należytą staranność w utrzymaniu bezpiecznego i niezawodnego środowiska operacyjnego, co jest szczególnie ważne dla organizacji podlegających rygorystycznym wymogom zgodności, takim jak HIPAA, PCI DSS lub SOC 2. Ostatecznie, solidna lista kontrolna przekłada się na wzmocnioną ciągłość działania biznesu i silniejsze fundamenty dla przyszłego wzrostu.

Kluczowe obszary centrum danych do kontroli

Rozłóżmy na czynniki pierwsze kluczowe obszary w Twoim centrum danych, które wymagają stałej uwagi. Każdy z nich wiąże się z odrębnymi zagrożeniami i wymaga indywidualnego podejścia do inspekcji.

Zasilanie i chłodzenie - podstawa niezawodności.

To nie jest tylko sprawdzanie świateł; chodzi o zapewnienie ciągłości działania kluczowych systemów infrastruktury. Infrastruktura energetyczna wymaga weryfikacji systemów UPS, generatorów, PDU oraz ich odpowiednich udźwigów. Systemy chłodzenia - jednostki CRAC, agregaty chłodnicze oraz strategie uszczelniania - muszą być oceniane pod kątem stabilności temperatury, efektywności przepływu powietrza i integralności czynnika chłodniczego. Niespodziewane wahania lub braki w wydajności mogą wywołać lawinowe awarie.

Infrastruktura sieci - Autostrada komunikacji

Twoja sieć w centrum danych to nie tylko zbiór kabli; to cyfrowa autostrada Twojego biznesu. Regularnie sprawdzaj przełączniki sieciowe, routery i okablowanie, aby zidentyfikować wąskie gardła, luki w zabezpieczeniach oraz potencjalne punkty awarii. Wykorzystanie portów, aktualizacje oprogramowania i testy redundancji są kluczowe dla utrzymania ciągłości komunikacji.

Bezpieczeństwo fizyczne - ochrona Twoich zasobów

Centra danych przechowują bezcenne aktywa - zarówno materialne, jak i cyfrowe. Kontrole bezpieczeństwa powinny obejmować ocenę systemów kontroli dostępu (czytniki kart, biometria), sprawność kamer monitoringu, zabezpieczenia obwodowe (ogrodzenia, drzwi) oraz ogólną podatność na nieautoryzowane wejście.

4. Monitoring Środowiska - Wykrywanie Ukrytych Zagrożeń

Poza temperaturą, monitorowanie środowiska obejmuje wykrywanie wycieków, kontrolę jakości powietrza i wilgotności. Te czujniki zapewniają wczesne ostrzeżenia o potencjalnych problemach, takich jak wycieki wody, uwolnienie gazu lub zanieczyszczenie cząsteczkami, które mogłyby uszkodzić urządzenia.

5. Integralność stojaków i zarządzanie kablami - kolejność rzeczy

Pozornie mało istotny obszar, integralność szaf racków i zarządzanie kablami, ma istotny wpływ na przepływ powietrza i łatwość konserwacji. Upewnij się, że szafy są solidne konstrukcyjnie, kable są prawidłowo oznakowane, a przepływ powietrza nie jest blokowany przez nieuporządkowane okablowanie.

6. Odbudowa po awarii i dokumentacja - planowanie na wypadek najgorszego.

Centrum danych to nie tylko sprzęt; to przede wszystkim odporność. Regularnie testuj plan odzyskiwania po awarii, weryfikuj kopie zapasowe i upewnij się, że dokumentacja (schematy powykonaniowe, dzienniki konserwacji) jest aktualna i dostępna.

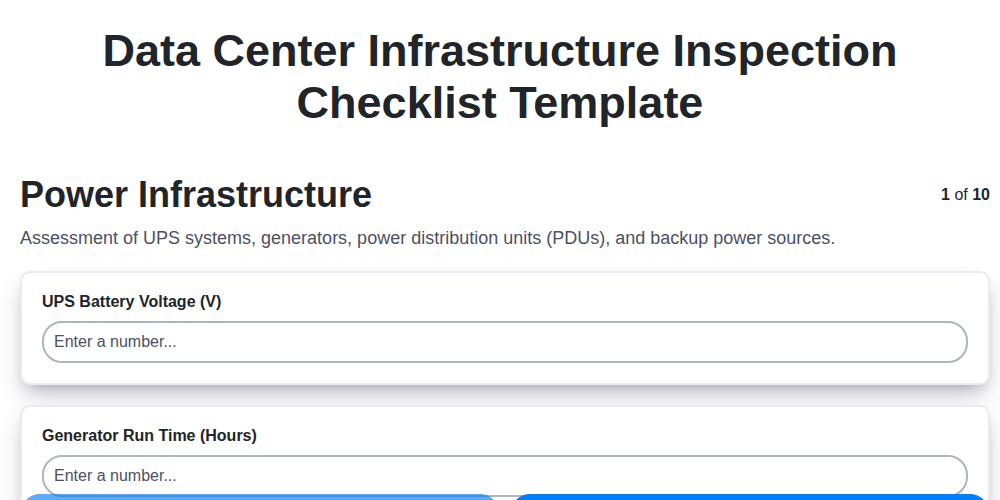

Infrastruktura energetyczna: Zapewnienie niezawodności

Sercem każdego centrum danych jest jego infrastruktura zasilania. Niezawodne zasilanie jest kluczowe, ponieważ awarie prowadzą do przestojów, utraty danych i potencjalnie katastrofalnych konsekwencji. Dlatego też solidny i regularnie konserwowany system zasilania jest absolutnie niezbędny. Niniejsza sekcja szczegółowo omawia krytyczne elementy systemu zasilania w Twoim centrum danych i przedstawia kluczowe punkty kontroli, aby zapewnić ciągłość działania.

Ocena zasilacza awaryjnego (UPS): Twoje zasilanie UPS zapewnia natychmiastowe zasilanie rezerwowe podczas przerw w dostawie prądu i stabilizuje wahania napięcia. Regularne inspekcje powinny obejmować kontrole stanu baterii - należy szukać oznak wybrzuszenia, korozji lub pogorszenia wydajności. Należy przeprowadzić test obciążenia, aby upewnić się, że UPS jest w stanie obsłużyć całkowite podłączone obciążenie i sprawdzić prawidłową synchronizację z generatorem. Napięcie wyjściowe powinno być stale monitorowane.

Gotowość generatora: Twój generator to źródło zasilania rezerwowego na długi czas. Kluczowe jest regularne testowanie i konserwacja urządzenia. Sprawdzaj poziom paliwa, upewnij się, że automatyczny przełącznik (ATS) działa prawidłowo i przejrzyj dokumentację serwisową, aby mieć pewność, że wszystkie planowane czynności konserwacyjne zostały wykonane. Roczny (lub częstszy, w zależności od zaleceń producenta) test obciążeniowy jest niezbędny do potwierdzenia możliwości generatora zaspokojenia zapotrzebowania na moc centrum danych.

Zasilacze UPS (Power Distribution Units): PDU-y dystrybuują zasilanie do serwerów i innego sprzętu. Wyłączniki nadprądowe muszą działać prawidłowo, a równoważenie obciążenia między fazami powinno być monitorowane, aby zapobiec przeciążeniom. Wdrożenie monitoringu na poziomie gniazda zapewnia szczegółowy wgląd w zużycie energii i umożliwia wczesne wykrywanie potencjalnych problemów. Konsekwentne oznaczanie jest również kluczowe dla szybkiego rozwiązywania problemów. Pamiętaj, że prawidłowe uziemienie jest również niezwykle ważne dla bezpieczeństwa i ochrony sprzętu.

Systemy chłodzenia: Utrzymywanie optymalnej temperatury

Utrzymanie optymalnej temperatury w centrum danych jest kluczowe dla niezawodności sprzętu, efektywności energetycznej i ogólnej wydajności. Nawet niewielkie wahania temperatury mogą prowadzić do zwiększenia liczby błędów, skrócenia żywotności sprzętu oraz wyższego zużycia energii z powodu przeciążonych systemów chłodzenia. Poniżej przedstawiamy szczegółowe informacje na temat niezbędnych praktyk konserwacji systemów chłodzenia.

Regularne przeglądy: Przeprowadzaj miesięczne wizualne kontrole wszystkich jednostek CRAC/CRAH. Sprawdzaj oznaki wycieków (czynnika chłodniczego lub kondensatu), nietypowe odgłosy oraz nagromadzenie zanieczyszczeń na cewkach. Co kwartał planuj bardziej szczegółowe przeglądy, w tym wymianę filtrów i czyszczenie cewek.

Zarządzanie filtrami: Zabrudzone filtry ograniczają przepływ powietrza, zmuszając urządzenia chłodnicze do cięższej pracy i zużywania większej ilości energii. Wprowadź ścisły harmonogram wymiany filtrów, uwzględniający poziom zapylenia w Twoim otoczeniu - zazwyczaj co 3-6 miesięcy. Prowadź rejestr wymiany filtrów.

Linie odprowadzania kondensatu: Zatkane przewody odprowadzające kondensat mogą prowadzić do uszkodzeń spowodowanych wodą i rozwoju pleśni. Regularnie sprawdzaj i czyść te przewody, aby zapewnić prawidłowy drenaż.

Poziomy czynnika chłodniczego: Należy uważnie monitorować poziom czynnika chłodniczego, ponieważ wycieki mogą znacząco obniżyć efektywność chłodzenia. Coroczne kontrole czynnika chłodniczego i testy szczelności powinien przeprowadzać wykwalifikowany technik HVAC.

Kontrola przepływu powietrzaOdpowiednie zamknięcie korytarzy ciepłych i zimnych jest kluczowe. Regularnie sprawdzaj szczelność uszczelek i barier. Natychmiast eliminuj wszelkie szczeliny lub przerwy, aby zapobiec mieszaniu się ciepłego i zimnego powietrza.

Wydajność chłodnirokJeśli Twoje centrum danych wykorzystuje agregaty chłodnicze, zwróć szczególną uwagę na temperaturę wody, przepływy i ciśnienie. Ciągłe monitorowanie pomaga zidentyfikować potencjalne problemy na wczesnym etapie.

Monitorowanie wydajnościWdrożyć monitorowanie temperatury i wilgotności w czasie rzeczywistym w całym centrum danych. Należy ustalić progi alarmowe i niezwłocznie badać wszelkie ich przekroczenia.

Stosując się do tych praktyk konserwacji układu chłodzenia, można zapewnić stabilne i wydajne środowisko pracy dla krytycznej infrastruktury.

Sieć i łączność: Weryfikacja wydajności

Poza podstawowym oględzinom wizualnym okablowania i oznaczaniu portów, kluczowe jest aktywne...weryfikowaćWydajność Twojej sieci. Nawet wizualnie dobrze skonfigurowana sieć może borykać się z wąskimi gardłami lub ukrytymi problemami, które wpływają na szybkość działania aplikacji i ogólną efektywność centrum danych.

Oto co należy sprawdzić:

- Wydajność przełączników i routerów: Wykorzystaj monitorowanie SNMP do śledzenia wykorzystania procesora, zużycia pamięci i błędów interfejsów. Wysokie, ciągłe obciążenie może wskazywać na konieczność modernizacji lub optymalizacji.

- Testowanie przepustowościRegularnie przeprowadzaj testy przepustowości między kluczowymi serwerami i aplikacjami w celu identyfikacji potencjalnych wąskich gardeł. Narzędzia takie jak iperf mogą dostarczyć mierzalne wyniki.

- Sprawdzanie opóźnień. Mierz opóźnienia na segmentach sieci. Wysokie opóźnienia mogą poważnie wpłynąć na responsywność aplikacji. Śledzenie tras może pomóc zlokalizować źródło opóźnień.

- Analiza strat pakietówNawet niewielkie straty pakietów mogą być szkodliwe. Używaj analizatorów sieci, aby wykrywać i diagnozować problemy z utratą pakietów.

- Weryfikacja nadmiarowościRegularnie testuj mechanizmy przełączania awaryjnego w sieci. Symuluj awarie, aby upewnić się, że automatyczne przełączanie na łącza zapasowe i urządzenia odbywa się bezproblemowo i w akceptowalnych ramach czasowych. Dokumentuj wyniki tych testów.

- Ocena sieci bezprzewodowej: Jeśli Twoje centrum danych korzysta z łączności bezprzewodowej, przeprowadzaj okresowe badania terenu w celu oceny siły sygnału i zakłóceń.

- Przegląd konfiguracji VLAN.Zweryfikuj prawidłową konfigurację VLAN i segmentację sieci w celu zapobiegania nieautoryzowanemu dostępowi i utrzymania bezpieczeństwa sieci.

- Rozwiązywanie nazw DNS: Zapewnij niezawodne i dokładne rozwiązywanie DNS, ponieważ opóźnienia w tym obszarze mogą prowadzić do problemów z wydajnością aplikacji.

Bezpieczeństwo fizyczne: Ochrona Twoich zasobów

Twoje centrum danych to nie tylko zbiór serwerów; to repozytorium krytycznych zasobów - własności intelektualnej, danych klientów, dokumentów finansowych i więcej. Solidne środki fizycznego bezpieczeństwa stanowią pierwszą linię obrony przed nieautoryzowanym dostępem, kradzieżą i wandalizmem. To wykracza daleko poza proste zamknięcie drzwi.

Kompleksowa strategia zabezpieczeń fizycznych obejmuje wiele warstw ochrony, rozpoczynając od zabezpieczenia obwodu. Obejmuje to solidne ogrodzenie, bramy z kontrolowanym dostępem oraz czujną obserwację otoczenia. Po wejściu do centrum danych, dostęp powinien być ściśle kontrolowany za pomocą skanerów biometrycznych, czytników kart dostępu lub połączenia obu. Zwiększone znaczenie ma uwierzytelnianie wieloskładnikowe.

Regularnie sprawdzaj dzienniki dostępu, aby zidentyfikować wszelkie nieprawidłowości lub podejrzane działania. Rozważ zainstalowanie pułapek - kontrolowanych punktów wejścia, zaprojektowanych w celu zapobiegania wtargnięciom - w obszarach o podwyższonym poziomie zabezpieczeń. Kamery monitoringu powinny obejmować wszystkie krytyczne strefy, a nagrania powinny być przechowywane w bezpiecznym miejscu i regularnie monitorowane. Nie pomijaj mniej oczywistych luk w zabezpieczeniach, takich jak kanały wentylacyjne lub punkty dostępu na dachu. Ostatecznie, szkolenia pracowników odgrywają kluczową rolę. Personel powinien być przeszkolony w zakresie protokołów bezpieczeństwa, procedur zgłaszania i znaczenia czujności. Dobrze przeszkolony i świadomy zagrożeń zespół jest nieocenionym atutem w zapewnianiu bezpieczeństwa fizycznego Twojego centrum danych.

Dokumentacja i Zgodność z Przepisami: Spełnianie Standardów Regulacyjnych

Przepisy dotyczące centrów danych stale się zmieniają i stają się coraz bardziej rygorystyczne. Prowadzenie skrupulatnej dokumentacji to nie tylko najlepsza praktyka; często jest to wymóg prawny. Niniejszy dział koncentruje się na zapewnieniu, że Twój ośrodek danych...działazgodnie z zaleceniami, ale potrafiudowodnićto.

Kluczowe filary dokumentacji:

- Rysunki wykonawcze: Dokładne i aktualne schematy są kluczowe dla rozwiązywania problemów, konserwacji i odzyskiwania po katastrofie. Rysunki te powinny odzwierciedlać wszelkie zmiany wprowadzone w fizycznym układzie centrum danych. Regularnie weryfikuj te rysunki w odniesieniu do faktycznej infrastruktury.

- Dzienniki utrzymania: Szczegółowe rejestry wszystkich czynności konserwacyjnych, w tym daty, wykonane zadania, zaangażowany personel i wymienione części, są niezbędne. Te dzienniki stanowią dowód należytej staranności w utrzymaniu niezawodności sprzętu.

- Raporty incydentów: Dokładna dokumentacja wszelkich incydentów - przerw w dostawie prądu, naruszeń bezpieczeństwa, awarii sprzętu - jest kluczowa. Raporty te powinny zawierać analizę przyczyn źródłowych oraz podjęte działania naprawcze w celu zapobieżenia ponownemu wystąpieniu.

- Podręczniki Polityki i ProcedurWyraźnie zdefiniowane zasady i procedury dotyczące funkcjonowania centrum danych, bezpieczeństwa i kontroli dostępu są kluczowe dla zapewnienia zgodności z najlepszymi praktykami.

- Raporty z audytów zgodnościProwadź rejestry wszystkich przeprowadzonych audytów zgodności, w tym wyniki i plany naprawcze.

Poruszanie się w konkretnych ramach regulacyjnych:

- SOC 2: Wymaga opisu systemu, procedur operacyjnych oraz zaangażowania w przestrzeganie mechanizmów bezpieczeństwa. Dokumentacja musi wykazywać skuteczność tych mechanizmów.

- Ustawa HIPAA: Nakłada obowiązek ochrony danych dotyczących stanu zdrowia pacjentów, co wymaga szczegółowej dokumentacji związanej z zabezpieczeniami fizycznymi i logicznymi.

- PCI DSS: Koncentruje się na zabezpieczaniu danych kart kredytowych, wymagając szczegółowej dokumentacji polityk bezpieczeństwa, kontroli dostępu i ocen ryzyka.

- RODO/CCPA: Podkreśla prawa osób, których dane dotyczą, wymagając dokumentacji działań związanych z przetwarzaniem danych, mechanizmów zgody oraz procedur powiadamiania o naruszeniach ochrony danych.

Aktywne przestrzeganie przepisów jest kluczowe.

Regularne wewnętrzne audyty i symulowane oceny zgodności mogą identyfikować luki i zapewniać ciągłe przestrzeganie standardów regulacyjnych. Utrzymywanie uporządkowanej i łatwo dostępnej dokumentacji to nie tylko kwestia zadowolenia audytorów, ale także budowanie solidnego i odpornego środowiska centrum danych.

Wdrażanie i dostosowywanie listy kontrolnej

Uniwersalna lista kontrolna to dobry punkt wyjścia, ale...prawdziwieSkuteczne przeglądy centrum danych wymagają przemyślanej implementacji i dostosowania. Oto jak przekształcić ten szablon w dynamiczny i operacyjny proces:

Przydziel odpowiedzialność i określ częstotliwość. Nie powierzaj inspekcji przypadkowi. Wyraźnie przydzielaj odpowiedzialność za pozycje z listy kontrolnej konkretnym osobom lub zespołom. Określ realistyczną częstotliwość inspekcji na podstawie oceny ryzyka - krytyczne systemy mogą wymagać cotygodniowych kontroli, natomiast inne można oceniać kwartalnie. Udokumentuj te przydziały i harmonogramy.

Priorytetyzacja oparta na ryzyku: Nie wszystkie pozycje na liście kontrolnej mają jednakowe znaczenie. Ustalaj priorytety zadań w oparciu o ich potencjalny wpływ na działanie. Skoncentruj początkowe wysiłki na obszarach o najwyższym profilu ryzyka. Regularnie przeglądaj i dostosowuj te priorytety w miarę rozwoju Twojego centrum danych.

3. Integracja z istniejącymi systemami: Idealnie, proces inspekcji powinien integrować się z istniejącymi narzędziami do zarządzania centrami danych. Umożliwia to scentralizowaną dokumentację, automatyczne raportowanie i usprawniony przepływ pracy. Zbadaj możliwości zintegrowania listy kontrolnej z systemami zgłoszeniowymi lub bazą danych konfiguracji (CMDB).

4. Personalizacja jest kluczowa: Ta lista kontrolna stanowi podstawę. WymusiećDopasuj to. Weź pod uwagę następujące możliwości personalizacji:

- Wyjątkowy sprzęt/oprogramowanie: Dodaj sprawdziany specyficzne dla Twojego sprzętu (np. zastrzeżone układy chłodzenia, niestandardowe szafy).

- Czynniki środowiskowe: Uwzględnij specyficzne kwestie środowiskowe (np. wysoka wilgotność, aktywność sejsmiczna).

- Wymagania regulacyjne: Wprowadź audyty zgodne z wymogami obowiązujących standardów zgodności (SOC 2, HIPAA, PCI DSS).

- Poprzednie zdarzenia: Dodaj weryfikacje dotyczące powtarzających się problemów lub wcześniejszych incydentów.

5. Dokumentacja i Raportowanie: Prowadź szczegółową dokumentację wszystkich ustaleń z inspekcji. Rejestruj wszelkie podjęte działania naprawcze oraz ich skuteczność. Twórz regularne raporty podsumowujące wyniki inspekcji i wskazujące obszary wymagające poprawy. Udostępniaj te raporty kluczowym interesariuszom.

6. Ciągłe Doskonalenie: Twoja lista kontrolna to nie jest dokument statyczny. Regularnie ją sprawdzaj i aktualizuj na podstawie wyników inspekcji, zmian w środowisku Twojego centrum danych oraz pojawiających się zagrożeń. Zachęcaj zespół do przekazywania opinii w celu identyfikacji obszarów wymagających poprawy. Dynamiczna lista kontrolna to skuteczna lista kontrolna.

Zasoby i linki

- National Institute of Standards and Technology (NIST) : NIST provides numerous publications, standards, and guidelines relevant to data center security, resilience, and best practices. Search for documents related to data center infrastructure, cybersecurity, and disaster recovery. Crucial for understanding compliance requirements and informing your checklist.

- International Organization for Standardization (ISO) : ISO provides a range of standards, including ISO 27001 (information security management), ISO 22000 (energy management), and others pertinent to data center operations. Understanding these can contribute to a comprehensive and compliant inspection process.

- The Data Center Syndicate (TDCS) : TDCS offers resources, articles, and best practices for data center professionals. Their content often covers operational aspects and inspection considerations, offering valuable real-world perspectives.

- The Uptime Institute : The Uptime Institute provides independent assessment, advisory, and education services for data centers. Their publications, Tier Standard, and research offer a deep understanding of data center infrastructure reliability and operational excellence. While in-depth, understanding their concepts will aid in defining inspection criteria.

- American Society of Heating, Refrigerating and Air-Conditioning Engineers (ASHRAE) : ASHRAE standards address data center cooling and thermal management. Critical for validating cooling system performance and maintaining optimal temperature, a core area of inspection.

- Cybersecurity and Infrastructure Security Agency (CISA) : CISA provides cybersecurity advisories, best practices, and resources to protect critical infrastructure, including data centers. Helps to incorporate cybersecurity checks into your physical security inspection.

- Business Continuity Institute (BCI) : The BCI offers information and certifications related to business continuity management, which are essential for data center resilience. Useful for ensuring inspection covers DR and recovery aspects.

- TechTarget Data Center : TechTarget offers a wide range of articles and resources related to data center management, including topics relevant to inspections, security, and performance. Provides practical insights and industry perspectives.

- ECMA International : While perhaps less direct, ECMA develops standards relevant to data center technologies, particularly around power and cabling. Provides context for some infrastructure inspections.

- Data Center Professionals (DCP) : DCP provides training, certifications and resources for data center operations and maintenance. Their content touches on inspection processes and maintenance best practices.

Najczęściej zadawane pytania

Czym jest lista kontrolna inspekcji centrum danych i dlaczego jest ważna?

Lista kontrolna inspekcji centrum danych to dokument, który określa wszystkie kluczowe obszary i systemy, które wymagają sprawdzenia i oceny w centrum danych. Jest ważna do identyfikowania potencjalnych problemów, zapewnienia zgodności z przepisami, minimalizacji przestojów oraz utrzymania optymalnej wydajności i bezpieczeństwa.

Kto powinien korzystać z tego szablonu listy kontrolnej inspekcji centrum danych?

Ta lista kontrolna jest przeznaczona dla szerokiego grona odbiorców, w tym dla menedżerów centrów danych, inżynierów utrzymania ruchu, specjalistów IT, personelu zajmującego się bezpieczeństwem oraz wszystkich osób odpowiedzialnych za konserwację i funkcjonowanie centrum danych.

Jak często powinienem/powinnam używać tej listy kontrolnej inspekcji centrum danych?

Częstotliwość kontroli zależy od czynników takich jak krytyczność centrum danych, wymogi regulacyjne oraz dojrzałość procedur operacyjnych. Zalecamy minimalnie miesięczne kontrole, a częstsze weryfikacje (tygodniowe lub dzienne) dla systemów krytycznych lub w okresach zmian.

Czy ta lista kontrolna jest konfigurowalna? Czy mogę dodawać lub usuwać pozycje?

Oczywiście. To jest szablon, który ma służyć jako punkt wyjścia. Należy go dostosować do specyficznej infrastruktury, systemów i wymogów zgodności swojego centrum danych. W razie potrzeby można dodawać, usuwać lub modyfikować elementy.

Jakie aspekty powinienem wziąć pod uwagę podczas inspekcji infrastruktury energetycznej?

Podczas inspekcji infrastruktury zasilania należy zwracać uwagę na takie elementy jak: status zasilaczy awaryjnych (UPS) i stan baterii, funkcjonowanie generatorów, pojemność i monitorowanie rozdzielnic zasilania (PDU), problemy z uziemieniem oraz ogólny stan okablowania i połączeń. Należy sprawdzić, czy występują oznaki przegrzania lub korozji.

Co powinienem sprawdzić podczas przeglądu układu chłodzenia?

Sprawdzenia systemu chłodzenia powinny obejmować weryfikację przepływu powietrza, sprawdzenie wydajności agregatu chłodniczego, kontrolę działania wieży chłodniczej (jeśli dotyczy), monitorowanie poziomów temperatury i wilgotności oraz sprawdzenie pod kątem wycieków lub nietypowych odgłosów. Należy również upewnić się, że systemy zapasowe działają prawidłowo.

Jak dokumentować wyniki kontroli centrum danych?

Lista kontrolna zawiera miejsca do zapisywania obserwacji, notowania wszelkich zidentyfikowanych problemów oraz przydzielania odpowiedzialności za działania naprawcze. Dokumentacja powinna być szczegółowa i spójna. Rozważ użycie platformy cyfrowej w celu łatwego śledzenia i raportowania.

Jakie są typowe wymagania dotyczące zgodności z przepisami związane z inspekcjami centrów danych?

Często wymagane są standardy takie jak SOC 2, PCI DSS, HIPAA i ISO 27001. Standardy te często nakładają obowiązek przeprowadzania regularnych ocen zabezpieczeń fizycznych oraz kontroli infrastruktury. Twoja lista kontrolna powinna być zgodna z obowiązującymi przepisami.

Czy tę listę kontrolną można wykorzystać do inspekcji zdalnych?

Chociaż niektóre przedmioty najlepiej ocenia się osobiście, wiele z nich można ocenić zdalnie za pomocą systemów monitoringu i wideokonferencji. Wyraźnie oznacz, które przedmioty wymagają weryfikacji na miejscu.

Jaka jest różnica między przeglądem konserwacyjnym a audytem centrum danych?

Audyt centrum danych to szeroka ocena wszystkich aspektów jego działania, mająca na celu wykrycie potencjalnych problemów. Konserwacja zapobiegawcza koncentruje się na konkretnych, zaplanowanych czynnościach, aby urządzenia działały prawidłowo. Inspekcje często ujawniają problemy, które mogłyby zostać pominięte podczas konserwacji zapobiegawczej, i odwrotnie.

Czy ten artykuł był pomocny?

Demo rozwiązania do zarządzania audytem/inspekcją

Zapewnij zgodność i popraw wydajność! ChecklistGuro usprawnia tworzenie, realizację i raportowanie audytów/inspekcji. Zmniejsz ryzyko, popraw jakość i utrzymuj spójność. Zarządzaj wszystkim za pomocą naszego systemu operacyjnego dla firm.

Powiązane artykuły

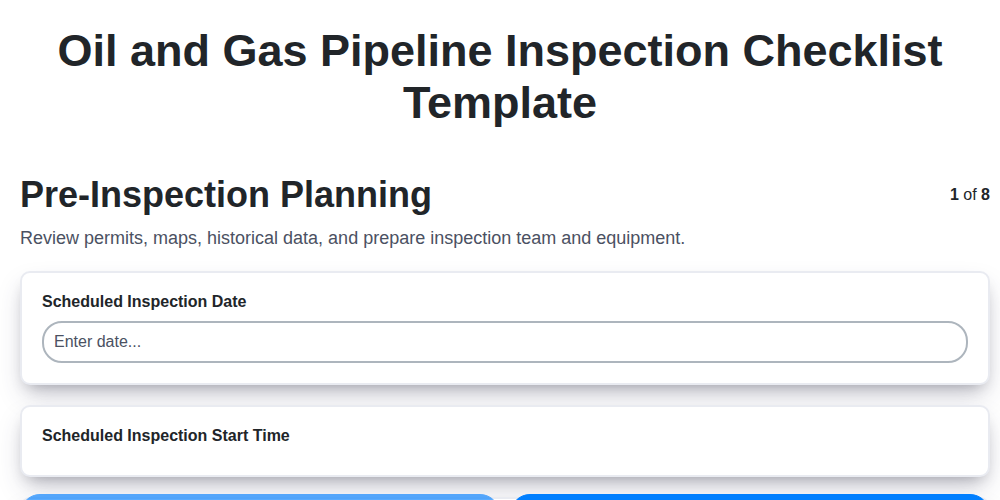

Your Essential Guide to the Oil and Gas Pipeline Inspection Checklist Template

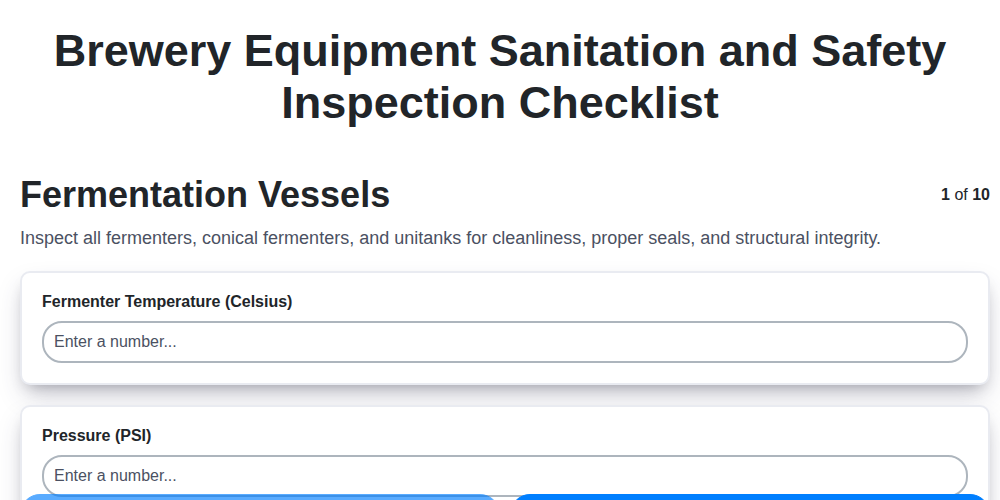

The Ultimate Brewery Equipment Sanitation & Safety Checklist Template

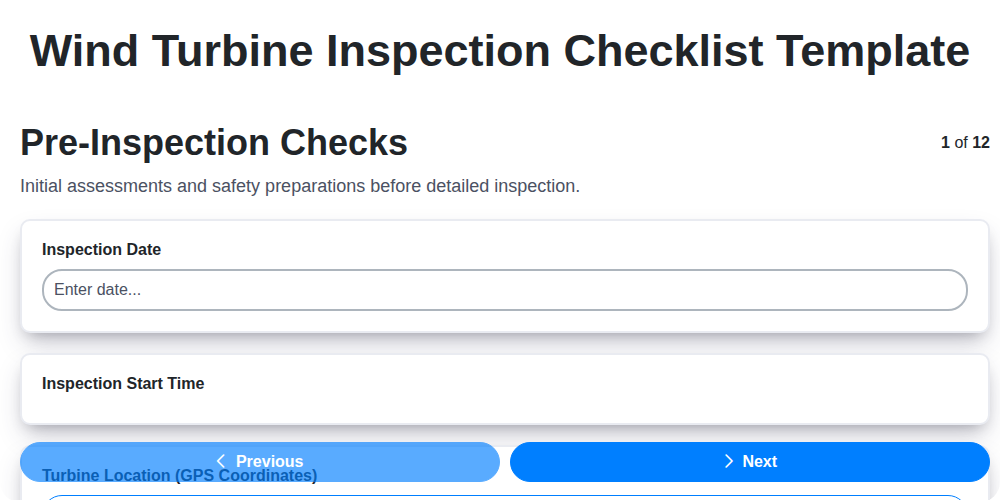

Szablon listy kontrolnej inspekcji turbin wiatrowych: Kompleksowy przewodnik

The Ultimate Apartment Building Maintenance Inspection Checklist Template

Your Essential Guide to a Manufacturing Quality Control Inspection Checklist

Szablon ostatecznej listy kontrolnej przeglądu paneli słonecznych

Your Ultimate HVAC Inspection Checklist Template

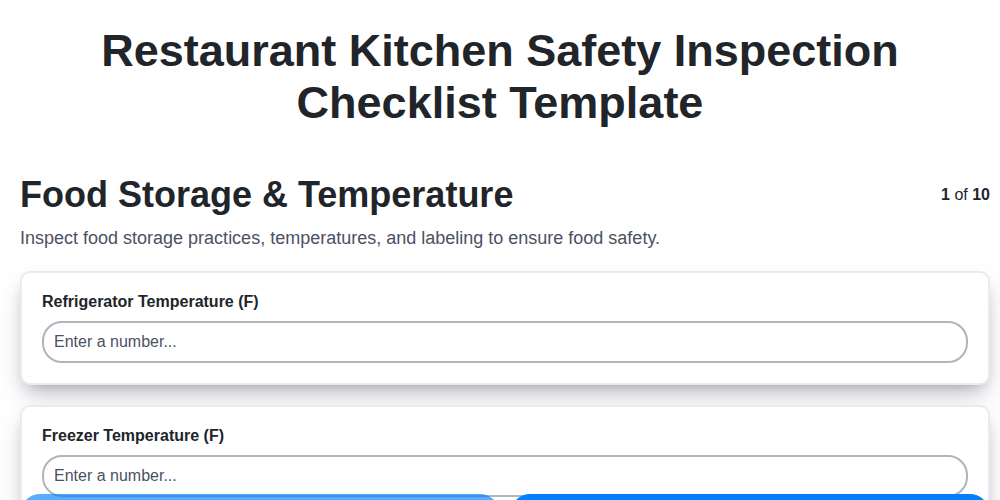

Restaurant Kitchen Safety Inspection Checklist Template

Możemy to zrobić razem

Potrzebujesz pomocy z listami kontrolnymi?

Masz pytanie? Jesteśmy tu, aby pomóc. Prześlij zapytanie, a my szybko na nie odpowiemy.