Opanowanie reagowania na incydenty: darmowy szablon listy kontrolnej protokołu raportowania

Opublikowano: 08/24/2025 Zaktualizowano: 03/22/2026

Spis treści

- Wprowadzenie: Dlaczego solidny protokół reagowania na incydenty ma znaczenie

- Zrozumienie kluczowych elementów reagowania na incydenty

- Twoja bezpłatna lista kontrolna protokołu zgłaszania incydentów

- Faza 1: Identyfikacja i Początkowe Utrzymanie

- Faza 2: Szczegółowe procedury raportowania

- Faza 3: Szczegółowe dochodzenie i analiza

- Faza 4: Działania naprawcze i zapobieganie

- Faza 5: Komunikacja i zarządzanie interesariuszami

- Faza 6: Szkolenia i Uświadamianie: Budowanie Kultury Proaktywności

- Faza 7: Ciągłe Doskonalenie: Przegląd i Udoskonalanie Twojego Protokołu

- Aspekty prawne i regulacyjne dotyczące zgłaszania incydentów

- Pobierz teraz bezpłatny szablon listy kontrolnej zgłoszeń incydentów!

- Zasoby i linki

TL;DR: Czy potrzebujesz efektywnie rozwiązywać incydenty? Pobierz nasz bezpłatny szablon listy kontrolnej! Przeanalizuje on każdy krok - od wstępnej reakcji i raportowania, po dochodzenie, działania naprawcze i ciągłe doskonalenie - zapewniając, że wyciągniesz wnioski z błędów i zapobiegniesz przyszłym problemom. Pobierz go teraz, aby usprawnić proces reagowania na incydenty!

Wprowadzenie: Dlaczego solidny protokół reagowania na incydenty ma znaczenie

Incydenty, niestety, są nieuniknione w każdej organizacji. Mogą mieć formę drobnych pomyłek i bliskich wypadków, jak i poważnych urazów oraz awarii sprzętu. Choć pokusą może być traktowanie ich jako odosobnionych zdarzeń, niewłaściwe postępowanie z nimi może prowadzić do daleko idących konsekwencji. Solidny protokół reagowania na incydenty to nie tylko kwestia dokumentacji i zgodności z przepisami; to przede wszystkim ochrona pracowników, zabezpieczenie majątku i dbanie o reputację.

Wyobraź sobie to w ten sposób: dobrze zdefiniowany protokół przekształca potencjalnie szkodliwą sytuację w cenną lekcję. Pozwala on zidentyfikować przyczyny problemu, wdrożyć działania naprawcze i zapobiec powtórzeniu się podobnych incydentów. Co więcej, demonstruje zaangażowanie w bezpieczeństwo i ciągłe doskonalenie, budując zaufanie wśród pracowników, klientów i interesariuszy. Ostatecznie, proaktywne i uporządkowane podejście do reagowania na incydenty to inwestycja w długoterminowe zdrowie i odporność Twojej organizacji.

Zrozumienie kluczowych elementów reagowania na incydenty

Skuteczne reagowanie na incydenty to nie tylko reakcja - to starannie zorganizowany proces oparty na kilku kluczowych filarach. Przyjrzyjmy się więc podstawowym elementom, które stanowią fundament solidnego i niezawodnego działania.

Przygotowanie i planowanie: To nie jest coś, co się robi.poDochodzi do incydentu. To efekt wcześniejszych przygotowań. Obejmują one określenie ról i obowiązków, ustanowienie kanałów komunikacji, zidentyfikowanie krytycznych zasobów oraz opracowanie planów reagowania na incydenty, dopasowanych do potencjalnych zagrożeń. Regularne ćwiczenia symulacyjne i analizy przy stole są niezbędne do przetestowania tych planów i zapewnienia gotowości.

Identyfikacja: Precyzyjna i terminowa identyfikacja jest kluczowa. Wymaga to ustanowienia jasnych mechanizmów raportowania i przeszkolenia pracowników w zakresie rozpoznawania potencjalnych incydentów - od subtelnych odchyleń od normalnego działania, po oczywiste naruszenia bezpieczeństwa. Wykorzystanie narzędzi monitoringu oraz systemów zarządzania informacją o bezpieczeństwie i zdarzeniami (SIEM) może zautomatyzować niektóre aspekty tej fazy.

Powstrzymanie. Po potwierdzeniu incydentu, priorytetem jest natychmiastowe ograniczenie jego wpływu. Metody powstrzymywania mogą obejmować izolację dotkniętych systemów, wyłączenie naruszonych kont lub zatrzymanie działania usług - wszystko w celu zapobieżenia dalszym uszkodzeniom lub wyciekowi danych. Szybkość i zdecydowanie są tutaj kluczowe.

Wyrzucenie. Ta faza obejmuje usunięcie przyczyny leżącej u podstaw incydentu. Nie wystarczy jedynie powstrzymać bezpośrednie zagrożenie; należy zidentyfikować i wyeliminować luki, które umożliwiły jego wystąpienie. Często wymaga to szczegółowej analizy technicznej i działań naprawczych.

Odzyskiwanie. Przywracanie dotkniętych systemów i danych do normalnego działania. Może to obejmować odzyskiwanie z kopii zapasowych, odbudowę systemów lub ponowne wdrażanie zabezpieczeń. Niezbędne jest dokładne weryfikowanie integralności danych i ich funkcjonalności.

Wnioski (działania po incydencie): Krytyczny i często pomijany element. Formalny przegląd incydentu, reakcji na niego oraz skuteczności istniejących zabezpieczeń. Dokumentowanie ustaleń, identyfikacja obszarów wymagających poprawy oraz aktualizacja zasad i procedur w oparciu o wyciągniętych wniosków jest kluczowe dla zapobiegania ponownemu wystąpieniu. To zamyka cykl i nieustannie wzmacnia ogólną zdolność reagowania na incydenty.

Twoja bezpłatna lista kontrolna protokołu zgłaszania incydentów

Gotowi usprawnić proces zgłaszania incydentów? Z radością udostępniamy kompleksowy i konfigurowalny szablon listy kontrolnej, który poprowadzi Państwa zespół przez każdy etap - od wstępnej identyfikacji po dalsze działania i przegląd.

To nie jest tylko statyczny dokument; to dynamiczne narzędzie, zaprojektowane do dostosowania do specyficznych potrzeb Twojej organizacji i przepisów branżowych. W środku znajdziesz:

- Szczegółowe listy kontrolnedla każdego etapu opisanego w 9-stopniowym protokole (tak jak opisano w powyższym artykule).

- Możliwość personalizacji: Łatwo dodawaj lub modyfikuj etapy, przydzielaj odpowiedzialności i ustalaj terminy realizacji specyficzne dla Twoich operacji.

- Przyjazny format.Niezależnie od tego, czy używasz go cyfrowo, czy też wydrukowujesz, nasz szablon został zaprojektowany z myślą o przejrzystości i łatwości obsługi.

- Wskazówki i najlepsze praktyki: Zintegrowane notatki zawierają wskazówki dotyczące typowych problemów i najlepszych praktyk efektywnego raportowania incydentów.

Zależy nam na tym, by pomóc Państwu stworzyć bezpieczniejsze i bardziej odporne środowisko pracy. Ta lista kontrolna to tylko jeden element naszego zaangażowania - mamy nadzieję, że umożliwi ona Państwa zespołowi proaktywnego identyfikowania, rozwiązywania i wyciągania wniosków z incydentów.

Faza 1: Identyfikacja i Początkowe Utrzymanie

Pierwsze chwile po zdarzeniu są kluczowe. Szybka i precyzyjna identyfikacja, a następnie natychmiastowe zabezpieczenie, w znacznym stopniu wpływają na możliwość dalszych szkód i stanowią podstawę do przeprowadzenia gruntownego śledztwa. Ale jak rozpoznać zdarzenie wymagające zgłoszenia i co powinno się zrobić na początku?

Poza oczywistym: Incydent nie zawsze musi być dramatycznym wydarzeniem. Może to być sytuacja bliska wypadku - okoliczność, w której błąd lub awariaprawiepowodowało szkody lub uszczerbek. Rozpoznawanie sytuacji krytycznych jest kluczowe dla proaktywnego identyfikowania i eliminowania potencjalnych zagrożeń, zanim przekształcą się w rzeczywiste incydenty. Zwróć uwagę na poniższe sygnały:

- Nietypowe dźwięki lub zapachy: Nietypowy dźwięk, niezwykły zapach lub cokolwiek odbiegające od normy wymaga zbadania.

- Awaria sprzętu: Każda awaria sprzętu, nawet drobna, musi być zgłoszona.

- Odchylenia od procesuKiedy proces nie jest przestrzegany zgodnie z założeniami, to znak, że coś może być nie tak.

- Obserwacje pracowników: Zachęcaj pracowników do zgłaszania wszelkich niepokojących zdarzeń, bez względu na to, jak drobne mogą się wydawać.

Natychmiastowe Utrzymanie - Twoje Pierwsze Kroki: Po zidentyfikowaniu zdarzenia, należy priorytetyzować następujące kroki:

- Zapewnij bezpieczeństwo. Najważniejsze jest teraz bezpieczeństwo wszystkich zaangażowanych i osób znajdujących się w pobliżu. W razie potrzeby udziel pierwszej pomocy i upewnij się, że miejsce zdarzenia jest bezpieczne.

- Zatrzymaj proces. Jeśli to możliwe, bezpiecznie zatrzymaj aktywność lub proces, który spowodował incydent. Kluczowe jest zapobieganie dalszej eskalacji.

- Wyizoluj obszar: Ograniczyć dostęp do poszkodowanego obszaru, aby zapobiec dalszym obrażeniom lub zniszczeniom. Do kontrolowania dostępu użyć barier, znaków informacyjnych lub personelu.

- Zachowaj dowody. Unikaj zakłócania miejsca zdarzenia, chyba że jest to absolutnie konieczne dla zapewnienia bezpieczeństwa. Zdjęcia lub filmy z miejsca zdarzenia, wykonane przed wprowadzeniem jakichkolwiek zmian, mogą być bezcenne dla śledztwa.

- Powiadomić wyznaczone osoby: Niezwłocznie poinformuj swojego przełożonego, inspektora BHP lub wyznaczonej osoby kontaktowej, zgodnie z procedurami obowiązującymi w Twojej organizacji.

Faza 2: Szczegółowe procedury raportowania

Początkowy raport, choć kluczowy dla natychmiastowych działań, często brakuje mu głębi potrzebnej do dogłębnej analizy i działań zapobiegawczych. Właśnie dlatego wprowadzono szczegółową procedurę raportowania. Nie traktujcie tego jak dodatkowej papierkowej roboty; postrzegajcie to jako wkład w bezpieczniejsze i bardziej świadome środowisko pracy.

Oto zestawienie oczekiwań i wyjaśnienie, dlaczego każdy element jest ważny:

- Data i godzina: Dokładne dokumentowanie jest niezbędne do identyfikowania wzorców i trendów w czasie.

- Lokalizacja: Określenie dokładnej lokalizacji umożliwia ukierunkowane oceny ryzyka i usprawnienia środowiskowe.

- Osoby zaangażowane: Zidentyfikuj wszystkich poszkodowanych, świadków i osób, które udzieliły pomocy. Jeśli to możliwe, zbierz dane kontaktowe.Zwróć uwagę na przestrzeganie przepisów dotyczących prywatności podczas zbierania danych osobowych.

- Szczegółowy opis wydarzeń: Przedstaw jasny, zwięzły i obiektywny opis tego, co się wydarzyło. bezprzypisywanie winy. Trzymaj się faktów - co, gdzie, kiedy, kto, jak.

- Wykorzystywane wyposażenie i materiały: Wymień wszystkie urządzenia, materiały lub substancje, które były zaangażowane w incydent. Podaj numery modeli, numery seryjne i numery partii, jeśli dotyczy.

- Warunki środowiskowe: Zwróć uwagę na czynniki środowiskowe, takie jak oświetlenie, pogoda, poziom hałasu itp.

- Dowody fotograficzne/wideo: Udokumentuj fotograficznie lub wideo miejsce zdarzenia oraz wszelkie uszkodzenia. Zadbaj o prawidłową dokumentację i przechowywanie tych plików.

- Oświadczenia świadków: Jeśli są dostępni świadkowie, należy jak najszybciej uzyskać pisemne lub nagrane zeznania.

- Czynniki wpływające: Zdokumentuj wszelkie znane lub podejrzewane czynniki przyczyniające się do zdarzenia - awaria sprzętu, niewystarczające szkolenie, błędy proceduralne, braki w komunikacji.To jest do analizy, a nie do kary.

- Podjęte działania naprawcze: Opisz jakie natychmiastowe działania zostały podjęte w celu zażegnania incydentu i zapobieganiu jego powtórzeniu.

- Zalecenia dotyczące przyszłych działań zapobiegawczych: Uwzględnić sugestie dotyczące ulepszeń procesów, urządzeń lub szkoleń, aby zminimalizować prawdopodobieństwo wystąpienia podobnych incydentów.

Proszę dokładnie sprawdzić gotowy raport pod kątem dokładności i kompletności przed przesłaniem go do właściwego organu.

Przykładowe Scenariusze Zgłaszania Incydentów

Oto kilka przykładów scenariuszy zgłaszania incydentów, aby zilustrować, jak protokół ma zastosowanie w różnych sytuacjach. Nie są to wszystkie możliwe przypadki, ale powinny dać jaśniejszy obraz tego, co należy zgłaszać i komu.

Scenariusz 1: Bliskie niebezpieczeństwo - zagrożenie potknięciem

Pracownik przechodził przez magazyn i zdołał uniknąć upadku, potknąwszy się o nieprawidłowo postawioną paletą. Na szczęście nikt nie ucierpiał, jednak istniało ryzyko poważnego upadku.

- Raportowanie działań: Pracownik powinien niezwłocznie zgłosić zdarzenie prawie niebezpieczne swojemu przełożonemu, używając do tego celu specjalnie przygotowanego formularza zgłoszeniowego. Formularz powinien zawierać szczegółowe informacje dotyczące lokalizacji palety, potencjalnego zagrożenia oraz wszelkich przyczyn, które mogły do niego przyczynić się (np. słabe oświetlenie, zablokowany korytarz). Przełożony zainicjuje krótkie dochodzenie w celu ustalenia przyczyny zasadniczej i wdrożenia działań korygujących, takich jak poprawa oznakowania korytarzy lub zmiana procedur rozmieszczania palet.

Scenariusz 2: Niewielki uraz - przecięty palec

Technik laboratoryjny przypadkowo skaleczył sobie palec podczas pracy ze szkłem laboratoryjnym. Rana wymaga opatrunku i udzielenia pierwszej pomocy.

- Zgłaszanie działań. Technik powinien otrzymać natychmiastową pomoc medyczną, a następnie wypełnić raport o incydencie, szczegółowo opisujący zdarzenie, używane narzędzia oraz wszelkie czynniki przyczyniające się do niego (np. zużyte rękawice, niewystarczające szkolenie). Raport powinien zostać przekazany do działu bezpieczeństwa w celu weryfikacji i ewentualnych zmian w szkoleniu lub wyposażeniu.

Scenariusz 3: Naruszenie bezpieczeństwa - podejrzany e-mail

Pracownik otrzymuje podejrzany e-mail, który wygląda na próbę phishingu. Zgłasza ten e-mail do działu IT.

- Zgłaszanie działań. Dział IT powinien zarejestrować incydent, zbadać e-mail i powiadomić osoby odpowiedzialne. Chociaż nie doszło do wycieku danych, zgłoszenie wskazuje na potencjalną lukę, którą należy zaadresować, na przykład poprzez dodatkowe szkolenia z zakresu cyberbezpieczeństwa dla pracowników.

Scenariusz 4: Reklamacja Klienta - Uszkodzony Produkt

Klient zgłosił otrzymanie uszkodzonego produktu.

- Raportowanie działań: Przedstawiciel obsługi klienta powinien szczegółowo zarejestrować reklamację, uwzględniając szczegóły dotyczące produktu, rodzaj uszkodzenia oraz dane kontaktowe klienta. Raport ten powinien zostać przekazany do działu kontroli jakości w celu przeprowadzenia dochodzenia i podjęcia działań naprawczych, aby zapobiec wystąpieniu podobnych problemów w przyszłości.

Scenariusz 5: Awaria urządzenia - komunikat o błędzie w wózku widłowym

Operator wózka widłowego otrzymuje komunikat o błędzie na wyświetlaczu wózka.

- Zgłaszanie działań. Operator musi natychmiast zgłosić błąd przełożonemu. Wózek widłowy powinien zostać wycofany z użytku do czasu przeglądu i naprawy. Raport z incydentu powinien szczegółowo opisać komunikat o błędzie oraz wszelkie nietypowe warunki pracy panujące przed awarią.

Faza 3: Szczegółowe dochodzenie i analiza

Gdy zaplanowane zostaną działania naprawcze, rozpoczyna się właściwa praca: dokładne dochodzenie i analiza. Ta faza wykracza poza wstępną notatkę i ma na celu zidentyfikowanie przyczyn źródłowych zdarzenia, a nie tylko jego objawów. Powierzchowne śledztwo może prowadzić do nieskutecznych rozwiązań i nawracających problemów.

Zespół śledczy - najlepiej składający się z przeszkolonych osób posiadających odpowiednią wiedzę i doświadczenie - powinien skrupulatnie zbierać dowody. Obejmuje to weryfikację zeznań świadków, analizę logów urządzeń, oględziny miejsca zdarzenia oraz badanie wszelkich istotnych dokumentów (procedury bezpieczeństwa, dokumentacja szkoleniowa, raporty z przeglądów konserwacyjnych). Niezmiernie ważne jest zachowanie obiektywizmu i unikanie przedwczesnych wniosków; celem jest zrozumienie.cozdarzyło się,jakto się zdarzyło, a co najważniejsze,dlaczegoTo się stało.

Techniki takie jak 5 Dlaczego mogą okazać się tutaj niezwykle cenne. Wielokrotne zadawanie pytania "Dlaczego?" pozwala na stopniowe odkrywanie przyczyn i ujawnianie leżących u podstaw problemów systemowych. Na przykład, jeśli pracownik potknął się i upadł, pierwsze "Dlaczego?" mogłoby brzmieć: "Ponieważ podłoga była mokra". Jednak pogłębiając analizę - "Dlaczego podłoga była mokra?" - można ujawnić problem z utrzymaniem lub awarię w procesie czyszczenia. Taka głębsza analiza ujawnia możliwości podjęcia działań zapobiegawczych, które wykraczają poza zwykłe mopowanie podłogi.

Dokumentacja na każdym etapie procesu śledztwa jest absolutnie kluczowa. Szczegółowe notatki, zdjęcia oraz nagrane wywiady stanowią jasny i obronny zapis ustaleń. Co więcej, dane te można analizować w celu identyfikacji trendów i wzorców - czy podobne incydenty występują w określonych lokalizacjach lub dotyczą konkretnych zadań? Takie podejście oparte na danych umożliwia wdrażanie celowanych ulepszeń i proaktywne ograniczanie ryzyka.

Faza 4: Działania naprawcze i zapobieganie

Śledztwo ujawnia przyczyny leżące u podstaw problemu - teraz rozpoczyna się krytyczny etap przekształcania tych ustaleń w realne usprawnienia. Chodzi nie tylko o naprawienie bieżącego problemu, ale o zapobieganie jego powtórzeniu i budowanie bardziej odpornego systemu.

Opracowywanie Ukierunkowanego Planu Działania: Uniwersalna lista poprawek nie wystarczy. Plan działań naprawczychmuszęNależy bezpośrednio zająć się źródłowymi przyczynami zidentyfikowanymi w raporcie dochodzeniowym. Obejmuje to jasne określenie konkretnych działań, powierzenie odpowiedzialności osobom posiadającym uprawnienia i wiedzę niezbędną do ich realizacji oraz ustalenie realistycznych terminów zakończenia. Ogólne zadania, takie jak "poprawa komunikacji", powinny zostać rozbite na konkretne kroki - na przykład "Wprowadzenie cotygodniowych briefingu bezpieczeństwa dla zmiany A" lub "Opracowanie nowego, ustandaryzowanego formularza przekazywania zmian".

Priorytetyzacja i alokacja zasobów: Nie wszystkie działania naprawcze są jednakowo ważne. Ustal priorytety działań w oparciu o ich potencjalny wpływ na bezpieczeństwo i efektywność operacyjną. Zabezpiecz niezbędne zasoby - personel, sprzęt, szkolenia - aby zapewnić skuteczną implementację. Nie lekceważ znaczenia akceptacji ze strony wszystkich szczebli organizacji; jasno komunikuj uzasadnienie działań naprawczych i sposób, w jaki przyczyniają się one do bezpieczniejszego i bardziej efektywnego środowiska pracy.

Poza natychmiastowymi poprawkami: Proaktywne działania: Prawdziwa profilaktyka wykracza poza reagowanie na incydenty. Wymaga ona proaktywnego identyfikowania i łagodzenia potencjalnych zagrożeń.przedProwadzą one do problemów. Może to obejmować wzmocnienie istniejących kontroli, wdrożenie nowych środków bezpieczeństwa, przeprojektowanie procesów oraz kształtowanie kultury ciągłego doskonalenia, w której pracownicy są upoważnieni do identyfikowania i zgłaszania potencjalnych zagrożeń.

Weryfikacja i zrównoważony rozwójWystarczy samo wdrażanie działań naprawczych. Należy stworzyć system weryfikujący, czy te działania zostały wykonane skutecznie i przynoszą oczekiwane rezultaty. Może to obejmować audyty, inspekcje lub monitoring wydajności. Co najważniejsze, należy zapewnić trwałość wprowadzonych zmian, integrując je ze standardowymi procedurami operacyjnymi, zapewniając ciągłe szkolenia i regularnie oceniając ich skuteczność. Działanie naprawcze, które znika tak szybko, jak incydent, którego miało zapobiec, to marnowany wysiłek.

Techniki analizy przyczyn źródłowych

Szukanie przyczyn leżących głębiej niż bezpośrednie objawy incydentu jest kluczowe dla zapobiegania jego powtórzeniu. Podczas gdy identyfikowaniecoTo, co się stało, jest ważne, zrozumienie.dlaczegoTo się stało - leży w źródłowych przyczynach - tam tkwi prawdziwa zapobieganie. Kilka technik może pomóc w odkryciu tych głębszych problemów. Oto przegląd niektórych z najbardziej skutecznych:

5 Wychodów: Ta pozornie prosta technika polega na wielokrotnym zadawaniu pytania "Dlaczego?". Każda odpowiedź staje się podstawą do kolejnego pytania "Dlaczego?", pozwalając na dotarcie do podstawowej przyczyny. Na przykład: Wypadek: Pracownik poślizgnął się i upadł.Dlaczego upadł pracownik? Ponieważ podłoga była mokra.Dlaczego podłoga była mokra?Ponieważ przeciekała rura.Dlaczego rura przecieka?Ponieważ było skorodowane.Dlaczego to się skorodowało?Ponieważ nie było regularnie kontrolowane. Dlaczego to nie było regularnie sprawdzane? Ponieważ nie obowiązywał harmonogram przeglądów konserwacyjnych. To ujawnia problem systemowy: brak programu konserwacji zapobiegawczej.

Diagram kości ryby (diagram Ishikawy).Znany również jako diagram Ishikawy, to narzędzie wizualne pomaga w burzy mózgów, identyfikując potencjalne przyczyny i kategoryzując je na główne grupy, takie jak: *Ludzie: Błąd ludzki, niedobory w szkoleniu, brak komunikacji. Metody: Niewystarczające procedury, źle zaprojektowane procesy. Maszyny: Awaria sprzętu, problemy z utrzymaniem. Materiały: Wadliwe materiały, błędne specyfikacje. Pomiar: Błędne dane, niedokładne odczyty. Środowisko. Oświetlenie, temperatura, poziom hałasu. To pomaga zespołom systematycznie badać wszystkie czynniki wpływające na sytuację.

Analiza Drzewa Awarii (ADA): FTA to podejście odgórne, dedukcyjne, które wizualnie przedstawia sekwencję zdarzeń prowadzących do konkretnego, niepożądanego skutku (zdarzenia nadrzędnego). Wykorzystuje bramki logiczne (AND, OR, NOT) do pokazania, jak wiele czynników łączy się ze sobą, powodując incydent. Jest to szczególnie przydatne w przypadku złożonych systemów krytycznych dla bezpieczeństwa.

4. Analiza barier: Ta technika koncentruje się na identyfikacji i ocenie zabezpieczeń (barier), które były wdrożone w celu zapobieżenia incydentowi. Analizuje, dlaczego te zabezpieczenia zawiodły lub okazały się niewystarczające. Podkreśla to słabe punkty w systemie zarządzania bezpieczeństwem.

5. Analiza zmian: Kiedy po istotnej zmianie (nowy proces, nowe urządzenie) następuje incydent, ta technika analizuje, w jaki sposób zmiana mogła przyczynić się do problemu. Ocenia, czy zmiana została odpowiednio zaplanowana, przetestowana i zakomunikowana.

Wybór odpowiedniej techniki (lub kombinacji technik) zależy od złożoności zdarzenia oraz dostępnych zasobów. Niezależnie od zastosowanej metody, celem jest identyfikacja problemów systemowych, a nie obarczanie winą poszczególnych osób.

Faza 5: Komunikacja i zarządzanie interesariuszami

Skuteczna komunikacja w przypadku incydentów to nie tylko informowanie; to utrzymywanie zaufania, zarządzanie percepcją i demonstrowanie zaangażowania w bezpieczeństwo i ciągłe doskonalenie. Sposób, w jaki komunikujesz się po incydencie, może być równie istotny, co sam incydent.

Komunikacja wewnętrzna: Informowanie zespołu

Bezpośrednio po incydencie priorytetem jest jasna i zwięzła komunikacja z dotkniętymi pracownikami oraz właściwymi osobami zarządzającymi. Należy potwierdzić zaistniałą sytuację, przedstawić wstępne ustalenia (bez spekulacji i przypisywania winy) oraz wyjaśnić kroki podejmowane w celu zbadania i rozwiązania problemu. Regularne aktualizacje, nawet jeśli ograniczają się do informacji o trwającym dochodzeniu, zapobiegają plotkom i utrzymują morale. Należy wykorzystać różnorodne kanały - e-mail, spotkania zespołowe, tablice ogłoszeń - aby zapewnić, że każdy otrzyma informacje. Kluczowa jest transparentność; należy dzielić się tym, co wiadomo, i otwarcie informować o tym, czego się nie wie.niewiesz już.

Komunikacja Zewnętrzna: Radzenie Sobie z Postrzeganiem Społecznym

Potrzeba komunikacji zewnętrznej zależy całkowicie od wagi i charakteru incydentu. Drobne potknięcie może wymagać jedynie komunikacji wewnętrznej. Z kolei poważny wyciek środowiskowy wymaga natychmiastowego i proaktywnego zaangażowania organów regulacyjnych, mediów oraz lokalnej społeczności.Zawsze konsultuj się z zespołami prawnymi i ds. public relations przed publikacją jakichkolwiek komunikatów na zewnątrz. Kluczowe zagadnienia obejmują:

- Obowiązki prawne: Zrozum swoje obowiązki sprawozdawcze i zapewnij zgodność z przepisami.

- Organy regulacyjne: Niezwłocznie powiadom właściwe organy regulacyjne.

- Relacje z mediami: Wyznacz rzecznika prasowego do obsługi zapytań mediów.

- Zaangażowanie społeczności: Rozwiązywać wątpliwości i zapewnić poczucie bezpieczeństwa dotkniętej społeczności.

- Monitoring mediów społecznościowych: Aktywnie monitoruj kanały mediów społecznościowych pod kątem wzmianek o incydencie i reaguj w odpowiedni sposób.

Utrzymywanie kontroli nad narracją:

Proaktywna komunikacja minimalizuje spekulacje i pozwala kontrolować narrację dotyczącą zdarzenia. Cisza lub opóźniona komunikacja często budzi brak zaufania i może pogorszyć negatywny wpływ. Pamiętaj, że nawet postrzeganie braku transparentności może być szkodliwe.

Przydzielanie odpowiedzialności i ustalanie terminów.

Przydzielanie odpowiedzialności i ustalanie jasnych terminów to nie tylko odhaczanie punktów na liście; to kluczowe połączenie między identyfikacją działań naprawczych a ich realną wdrożeniem. Genialny plan, który kurzy się na półce, nikomu nie pomaga.

Wyznaczaj wyraźniektoOdpowiada za konkretne zadania. Unikaj niejasnych zleceń, takich jak "ktoś się tym zajmie". Zamiast tego, podaj konkretną osobę lub zespół. To zapewnia odpowiedzialność i zaangażowanie.

Oprócz przydzielania odpowiedzialności, ustalaj realistyczne i mierzalne terminy wykonania dla każdego punktu działania. Weź pod uwagę zależności - niektóre działania mogą wymagać ukończenia, zanim inne będą mogły się rozpocząć. Nie bój się modyfikować terminów, jeśli pojawią się nieprzewidziane trudności, ale informuj o tych zmianach z wyprzedzeniem wszystkie zainteresowane strony. Udokumentuj te przydziały i terminy w centralnym miejscu, dostępnym dla wszystkich osób zaangażowanych. Regularne monitorowanie postępów i śledzenie realizacji zadań pomoże utrzymać proces w ryzach i zapewni skuteczne i terminowe wykonywanie działań korygujących.

Faza 6: Szkolenia i Uświadamianie: Budowanie Kultury Proaktywności

Szkolenia i podnoszenie świadomości to nie tylko formalność na liście zgodności; stanowią fundament prawdziwej, proaktywnej kultury bezpieczeństwa. Chodzi o przejście od reagowania na incydenty do przewidywania i zapobiegania problemom, zanim się pojawią. Wymaga to wszechstronnego podejścia, wykraczającego poza jednorazową prezentację.

Oto jak to budować:

- Wprowadzanie Nowego Pracownika do Firmy: Włączaj zgłaszanie incydentów i procedury bezpieczeństwa do pierwszego dnia zatrudnienia. Upewnij się, że zgłaszanie jest zachęcane, a nie karane, i świadczy o zaangażowaniu w ciągłe doskonalenie.

- Kursy odświeżające.Bezpieczeństwo to nie jednorazowe działanie. Wprowadź regularne sesje szkoleniowe - kwartalne, półroczne lub roczne - aby utrwalać procedury i informować o zmianach w protokołach.

- Szkolenia ukierunkowane.Nie zakładaj, że podejście jeden rozmiar pasuje do wszystkich jest wystarczające. Dopasuj szkolenia do zakresu obowiązków na poszczególnych stanowiskach, odpowiedzialności departamentowych oraz zidentyfikowanych obszarów wysokiego ryzyka. Operator maszyny, na przykład, potrzebuje innego szkolenia niż pracownik administracyjny.

- Poza salą lekcyjną: Wyjdź poza tradycyjne sale szkoleniowe. Wykorzystaj krótkie pogadanki, krótkie filmy, plakaty, a nawet moduły nauczania oparte na grach, aby bezpieczeństwo było stale obecne w świadomości.

- Zaangażowanie kierownictwa: Widoczne i aktywne wsparcie ze strony kierownictwa jest kluczowe. Kiedy menedżerowie uczestniczą w szkoleniach, otwarcie rozmawiają o kwestiach bezpieczeństwa i wykazują zaangażowanie w zgłaszaniu incydentów, stanowi to silny przykład dla całej organizacji.

- Pozytywne wzmocnienieUznawaj i nagradzaj pracowników, którzy aktywnie uczestniczą w inicjatywach związanych z bezpieczeństwem, zgłaszają zdarzenia niemal doprowadzające do wypadku i przyczyniają się do stworzenia bezpieczniejszego miejsca pracy. W ten sposób wzmacnia się przesłanie o tym, że zgłaszanie jest cenione i doceniane.

- Raportowanie sytuacji niebezpiecznych: Zachęcaj do zgłaszania zdarzeń prawie wypadkowych - incydentów, któreniemogło to skutkować obrażeniami lub uszkodzeniami, ale miałopotencjałW tym celu analiza incydentów bliskich zderzeń dostarcza bezcennych informacji na temat potencjalnych zagrożeń i umożliwia podejmowanie działań prewencyjnych.

- Otwarte kanały komunikacji.Należy stworzyć różnorodne kanały, umożliwiające pracownikom zgłaszanie obaw dotyczących bezpieczeństwa, w tym opcje anonimowego zgłaszania. To sprzyja budowaniu kultury zaufania i zapewnia, że nawet delikatne kwestie zostaną potraktowane.

Faza 7: Ciągłe Doskonalenie: Przegląd i Udoskonalanie Twojego Protokołu

Regularne przeglądy i udoskonalanie procedury zgłaszania incydentów to nie jednorazowe działanie; stanowią one fundament prawdziwej kultury bezpieczeństwa. Potraktuj to jako dokument, który żyje i stale ewoluuje, aby sprostać nowym wyzwaniom i uwzględniał cenne wnioski. Ale jak zapewnić, by ten proces ciągłego doskonalenia był treściwy i dawał wymierne efekty?

Oto praktyczne podejście:

- Nurkowanie w dane.Nie tylko zbieraj raporty o incydentach; analizowaćPrzeanalizuj je. Poszukaj powtarzających się tematów, wspólnych przyczyn i obszarów, w których raportowanie może być niespójne lub niepełne. Analiza trendów w czasie może ujawnić systemowe słabości.

- Pętle sprzężenia zwrotnegoAktywnie proś o opinie wszystkich zaangażowanych - osób zgłaszających incydenty, śledczych, kadry zarządzającej i nawet tych, na których incydenty wpłynęły. Anonimowe ankiety i grupy fokusowe mogą być niezwykle cenne do identyfikacji obszarów wymagających poprawy.

- Zrewiduj swój proces. Przeprowadzaj regularne audyty samego procesu raportowania. Czy formularze są łatwe do zrozumienia? Czy szkolenia są wystarczające? Czy czasy odpowiedzi są akceptowalne? Rozważ audyty zarówno wewnętrzne, jak i zewnętrzne.

- Porównanie z najlepszymi praktykami: Zbadaj wskaźniki branżowe i najlepsze praktyki, aby zidentyfikować obszary wymagające poprawy. Nie bój się uczyć od cudzych sukcesów.

- Zmiany w dokumencie: Starannie dokumentuj wszelkie zmiany wprowadzone do protokołu, wraz z uzasadnieniem tych zmian. Zapewnia to jasny ślad audytu i gwarantuje spójność.

- Informuj o zmianach. Po aktualizacji protokołu, jasno i skutecznie przekazuj wszelkie zmiany wszystkim osobom, których to dotyczy. Może być konieczne dodatkowe szkolenie.

Ostatecznie, dynamiczny protokół zgłaszania incydentów to nie tylko sposób na zapobieganie przyszłym zdarzeniom, ale także na budowanie kultury uczenia się, odpowiedzialności i ciągłego doskonalenia - kultury, w której każdy czuje się upoważniony do wnoszenia wkładu w bezpieczniejsze środowisko pracy.

Aspekty prawne i regulacyjne dotyczące zgłaszania incydentów

Zrozumienie prawnego i regulacyjnego otoczenia związanego z raportowaniem incydentów jest kluczowe. Niezgodność z przepisami może skutkować poważnymi karami finansowymi, postępowaniem prawnym i szkodą wizerunkową. Wymagania różnią się znacząco w zależności od branży, lokalizacji i charakteru samego incydentu.

Oto przegląd kluczowych obszarów, które należy wziąć pod uwagę:

Administracja Bezpieczeństwa i Zdrowia w Pracy (OSHA) - Stany Zjednoczone: Dla miejsc pracy w Stanach Zjednoczonych OSHA nakazuje zgłaszanie poważnych wypadków przy pracy, zgonów oraz niektórych wycieków niebezpiecznych substancji chemicznych. Określone są konkretne terminy i formularze sprawozdawcze (np. Formularz 300A). Niezgłoszenie incydentów może skutkować kontrolami i karami.

2. Przepisy dotyczące konkretnych branż: Wiele branż zmaga się z bardziej rygorystycznymi wymogami sprawozdawczymi. Przykłady to: *Ochrona zdrowia: Przepisy HIPAA regulują prywatność i bezpieczeństwo informacji o pacjentach, wpływając na sposób raportowania i zarządzania zdarzeniami związanymi z opieką nad pacjentem. Powszechne są również przepisy prawa stanowego dotyczące zgłaszania zdarzeń niepożądanych.Transport: Branże lotnicza, morska i transportowa charakteryzują się ścisłymi wymogami raportowania, które egzekwowane są przez agencje takie jak FAA, USCG i DOT. Produkcja: Zakłady zajmujące się substancjami niebezpiecznymi podlegają wymogom sprawozdawczym EPA na mocy EPCRA (Ustawa o Planowaniu Ratunkowym i Prawie Społeczności do Wiedzy).

4. Przepisy prawa stanowego i lokalnego: Nie pomijaj przepisów stanowych i lokalnych. Wiele jurysdykcji posiada własne przepisy dotyczące zgłaszania incydentów, które mogą obejmować szerszy zakres zdarzeń niż przepisy federalne.

4. Ochrona danych osobowych i bezpieczeństwo: Obsługa danych osobowych związanych z incydentem, w tym danych pracowników i klientów, musi być zgodna z obowiązującymi przepisami dotyczącymi prywatności, takimi jak RODO (Europa) i CCPA (Kalifornia).

5. Zachowanie dokumentów: Przepisy często określają, jak długo należy przechowywać raporty z incydentów i powiązane dokumenty. Upewnij się, że Twoje praktyki związane z przechowywaniem dokumentów są zgodne z tymi wymogami.

Ochrona Informatorów: Należy być świadomym przepisów chroniących pracowników zgłaszających incydenty. Odwet wobec osób ujawniających nieprawidłowości jest często nielegalny i może prowadzić do poważnych konsekwencji prawnych.

Zastrzeżenie: To nie jest porada prawna. W celu zapewnienia pełnego zgodności z obowiązującymi przepisami prawa i regulacjami, należy skonsultować się z prawnikiem.

Pobierz teraz bezpłatny szablon listy kontrolnej zgłoszeń incydentów!

Gotowi usprawnić proces zgłaszania incydentów i wzmocnić kulturę bezpieczeństwa? Oddajemy w prezencie kompleksowy, konfigurowalny szablon listy kontrolnej zgłaszania incydentów - całkowicie za darmo!

To nie jest zwykła lista; to praktyczne narzędzie mające na celu przeprowadzenie Cię przez każdy etap procesu zgłaszania incydentów, od początkowej reakcji po podsumowanie i ulepszenia. Rozkłada ono dziewięć kluczowych kroków opisanych w tym artykule na konkretne zadania, zapewniając spójność i dokładność w całej organizacji.

Co zyskasz:

- Wydrukowalna lista kontrolna obejmująca wszystkie dziewięć kluczowych obszarów dotyczących zgłaszania incydentów.

- Miejsce na spersonalizowane notatki i dostosowania, aby dopasować je do Twoich indywidualnych potrzeb.

- Cenne źródło szkoleń pracowników i utrwalania najlepszych praktyk.

Nie czekaj - przejmij kontrolę nad zgłaszaniem incydentów i stwórz bezpieczniejsze i bardziej odporne środowisko pracy.

Zasoby i linki

- NIST Computer Security Incident Handling Guide (CSIRTF) : A foundational resource for understanding incident response principles and guidelines. NIST's guide provides a comprehensive framework for establishing an incident response capability.

- SANS Institute : SANS offers a wide range of incident response training, certifications (GIAC), and resources covering various aspects of incident handling and digital forensics. Excellent for in-depth learning and professional development.

- CSIRT Resource Center : A collection of resources for Computer Security Incident Response Teams (CSIRTs), covering incident handling, threat intelligence, and collaboration.

- CISA (Cybersecurity and Infrastructure Security Agency) : CISA provides alerts, advisories, and best practices related to cybersecurity incident response and recovery, offering actionable guidance for organizations.

- Splunk Cybersecurity Resources : Splunk provides tools for security information and event management (SIEM) that aid in incident detection and response. Their resources provide insight into incident response best practices.

- Rapid7 : Rapid7 offers vulnerability management and threat detection tools. They have a blog and resources related to incident response and threat intelligence.

- Mandiant (now part of Google Cloud) : Mandiant is a leader in threat intelligence and incident response. Their website provides reports, blog posts, and insights on global cyber threats and how to handle them.

- Palo Alto Networks Cybersecurity Resources : Palo Alto Networks provides tools and resources related to cybersecurity, including incident response planning, analysis and containment.

- CERT Coordination Center : Operated by Carnegie Mellon University, the CERT/CC provides incident response expertise and resources, including vulnerability notes and incident handling guidance.

- ISO/IEC 27035: Information security incident management : This international standard provides guidelines for establishing, implementing, maintaining, and continually improving an information security incident management system.

- Einstein Security : Einstein Security offers expertise and resources in incident response including a free incident response checklist.

Najczęściej zadawane pytania

Co to jest reagowanie na incydenty?

Reagowanie na incydenty to proces zawierania, eliminowania i odzyskiwania po incydencie związanym z bezpieczeństwem, takim jak wyciek danych lub naruszenie systemu. To ustrukturyzowane podejście mające na celu zminimalizowanie szkód i przywrócenie normalnego działania.

Dlaczego potrzebuję protokołu zgłaszania incydentów?

Protokół raportowania zapewnia spójność i jasność podczas reagowania na incydenty. Określa, kto powinien zostać powiadomiony, kiedy i w jaki sposób, zapobiegając opóźnieniom i nieporozumieniom, które mogą pogorszyć skutki incydentu.

Czy ta szablon listy kontrolnej jest odpowiedni dla wszystkich organizacji?

Choć szablon został zaprojektowany z myślą o elastyczności, najlepiej sprawdza się w mniejszych i średnich firmach. Większe przedsiębiorstwa z bardziej złożoną infrastrukturą mogą potrzebować jego dalszej modyfikacji, aby spełnić ich specyficzne potrzeby. Niezależnie od wielkości, stanowi doskonały punkt wyjścia.

Jakie informacje powinienem/powinnam zawrzeć w raporcie o incydencie?

Kluczowe informacje obejmują szczegółowy opis zdarzenia, dotknięte systemy, oś czasu, ocena wpływu (finansowego, wizerunkowego), podjęte działania oraz rekomendacje dotyczące zapobiegania powtórzeniu się. Szablon zawiera kompleksową listę, która będzie Cię prowadzić.

Jak mogę dostosować szablon listy kontrolnej?

Szablon został zaprojektowany tak, aby można było go łatwo dostosować. Przejrzyj każdy element i zmień go, aby odpowiadał strukturze, zakresowi odpowiedzialności, systemom i procedurom raportowania w Twojej organizacji. Dodawaj lub usuwaj elementy w razie potrzeby. Zastąp przykładowe role członkami Twojego zespołu.

Kto powinien być uwzględniony w łańcuchu zgłaszania incydentów?

Zazwyczaj wchodzą w skład tego zespoły reagowania na incydenty, kierownictwo IT, doradcy prawni, dział PR oraz kierownictwo wyższego szczebla. Szablon listy kontrolnej zawiera przykłady, ale dostosuj go do struktury Twojej organizacji.

Jaka jest różnica między incydentem a wydarzeniem?

Zdarzenie to dowolne zauważalne wystąpienie w systemie lub sieci. Incydent to zdarzenie naruszające zasady bezpieczeństwa lub zagrażające integralności systemu. Nie każde zdarzenie jest incydentem, ale każdy incydent zaczyna się jako zdarzenie.

Jakie kwestie prawne lub regulacyjne powinienem/powinnam wziąć pod uwagę przy zgłaszaniu incydentów?

W zależności od charakteru incydentu i rodzaju danych, mogą obowiązywać obowiązki prawne dotyczące zgłaszania do organów rządowych (takich jak RODO lub HIPAA) lub do osób, których dotyczy incydent. Skonsultuj się z prawnikiem, aby zapewnić zgodność z przepisami.

Jak często powinienem/powinnam przeglądać i aktualizować tę listę kontrolną?

Przeglądaj i aktualizuj listę kontrolną przynajmniej raz w roku lub częściej, jeśli systemy, procesy lub otoczenie regulacyjne Twojej organizacji ulegną zmianie. Po poważnym incydencie przegląd jest szczególnie ważny.

Gdzie mogę znaleźć dodatkowe materiały na temat reagowania na incydenty?

Zasoby obejmują Przewodnik postępowania w przypadku incydentów bezpieczeństwa komputerowego NIST, Instytut SANS oraz organizacje zajmujące się cyberbezpieczeństwem w konkretnych branżach. Cenne zasoby stanowią również zespoły prawne i zgodności w Państwa organizacji.

Czy ten artykuł był pomocny?

Demonstracja rozwiązania do zarządzania branżą hotelarską

Prowadzenie hotelu, restauracji lub innego przedsiębiorstwa związanej z branżą hotelarskiej jest wymagające. Platforma Work OS firmy ChecklistGuro upraszcza zarządzanie, od rezerwacji i obsługi gości, po zarządzanie zapasami i planowanie grafików pracowników. Zwiększ wydajność, popraw jakość obsługi gości i zwiększ rentowność! Zobacz, jak ChecklistGuro może zrewolucjonizować Twoją działalność w branży hotelarskiej.

Powiązane artykuły

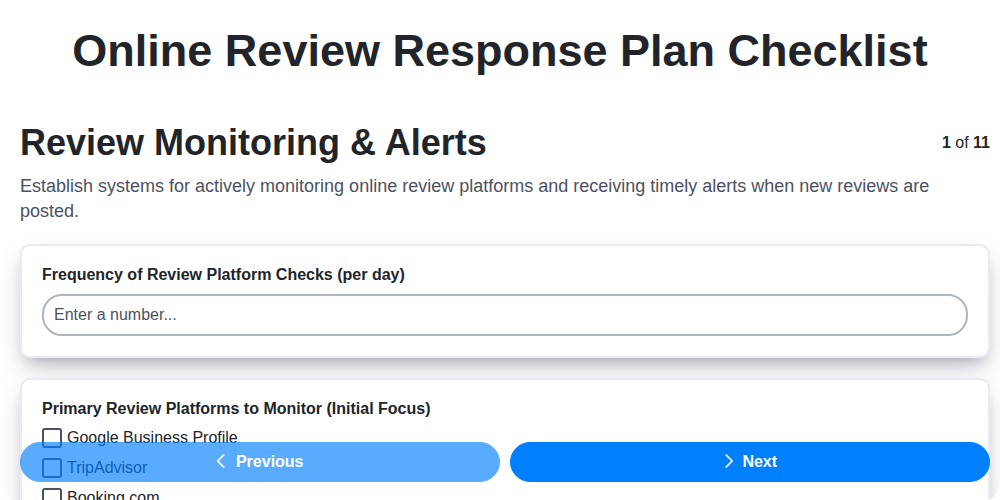

Plan odpowiedzi na opinie online: Szablon listy kontrolnej dla sukcesu

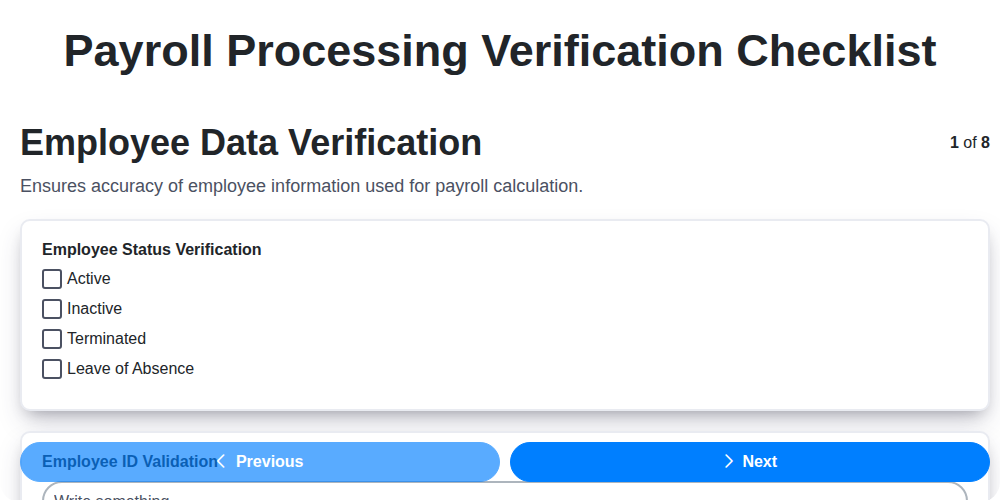

Szablon Weryfikacji Przetwarzania Listy Płatności: Twój Przewodnik po Dokładności

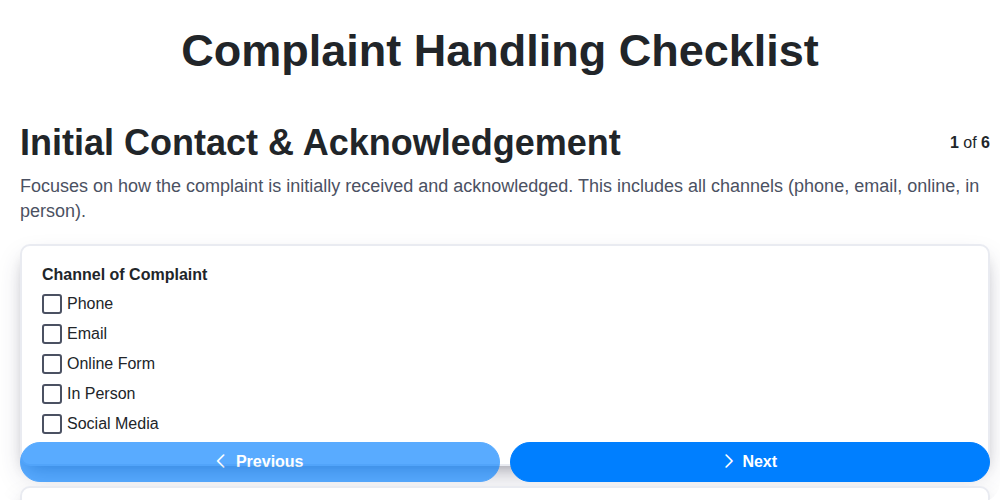

Szablon listy kontrolnej obsługi reklamacji: Rozwiązywanie problemów i zatrzymywanie klientów

Dokumentacja ćwiczenia ewakuacyjnego: Twój przewodnik po szablonie listy kontrolnej

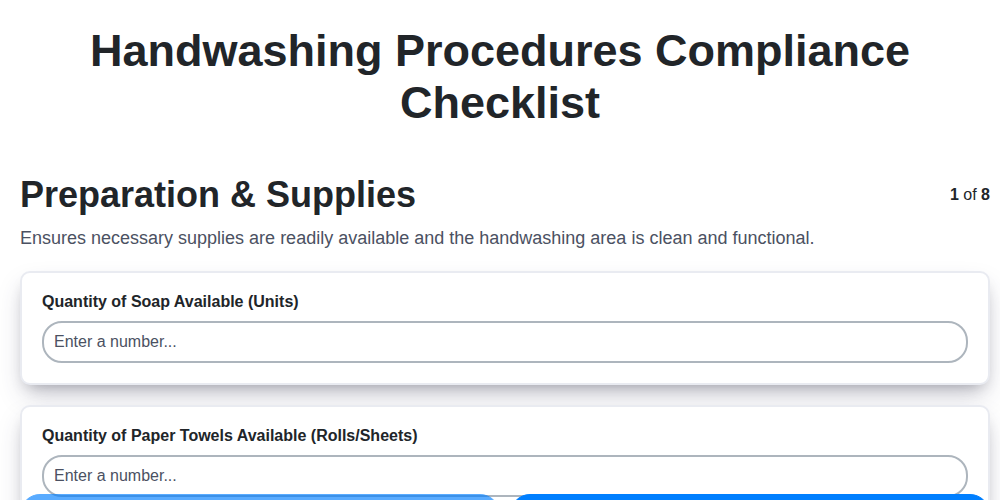

Opanowanie higieny rąk: Szablon listy kontrolnej zgodności

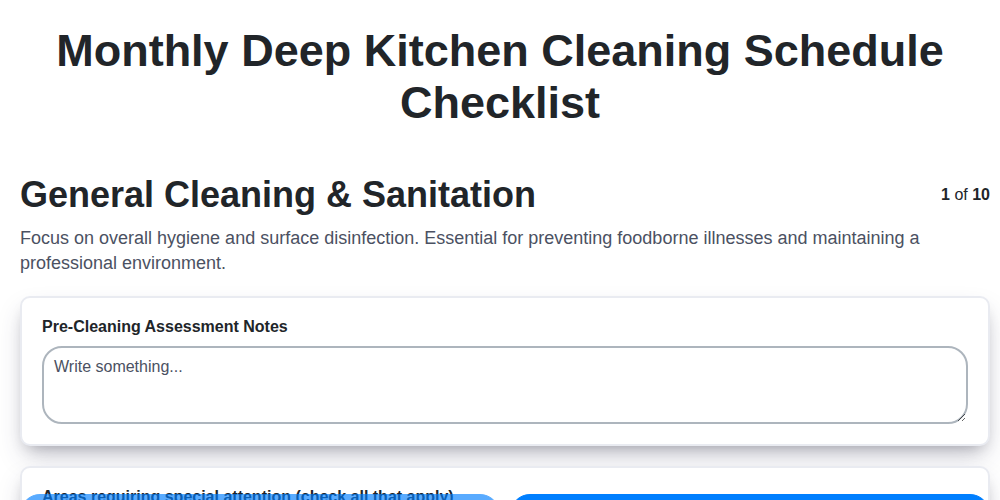

Podbij Swoją Kuchnię: Miesięczny Szablon Szczegółowego Sprzątania

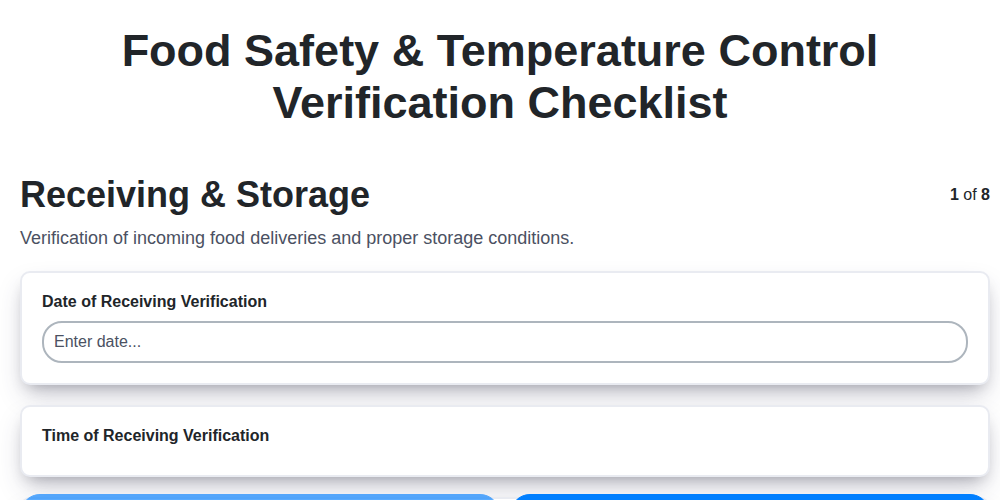

Opanowanie Bezpieczeństwa Żywności: Darmowy Szablon Listy Kontrolnej Kontroli Temperatury

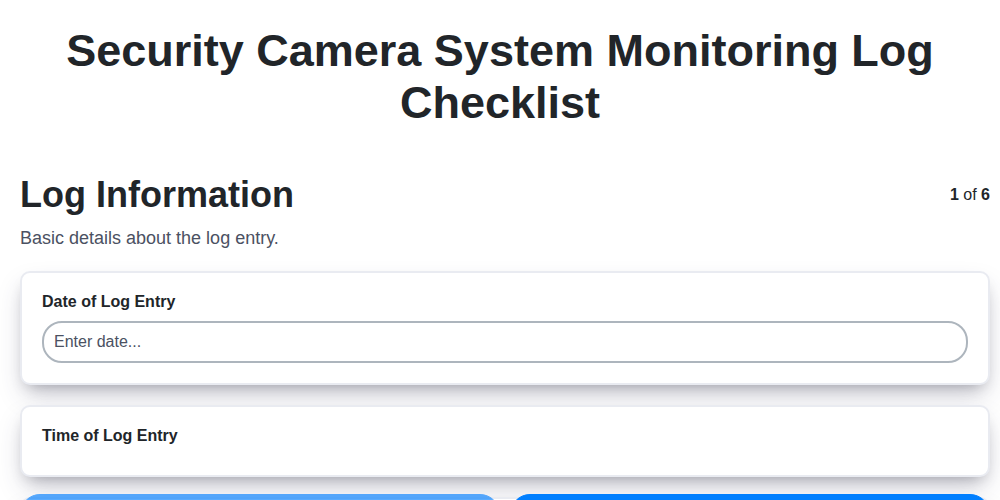

Szablon listy kontrolnej monitoringu kamer przemysłowych.

Możemy to zrobić razem

Potrzebujesz pomocy z listami kontrolnymi?

Masz pytanie? Jesteśmy tu, aby pomóc. Prześlij zapytanie, a my szybko na nie odpowiemy.