Szablon listy kontrolnej monitoringu kamer przemysłowych.

Opublikowano: 08/24/2025 Zaktualizowano: 03/19/2026

Spis treści

- Dlaczego dziennik monitoringu kamer bezpieczeństwa jest niezbędny

- Zrozumienie Systemu Monitoringu Wizyjnego

- Przegląd szablonu: Co jest dołączone

- Krok 1: Podstawowe Sprawdzenia Stanu Systemu

- Krok 2: Weryfikacja ustawienia i kąta kamery

- Krok 3: Rejestrowanie stanu i zarządzanie przestrzenią dyskową

- Krok 4: Połączenie z siecią i zdalny dostęp

- Krok 5: Przegląd incydentów i dokumentowanie reakcji

- Krok 6: Konserwacja i aktualizacje oprogramowania

- Krok 7: Monitorowanie dźwięku (jeśli dotyczy) i kwestie prawne

- Krok 8: Rozwiązywanie typowych problemów

- Krok 9: Patrolowanie bezpieczeństwa i integralność obwodu.

- Krok 10: Przeglądanie wpisów dziennika i identyfikowanie trendów

- Krok 11: Szkolenie i odpowiedzialność personelu ochrony

- Krok 12: Dostosowywanie listy kontrolnej w celu uzyskania optymalnych rezultatów.

- Zasoby i linki

TL;DR: Upewnij się, że Twoje kamery monitoringu *rzeczywiście* zabezpieczają Twoją nieruchomość! Ten szablon listy kontrolnej oferuje prosty, krok po kroku przewodnik, który pomoże Ci regularnie sprawdzać zasilanie, nagrywanie, sieć i funkcjonalność Twojego systemu, umożliwiając proaktywne wykrywanie problemów i dokumentowanie wszystkiego. Pobierz szablon i zacznij chronić spokój ducha już dziś!

Dlaczego dziennik monitoringu kamer bezpieczeństwa jest niezbędny

Poza początkową instalacją, prawdziwa wartość systemu monitoringu wizyjnego tkwi w jego niezawodnym i stałym działaniu. Samo umieszczenie kamer w kluczowych miejscach to za mało; konieczne jest aktywne dbanie o ich sprawne działanie.jak zamierzonoDziennik monitoringu dostarcza konkretnych dowodów na prowadzone działania konserwacyjne. Wyobraź sobie go jako kartę zdrowia Twojego systemu. Bez niego działasz w niepewności, potencjalnie pomijając krytyczne problemy zanim eskalują w poważne kłopoty - awarię systemu podczas ważnego wydarzenia, naruszoną kamerę, albo prosty, łatwy do naprawienia problem, który zostanie pominięty i się pogorszy. Chodzi nie tylko o zniechęcanie przestępstw, ale także o dostarczanie wiarygodnych dowodów.jeśliWystępuje incydent, który chroni Twoje zasoby i demonstruje zaangażowanie w kwestie bezpieczeństwa oraz należytej staranności. Ciągły rejestr monitoringu zapewnia spokój ducha i namacalne dowody odpowiedzialnego zarządzania systemem.

Zrozumienie Systemu Monitoringu Wizyjnego

Systemy monitoringu nie są uniwersalne. Zrozumienie różnych typów kamer i ich funkcji jest kluczowe do wyboru odpowiedniego sprzętu i interpretacji tego, co się widzi. Przyjrzyjmy się najpopularniejszym typom:

- Kamery kopułowe: Są to powszechnie występujące, okrągłe kamery, często używane w pomieszczeniach lub w osłoniętych miejscach na zewnątrz. Ich konstrukcja sprawia, że są dyskretne i odporne na wandalizm.

- Kamery kuliste: Kamery o cylindrycznym kształcie są popularne do monitoringu zewnętrznego ze względu na ich odporność na warunki atmosferyczne i większy zasięg.

- Kamery PTZ (pochył-obrót-zoom): Zapewnia możliwość sterowania obrotem w poziomie, pochylaniem w górę i w dół oraz powiększaniem detali. Idealne do dużych obszarów, gdzie pojedyncza kamera potrzebuje szerokiego zasięgu.

- Kamery Bezprzewodowe: Wygodne w łatwym montażu i w miejscach, gdzie trudno poprowadzić kable. Należy jednak pamiętać o sile sygnału i potencjalnych zakłóceniach.

- Kamery IP: Podłącz do sieci i oferuj zaawansowane funkcje, takie jak podgląd zdalny, wykrywanie ruchu i dwukierunkowy dźwięk.

Poza wyglądem zewnętrznym, weź pod uwagę te kluczowe cechy:

- UchwałaWyższa rozdzielczość (np. 1080p, 4K) zapewnia wyraźniejszy obraz i większą szczegółowość.

- Widzenie w nocyDiody LED podczerwone (IR) umożliwiają wyraźny obraz w warunkach słabego oświetlenia.

- Szeroki zakres dynamiki (WDR): Wyrównuje ekspozycję w scenach z silnym kontrastem oświetlenia.

- Pole widzenia (FOV): Określa kąt widzenia kamery. Szersze FOV obejmują większy obszar, ale mogą zniekształcać obraz.

- Zasilanie przez Ethernet (PoE): Upraszcza instalację, dostarczając zasilanie i dane za pomocą pojedynczego kabla.

Przegląd szablonu: Co jest dołączone

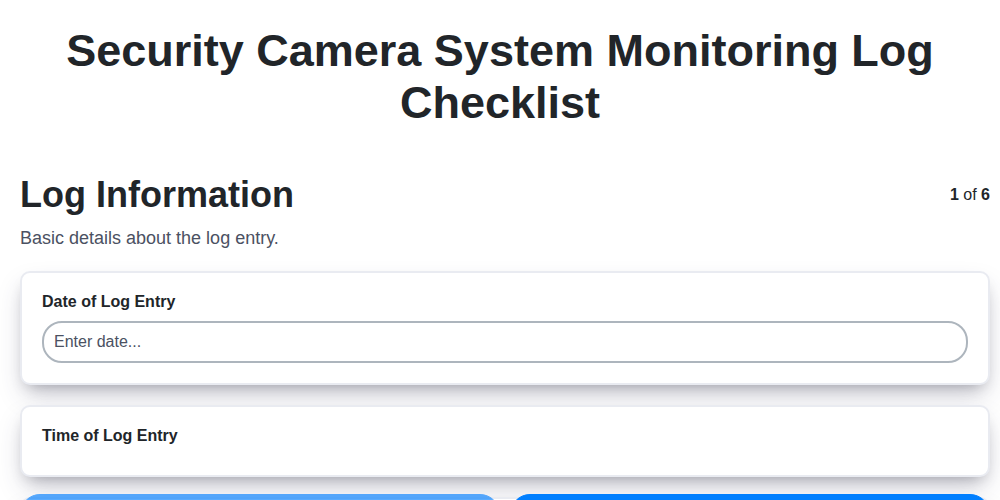

Nasze dzienniki monitoringu systemu kamer nie są jedynie zbiorem przypadkowych kontroli - to ustrukturyzowana ramowa konstrukcja zaprojektowana z myślą o konsekwentnym i efektywnym zarządzaniem systemem. Oto szczegółowe wyjaśnienie, co otrzymujesz:

- Znaki czasu i daty: Dokładne zapisy dotyczące daty wykonania każdego sprawdzenia.

- Identyfikacja obserwatora: Wyraźna odpowiedzialność z podaniem imienia i nazwiska osoby, która wprowadziła wpis do dziennika.

- Identyfikator kamery/Lokalizacja: Umożliwia szybkie wskazanie konkretnego aparatu lub obszaru, który jest oceniany.

- Wskaźniki stanu: Prosta kolumna "OK/Problem" do szybkiej oceny stanu kamer.

- Szczegółowy dział uwag: Miejsce na dokumentowanie obserwacji, w tym wszelkich anomalii lub potencjalnych problemów.

- Dalsze działania: Kluczowe jest to, że ta sekcja śledzi wszelkie podjęte działania naprawcze i przypisuje odpowiedzialność za ich realizację.

- Zdefiniowane Kategorie Sprawdzania: Szablon uporządkowuje kontrole według logicznych kategorii (Informacje o logowaniu, Stan systemu, Kontrole patrolowe, itd.) dla zapewnienia kompleksowego zakresu.

- Konfigurowalne pola: Podczas gdy podstawowe elementy są dostarczone, możesz dodawać lub modyfikować pola, aby idealnie pasowały do twojego systemu i potrzeb operacyjnych. Traktuj to jako punkt wyjścia do stworzenia idealnego narzędzia do monitoringu.

Krok 1: Podstawowe Sprawdzenia Stanu Systemu

Zanim przejdziemy do bardziej szczegółowych ocen, zacznijmy od podstaw. Uszkodzony zasilacz lub problem z siecią mogą sparaliżować cały system zabezpieczeń. Zacznij od wizualnej inspekcji wszystkich kamer i urządzeń rejestrujących. Sprawdź, czy lampki kontrolne zasilania świecą i czy nie ma widocznych oznak uszkodzenia. Następnie sprawdź połączenie z siecią. Większość systemów będzie miała wskaźnik stanu sieci. Jeśli kamery są dostępne zdalnie (za pośrednictwem aplikacji mobilnej lub przeglądarki internetowej), spróbuj się połączyć i zweryfikuj, czy odpowiadają. Natychmiast dokumentuj wszelkie problemy - migająca lampka lub brak możliwości połączenia wymagają natychmiastowego zbadania. Nie pomijaj oczywistości: upewnij się, że gniazdka elektryczne działają poprawnie, a kable sieciowe są solidnie podłączone.

Krok 2: Weryfikacja ustawienia i kąta kamery

Z czasem wszystko się zmienia. Drzewa rosną, meble zmieniają ustawienie, a nawet drobne wibracje mogą subtelnie zmienić kąt kamery. Pozornie niewielka zmiana może drastycznie zmniejszyć pole widzenia kamery, a nawet stworzyć martwe punkty. Podczas rutynowych kontroli krótko oceń ustawienie każdej kamery. Sprawdzaj:

- Przeszkody: Czy gałęzie, rośliny lub inne przedmioty częściowo zasłaniają widok?

- Przesunięcie kątaCzy kamera obracała się lub przechylała, zmieniając obszar jej zasięgu? Porównaj aktualny widok z pierwotnym planem rozmieszczenia (jeśli taki posiadasz).

- Zmiany oświetlenia: Czy nowa zabudowa lub zagospodarowanie terenu zmieniło warunki oświetleniowe, wpływając na jakość obrazu lub tworząc cienie?

- Wandalizm/Sabotaż: Oceń wizualnie obudowę kamery i elementy mocujące pod kątem wszelkich uszkodzeń lub śladów ingerencji.

Nawet niewielka zmiana może zrobić dużą różnicę. Jeśli zauważysz jakiekolwiek problemy, ostrożnie dostosuj pozycję kamery, aby przywrócić jej optymalny kąt widzenia. Zapisz wszelkie wprowadzone zmiany wraz z ich uzasadnieniem w dzienniku. Pamiętaj, że działanie zapobiegawcze teraz może zapobiec naruszeniu bezpieczeństwa później.

Krok 3: Rejestrowanie stanu i zarządzanie przestrzenią dyskową

Upewnianie się, że Twój system monitoringu wideo faktycznienagraniePriorytetem jest to. System z kamerami, ale bez nagrań, to po prostu kolekcja drogich ozdób. Oto co należy sprawdzić:

Ciągłe vs. Nagrywanie Wyzwalane Zdarzeniami: Upewnij się, że system jest ustawiony do ciągłego nagrywania (24/7) lub, jeśli używasz nagrywania aktywowanego zdarzeniami, że strefy detekcji ruchu są poprawnie skonfigurowane i działają. Regularnie sprawdzaj działanie detekcji ruchu przechodząc przez wyznaczone obszary.

2. Znaki Czasu Rejestrowania: Należy zweryfikować, czy nagrania wideo mają prawidłowe znaczniki czasu. Jest to kluczowe dla śledztw i celów prawnych. Jeżeli znaczniki czasu są nieprawidłowe, wskazuje to na problem synchronizacji, który wymaga natychmiastowej korekty.

Pojemność pamięci: Monitoruj dostępną przestrzeń dyskową na urządzeniu nagrywającym (dysku twardym, w chmurze, karcie SD). Wiele systemów posiada powiadomienia o niskiej przestrzeni dyskowej; upewnij się, że są one włączone i reagujesz na nie niezwłocznie. Oblicz swoje potrzeby dotyczące przestrzeni dyskowej, biorąc pod uwagę liczbę kamer, rozdzielczość, liczbę klatek na sekundę oraz okres przechowywania.

4. Integralność plików: Regularnie sprawdzaj, czy nagrania są kompletne i nieuszkodzone. Losowo przeglądaj starsze nagrania, aby potwierdzić jakość i integralność wideo.

5. Przechowywanie w chmurze kontra przechowywanie lokalne: Jeśli używasz przechowywania w chmurze, upewnij się, że Twoje połączenie internetowe jest stabilne i że nagrania pomyślnie się wysyłają. Przechowywanie lokalne wymaga regularnych kontroli stanu dysku twardego (patrz Rozwiązywanie problemów i konserwacja). Rozważ posiadanie obu metod dla zapewnienia redundancji.

6. Polityki przechowywania: Ustanów i przestrzegaj jasnej polityki retencji - określ, jak długo nagrania są przechowywane przed nadpisywaniem lub usuwaniem. Upewnij się, że ta polityka jest zgodna z wymogami prawnymi oraz Twoimi specyficznymi potrzebami.

Krok 4: Połączenie z siecią i zdalny dostęp

Kamery monitoringu są naprawdę wartościowe tylko wtedy, gdy można niezawodnie uzyskiwać dostęp do ich obrazów i nagrań. Ta sekcja koncentruje się na zapewnieniu stabilności sieci i integralności możliwości zdalnego dostępu.

Wstępne weryfikacja: Rozpocznij od potwierdzenia, że każdy z kamer wyświetla status połączony w interfejsie zarządzania systemem. Ikona rozłączenia lub komunikat o błędzie wskazuje na problem wymagający natychmiastowej interwencji.

Test Pinga: Wykonaj prosty test ping z komputera w Twojej sieci na adres IP każdej z kamer. Pomyślny ping potwierdza podstawową komunikację sieciową. Jeśli ping nie powiedzie się, sprawdź infrastrukturę sieci - sprawdź kable, routery i przełączniki.

Test Dostępu Zdalnego: Jeśli korzystasz z dostępu zdalnego (za pomocą aplikacji mobilnej lub portalu internetowego), zaloguj się z sieci zewnętrznej (np. korzystając z transmisji danych komórkowych) i sprawdź, czy możesz oglądać na żywo i uzyskać dostęp do nagranych materiałów. Zwróć uwagę na opóźnienia - nadmierne zacinanie może uniemożliwić komfortowe oglądanie na żywo.

Rozważania dotyczące bezpieczeństwa: Podczas testowania zdalnego dostępu upewnij się, że połączenie jest bezpieczne. Używaj silnych haseł i włącz uwierzytelnianie dwuskładnikowe (2FA) tam, gdzie to możliwe. Regularnie sprawdzaj uprawnienia dostępu użytkowników i odbieraj uprawnienia pracownikom, których zatrudnienie zostało zakończone. Jeśli korzystasz z rozwiązania opartym na chmurze, zweryfikuj, czy dane są szyfrowane zarówno podczas przesyłania, jak i w spoczynku. Na koniec, regularnie aktualizuj oprogramowanie routera, aby załatać wszelkie luki w zabezpieczeniach.

Krok 5: Przegląd incydentów i dokumentowanie reakcji

Kiedy uruchomi się alarm lub zostanie wykryta nietypowa aktywność, kluczowe jest dokładne przeanalizowanie i precyzyjne udokumentowanie. Nie ignoruj po prostu zdarzenia; traktuj każde z nich jako okazję do nauki i szansę na udoskonalenie procedur bezpieczeństwa. Oto co należy uwzględnić w dokumentacji przeglądu incydentu:

- Data i godzina zdarzenia: Kluczowe do ustalenia harmonogramu.

- Kamera/y: Zidentyfikuj kamery, które zarejestrowały to zdarzenie.

- Szczegółowy opis wydarzenia: Co się stało? Proszę być tak szczegółowy, jak to możliwe. Podaj informacje o wszelkich osobach, które brały udział, opisz pojazdy lub czynniki środowiskowe.

- Początkowe działania odpowiedzi: Kto odpowiedział? Jakie natychmiastowe działania zostały podjęte (np. kontakt z organami ścigania, powiadomienie personelu)?

- Wyniki analizy materiałów wideo: Podsumuj kluczowe spostrzeżenia po przejrzeniu nagrania. Czy incydent potwierdził zagrożenie, czy był fałszywym alarmem?

- Analiza przyczyn źródłowych (jeśli dotyczy): Dlaczego doszło do tego incydentu? Czy był to wynik awarii systemu, błędu ludzkiego, czy też realne zagrożenie?

- Podjęte działania naprawcze: Jakie kroki zostały podjęte, aby zapobiec podobnym incydentom w przyszłości? Mogą one obejmować dostosowanie kątów kamery, poprawę oświetlenia lub ponowne przeszkolenie personelu.

- Dalsze działania: Czy istnieją jakieś zaległe zadania związane z incydentem (np. naprawy, dochodzenia)? Przypisz odpowiedzialność i terminy.

- Podpis/Inicjały recenzenta: Zapewnia rozliczalność i weryfikuje proces weryfikacji.

Prowadzenie dokładnej i kompleksowej dokumentacji incydentów to nie tylko kwestia ochrony prawnej, ale także kluczowy element proaktywnego i stale ulepszanego systemu bezpieczeństwa.

Krok 6: Konserwacja i aktualizacje oprogramowania

Podobnie jak samochód wymaga regularnego serwisu, Twój system monitoringu potrzebuje proaktywnej konserwacji, aby zapewnić optymalną wydajność i trwałość. Zaniedbanie tego kluczowego etapu może prowadzić do nieoczekiwanych awarii, pogorszenia jakości obrazu i naruszenia bezpieczeństwa.

Oto co należy uwzględnić:

- Aktualizacje oprogramowania.Konieczne są one do aktualizacji zabezpieczeń, poprawek błędów i czasami do dodawania nowych funkcji. Regularnie sprawdzaj stronę internetową producenta Twojego aparatu, aby uzyskać najnowsze aktualizacje.ZawszeŚciśle przestrzegaj instrukcji producenta podczas procesu aktualizacji; przerwanie aktualizacji może unieruchomić aparat. Planuj te aktualizacje w okresach mniejszego obciążenia, aby zminimalizować zakłócenia.

- Aktualizacje oprogramowania (NVR/DVR/Oprogramowanie Zarządcze): Podobnie jak w przypadku oprogramowania sprzętowego, regularnie aktualizuj oprogramowanie sterujące urządzeniami nagrywającymi oraz platformami zarządzania. Te aktualizacje często eliminują luki w zabezpieczeniach i poprawiają ogólną stabilność systemu.

- Czyszczenie fizyczne: Pył i brud mogą znacząco pogorszyć jakość obrazu. Regularnie czyść obiektywy i obudowy aparatu miękką, bezpyłową ściereczką.

- Stan dysku twardego (do lokalnego zapisu): Regularnie sprawdzaj stan zdrowia dysków twardych (status SMART). Wymieniaj dyski zbliżające się do końca żywotności.przedZawodzą. Regularnie twórz kopie zapasowe nagrań.

- Kontrole instalacji elektrycznych: Wizualnie sprawdź kable i złącza kamery pod kątem uszkodzeń, korozji lub luźnych połączeń. Dokręć lub wymień je w razie potrzeby.

- Sprawdzenie zasilania: Upewnij się, że zasilacze działają poprawnie i nie uległy degradacji z upływem czasu. Szybko wymieniaj uszkodzone zasilacze.

Należy prowadzić szczegółowe zapisy wszystkich wykonanych czynności konserwacyjnych, uwzględniając daty, podjęte działania i wszelkie napotkane problemy. Ta dokumentacja okaże się nieoceniona przy rozwiązywaniu przyszłych problemów i zapewnianiu ciągłej niezawodności systemu monitoringu wizyjnego.

Krok 7: Monitorowanie dźwięku (jeśli dotyczy) i kwestie prawne

Monitoring dźwiękowe może znacząco zwiększyć bezpieczeństwo, ale jest to kłopotliwe zagadnienie prawne. Zanim włączysz monitoring dźwiękowy, dokładnie zbadaj i zrozum przepisy obowiązujące w twojej jurysdykcji. W wielu stanach i krajach obowiązują ścisłe regulacje dotyczące zgody i powiadomienia. W niektórych miejscach nagrywanie rozmów bez zgody wszystkich uczestników jest nielegalne i może skutkować poważnymi konsekwencjami.

Nawet jeśli dozwolone jest nagrywanie audio, wysoce zaleca się umieszczenie wyraźnych znaków informujących o tym, że rozmowy są nagrywane. Taka transparentność pomaga uniknąć sporów prawnych i buduje zaufanie osób, które mogą zostać zarejestrowane na nagraniu. Regularnie sprawdzaj procedury monitoringu audio, aby zapewnić ciągłą zgodność z zmieniającymi się przepisami prawnymi. Rozważ skonsultowanie się z prawnikiem w celu wyjaśnienia konkretnych wymogów mających zastosowanie do Twojej sytuacji i uniknięcia potencjalnych zobowiązań prawnych.

Krok 8: Rozwiązywanie typowych problemów

Nawet przy dokładnym monitoringu, sporadyczne problemy są nieuniknione. Oto szybki przewodnik, jak rozwiązywać typowe problemy z systemem monitoringu wizyjnego.

Brak sygnału / Kamera niedostępna

- Sprawdź zasilanie: Czy kamera pobiera energię? Sprawdź gniazdka i systemy zasilania awaryjnego.

- Połączenie sieci: Upewnij się, że kamera jest podłączona do Twojej sieci. Sprawdź okablowanie i status routera.

- Konflikty adresów IP: Upewnij się, że kamera ma unikalny adres IP.

- Kompatybilność oprogramowania.Upewnij się, że oprogramowanie kamery jest kompatybilne z Twoim sprzętem sieciowym.

2. Słaba jakość obrazu:

- Czyszczenie soczewek: Delikatnie oczyść obiektyw aparatu ściereczką z mikrofibry.

- Warunki oświetleniowe: Dostosuj ustawienia kamery lub dodaj dodatkowe oświetlenie.

- Ustawienia Rozdzielczości: Sprawdź, czy ustawienia rozdzielczości kamery są odpowiednie dla danego środowiska.

- Czynniki środowiskowe: Deszcz, mgła lub śnieg mogą pogorszyć jakość obrazu. Rozważ zastosowanie środków ochrony przed warunkami atmosferycznymi.

4. Wykrywanie ruchu nie działa:

- Regulacja czułości: Dostosuj czułość wykrywania ruchu, aby uniknąć fałszywych alarmów i zapewnić niezawodne wykrywanie.

- Konfiguracja strefy: Przejrzyj i dostosuj strefy wykrywania ruchu, aby pokryć pożądany obszar.

- Przeszkody: Sprawdź, czy coś zasłania widok kamery.

- Pozycjonowanie kamery: Upewnij się, że kamera ma swobodny widok na monitorowany obszar.

4. Problemy z nagrywaniem:

- Przestrzeń dysku: Zweryfikuj dostępną przestrzeń na dysku twardym dla nagrań.

- Harmonogram nagrań: Sprawdź ponownie harmonogram nagrań, aby upewnić się, że został poprawnie skonfigurowany.

- Błędy systemu plików: Sprawdź system plików na urządzeniu nagrywającym.

- Błędy oprogramowania: Uruchom ponownie oprogramowanie do nagrywania lub urządzenie.

Jeśli te podstawowe czynności diagnostyczne nie rozwiążą problemu, skonsultuj się z instrukcją obsługi systemu kamer lub skontaktuj się z pomocą techniczną w celu uzyskania pomocy.

Krok 9: Patrolowanie bezpieczeństwa i integralność obwodu.

Regularne patrole, nawet krótkie, stanowią kluczowe uzupełnienie systemu monitoringu. Zapewniają one element ludzki - kogoś, kto aktywnie obserwuje i weryfikuje skuteczność systemu oraz identyfikuje problemy, które mogą umknąć kamerom. Chodzi tu nie tylko o chodzenie po okolicy, ale o...obserwując.

Oto na co zwracać uwagę podczas patroli:

- Naruszenie integralności. Sprawdź obudowy kamer, okablowanie i elementy mocujące pod kątem śladów włamania lub uszkodzeń. Zwróć uwagę na wszystko, co wygląda na nienaturalne.

- Zarośnięcie roślinnościąNależy upewnić się, że roślinność nie zasłania widoku kamer ani nie tworzy martwych punktów. Przyciąć wszelkie wystające gałęzie lub krzewy.

- Problemy z oświetleniem: Należy sprawdzić, czy oświetlenie obwodowe działa prawidłowo i zapewnia odpowiednie oświetlenie kamer. Wymienić przepalone żarówki niezwłocznie.

- Zabezpieczenia bram i punktów dostępu: Sprawdź bramy, ogrodzenia i punkty dostępu pod kątem śladów włamania lub naruszenia.

- Nietypowa aktywność: Zwróćcie uwagę na wszelkie podejrzane osoby lub pojazdy w okolicy. Zgłaszajcie wszelkie niepokojące sytuacje odpowiednim służbom.

- Sprawdzenie martwego pola.Regularnie sprawdzaj obszary, które mogą być martwymi punktami w zakresie zasięgu kamer, nawet jeśli uważasz, że są one zasadniczo bezpieczne.

Pamiętaj, aby rejestrować wszelkie spostrzeżenia z patroli w dzienniku obserwacji, uwzględniając datę, godzinę i krótką notatkę opisującą obserwację.

Krok 10: Przeglądanie wpisów dziennika i identyfikowanie trendów

Regularne przeglądanie dziennika zdarzeń systemu monitoringu kamer bezpieczeństwa to nie tylko kwestia formalności; to szansa na zdobycie cennych informacji i proaktywne rozwiązywanie potencjalnych luk w zabezpieczeniach. Staraj się zaplanować dedykowane okresy przeglądu - tygodniowe, dwutygodniowe lub miesięczne, w zależności od Twojego profilu ryzyka i złożoności systemu. Nie tylko przeglądaj wpisy;analizowaćIch. Szukajcie powtarzających się wzorców: Czy niektóre kamery doświadczają cyklicznych problemów? Czy fałszywych alarmów jest coraz więcej? Czy czas reakcji na incydenty konsekwentnie przekracza ustalone normy?

Te trendy mogą sygnalizować problemy leżące u podstaw, od uszkodzonego sprzętu, przez błędne ustawienia, aż po wskazanie na zmianę w krajobrazie zagrożeń. Na przykład, nagły wzrost liczby zdarzeń wykrywania ruchu może wskazywać na pobliski projekt budowlany lub zwiększoną aktywność dzikiej zwierzyny. Powtarzające się awarie zasilania wpływające na konkretny kamerę mogą sygnalizować wadliwą wtyczkę lub przeciążony obwód. Dokumentuj swoje ustalenia i podjęte działania naprawcze, tworząc historyczny zapis wydajności i działań konserwacyjnych systemu. Ta dokumentacja będzie nieoceniona przy rozwiązywaniu przyszłych problemów oraz wykazaniu należytej staranności w przypadku wystąpienia incydentu.

Krok 11: Szkolenie i odpowiedzialność personelu ochrony

Skuteczność systemu monitoringu wizyjnego zależy bezpośrednio od osób odpowiedzialnych za jego nadzór. Inwestycja w kompleksowe szkolenia dla personelu ochrony jest kluczowa, aby zapewnić, że potrafią oni prawidłowo interpretować obraz z kamer, skutecznie reagować na incydenty i dbać o sprawność systemu.

To nie powinno być jednorazowym wydarzeniem. Powinno obejmować:

- Zapoznanie z systemem: Szczegółowe instrukcje dotyczące funkcji, interfejsu i możliwości raportowania systemu kamer.

- Rozpoznawanie zdarzeńSpecjalistyczne szkolenie z zakresu identyfikacji potencjalnych zagrożeń i nietypowych działań, w tym rozpoznawania wzorców i zrozumienia kontekstu.

- Procedury reagowania: Jasne procedury reagowania na różne typy alarmów i incydentów, w tym procedury eskalacji i protokoły komunikacyjne.

- Dokumentacja i Raportowanie: Podkreślenie wagi szczegółowych wpisów w dzienniku, precyzyjnych raportów oraz ścisłego przestrzegania standardowych procedur operacyjnych.

- Regularne kursy odświeżające: Regularne aktualizacje szkoleniowe w celu utrwalenia wiedzy, uwzględniania zmian w systemach oraz wdrażania wniosków wyciągniętych z analizy przeszłych incydentów.

Odpowiedzialność jest równie ważna. Należy udokumentować jasno określone role i obowiązki, a wyniki regularnie oceniać. Kluczowe jest śledzenie, kto jest w służbie podczas poszczególnych okresów monitoringu i zapewnienie przestrzegania procedury wypełniania list kontrolnych. Regularnie przeglądaj wpisy w dziennikach i udzielaj konstruktywnej informacji zwrotnej, aby poprawić wyniki i utrzymać wysoki poziom czujności. To proaktywne podejście nie tylko zwiększa skuteczność zabezpieczeń, ale także sprzyja kulturze odpowiedzialności i ciągłego doskonalenia w Twoim zespole ochrony.

Krok 12: Dostosowywanie listy kontrolnej w celu uzyskania optymalnych rezultatów.

Żaden system zabezpieczeń nie jest identyczny. Dlatego też, uniwersalna lista kontrolna, choć pomocna jako punkt wyjścia, wymaga dostosowania, aby w pełni osiągnęła optymalne rezultaty. Należy wziąć pod uwagę unikalne warunki panujące w danym środowisku, konkretne luki, które należy zabezpieczyć, oraz kompetencje personelu monitorującego.

Rozpocznij od zestawienia wszystkich kamer oraz powiązanego sprzętu - DVR-ów, NVR-ów, zasilaczy, urządzeń sieciowych - i zanotuj ich lokalizacje oraz przeznaczenie. Następnie krytycznie oceń każdy element. Czy niektóre kamery obejmują obszary o większym ryzyku, wymagające częstszych kontroli? Czy dana kamera ma historię problemów z wydajnością? Być może konkretny kąt kamery wymaga regularnych korekt ze względu na zmiany sezonowe.

Nie bój się dodawać ani usuwać pozycji ze standardowej listy kontrolnej. Jeśli jesteś właścicielem domu z prostym systemem, możesz pominąć szczegółowe kroki rozwiązywania problemów. Z kolei firma z zaawansowaną analityką może dodać punkty sprawdzające poprawność działania algorytmów i integralność danych. Regularnie przeglądaj i udoskonalaj swoją listę kontrolną w oparciu o doświadczenie i zmieniające się potrzeby związane z bezpieczeństwem. To dokument żywy, a nie statyczny!

Zasoby i linki

- Lorex Technology : Lorex is a well-known provider of security camera systems, offering comprehensive solutions and resources, including articles on system setup and maintenance. Good for understanding system components and potential features to check on in your logs.

- Ring : Ring (Amazon) provides popular security cameras and doorbells. Their help center and community forums offer insights into common camera monitoring challenges and troubleshooting tips - applicable even if you don't use Ring specifically.

- Google Nest Security : Google Nest offers integrated security systems. Their support documentation and online community can provide valuable information regarding camera health, network connectivity, and best practices for security monitoring - useful for understanding log considerations.

- Arlington Heights Security : Arlington Heights Security offers professional security system integration and monitoring. Their website provides resources and blog posts about security best practices, covering areas like perimeter integrity and incident response, providing practical context for checklist items.

- Security Sales & Integration : This website caters to security professionals, offering industry news, product reviews, and technical articles. It can provide insights into advanced security camera features and potential threats to consider when reviewing logs.

- Security Industry Association (SIA) : The SIA is a leading organization for the security industry. They provide educational resources, standards, and certifications. Their website offers insights into best practices and regulatory compliance related to security camera monitoring.

- National Cyber Security Initiative (NCSI) : NCSI provides cybersecurity training and resources. Useful for understanding potential cyber threats that could affect your security camera system and the importance of monitoring network connectivity and firmware updates.

- SANS Institute : The SANS Institute is a respected provider of cybersecurity training and certifications. While geared towards professionals, their resources can offer context on the importance of secure remote access and incident response documentation.

- National Institute of Standards and Technology (NIST) : NIST develops standards and guidelines for information security. Their publications provide a foundation for understanding secure configurations and data protection - relevant to areas like storage management and legal considerations.

- Electronic Frontier Foundation (EFF) : The EFF is a non-profit organization that advocates for digital rights. Their resources are important for understanding legal considerations related to audio monitoring and privacy.

- Privacy Rights Clearinghouse : This organization provides information and resources on privacy issues, including legal considerations related to security camera systems and data storage. Helpful for step 7 and ensuring compliance.

- Cybersecurity and Infrastructure Security Agency (CISA) : CISA provides resources and guidance on cybersecurity threats and best practices. Good for information about securing your system and recognizing potential vulnerabilities, especially relevant to firmware updates and network connectivity.

Najczęściej zadawane pytania

Co to jest dziennik monitoringu kamer bezpieczeństwa i dlaczego go potrzebuję?

Rejestr logów monitoringu kamer bezpieczeństwa to zapis aktywności zarejestrowanej podczas monitoringu kamer. Jest ważny dla rozliczalności, raportowania incydentów, ochrony prawnej oraz zapewnienia spójnych procedur monitoringu. Stanowi dowód należytej staranności w utrzymaniu bezpieczeństwa.

Jakie informacje powinny być zawarte w dzienniku monitoringu kamer przemysłowych?

Szablon zawiera datę, godzinę, imię i nazwisko oficera monitoringu, identyfikator kamery, konkretne obserwacje (np. osoba wchodząca, zaparkowany pojazd), podjęte działania (np. powiadomiono służby, udokumentowano incydent) oraz wszelkie wymagane działania następcze. Można go dostosować do indywidualnych potrzeb.

Czy ten szablon jest odpowiedni dla wszystkich rodzajów systemów kamer monitoringu (np. domowych, komercyjnych)?

Tak, szablon został zaprojektowany tak, aby był uniwersalny. Chociaż szczegóły dotyczące obserwacji i podjętych działań mogą się różnić w zależności od środowiska (mieszkaniowe kontra komercyjne), podstawowa struktura pozostaje aktualna dla wszystkich scenariuszy monitoringu kamer przemysłowych. Dostosuj kategorie zgodnie z potrzebami.

Jak często powinienem aktualizować dziennik monitoringu kamer bezpieczeństwa?

Najlepiej aktualizować dziennik na bieżąco lub jak najszybciej po każdej obserwacji. Spójne i terminowe wpisy są kluczowe dla dokładnej dokumentacji.

Jaki jest cel sekcji „Podjęte działania” w dzienniku?

Ta sekcja opisuje kroki, które podejmujesz w odpowiedzi na zauważoną sytuację. Jest kluczowa dla wykazania odpowiedzialnych działań i przedstawienia kontekstu wszelkich zdarzeń. Pomaga to pokazać, że zareagowałeś/zareagowałaś we właściwy sposób.

Czy mogę dostosować sekcję Identyfikator kamery tak, aby odpowiadała moim konwencjom nazewnictwa kamer?

Oczywiście! Pole ID kamery jest miejscem zastrzeżonym. Możesz je zmodyfikować, aby pasowało do systemu nazewnictwa Twoich kamer, co ułatwi identyfikację konkretnej kamery powiązanej z obserwacją.

Jak długo powinienem przechowywać zapisy z monitoringu kamer przemysłowych?

Okres przechowywania zalecany zależy od wymogów prawnych i polityki firmy. Zazwyczaj zaleca się przechowywanie dzienników przez co najmniej rok. W celu uzyskania konkretnych wskazówek należy skonsultować się z prawnikiem.

Co się stanie, jeśli pominę wpis w dzienniku monitoringu?

Brakujące wpisy mogą naruszyć integralność Twoich danych. W przypadku pominięcia, zanotuj pominięcie i spróbuj odtworzyć brakujące szczegóły tak dokładnie, jak to możliwe, wskazując na możliwość niedokładności.

Czy dostępna jest cyfrowa wersja tego szablonu listy kontrolnej?

Artykuł udostępnia do pobrania szablon, który można dostosować do użycia w programach do arkuszy kalkulacyjnych (takich jak Excel lub Google Sheets) do prowadzenia cyfrowych zapisów. Umożliwia to łatwiejsze sortowanie, wyszukiwanie i analizę danych.

Czy ten log pomoże mi zidentyfikować wzorce lub tendencje w kwestiach bezpieczeństwa?

Tak! Regularne przeglądanie wpisów w dzienniku zdarzeń pozwala na wykrywanie powtarzających się incydentów, identyfikację luk w zabezpieczeniach i poprawę ogólnych środków bezpieczeństwa. Analiza danych może ujawnić obszary wymagające dodatkowej uwagi.

Czy ten artykuł był pomocny?

Demonstracja rozwiązania do zarządzania branżą hotelarską

Prowadzenie hotelu, restauracji lub innego przedsiębiorstwa związanej z branżą hotelarskiej jest wymagające. Platforma Work OS firmy ChecklistGuro upraszcza zarządzanie, od rezerwacji i obsługi gości, po zarządzanie zapasami i planowanie grafików pracowników. Zwiększ wydajność, popraw jakość obsługi gości i zwiększ rentowność! Zobacz, jak ChecklistGuro może zrewolucjonizować Twoją działalność w branży hotelarskiej.

Powiązane artykuły

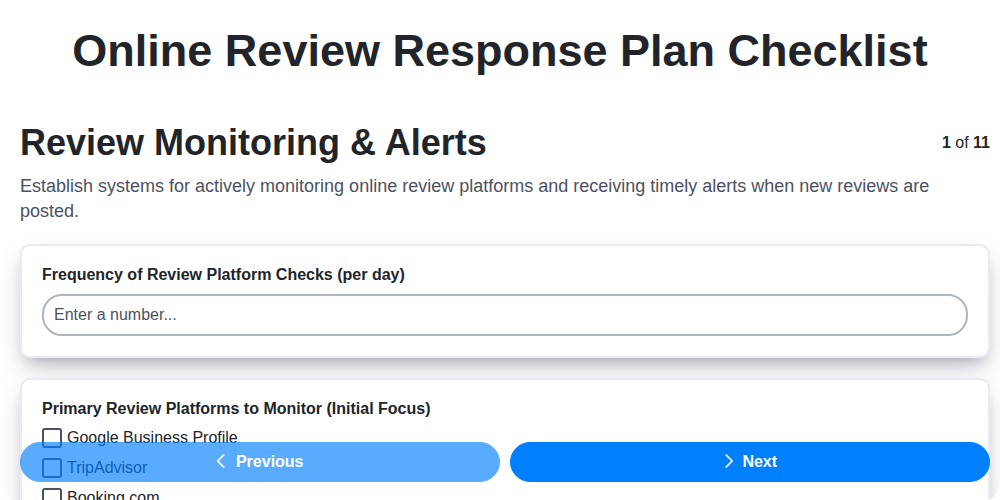

Plan odpowiedzi na opinie online: Szablon listy kontrolnej dla sukcesu

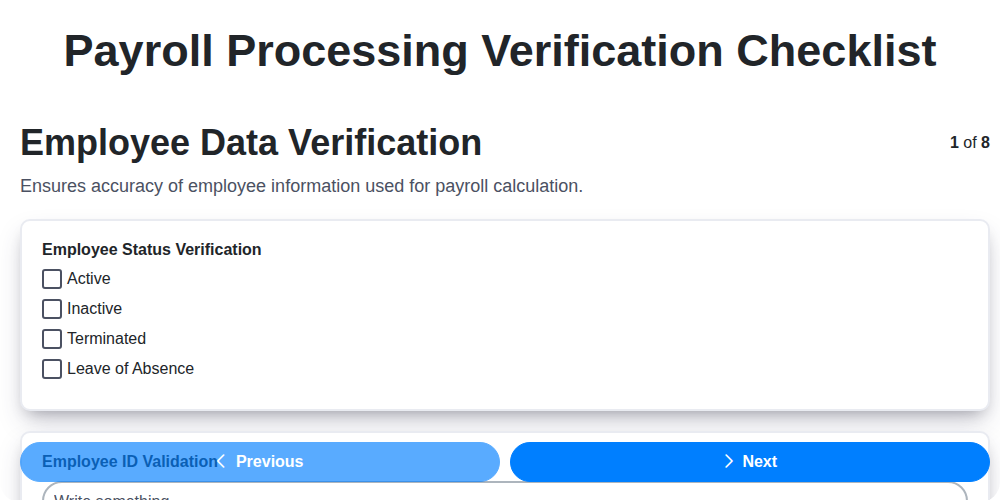

Szablon Weryfikacji Przetwarzania Listy Płatności: Twój Przewodnik po Dokładności

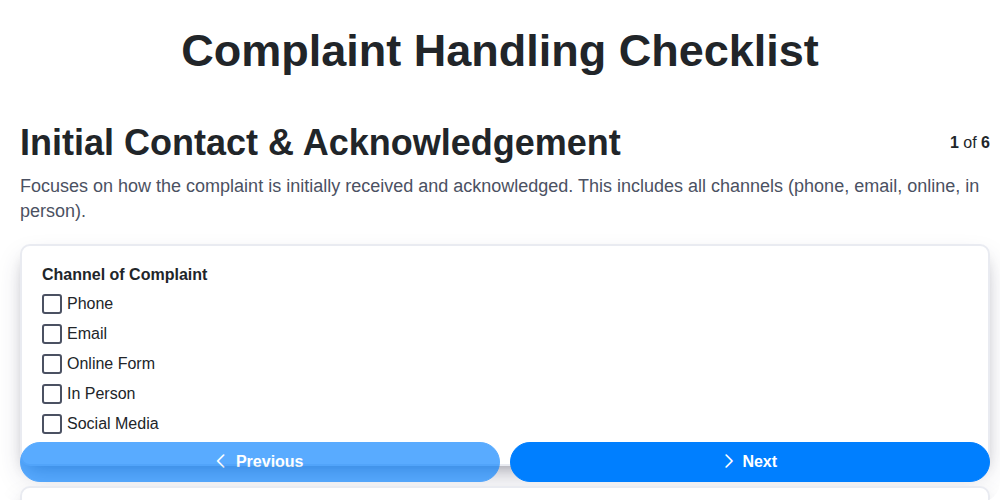

Szablon listy kontrolnej obsługi reklamacji: Rozwiązywanie problemów i zatrzymywanie klientów

Dokumentacja ćwiczenia ewakuacyjnego: Twój przewodnik po szablonie listy kontrolnej

Opanowanie reagowania na incydenty: darmowy szablon listy kontrolnej protokołu raportowania

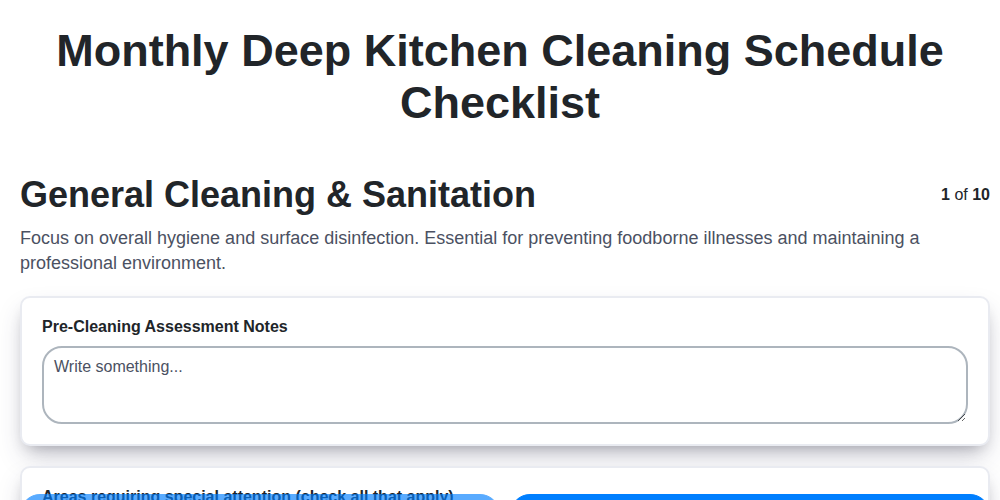

Podbij Swoją Kuchnię: Miesięczny Szablon Szczegółowego Sprzątania

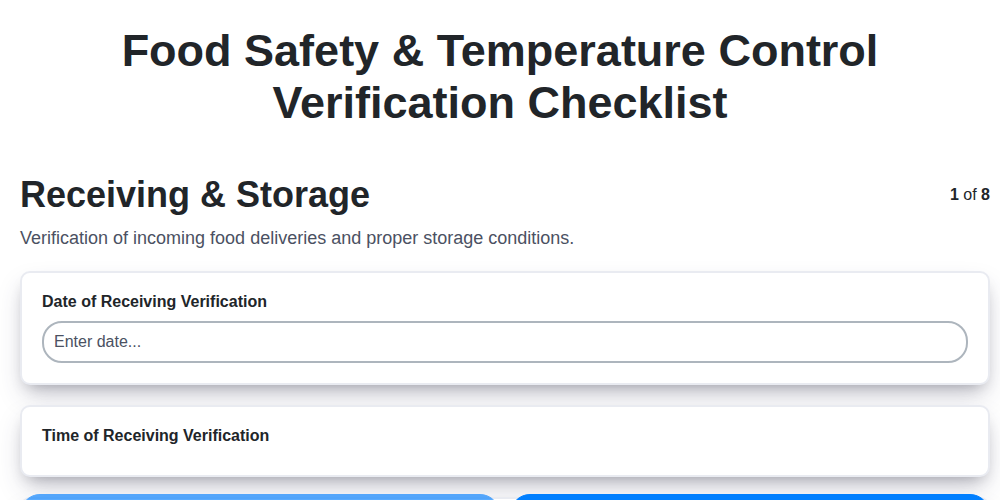

Opanowanie Bezpieczeństwa Żywności: Darmowy Szablon Listy Kontrolnej Kontroli Temperatury

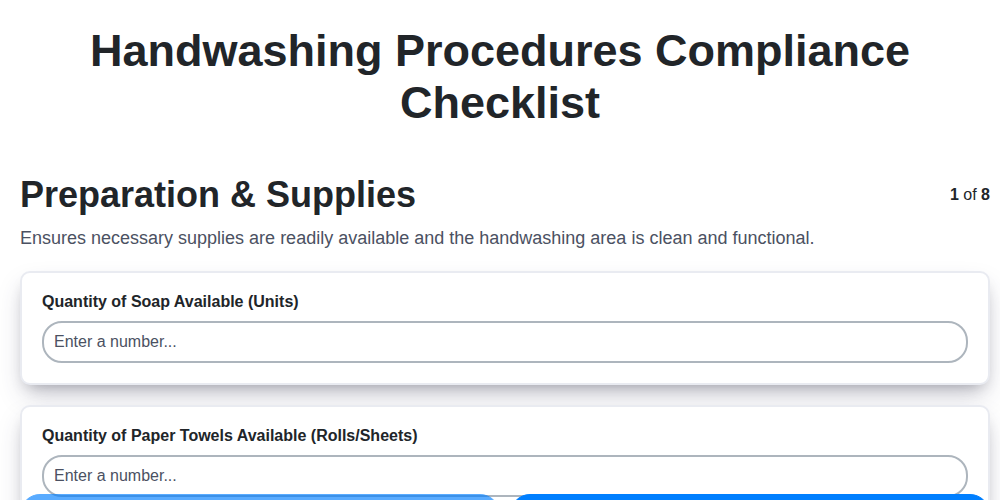

Opanowanie higieny rąk: Szablon listy kontrolnej zgodności

Możemy to zrobić razem

Potrzebujesz pomocy z listami kontrolnymi?

Masz pytanie? Jesteśmy tu, aby pomóc. Prześlij zapytanie, a my szybko na nie odpowiemy.