Szczegółowa Lista Kontrolna do Testowania Systemów Monitoringu Wizyjnego

Opublikowano: 08/23/2025 Zaktualizowano: 03/25/2026

Spis treści

- Wprowadzenie: Dlaczego recenzja kamer przemysłowych jest niezbędna

- Planowanie i zakres: Określanie celów przeglądu

- 2. Umiejscowienie kamery i ocena kąta widzenia

- 4. Stan sprzętu i lista kontrolna konserwacji

- 5. Bezpieczeństwo sieci i skanowanie podatności

- 5. Integralność nośników zapisu i przechowywania.

- 6. Zgodność z przepisami dotyczącymi prywatności i kwestie prawne

- 7. Integracja Systemów i Funkcjonalność Powiadomień

- 8. Przegląd Dostępu Użytkownika i Uprawnień

- 9. Niezawodność zasilania i łączności

- 10. Testy wydajności i jakość obrazu

- 11. Dokumentacja i planowanie przyszłości

- Zasoby i linki

TL;DR: Czy chcesz mieć pewność, że Twoje kamery monitoringu są faktycznie bezpieczne? Ten szablon listy kontrolnej rozkłada na czynniki pierwsze wszystko, od rozmieszczenia kamer i bezpieczeństwa sieci, po zgodność z przepisami prawa i konserwację, dzięki czemu możesz łatwo sprawdzić swój system, zidentyfikować słabe punkty i chronić swoją własność oraz prywatność.

Wprowadzenie: Dlaczego recenzja kamer przemysłowych jest niezbędna

Kamery monitoringu zapewniają poczucie bezpieczeństwa i spokoju, niezależnie od tego, czy chronią dom rodzinny, czy też zabezpieczają budynek firmowy. Jednak samo zainstalowanie systemu to za mało. Technologia szybko się rozwija, a wraz z nią pojawiają się podatności. Przegląd nie ma na celu tylko...praca, chodzi o sprawdzenie, czy działają.skutecznieibezpiecznieWyobraź sobie to jako regularne badanie stanu zdrowia zabezpieczeń Twojej nieruchomości. Ta lista kontrolna poprowadzi Cię przez kluczowe kroki, które pozwolą proaktywnie zidentyfikować i usunąć potencjalne słabe punkty, zapewniając, że system będzie nadal zapewniać oczekiwaną ochronę i spełniać wymogi prawne. Zaniedbywanie regularnych przeglądów może narazić Cię na ryzyko, o którym nawet nie zdajesz sobie sprawy.

Planowanie i zakres: Określanie celów przeglądu

Zanim przejdziemy do szczegółów dotyczących kątów kamery i aktualizacji oprogramowania, kluczowe jest ustalenie jasnego celu dla recenzji systemu monitoringu. Co chcesz...naprawdęCo próbujesz osiągnąć? Ogólne poczucie ulepszania rzeczy to za mało. Dobrze zdefiniowany zakres działania pozwoli utrzymać Twoją recenzję w ryzach i zapewnić, że zajmiesz się najważniejszymi obszarami.

Rozważ te pytania, aby nakreślić swoje cele.

- Jakie są Państwa główne obawy dotyczące bezpieczeństwa?Czy ma to odstraszać przed kradzieżą, monitorować aktywność pracowników, zabezpieczać mienie, czy może coś innego?

- Jakie wydarzenia lub incydenty próbujesz zapobiec lub udokumentować?Określ konkretne scenariusze - kradzież przesyłek, włamania, akty wandalizmu - aby poprowadzić Twoją ocenę.

- Jaki jest Twój budżet i ramy czasowe dla planowanych ulepszeń?Znajomość Twoich ograniczeń pomoże ustalić priorytety działań.

- Kto jest odpowiedzialny za przeprowadzenie przeglądu i wdrożenie wszelkich zmian?Przydziel odpowiedzialność za rozliczalność.

- Czy są jakieś nowe zagrożenia lub luki w zabezpieczeniach, o których wiesz?Może niedawna fala przestępczości w okolicy, albo nowe przepisy dotyczące ochrony danych osobowych.

Wyraźne zdefiniowanie zakresu na samym początku zapewni, że Twoja weryfikacja będzie celowana, efektywna i przyniesie konkretne rezultaty. Służy również jako punkt odniesienia, względem którego możesz ocenić skuteczność wprowadzanych zmian.

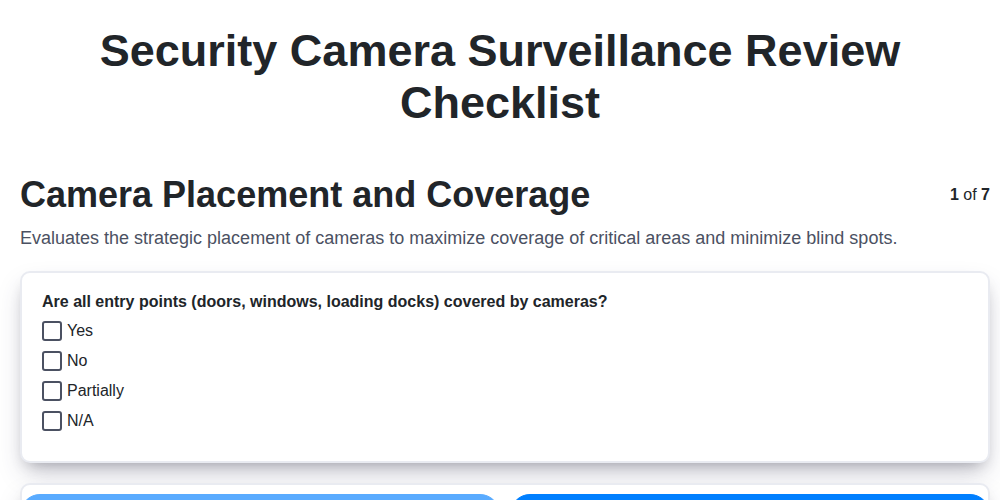

2. Umiejscowienie kamery i ocena kąta widzenia

Strategiczne rozmieszczenie kamer to podstawa skutecznego systemu monitoringu. Samo skierowanie kamery w określone miejsce nie gwarantuje, że zarejestruje to, co potrzebujesz, kiedy to potrzebujesz. Przyjrzyjmy się, jak optymalnie ustawić kamery i zapewnić pełne pole widzenia.

Rozumienie pola widzenia (FoV): Pola widzenia to nie tylko kwestia tego, jak... szeroki kamera widzi; chodzi o to, żeby...powierzchniaSkutecznie to oddaje. Szerokie pole widzenia może brzmieć idealnie, ale może powodować, że odległe obiekty będą wyglądać na niewyraźne i małe, utrudniając ich identyfikację. Z drugiej strony, wąskie pole widzenia skupia się na mniejszym obszarze z większą szczegółowością, ale wiąże się z ryzykiem pominięcia kluczowych zdarzeń rozgrywających się poza jego zasięgiem.

Kluczowe kwestie dotyczące rozmieszczenia.

- Ustal priorytety dla punktów wrażliwych. Skoncentruj się na obszarach najbardziej narażonych na włamania, takich jak wejścia, podjazdy, podwórka i rampy załadowcze.

- Wzrost ma znaczenie. Montowanie kamer na większej wysokości zmniejsza ryzyko wandalizmu i zapewnia szerszą perspektywę, ale należy pamiętać o jakości obrazu; zbyt duża wysokość może zmniejszyć szczegółowość. Eksperymentuj z różnymi wysokościami, aby znaleźć optymalny kompromis.

- Umiejscowienie w roguUmieszczanie kamer w rogach często maksymalizuje ich pole widzenia, umożliwiając obejmowanie wielu kierunków.

- Regulacja kąta: Drobne korekty kąta mogą znacznie poprawić zasięg. Użyj poziomicy lub przyrządu do mierzenia kątów dla precyzji.

- Unikaj bezpośredniego światła słonecznego. Bezpośrednie światło słoneczne może powodować odblaski i zacierać szczegóły. Przesuń kamery lub użyj osłon przeciwsłonecznych.

- Testuj i iteruj. Po początkowym rozmieszczeniu, testWidok kamery. Nagrywaj materiał i sprawdzaj go, aby zidentyfikować martwe punkty i obszary wymagające korekty. Nie bój się zmieniać położenie i ponownie testować, aż uzyskasz optymalne pokrycie.

- Rozważ soczewki: Różne obiektywy (szerokokątny, zoom, zmiennoogniskowy) oferują różne charakterystyki pola widzenia. Wybierz obiektyw odpowiedni dla danego zastosowania i odległości od obszaru docelowego.

- Nakładanie się zakresu.Korzystając z kilku kamer, należy zapewnić nakładanie się pól widzenia, aby wyeliminować luki w pokryciu i zapewnić redundancję. Oznacza to, że pole widzenia jednej kamery powinno obejmować część obszaru zarejestrowanego przez inną.

4. Stan sprzętu i lista kontrolna konserwacji

Regularne kontrole sprzętu są niezbędne, aby zapewnić niezawodne działanie kamer monitoringu. Ta lista kontrolna opisuje kluczowe czynności, które możesz wykonać - najlepiej co kwartał lub półrocznie - aby utrzymać kamery w optymalnym stanie.

Inspekcja Jednostki Kamery:

- Uszkodzenia fizyczne: Oceń wizualnie każdą kamerę pod kątem pęknięć, wgnieceń lub innych oznak uszkodzeń fizycznych spowodowanych przez warunki atmosferyczne, wandalizm lub wypadki. Zanotuj wszelkie problemy i zaplanuj naprawy lub wymiany.

- Wodoodporność: Sprawdź uszczelki i gumowe obręcze pod kątem zużycia, szczególnie w przypadku kamer zewnętrznych. W razie potrzeby nałóż środek do smarowania zabezpieczający przed warunkami atmosferycznymi.

- Stan obiektywu: Oczyść obiektyw aparatu ściereczką z mikrofibry i specjalnym płynem do czyszczenia obiektywów (unikaj silnych chemikaliów). Plamy, brud i odciski palców znacząco pogarszają jakość obrazu.

- Integralność budownictwaUpewnij się, że obudowa kamery jest solidnie zamocowana i nie poluzowała się pod wpływem wibracji lub warunków atmosferycznych.

- Funkcjonalność nadajnika podczerwonego (IR): Jeśli dotyczy, należy sprawdzić, czy nadajniki IR działają prawidłowo i zapewniają odpowiednie oświetlenie w nocy.

- Połączenia kablowe: Sprawdź wszystkie połączenia kablowe (zasilania i danych) pod kątem korozji, przetarć lub luźnych połączeń. Zabezpiecz ponownie lub wymień uszkodzone kable.

Zasilanie i urządzenie do nagrywania (DVR/NVR):

- Stan zasilacza (PSU): Wsłuchaj się w nietypowe dźwięki wydobywające się z zasilacza. Sprawdź, czy nie ma przegrzewania.

- Funkcjonalność wentylatora: Upewnij się, że wszystkie wentylatory w DVR/NVR działają prawidłowo. Regularnie usuwaj nagromadzony kurz.

- Stan dysku twardego (DVR/NVR): Wykorzystaj wbudowane narzędzia SMART do monitorowania stanu dysku twardego w rejestratorze DVR/NVR (jeśli są dostępne). Regularnie wykonuj kopię zapasową nagranych danych.

- Wentylacja: Zapewnij odpowiednią wentylację wokół rejestratora DVR/NVR, aby zapobiec przegrzewaniu się.

- Zasilanie awaryjne (UPS): Sprawdź zasilacz UPS (Uninterruptible Power Supply), aby upewnić się, że działa poprawnie podczas przerw w dostawie prądu.

5. Bezpieczeństwo sieci i skanowanie podatności

Wasze kamery monitoringu to w zasadzie minikomputery podłączone do sieci. Podobnie jak każde urządzenie połączone z internetem, są one podatne na ataki cybernetyczne. Skompromitowana kamera to nie tylko naruszenie prywatności; może być furtką do całej Waszej sieci. Ta sekcja wykracza poza zwykłą zmianę domyślnego hasła (choć tojestważny pierwszy krok!).

Domyślne dane uwierzytelniające - największe ryzyko:

Serio, jeśli jeszcze tego nie zrobiłeś, zmień te domyślne nazwy użytkownika i hasła.natychmiastDomyślne dane uwierzytelniające to pierwsza rzecz, której szukają hakerzy. Używaj silnych, unikalnych haseł i przechowuj je bezpiecznie.

Aktualizacje oprogramowania - Twoja pierwsza linia obrony:

Producenci regularnie udostępniają aktualizacje oprogramowania, aby załatać luki w zabezpieczeniach.NigdyIgnoruj te aktualizacje. Regularnie sprawdzaj stronę internetową producenta swojego aparatu, lub włącz automatyczne aktualizacje, jeśli są dostępne (pamiętaj jednak o potencjalnych zagrożeniach związanych z automatycznymi aktualizacjami - jeśli to możliwe, najpierw je przetestuj!). Przestarzałe oprogramowanie firmware stanowi poważne zagrożenie bezpieczeństwa.

4. Segmentacja sieci (VLAN): Izolacja zagrożeń:

Idealnie, kamery monitoringu powinny znajdować się w oddzielnej wirtualnej sieci lokalnej (VLAN) od głównej sieci. Tworzy to barierę - nawet jeśli kamera zostanie naruszona, dostęp atakującego jest ograniczony do VLAN kamery, uniemożliwiając mu łatwe sięgnięcie do Twoich komputerów, urządzeń inteligentnych i innych poufnych danych. To rozwiązanie wymaga pewnej wiedzy technicznej i często użycie zarządzalnego przełącznika, ale zyskana dodatkowa ochrona jest tego warta.

4. Reguły zapory ogniowej: Kontrolowany dostęp:

Skonfiguruj zaporę sieciową, aby ograniczyć dostęp do twoich kamer monitoringu. Dopuszczaj ruch tylko z autoryzowanych adresów IP. Zablokuj wszystkie niepotrzebne porty i usługi. Prawidłowo skonfigurowana zapora sieciowa działa jak strażnik, kontrolując, kto i co może się komunikować z twoimi kamerami.

5. UPnP i przekierowanie portów: postępuj z ostrożnością.

Universal Plug and Play (UPnP) i przekierowanie portów mogą ułatwić dostęp do kamer z poziomu zdalnego, ale jednocześnie znacznie zwiększają powierzchnię ataku. Jeśli absolutnie ich nie potrzebujesz, wyłącz je. Jeśli musisz z nich korzystać, bądź wyjątkowo ostrożny co do przekazywanych portów i kto ma do nich dostęp.

6. Rozważ przeprowadzenie skanu podatności:

Dla bardziej szczegółowej oceny rozważ przeprowadzenie skanu podatności, skierowanego specjalnie do kamer monitoringu. Dostępne są zarówno darmowe, jak i płatne narzędzia. Takie skany mogą zidentyfikować typowe błędne konfiguracje i luki w zabezpieczeniach, które mogłyby umknąć podczas ręcznej inspekcji. Należy jednak pamiętać, że niektóre skany mogą zakłócać działanie kamer - zapoznaj się z narzędziem i zrozum jego działanie przed uruchomieniem, i najpierw przetestuj je na kamerze o mniejszym znaczeniu.

5. Integralność nośników zapisu i przechowywania.

Jakość Twojego systemu monitoringu zależy nie tylko od rejestrowania wyraźnych nagrań, ale również od ich niezawodnego przechowywania. Uszkodzone nośniki zapisu mogą prowadzić do utraty dowodów i fałszywego poczucia bezpieczeństwa. Oto, co należy wziąć pod uwagę w kwestii integralności nośników:

Długowieczność i jakość karty SD (jeśli dotyczy): Jeśli Twoje kamery używają kart SD, pamiętaj, że mają one ograniczoną żywotność. Częste nagrywanie i czynniki środowiskowe mogą przyspieszyć zużycie. Zainwestuj w karty SD o podwyższonej wytrzymałości, przeznaczone do monitoringu, renomowanych marek. Regularnie sprawdzaj karty SD pod kątem błędów i wymieniaj je proaktywnie - rozważ plan wymiany co 6-12 miesięcy, w zależności od intensywności użytkowania.

Stan dysku twardego DVR/NVR: Rejestratory DVR (Digital Video Recorder) i NVR (Network Video Recorder) wykorzystują dyski twarde do przechowywania nagrań. Dyski te są podatne na uszkodzenia danych i awarie mechaniczne. Należy wdrożyć następujące najlepsze praktyki: *Inteligentny Monitoring: Włącz technologię SMART (Self-Monitoring, Analysis and Reporting Technology) w swoim systemie DVR/NVR. SMART zapewnia wczesne ostrzeżenia o potencjalnych awariach dysku. Regularne testy jazdy: Przeprowadzaj okresowe testy zasięgu przez interfejs DVR/NVR lub przy użyciu zewnętrznych narzędzi diagnostycznych. Konfiguracja RAID (wysoce zalecane): Jeśli Twój budżet na to pozwala, zastosuj konfigurację RAID (Redundant Array of Independent Disks). RAID zapewnia redundancję danych, co oznacza, że jeśli jeden dysk ulegnie awarii, Twoje nagrania pozostaną dostępne. Często wybierane są konfiguracje RAID 1 (lustrzane) i RAID 5. Dyski twarde klasy monitoringu.Wykorzystuj dyski twarde przeznaczone specjalnie do zastosowań związanych z ciągłym nagrywaniem (klasy przeznaczonej do monitoringu). Dyski te zostały zaprojektowane, aby wytrzymywały ciągłe operacje odczytu/zapisu, które są charakterystyczne dla systemów monitoringu wizyjnego.

3. Strategie tworzenia kopii zapasowych danych: Nie polegaj wyłącznie na lokalnym przechowywaniu w DVR/NVR. Wdróż solidną strategię tworzenia kopii zapasowych, aby chronić nagrania przed kradzieżą, pożarem lub awarią systemu: *Kopie zapasowe w chmurze: Wielu producentów DVR/NVR oferuje usługi kopii zapasowej w chmurze. Zapewnia to przechowywanie danych poza lokalizacją i gwarantuje dostęp do nagrań nawet, jeśli lokalne miejsce zapisu ulegnie uszkodzeniu. Kopie zapasowe dysku zewnętrznego: Regularnie kopiuj nagrania na zewnętrzny dysk twardy i przechowuj je w bezpiecznym miejscu. Automatyzuj ten proces, kiedy tylko jest to możliwe. NAS (sieć przechowywania danych): Urządzenie NAS zapewnia scentralizowane przechowywanie danych, dostępne w sieci, umożliwiając automatyczne tworzenie kopii zapasowych z nagrywarki DVR/NVR.

4. Bezpieczeństwo mediów: Chroń nośniki zapisu przed nieautoryzowanym dostępem. Bezpieczeństwo fizyczne: Zabezpiecz rejestratory DVR i NVR w zamkniętym i niewidocznym miejscu. Ochrona hasłem: Używaj silnych, unikalnych haseł do swojego DVR/NVR oraz do wszelkich powiązanych usług chmurowych. Segmentacja sieci.Rozważ odizolowanie sieci monitoringu od głównej sieci, aby zapobiec nieautoryzowanemu dostępowi.

6. Zgodność z przepisami dotyczącymi prywatności i kwestie prawne

Kamery monitoringu oferują nieocenioną ochronę, ale ich używanie wiąże się z kwestiami prawnymi i etycznymi. Ignorowanie tych zagadnień może prowadzić do kosztownych kar, pozwów i szkody wizerunkowej. Poniżej przedstawiamy przegląd najważniejszych aspektów, o których należy pamiętać:

Oznakowanie: Transparentność jest kluczowa.

Wiele jurysdykcjiwymagaćczytelne i widoczne oznakowanie informujące o prowadzeniu monitoringu wizyjnego. To nie jest kwestia jedynie uprzejmości; często jest to wymagane przepisami prawa. Należy zapewnić, aby oznakowanie było widoczne dla każdego, kto może zostać zarejestrowany, w tym dla gości, pracowników i osób przechodzących obok. Nieodpowiednie są niejasne lub ukryte tabliczki.

Sąsiedzkie nieruchomości: Szanowanie granic

Rozważ dokładnie pole widzenia swoich kamer. Nagrywanie, umyślnie lub nieumyślnie, czynności odbywających się na sąsiednich posesjach bez zgody może prowadzić do problemów prawnych. Minimalizowanie ujęcia prywatnych terenów na sąsiednich nieruchomościach jest kluczowe. Zawsze najlepiej jest działać proaktywnie i porozmawiać z sąsiadami o swoim systemie zabezpieczeń.

Nagranie audio: Wrażliwy obszar

Nagrania dźwiękowe podlegają bardziej rygorystycznym przepisom niż nagrania wideo. W wielu miejscach nielegalne jest nagrywanie rozmów bez zgody wszystkich uczestników. Nawet jeśli nagrywanie wideo jest dozwolone, zawsze należy sprawdzić legalność nagrywania dźwięku w konkretnym miejscu. Wyłączenie nagrywania dźwięku jest często najbezpieczniejszym rozwiązaniem.

Prawo Ochrony Danych: RODO, CCPA i Nie Tylko

Jeśli działasz na obszarach prawnych objętych przepisami dotyczącymi ochrony danych, takimi jak Ogólne Rozporządzenie o Ochronie Danych (RODO) w Europie lub Ustawa o Prawach Konsumentów Kalifornijskich (CCPA) w USA, musisz przestrzegać ich konkretnych wymogów. Obejmuje to:

- Minimalizacja danychZbieraj dane tylko wtedy, gdy są one absolutnie niezbędne dla celów związanych z bezpieczeństwem.

- Ograniczenie zakresu przeznaczenia: Wykorzystaj zebrane dane wyłącznie w celu, w jakim zostały zgromadzone.

- Ograniczenie przestrzeni dyskowej: Przechowuj dane tylko tak długo, jak to konieczne.

- Przejrzystość i zgoda.Bądźmy transparentni w kwestii tego, jak zbieramy, wykorzystujemy i przechowujemy dane, oraz uzyskujmy zgodę, gdzie jest to wymagane.

Monitoring pracowników: szczególne rozważania

Jeśli Twoje kamery monitoringu obserwują pracowników, musisz szczególnie dbać o zgodność z przepisami prawa pracy i ochrony danych osobowych. Zapewnienie pracownikom odpowiedniego powiadomienia o monitoringu, wyjaśnienie jego celu oraz respektowanie ich uzasadnionych oczekiwań dotyczących prywatności są kluczowe. Skonsultuj się z prawnikiem specjalizującym się w prawie pracy w celu uzyskania szczegółowych wytycznych.

Pozostawanie na bieżąco: Ciągłe przestrzeganie wymogów

Przepisy i regulacje dotyczące nadzoru stale ewoluują. Bądź na bieżąco ze zmianami w przepisach prawa i najlepszych praktykach, aby zapewnić zgodność twojego systemu. Regularnie sprawdzaj ustawienia systemu, oznakowanie oraz procedury obsługi danych, aby utrzymać odpowiedzialne i zgodne z prawem podejście do bezpieczeństwa.

7. Integracja Systemów i Funkcjonalność Powiadomień

Poza samym nagrywaniem materiału wideo, skuteczny system kamer monitoringu płynnie integruje się z innymi środkami bezpieczeństwa i wysyła powiadomienia, gdy zajdzie taka potrzeba. Niniejszy rozdział omawia kluczowe aspekty integracji systemu i funkcjonalności powiadomień, aby zapewnić proaktywne podejście do bezpieczeństwa.

System Alarmowy Harmony: Jeśli Twoje kamery są podłączone do systemu alarmowego, regularnie sprawdzaj tę integrację. Upewnij się, że aktywowane zdarzenia (wykrycie ruchu, czujniki drzwi/okien) prawidłowo uruchamiają nagrywanie wideo i ewentualnie powiadamiają służby. Fałszywe alarmy mogą być frustrujące; dopasuj ustawienia czułości i konfiguracje stref, aby zminimalizować niepotrzebne powiadomienia.

Centralna Obsługa MonitoringuKorzystanie z profesjonalnej usługi monitoringu dodaje warstwę reaktywności, której nie da się odtworzyć samodzielnie. Upewnij się, że centrum monitoringu odbiera sygnał o dobrej jakości i prawidłowo reaguje na wywołane zdarzenia. Sprawdź, czy przestrzegają ustalonych protokołów i procedur, oraz regularnie weryfikuj ich responsywność.

Dostosowywane powiadomienia.Nie zadowalaj się szablonowymi powiadomieniami. Zbadaj możliwości swojego systemu, aby dostosować powiadomienia na podstawie konkretnych zdarzeń. Na przykład, skonfiguruj alerty o wykryciu ruchu w określonych godzinach, lub o ruchu w wyznaczonych obszarach, takich jak podjazdy lub podwórka. Rozważ metody dostarczania: powiadomienia push na urządzenia mobilne, alerty e-mail, a nawet wiadomości SMS dla krytycznych zdarzeń.

Integracja ekosystemu inteligentnego domu: Wiele kamer monitoringu jest obecnie zintegrowanych z popularnymi platformami inteligentnego domu (np. Amazon Alexa, Google Assistant, Apple HomeKit). Zapoznaj się z tymi integracjami, aby tworzyć zautomatyzowane sekwencje działań, takie jak włączanie świateł po wykryciu ruchu lub wyświetlanie obrazu z kamer na inteligentnych ekranach. Należy jednak pamiętać o kwestiach związanych z prywatnością podczas udostępniania danych z kamer w szerszym ekosystemie inteligentnego domu.

Dwukierunkowa komunikacja: Jeśli Twoje kamery oferują dwukierunkowy dźwięk, regularnie testuj tę funkcję. Może ona być pomocna w odstraszaniu potencjalnych intruzów lub komunikacji z gośćmi.

Regularne testowanie jest kluczowe.Don działa na zasadzie ustaw i zapomnij. Zaplanuj okresowe testy wszystkich zintegrowanych systemów i funkcji powiadomień, aby upewnić się, że wszystko działa zgodnie z oczekiwaniami. To proaktywne podejście minimalizuje potencjalne luki w zabezpieczeniach i maksymalizuje skuteczność Twojego systemu bezpieczeństwa.

8. Przegląd Dostępu Użytkownika i Uprawnień

Regularnie sprawdzaj, kto ma dostęp do systemu monitoringu i jakie uprawnienia posiada. Niezwykle często zdarza się, że byli pracownicy lub zapomniane konta zachowują dostęp, co stanowi poważne zagrożenie dla bezpieczeństwa.

Oto, co należy sprawdzić:

- Lista kont: Sporządź kompletną listę wszystkich kont użytkowników, które mają dostęp do kamer i urządzeń rejestrujących.

- Przydzielanie ról: Upewnij się, że każdy użytkownik posiadaminimumPoziom dostępu wymagany do pełnienia danej roli. Unikaj nadawania uprawnień administratora, chyba że jest to absolutnie konieczne. Konto tylko do wglądu jest preferowane przez wielu użytkowników.

- Nieaktywne konta: Zidentyfikuj i wyłącz lub usuń konta, które nie są już używane (byłe pracownicy, kontraktorzy itp.).

- Higiena haseł. Zachęcaj (a w razie potrzeby egzekwuj) silne praktyki dotyczące haseł dla wszystkich użytkowników. Rozważ wdrożenie uwierzytelniania dwuskładnikowego (2FA) dla zwiększenia bezpieczeństwa.

- Rejestry audytu: Regularnie sprawdzaj dzienniki audytu, aby monitorować aktywność użytkowników i identyfikować wszelkie podejrzane zachowania.

- Wprowadzanie nowego użytkownika: Wprowadź ustandaryzowany proces przyznawania dostępu nowym użytkownikom, zapewniając prawidłowe zatwierdzenia i przypisywanie odpowiednich uprawnień od samego początku.

- Harmonogram przeglądów okresowych: Ustal regularny harmonogram (np. kwartalny lub roczny) do systematycznego przeglądu uprawnień i dostępu użytkowników, co zapewni stałą poprawę poziomu bezpieczeństwa.

9. Niezawodność zasilania i łączności

Wyrafinowany system nadzoru jest bezużyteczny, jeśli często przestaje działać. Przerwy w dostawie prądu i niestabilne połączenia sieciowe to częste punkty awarii. Zajmijmy się tymi słabościami.

- Zasilacz Awaryjny (UPS)Zainwestuj w UPS dla swoich kamer i urządzeń rejestrujących. Zapewnia to zasilanie rezerwowe podczas przerw w dostawie prądu, umożliwiając ciągłe nagrywanie i zapobiegając utracie danych. Dobierz UPS o odpowiedniej mocy w zależności od poboru mocy twoich urządzeń i pożądanego czasu pracy na baterii.

- Redundancja zasilania: Jeśli to możliwe, rozważ zastosowanie podwójnych zasilaczy dla krytycznych kamer. Jeden może służyć jako zabezpieczenie w przypadku awarii głównego.

- PoE (Power over Ethernet): Korzystając z kamer PoE, upewnij się, że używasz niezawodnego switcha PoE. Rozważ switch z funkcjami redundancji.

- Integralność kabli sieciowych: Regularnie sprawdzaj kable sieciowe pod kątem uszkodzeń. Uszkodzone kable mogą powodować sporadyczne problemy z łącznością. Używaj ekranowanych kabli (STP), aby zminimalizować zakłócenia.

- Siła sygnału Wi-Fi: Dla kamer bezprzewodowych należy sprawdzić siłę sygnału i zminimalizować zakłócenia od innych urządzeń. Rozważ użycie wzmacniacza Wi-Fi lub sieci mesh w celu poprawy zasięgu.

- Kopie komórkowa: Dla zastosowań krytycznych rozważ kamery z zapasowym dostępem do sieci komórkowej, umożliwiające nagrywanie i powiadomienia w przypadku długotrwałych przerw w zasilaniu lub awarii sieci.

- Fizyczne zabezpieczenie zasilania i sieci.Chroń linie zasilające i kable sieciowe przed uszkodzeniami mechanicznymi lub ingerencją. Tam gdzie to możliwe, zabezpiecz je w rurach ochronnych lub ekranowanych trasach.

10. Testy wydajności i jakość obrazu

Poza aspektami technicznymi, prawdziwym sprawdzianem każdego systemu monitoringu wideo jest jego zdolność do dostarczania użytecznego nagrania w rzeczywistych warunkach. Oznacza to rygorystyczną ocenę jego działania w różnych sytuacjach. Oto jak to ocenić:

Wydajność w słabych warunkach oświetleniowych: Wiele zdarzeń ma miejsce w nocy lub w słabo oświetlonych miejscach. Sprawdź zdolność swoich kamer do rejestrowania wyraźnych obrazów w warunkach słabego oświetlenia. Zwróć uwagę na szumy, rozmycie oraz skuteczność podczerwieni (IR). Jeśli Twoje kamery posiadają czujniki starlight lub ulepszone czujniki o niskiej czułości, szczegółowo oceń ich możliwości.

Dokładność wykrywania ruchu: Fałszywe alarmy są poważnym źródłem frustracji i mogą prowadzić do samozadowolenia. Sprawdź czułość i dokładność wykrywania ruchu. Dostosuj ustawienia, aby zminimalizować fałszywe alarmy (np. wywoływane przez zwierzęta, liście lub cienie), jednocześnie zapewniając wykrywanie rzeczywistych zagrożeń. Rozważ użycie funkcji rozpoznawania obiektów, jeśli są dostępne, aby filtrować typowe przyczyny alarmów.

Odporność na warunki atmosferyczne: Czy kamera zachowuje jakość obrazu podczas deszczu, śniegu lub mgły? Jeśli nie, przenieś ją w inne miejsce lub rozważ wymianę na kamerę o lepszej odporności na warunki atmosferyczne.

5. Stabilizacja obrazu - zoom i cyfrowaOceń skuteczność zoomu optycznego i cyfrowego. Czy obraz jest wyraźny i stabilny, nawet przy powiększeniu? Przetestuj cyfrową stabilizację obrazu, aby sprawdzić, czy redukuje drgania i rozmycie.

5. Dokładność odwzorowania kolorów: Choć czarno-biały materiał wideo jest powszechny, dokładność kolorów może być ważna przy identyfikacji konkretnych szczegółów. Oceń, czy kolory są odwzorowane wiernie, szczególnie w ciągu dnia.

6. Zakres dynamiczny: Dotyczy to możliwości aparatu radzenia sobie ze scenami zawierającymi zarówno jasne, jak i ciemne obszary jednocześnie. Sprawdź, jak dobrze aparat rejestruje szczegóły w scenach z silnym światłem wstecznym (np. drzwi z jasnym światłem słonecznym po drugiej stronie).

Przeprowadzając dokładne testy wydajności, można zidentyfikować i rozwiązać wszelkie ograniczenia, zapewniając, że system kamer przemysłowych będzie dostarczał niezawodnych i użytecznych nagrań, gdy jest to najbardziej potrzebne.

11. Dokumentacja i planowanie przyszłości

Dokumentacja to nie tylko formalność; to fundament bezpiecznego i elastycznego systemu monitoringu. Dobrze utrzymywany system rejestracji umożliwia efektywne rozwiązywanie problemów, usprawnione aktualizacje i zapewnia zgodność z ewoluującymi wymogami prawnymi.

Oto, co powinno być udokumentowane:

- Inwentarz kamer: Numery modeli, numery seryjne, dokładne lokalizacje (prosty plan lub schemat mogą być niesamowicie pomocne), adresy IP (zarówno statyczne, jak i przydzielone przez DHCP) oraz wszelkie specjalne ustawienia konfiguracji dla każdej kamery.

- Konfiguracja sieci: Szczegóły dotyczące Twojej infrastruktury sieciowej, w tym ustawienia routera, konfiguracje VLAN (jeśli dotyczy) oraz wszelkie reguły zapory sieciowej specyficzne dla Twojego systemu monitoringu.

- Dzienniki Dostępu: Zapisuj, kto uzyskał dostęp do systemu, kiedy i jakie działania wykonał. Jest to kluczowe dla zapewnienia odpowiedzialności i identyfikacji prób nieuprawnionego dostępu.

- Dzienniki konserwacji: Dokumentuj wszystkie wykonane czynności konserwacyjne, w tym harmonogramy sprzątania, aktualizacje oprogramowania i wszelkie naprawy lub wymiany. Zapisuj daty oraz osoby, które wykonały prace.

- Dzienniki zdarzeń: W przypadku jakichkolwiek incydentów lub naruszeń bezpieczeństwa, szczegółowo zapisz wszystkie informacje, w tym datę, godzinę, podjęte działania i ustalenia.

Zabezpieczanie systemu na przyszłość:

Technologia bezpieczeństwa nieustannie się rozwija. Aby Twój system monitoringu pozostał skuteczny, rozważ następujące, przyszłościowe kroki:

- Regularne oceny technologiczne: Co dwa, trzy lata, przeglądaj nowe technologie, takie jak analityka oparta na sztucznej inteligencji, przetwarzanie brzegowe i zaawansowane wykrywanie zagrożeń, aby sprawdzić, czy mogłyby one przynieść korzyści Twojemu systemowi.

- Planowanie skalowalności: Przewiduj przyszłe potrzeby. Czy będziesz potrzebować więcej kamer lub większej pojemności pamięci? Zaplanuj rozwój, aby uniknąć późniejszych zakłóceń.

- Relacje z dostawcami: Utrzymuj otwartą komunikację z dostawcą kamer. Mogą oni dostarczyć cenne informacje na temat nowych produktów i aktualizacji zabezpieczeń.

- Szkolenia: Należy zapewnić, aby personel odpowiedzialny za zarządzanie systemem regularnie przechodził szkolenia z zakresu najlepszych praktyk i nowych technologii.

Zasoby i linki

- Security.org : Comprehensive security system reviews, comparisons, and buying guides covering a wide range of cameras and systems. They offer detailed analysis and user feedback.

- CNET : Technology news and reviews. Their security camera section offers in-depth testing and comparison reviews, helpful for assessing performance and image quality as outlined in the checklist.

- TechRadar : Tech reviews and buying guides, covering a variety of security cameras with a focus on features, value, and ease of use. Good for user perspective and integration insights.

- Crutchfield : While known for audio/video, they offer security camera reviews often with a focus on ease of installation and user-friendliness. Helpful for checking System Integration and User Access sections.

- How-To Geek : Provides tech tutorials and guides. Search their site for 'security camera setup' or 'network security' to find practical advice for hardware condition checks, network scans, and privacy considerations.

- Consumer (Australia) : (If your audience is Australian) - Independent consumer product reviews, including security systems. Relevant for privacy compliance and legal considerations - check their relevant pages.

- StaySafe.org : Provides safety and security resources. Can provide context for privacy and legal considerations relating to camera placement and recording.

- National Vulnerability Database (NVD) : A US government repository of standards for computing and security vulnerabilities. Critical for the Network Security & Vulnerability Scan section; look up specific camera models to check for known vulnerabilities.

- Electronic Frontier Foundation (EFF) : Digital rights and privacy advocacy group. Excellent for understanding privacy compliance and legal considerations related to surveillance technologies.

- National Institute of Standards and Technology (NIST) : Provides guidelines and standards for cybersecurity and data protection. Relevant to Network Security & Vulnerability Scan and Privacy Compliance.

- Dark Reading : Cybersecurity news and analysis. Offers insights into emerging threats and vulnerabilities affecting networked devices like security cameras. Important for Network Security & Vulnerability Scan.

- Lock & Key : Provides information and resources related to security hardware, including cameras. Good for hardware condition and maintenance checklist perspectives.

- Wired : Technology and culture publication. Their security and privacy sections often cover security camera vulnerabilities and privacy concerns, relevant to the review.

- Smart Home Hive : Covers smart home technology, including security cameras. Useful for System Integration & Alert Functionality and Performance Testing sections.

Najczęściej zadawane pytania

Do czego służy ten szablon listy kontrolnej?

Ten szablon listy kontrolnej został zaprojektowany, aby pomóc w dokładnej ocenie kamer monitoringu przed zakupem lub instalacją. Obejmuje on kluczowe funkcje, specyfikacje techniczne, kwestie bezpieczeństwa i aspekty instalacji, aby zapewnić wybór najlepszej kamery, odpowiadającej Twoim potrzebom.

Dla kogo jest ten szablon listy kontrolnej?

Ta lista kontrolna jest przeznaczona dla każdego, kto rozważa zakup i instalację kamer monitoringu, w tym dla właścicieli domów, właścicieli małych firm oraz wszystkich, którzy chcą ulepszyć swój system nadzoru.

Jakie są różne kategorie w liście kontrolnej?

Lista kontrolna została podzielona na kategorie, takie jak Funkcje aparatu, Specyfikacje techniczne, Bezpieczeństwo i prywatność, Instalacja i zasilanie oraz Dodatkowe uwagi. Każda kategoria zawiera konkretne punkty do weryfikacji.

Czy mogę dostosować szablon listy kontrolnej?

Tak! Szablon został zaprojektowany z myślą o elastyczności. Śmiało dodawaj, usuwaj lub modyfikuj pozycje, aby lepiej odpowiadały Twoim konkretnym potrzebom i priorytetom. Dodaj własny system wagowania dla pozycji, które są dla Ciebie szczególnie ważne.

Czym dokładnie oznacza słowo rozdzielczość i dlaczego jest ważne?

Rozdzielczość odnosi się do ostrości obrazu kamery, zwykle mierzona w pikselach (np. 1080p, 2K, 4K). Wyższa rozdzielczość oznacza większą szczegółowość, co ułatwia rozpoznawanie twarzy i obiektów.

Co to jest HDR i dlaczego powinienem się tym zainteresować?

HDR (High Dynamic Range) poprawia zdolność aparatu do rejestrowania szczegółów zarówno w jasnych, jak i ciemnych obszarach sceny, co skutkuje bardziej wyrazistym i klarownym obrazem, szczególnie w środowiskach o dużym kontraście.

Co to znaczy „przechowywanie w chmurze” i czy jest to konieczne?

Przechowywanie w chmurze umożliwia zapisanie nagrań z kamery na zdalnym serwerze. Nie jest to zawsze konieczne; niektóre kamery oferują lokalne przechowywanie za pomocą karty SD. Przechowywanie w chmurze oferuje takie korzyści, jak dostępność i ochrona przed kradzieżą, ale często wiąże się z opłatą abonamentową.

Co powinienem wziąć pod uwagę w kwestii prywatności przy wyborze kamery monitoringu?

Rozważ ustawienia prywatności kamery, metody szyfrowania oraz zasady przechowywania danych. Zapoznaj się z opinią producenta na temat bezpieczeństwa i sposobu postępowania z danymi. Zwróć uwagę na rozmieszczenie kamer, aby nie naruszać prywatności sąsiadów ani gości.

Co to jest uwierzytelnianie dwuskładnikowe (2FA) i dlaczego jest ważne?

2FA dodaje dodatkową warstwę zabezpieczeń do Twojego konta kamery, wymagając drugiego sposobu weryfikacji (np. kodu wysłanego na telefon) oprócz hasła. Utrudnia to dostęp do transmisji z kamery przez nieuprawnionych użytkowników.

Jak użyć sekcji „Instalacja i zasilanie” w liście kontrolnym?

Sekcja „Instalacja i Zasilanie” pomoże Ci ocenić wykonalność instalacji i zasilania kamery. Rozważ opcje montażu, odporność na warunki atmosferyczne (jeśli instalacja odbywa się na zewnątrz), dostępność źródła zasilania oraz niezbędne narzędzia i wiedza specjalistyczna.

Czy ten artykuł był pomocny?

Demo rozwiązania do zarządzania obiektami

Zapewnij sprawne działanie swoich obiektów! ChecklistGuro usprawnia konserwację, inspekcje i zarządzanie dostawcami. Zmniejsz przestoje, zoptymalizuj wydajność i popraw bezpieczeństwo. Zarządzaj wszystkim dzięki naszemu systemowi zarządzania pracą (Work OS).

Powiązane artykuły

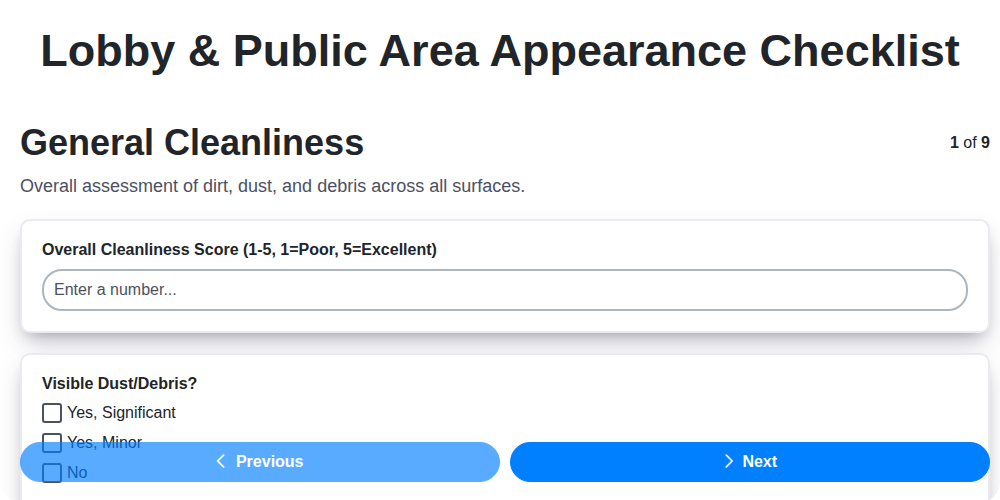

Szczegółowa lista kontrolna wyglądu i estetyki przestrzeni recepcyjnych i publicznych

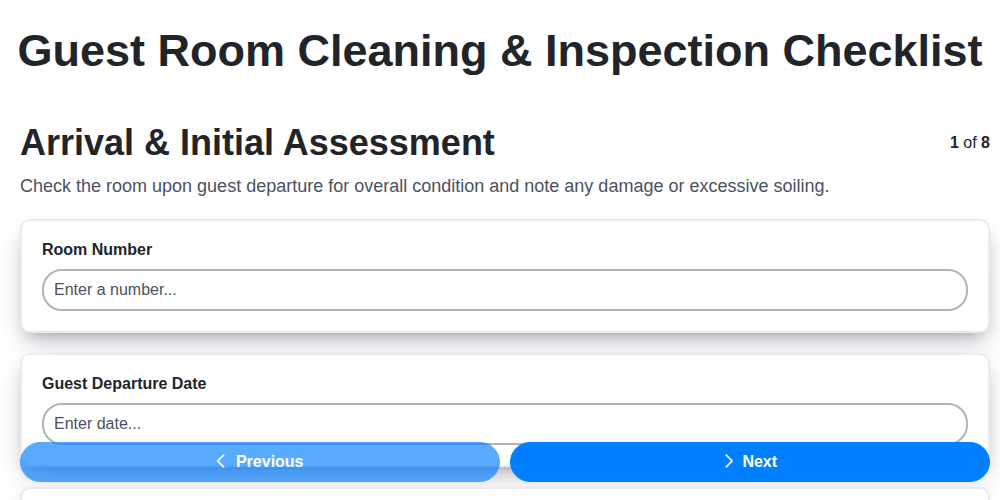

Szablon kompleksowej listy kontrolnej sprzątania i inspekcji pokoju gościnnego

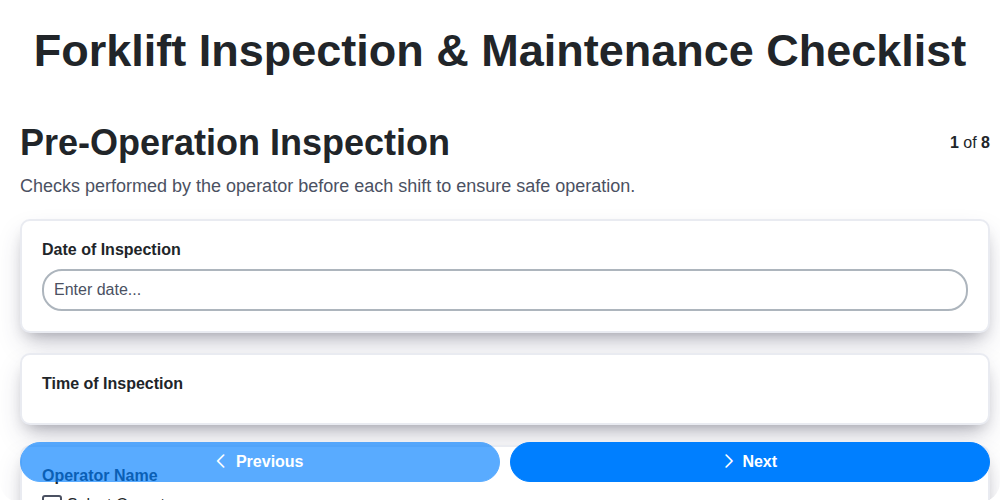

Szablon listy kontrolnej inspekcji i konserwacji wózka widłowego

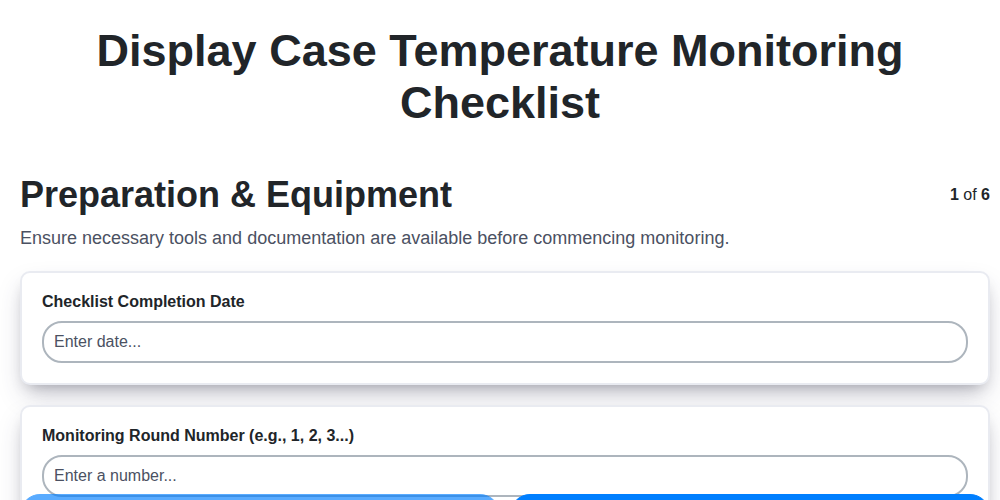

Szablon listy kontrolnej monitorowania temperatury witryny ekspozycyjnej

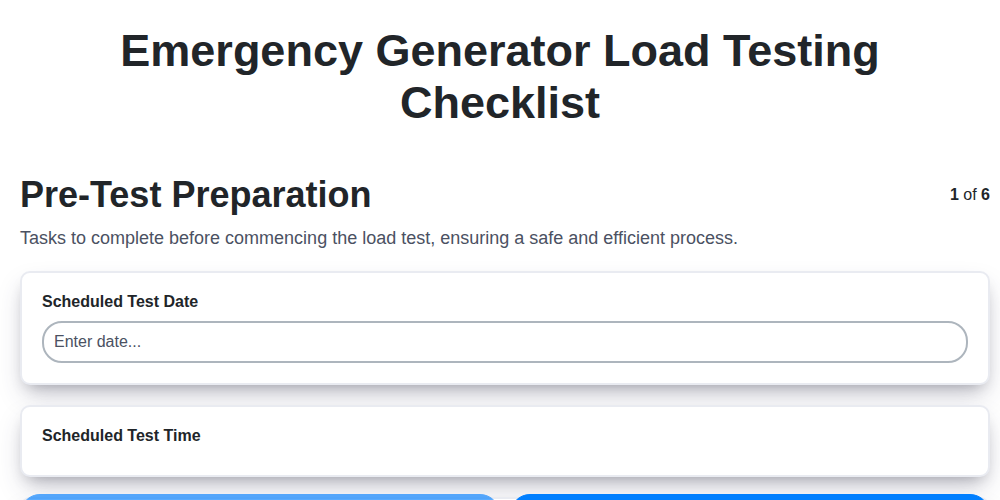

Szablon listy kontrolnej testowania obciążenia generatora zasilania awaryjnego

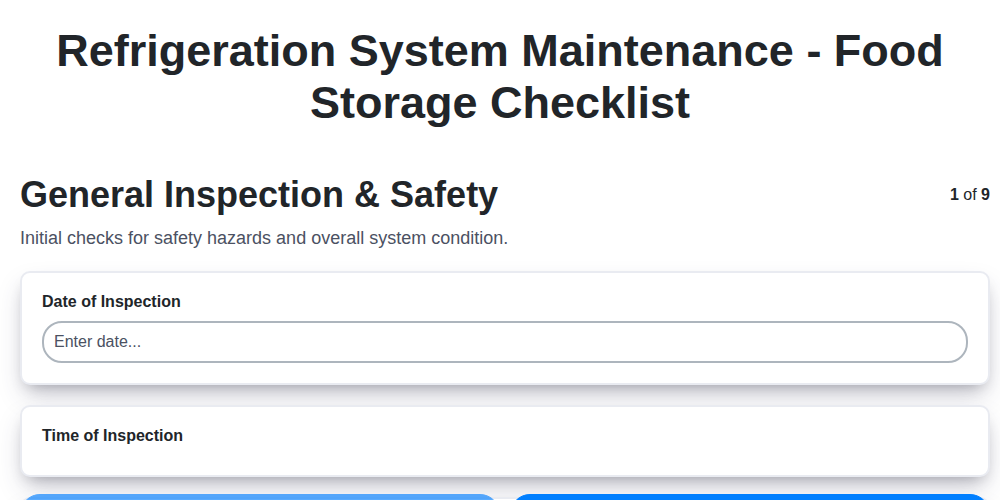

Ostateczna lista kontrolna konserwacji chłodzenia: zachowanie bezpieczeństwa Twoich produktów spożywczych

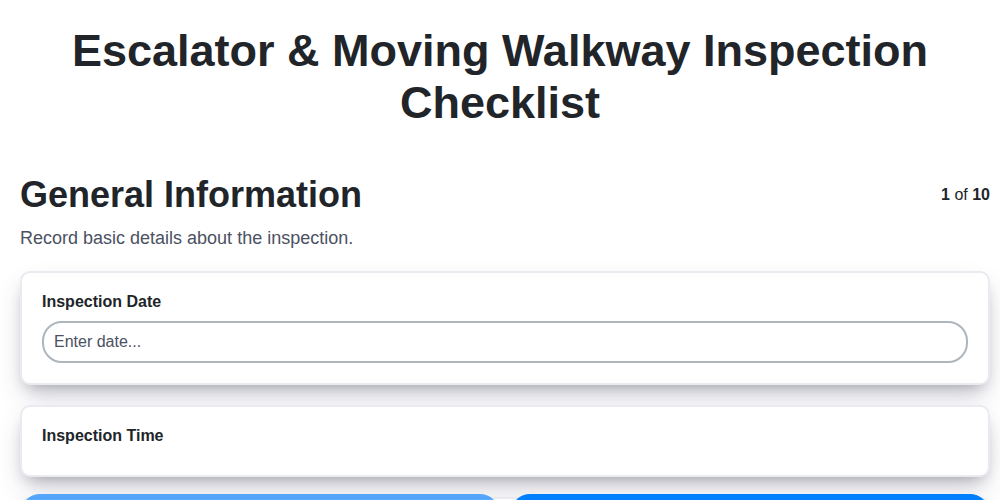

Szablon listy kontrolnej inspekcji schodów ruchomych i wózków transporotwych

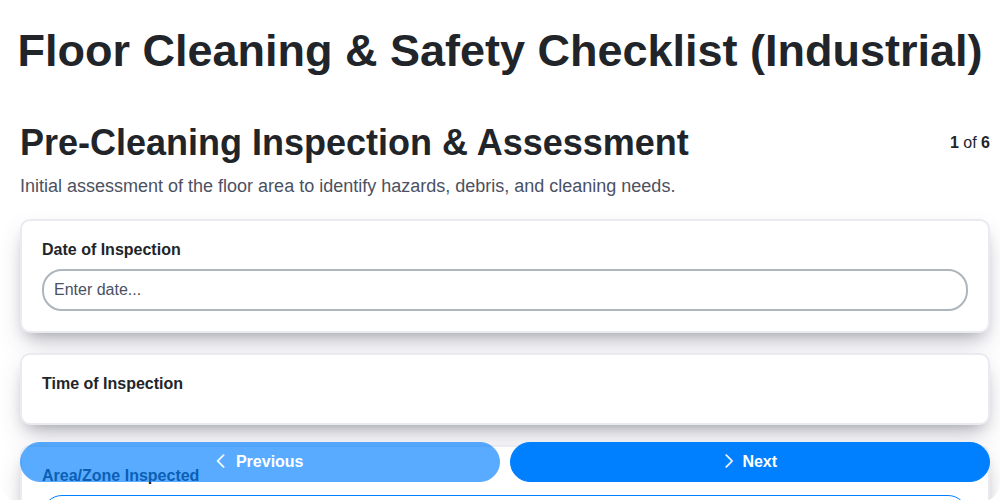

Szablon listy kontrolnej czyszczenia podłóg przemysłowych i bezpieczeństwa

Możemy to zrobić razem

Potrzebujesz pomocy z listami kontrolnymi?

Masz pytanie? Jesteśmy tu, aby pomóc. Prześlij zapytanie, a my szybko na nie odpowiemy.