Проверка на процедурите за сигурност при добив: Изчерпателен шаблон за безопасност

Публикувано: 11/20/2025 Обновено: 04/23/2026

Съдържание

- Въведение: Защо проверка на сигурността при добива е съществена

- 1. Периметърна сигурност: Защита на границите на рудника

- 2. Контрол на достъпа: Ограничаване на влизането само на упълномощен персонал

- 3. Управление на посетителите: Осигуряване на отчетност и безопасност

- 4. Сигурност на персонала: Проверки и проверка на предишни данни

- 5. Сигурност на оборудването: Защита на ценни активи

- 6. Сигурност на данните и комуникациите: Защита на чувствителна информация

- 7. Първоначално реагиране и евакуация: Планиране за неочакваното

- 8. Докладване и разследване на инциденти: Учене от сигурностни пробиви

- 9. Обучение по повишаване на осведомеността за сигурността: Укрепване на служителите

- 10. Управление на сигурността на изпълнителя: Разширяване на сигурността до трети страни

- 11. Редовни одити и прегледи: Поддържане на ефективността на сигурността

- Заключение: Изграждане на проактивна култура на сигурност

- Ресурси и връзки

В резюме: Управлявате рудник? Тази контролна листа е вашето съществено ръководство за покриване на всички аспекти на сигурността - от огради и контрол на достъпа до защита на данните и реагиране при извънредни обстоятелства. Използвайте я, за да прегледате системен процеса си, да идентифицирате пропуски и да осигурите по-безопасна и по-сигурна изкопателна операция.

Въведение: Защо проверка на сигурността при добива е съществена

Копашките операции се изправят пред уникални и значителни сигурностни предизвикателства. Освен типичните притеснения относно кражбите и вандалитета, отдалечените локации, ценните ресурси и често опасните среди представляват повишени рискове. Реактивният подход към сигурността - справянето с инцидентиследте възникват - е скъпо, нарушаващо и в крайна сметка, недостатъчно. Проактивната позиция, подкрепена от изчерпателен контролен списък за сигурност, е от първостепенно значение. Този контролен списък не е просто документ; той е жив пътна карта за идентифициране на уязвимости, внедряване на контроли и осигуряване на многослойна защита срещу широк спектър от заплахи. От защита на персонала и оборудването до защита на ценните данни и поддържане на оперативната непрекъснатост, добре дефиниран контролен списък за сигурност в добива предлага жизненоважно спокойствие и осезаемо намаляване на изложеността към рискове. Това е основата за надеждна и устойчива програма за сигурност, която помага за минимизиране на престоите, защита на активите и осигуряване безопасността на всички участници.

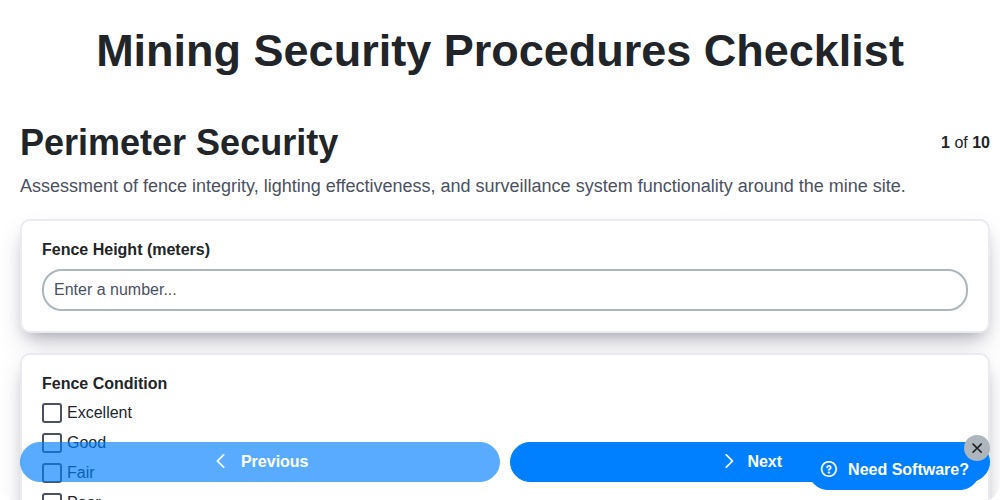

1. Периметърна сигурност: Защита на границите на рудника

Първата линия на защита за всяка старатележка дейност е надеждна система за периметърна сигурност. Това не се отнася само до огради; това е многослоен подход, предназначен за откриване, забавяне и отстрашаване на неразрешен достъп. Ето какво трябва да покрива проверката ви на периметърната сигурност:

- Физически бариери: Проверявайте редовно оградите (от мрежа, сребрист живар, стени) за повреди, пропуски и корозия. Уверете се, че вратите са здраво заключени и правилно заключени, с работещи механизми за заключване. Разшейте естествени прегради като гъста растителност, когато е подходящо.

- Системи за наблюдение: Камерите (CCTV) трябва да покриват всички периметрални точки, с достатъчна резолюция и подходящо осветление за нощно устройство. Редовно проверявайте ъглите на камерите, функционалността и възможностите за запис. Внедрете резервни източници на захранване за критичните камери.

- Осветление: Адекватно периметрално осветление е от ключово значение за видимостта, особено по време на нощни смени. Уверете се, че лампите работят правилно и се поддържат редовно. Розгледайте възможността от движение-активирано осветление в стратегически зони.

- Патрули: Установете рутинни патрули, както пешеходни, така и с превозно средство, за наблюдение на периметъра и идентифициране на потенциални слабости. Маршрутите на патрулиране трябва да бъдат разнообразни, за да се предотврати предсказуемостта.

- Системи за откриване на злоупотреби (IDS): Въведете IDS като заспалени сензори, нишки-тръгечи или обемно детектиране, за да уведомите служителите по сигурността за опити за неоторизиран вход. Редовно тествайте и поддържайте тези системи.

- Зони за освобождаване: Поддържайте ясни зони по периметъра, за да елиминирате места за криене и да осигурите непрекъснати прегледи на границата.

- Указателни табели: Поставете ясни и видими предупредителни знаци, които обозначават ограничени зони и забрана за проникване.

- Редовни проверки: Провеждайте периодични проверки на сигурността, за да идентифицирате слабости в системата за периметърна сигурност и да направите необходимите подобрения.

2. Контрол на достъпа: Ограничаване на влизането само на упълномощен персонал

Контролът на достъпа е основополагащ елемент от всяка силна програма за сигурност. Не се отнася само до брави и ключове; става въпрос за прилагане на многопластова защита, която удостоверява идентичността и ограничава достъпа въз основа на принципа по причина за знание. Слаката система за контрол на достъпа е отвон покана за неавторизирани лица и потенциални заплахи.

Ето подробно описание на основните съображения за процедурите ви за контрол на достъпа:

- Многофакторна автентификация (MFA): Преминаването от прости пароли е от ключово значение. Внедрете MFA вездесъществено - физически точки на достъп, входни данни към мрежата и критични системи. Комбинирането на нещо, което знаете (парола), нещо, което имате (достъпна карта/токен) и нещо, което сте (биометрични данни) драстично увеличава сигурността.

- Контрол на достъпа, базиран на роли (RBAC): Наделете права за достъп въз основа на ролите и отговорностите по работа. Това гарантира, че индивидите имат достъп само до ресурсите, от които се нуждаят за изпълнение на своите задължения, минимизирайки потенциалната вреда от вътрешни заплахи или компрометирани акаунти.

- Физически точки на достъп: Редовно преглеждайте и актуализирайте физическите контроли на достъпа, включително врати, врати, огради и сървърни помещения. Уверете се, че брава и достъпните карти се управляват правилно и незабавно изследвайте всякакви опити за неправомерен достъп.

- Логически контроли на достъпа: Осигурете достъп до мрежата с силни пароли, VPN, междинни рутери (firewalls) и системи за обнаружение на злоупотреби. Редовно преглеждайте потребителските акаунти и разрешения, като незабавно оттегляте достъпа на уволнени служители.

- Управление на карти/ключове за достъп: Въведете строги протоколи за издаване, проследяване и възстановяване на достъпни карти или ключове. Провеждайте редовни проверки, за да осигурите отговорност и да предотвратите неоторизирано разпределение.

- Предотвратяване на следоването (таълигейтинг): Обучете персонала да оспорва лица без видимо удостоверение и да прилага строги политики срещу "следването" (позволяването на неразрешени лица да следват някого през точки за достъп).

- Редовни одити и прегледи: Провеждайте периодични одити на логовете за достъп и потребителските акаунти, за да идентифицирате аномалии и потенциални слабости в сигурността. Преглеждайте политиката за контрол на достъпа поне годишно, или по-често, ако обстоятелствата се променят.

3. Управление на посетителите: Осигуряване на отчетност и безопасност

Посетителите са необходима част от повечето бизнеси, но представляват и потенциална уязвимост за сигурността. Надеждна система за управление на посетителите не е само въпрос на учтивост; тя е критичен защитен слой. Този пункт от контролен списък се фокусира върху прилагането на процедури, които минимизират риска и поддържат контрола.

Ето какво трябва да включва цялостен процес на управление на посетителите:

- Предварителна регистрация: Поощрете или изисквайте посетителите да се регистрират предварително, идеално онлайн, за ускоряване на процеса на пристигане и възможност за проверка на досиетата (където е приложимо и е законно).

- Верификация на идентификация: Въведете строги процедури за верификация на личнаха идентификация. Приемливите форми на лична документация трябва да бъдат ясно дефинирани и последователно прилагани. Помислете за използването на технология за сканиране на лични документи.

- Цел на посещението: Винаги изрично документирайте целта на посещението и лице(а), с които посетителят се среща. Това уточнява разрешените му зони и дейности.

- Изисквания за прищра: Задължително е ескортиране на посетители, особено в чувствителни зони. Определен служител трябва да бъде отговорен за превеждане на посетителя и гарантиране, че той остава в одобрените зони.

- Бейдж/Контрол на достъпа: Издавайте посетителски беджи, които ясно показват статуса им и ограничават достъпа им. Интегрирайте тези беджи със системата за контрол на достъпа си, когато е възможно.

- Процедури за изход: Изисква се всички посетители да се регистрират при напускане, за да се осигури официално регистриране на отпътуването им.

- Проверка на преминалото (според случаите): За определени категории посетители (например тези, които изискват достъп до изключително чувствителни зони), предвижете прилагането на процедури за проверка на преминалото, като се спазват всички правни и изисквания за поверителност.

- Водене на записи: Поддържайте точни и пълни записи на всички дневници с посетители, включително часове на влизане/излизане, цел на посещението и служителят, който е прищяв.

Карайки се стриктно след тези практики, можете значително да намалите риска, свързан с посетителите и да поддържате по-сигурна среда.

4. Сигурност на персонала: Проверки и проверка на предишни данни

Персоналът представлява значителна уязвимост за всяка организация. Въпреки че повечето служители са надеждни, потенциалът за вътрешни заплахи - било злонамерени или непреднамерени - изисква надеждна програма за сигурност на персонала. Подробното проучване и проверка на предишни обстоятелства са основа на тази програма.

Това не се отнася само до изпълнение на законовите изисквания (макар че това е ключов компонент). Става въпрос за изграждане на култура на доверие и проактивно смекчаване на рисковете. Вашият процес трябва да е многопластов и адаптивен към различни роли и нива на достъп.

Ето какво трябва да обхваща цялостен процес на проверка на персонала и проверка на предишни данни:

- Начално преглед на кандидатските заявки: Това може да включва проверка на образованието, предишните места работа и лицензите/сертификациите, посочени в заявлението.

- Проверки на препоръки: Не проверявайте само имена - ангажирайте се с референциите, за да получите истинска оценка на работната етика, надеждността и честността на кандидата. Използвайте структурирани въпроси, за да гарантирате последователност.

- Проверка на криминално прошлост: Обхватът на тези проверки (национални, държавни, местни) трябва да се определя от чувствителността на ролята и правните изисквания. Съобразете непрекъснат мониторингов системен за продължителна верификация.

- Проверка на трудовото заетост: Потвърдете датите на заетостта и длъжностите в предишните си роли, за да потвърдите точността.

- Проверка на кредита (където е законно и свързано с работата): Това може да е отнасящо се за роли, които управляват значителна финансова отговорност.

- Проверка в социалните медии (с преглед от правски съветник): Въпреки че става все по-често, действайте с повишено внимание и осигурете спазването на законите за поверителността, както и избягвайте дискриминационните практики.

- Тестване за наркотици (където е законно и е свързано с работата): Стандартна практика в много индустрии.

- Проучвания за допуск (за чувствителни роли): Това включва задълбочени проверки на досиета и интервюта, проведени от упълномощени агенции.

Над първоначалното наемане: Проверката на персонала не е еднократен процес. Периозното препроучване, особено за служители с повишен достъп или в рискови роли, е жизненоважно за поддържане на силна позиция по отношение на сигурността и за отговаряне на промени в обстоятелствата. Система за непрекъснат мониторинг може да помогне за автоматизиране на този процес.

Не забравяйте винаги да се консултирате с правен съветник, за да гарантирате, че процедурите за сигурност на вашия персонал отговарят на всички приложими закони и нормативни актове.

5. Сигурност на оборудването: Защита на ценни активи

Орудването на вашата организация - от лаптопи и сървъри до специализирана техника - представлява значителна инвестиция и често съдържа чувствителни данни. Надеждна програма за сигурност на оборудването надхвърля простото физическо заключване; това е многопластов подход за минимизиране на риска и поддържане на оперативната непрекъснатост.

Този раздел от контролния списък за сигурност адресира жизненния цикъл на оборудването, покривайки закупуването, разполагането, употребата, съхранението и изхвърлянето. Основните съображения включват:

- Инвентар на активи: Поддържайте подробен инвентар от всички оборудвания, включително серийни номера, местоположение, назначени потребители и стойност. Редовно актуализирайте този списък.

- Физическа сигурност: Въведете мерки за предотвратяване на кражби и неправомерен достъп. Това може да включва защитени зони за съхранение, кабелни заключващи механизми, GPS проследяване за мобилни устройства и системи за аларма.

- Протоколи за софтуер и хардуер: Налагайте политики за разрешена инсталация на софтуер, пулене на кръпки (patching) и хардуерни модификации. Внедрявайте решения за управление на устройства (MDM) там, където е подходящо.

- Шифровално криптиране: Използвайте криптиране на цели дискове на лаптопи и други преносими устройства, за да защитите данните в покой.

- Сигурно изхвърляне: Установете строго процеса за изваждане от експлоатация и утилизиране на оборудване, включително изтриване на данни и физическо унищожение, за да предотвратите изтичане на данни. Документирайте целия процес.

- Редовни одити: Провеждайте периодични одити, за да потвърдите спазването на политиките за сигурност на оборудването и да идентифицирате уязвимости.

Пренебрегването на сигурността на оборудването може да доведе до финансови загуби, увреждане на репутацията и правни последици. Чрез вграждането на тези практики в вашите процедури за сигурност, вие проактивно защитавате ценните си активи.

6. Сигурност на данните и комуникациите: Защита на чувствителна информация

В днешния дигитален пейзаж данните са може би най-ценният ви актив. Нарушението може да доведе до значителни финансови загуби, увреждане на репутацията и правни последици. Този раздел от проверката за сигурност се фокусира върху защита на информацията и комуникационните канали на вашата организация.

Ключови съображения:

- Сегментация на мрежата: Внедрете мрежова сегментация, за да изолирате критични системи и данни, ограничавайки въздействието на потенциални пробивации.

- Настройка на междинното табло: Редовно преглеждайте и актуализирайте правилата на междинните файлове, за да гарантирате, че ефективно блокират неоторизиран достъп.

- Шифроване на данни: Използвайте криптиране както при предаване (напр. HTTPS), така и при покой (напр. криптиране на хард дискове и бази данни), за защита на поверителността на данните.

- Сигурен отдалечен достъп: Внедрете надеждна автентификация и оторизация за дистанционен достъп, включително многофакторна автентификация (MFA). Използването на VPN трябва да се одитира и осигури сигурност.

- Безужична сигурност: Защитете безжичните си мрежи с силни пароли и криптографски протоколи (препоръчителен е WPA3). Редовно сканирайте за неоторизирани точки за достъп.

- Предотвратяване на загуба на данни (DLP): Розгледайте DLP инструментите за мониторинг и предотвратяване на излизането на чувствителни данни от мрежата ви.

- Редовно сканиране на уязвимости и управление на кръпки: Проактивно идентифицирайте и отстранявайте уязвимости в системи и софтуер. Автоматизирайте пускането на пачове, когато е възможно.

- Сигурност на комуникационния канал: Сигурни платформи за електронна поща, незабавно съобщения и видеоконференции. Обучете служителите за тактики на фишинг и социално инженерство.

- Резервно копиране и възстановяване на данни: Въведете надежден план за резервно копиране и възстановяване на данни с редовни тестове, за да гарантирате, че данните могат да бъдат възстановени в случай на бедствие или кибератака.

Елементи на проверка:

- Внедряване и преглед на сегментиране на мрежата годишно

- Правилата на междинната мрежа се преглеждат и актуализират извънредно

- Приложени протоколи за криптиране на данни (по време на пренос и в покой)

- Изисква се многофакторна автентификация за отдалежен достъп

- Внедрени и контролирани протоколи за сигурност на безжични мрежи

- Внедрена стратегия за предотвратяване загуба на данни (DLP)

- Поддържа се график за редовно сканиране на уязвимости и актуализиране

- Потвърдени конфигурации на сигурна комуникационна платформа

- Плани за резервно копиране и възстановяване на данни са документирани и тествани

7. Първоначално реагиране и евакуация: Планиране за неочакваното

Независимо колко надеждни са вашите превантивни мерки за сигурност, реалността е, че извънредните ситуацииможеиправиДа се случи. Доброво очертен план за реагиране при извънредни обстоятелства и евакуация не е просто добра идея; това е критичен компонент на цялостната безопасност.

Този раздел от проверката Ви трябва да се фокусира върху това да гарантира, че всички знаят какво да правят в криза. Разгледайте тези ключови области:

- Ясни изходни маршрути: Протежните маршрути са ясно обозначени и свободни? Провеждайте редовни преговори, за да осигурите познанство.

- Назначени места за събиране: Установете няколко безопасни места за събиране, разположени далеч от сградата и потенциалните опасности.

- Протоколи за комуникация: Как ще се разпространява информацията по време на извънредно положение? Предвидете резервни методи за комуникация (напр. куриери, мегафони) в случай на изключване на електрозахранването или откази в мрежата.

- Роли и отговорности: Назначете специфични роли (например, маршали по евакуация, служители за първа помощ) и уверете се, че те са адекватно обучени.

- Съображения за хора с особени нужди: Зачетете нуждите на лица с увреждания или тези, които изискват помощ.

- Редовни учения: Провеждайте редовни пожарни учения, учения за евакуация и други сценарии упражнения, за да тествате ефективността на плана и да идентифицирате области за подобрение. Документирайте резултатите от ученията и адресирайте всякакви недостатъци.

- Преглед и актуализации на плана: Планът за спешно реагиране трябва да се преглежда и актуализира поне годишно, или по-често при промени в разполагането на обекта, персонала или възможните заплахи.

Проактивен и редовно тестван план за реагиране при извънредни ситуации може значително да намали риска, да защити персонала и да минимизира щетите в случай на криза.

8. Докладване и разследване на инциденти: Учене от сигурностни пробиви

Нищо сигурностна система не е съвършена. Въпреки най-добрите превантивни мерки, инцидентитещеда се случи. Надежден процес за докладване и изследване на инциденти не се ограничава само с документиране на това какво е излязло грешно; той превръща тези събития в възможности за подобрение и за укрепване на общата ви сигурност.

Значението на ясен процес на докладване:

Изграден и лесно достъпен процес на докладване е от ключо значение. Служителите, изпълнителите и посетителите трябва да знаятточнокак и на кого да докладват за подозрителна дейност или нарушения на сигурността. Този процес трябва да бъде прост, конфиденциален (където е подходящо) и да насърчава бързо докладване без страх от отмъщение. Предвидете множество канали за докладване - телефон, имейл, онлайн форма - за да отговаряте на различни предпочитания и ситуации.

Изследване: Над играта на обвинения:

Фазата на разследването надхвърля простото идентифициране на извършителя. Това е дълбоко потапяне вкакизащоза инцидента. Ключови въпроси, които трябва да зададете, включват:

- Какви уязвимости бяха експлоатирани?Имаше ли пропуски във физическата сигурност, контрола на достъпа или процедурите?

- Защо тези уязвимости не са открити по-рано?Това подчертава потенциални слабости в мониторинга и превантивните мерки.

- Какви контроли се провалиха и защо?Изследването на ефективността на съществуващите контролни механизми е от съществено значение.

- Бих ли знаел дали процедурите са били спазени правилно?Идентифицирането на отклонения от установените протоколи може да разкрие пропуски в обучението или процедурни недостатъци.

- Какво би могло да предотврати инцидента?Това е най-критичният въпрос - той предизвиква коригиращо действие.

Извеждайки подробно:

Прецизното документиране е жизненоважно. Създайте стандартизирана форма за докладване на инциденти, която улавя:

- Дата и време на инцидента

- Местоположение

- Описание на събитието

- Участващи лица (свидетели, жертви, извършители)

- Сигурностните контроли бяха заобиколени или компрометирани

- Предпъемателна оценка на въздействието и щетите

- Коригиращи действия предприети незабавно

Постоянно подобрение:

Изводите от разследването трябва пряко да информират корективните действия и актуализациите на процедурите за сигурност. Не оставяйте инцидентите да бъдат изолирани събития; използвайте ги като възможности за учене, за да засилите цялата си програма за сигурност. Редовно преглеждайте и актуализирайте плана си за реагиране при инциденти въз основа на научените уроци.

9. Обучение по повишаване на осведомеността за сигурността: Укрепване на служителите

Най-силната защита на вашата организация срещу заплахите от сигурността не се корени само в физически прегради или сложна технология; тя се крие в хората от нея. Ето защо добре разработена програма за повишаване на осведомеността относно сигурността е абсолютно жизненоважна. Добро проектирана програма надхвърля простото отбелязване на изискване за съответствие; тя активно ক্ষমнизира служителите ви да бъдат първата ви линия на защита.

Какво трябва да обхваща обучението ви по повишаване на осведомеността относно сигурността? То трябва да бъде ангажиращо и регулярно обновявано, като засяга теми като:

- Фишинг и социално инженерство: Разпознаване и докладване на подозрителни имейли, повиквания и други опити за комуникация.

- Сигурност на паролата: Създаване на силни пароли, използване на многофакторна автентификация и разбиране на най-добрите практики за управление на пароли.

- Обработка на данни: Правилно боравене с чувствителна информация, както цифрова, така и физическа, и спазване на политиките за поверителност на данните.

- Физическа сигурност: Да се наблюдава околната среда, да се докладва за подозрителна дейност и да се разбират протоколите за сигурност.

- Сигурност при работа от разстояние: Най-добри практики за сигурен дистанционен достъп, сигурност на устройствата и мрежова безопасност.

- Вътрешни заплахи: Разпознаване и докладване на потенциални вътрешни рискове, както злонамерени, така и непреднамерени.

Извън съдържанието,какПровеждането на обучението е от ключово значение. Интерактивните модули, симулираните упражнения за фишинг и регулярните обновления са по-ефективни от статичните презентации. Адаптирайте обучението към различни роли и отдели във вашата организация, за да осигурите релевантност и да максимизирате въздействието. Не забравяйте, че последователното подкрепяне и постоянните напомняния са ключът към поддържане на култура, мислеща за сигурността. Инвестирането във филминг за повишаване на осведомеността за сигурността не е само за предотвратяване на пробиви - става въпрос за отглеждане на отбор от упълномощени, бдителни служители, които активно допринасят за общата сигурност на вашата организация.

10. Управление на сигурността на изпълнителя: Разширяване на сигурността до трети страни

Сигурността на вашата организация не се ограничава само с вашите служители и физически активи. Подрицатели, доставчици и други трети страни често изискват достъп до вашите съоръжения, системи и данни. Надежден програмен подход за управление на сигурността на подрицателите е от критично значение за предотвратяване на уязвимости и защита на цялостната сигурност на вашата организация.

Това не е само за проверки на преминалото (макар че те са важни!). Изчерпателен подход включва стратегия за управление на жизнения цикъл, обхващаща периода преди започването, по време на ангажираността и след нея.

Ето какво трябва да включва добре установена програма за управление на сигурността на изпълнител:

- Оценка на рисковете: Идентифицирайте потенциалните рискове, свързани със специфични изпълнители и достъпните от тях данни/ системи. Адаптирайте изискванията за сигурност съответно.

- Договорни гаранционни клаузи: Включете ясни изисквания и отговорности по сигурността в договорите. Включете клаузи, свързани с защита на данните, поверителност и допустимо ползване.

- Проверки на досиета и проверка на кандидатите: Извършете задълбочи проверки на досиета и допуск за сигурност, в съответствие с приложимите закони и нормативни актове.

- Контрол на достъпа и оторизация: Въведете строг контрол на достъпа, предоставяйки на подизпълнителите само минималния необходим достъп за техните специфични задачи. Редовно преглеждайте и коригирайте правата на достъп.

- Обучение за повишаване на осведомеността по безопасност: Осигурете обучение по осигурявателност, специфично за изриците, което да покрива теми като фишинг, зловредно софтуер и процедури за обработка на данни.

- Наблюдение и одитиране: Постоянно следете дейността на изпълнителя и провеждайте периодични одити, за да гарантирате спазването на политиката за сигурност.

- Процедури за излизане на служители: Установете ясни процедури за прекратяване на договора, за бързо отнемане на достъпа, възстановяване на активите и осигуряване на силен преход при приключване на ангажираността на изпълнител. Това включва изтриване на данни, възстановяване на устройства и затваряне на сметки.

- Отчетност и подотчетност: Дефинирайте ясни канали за докладване за инциденти със сигурността, включващи подизпълнители, и установете отговорност за непридържане към изискванията.

Пренебрегването на сигурността на изпълнителя може да създаде значителни пропуски в защитата Ви. Проактивното и въздомено управление е жизненоважно за поддържане на силна и устойчива рамка за сигурност.

11. Редовни одити и прегледи: Поддържане на ефективността на сигурността

Сигурността не е нещо, което се настрои и забрави. Пейзажът на заплахите се развива постоянно, технологиите напредват и операциите на вашата организация се променят. Затова редовните одити и прегледи са критични, за да се гарантира, че вашите процедури за сигурност остават ефективни и актуални.

Помислете за това като превантивна поддръжка на вашата сигурност. Това не е само за намиране какво еслуман- те са за идентифициране на области за подобрение, валидиране на това, че вашите контролни механизми работят по предназначение и проактивно адресиране на уязвимости преди те да могат да бъдат експлоатирани.

Какво трябва да обхване сигурността преглед?

- Валидиране на процедурата: Вашите процедури се спазват правилно? Наблюдавайте персонала по изпълнение на задачи и интервюирайте ги, за да разберете техния подход.

- Ефективност на контрола: Проверете дали вашите мерки за сигурност (физически, технически и административни) работят по предназначение и постигат желаните резултати. Това може да включва тестване на контролите на достъпа, преглед на сигурностните логове или изпитване на физическите мерки за сигурност.

- Проверка на съответствие: Уверете се, че вашите процедури за сигурност съответстват на съответните индустриални регулации, правни изисквания и вътрешни политики.

- Оценка на технологията: Оценете ефективността на вашите сигурностни технологии и изследвайте възможности за усъвършенстване или внедряване на нови решения.

- Анализ на пропуските: Идентифицирайте всички пропуски между настоящите ви практики за сигурност и най-добрите практики или регулаторните изисквания.

Честота и обхват:

Честотата на вашите одити трябва да бъде определена от профила на риска и регулаторните изисквания на вашата организация. Годишните одити са добра отправна точка, но среди с висок риск може да изискват по-чести прегледи (например тримесечни или дори месечни). Обхватът на всеки одит може да варира - някои може да се фокусират върху конкретни области (като контрол на достъпа), докато други може да бъдат всеобхватни.

Не забравяйте следващото: Аудита са ценни само ако заключенията бъдат адресирани. Създайте план за корекция, делегирайте отговорност за прилагането на изправящи мерки и проследявайте напредъка, докато всички проблеми бъдат разрешени. Непрекъснатото подобряване е ключът към поддържането на ефективната сигурност.

Заключение: Изграждане на проактивна култура на сигурност

В крайна сметка, солидна позиция по сигурността не се свежда само до отбелязване на пункта в контролна листа; става въпрос за насърчаване на проактивна култура на сигурността. Редовното преглеждане и актуализиране на тази Проверка на процедурите за сигурност при добив не е еднократна задача, а непрекъснат процес. Насърчавайте обратна връзка от всички служители, от старателите до ръководството, тъй като те често имат ценни прегледи за потенциални уязвимости. Приемете мисълта за непрекъснато подобрение, адаптирайки се към развиващите се заплахи и технологични напредъци. Като възприемате сигурността не като тежест, а като споделена отговорност и като я интегрирате в ежедневните операции, можете значително да подобрите безопасността и устойчивостта на вадопаните ви. Запомнете, бдителността и ангажираността към най-добрите практики за сигурност са стълбовете на безопасна и успешна горна промишленост.

Ресурси и връзки

- Occupational Safety and Health Administration (OSHA) : OSHA provides regulations and guidelines for mine safety and health, including security aspects. This is a crucial starting point for understanding legal requirements and best practices. Focus on their mining-specific standards.

- Mine Safety and Health Administration (MSHA) : MSHA is the primary federal agency responsible for regulating mine safety and health. Their website provides regulations, statistics, training materials, and resources on preventing accidents and ensuring a safe working environment. This is absolutely vital for compliance.

- Security Industry Association (SIA) : SIA is a leading trade association for the security industry. They offer resources, training, and standards for security professionals, useful for evaluating security technology and best practices across various categories.

- ASIS International : ASIS is a global community of security professionals. They offer certifications, standards, and resources related to security management, risk assessment, and physical security. Their publications and training can be helpful in developing and implementing a comprehensive security program.

- International Organization for Standardization (ISO) : ISO develops international standards for various industries. While no single ISO standard covers mining security directly, relevant standards like ISO 27001 (Information Security Management) and those related to risk management can be adapted and applied.

- National Institute of Standards and Technology (NIST) : NIST develops standards and guidelines for cybersecurity and other technical areas. Their frameworks and publications can provide valuable insights for securing data and communication systems within a mining operation. Specifically check out their Cybersecurity Framework.

- International IAAPA Foundation : While geared towards the amusement park industry, IAAPA Foundation resources on security and risk management can be applicable to mining, particularly in areas like perimeter security, visitor management, and emergency response.

- Cybersecurity and Infrastructure Security Agency (CISA) : CISA provides resources and guidance on cybersecurity threats and best practices. Given the increasing reliance on technology in mining, this is important for safeguarding digital assets and critical infrastructure.

- International Criminal Police Organization (INTERPOL) : For mining operations in international locations, INTERPOL provides information and assistance related to transnational crime and security threats. Their resources are useful for assessing risks and coordinating with local authorities.

- National Safety Council (NSC) : The NSC offers safety training programs and resources that can be adapted for mining security awareness, emphasizing proactive measures and risk reduction. While broader than just security, the principles apply.

- Risk Management Association (RMA) : RMA provides resources and professional development opportunities related to risk management, including the assessment and mitigation of security risks. Helpful in creating a risk-based security program.

Често Задавани Въпроси

За какво е тази проверка?

Този контролен списък е създаден, за да помогне на добивните предприятия да систематично оценяват и подобряват своите процедури за сигурност, осигурявайки по-безопасно работно място за всички служители и защитавайки активите от кражби и вандализъм. Той служи като шаблон, който трябва да бъде адаптиран за специфични месторождения и оперативни контексти.

Кой трябва да използва тази проверка?

Този контролен списък е предназначен за употреба от широк кръг персонал, задействан в сигурността на мини, включително мениджъри по сигурност, служители по безопасност, надзиратели на мини и мениджъри на обекта. Той може да бъде полезен и за външни одитори и консултанти, които оценяват практиките в областта на сигурността.

Този контролен списък замества ли правни изисквания?

Не. Тази проверка е насочващ ръкодел за най-добри практики и не трябва да се счита за заместител на спазването на всички приложими правни и регулаторни изисквания, свързани с безопасността и сигурността в мини. Винаги се консултирайте с релевантно законодателство и стандарти.

Мога ли да модифицирам тази проверка?

Да, абсолютно. Тази проверка е предназначена като шаблон. Трябва да я адаптирате така, че да отразява специфичните рискове, опасности и оперативни особености на вашия рудник. Добавяйте, премахвайте или променяйте елементи по необходимост.

Колко често трябва да се преглежда и актуализира тази проверка?

Препоръчваме да преглеждате и актуализирате проверката поне годишно, или по-често при значителни промени в горнодобивните операции, заплахите за сигурността или регулаторните изисквания. Редовното преглеждане гарантира запазената й релевантност и ефективност.

Какви видове процедури за сигурност са покрити в контролния списък?

Проверката обхваща широк спектър от области на сигурността, включително контрол на достъпа до обекта, сигурност на периметъра, системи за наблюдение, процедури за реагиране при извънредни ситуации, обучение на служители, управление на посетители, сигурност на оборудването и сигурност на данните.

Какво означават опциите за оценка/рейтинг (напр. Съответстващо, Частично съответстващо, Несъответстващо)?

Тези оценки са предназначени да осигурят ясно разбиране на статуса на всяка процедура по сигурност. „Съответства“ означава, че процедурата е напълно въведена и ефективна. „Частично съответства“ предполага, че са необходими подобрения. „Несъответства“ изисква незабавни корективни действия.

Как мога да адресирам изводите „Несъответстващо“ (Non-Compliant), идентифицирани от контролната листа?

За всяко „Несъответствие“, документирайте причината за несъответствието и разработете план за корекция. Назначете отговорност за изпълнение на корективните действия и поставете срокове за завършване. Проследявайте напредъка и проверявайте ефективността на внедрените решения.

Къде мога да намеря повече информация за най-добрите практики за сигурност на криптовалути?

Няколко организации предлагат ценни ресурси за безопасността на мини, включително Администрацията по безопасност и здраве при добива (MSHA), Националната минна асоциация (NMA) и консулти за сигурност, специализирани в индустрията. Посетете тези ресурси, за да останете информирани за възникващите заплахи и най-добрите практики.

Каква е важността от обучението на служителите, спомената в проверката?

Обучението на служителите е от решаващо значение, тъй като персоналът често е първата линия на защита срещу нарушения на сигурността. Правилното обучение ги подготвя да идентифицират подозрителна активност, да следват протоколите за сигурност и да реагират ефективно при инциденти.

Тази статия беше полезна?

Демонстрация на решението за управление на минното дело

Максимизирайте ефективността и безопасността в минните операции! ChecklistGuro рационализира управлението на задачите, проследяването на оборудването и отчитането на съответствието. Оптимизирайте работните процеси, намалете риска и увеличете производителността. Управлявайте всичко това с нашата платформа Work OS.

Свързани статии

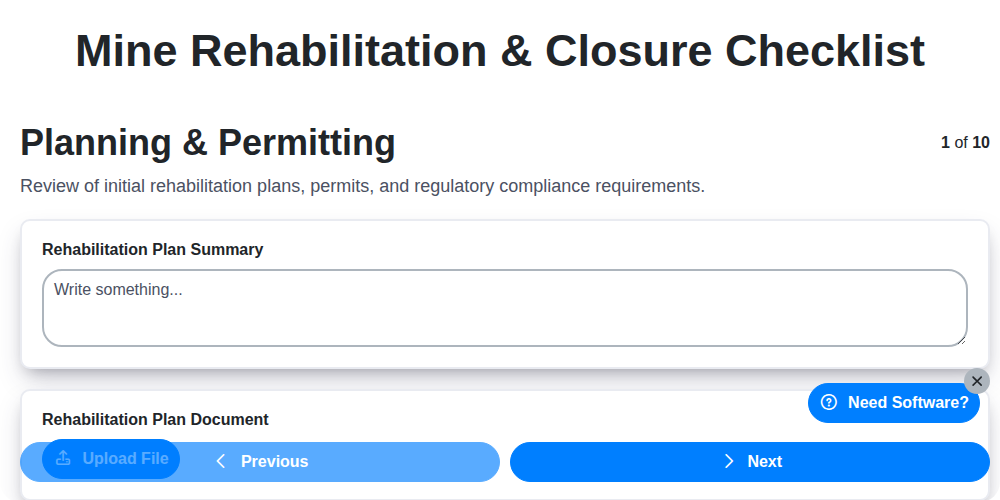

Ensuring a Sustainable Future: Your Mine Rehabilitation & Closure Checklist Guide

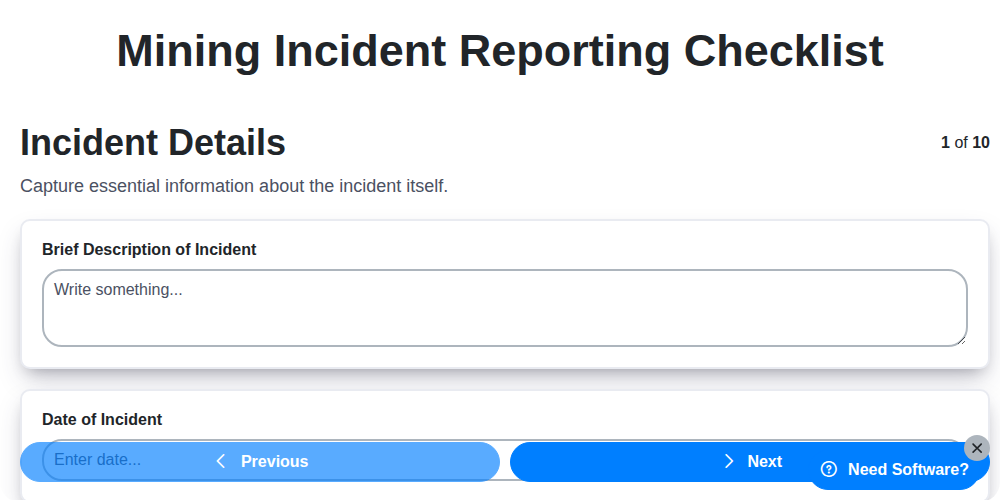

Ensuring Safety: Your Mining Incident Reporting Checklist Guide

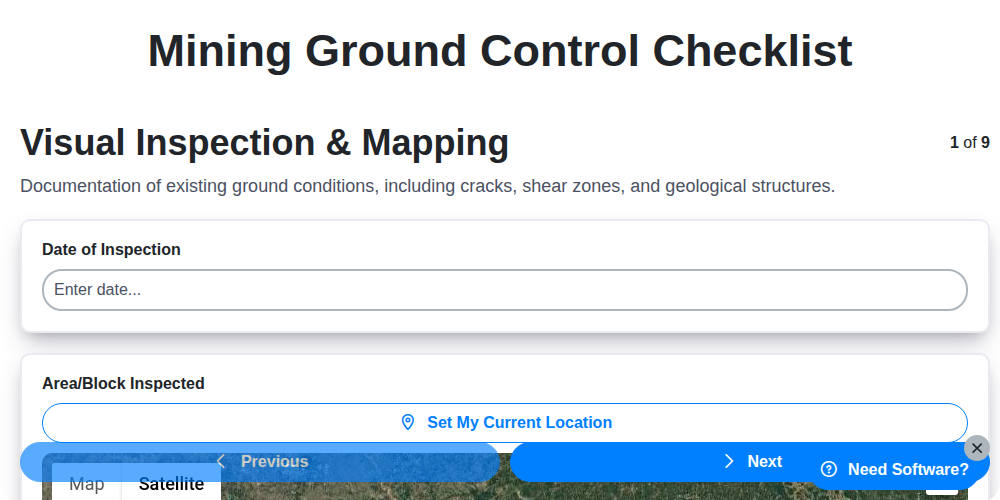

Mastering Mine Safety: Your Guide to the Ground Control Checklist

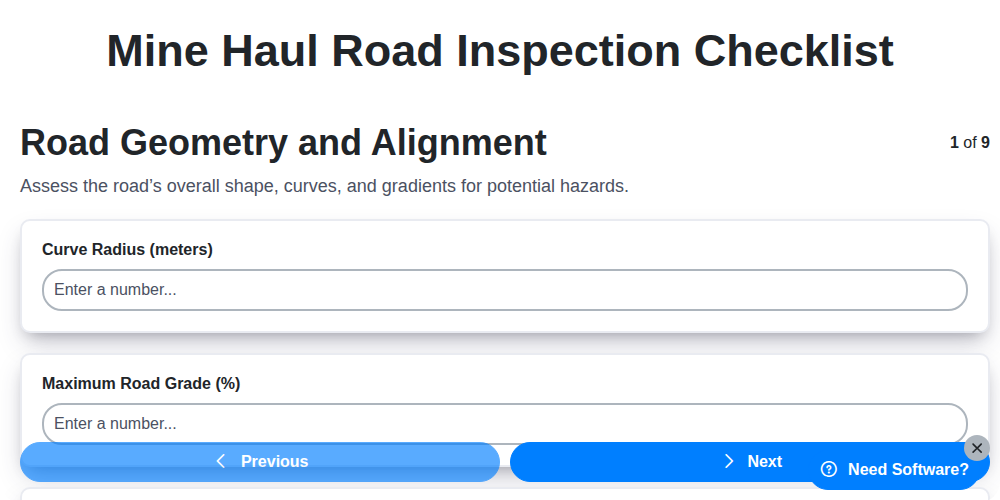

Ensuring Safety & Efficiency: Your Mine Haul Road Inspection Checklist Guide

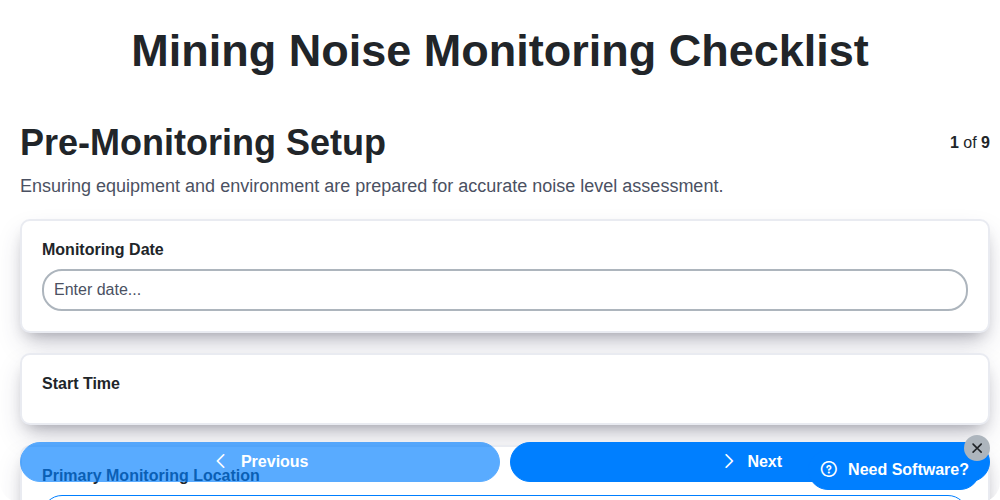

Ensuring Safety & Compliance: Your Mining Noise Monitoring Checklist Guide

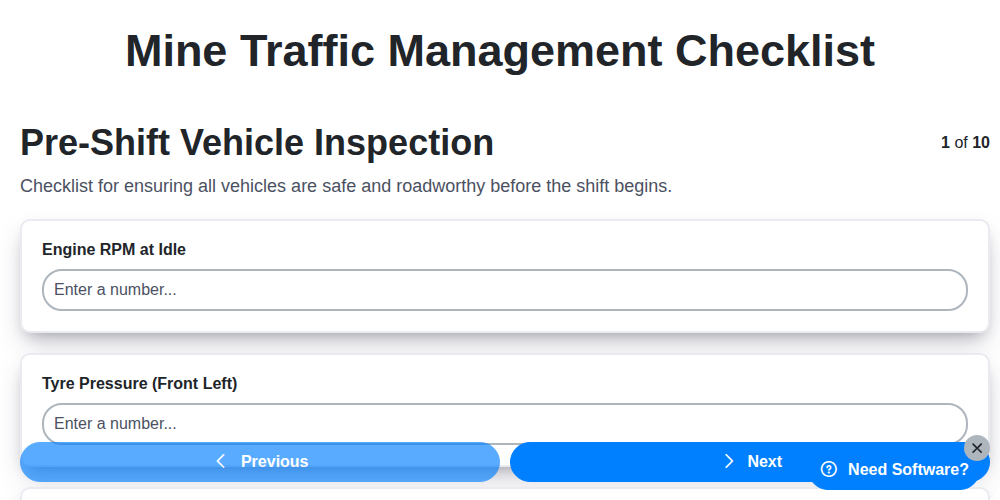

Ensuring Safety Underground: Your Mine Traffic Management Checklist Guide

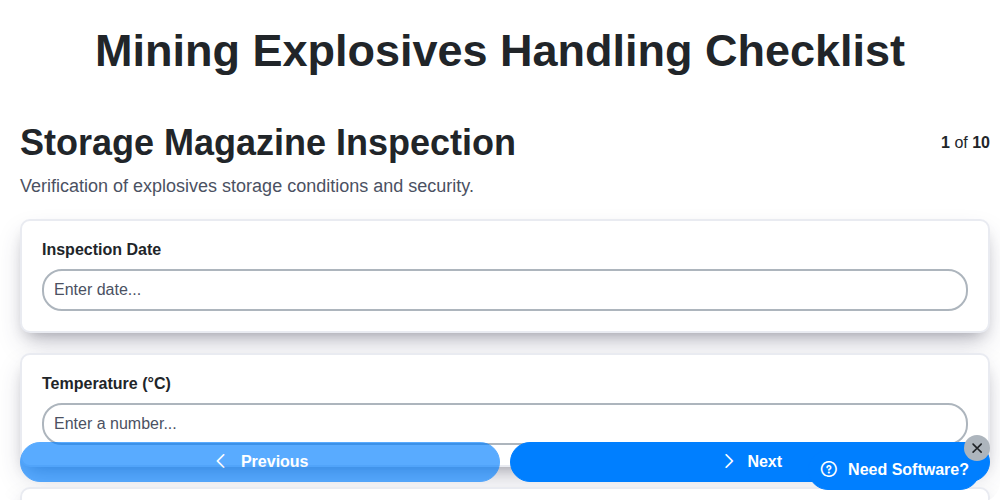

Ensuring Safety: Your Mining Explosives Handling Checklist Template

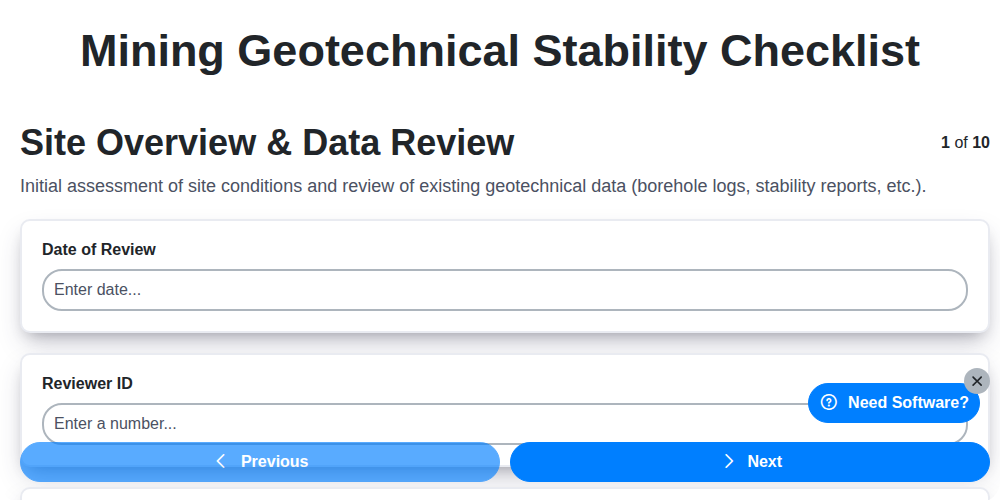

Ensuring Mine Safety: Your Geotechnical Stability Checklist Guide

Можем да го направим заедно

Нуждаете се от помощ с

Управление на добива?

Имате въпрос? Тук сме, за да помогнем. Моля, изпратете запитването си и ние ще отговорим своевременно.