Аудит на мрежовата сигурност Checklist

Укрепяйте логистичната си мрежа! 🛡️ Нашият контролен списък за одитиране на сигурността на мрежата ви гарантира защита на данните, предотвратява прекъсвания и пази веригата ви за доставки. Изтеглете сега и бъдете пред пак бившите заплахи в бързото развитие на логистиката. #логистика #киберсигурност #одит #сигурностнамрежата #веригазадоставки

Изпълнителен резюме и обхват

Определя целта на одита, обхвата на оценката (мрежи, системи, данни) и целевата аудитория. Включва високо ниво преглед на извадките и препоръките.

Изявление за целта на одита

Описание на обхвата (Мрежи, системи, данни)

Брой локации включени в одита

Дата на начало на проверката

Предполагаема дата на завършване на одита

Включени области на бизнес логистика

Системи в обхвата (Изберете всички, които се отнасят)

Основен контакт за одита

Кратък преглед на наблюдаваното рискове (Първоначална оценка)

Оценка на мрежовата инфраструктура

Оценява сигурното състояние на основните мрежови устройства (рутери, комутатори,ファイрвол) и техните конфигурации.

Брой използвани междинни рутери

Производител на междинна мрежа (файървол)

Обобщение от преглед на правилата на междинния рутер (фаервол)

Текуща версия на уеър-фейм (Проверете за ключови маршрутизатори)

Брой използвани VLAN-ове

Внедряване на сегментация на сигурността на VLAN (Изберете всички приложими)

Последно обновена версия на уеър (указва се за ключови маршрутизатори)

Сигурност на безжичните мрежи

Фокусира се върху сигурността на безжичните мрежи, използвани за проследяване на превозни средства, складни операции и устройства на служителите.

Брой безжични точки за достъп (WAP)

Използван протокол за безжична криптираност

Включени протоколи за сигурност на безжична мрежа

Метод за автентикация на безжична мрежа

Описание на сегментация на безжична мрежа (напр. за гости, служители, превозни средства)

Файлове за конфигурация на безжична мрежа (напр. WAPs, Контролер)

Последно изчисление на сигурността на безжичната мрежа

Използвани SSID(и)

Сигурност на крайните точки

Оценява сигурността на устройствата, които се свързват към мрежата, включително лаптопи на служители, мобилни устройства и IoT устройства (например сензори за проследяване).

Брой лаптопи, предоставени от компанията

Брой мобилни устройства (управлявани от компанията)

Софтуер за защита на крайните точки в употреба

Уточнете за „Друга“ софтуерна защита от крайни точки (ако е избран по-горе)

Включени защитни функции на крайните точки (Отбележете всички, които се прилагат)

Процес за управление на кръпки за крайни точки

Дата на завършване на последния цикъл на управление на пачове

Опишете процеса за свързване на нови крайни точки към мрежата

Сигурност и поверителност на данните

Изследва защита на чувствителни логистични данни, включително подробности за пратки, информация за клиенти и планиране на маршрути.

Съответствие при криптиране на данни в покой

Съответствие при шифроване на данни в преминаване

Опишете използваната схема за класификация на данните (напр. Публичен, Потмитивен, Секретен).

Приблизитечно брой обработени годишно клиентски записи.

Кои регулации за поверителност на данните се отнасят за организацията? (Изберете всички, които се отнасят)

Опишете политиките и процедурите за съхранение на данни. Колко дълго се съхраняват данните?

Качете копие от политиката за поверителност на данните (ако е налична).

Дата на последна оценка въздействие върху неприкосновеността на данните (DPIA).

Контрол на достъпа и управление на идентификацията

Преглежда правата за достъп на потребителите, механизмите за автентикация и практикито за управление на сметките.

Въвеждане на многофакторна автентикация (MFA)

Принудително прилагане на политика за сложност на паролите

Праг за блокиране на акаунта (Неуспешни опити за вход)

Практики за управление на привилегирован достъп (PAM)

Дата на последно достъпно използване

Описание на процедурите за включване/изключване на потребители

Използване на централизиран доставчик на идентификация (IdP)

Отговор при инциденти и непрекъснатост на дейността

Оценява способността на организацията да открива, реагира и възстановява след инциденти със сигурността и прекъсвания на логистичните операции.

Очаквано време за възстановяване (RTO) в часове

Очаквано ниво на възстановяване (RPO) в часове

Опишете настоящия план за реагиране при инциденти (IRP)

Кои отдели участват в процеса на реагиране при инциденти?

Дата на последен преглед на плана за реагиране при инциденти

Обобщете последните симулирани учения по реагиране при инциденти (упражнения) и изводите.

Използвани методи за комуникация по време на инцидент (изберете един)

Качете копие от Плана за непрекъснатост на дейността (ПНД)

Управление на риска от доставчици

Фокусира се върху мерките за сигурност на трети страни доставчици, предоставящи критични логистични услуги (напр. системи за управление на транспортиране, доставчици на GPS проследяване).

Запълнени ли са въпросите за сигурност на доставчиците?

Брой доставчици, проверени годишно

Обобщение на методологията за оценка на риска от доставчици

Проверени мерки за сигурност в договорите с доставчици (Изберете всички приложими)

Дата на последно преглед на сигурността на доставчика

Прегледани ли са одити на сигурността на доставчиците?

Описание на политиките за съхраняване на данни на доставчика

Физическа сигурност и точки за достъп до мрежата

Осигурява физическа сигурност на мрежовата инфраструктура, центровете за данни и контрола на достъпа до мрежовите ресурси.

Сърцето на мрежата/ сървърните помещения са физически защитени?

Какъв тип контрол на достъпа е имплементиран?

Брой точки за достъп до мрежата (рутери, комутатори,ファイрвол), изложени без физически бариери?

Опишете процедурите за достъп на посетителите до мрежовите зони.

Косетата с кабелни коридори са заключени?

Качете схема на разположението на сървърната зала.

Има ли видеонаблюдение в мрежовите зони?

Местоположение на основната мрежова инфраструктура (напр. сървърна зала, главен рутер)

Управление и мониторинг на логове

Практики за кеширане на записи и възможност за мониторинг на мрежовата активност за подозрително поведение и събития в областта на сигурността.

Брой генерирани сигурностни логове ежедневно

Използвате ли централизирана система за журналиране?

Описание на политиката за запазване на логове (продължителност, местоположение за съхранение, метод за унищожаване)

Кои източници на логове се мониторират в момента?

Лог файловете са криптирани в покой?

Време, необходимо за преглед на логове за аномалии

Опишете процеса за реагиране на предупреждения, генерирани от логове.

Лог оповестяванията са интегрирани с система за реакция при инциденти?

Намерихте ли този контролен списък полезен?

Демонстрация на решението за управление на логистиката

Уморени ли сте от забавяния в доставките, изгубени пратки и неефективни маршрути? Платформата Work OS на ChecklistGuro оптимизира цялата ви логистична операция, от управление на склада и изпълнение на поръчки до оптимизация на маршрутите и проследяване на доставките. Получете видимост в реално време, намалете разходите и подобрете удовлетвореността на клиентите. Научете как ChecklistGuro може да трансформира вашия логистичен бизнес!

Свързани контролни списъци

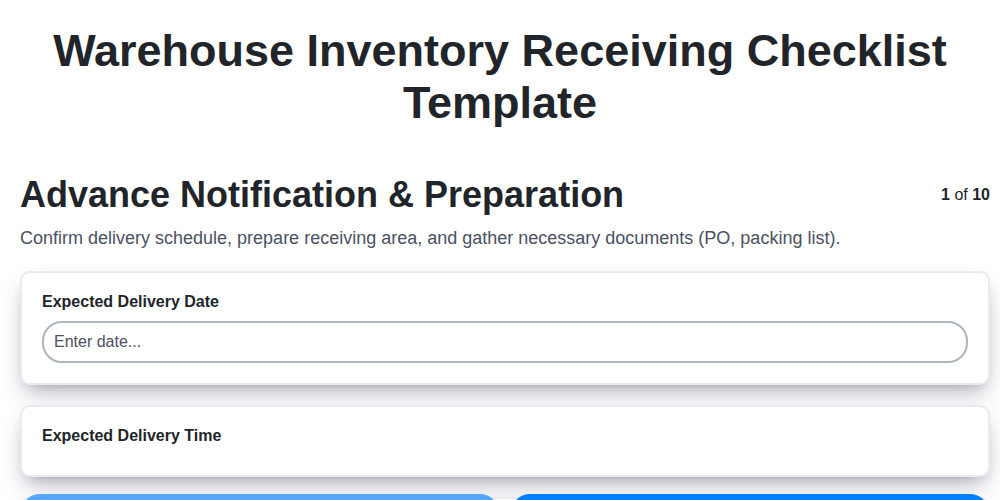

Шаблон за проверка на получаване на стоки в склад

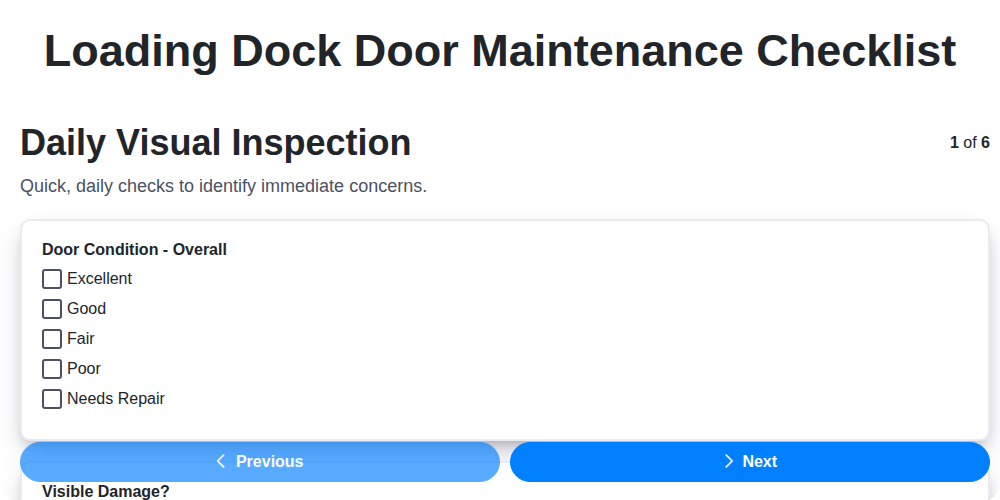

Поддръжка на врати за товарен достъп

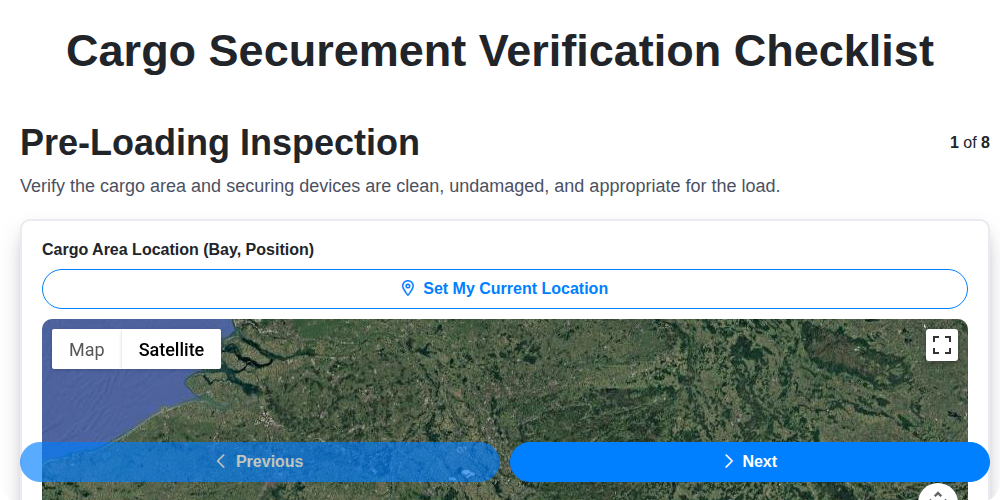

Проверка на обезопасяването на товара

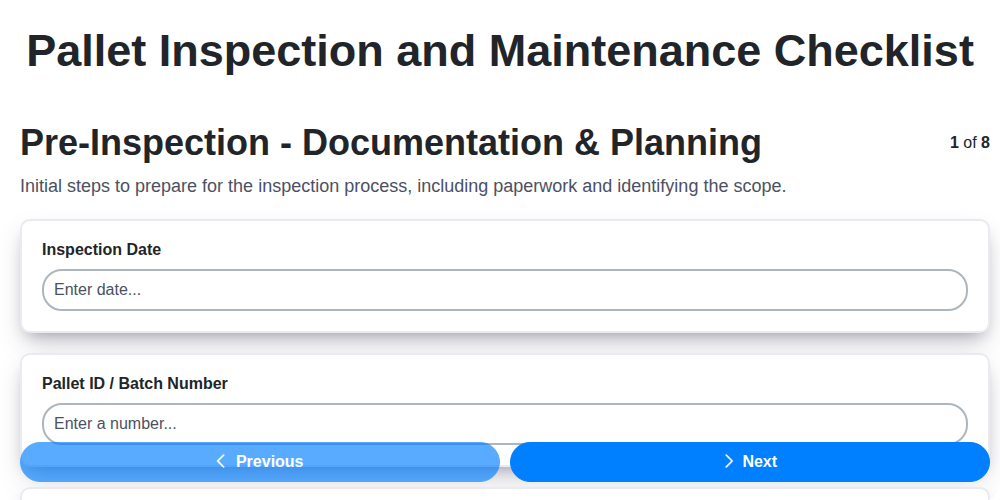

Проверка и поддръжка на палети

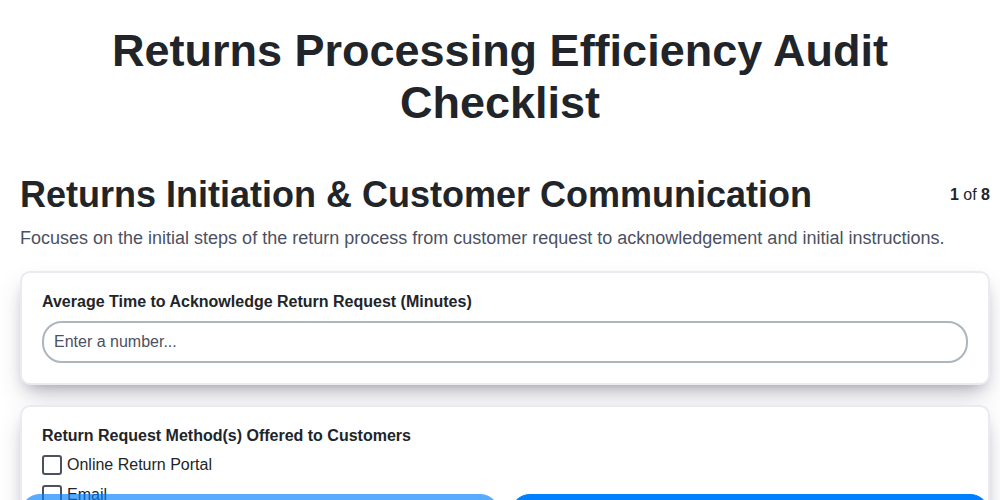

Returns Processing Efficiency Audit

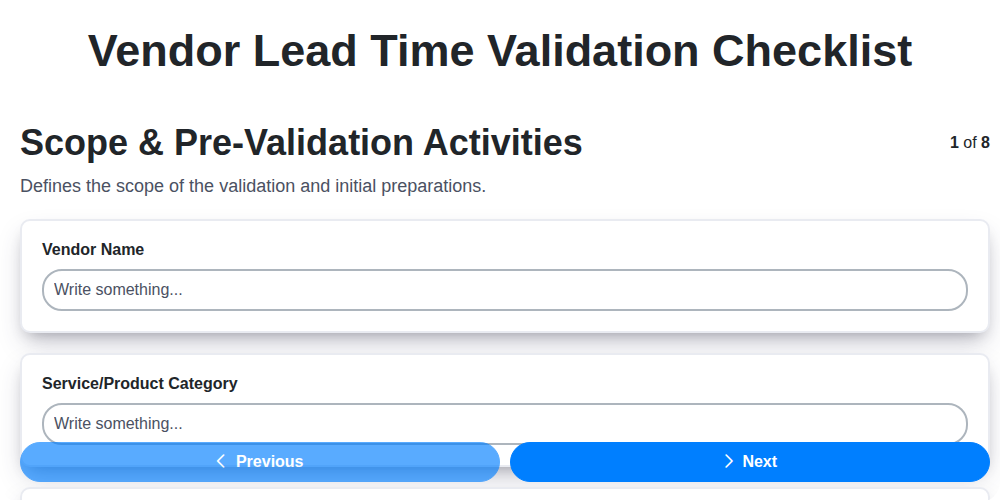

Vendor Lead Time Validation

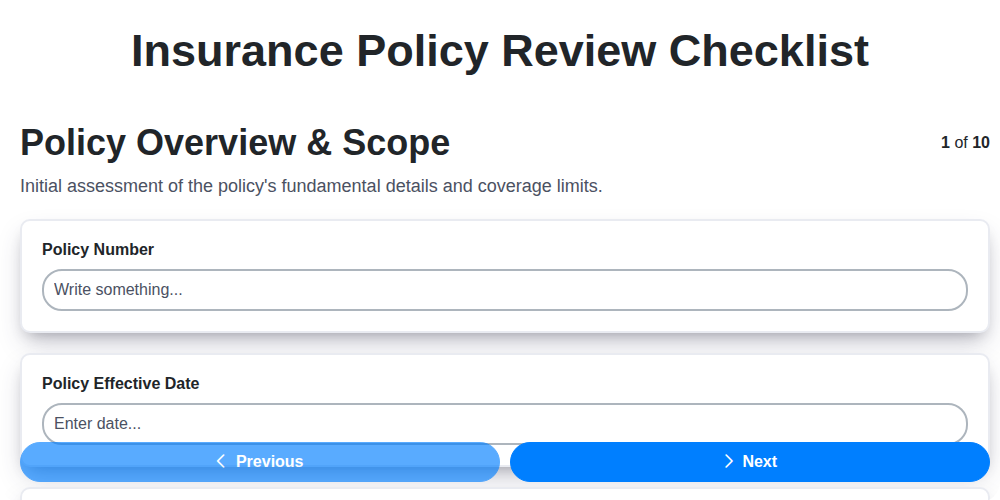

Преглед на застрахователна полица

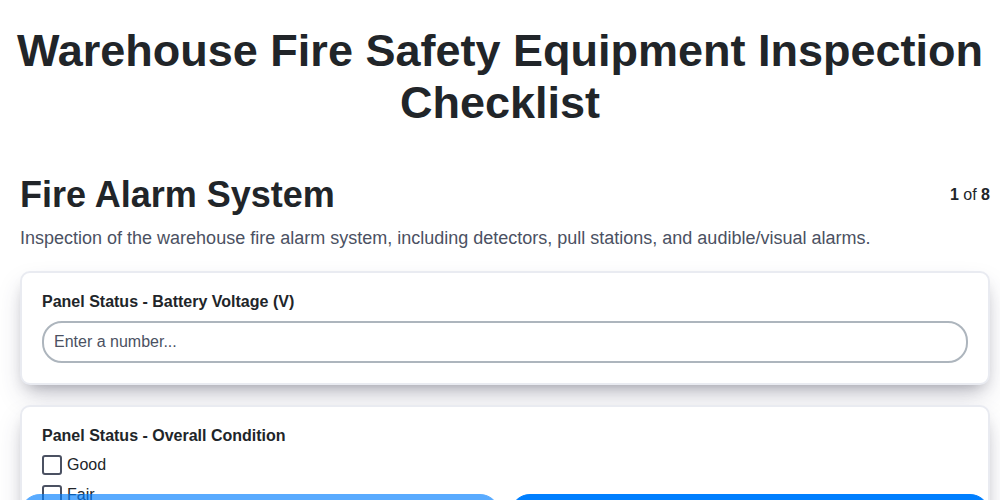

Проверка на пожарна безопасност и оборудване в склад

Можем да го направим заедно

Нуждаете се от помощ с

Логистика?

Имате въпрос? Тук сме, за да помогнем. Моля, изпратете запитването си и ние ще отговорим своевременно.