Audit de sécurité réseau Checklist

Renforcez votre réseau logistique ! 🛡️ Notre liste de contrôle d'audit de sécurité réseau garantit la protection des données, prévient les perturbations et sécurise votre chaîne d'approvisionnement. Téléchargez-la dès maintenant et restez en avance sur les cybermenaces dans le secteur de la logistique en constante évolution. #logistique #cybersécurité #audit #sécuriteréseau #chaineapprovisionnement

Résumé et portée

Définition de l'objectif de l'audit, de la portée de l'évaluation (réseaux, systèmes, données) et du public cible. Présente un aperçu général des constatations et des recommandations.

Objectif de l'audit

Description du périmètre (Réseaux, Systèmes, Données)

Nombre de lieux inclus dans l'audit

Date de début de l'audit

Date de fin de l'audit (estimée)

Domaines d'activité logistiques inclus

Systèmes concernés (Cocher toutes les options pertinentes)

Contact principal pour l'audit

Aperçu des risques constatés (évaluation préliminaire)

Évaluation de l'infrastructure réseau

Évalue la posture de sécurité des équipements réseau centraux (routeurs, commutateurs, pare-feu) et de leurs configurations.

Nombre de pare-feux en service

Fournisseur de pare-feu

Résumé de l'examen des règles de pare-feu

Version actuelle du micrologiciel du routeur (préciser pour les routeurs clés)

Nombre d'instances VLAN utilisées

Segmentation de la sécurité par VLAN (Sélectionnez toutes les réponses pertinentes)

Date de la dernière mise à jour du firmware (préciser pour les routeurs clés)

Sécurité des réseaux sans fil

Se concentre sur la sécurité des réseaux sans fil utilisés pour le suivi des véhicules, les opérations d'entrepôt et les appareils des employés.

Nombre de points d'accès sans fil (WAP)

Protocole de chiffrement sans fil utilisé

Protocoles de sécurité du réseau sans fil activés

Méthode d'authentification du réseau sans fil

Description de la segmentation du réseau sans fil (p. ex. invité, employé, véhicule)

Fichiers de configuration réseau sans fil (p. ex., points d'accès, contrôleur)

Date du dernier contrôle de sécurité du réseau sans fil

SSID(s) en cours d'utilisation

Sécurité des terminaux

Évalue la sécurité des appareils se connectant au réseau, notamment les ordinateurs portables des employés, les appareils mobiles et les appareils IoT (par exemple, les capteurs de suivi).

Nombre d'ordinateurs portables fournis par l'entreprise

Nombre d'appareils mobiles (gérés par l'entreprise)

Logiciel de protection des terminaux en cours d'utilisation

Préciser l'autre logiciel de protection des points de terminaison (si sélectionné ci-dessus)

Fonctionnalités de sécurité activées sur les points d'accès (sélectionnez toutes les options pertinentes)

Process de gestion des correctifs des terminaux

Date d'achèvement du dernier cycle de gestion des correctifs

Décrivez le processus d'intégration des nouveaux points d'accès au réseau.

Sécurité des données et confidentialité

Examine la protection des données logistiques sensibles, notamment les détails d'expédition, les informations sur les clients et la planification des itinéraires.

Conformité au chiffrement des données au repos

Conformité au chiffrement des données en transit

Décrivez le schéma de classification des données en vigueur (par exemple, Public, Confidentiel, Restreint).

Nombre approximatif d'enregistrements clients traités annuellement.

Quelles réglementations en matière de confidentialité des données s’appliquent à l’organisation ? (Cocher toutes les réponses qui s’appliquent).

Décrivez les politiques et procédures de conservation des données. Pendant combien de temps les données sont-elles conservées ?

Veuillez téléverser une copie de la politique de confidentialité (si disponible).

Date du dernier exercice d'évaluation des risques liés à la protection des données (ERPD).

Contrôle d'accès et gestion des identités

Examine les droits d'accès des utilisateurs, les mécanismes d'authentification et les pratiques de gestion des comptes.

Implémentation de l'authentification multi-facteurs (MFA)

Application de la politique de complexité des mots de passe

Seuil de blocage de compte (nombre de tentatives de connexion infructueuses)

Pratiques de gestion des accès privilégiés

Date du dernier contrôle d'accès utilisateur

Description des procédures d'intégration et de départ des utilisateurs

Utilisation d'un fournisseur d'identité centralisé (IdP)

Gestion des incidents et continuité des activités

Évalue la capacité de l'organisation à détecter, à réagir et à se remettre d'incidents de sécurité et de perturbations des opérations logistiques.

Objectif de délai de reprise (RTO) en heures

Objectif de point de reprise estimé (RPO) en heures

Décrivez le plan actuel de réponse aux incidents (PRI).

Quels services sont impliqués dans le processus de gestion des incidents ?

Date de la dernière revue du plan de réponse aux incidents

Synthétisez les exercices de réponse à incidents récents (simulations) et leurs conclusions.

Modes de communication utilisés lors d'un incident (choisir une option)

Téléchargez une copie du plan de continuité d'activité (PCA).

Gestion des risques liés aux fournisseurs

Se concentre sur les pratiques de sécurité des prestataires tiers fournissant des services logistiques essentiels (par exemple, des systèmes de gestion du transport, des fournisseurs de suivi GPS).

Questionnaires de sécurité des fournisseurs remplis ?

Nombre de fournisseurs contrôlés annuellement

Synthèse de la méthodologie d'évaluation des risques liés aux fournisseurs.

Mesures de sécurité vérifiées dans les contrats avec les fournisseurs (Cocher toutes les options pertinentes)

Date du dernier audit de sécurité des fournisseurs

Rapports d'audit de sécurité des fournisseurs examinés ?

Description des politiques de conservation des données du fournisseur

Sécurité physique et points d'accès réseau

Tient compte de la sécurité physique de l'infrastructure réseau, des centres de données et du contrôle d'accès aux ressources réseau.

Les salles réseau/salles serveurs sont-elles physiquement sécurisées ?

Quel type de contrôle d'accès est mis en œuvre ?

Nombre de points d'accès réseau (routeurs, commutateurs, pare-feu) exposés sans barrières physiques ?

Décrivez les procédures d'accès des visiteurs aux zones réseau.

Les armoires de câblage sont-elles verrouillées ?

Téléchargez un schéma de l'agencement de la salle technique.

Y a-t-il une surveillance vidéo des zones du réseau ?

Emplacement de l'infrastructure réseau principale (par exemple, salle serveur, routeur principal)

Gestion et surveillance des journaux

Examen des pratiques de journalisation des évaluations et capacité à surveiller l’activité réseau pour détecter les comportements suspects et les événements de sécurité.

Nombre de journaux de sécurité générés quotidiennement.

Système de journalisation centralisé en place ?

Description de la politique de conservation des journaux (durée, lieu de stockage, méthode d'élimination)

Quelles sources de journaux sont actuellement surveillées ?

Les journaux sont-ils chiffrés au repos ?

Temps nécessaire à l'examen des journaux pour détecter les anomalies

Décrivez le processus de réponse aux alertes générées par les journaux.

Les alertes de logs sont-elles intégrées à un système de réponse aux incidents ?

Ce modèle de liste de contrôle vous a-t-il été utile ?

Démonstration de la solution de gestion de la logistique

Fatigué des retards d'expédition, des colis perdus et des itinéraires inefficaces ? La plateforme Work OS de ChecklistGuro rationalise l'ensemble de vos opérations logistiques, de la gestion des entrepôts et de l'exécution des commandes à l'optimisation des itinéraires et au suivi des livraisons. Obtenez une visibilité en temps réel, réduisez les coûts et améliorez la satisfaction client. Découvrez comment ChecklistGuro peut transformer votre entreprise de logistique !

Modèles de liste de contrôle associés

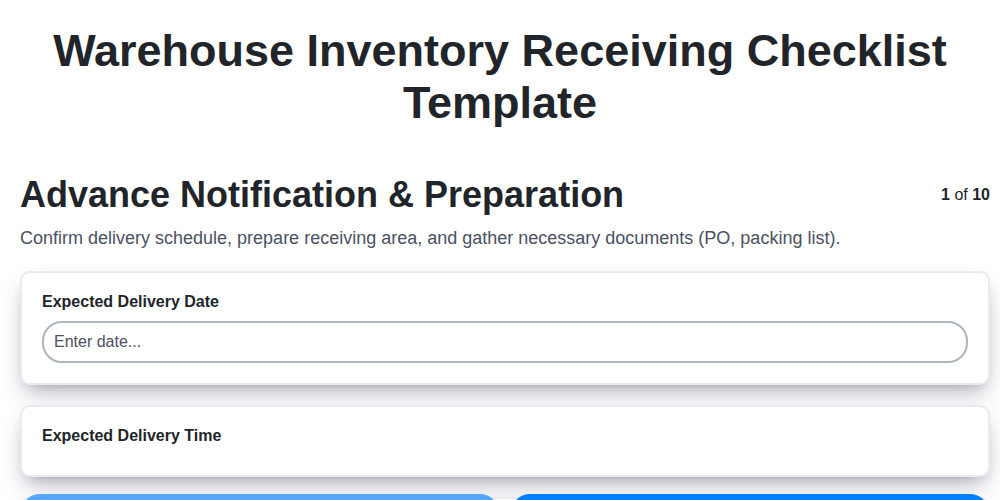

Modèle de liste de contrôle pour la réception des stocks en entrepôt

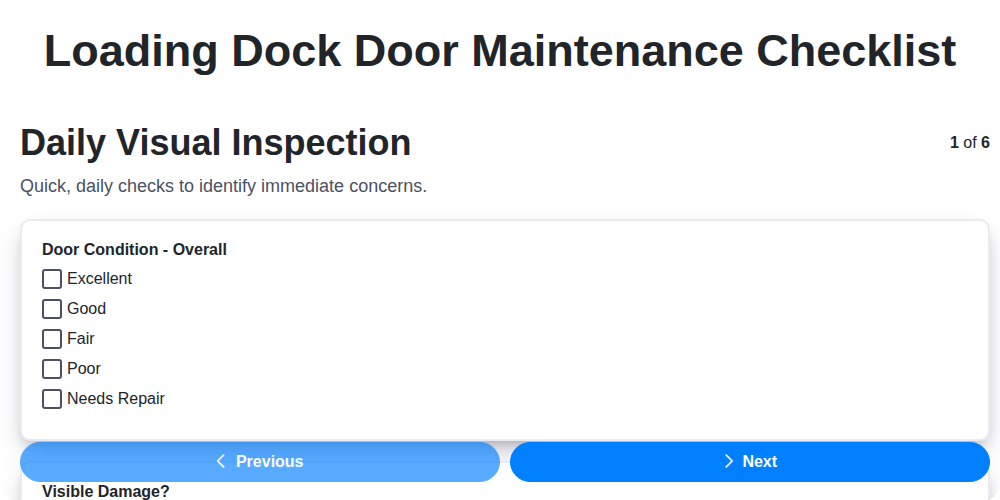

Entretien des portes de quai de chargement

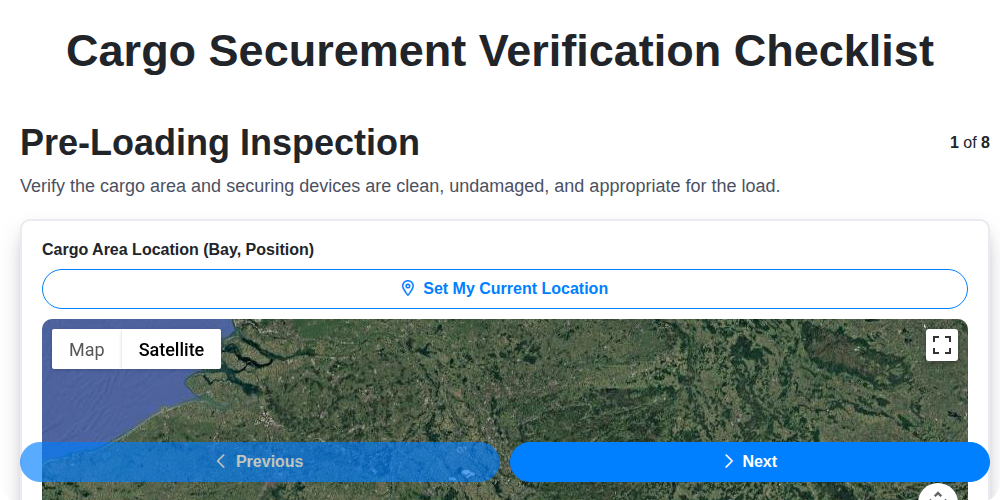

Vérification du calage des marchandises

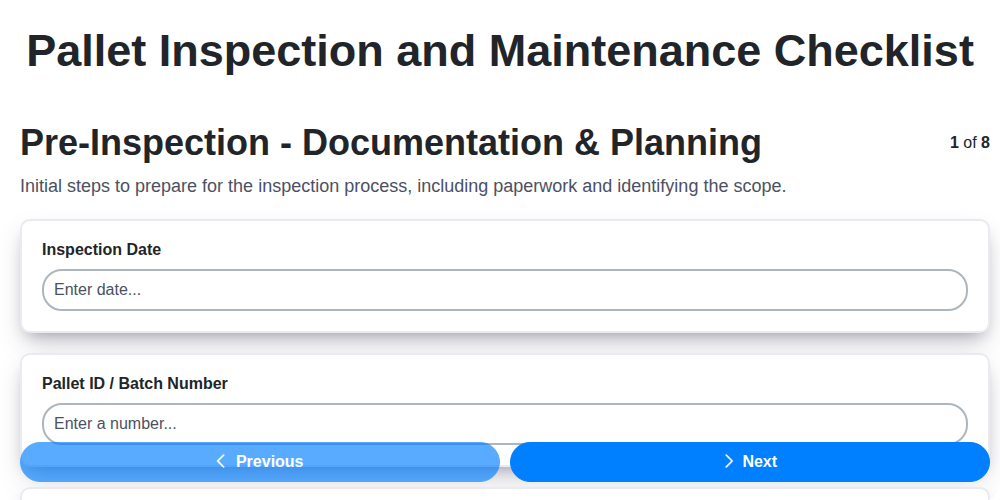

Inspection et entretien des palettes

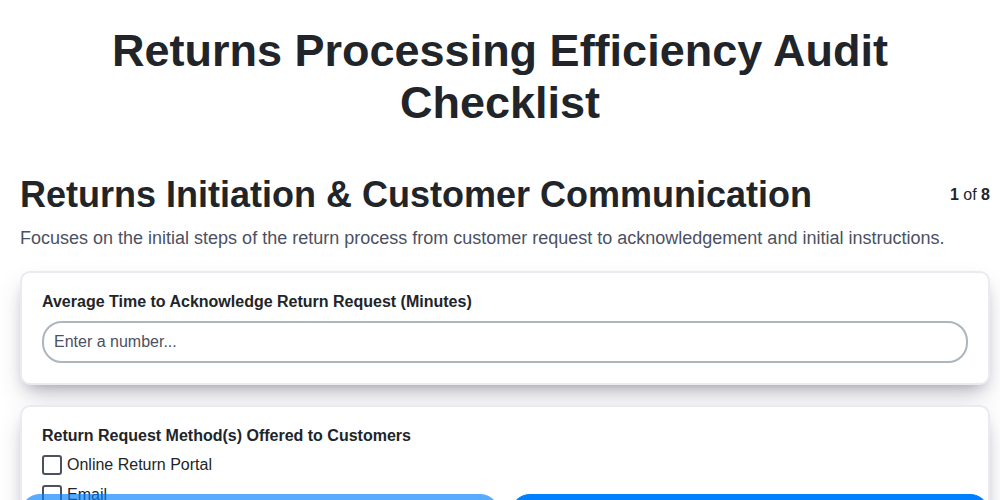

Returns Processing Efficiency Audit

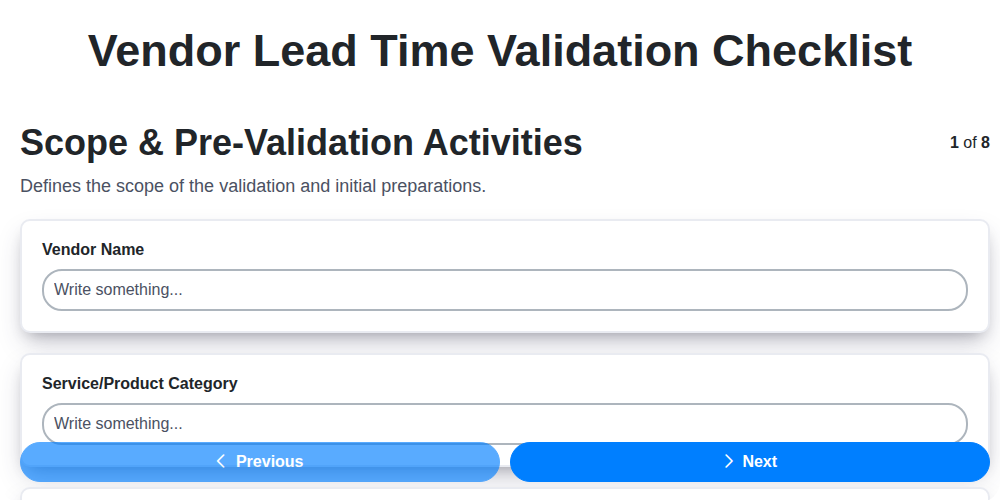

Vendor Lead Time Validation

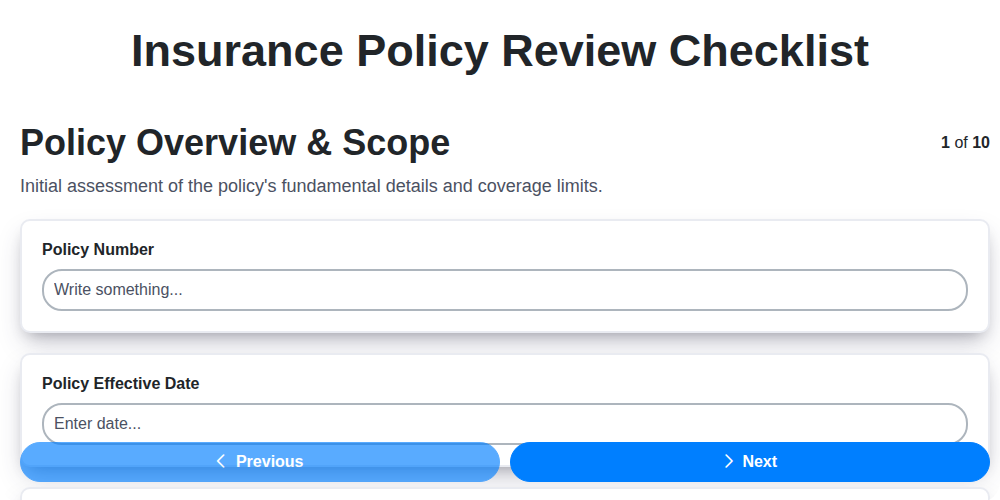

Examen de la police d'assurance

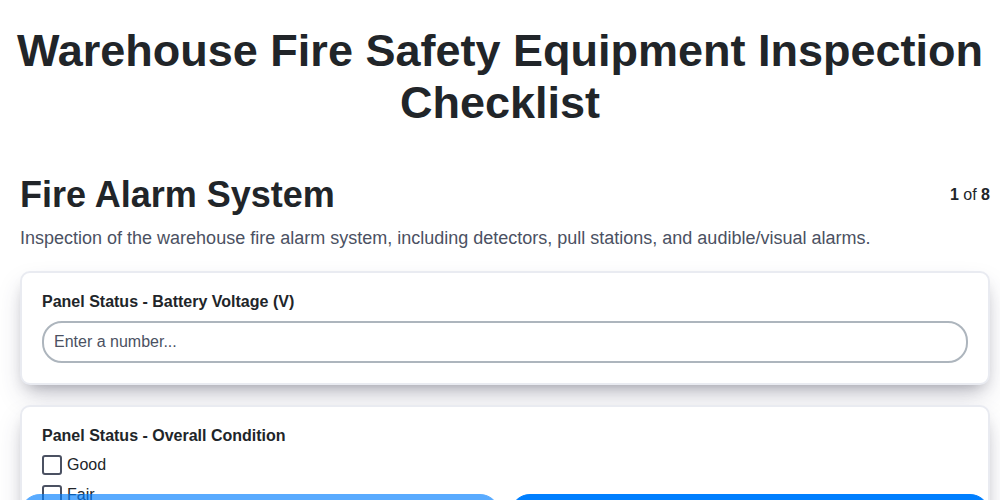

Inspection du matériel de sécurité incendie dans les entrepôts

Nous pouvons le faire ensemble

Besoin d'aide avec les listes de contrôle?

Vous avez une question ? Nous sommes là pour vous aider. Veuillez soumettre votre demande et nous vous répondrons rapidement.